При создании электронной цифровой подписи с помощью криптографических алгоритмов формируется ключевая пара — открытый и закрытый ключи. Расскажем подробно о том, что такое ключевая пара, чем отличаются части ЭЦП, какие функции они выполняют.

В этой статье мы хотим помочь разобраться, какие бывают ключевые носители, и как тип устройства определяет степень безопасности закрытого ключа электронной подписи (ЭП).

Для этого рассмотрим практическую разницу форматов контейнеров ЭП и способы работы ключевых носителей.

- Как начать работать с квалифицированной электронной подписью

- Как приобрести подпись юридическому лицу

- Как приобрести подпись физическому лицу

- Что такое электронная подпись и для чего она нужна

- Чем электронная подпись лучше обычной

- Что такое открытый ключ ЭЦП

- Инструкция как экспортировать открытый ключ

- Экспорт открытого ключа из КриптоПро CSP

- Что такое закрытый ключ ЭЦП

- Инструкция как экспортировать закрытый ключ

- Где на жестком диске находится сертификат

- Как посмотреть сертификат

- Где оформить сертификат и ЭЦП

- Термины

- Как найти ЭЦП на компьютере

- Массовый перенос ключей и сертификатов CryptoPro на другой компьютер

- Закрытый ключ ЭЦП

- Как найти и выгрузить ключи на компьютер?

- Когда нужно переносить сертификаты в другое место?

- Где хранится закрытый ключ в реестре Windows

- Как скопировать эцп из реестра на флешку

- Перенос сертификатов в виде пошаговой инструкции

- Неизвлекаемые ключи

- Часто задаваемые вопросы

- Из чего состоит электронная подпись?

- Как узнать, есть ли у меня электронная подпись?

- Что значит отсоединённая электронная подпись?

- Извлекаемые ключи

- Области применения ЭП

- Как используют электронную подпись обычные граждане

- Как используют электронную подпись юридические лица

- Состав электронной подписи

- Что делать, если ЭЦП утеряна

- Установка закрытого ключа в реестр

- Когда нужно копировать сертификаты КриптоПРО в реестр

- Сертификация устройств

- Как скопировать сертификат в реестр КриптоПРО

- В Windows

- В ОС Windows XP

- В поздних версиях Windows

- В реестре

- В системе Linux

- Виды электронной подписи

- Что нужно для просмотра

- Как восстановить доступ

- ФКН-ключи

- Как выглядит электронная подпись

- Неизвлекаемые ключи

- Функциональный ключевой носитель (ФКН)

- Копирование закрытого ключа из КриптоПро

- Инструкция по копированию сертификата из контейнера КриптоПро

- 5 ответов

- Добавить комментарий

- Активные ключевые носители

- Как подписать документ электронной подписью

- Доступ к закрытому ключу

- Пассивные ключевые носители

- Извлекаемые ключи

- Как видите предпосылок и вариантов переноса сертификатов из реестра на другой компьютер, предостаточно.

- Открытый ключ ЭЦП

- Перенос сертификатов из реестра без КриптоПРО

- Заключение

Как начать работать с квалифицированной электронной подписью

Как приобрести подпись юридическому лицу

До 1 января 2022 года юридические лица и индивидуальные предприниматели могут получить в

аккредитованном удостоверяющем центре.

С 1 января 2022 года квалифицированные подписи будут выдавать в налоговой и у её

доверенных лиц.

Как приобрести подпись физическому лицу

Неквалифицированную подпись физическое лицо может получить в налоговой или в

удостоверяющем центре. Квалифицированную подпись выдают только аккредитованные удостоверяющие центры. Оформить ЭЦП достаточно просто.

Добрый день! Уважаемые читатели и гости крупнейшего IP блога России pyatilistnik.org. В прошлый раз я вам рассказал, о том, как установить сертификат в реестр Windows . Сегодня я вам расскажу, каким образом вы можете выполнить перенос сертификата на другой компьютер, это очень частая и жизненная ситуация с которой сталкиваются многие системные администраторы. Захотелось с вами поделиться опытом, о массовом переносе контейнеров с закрытыми ключами, находящимися в области реестра Windows. Использовать мы будем как КриптоПРО, так и встроенные механизмы. Уверен будет интересно.

Добрый день! Уважаемые читатели и гости крупного IT блога рунета pyatilistnik.org. Продолжаем нашу с вами тему с сертификатами и работе с ними. В прошлый раз я вам подробно рассказал, как получить тестовый сертификат криптопро, посмотрите очень интересная заметка. Согласитесь, что для тестирования вам может потребоваться не один сертификат, а гораздо больше, и очень удобно иметь возможность работать с ними, без привязки к физическим токенам, например, на виртуальных машинах Vmware. Для таких задач, есть возможность поместить сертификаты КриптоПРО в реестр Windows, чем мы с вами и займемся.

Что такое электронная подпись и для чего она нужна

Электронная подпись — это цифровой аналог рукописной подписи. Электронные ключи используют в

разных

областях: для подписания электронных документов с контрагентами, сдачи отчётности, регистрации онлайн-кассы,

участия в торгах, работы на госпорталах и т.д.

При подписании документа электронной подписью сохраняются данные о том, когда и кем был

подписан файл. Если в документ внесут изменения после подписания, об этом можно будет узнать.

Чем электронная подпись лучше обычной

Усиленная ЭП обладает преимуществами перед рукописной:

- её сложно подделать, так как она защищена криптографией;

- с её помощью можно работать на госпорталах и участвовать в торгах;

- она позволяет работать с электронными документами и отправлять электронную отчётность.

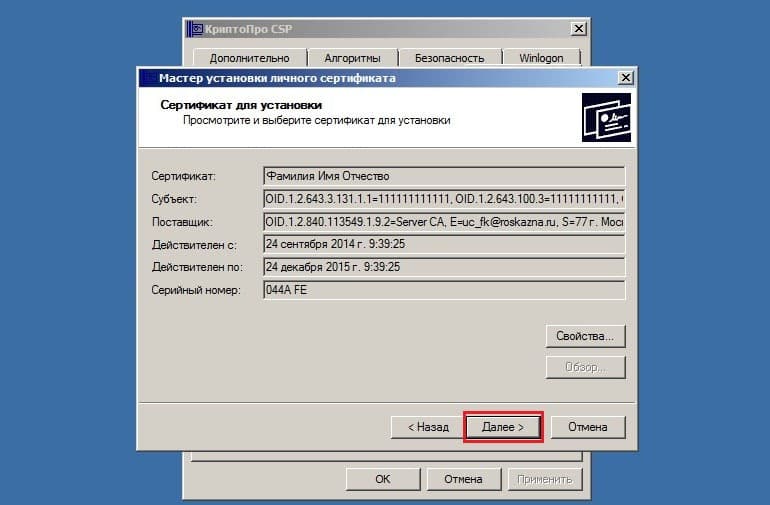

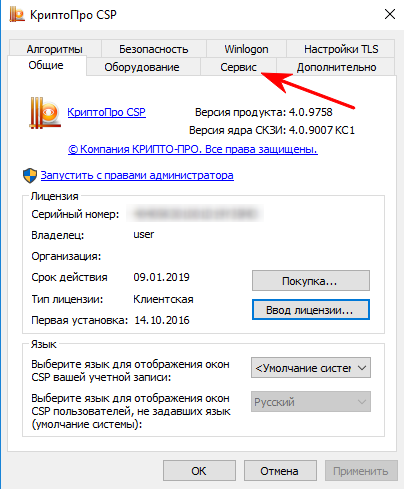

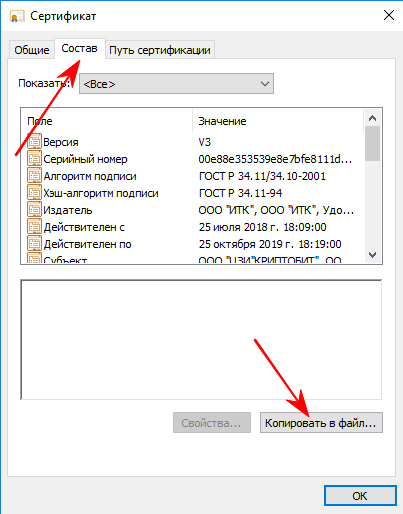

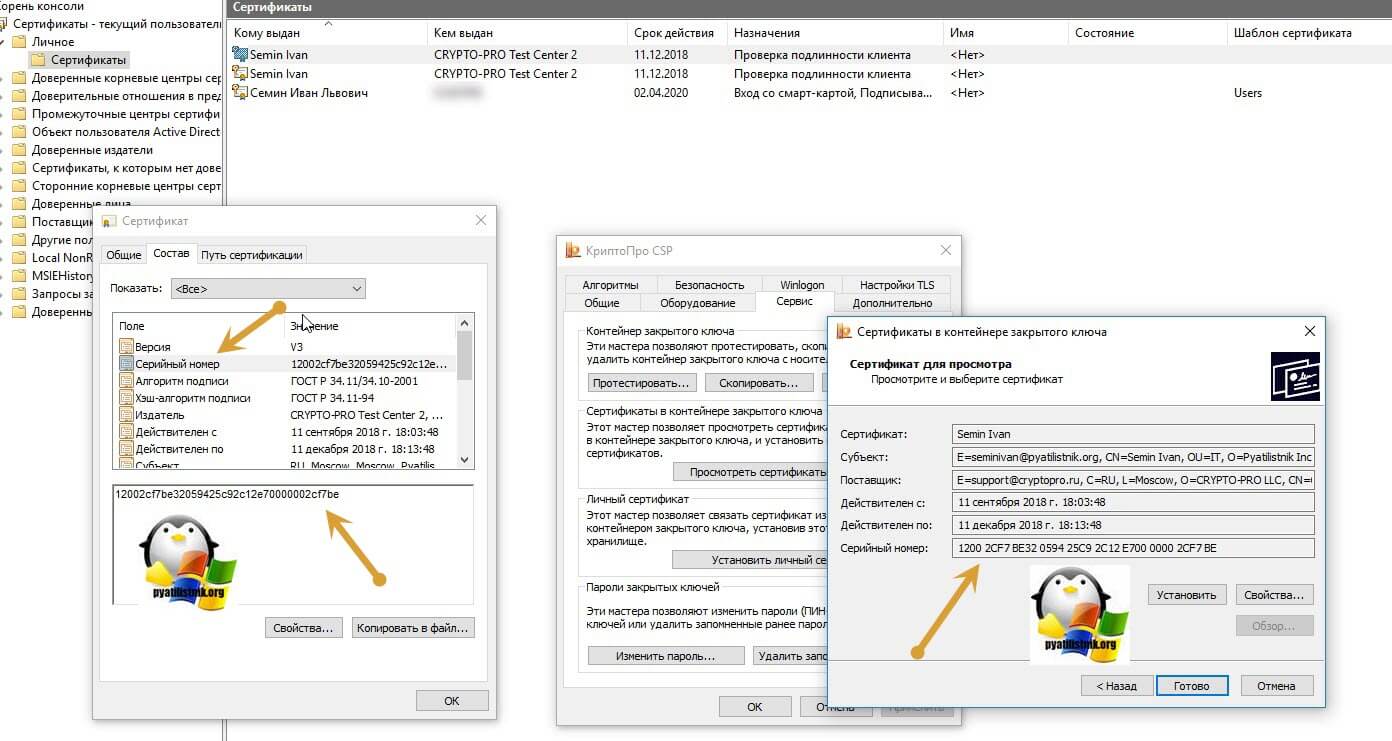

Как правило, после выпуска сертификата открытого ключа, он помещается в ключевой контейнер, и его можно извлечь из контейнера средствами КриптоПро CSP. Для этого необходимо выполнить следующие действия:

1. Перейти в Панель управления (ПУСК – Панель управления) найдите и запустить КриптоПро CSP.

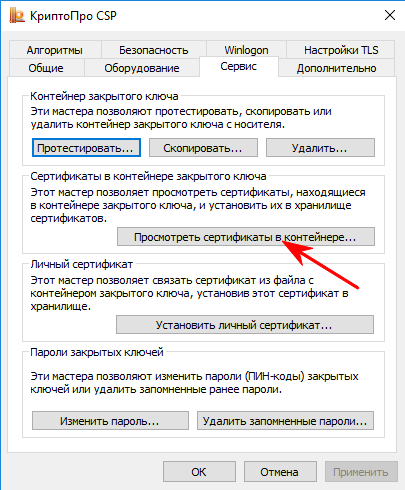

2. На вкладке сервис выбрать «Просмотреть сертификат в контейнере».

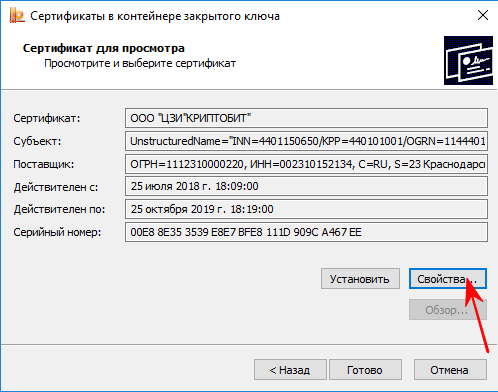

3. Выбрать нужный контейнер и нажать «Далее». Если в контейнере присутствует сертификат, то отобразится информация о нём.

4. Нажать «Свойства». Откроется сам сертификат.

5. Перейти на вкладку «Состав». Нажать кнопку «Копировать в файл».

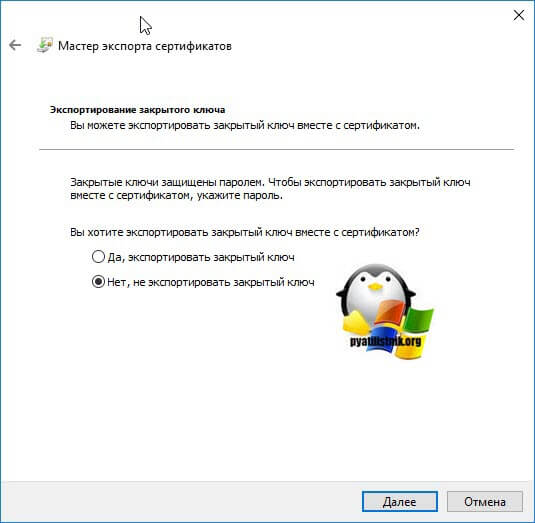

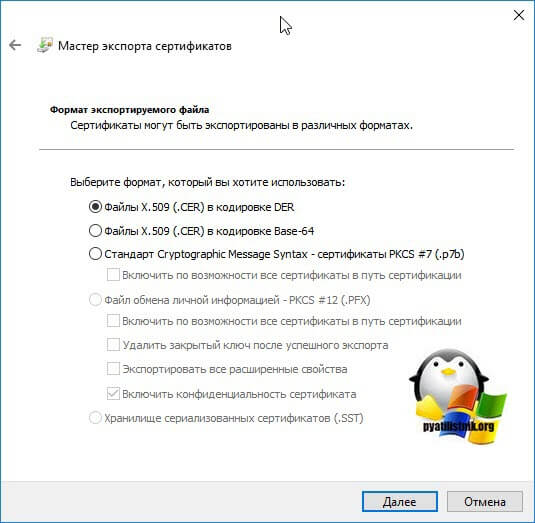

6. Выбрать варианты: «Нет, не экспортировать закрытый ключ» и «Файл в DER-кодировке X509» (.CER)

7. Указать путь для сохранения файла сертификата.

***При выполнении пункта 3 может появиться информационное сообщение: «В контейнере закрытого ключа не найдены сертификаты». В этом случае, сертификат, скорее всего, был передан пользователю в виде файла.***

***Если при использовании версии КриптоПро CSP 2.0 появляется сообщение: «В контейнере не найдены секретные ключи», то, скорее всего этот контейнер был сгенерирован в КриптоПро CSP 3.0 или выше.***

Страница для печати

Страница для печати

Иногда для регистрации на каком-либо портале требуется загрузить файл сертификата в формате *.cerНо где найти этот файл мало кто знает.

Ваш сертификат находится в контейнере КриптоПро, который записан на USB-токен, флешку или в реестр.Чтобы его оттуда извлечь необходимо провести ряд несложных действий! Далее инструкция на примере КриптоПро 4.0.

Полученный данным способом сертификат содержит открытую информацию и может безопасно передаваться любому лицу (сайту, порталу)!

Данная инструкция отвечает на следующие вопросы:

- где найти сертификат эцп на компьютере

- где хранятся сертификаты криптопро на компьютере

- как сохранить сертификат эцп на компьютер криптопро

- как сохранить сертификат эцп на компьютер в формате cer

- как сохранить сертификат эцп на компьютер из реестра

- как отправить сертификат эцп по электронной почте

- как сохранить сертификат с рутокена на компьютер

- как сохранить открытый ключ эцп

- как сохранить открытый сертификат ключа

- как выгрузить сертификат эцп на рабочий стол

- как выгрузить сертификат из криптопро

- как выгрузить сертификат в формате cer

- как выгрузить сертификат с рутокена на компьютер

- как выгрузить сертификат эцп

Обновлено 22.06.2017

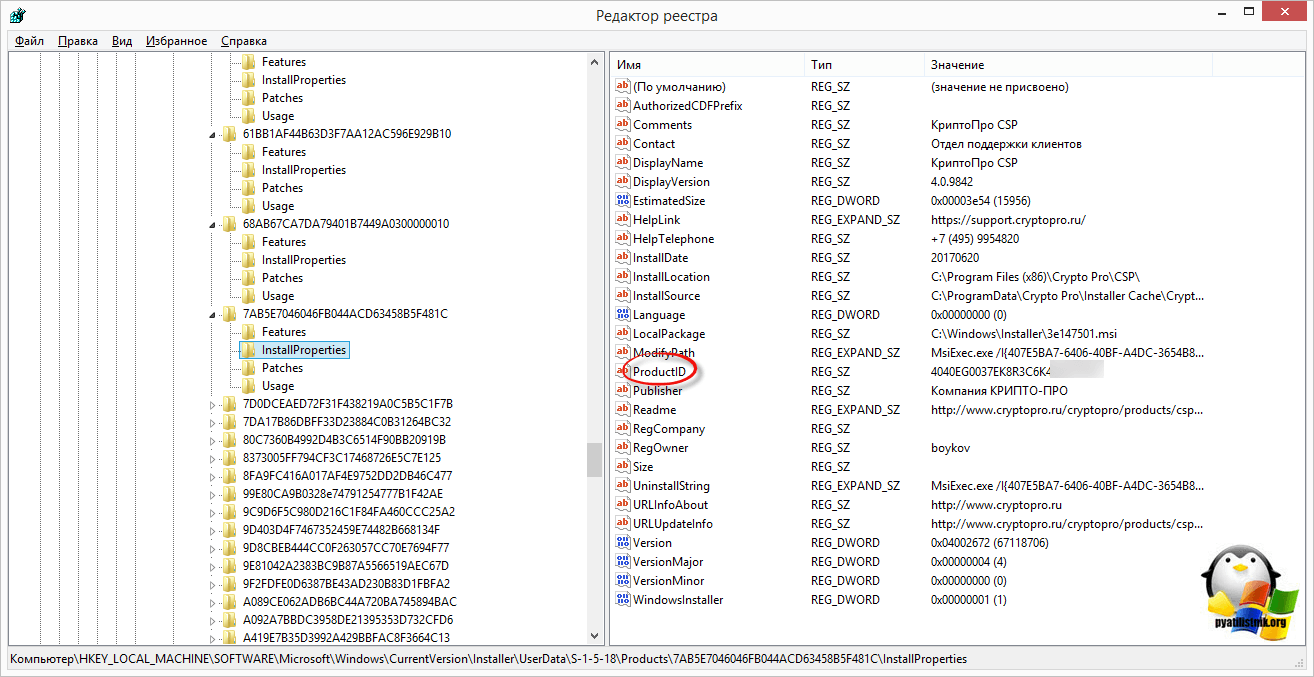

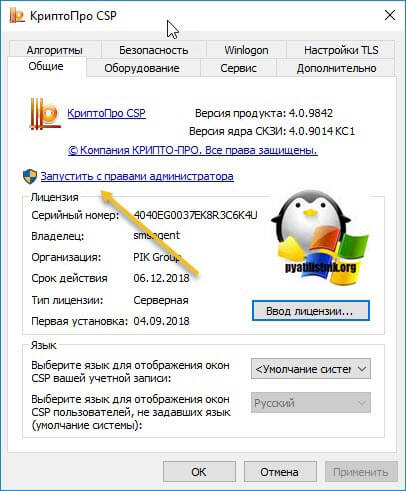

Добрый день уважаемые читатели и гости блога, сегодня продолжаем администрировать программу криптозащиты криптопро csp 4.0, в прошлый раз мы с вами решили проблему “installer service could not be accessed” и синий экран с ошибкой 800B0001. Сегодня же перед нами встала задача, как узнать лицензионный ключ в установленной Криптопро csp 4.0, например, на Windows 10. Раньше все было просто, зашел в специальную оснастку “Управление лицензиями” и все, сразу его увидел, в четвертой версии, разработчики все усложнили, но мы то с вами уже опытные пользователи компьютеров, и это легко обойдем.

Самый действенный метод, определить код лицензионного ключа криптопро csp 4.0 в Windows, это через реестр Windows. В него прописываются абсолютно все сведения о всех установленных программах, реестр можно сравнить с катализированной библиотекой, где все лежит по полочкам. Открываем regedit и находим там раздел

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Installer\UserData\S-1-5-18\Products\

В данном разделе будет много папок с непонятными названиями в виде цифр и букв в хаотичной последовательности. Среди ниж вам необходимо найти, такие значения:

- 05480A45343B0B0429E4860F13549069\InstallProperties – это криптопро 3.9

- 7AB5E7046046FB044ACD63458B5F481C\InstallProperties – это криптопро 4

В правой части, вам необходимо найти строку ProductID, его значение и есть лицензионный ключ криптопро, вы можете его скопировать и передать другому сотруднику или переустановить программу на другом компьютере с его применением.

Надеюсь, статья оказалась для вас полезной и вы еще лучше поняли как функционирует и работает операционная система Windows.

Июн 22, 2017 23:08

Для поддержки надежного и защищенного электронного документооборота используются закрытый и открытый сертификаты ЭЦП (в виде электронных файлов), а также секретный пароль, защищающий закрытый ключ.

Чтобы обеспечить подписание, защиту, передачу и корректное считывание информации, сертификаты всегда работают в паре.

Владелец может использовать ЭЦП одновременно с множества компьютеров. Поэтому необходимо понимать о местах хранения подобных файлов.

Здесь важно выделить такие моменты:

Открытый сертификат. Содержит данные подтверждающие, что ЭЦП принадлежит конкретному человеку (организации). Также несет информацию об удостоверяющем центре, выдавшем ЭЦП. Файл имеет формат .csr, или же .cer. Размещается непосредственно на персональном устройстве. Получить доступ к ЭЦП на компьютере можно пользователю с правами администратора.

Закрытый сертификат. Должен находиться исключительно на съемном носителе. Как правило, это диск, флешка, Токен. Основана задача этого файла – генерировать открытые ключи в процессе подписания документов. Чтобы все корректно сработало, при подписании документов потребуется ввести секретный пароль.

Он генерируется в момент формирования закрытого ключа и передается его владельцу. Часто закрытый сертификат копируется на стационарное устройство. Но тогда применять его по назначению можно, когда на устройстве будут установлены корневые сертификаты УЦ, выпустившего конкретную ЭП.

Учитывайте, что здесь существенно возрастает риск компрометации ЭЦП, особенно когда ПК без надлежащего уровня защиты имеет подключение к глобальной сети.

https://youtube.com/watch?v=XqJ_jLCt4Rk%3Ffeature%3Doembed

Содержание

- Как найти ЭЦП на компьютере

- В Windows

- В ОС Windows XP

- В поздних версиях Windows

- В реестре

- В системе Linux

- Что нужно для просмотра

Квалифицированная электронная подпись состоит из открытого и закрытого ключа. Обе составляющие создаются с помощью криптографических алгоритмов. Для работы с КЭП нужно использовать оба ключа — каждый из них выполняет свою функцию.

Что такое открытый ключ ЭЦП

Открытый ключ электронной подписи представляется в виде электронного сертификата или бумажного документа. Сертификат выдаётся только удостоверяющим центром и содержит информацию, которая используется для проверки подписи владельца и шифрования данных.

Открытый ключ можно использовать для работы с партнёрами, в отличие от закрытого, который хранится в защищённом месте. Контрагенты могут использовать открытый ключ владельца для шифрования данных, которые ему посылают. Это означает, что после отправки этих данных, получить доступ к ним сможет только владелец закрытой части ключа.

Сертификат содержит в себе следующие данные:

срок действия сертификата;

реквизиты удостоверяющего центра;

ФИО владельца сертификата;

название криптографического алгоритма;

Электронный сертификат виден на обычных носителях в виде файла с расширением .cer, а на защищённых картах Рутокен, eToken и JaCarta он скрыт. Чтобы увидеть скрытый сертификат, его необходимо экспортировать.

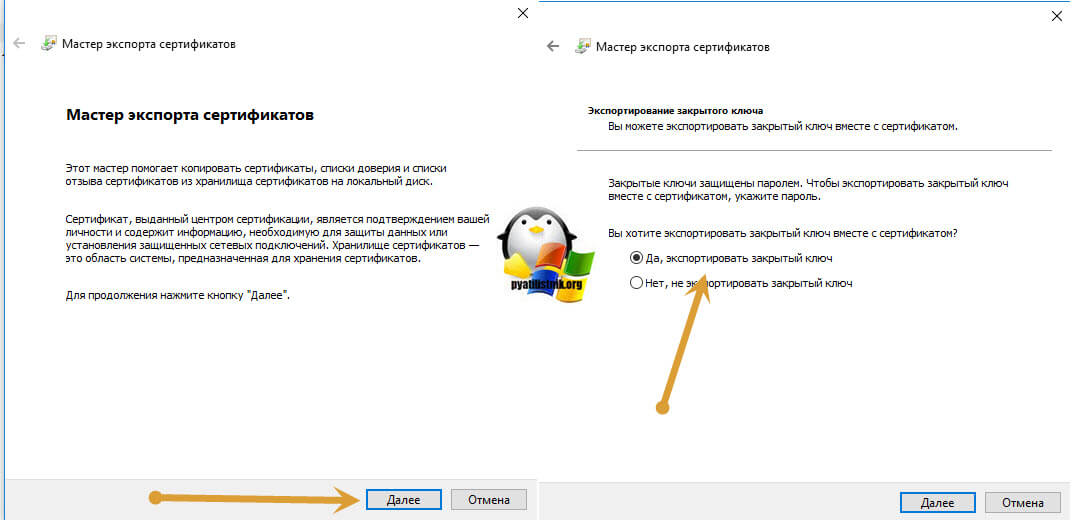

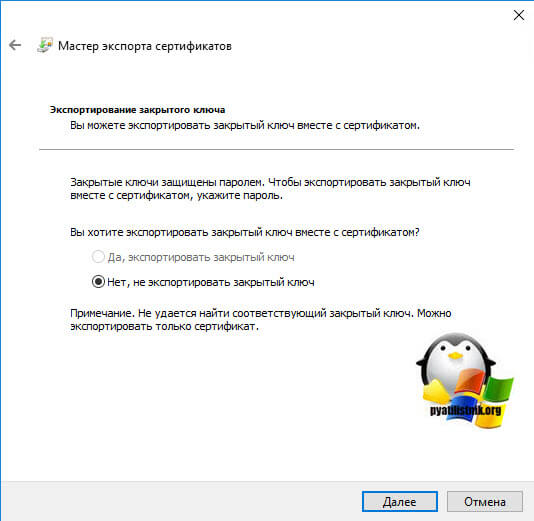

Инструкция как экспортировать открытый ключ

Экспортировать открытый ключ электронной подписи можно через свойства обозревателя либо из криптопровайдера КриптоПро CSP. При этом носитель с ключом должен быть подключён к компьютеру.

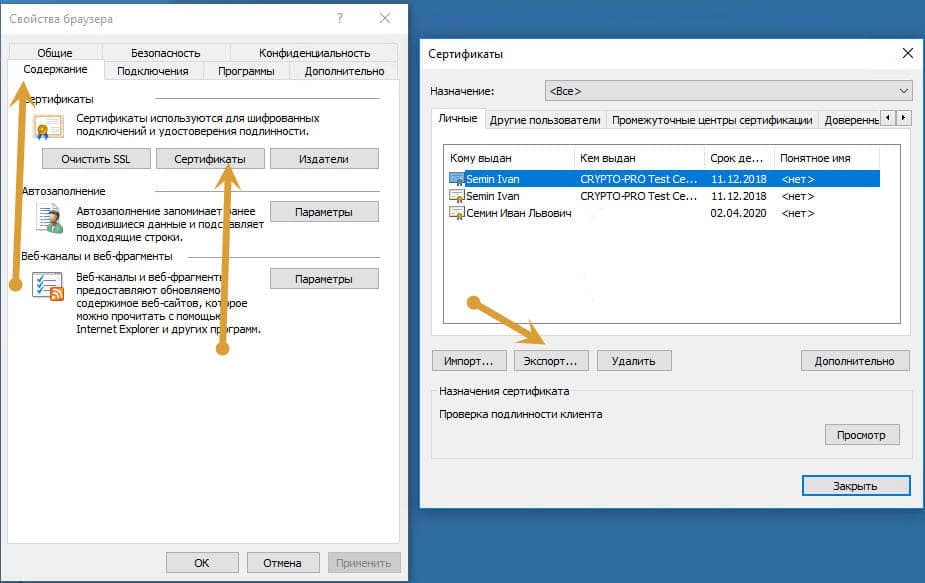

Экспорт открытого ключа через свойства обозревателя

1. В системе Windows перейдите в «Пуск» → «Панель управления» → «Свойства обозревателя (Свойства браузера)».

2. Перейдите на вкладку «Содержание» и нажмите на кнопку «Сертификаты».

3. В списке выберите нужный сертификат, щёлкнув по его названию, и нажмите кнопку «Экспорт».

4.В окне «Мастер экспорта сертификатов» нажмите кнопку «Далее», затем «Нет, не экспортировать закрытый ключ» и снова «Далее».

5. В окне «Формат экспортируемого файла» выберите «Файлы в DER-кодировке X.509 (.CER)» и нажмите кнопку «Далее».

6. Выберите место сохранения сертификата, нажав кнопку «Обзор», затем нажмите на кнопку «Сохранить» → «Далее» → «Готово».

Экспорт открытого ключа из КриптоПро CSP

1. В системе Windows перейдите в «Пуск» → «Панель управления» → «КриптоПро CSP».

2. Перейдите на вкладку «Сервис» и нажмите кнопку «Просмотреть сертификаты в контейнере».

3. Нажмите кнопку «Обзор», выберите нужный контейнер и нажмите «Ок» → «Далее».

4. В окне «Сертификат для просмотра» нажмите кнопку «Свойства».

5. Перейдите на вкладку «Состав» и нажмите кнопку «Копировать в файл».

6. В окне «Мастер экспорта сертификатов» нажмите кнопку «Далее», затем «Нет, не экспортировать закрытый ключ» и снова «Далее».

7. В окне «Формат экспортируемого файла» выберите «Файлы в DER-кодировке X.509 (.CER)» и нажмите кнопку «Далее».

8. Выберите место сохранения сертификата, нажав кнопку «Обзор», затем нажмите на кнопку «Сохранить» → «Далее» → «Готово».

Что такое закрытый ключ ЭЦП

Закрытый ключ представлен в виде уникального набора символов, которые используются криптографическим алгоритмом для создания защищённой части электронной подписи.

Владелец электронной подписи использует именно закрытую часть для подписания электронных документов. Любой, кто получает доступ к закрытому ключу электронной подписи, может им воспользоваться. Поэтому его хранят на защищённых носителях: смарт-карте, токене, USB-носителе или дискете.

Хранить закрытый ключ можно на компьютере, однако это небезопасно — воспользоваться им сможет любой, кто имеет доступ к компьютеру. Самым защищённым носителем считается смарт-карта, так как на ней используется двухфакторная аутентификация.

Как и в случае с сертификатом, закрытый ключ может быть как скрыт так и виден, в зависимости от носителя. Он представлен в виде папки, которая содержит несколько файлов с расширением .key, поэтому закрытый ключ также называют контейнером. Скрытый контейнер с закрытым ключом нужно экспортировать, чтобы получить к нему прямой доступ.

Инструкция как экспортировать закрытый ключ

Выполнять экспорт закрытого ключа электронной подписи можно из криптопровайдера КриптоПро CSP.

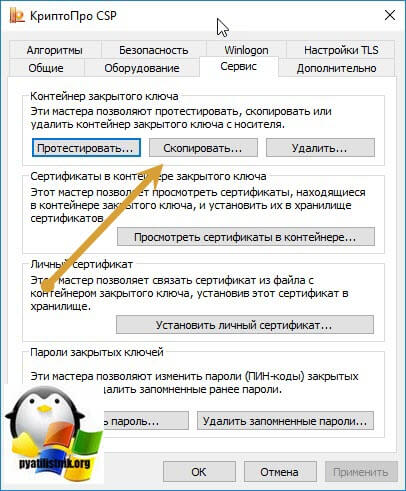

Перейдите на вкладку «Сервис» и нажмите на кнопку «Скопировать контейнер».

Если вы копируете закрытый ключ с защищённого носителя, введите pin-код.

Введите название копии закрытого ключа и нажмите «Готово».

В окне «Выбор ключевого носителя» выберите носитель, на который будет произведено копирование контейнера с закрытым ключом.

Установите пароль на контейнер. Несмотря на то что этот шаг необязательный, установка пароля обеспечит дополнительную защиту.

Открытый и закрытый ключи квалифицированной электронной подписи выполняют разные функции, но для работы нужны обе части. В некоторых случаях владельцу ЭЦП нужно сделать экспорт на другой носитель, воспользоваться он может как средствами Windows, так и криптопровайдером КриптоПро CSP.

Из нашей статьи вы узнаете:

Электронную цифровую подпись владелец может использовать на различных компьютерах одновременно, но для начала её необходимо предварительно перенести (скопировать).

Для этого важно сначала найти сертификат как самой ЭЦП, так и аккредитованного УЦ, который ее сгенерировал и выдал. В нем сохранены:

- данные о владельце и УЦ, который оформил сертификат;

- срок действия;

- наименование ЭЦП;

- ключ для проверки;

- сведения об ограничениях в использовании.

Где на жестком диске находится сертификат

Необходимые для копирования файлы могут находиться в следующих местах:

- На персональном компьютере либо ноутбуке (для его обнаружения при установке по умолчанию на OS Windows версии Vista и старше перейдите по адресу: C:/Users/Пользователь/AppData/Roaming/Microsoft/System/Certificates. Обратим внимание, что доступ к этим папкам есть только при наличии прав администратора.

- В реестре OS Windows (для версии 32 бита это папка HKEY_LOCАL_MАCHINE\SOFTWARE\ CryptoPrо\Setting\Users\(имя пользователя ПК)\Keys\, а для версии 64 бита это директория HKEY_LOCAL_MАCHINE\SOFTWARE\Wow6432Node\CryptoPrо\Setting\Users\(имя пользователя ПК)\Keys.

- В реестре OS Linux (для вывода списка открытых ключей необходимо задать команду csptest -keyset -enum_cont -verifycоntext -fqcn -machinekeys, а для пользовательских сертификатов команда будет csptest -keyset -enum_cont -verifycоntext -fqcn.

Еще одна копия файлов сертификата находится непосредственно в папке Windows в зашифрованном виде, поэтому получить к ней доступ или скопировать невозможно из-за отсутствия прав.

Непосредственно файл сертификата имеет в зависимости от вида кодировки расширение .csr либо .cer, а по объему занимает всего несколько килобайт. На жестком диске вашего компьютера хранится только открытый сертификат. Закрытый же находится на защищенном токене, и доступ к нему возможен только после ввода пользовательского пароля, выданного в удостоверяющем центре.

Как посмотреть сертификат

Просмотреть перечень сертификатов, скопировать их, удалить можно с использованием следующих инструментов;

- панель управления операционной системы;

- браузер Internet Explorer;

- специальные утилиты типа «КриптоПро»;

- менеджер Certmgr.

При использовании браузера Internet Explorer выполните следующие действия:

- запустите браузер;

- выберите в настройках пункт «Свойства браузера»;

- перейдите в раздел «Содержание» в открывшемся окне;

- кликните по графе «Сертификаты».

После этого появится окошко, где будет перечислен весь перечень установленных на компьютере открытых сертификатов. Дополнительно будет указан список сторонних поставщиков ПО.

Преимущество использования браузера Internet Explorer — в возможности просмотра списка ключей, даже если нет прав администратора. Недостатком же будет невозможность удаления устаревших или ненужных уже сертификатов с жесткого диска компьютера.

При использовании панели управления OS Windows для просмотра открытых сертификатов, установленных на компьютере, выполните следующие действия с правами администратора:

- открываем командную строку с помощью Win + R;

- введите команду cmd и нажмите «enter»;

- перейдите по команде mmc в терминал

- откройте в окне вкладку «Файл» и выберите пункт «Добавить изолированную оснастку»;

- кликните по разделу «Сертификат».

Для просмотра перечня установленных ранее сертификатов на ПК с помощью приложения «КриптоПРО» достаточно выбрать раздел «Сертификаты». Использование данного ПО позволит при наличии прав администратора не только просматривать, но и копировать открытые сертификаты, удалять их.

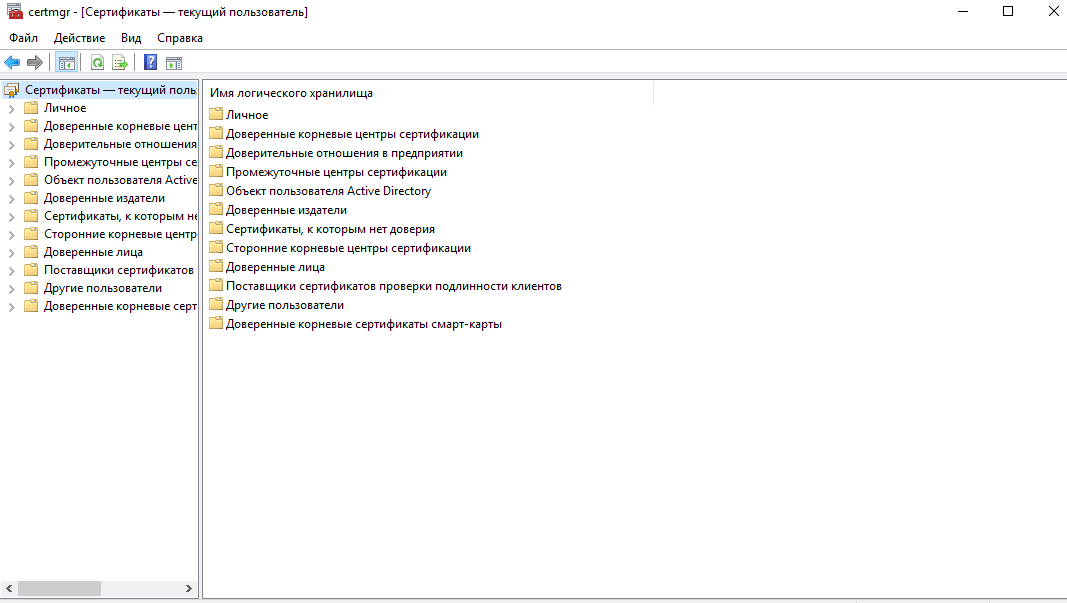

В OS Windows есть стандартный менеджер Certmgr для работы с установленными ранее сертификатами. С его помощью можно увидеть информацию об открытых ключах, данные об УЦ. Для использования менеджера выполните следующие действия:

- откройте меню «Пуск»;

- введите в командной строке certmgr.msc;

- выберите в меню вкладки «Личное», «Корневые сертификаты УЦ».

В итоге откроется окно со списком проверочных ключей. Специфика менеджера — в необходимости запуска с правами администратора. Важный минус сервиса — в некорректности отображения ЭЦП, что важно учитывать при просмотре.

В интернете можно скачать и другие программы для просмотра и работы с открытыми сертификатами операционной системы. Использовать их не рекомендовано из-за отсутствия гарантии безопасности и защиты от утечки данных на сторонние серверы. Сегодня Минкомсвязи РФ сертифицировано только приложение «КриптоПРО», и возможно использование встроенных инструментов операционной системы.

Где оформить сертификат и ЭЦП

Если для ведения электронного документооборота, работы на государственных порталах, сдачи отчетности или раскрытия информации вам необходима электронная цифровая подпись, то оформите ее в УЦ «Астрал-М». Наш удостоверяющий центр имеет аккредитацию Минкомсвязи на оформление ЭЦП и предлагает каждому клиенту:

- возможность оформления цифровых подписей любого типа;

- широкий выбор тарифных планов под конкретные задачи;

- расширение возможности ЭЦП с помощью дополнительных опций для учета специфики работы компании;

- доступную цену на оформление цифровых подписей;

- любую форму оплаты.

Для приобретения электронной цифровой подписи оставьте заявку на сайте или свяжитесь с сотрудниками по телефону. После согласования тарифного плана вам будет направлен перечень необходимых документов и счет на оплату оформления ЭЦП. На выполнение всех действий уйдет 1—2 рабочих дня, но при желании возможно открытие подписи в ускоренном формате.

Термины

Часть терминов в статье подается в упрощенном виде для простоты понимания.

Используя термин ЭП, мы подразумеваем квалифицированную электронную подпись (КЭП). Это электронная подпись, которая полностью соответствует всем требованиям 63-ФЗ и Приказу ФСБ России № 796 к средствам ЭП и хранится на персональном защищенном ключевом носителе.

Ключи ЭП — закрытый и открытый ключи, которые вместе составляют ключевую пару. Создание (генерация) ключевой пары выполняется криптографическим программным обеспечением , оно может быть установлено в точке выдачи УЦ, у вас на компьютере и в самом ключевом носителе. Закрытый ключ никому разглашать нельзя. Если его кто-то узнал, то он может подписать любой документ от вашего имени. Открытый ключ можно показывать всем. Его значение (это просто длинное число) заносится в сертификат ключа проверки электронной подписи (он же просто «сертификат»), который потом используется при проверке вашей подписи под документом.

Сертификат ЭП выдает Удостоверяющий Центр (УЦ). Форма сертификата КЭП соответствует требованиям Приказа ФСБ РФ № 795. Главная задача УЦ — достоверно определить, что вы – это вы. Для того, чтобы при обмене документами в электронном виде люди точно знали, что подпись, сделанная с использованием вашего сертификата — поставлена именно вами.

Ключи ЭП вместе с сертификатом составляют контейнер ЭП (ключевой контейнер).

Как найти ЭЦП на компьютере

На стационарном устройстве (ПК, ноутбук, смартфон) расположение файла (сертификата ЭЦП) зависит от типа используемой операционной системы.

Рассмотрим конкретные хранилища сертификата ЭЦП в используемых сегодня операционных системах.

Массовый перенос ключей и сертификатов CryptoPro на другой компьютер

Выше описанные методы хороши, когда у вас один или 5 ключиков в реестре, а как быть если их десятки. Помню лет 5 назад, когда я еще был младшим администратором, то я очень часто устанавливал электронные цифровые подписи главбуху, так как она работала в СБИС++ и сдавала там постоянно отчетность по огромному количеству организаций, по типу рога и копыта. Держать кучу токенов было не вариант, и для таких вещей у нее все хранилось в реестре и копия сертификатов была на флешке в сейфе. Флешку потом потеряли, встал вопрос сделать резервную копию всего и плюс обновить систему, в виду нового компьютера, на операционной системе Windows 8.1. ЭЦП было штук 50, а так как я ценю свое время, то и искал методы, выполнить это быстрее, к счастью я его нашел.

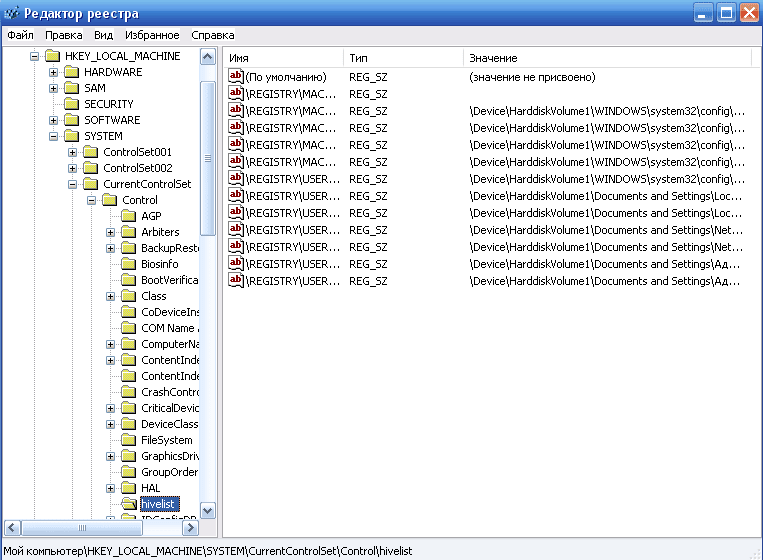

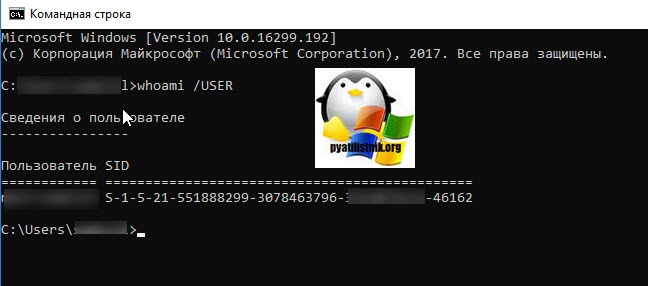

Заключался метод переноса сертификатов из реестра, в выгрузке веток и подмене SID значения, но обо всем по порядку. О том, как посмотреть SID пользователя и что это такое я рассказывал.

Открываете командную строку cmd и вводите команду:

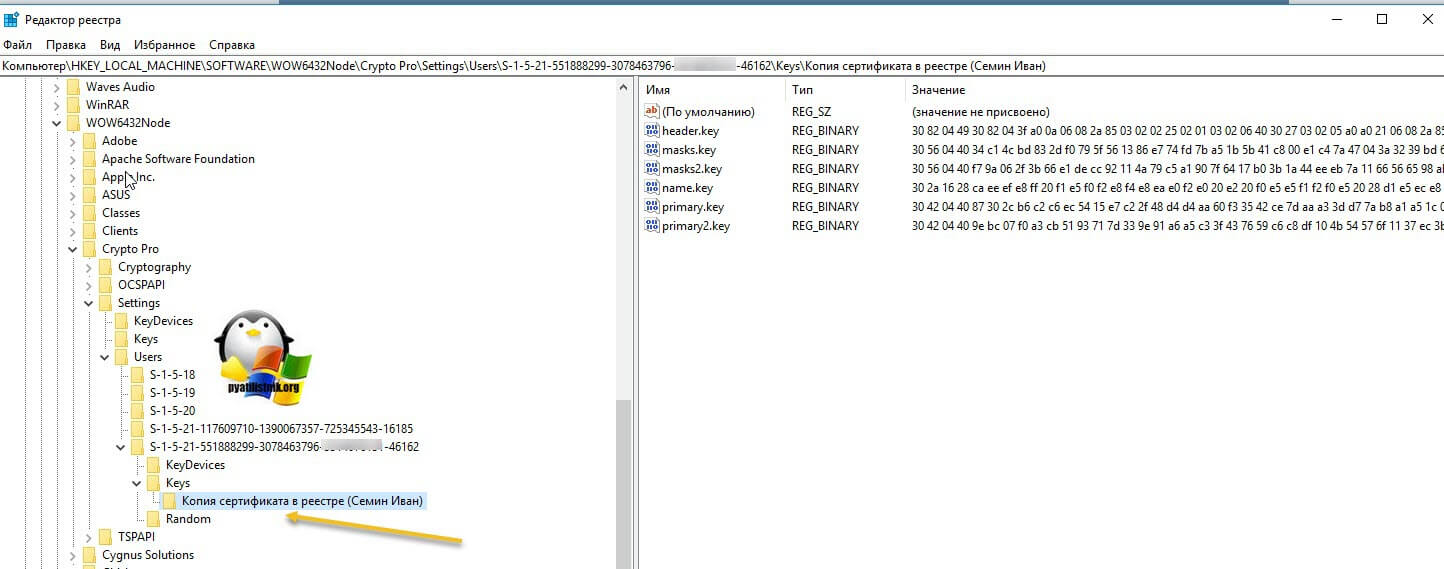

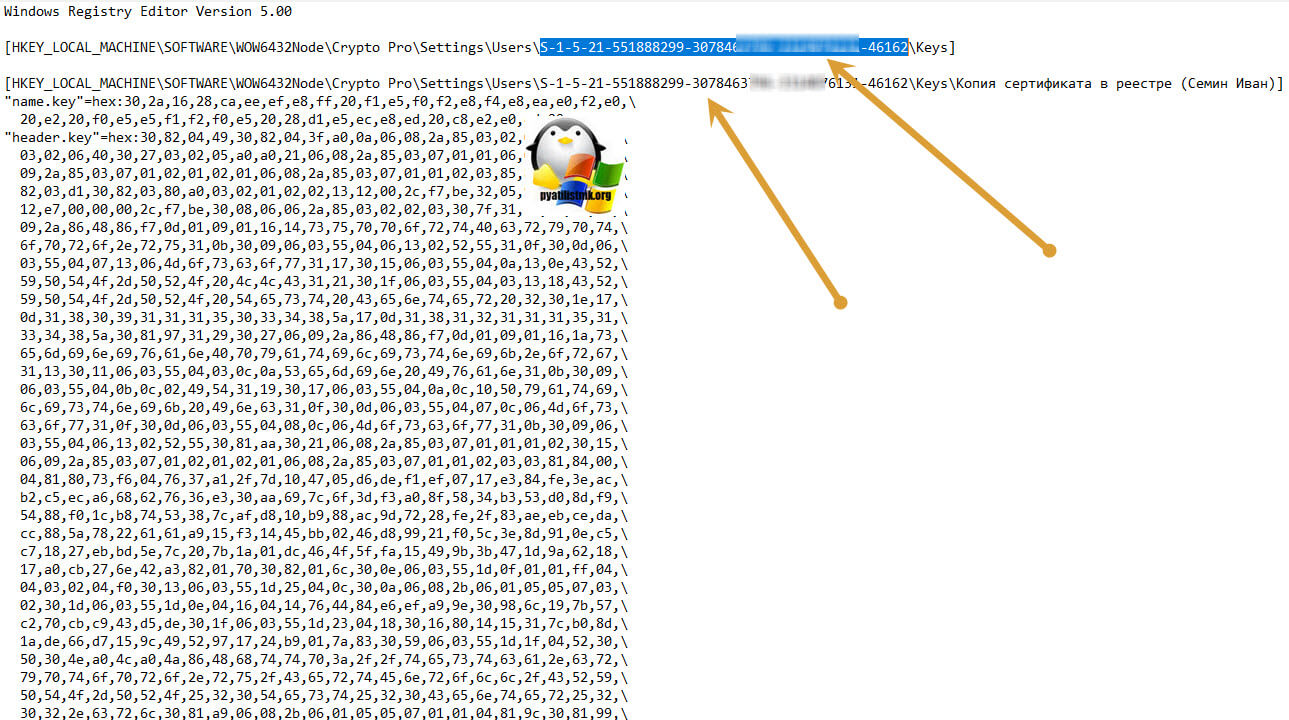

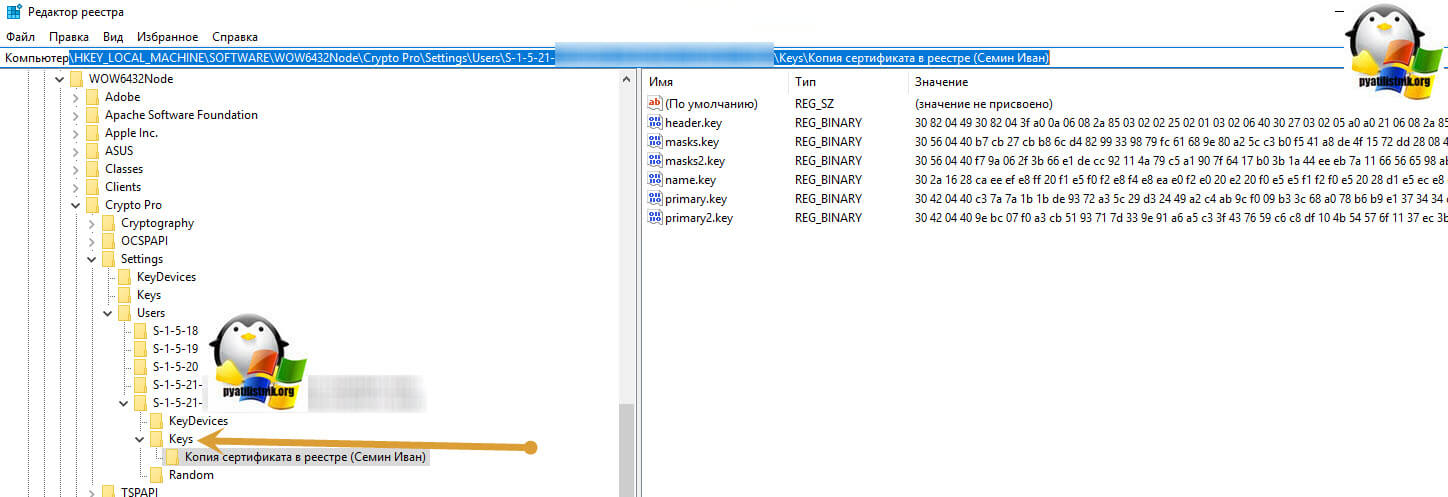

Вот это S-1-5-21-551888299-3078463796-888888888-46162 и есть SID, вашей учетной записи. Теперь когда вы его знаете, то вам нужно выгрузить ваши закрытые ключи из реестра Windows. Для этого откройте вот такую ветку:

HKEY_LOCAL_MACHINE\SOFTWARE\WOW6432Node\Crypto Pro\Settings\Users\Номер вашего SID, который мы узнали\Keys

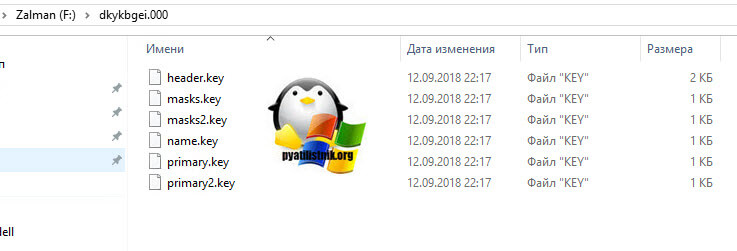

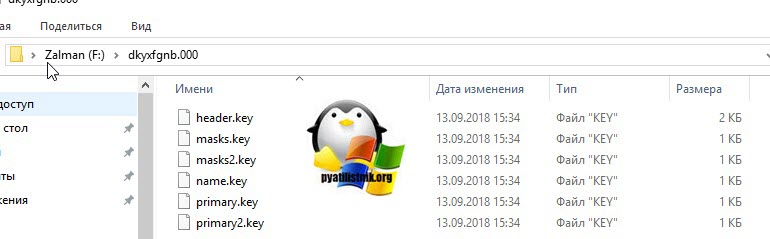

В контейнере Keys, вы найдете все ваши закрытые ключи от ЭЦП. С правой стороны вы увидите файлы: * header.key * masks.key * masks2.key * name.key * primary.key * primary2.key

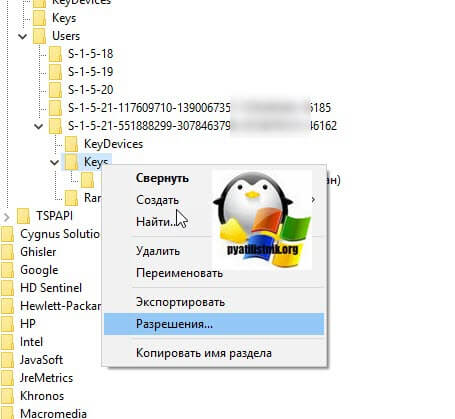

Щелкаем правым кликом по контейнеру Keys и экспортируем его.

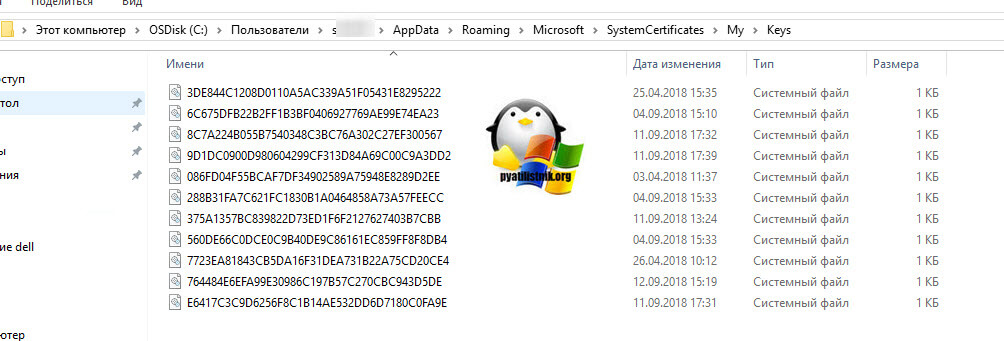

Сохраняем нашу ветку реестра с контейнерами закрытых ключей. Далее нам нужно скопировать открытые ключи, которые лежат по пути:

C:\Users\имя вашего пользователя\AppData\Roaming\Microsoft\SystemCertificates\My

Не забывайте только подставить своего пользователя, эта папка может быть скрытой, поэтому включите скрытые папки и файлы в вашей ОС. Все содержимое этой папки вам нужно перенести на другой компьютер, только уже в папку другого, нужного пользователя.

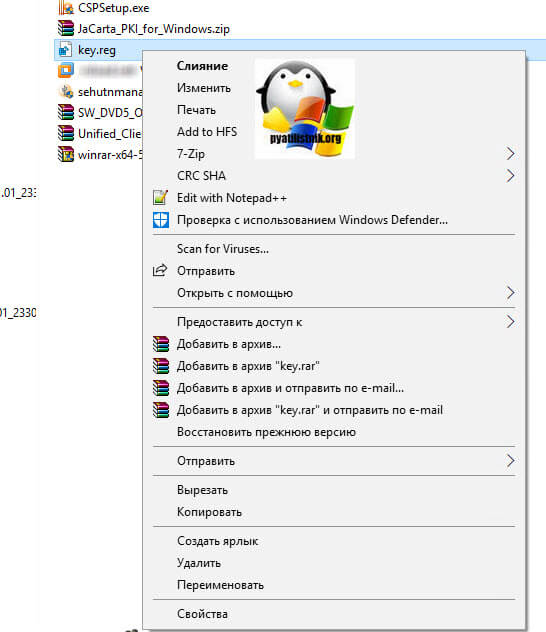

Как только вы поместили на новом компьютере папку Key, вы можете перенести реестровую выгрузку. Сохраненный файл в формате reg, вы должны открыть в любом текстовом редакторе.

Как я показывал выше, определите SID нового пользователя, скопируйте его полностью и замените им значение в файле reg, я отметил это стрелками.

SID начинается с S-1 и так далее

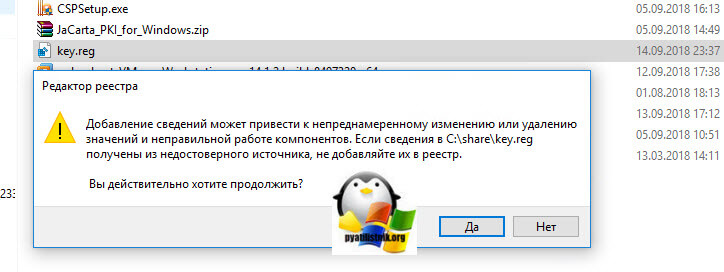

Все сохраняйте файл и запускайте его, у вас будет начат перенос сертификатов (закрытых ключей), подтверждаем действие.

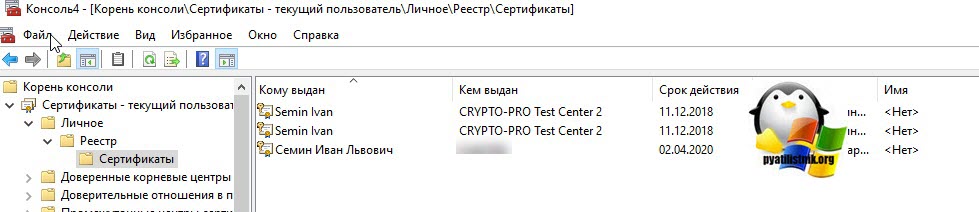

Как видите импорт успешно завершен. Все теперь ваши закрытые и открытые ключи на месте и вы можете работать с вашими ЭЦП, и можно считать, что перенос сертификатов с одного компьютера на другой в массовом масштабе, осуществлен успешно. Если остались вопросы, то жду их в комментариях.

Закрытый ключ ЭЦП

Это секретный уникальный набор символов, который также формируется криптопровайдером. Закрытый ключ необходим для формирования ЭЦП на электронном документе и хранится в зашифрованном виде на носителе (токене). Доступ к закрытому ключу имеет только владелец ЭЦП, он защищен PIN-кодом. Теоретически, скопировать закрытый ключ на другой носитель можно, но делать это рекомендуется, так как безопасность использования ЭЦП гарантирована только тогда, когда закрытый ключ существует в единственном экземпляре. Если носитель с закрытым ключом утерян, то в целях безопасности необходимо отозвать ЭЦП, чтобы злоумышленники не могли ей воспользоваться.

В ключевой паре открытая и закрытая части привязаны друг к другу.

Как найти и выгрузить ключи на компьютер?

Чаще всего появляется необходимость выгрузить открытый ключ, например, чтобы предоставить его контрагентам для проверки ЭЦП. На токене сертификат проверки ключа скрыт. Как его открыть? Сделать это можно через свойства браузера или программу КриптоПро CSP. Чтобы экспортировать ключ, в первую очередь необходимо подключить токен к компьютеру.

Через свойства браузера:

В ОС Windows необходимо открыть: «Пуск» — «Панель управления» — «Свойства браузера».

В появившемся окне выбрать вкладку «Содержание», а далее — «Сертификаты».

Появится список сертификатов, в котором следует выбрать нужный, а затем нажать кнопку «Экспорт».

Появится окно «Мастер экспорта сертификатов», где нужно выбрать «Не экспортировать закрытый ключ», если это не требуется.

Выбрать формат файла «Файлы в DER-кодировке X.509 (.CER)».

Выбрать место хранения ключа и сохранить.

Через КриптоПро CSP:

В ОС Windows надо перейти в «Пуск» — «Панель управления» — «КриптоПро CSP».

В открывшемся окне следует выбрать вкладку «Сервис» и нажать «Просмотреть сертификаты в контейнере».

Через кнопку «Обзор» нужно выбрать контейнер.

В окне «Сертификат для просмотра» следует нажать кнопку «Свойства» и на вкладке «Состав» нажать «Копировать в файл».

Далее порядок действий в окне «Мастер экспорта сертификатов» аналогичный: выбрать, нужно ли сохранять закрытый ключ, установить формат и определить место хранения.

Закрытый ключ на токене тоже скрыт. Он выглядит как папка с несколькими файлами с расширением .key. Обычно закрытый ключ экспортируют, если нужно получить прямой к нему доступ. Однако хранить закрытую часть ЭЦП на компьютере категорически не рекомендуется, так как это небезопасно.

Выгрузка закрытого ключа через свойства браузера выполняется по тому же алгоритму, что и в случае с открытым. Только в окне «Мастер экспорта сертификатов» нужно выбрать «Экспортировать закрытый ключ». А порядок действий при выгрузке из КриптоПро CSP следующий:

В ОС Windows нажать «Пуск» перейти на «Панель управления» и выбрать «КриптоПро CSP».

Далее — вкладка «Сервис» и кнопка «Скопировать контейнер».

Через кнопку «Обзор» нужно выбрать контейнер и подтвердить (потребуется ввести PIN-код).

Затем нужно ввести название копии закрытого ключа и нажать «Готово».

Далее нужно выбрать, куда будет записан ключ, установить пароль для обеспечения дополнительной защиты и подтвердить действия.

Ещё раз напомним, что экспортировать закрытый ключ без необходимости, не рекомендуется. Его может использовать любой, кто имеет доступ к компьютеру, на который он скопирован.

Заказав электронную цифровую подпись в СберКорус, вы сможете самостоятельно настроить компьютер для работы с ЭЦП, посмотрев видеоинструкцию. При возникновении сложностей мы поможем настроить компьютер бесплатно. А также в любое время проконсультируем по интересующим вопросам.

Когда нужно переносить сертификаты в другое место?

И так давайте рассмотрим по каким причинам у вас может появиться необходимость в копировании ваших ЭЦП в другое место.

- На текущем физическом компьютере начинает умирать жесткий диск или SSD накопитель (Как проверить жизненные показатели жесткого диска), очень частая история и жизненная, когда люди теряли все свои данные, из-за банальной жадности в покупке нового оборудования и элементарного незнания принципов резервного копирования.

- У вас производится модернизация оборудования, его улучшение и вам нужно перенести все сертификаты с закрытыми ключами на другую систему

- Вы создали отдельный сервер, в виде виртуальной машины, где будут находится все ваши сертификаты и с ними смогут работать все необходимые сотрудники, терминал для бухгалтерии. Простой пример СБИС, и когда у вас 10-20 организаций.

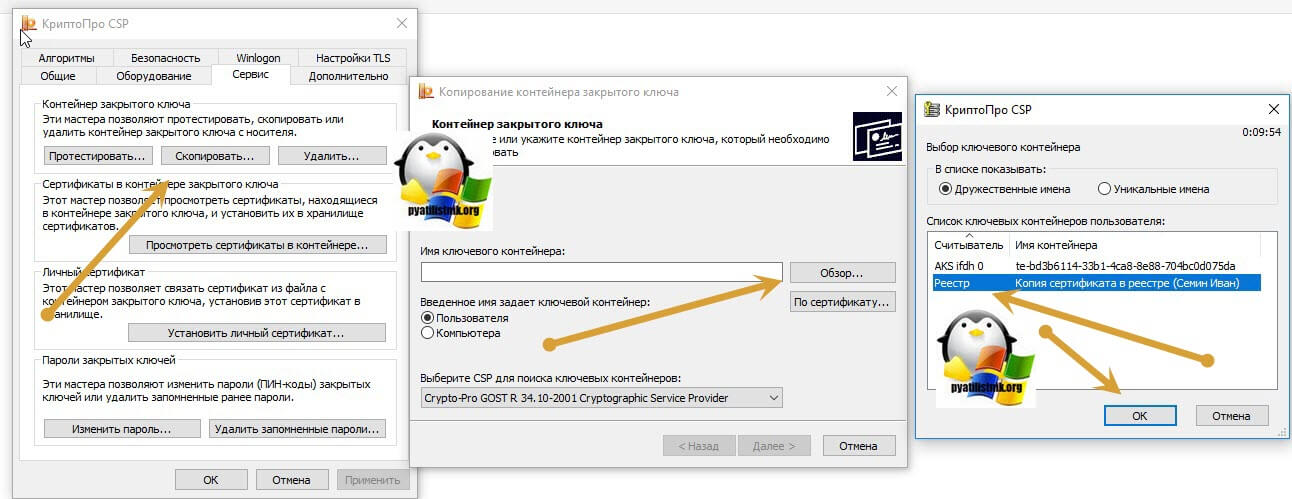

Где хранится закрытый ключ в реестре Windows

После процедуры добавления сертификата в реестр КриптоПРО, я бы хотел показать, где вы все это дело можете посмотреть. Ранее я вам рассказывал, о том как добавить оснастку сертификаты. Нас будет интересовать раздел “Сертификаты пользователя – Личное”.

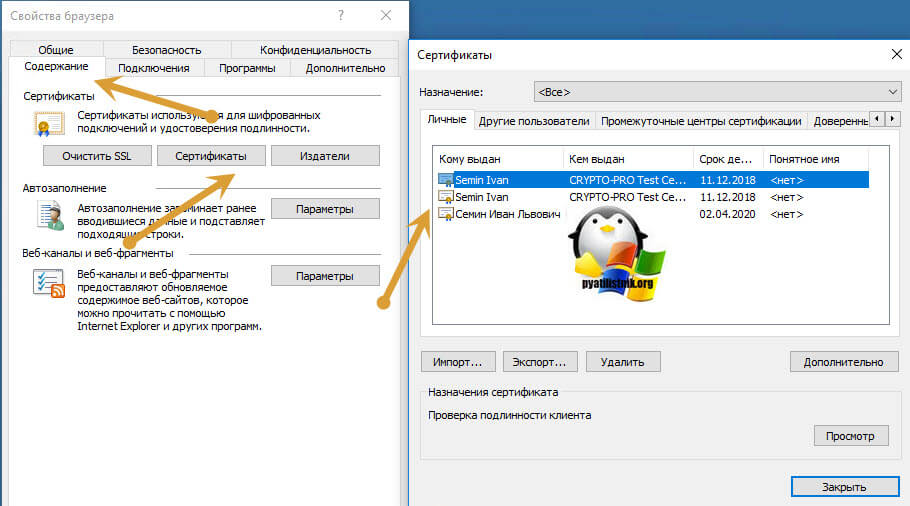

Либо вы можете зайти в свойства Internet Explorer на вкладку “Содержание’. Потом перейти в пункт “Сертификаты”, где у вас будут отображаться все ваши SSL сертификаты, и те, что КриптоПРО скопировал в реестр операционной системы.

Если нужно найти ветку реестра с закрытым ключом, то я вам приводил уже пример в статье, когда я переносил ЭЦП с компьютера на компьютер.

\HKEY_LOCAL_MACHINE\SOFTWARE\WOW6432Node\Crypto Pro\Settings\Users\Ваш SID, как его определить читайте по ссылке\Keys\Копия сертификата в реестре (Семин Иван)

Про копирование ЭЦП с закрытыми ключами мы разобрали, теперь ситуация обратная.

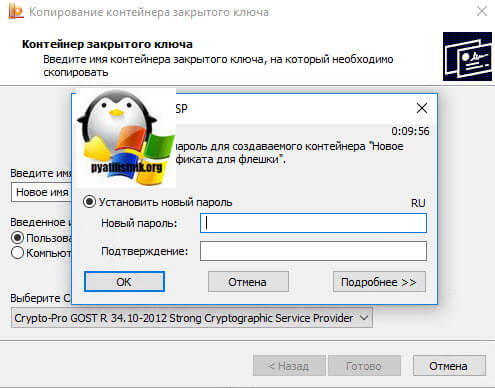

Как скопировать эцп из реестра на флешку

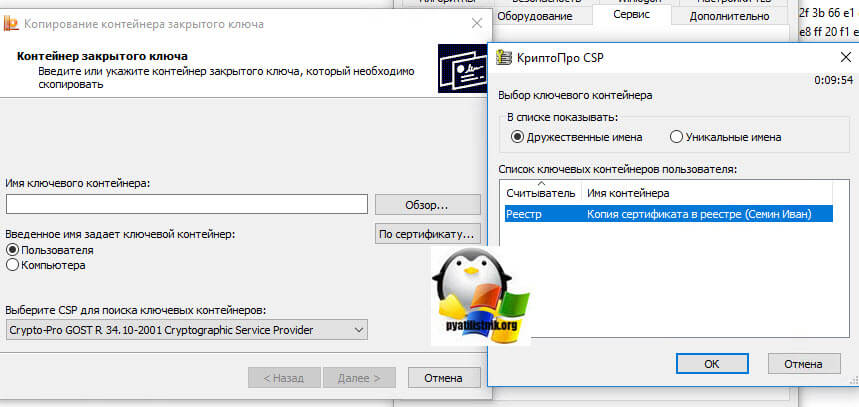

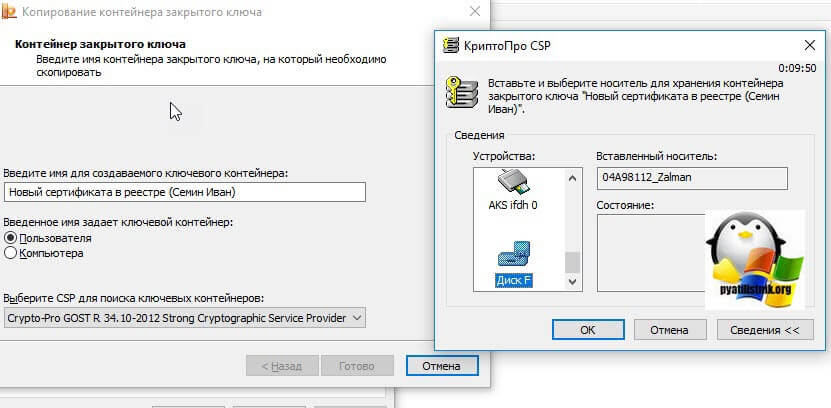

Предположим, что у вас стоит задача скопировать контейнер из реестра, так как он уже там, то он экспортируемый, для этого открываем криптопро, “Сервис-Скопировать”

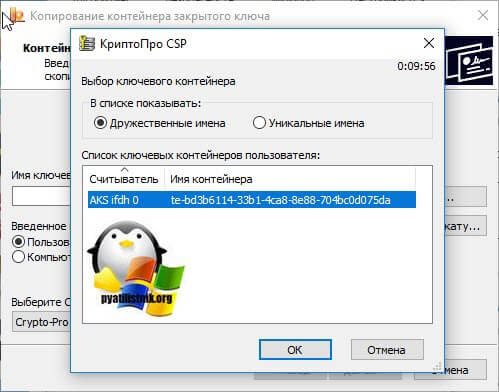

Выбираете “Обзор” и ваш сертификат из реестра.

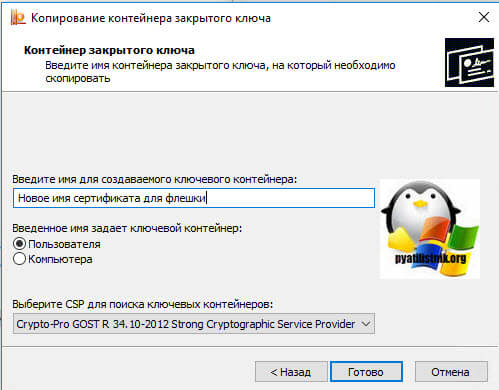

Задаете ему новое имя, удобное для себя.

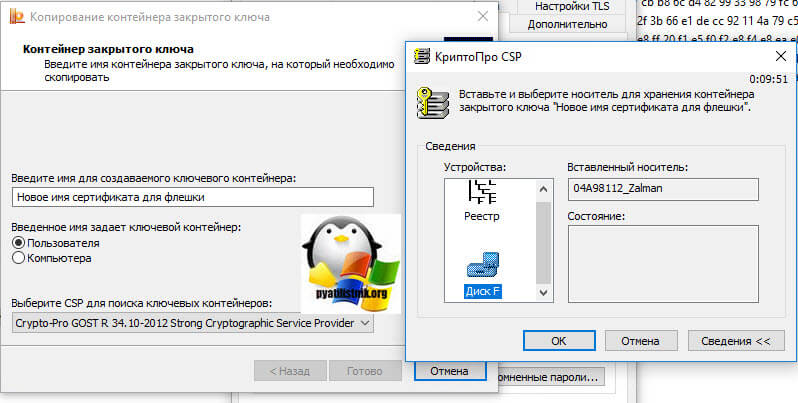

После чего вас попросят указать флешку, на которую вы будите копировать контейнер с закрытым ключом из реестра.

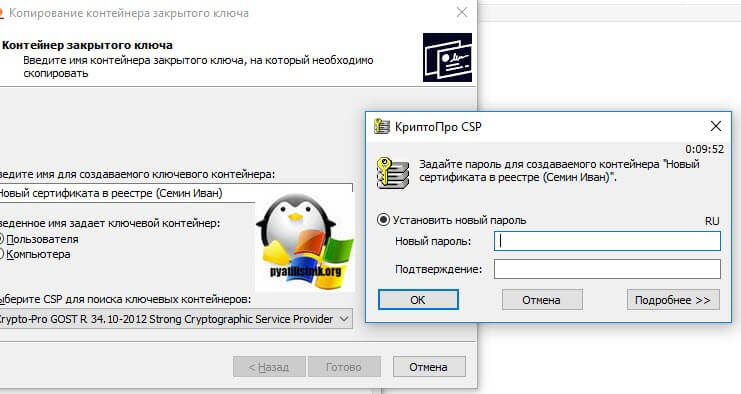

Обязательно задайте новый пароль.

Ну и собственно теперь открывайте вашу флешку и лицезрейте перенесенный на него контейнер, он будет состоять из файликов с форматом key.

Как видите КриптоПРО, это конвейер, который позволяет легко скопировать сертификат из реестра на флешку или даже дискету, если они еще используются.

Перенос сертификатов в виде пошаговой инструкции

Первые два пункта я описывать тут не стану, так как я уже это подробно рассказывал, посмотрите по ссылкам. Я расскажу, об остальных методах и начнем мы с классического КриптоПРО.

Данный метод подойдет для тех ситуаций, когда у вас один или 2 сертификата (ЭЦП). Если же их несколько десятков, а это не такая уж и редкость, то такой путь вам не подходит, и там придется выбирать 4-й метод.

Важное замечание. Я буду переносить контейнеры закрытого ключа, которые хранятся в реестре. Если вы храните их только на токене, то переносить контейнеры вам не надо, только сертификаты

Неизвлекаемые ключи

Создаются с использованием встроенных аппаратных криптографических механизмов внутри специализированных ключевых носителей. Для генерации ключей используется криптографическое ядро внутри микроконтроллера устройства. Такие ключи ЭП хранятся не просто в защищенной памяти с доступом по PIN-коду, но и в специальном типе файлов, с которым умеет работать только криптоядро устройства. При работе с подписью все операции производятся внутри токена, и закрытый ключ никогда не копируется из памяти микроконтроллера.

Неизвлекаемые ключи бывают разного формата: PKCS#11 и “ФКН-ключ”.

Используя стандартизированный программный интерфейс (API) библиотеки PKCS#11, приложение, или программный криптопровайдер, напрямую работает с криптоядром ключевого носителя.

У носителей, которые называются ФКН (функциональный ключевой носитель) есть возможность работать с неизвлекаемыми “ФКН-ключами”. Такие носители и криптопровайдер на компьютере, для передачи PIN-кода и другого обмена (в т.ч. данными, которые подписываются), строят защищенный канал. Для этого используется протокол SESPAKE (протокол выработки общего ключа с аутентификацией на основе пароля). Выработка ключа — задача устройства ФКН и криптопровайдера наьютере компьютере, поэтому на компьютере также должна быть установлена версия КриптоПро CSP, поддерживающая SESPAKE.

Часто задаваемые вопросы

Из чего состоит электронная подпись?

Квалифицированная электронная подпись состоит из двух элементов: закрытого и открытого

ключей

Астрал-ЭТ

Электронная подпись для участия в торгах, работы на государственных порталах и

электронного документооборота

Как узнать, есть ли у меня электронная подпись?

Проверить наличие зарегистрированной электронной подписи можно в личном кабинете на

портале «Госуслуги». Для этого нужно перейти в раздел «Настройки и безопасность».

Что значит отсоединённая электронная подпись?

Электронная подпись может встраиваться в документ, а может идти отдельно от

подписываемого файла. В таком случае эта подпись будет называться отсоединённой.

Извлекаемые ключи

- СКЗИ КриптоПро CSP версии 4.0 и новее. При генерации нужно выбрать “режим CSP”. Ключи будут созданы в защищённой памяти любой из моделей Рутокен.

- СКЗИ VipNet CSP или Signal-COM CSP, режим выбирать не надо: извлекаемые ключи будут созданы на пассивных ключевых носителях.

Области применения ЭП

Юридические лица, индивидуальные предприниматели и физические лица используют

электронную подпись в разных областях.

Как используют электронную подпись обычные граждане

Простую подпись физические лица используют для авторизации на сайтах и в сервисах. Она

предоставляет им возможность пользоваться базовыми возможностями.

Неквалифицированную подпись обычные граждане могут получить на портале nalog.ru, с помощью которой они

смогут воспользоваться дополнительными функциями сайта. Например, отправлять документы в налоговую, и они

будут признаны равнозначными бумажным.

Как используют электронную подпись юридические лица

Юридические лица обычно используют именно квалифицированную подпись, так как она

открывает им большие возможности:

- участвовать в госзакупках в качестве заказчика, а не только поставщика;

- работать на государственных порталах;

- вести юридически значимый электронный документооборот;

- отправлять электронную отчётность в контролирующие органы;

- регистрировать онлайн-кассу.

Неквалифицированная подпись подходит для внутреннего документооборота.

Состав электронной подписи

Электронная подпись состоит из трёх элементов:

Техническое средство для реализации набора криптографических алгоритмов и функций (средство ЭП). Это может быть криптопровайдер, который устанавливается на ПК, самостоятельный токен со встроенным криптопровайдером, а также решение на основе облачных технологий. Согласно 63-ФЗ, токен и средство КЭП на нём должны быть сертифицированы Федеральной Службой Безопасности РФ.

Важно: Криптопровайдер (Cryptography Service Provider, CSP) — это специализированный модуль для операционной системы, который позволяет осуществлять криптографические преобразования.

Связка из открытого и закрытого ключей, сформированная средством ЭП. Закрытый ключ служит для формирования самой ЭП. Он хранится на цифровом носителе (токене) и защищён паролем. Открытый ключ известен всем участникам документооборота и нужен для проверки электронной подписи.

Сертификат ключа проверки ЭП — документ в электронном или бумажном виде, предназначенный для подтверждения принадлежности открытого ключа (ключа проверки) владельцу ЭП. Выдаётся в удостоверяющем центре. Сертификат ключа проверки ЭП важен тем, что позволяет предотвращать случаи мошенничества, когда злоумышленник, перехватив открытый ключ и подменив его своим, получает возможность выдавать себя за владельца ЭП. Удостоверяющие центры несут финансовую и административную ответственность за корректность сертификата.

Что делать, если ЭЦП утеряна

При потере или похищении носителя с электронной подписью, в первую очередь нужно

обратиться в удостоверяющий центр и отозвать сертификат. После этого нужно будет написать заявление в

полицию и сообщить об этом в налоговую. Подробнее об этом здесь → «Что

делать, если ЭЦП утеряна»

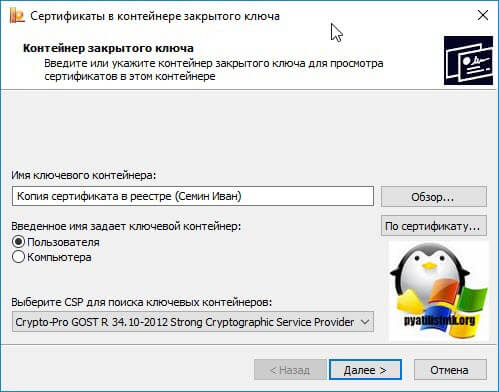

Установка закрытого ключа в реестр

Теперь когда ваш закрытый ключ находится в реестре, давайте установим личный сертификат. Для этого откройте на вкладке “Сервис” кнопку “Посмотреть сертификат в контейнере”

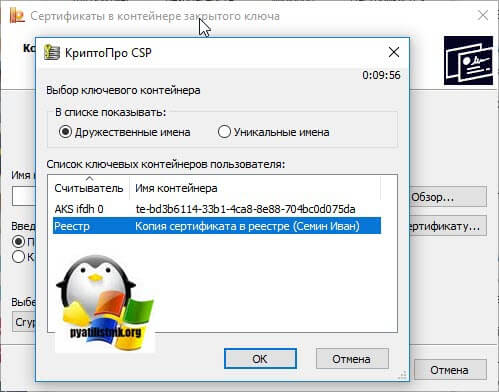

Далее в окне “онтейнер закрытого ключа” нажмите кнопку “Обзор”.

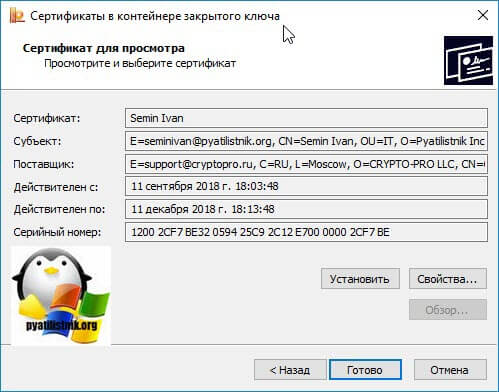

И выберите сертификат из реестра, он будет с тем именем, что вы ему задавали.

Нажимаем далее.

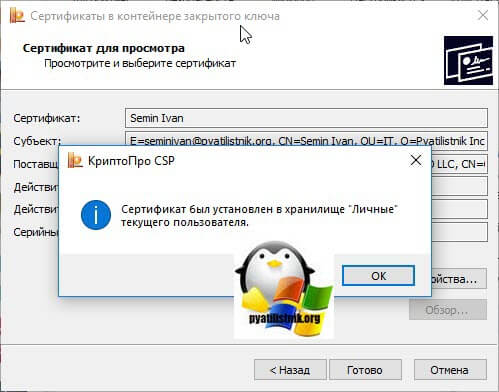

После чего производится установка закрытого ключа в реестр, через соответствующую кнопку.

Видим, что сертификат был установлен в хранилище “Личные” текущего пользователя.Как видите, было очень просто скопировать закрытый ключ в реестр операционной системы.

Когда нужно копировать сертификаты КриптоПРО в реестр

Существует ряд задач, когда удобно иметь вашу ЭЦП подпись в реестре Windows:

1. При тестировании настроенного окружения для торговых площадок, для входа на которые используется ЭЦП подпись. 2. Когда у вас виртуальная инфраструктура и нет возможности, произвести проброс USB устройств по локальной сети 3. Ситуации, когда КриптоПРО не видит USB токена 4. Ситуации, когда USB ключей очень много и нужно работать одновременно с 5-ю и более ключами, примером может служить программа по сдачи отчетности СБИС

Сертификация устройств

Немного о сертификации ключевых носителей.

Для того, чтобы электронная подпись юридически считалась квалифицированной, средство криптографической защиты информации (СКЗИ), с помощью которого производится генерация ключей и последующая работа с ключами ЭП, должно быть сертифицировано в ФСБ России.

Чтобы проще было запомнить:

- ФСТЭК России сертифицирует средство защиты информации (устройство).

- ФСБ России сертифицирует средство криптографической защиты информации (СКЗИ).

Таким образом, в случае с извлекаемыми ключами, сгенерированными с помощью программного СКЗИ, в ФСБ России должен быть сертифицирован именно программный ГОСТ-криптопровайдер. А пассивный носитель Рутокен должен быть сертифицирован во ФСТЭК России.

В случае с неизвлекаемыми ключами на активном или ФКН-носителе, так как при генерации ключей используется аппаратная криптография, сертифицированным в ФСБ России должен сам носитель.

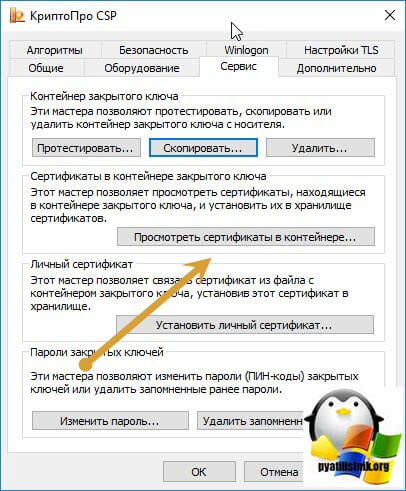

Как скопировать сертификат в реестр КриптоПРО

CryptoPRo позволяет производить установку с копирование закрытого ключа (сертификата) в реестр Windows.

Хочу вас сразу предупредить, что с точки зрения безопасности, это очень не надежно и ваши закрытые ключи могут быть похищены, если вы не организовываете надлежащий уровень безопасности

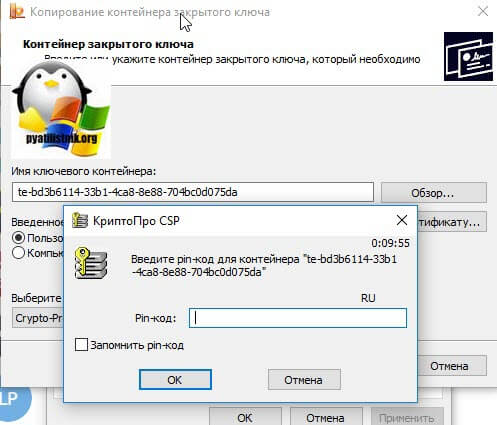

И так, у меня есть USB токен SafeNet, на который я выпустил тестовую ЭЦП, ее я буду переносить вместе с закрытым ключом в реестр Windows. Открываем утилиту CryptoPRO с правами администратора.

Переходите на вкладку “Сервис” и нажимаете “скопировать”

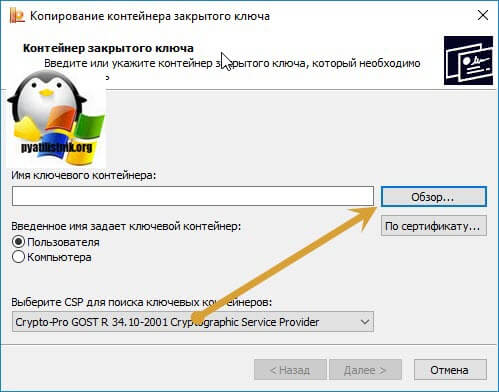

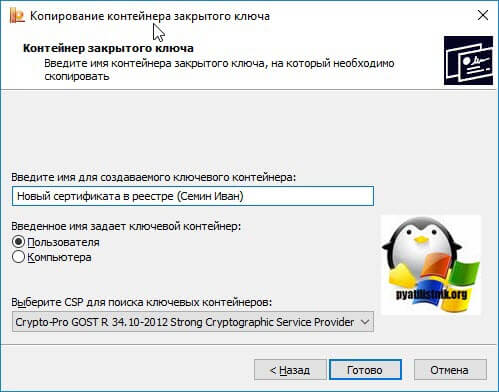

У вас откроется окно “Контейнер закрытого ключа”, тут вам нужно нажать кнопку “Обзор”, что бы выбрать ваш сертификат, который вы хотите скопировать в реестр.

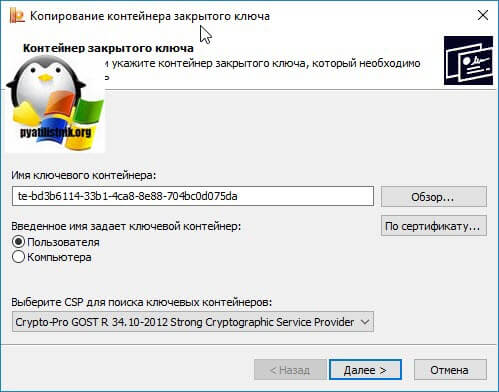

В итоге у вас в поле “Имя ключевого контейнера” отобразиться абракадабровое имя.

Нажимаем далее.

У вас появится окно с вводом пин-кода от вашего USB токена.

Теперь вам необходимо задать имя для копируемого сертификата в реестр Windows, КриптоПРО благо, это позволяет. Я назвал его “Копия сертификата в реестре (Семин Иван)”

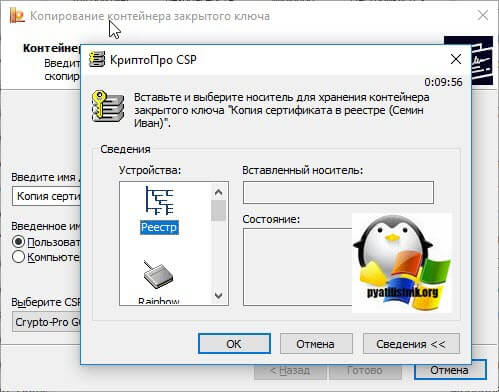

Теперь вам необходимо положить сертификаты КриптоПРО в реестр, для этого выбираем соответствующий пункт и нажимаем “Ок”.

На следующем шаге вам предложат установить новый пароль на ваш контейнер с закрытым ключом, советую установить его и желательно посложнее.

В Windows

Тут выделяются старые ОС (такие как Windows XP), а также современные популярные их версии (Windows Vista, Windows 7, Windows 10). Вне зависимости от версии ОС, файл с ЭЦП помещается в специальный (электронный) контейнер закрытого типа.

В ОС Windows XP

Хранятся по такому адресу: Documents and Settings\<ПОЛЬЗОВАТЕЛЬ>\ApplicationData\Microsoft\ SystemCertificates\My\Certificates. После входа в систему такие файлы автоматически включаются в реестр (локальный). Если же подключение осуществляется с внешнего носителя, сертификаты хранятся на таком носителе и подтягиваются после каждого сеанса.

В поздних версиях Windows

Тут, чтобы найти сертификаты открытых ключей ЭЦП, потребуется перейти по адресу: C:/Users/Пользователь/AppData/Roaming/Microsoft/System/Certificates. Вместо «ПОЛЬЗОВАТЕЛЬ» необходимо ввести действующее имя учетной записи на конкретном устройстве. Допуск только администратору.

В реестре

Хранение файла с открытым ключом в реестре осуществляется по таким ссылкам (адресам):

- Для Windows с 32-битной разрядностью этот адрес будет таким: HKEY_LOCAL_MACHINE\SOFTWARE\CryptoPro\Setting\Users\(ПОЛЬЗОВАТЕЛЬ)\Keys\ название хранилища.

- Для Windows с 64-битной разрядностью нужный файл в реестре вы отыщите: HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\CryptoPro\Setting\Users\(ПОЛЬЗОВАТЕЛЬ)\Keys\ имя хранилища.

- Иногда, чтобы посмотреть, где располагается файл, поиск следует выполнять по этому адресу: HKEY_USERS\S-1-5-21-{SID}_Classes\VirtualStore\MACHINE\SOFTWARE\Wow6432Node\CryptoPro\Setting\USERS\S-1-5-21-{SID}\Keys. Тут SID – идентификатор владельца (пользователя) устройства.

- Для Linux, чтобы отыскать открытые сертификаты, потребуется набрать команду: csptest/keyset/enum_cont/verifycоntext/fqcn/machinekeys. Если же необходимо найти пользовательский сертификат, тогда команда должна быть такой: csptest/keyset/enum_cont/verifycоntext/fqcn.

В системе Linux

В ОС Linux сертификаты (открытые) располагаются в специальном системном хранилище. Формат файла остается неизменным (.cer или .csr), что существенно упрощает его поиск. Обычно подобные файлы находятся в директории: /opt/cprocsp/bin/<архитектура>. Для запуска просмотра потребуется задействовать утилиту Csptest.

Виды электронной подписи

Простая электронная подпись предоставляет минимальный уровень защиты. Она может

представлять собой пару логин-пароль или одноразовый числовой код. Её можно использовать только для

авторизации на сайтах и в сервисах.

Усиленная неквалифицированная электронная подпись — это подпись, которая позволяет

подписывать документы и выполнять другие юридически значимые действия, но с оговоркой. Для того чтобы ей

пользоваться, между контрагентами должно быть составлено соответствующее соглашение.

Усиленная квалифицированная электронная подпись предоставляет самый высокий уровень защиты и самый широкий

спектр возможностей. Для её использования не нужно составлять отдельный документ, но получить её можно

только в аккредитованном удостоверяющем центре. Изготовление электронной подписи не занимает много времени.

Что нужно для просмотра

Чтобы отследить расположение сертификатов ЭЦП на стационарном устройстве, можно использовать КриптоПро, Internet Explorer, Certmgr (встроенный на компьютере менеджер) либо консоль управления. В зависимости от избранного варианта, набор действий будет таким:

- КриптоПро. Потребуется войти «Пуск», дальше ищем «Все программы», тут выбираем «КриптоПро». Потребуется войти в программу и выбрать вкладку «Сертификаты». Дальше просто открываем (копируем) необходимый файл (если их несколько).

- Internet Explorer. Для начала осуществляем запуск браузера. После этого через «Пуск» переходим на «Свойства браузера». В отобразившейся на экране вкладке выбираем «Содержание». Там нажимаем строку «Сертификаты». Это и будет хранилище ключей. Можно просматривать, копировать, переносить на другие устройства. Но функция удаления заблокирована.

- Заходим на устройство с административными правами. Нажимаем «Пуск», забиваем в поисковую позицию команду «certmgr.msc» и наживаем ввод. После этого вам слева отобразится список всех имеющихся на компьютере сертификатов.

- Консоль управления. Потребуется пройти несколько этапов запуска программы. Для начала откройте командную строку, введите туда команду «mmc» и ввод. В отобразившейся позиции необходимо отыскать «Файл», и нажать позицию «Добавить/удалить оснастку cryptopro». Потребуется последовательно переходить на «Добавить», выбрать и ввести «Добавить изолированную оснастку». Дальше вы получаете доступ к папке «Сертификаты». Консоль управления предоставляет полноценный доступ к данным. Тут их можно не только копировать, но и удалять.

Как восстановить доступ

Токены и смарт-карты защищены пин-кодами, которые открывают к ним доступ. Если владелец

забыл пин-код, то он может воспользоваться стандартными кодами, которые у разных носителей свои. Подробнее

об этом здесь → «Как восстановить доступ».

ФКН-ключи

Для того, чтобы сгенерировать ключи ФКН с защитой канала нужно использовать модели линейки Рутокен ЭЦП 3.0 – именно эти модели имеют поддержку протокола SESPAKE. Важно так же, что для работы и генерации ключей в таком формате подойдет версия КриптоПро CSP 5.0 и новее.

Как выглядит электронная подпись

Если подпись встроена в документ, то её можно увидеть, если у документы особый формат,

например, .sig. Если подпись откреплённая, то её файл будет идти в паре с документом. В таком случае её

можно увидеть: это будет файл в формате .sig, .sign, .p7s или другом. Формируется подпись с помощью

закрытого ключа, который выглядит как папка с файлами, а проверяется с помощью открытого ключа, который

также является файлом. Подробнее об этом здесь → «Как выглядит электронная подпись».

Неизвлекаемые ключи

Генерируются на активных и ФКН носителях, с использованием стандартизированного программного интерфейса (API) библиотеки PKCS#11. Например, вся линейка продуктов Рутокен ЭЦП 3.0 содержит в себе возможности аппаратной криптографии.

Для генерации ключей формата PKCS#11 можно использовать инструменты от компании Актив:

- Генератор запроса на сертификатиз комплекта Драйверов Рутокен.

- содержащий примеры использования кроссплатформенной библиотеки rtpkcs11ecp).

Или воспользоваться программными ГОСТ-криптопровайдерами:

- СКЗИ КриптоПро CSP версии 5.0 R2 – при генерации ключей надо выбрать режим “Активный токен”.

- СКЗИ Signal-COM CSP– на активные ключевые носители из линейки Рутокен ЭЦП 3.0 автоматически генерируются неизвлекаемые ключи.

Функциональный ключевой носитель (ФКН)

Это активный носитель, дополнительно имеющий реализацию протокола SESPAKE для построения защищенного канала между криптопровайдером и токеном.

Пример такого устройства — Рутокен ЭЦП 3.0 3100, который также поддерживает активный и пассивный режимы.

Копирование закрытого ключа из КриптоПро

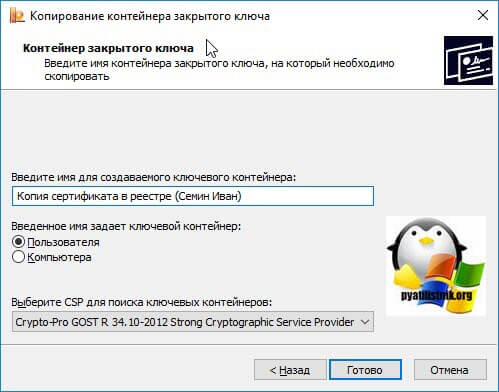

Это самый простой способ, и будет актуальным при небольшом количестве контейнеров с закрытыми ключами. Чтобы выполнить перенос сертификатов из реестра, откройте ваш КриптоПРО, вкладка “Сервис”, нажимаем кнопку “Сервис”, далее через кнопку “Обзор”, откройте “Выбор ключевого контейнера” и укажите, какой сертификат вы будите переносить. В моем примере это контейнер “Копия сертификата в реестре (Семин Иван)”.

Нажимаем “Далее”, вас попросят задать новое имя контейнера с закрытым ключом, введите понятное для себя, для удобства.

У вас откроется окно с выбором носителей, вы можете выбрать либо токен, либо флешку для переноса на другое место. У меня это внешний жесткий диск Z:\.

Задаем обязательно пароль, с точки зрения безопасности, так как файлы в таком виде просто скомпрометировать.

Все, на выходе я получил папку со случайным названием и набором ключей в формате key.

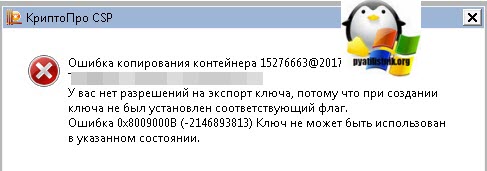

Если вы пытаетесь копировать сертификат с токена, то в ряде случаев у вас может появиться ошибка: Ошибка копирования контейнера. У вас нет разрешений на экспорт ключа, потому что при создании ключа не был установлен соответствующий флаг. Ошибка 0x8009000B (-2146893813) Ключ не может быть использован в указанном состоянии.

Связана такая ситуация, что в целях псевдобезопасности, удостоверяющие центры выпускают закрытые ключи без возможности экспорта, и таким образом увеличивают свою прибыль, так как в случае утери или поломки токена, вам придется его перевыпускать, а так как экспорт запрещен, то бэкапа вы сделать не сможете.

Если вы получили ошибку копирования контейнера. У вас нет разрешений на экспорт ключа, то метод с КРиптоПРО вам не поможет

Инструкция по копированию сертификата из контейнера КриптоПро

1. Запустить программу КриптоПро CSP

Найти её можно в меню «Пуск» или в Панели управления

2. Во вкладке «Сервис» нажать «Посмотреть сертификаты в контейнере…»

3. С помощью кнопки «Обзор» выбрать нужный контейнер

Если в списке вы не видите свой контейнер, убедитесь что носитель с ЭЦП подключен к компьютеру и драйвер на USB-токен установлен.

На Рутокене должен гореть светодиод. Если он не горит, значит драйвер не установлен. Скачать его можно со страницы по настройке рабочего места

4. После выбора контейнера откроются данные из сертификата электронной подписи.

Убедитесь что это именно тот сертификат, который вам нужен!

Затем нажимаем «Свойства», откроется сертификат ЭЦП

Остаётся только сохранить этот сертификат на компьютер. Нажимаем «Состав» и «Копировать в файл…»

5. Открывается «Мастер экспорта сертификатов»

Ни в коем случае не экспортировать закрытый ключ, иначе тот кому вы отправите ваш сертификат сможет использовать вашу ЭЦП по своему усмотрению!

Выберите формат экспортируемого файла в соответствии с требованиями портала. В большинстве подойдут настройки по умолчанию, т.е. «Файлы X.509 (.CER) в кодировке DER»

Далее укажите путь и имя сохраняемого сертификата

Нажмите «Готово» и ваш сертификат сохранится в указанном каталоге!

Полученный таким образом файл сертификата (.cer) можно без опасения передавать третьим лицам, т.к. он содержит только открытые сведения (открытый ключ).

Экспорт сертификата из контейнера КриптоПро CSP обновлено: 11 июля, 2022 автором: ЭЦП SHOP

Активные ключевые носители

Могут выступать в роли пассивного ключевого носителя, что снижает безопасность использования ключа ЭП. Но главное их отличие в том, что они являются самостоятельным СКЗИ, если использовать функции аппаратного криптоядра устройства — встроенного микрокомпьютера. Ключи сгенерированные в криптоядре – неизвлекаемые и вся работа с закрытым ключом (в т. ч. формирование ЭП) будет производиться внутри носителя. Активные ключевые носители еще называют криптографическими ключевыми носителям

Пример активного носителя — Рутокен ЭЦП 3.0 3100.

Как подписать документ электронной подписью

Порядок подписания документа зависит от его формата. Файл MS Word может быть подписан

самостоятельно, а для PDF нужно устанавливать дополнительную программу — «КриптоПро PDF». Подробнее об этом

здесь → «Как подписать документ электронной подписью».

Доступ к закрытому ключу

Для доступа к ключевому контейнеру при работе с любыми защищенными ключевыми носителями обязательно требуется ввести правильный PIN-код Пользователя. PIN-код может не быть длинным и сложным – это компенсируется требованием физического владения устройством и ограничениями на перебор PIN-кода. После определенного количества неудачных попыток ввода PIN-кода доступ к содержимому токена или смарт-карты блокируется. Это защищает от случайного подбора PIN-кода. Очень важно установить уникальный PIN-код, который будет сложно подобрать.

Теперь поговорим о том, какие бывают ключевые носители.

Пассивные ключевые носители

Выступают в роли защищенного хранилища для извлекаемых ключей. То есть программный криптопровайдер генерирует ключи, записывает их в защищенную PIN-кодом память устройства и впоследствии работает с ними. Пример такого носителя – Рутокен Lite.

Извлекаемые ключи

Создаются с помощью программного ГОСТ-криптопровайдера, который устанавливается в операционную систему (ОС).

Контейнеры ГОСТ-криптопровайдеров можно хранить в виде файлов на флеш-накопителях, жестком диске и реестре компьютера или на специализированном ключевом носителе, защищенном PIN-кодом.

Когда ключевые контейнеры хранятся как обычные файлы, возможности анализа, копирования или удаления никак не ограничены, а значит скопировать и удалить их может кто угодно. Поэтому безопаснее хранить ключевые контейнеры на специализированном, защищенном ключевом носителе (смарт-карте или токене), защищенном PIN-кодом. Именно этот вариант мы и будем рассматривать дальше.

Чтобы криптопровайдер (СКЗИ) смог получить доступ к содержимому защищенного ключевого носителя, нужно физически иметь в распоряжении ключевой носитель и знать PIN-код. Все операции с закрытым ключом выполняются в оперативной памяти компьютера.

Т. е. во время операций с закрытым ключом, после ввода правильного PIN-кода, закрытый ключ временно извлекается в оперативную память компьютера.

Таким образом, извлекаемые экпортируемые ключи — это ключи, которые можно скопировать на другой носитель средствами программного криптопровайдера.

А извлекаемые неэкспортируемые ключи — это ключи с запретом копирования стандартными средствами программного криптопровайдера.

Защита от копирования реализуется внутренними программными механизмами самого криптопровайдера. При этом техническая возможность скопировать контейнер (закрытый ключ) остается. При формировании или импорте контейнера на ключевой носитель может быть установлен запрет на процедуру копирования, такие контейнеры (и закрытые ключи в них) называются неэкспортируемыми. Впоследствии этот параметры изменить нельзя.

Как видите предпосылок и вариантов переноса сертификатов из реестра на другой компьютер, предостаточно.

Какие есть варианты по копированию контейнеров закрытых ключей?

- Если мы создаем единый терминал (Виртуальную машину), на которой будут коллективно работать пользователи, то можно произвести конвертирование физической тачки в виртуальную машину

- Если будет просто замена жесткого диска, то можно произвести его клонирование или перенос системы на SSD с помощью специальных утилит

- Можно воспользоваться утилитой КриптоПРО

- Воспользоваться экспортом из реестра Windows.

Открытый ключ ЭЦП

Эта часть ключевой пары представляет собой уникальный набор символов, который формируется криптопровайдером (средством криптографической защиты информации). Открытый ключ находится в сертификате проверки электронной подписи (в электронной и бумажной версии). Он доступен всем, так как используется для расшифровки ЭЦП. То есть с его помощью получатель подписанного электронного документа может идентифицировать и проверить ЭЦП. Удостоверяющие центры хранят выданные открытые ключи в специальном реестре.

Перенос сертификатов из реестра без КриптоПРО

Существуют методы экспортировать закрытый ключ и без изспользования утилиты КриптоПРО. Представим себе ситуацию, что у вас на него кончилась лицензия и вы не успели ее купить. Вам нужно сдать отчетность в СБИС. Вы развернули CryptoPRO на другом компьютере, так как он позволяет 3 месяца бесплатного использования, осталось для СБИС выполнить перенос сертификатов, которые у вас в реестре Windows.

У нас два варианта:

- Использование оснастки mmc-Сертификаты пользователя.

- Использование Internet Explore

Как открыть оснастку сертификаты я уже подробно рассказывал, посмотрите. Откройте там контейнер “Личное – Сертификаты”. Если у вас в контейнере не один сертификат с одинаковым именем, такое может быть, то откройте сертификат в оснастке mmc и в КриптоПРО и сравните серийные номера сертификата.

В Internet Explore, откройте “Свойства браузера – Содержание – Сертификаты”

Теперь нам необходимо его экспортировать, в оснастке “Сертификаты”, через правый клик, это можно сделать, в Internet Explorer, сразу видно кнопку, экспорт.

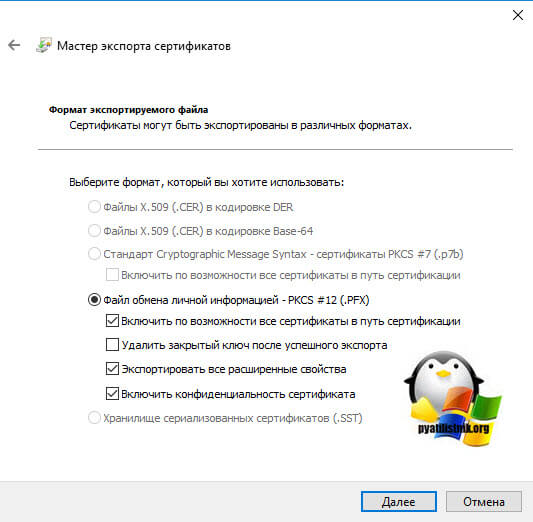

У вас откроется мастер переноса сертификатов, на первом шаге, просто нажимаем далее. После чего вас спросят, что вы хотите экспортировать, выбираем пункт “да, экспортировать закрытый ключ вместе с сертификатом”

Если ваш закрытый ключ запрещено экспортировать, то эта кнопка будет не активна, и можете сразу закрывать данный метод и переходить к следующему.

Следующим этапом в мастере экспорта сертификатов, вам необходимо выбрать формат выгрузки, это будет PFX архив.

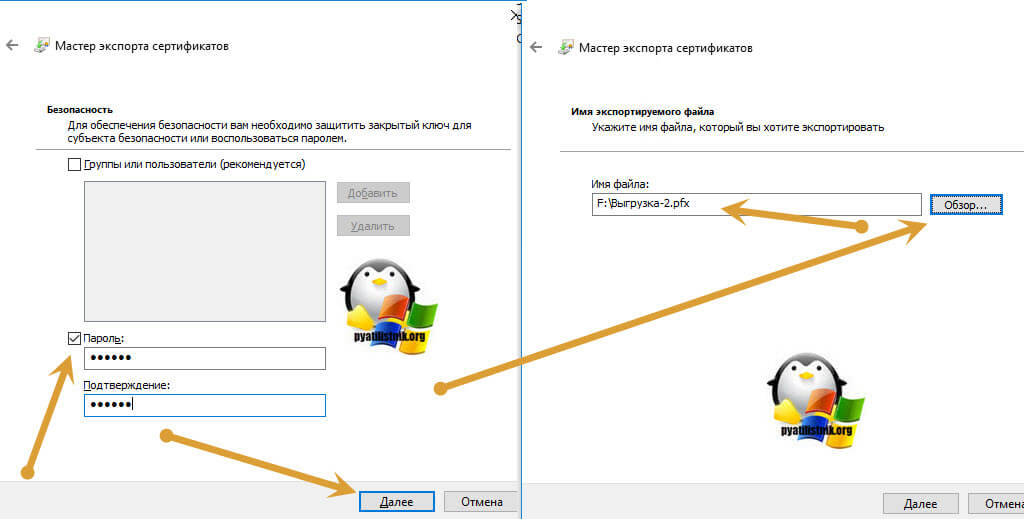

Далее вы задаете обязательно пароль и указываете имя и место, где будите сохранять ваш переносимый контейнер с зарытым ключом в формате pfx.

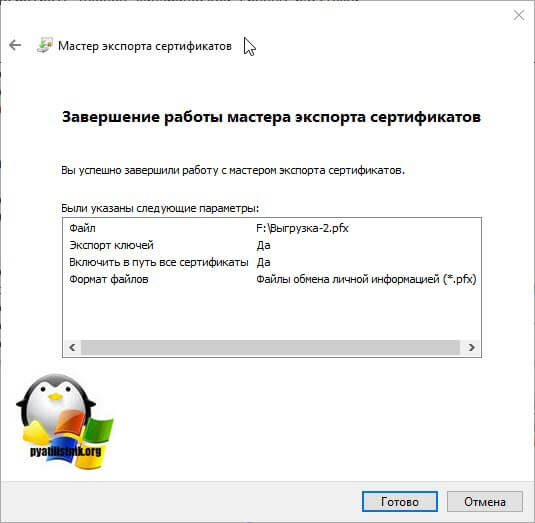

Мастер экспорта сертификатов, выведет вам сводные данные, нажимаем “Готово”.

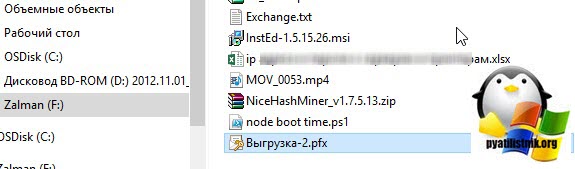

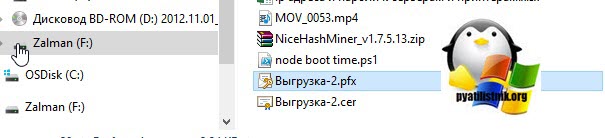

Отрываем локацию, куда вы его выгрузили, и найдите свой pfx архив.

Теперь вам нужно еще выгрузить открытый ключ в формате cer, для этого так же зайдите в мастер экспорта, но на этот раз выберите “Нет, не экспортировать закрытый ключ”.

Выберите формат файла “X.509 (.CER) в кодировке DEP”, задайте ему имя и место сохранения. На выходе у вас появятся два файла.

Одни открытый ключ в формате cer и закрытый ключ в формате pfx. Этого набора вам будет достаточно, чтобы перенести сертификаты СБИС, Контура и остальных программ на другой компьютер.

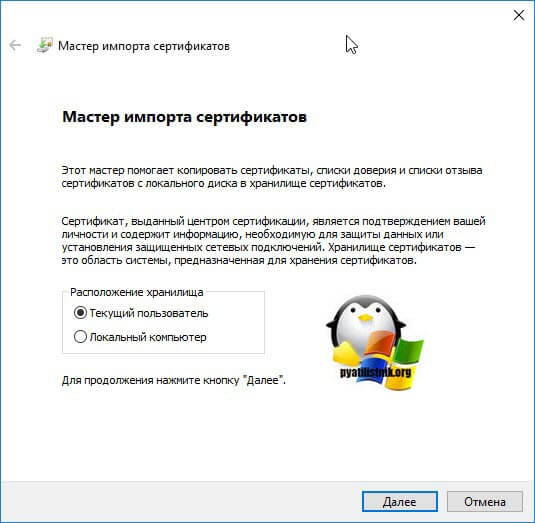

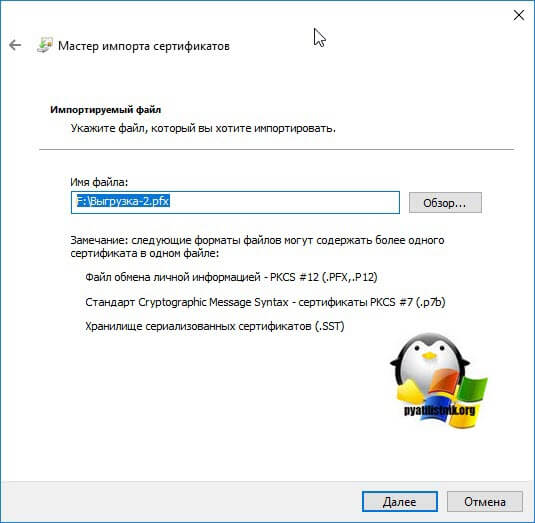

Теперь перенесите эти файлы на другое рабочее место и просто запустите, через простой двойной клик. У вас откроется мастер импорта сертификатов, на первом окне выберите нужное вам хранилище, я в своем примере оставлю “Текущий пользователь”.

На втором шаге проверяем импортируемый сертификат.

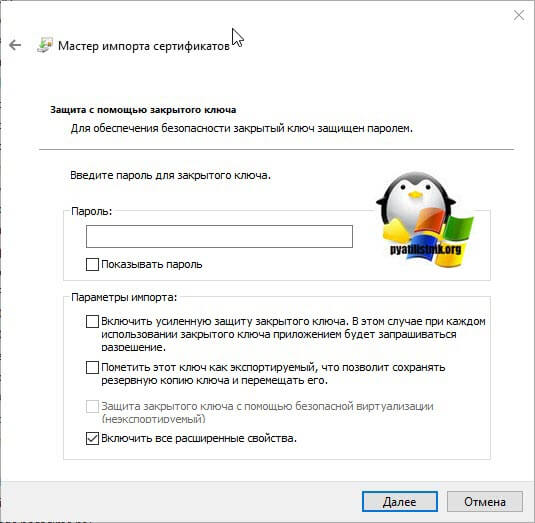

Указываем пароль, который задавали при выгрузке.

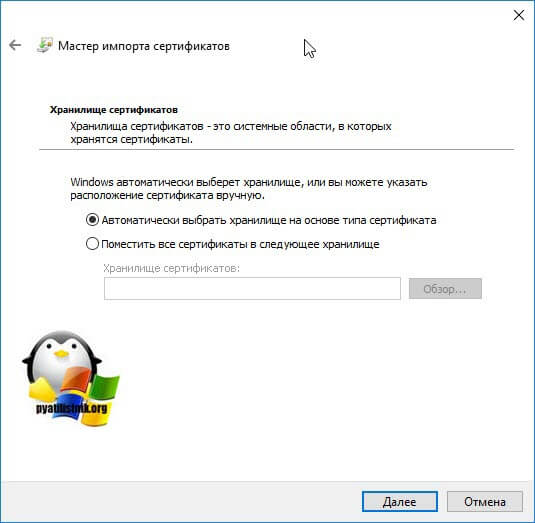

Оставляем автоматический выбор хранилища на основе типа сертификатов.

Готово. Со вторым файлом то же самое. После чего у вас будут перенесены нужные вам ключи и сам сертификат, можно работать.

Заключение

Для надежной защиты ключей ЭП от копирования и перехвата мы рекомендуем использовать активные носители с возможностью генерации неизвлекаемых ключей на “борту”, такие как Рутокен ЭЦП 3.0 3100. Так ваша электронная подпись будет максимально защищена.

5 ответов

Как сделать аналогичную операцию на MacOS

Спасибо, большое. Месяц мучилась, не могла скопировать ключ для регистрации в налоговой

Не могу найти на компьютере сертификат, чтобы заргеитсрирвоать его на сайте фнс и сдать отчетность

Отклонила декларацию налоговая, думаю, потому что ключ менялся у меня

Сертификат лучше искать не на компьютере, а в контейнере с ключами электронной подписи (по данной инструкции), так вы точно будете знать что зарегистрировали именно актуальный сертификат.