- Безопасность и шифрование

- Включение testsigning

- Готовим оборудование для установки openvpn

- Компоненты сети openvpn

- Настройка openvpn сервер-клиент с нуля для новичков

- Немного теории

- Отключение проверки цифровой подписи драйверов windows 8 и 8.1

- Отключение проверки цифровой подписи драйверов windows в командной строке

- Создание удостоверяющего центра ca

- Способ 1: особые параметры загрузки windows

- Способ 2: командная строка

- Способ 3: редактор локальной групповой политики

Безопасность и шифрование

Безопасность и шифрование в OpenVPN обеспечивается библиотекой OpenSSL и протоколом транспортного уровня Transport Layer Security (TLS). Вместо OpenSSL в новых версиях OpenVPN можно использовать библиотеку PolarSSL. Протокол TLS представляет собой усовершенствование протокола защищенной передачи данных уровня защищенных сокетов Secure Socket Layers (SSL).

В OpenSSL может использоваться симметричная и ассиметричная криптография.

В первом случае перед началом передачи данных на все узлы сети необходимо поместить одинаковый секретный ключ. При этом возникает проблема безопасной передачи этого ключа через небезопасный Интернет.

Во втором случае у каждого участника обмена данными есть два ключа — публичный (открытый) и приватный (секретный).

Публичный ключ используется для зашифрования данных, а приватный — для расшифрования. В основе шифрования лежит довольно сложная математика. Выбранный в SSL/TLS алгоритм зашифрования публичным ключом обеспечивает возможность расшифрования только с помощью приватного ключа.

Приватный ключ секретный, и должен оставаться в пределах узла, на котором он создан. Публичный ключ должен передаваться участникам обмена данными.

Для безопасной передачи данных необходимо идентифицировать стороны, принимающие участие в обмене данными. В противном случае можно стать жертвой так называемой “атаки посредника” (Man in the Middle, MITM). В ходе такой атаки злоумышленник подключается к каналу передачи данных и прослушивает его. Он также может вмешиваться, удалять или изменять данные.

Чтобы обеспечить аутентификацию (проверку подлинности пользователя) протокол TLS использует инфраструктуру публичных ключей (Public Key Infrastructure, PKI) и асимметричную криптографию.

Нужно осознавать, что расшифрование данных без наличия приватного ключа тоже возможно, например, методом последовательного перебора. Хотя такой метод и требует больших вычислительных ресурсов, это только вопрос времени, когда данные смогут быть расшифрованы.

Хотя размер ключа влияет на сложность расшифрования, никакой ключ не дает гарантии полной безопасности данных. Кроме того, существует возможность похищения уже расшифрованных данных и ключей за счет уязвимостей и закладок в операционной системе или прикладном ПО, а также в аппаратном обеспечении серверов и рабочих станций.

Шифрование данных увеличивает трафик и замедляет обмен данными. Чем больше длина ключа, применяемого для шифрования данных, тем труднее будет его подобрать, но и тем заметнее получится замедление обмена данными.

Включение testsigning

TESTSIGNING определяет, будет ли Windows устанавливать какой-либо тестовый подписанный код режима ядра, который не имеет цифровой подписи соответствующими компаниями-разработчиками программного обеспечения. Это еще одна надежная защита, которая действует как брандмауэр, предотвращая установку драйверов уровня ядра, если они не находятся в белом списке. Если вы действительно хотите установить драйвер, несмотря на меры безопасности Windows, вы можете включить TESTSIGNING.

- Нажмите Windows S, введите «командная строка«В диалоговом окне щелкните правой кнопкой мыши приложение и выберите«Запустить от имени администратора».

- В командной строке выполните следующую команду:

bcdedit / установить тестирование на

- Теперь перезагрузите компьютер правильно. После перезапуска снова войдите в систему и попробуйте установить драйвер.

- Если вы когда-нибудь захотите выключить тестовый режим, выполните следующую команду:

bcdedit / установить отключение тестов

Готовим оборудование для установки openvpn

Если вы впервые настраиваете сеть VPN, лучше всего экспериментировать на виртуальных машинах VDS. Это могут быть VDS, созданные локально на вашем компьютере или на сервере в вашей сети, либо арендованные у провайдера. Перед арендой VDS поинтересуйтесь, поддерживается ли драйвер TUN/TAP. Некоторые провайдеры требуют дополнительной оплаты для подключения TUN/TAP.

На рис. 1. мы показали схему стенда, на котором будем устанавливать компоненты и узлы OpenVPN (имена и адреса IP хостов могут быть другими).

Рис. 1. Стенд для изучения OpenVPN.

Здесь изображены три узла (хоста), для каждого из которых потребуется отдельный VDS:

- сервер OpenVPN (vpnsrv, 192.168.0.54);

- клиент OpenVPN (vpnclient, 192.168.0.55);

- удостоверяющий центр CA (ca, 192.168.0.53)

Хосты клиента и сервера VPN соединены обычным, небезопасным каналом. В случае макета это может быть локальная сеть, в реальной жизни — канал сети Интернет. ПО OpenVPN создает в этой сети канал, обозначенный на рис. 1 красным цветом, внутри которого устанавливается безопасный шифрованный канал (обозначен зеленым цветом).

В макете хост удостоверяющего центра CA можно подключить к вашей локальной сети. Для реальной работы хост CA нужно отсоединить от сети, а обмен сертификатами и ключами осуществлять с помощью, например, USB флэш-диска.

Если к безопасности предъявляются повышенные требования, хост CA необходимо поместить в охраняемое помещение — расположенная на этой машине информация позволяет создавать ключи доступа к вашей сети VPN.

Мы проводили установку серверов OpenVPN в среде ОС Debian Linux и FreeBSD, клиентов OpenVPN в ОС Debian Linux, FreeBSD и Microsoft Windows.

Основная часть статьи посвящена установке компонентов OpenVPN для Debian Linux. Далее мы рассмотрим особенности установки для FreeBSD и Microsoft Windows.

По возможности на узлах сети OpenVPN используйте новые версии ОС. Перед тем как приступить к работе с OpenVPN, обновите пакеты Linux:

# apt-get update

# apt-get upgrade

Установите на всех узлах пакет пакет zip, если он не был установлен ранее:

# aptitude install zip

Этот пакет будет нужен для распаковки архива утилиты Easy-RSA, с помощью которой мы будем создавать ключи и сертификаты.

На всех узлах настройте обновление и синхронизацию времени.

# apt-get install ntpdate

# apt-get install -y ntp

# /etc/init.d/ntp stop

# ntpdate pool.ntp.org

# /etc/init.d/ntp start

Синхронизация времени необходима, т.к. сертификаты имеют период действия. Если часы, например, на хосте удостоверяющего центра CA и сервера OpenVPN не синхронны, может получиться так, что выданный удостоверяющим центром сертификат не будет действителен на узлах сети OpenVPN из-за ограничений по дате или времени.

Дальнейшие работы мы начнем с подготовки хоста удостоверяющего центра CA. Затем установим хосты сервера и клиента OpenVPN.

Компоненты сети openvpn

Прежде чем мы перейдем от теории к практике, перечислим основные компоненты сети OpenVPN и объекты, с которыми нам придется иметь дело.

Удостоверяющий центр CA

Выдает сертификаты по запросу узлов сети VPN, подписанные сертификатом удостоверяющего центра. Предоставляет узлам сети VPN свой собственный сертификат для проверки удостоверяющей стороны. Управляет списком отзыва сертификатов CRL.

Сервер OpenVPN

ПО сервера OpenVPN создает туннель внутри незащищенной сети, например, Интернета. Этот туннель обеспечивает безопасный зашифрованный трафик между узлами — участниками обмена данными в сети OpenVPN.

Клиент OpenVPN

ПО клиента OpenVPN устанавливается на все узлы, которым необходим защищенный канал передачи данный с сервером OpenVPN. При соответствующей настройке сервера OpenVPN возможна защищенная передача данных между клиентами OpenVPN, а не только между клиентами и сервером OpenVPN.

Сертификаты (публичные ключи) X.509

Сертификаты X.509 представляют собой публичные ключи, заверенные удостоверяющим центром CA. Они используются для зашифровывания данных. Факт заверения сертификата удостоверяющим центром CA позволяет идентифицировать сторону, передающую зашифрованные данные.

Файл запроса на сертификат создается на узлах сети, затем он переносится на узел удостоверяющего центра и там подписывается. Созданный в результате подписанный сертификат переносится обратно на запросивший его узел сети OpenVPN.

Приватные ключи

Приватные ключи секретные. Они должны создаваться и храниться на каждом узле сети OpenVPN, предназначены для расшифрования данных и никогда не должны передаваться по сети.

Приватные ключи создаются на узлах сети OpenVPN одновременно с файлом запроса на получение сертификата.

Список отзыва сертификатов CRL

Содержит список сертификатов, утративших доверие. Он создается и редактируется на узле удостоверяющего центра CA. Чтобы отключить узел от сети, достаточно занести его сертификат в список CRL.

После создания и каждого изменения список CRL переносится на серверы OpenVPN.

Файл Диффи-Хелмана

Используется, чтобы в случае похищения ключей исключить расшифрование трафика, записанного еще до этого похищения. Создается на сервере OpenVPN.

Статический ключ HMAC

Служит для проверки подлинности передаваемой информации. Обеспечивает защиту от DoS-атак и флуда. Создается на сервере OpenVPN.

Настройка openvpn сервер-клиент с нуля для новичков

Настройка OpenVPN с нуля сервер-клиент для новичков.

Данная статья о том как настроить OpenVPN сервер на Windows Server 2008R2 и сконфигурировать OpenVPN клиента. А также, как организовать с его помощью каналы между удалёнными офисами. Бывает, что необходимо построить связь между удалёнными компьютерами без лишних затрат на оборудование и ПО. В этом поможет такая бесплатная и известная программа, как OpenVPN – свободная реализация технологии виртуальной частной сети (VPN).

Программное обеспечение бесплатно можно скачать с официального сайт OpenVPN: https://openvpn.net/community-downloads/

Настройка OpenVPN Серверная часть:

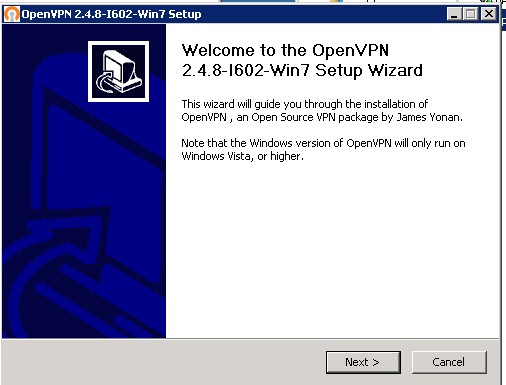

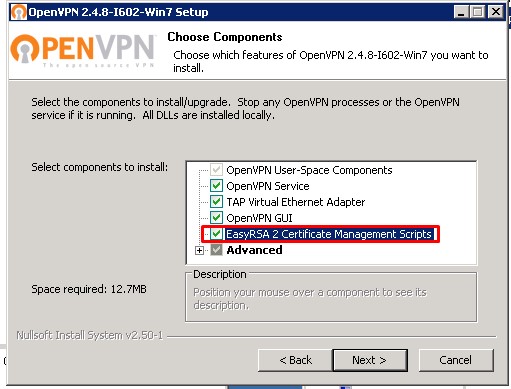

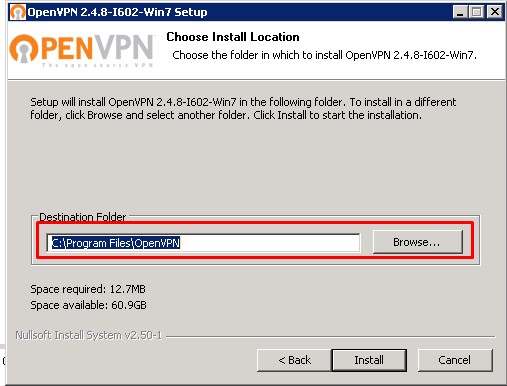

В данной статье рассмотрена актуальная на данный момент версия OpenVPN 2.4.8-i602

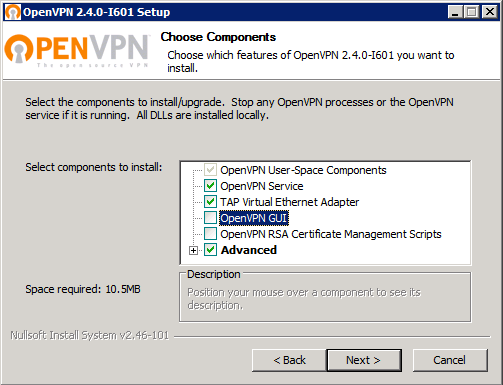

Установка OpenVPN на сервере, настройка происходит на сервере Windows Server 2008R2:

Для установки сервера важно установить галочку “EasyRSA 2 CertificateManagerScripts”

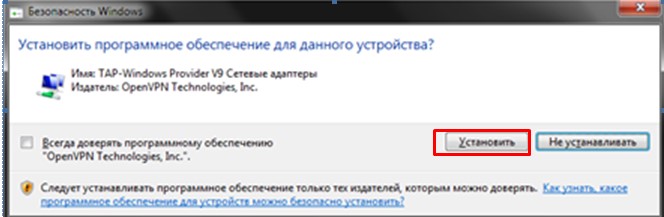

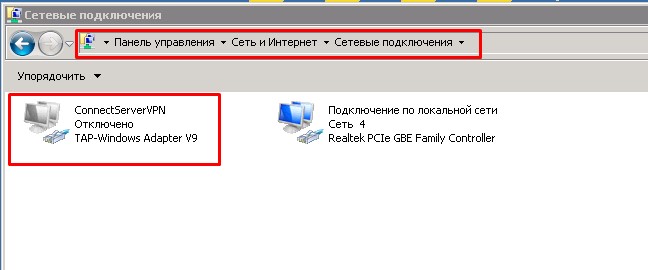

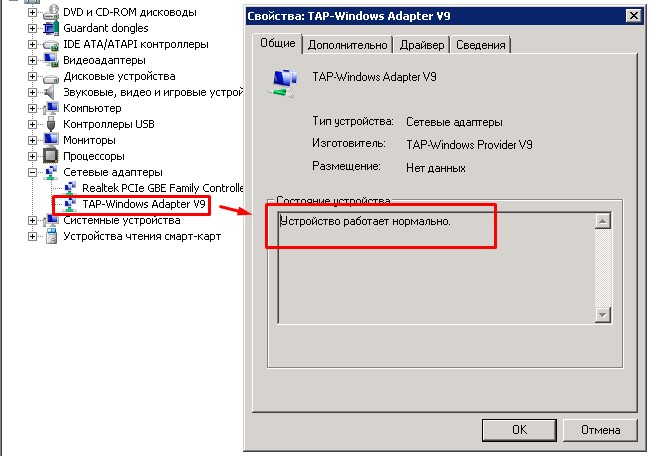

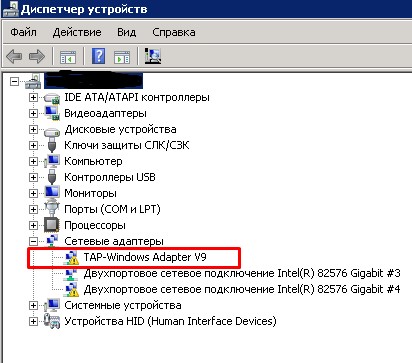

Во время установки в систему устанавливается виртуальный сетевой адаптер TAP–WindowsAdapterV9 – ему и будет выдаваться ваш IP-адрес и маска вашей виртуальной сети.

ВАЖНО! Возможные проблемы с адаптер TAP–WindowsAdapterV9:

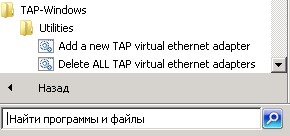

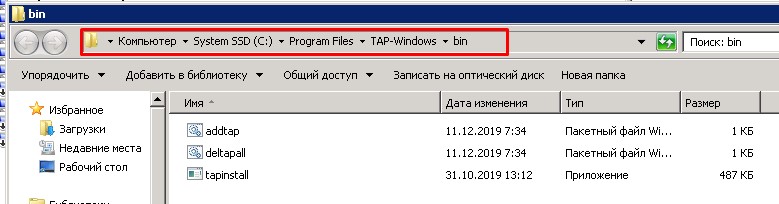

Бывает что сетевой адаптер автоматически не создался, его можно создать или удалить в ручную.

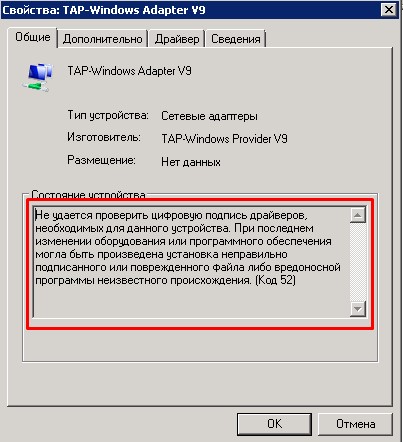

Либо если драйвер адаптера в устройствах установился не корректно

В таком случае надо отключить установку драйверов без цифровой подписи.Как это сделать:

Способ №1. Командная строка

Запустите командную строку с правами администратор, и в ней последовательно наберите следующие команды:

bcdedit.exe -set loadoptions DISABLE_INTEGRITY_CHECKS

bcdedit.exe -set TESTSIGNING ON

Если данные команды не помогли, и ошибка 52 продолжает наблюдаться, тогда вновь запустите командную строку, и там наберите:

bcdedit.exe /deletevalue loadoptions

bcdedit.exe -set TESTSIGNING OFF

ПерезагрузитеПК.

Способ №2. Отключите проверку цифровых подписей (для Windows 8, 10)

Этот способ позволит вам установить драйвера для проблемных устройств без проверки их подписи. Выполните следующее:

На главном экране нажмите на кнопку «Пуск», там кликните на кнопку «Выключение» (Power), зажмите клавишу «Shift», а затем кликните на «Перезагрузка» (клавишу «Shift» не отжимайте);

Выберите «Перезагрузка»

Не отжимайте указанную клавишу пока ПК не перезагрузится, и вы не увидите опции меню восстановления (Advanced Recovery Options). В нём выберите «Диагностика», далее «Дополнительные параметры», затем «Параметры загрузки», и здесь кликаем на «Перезагрузить». В открывшемся перечне опций необходимо выбрать опцию “Отключить обязательную проверку подписи драйверов”.

Перезагрузите ПК в данном режиме, и вы сможете легко установить ранее проблемный драйвер.

Способ №3. Временно отключите проверку цифровой подписи драйверов

Эффективным способом избавиться от ошибки 52 является выбор опции отключения проверки подписи драйверов при загрузке ОС. Для этого в начале загрузки ПК быстро жмите на F8, и после того, как появится меню дополнительных параметров загрузки, выберите опцию “Отключение обязательной проверки подписи драйверов”. Загрузите систему в данном режиме, и проблема с ошибкой 52 временно исчезнет..

Способ №4. Задействуйте административные шаблоны

Нажмите на Win R, там наберите gpedit.msc. Перейдите по пути «Конфигурация пользователя», затем «Административные шаблоны», далее «Система» — «Установка драйвера». Справа выбираем опцию «Цифровая подпись драйверов устройств».

Выберите указанную опцию

Дважды кликаем на ней, и в появившемся окне слева выбираем «Отключено». Нажимаем на «Применить», и перезагружаем ПК.

Способ №4. Использование утилиты “Driver Signature Enforcement Overrider”

1. Входим в Windows под «администратором»

2. Отключаем контроль учетных записей и перезагружаем ПК.

3. После перезагрузки открываем командную строку от администратора.

4. В окне командной строки выполняем следующую команду:bcdedit /set loadoptions DDISABLE_INTEGRITY_CHECKS , где DDISABLE — это не опечатка!

5. Запускаем утилиту DSEO (От имени Администратора). Запускать её можно из любой директории, любого диска

После запуска как обычно «принимаем лицензионное соглашение» — yes, а затем выбираем опцию «Enable Test Mode» (включить тестовый режим) и жмем «Next»:

Программа предупредит о том, что загружать «самоподписанные» драйверы можно только в «Test Mode», но чтобы он вступил в силу необходимо перезагрузиться снова:

Чтобы выйти из программы необходимо выбрать опцию «Exit» (выход) и нажать «Next».

Перезагружаемся.

Устанавливаем драйвера в обычном режиме проблемы не будет.

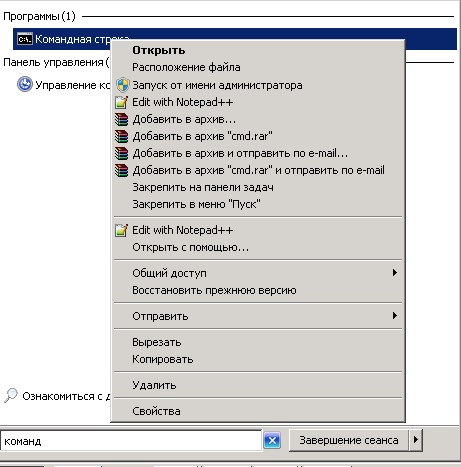

Преступаем к настройке OpenVPN сервеной части:

Запускаем командную строку от имени администратора, нажимаем пуск вводим «командная строка» правой кнопкой мыши «запустить от имени администратора»

ВАЖНО! Далее все команды будут вводиться поочерёдно без закрытия командной строки.

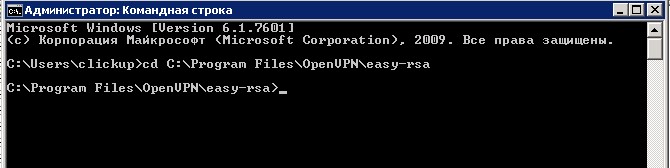

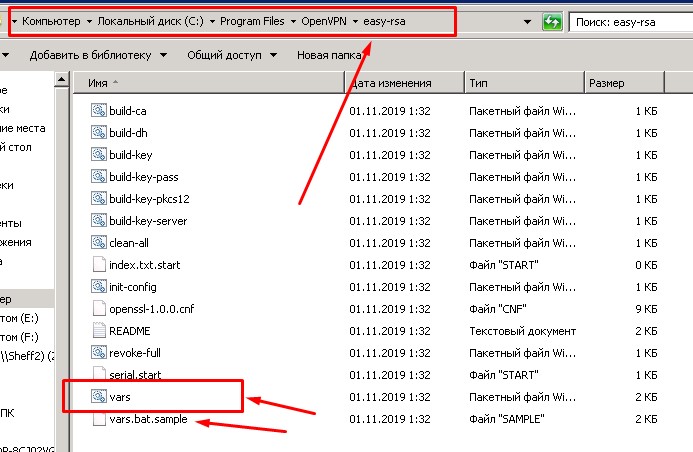

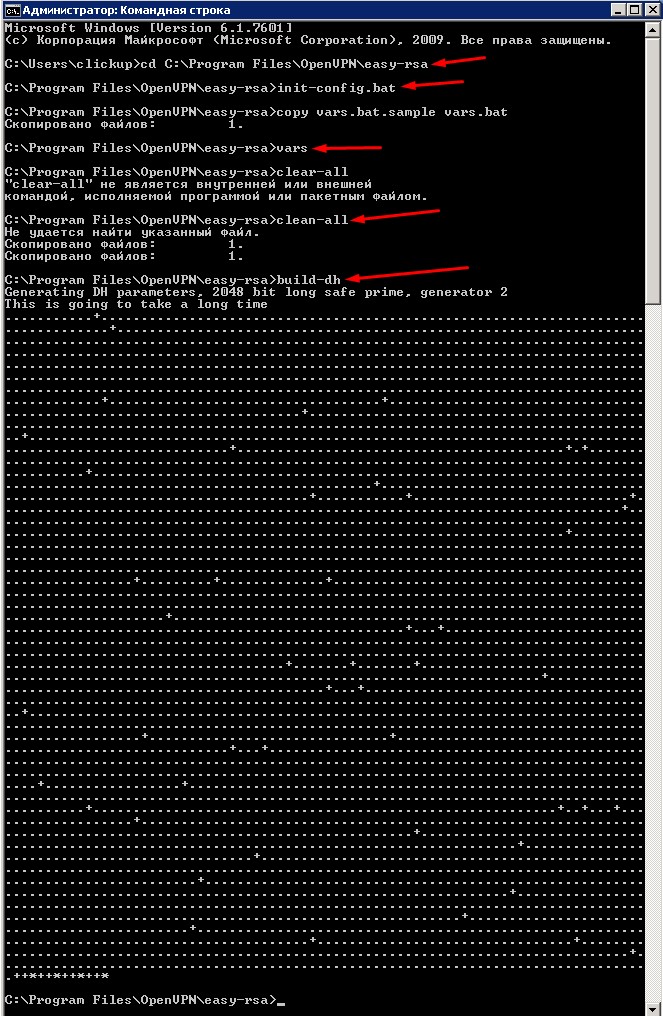

1. Переходим в папку с установленной программой OpenVPN, если стандартный путь не изменялся, то он должен быть («C:Program FilesOpenVPNeasy-rsa»)

Вводим команду в командную строку:

cd C:Program FilesOpenVPNeasy-rsa

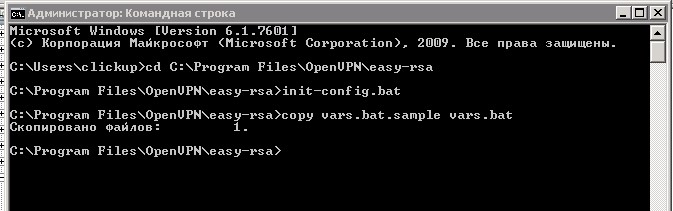

2. Далее выполняем команду

init–config.bat – эта команда создает файлvars.bat.

По умолчанию после установки файл vars.bat.sample (образец, шаблон) уже есть в папке его можно сделать в ручную скопировав и убрав расширение «.sample», либо сразу командой “copyvars.bat.samplevars.bat”

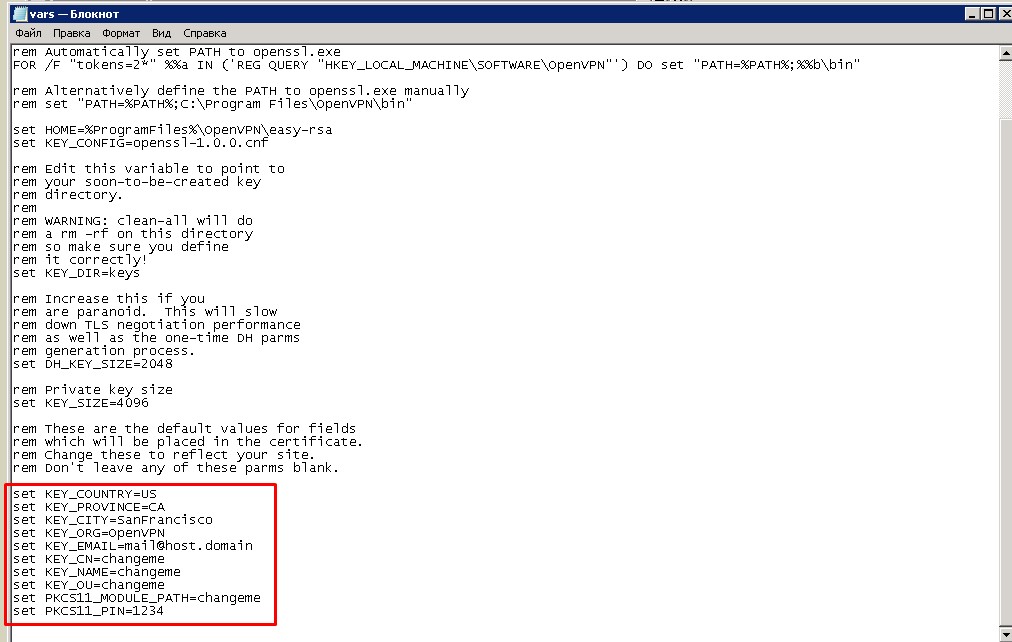

После этого необходимо отредактировать файл Vars.bat своими данным, но этого можно и не делать на данном этапе т. к. в дальнейшем при формировании сертификатов их можно будет отредактировать либо задать по новой, да и на работе VPN сервера это не как не отразится они служат в основном для информативности.

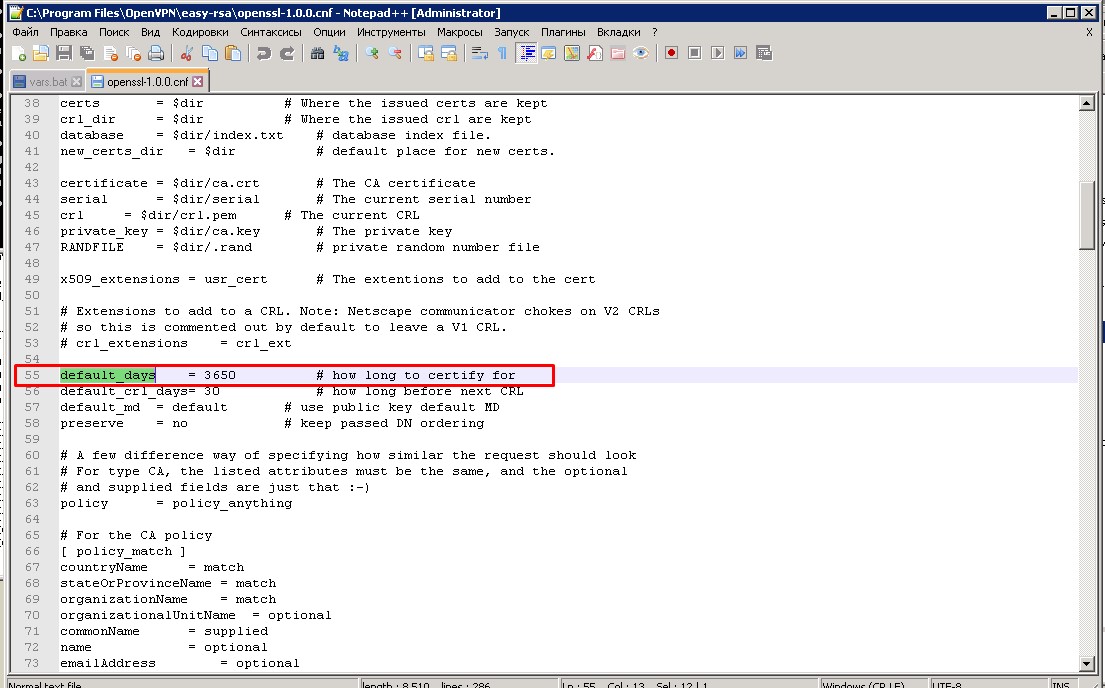

Еще одна важная настройка которую необходимо проверить, в новых версиях идет по умолчанию.

В каталоге “C:Programm FilesOpenVPNeasy-rsa”, есть конфигурационный файл “openssl-1.0.0.cnf”, открываем его с помощью notepad и изменяем настройку, отвечающую за срок жизни сертификатов, по умолчанию 365 дней, продлим срок жизни до 3650 дней.

3. Далее выполняем команду

Vars – команда заносит переменные из отредактированного файла (vars.bat) в память

И запускаем скрипт перед созданием ключей

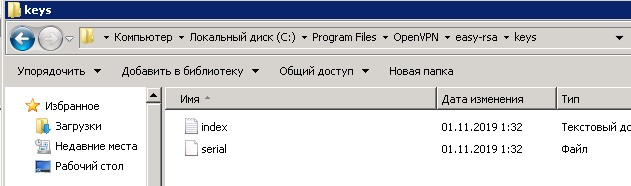

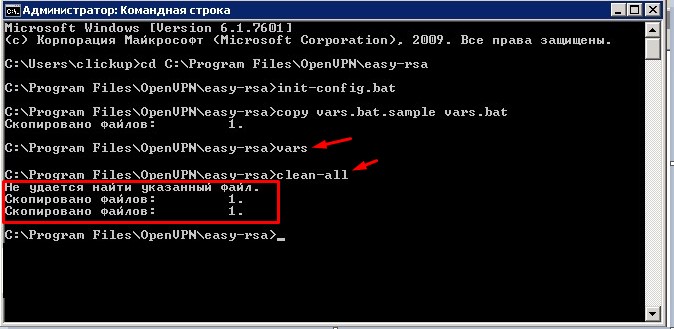

Clean–all– очищаем каталог “C:Program FilesOpenVPNeasy-rsakeys” c последующим созданием файла“index.txt” (база клиентов, она же database) и “serial” (ключ))

В итоге окон должно иметь такой вид:

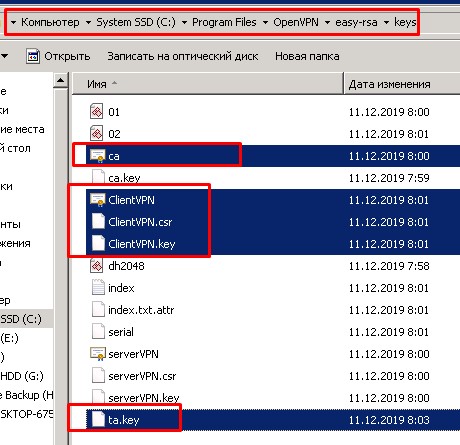

Далее переходим к генерации ключей:

dh1024.pem — ключ Диффи Хельмана позволяющий двум и более сторонам получить общий секретный ключ

ca.crt — Собственный доверенный сертификат (Certificate Authority — далее CA) для подписи клиентских сертификатов и для их проверки при авторизации клиента.

servervpn.crt, servervpn.cst,servervpn.key — сертификат сервера и ключ сервера

clientvpn.crt, clientvpn.cst,clientvpn.key – сертификаты и ключи клиента

ta.key — дополнительный ключ для tls-аутентификации (повышение безопасности соединения), сервер и каждый клиент должны иметь копию этого ключа

dh1024.pem – ключ Диффи Хельмана

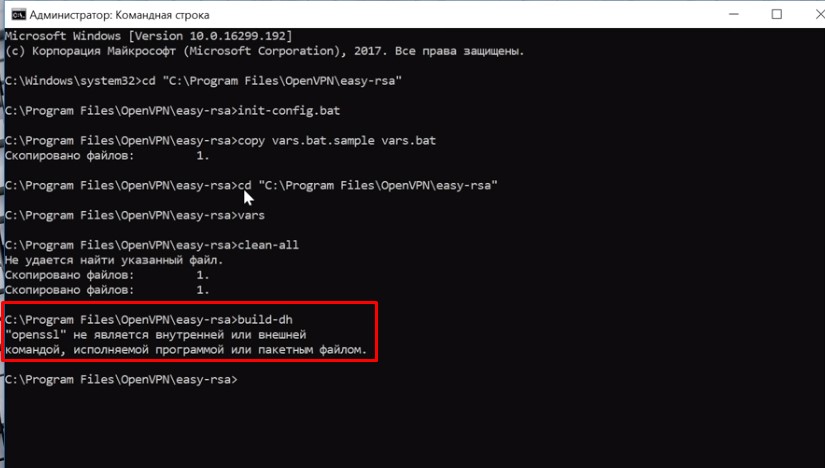

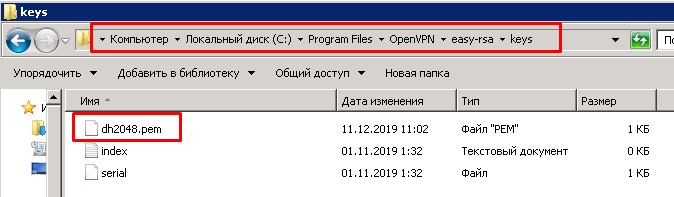

Выполняем команду: build-dh

ВАЖНО!!! Если при выполнении команды у вас вышла ошибка:

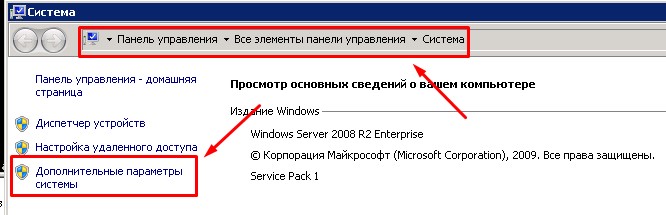

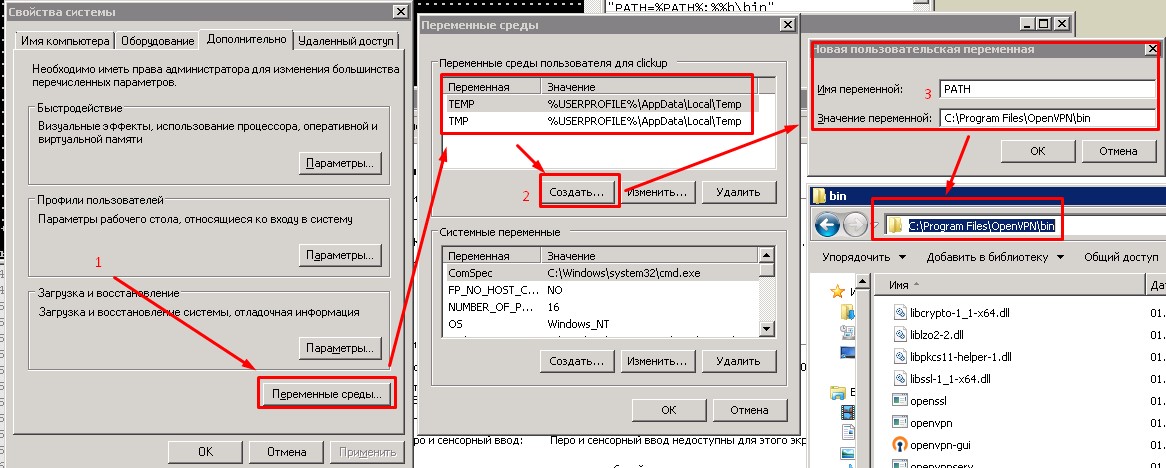

То необходимо выполнить следующие действия для решение проблемы:

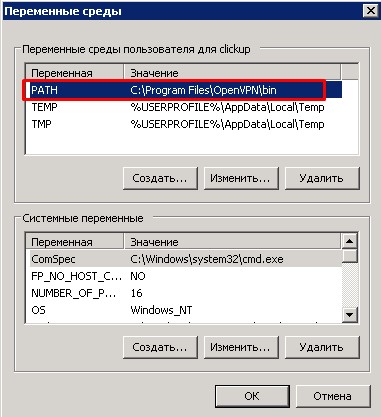

После того как добавили переменную PATH, командную строку надо перезапустить и выполнить все предыдущие команды повторно по порядку:

cd C:Program FilesOpenVPNeasy-rsa

init-config.bat (copy vars.bat.sample vars.bat)

Vars

Clean-all

И повторно команду build-dh команда должна выполниться без ошибок

В результате будет создан файл “dh2048.pem” в папке Keys

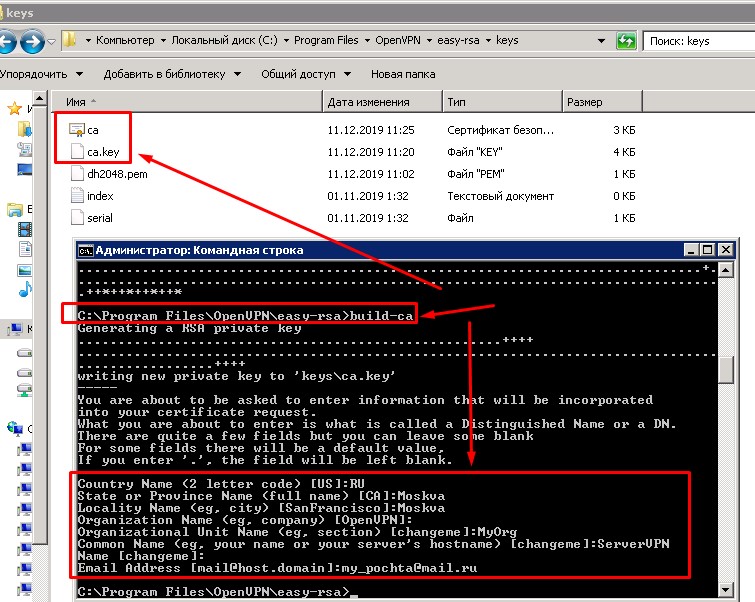

ca.crt — Собственный доверенный сертификат

Выполняем команду: build-ca

после этого будут заданы вопросы по редактированию ранее заданных данных в файле (vars.bat)

Можно их пропустить нажав “Enter”, если вы указали их ранее, либо заполнить щас, после чего в папке будет создан сертификат:

Формированиесерверныхключей (servervpn.crt, servervpn.cst, servervpn.key):

выполняемкоманду: build-key-server ServerVPN

ServerVPN – имя нашего сервер (любое наименование может быть не имя компьютера)

Так же будет список вопросов при создании сертификата их можно пропустить “Enter” либо указать данные.

В конце будут заданы 2 вопроса, на них надо ответить «Да»:

1. Sign the sertificate? [y/n] (Подписатьсертификат?)

2. 1 out of 1 certificate requests certificated, commit? (1 из 1 запроса сертификата сертифицирован, зафиксировать?)

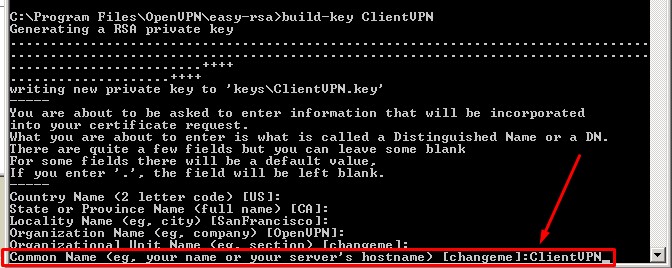

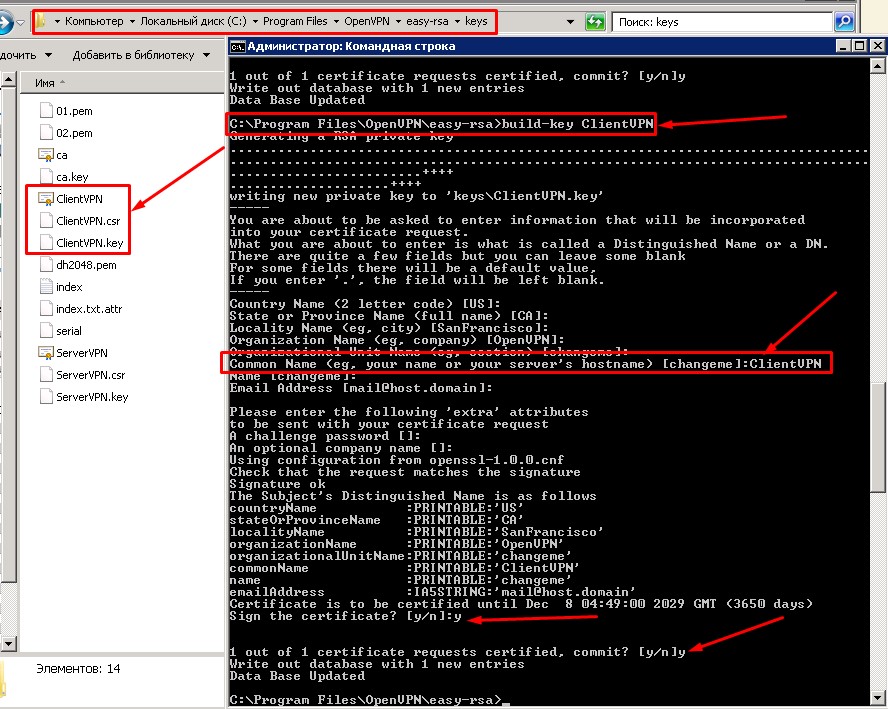

Формирование клиентских ключей (clientvpn.crt, clientvpn.cst,clientvpn.key)

выполняемкоманду: build-keyClientVPN

ClientVPN – имя нашего клиента (может быть задано любое для удобства идентификации клиентов)

Важно при создании ключа указать имя клиента в поле «CommonName»

В конце будут заданы 2 вопроса, на них надо ответить «Да»:

ВАЖНО! Для каждого клиента создается новый сертификат только с другим наименованием.

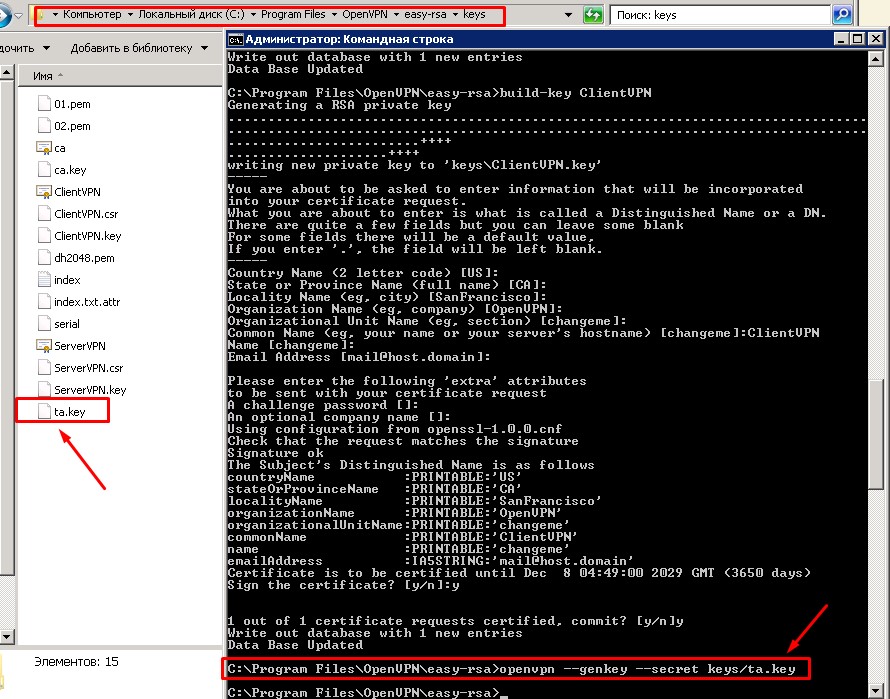

ta.key — дополнительный ключ для tls-аутентификации.

выполняемкоманду: openvpn –genkey –secret keys/ta.key

будет создан файл ta.key

На этом создание ключей закончено.

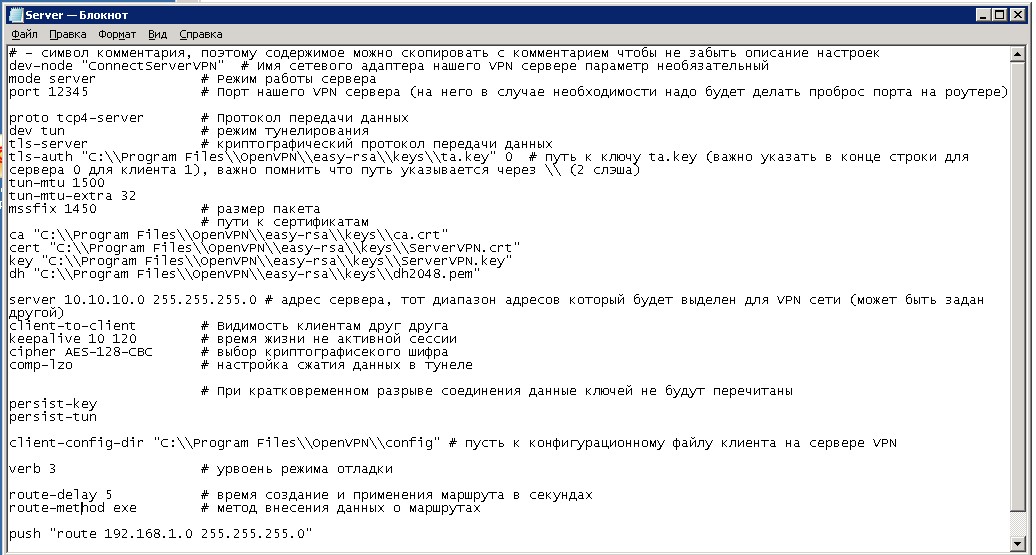

Настройка и конфигурирование сервера

Переходим в папку с установленной программ OpenVpN (C:Program FilesOpenVPN) в папку “config” и в ней создаем текстовый документ сохраняем его и называем и расширением «Server.ovpn»

Содержаниеиописаниеконфигурационногофайласервера:

# – символ комментария, поэтому содержимое можно скопировать с комментарием чтобы не забыть описание настроек

dev–node “ConnectServerVPN” # Имя сетевого адаптера нашего VPN сервере параметр необязательный

modeserver # Режим работы сервера

port 12345 # Порт нашего VPN сервера (на него в случае необходимости надо будет делать проброс порта на роутере)

prototcp4-server # Протокол передачи данных

dev tun# режим тунеллирования

tls–server # криптографический протокол передачи данных

tls–auth “C:\ProgramFiles\OpenVPN\easy–rsa\keys\ta.key” 0 # путь к ключу ta.key (важно указать в конце строки для сервера 0 для клиента 1), важно помнить что путь указывается через \ (2 слэша)

tun-mtu 1500

tun-mtu-extra 32

mssfix 1450 # размер пакета

# пути к сертификатам

ca “C:\Program Files\OpenVPN\easy-rsa\keys\ca.crt”

cert “C:\Program Files\OpenVPN\easy-rsa\keys\ServerVPN.crt”

key “C:\Program Files\OpenVPN\easy-rsa\keys\ServerVPN.key”

dh “C:\Program Files\OpenVPN\easy-rsa\keys\dh2048.pem”

server 10.10.10.0 255.255.255.0 # адрес сервера, тот диапазон адресов который будет выделен для VPN сети (может быть задан другой)

client–to–client # Видимость клиентам друг друга

keepalive 10 120 # время жизни не активной сессии

cipherAES-128-CBC # выбор криптографисекого шифра

comp–lzo # настройка сжатия данных в туннеле

# При кратковременном разрыве соединения данные ключей не будут перечитаны

persist-key

persist-tun

client-config-dir “C:\Program Files\OpenVPN\config” # пустькконфигурационномуфайлуклиентанасервере VPN

verb 3 # уровоеньрежимаотладки

route–delay 5 # время создание и применения маршрута в секундах

route–methodexe # метод внесения данных о маршрутах

push “route 192.168.1.0 255.255.255.0”

#route 192.168.1.0 255.255.255.0

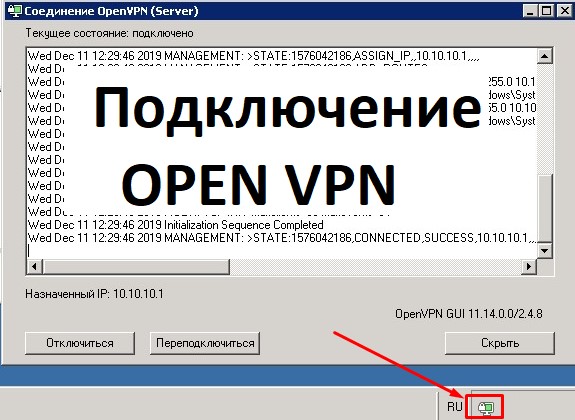

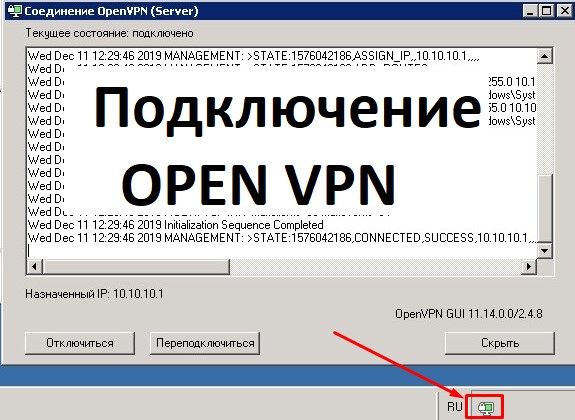

Пробуем запустит сервер, запускаем ярлык на рабочем столе, в трее на значке OpenVPN правой кнопкой «Подключиться»

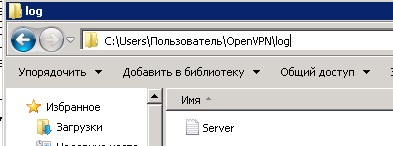

Если все хорошо значок станет зеленый, если возникли ошибки при запуске то надо смотреть лог файл и причину ошибки,

Лог файл находится в папке пользователя (C:UsersПользовательOpenVPNlog)

Содержание и описание конфигурационного файла клиента:

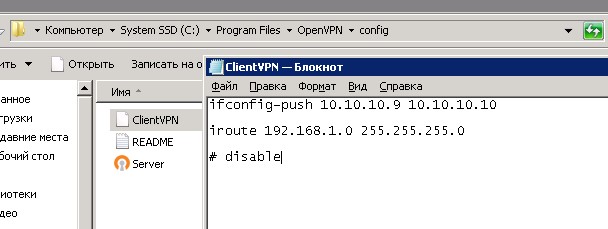

Переходим в папку с установленной программ OpenVpN (C:Program FilesOpenVPN) в папку “config” и в ней создаем текстовый документ сохраняем его и называем без расширения «ClientVPN» – ВАЖНО назвать также как как клиента

ifconfig-push 10.10.10.9 10.10.10.10 # IP клиента который будет ему присвоен

iroute 192.168.1.0 255.255.255.0 # Сообщаем серверу что за клиентом есть своя сеть.

# disable # (возможность отключить текущего клиента не затронув работу других участников сети)

ВАЖНО! При задании настроек ifconfig-push:

Выбранные пары IP-адресов, во-первых, должны быть уникальными, во-вторых, должны входить в состав последовательных подсетей, ограниченных маской /30 (255.255.255.252), и, в-третьих, должны находиться в пределах пула IP-адресов, выделенного для виртуальной частной сети (определяется параметром server файла конфигурации сервера OpenVPN). С учетом перечисленных условий для клиентов и сервера подойдут пары IP-адресов со следующими парами последних октетов:

[ 1, 2] [ 5, 6] [ 9, 10] [ 13, 14] [ 17, 18] [ 21, 22] [ 25, 26] [ 29, 30] [ 33, 34] [ 37, 38]

[ 41, 42] [ 45, 46] [ 49, 50] [ 53, 54] [ 57, 58] [ 61, 62] [ 65, 66] [ 69, 70] [ 73, 74] [ 77, 78]

[ 81, 82] [ 85, 86] [ 89, 90] [ 93, 94] [ 97, 98] [101,102] [105,106] [109,110] [113,114] [117,118]

[121,122] [125,126] [129,130] [133,134] [137,138] [141,142] [145,146] [149,150] [153,154] [157,158]

[161,162] [165,166] [169,170] [173,174] [177,178] [181,182] [185,186] [189,190] [193,194] [197,198]

[201,202] [205,206] [209,210] [213,214] [217,218] [221,222] [225,226] [229,230] [233,234] [237,238]

[241,242] [245,246] [249,250] [253,254]

Проще говоря к 1 и 2 прибавляем 4 разряда и получаем следующий адрес 5-6, 9-10 и т. д., задав диапазон 3-4 работать не будет.

Настройка OpenVPN Клиентской части:

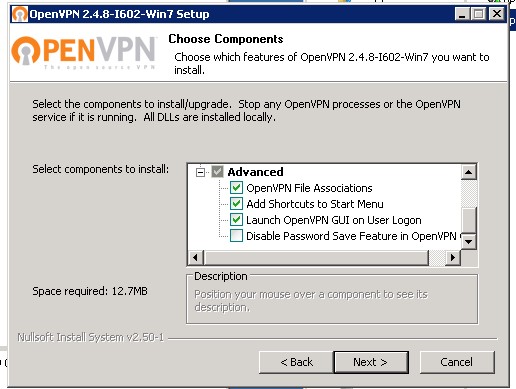

На компьютере клиента также устанавливаем OpenVPN настройки можно оставить по умолчанию без изменений.

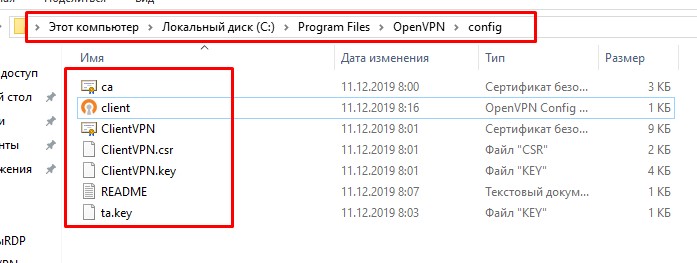

После установки с сервера с папки (C:Program FilesOpenVPNeasy-rsakeys) на компьютер клиента копируем следующие файлы:

ca.crt

ClientVPN.crt

ClientVPN.csr

ClientVPN.key

ta.key

И переносим их на клиентский компьютер в папку (C:Program FilesOpenVPNconfig):

В этой же папке создаем файл «Client.ovpn»

Конфигурационныйфайлклиента:

remote888.888.888.888 # Адрес компьютера сервера в которому будем подлючается

client

port 12345 # порт

prototcp4-client# протокол шифрование по которому работает OpenVPN

dev tun

tls-client

tls–auth “C:\ProgramFiles\OpenVPN\config\ta.key” 1 0 # путь к ключу ta.key (важно указать в конце строки для сервера 0 для клиента 1), важно помнить что путь указывается через \ (2 слэша)

remote-cert-tls server

tun-mtu 1500

tun-mtu-extra 32

mssfix 1450

# пути к сертификатам

ca “C:\Program Files\OpenVPN\config\ca.crt”

cert “C:\Program Files\OpenVPN\config\ClientVPN.crt”

key “C:\Program Files\OpenVPN\config\ClientVPN.key”

cipher AES-128-CBC # выборкриптографисекогошифра

comp-lzo

persist-key

persist-tun

verb 3

mute 20

Дальше вы сможете попасть в сеть на сервере либо же по RDP на адрес сервера в нашем случае это был (10.10.10.1)

Также необходимо настроить если есть проблем с доступом, брандмауэры, антивирусы, сетевые экраны и прочее.

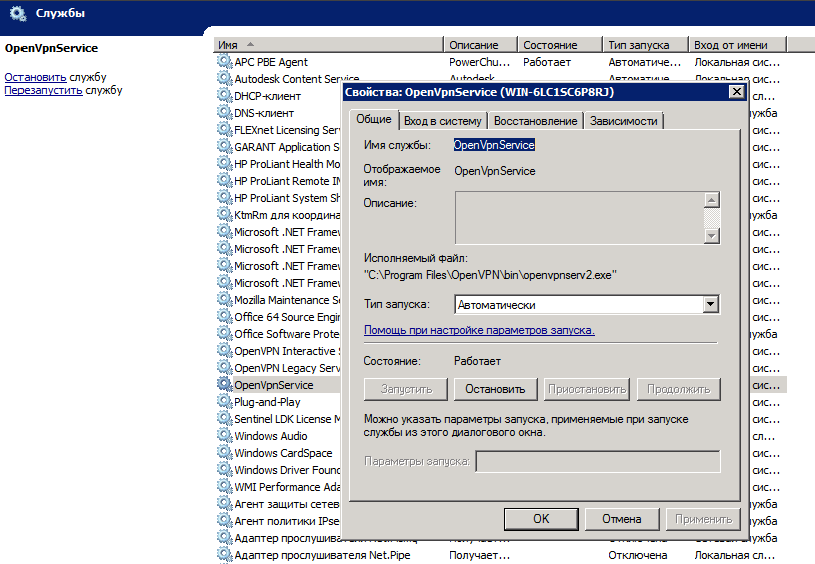

Автоматический запуск OpenVPN канала под Windows

Настроить автоматическое поднятие OpenVPN канала на Windows. На примере Windows Server 2008 R2, аналогично делается и на любой другой версии Windows.

Достаточно настроить службу OpenVPN Service, которая по умолчанию отключена, на автозапуск. Для этого переходим в “Управление компьютером” -> “Службы” и находим там “OpenVPN Service”. В свойствах службы следует выставить “Тип запуска” -> “Автоматически”.

После перезагрузки или потере связи, служба OpenVPN будет автоматически переподключаться к VPN серверу.

Если вы не нашли службы OpenVPN Service в списке, то скорее всего вы просто не указали её при установке OpenVPN. Доустановите службу или просто переустановите OpenVPN с нужными опциями (теперь можно снять галочку и с установки OpenVPN GUI за ненадобностью).

Немного теории

Если раньше для создания безопасного канала передачи данных крупным компаниям и организациям приходилось прокладывать (либо арендовать) кабели и защищать их от физического доступа злоумышленников, то теперь в этом нет необходимости. С помощью VPN можно создавать защищенные виртуальные каналы, работающие через безопасный “туннель” в Интернете. Такое решение может позволить себе любая, даже очень небольшая компания.

Конечно, если предъявляются повышенные требования к защите данных, необходимо применять сертифицированные средства и обращаться к специалистам. Однако уровень защиты, обеспечиваемый OpenVPN, позволяет использовать эту технологию для многих коммерческих приложений.

Почему сеть VPN называется виртуальной и частной?

Виртуальная она потому, что узлы сети объединяются не физическими линиями, а виртуальными соединениями, которые создаются программным обеспечением (ПО) VPN.

Сеть VPN частная, так как к ней могут подключаться только узлы компании, создавшей эту сеть, а не все желающие. На каждом узле сети VPN должно работать ПО VPN. Еще там должны находиться ключи и сертификаты, обеспечивающие узлам доступ к сети VPN и криптографическую защиту передаваемых данных.

Таким образом, сеть VPN может объединять ресурсы (серверы и рабочие станции) компании в единую безопасную виртуальную сеть, созданную на базе Интернета. И теперь сотрудники, работающие удаленно (из дома или из другой страны) будут находиться как бы в общей сети своей компании. Сеть VPN подходит и для консолидации территориально разделенных офисов компании.

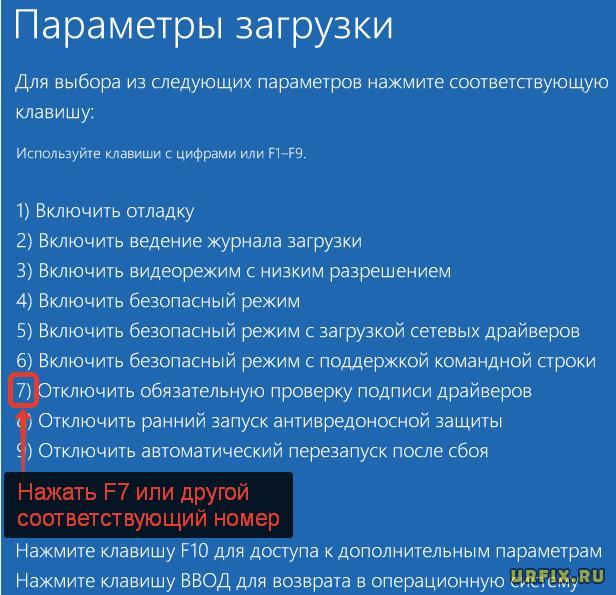

Отключение проверки цифровой подписи драйверов windows 8 и 8.1

Аналогичным способом можно произвести загрузку Windows 8 и 8.1 без обязательной проверки цифровых подписей драйверов:

- Подвести курсор мыши к правому краю экрана;

- Выбрать опцию «Изменение параметров компьютера»;

- Нажать «Обновление и восстановление»;

- Перейти в «Восстановление»;

- Нажать «Перезагрузить сейчас»;

- В процессе перезагрузки выбрать раздел «Диагностика»;

- Затем — «Дополнительные параметры»;

- Выбрать «Параметры загрузки»;

- Нажать кнопку «Перезагрузить»;

- После повторной перезагрузки необходимо нажать F7, или другую клавишу F*, которая соответствует номеру с пунктом «Отключить обязательную проверку подписи драйверов».

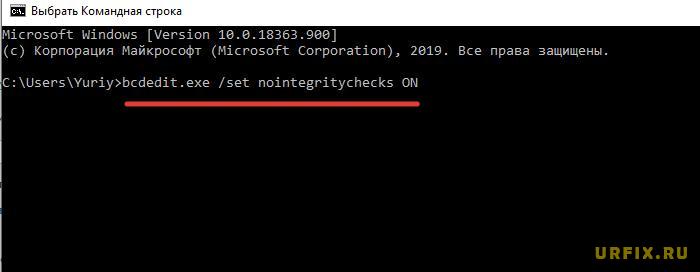

Отключение проверки цифровой подписи драйверов windows в командной строке

Произвести деактивацию функции проверки подписей драйверов можно с помощью командной строки. Есть целых 2 способа.

Способ 1:

- Запустить командную строку. Можно найти ее в поиске Windows. Или нажать сочетание клавиш Win R, ввести команду cmd и нажать Enter;

- В окне командной строки ввести следующую команду:

exe /set nointegritychecks ON

И нажать Enter;

- Перезагрузить компьютер.

Снова включить ее можно с помощью команды:

bcdedit.exe /set nointegritychecks OFF

Способ 2:

- Запустить командную строку;

- Ввести команду:

exe -set loadoptions DISABLE_INTEGRITY_CHECKS

И нажать Enter; - Затем, ввести еще одну команду:

exe -set TESTSIGNING ON

И нажать Enter; - Произвести перезагрузку компьютера / ноутбука.

Включение проверки подписей драйверов производиться поочередным вводом следующих команд:

bcdedit -set loadoptions ENABLE_INTEGRITY_CHECKS

bcdedit -set TESTSIGNING OFF

Создание удостоверяющего центра ca

Как мы уже говорили, задача удостоверяющего центра CA — выдача подписанных сертификатов для сервера и клиентов OpenVPN.

Чтобы получить сертификат, сервер или клиент на своем хосте генерирует файл запроса на сертификат. Этот файл запроса передается на хост CA, который создает сертификат и подписывает его. Далее подписанный сертификат передается на запросивший хост.

Одновременно с запросом сертификата создается приватный ключ. Приватные ключи создаются для всех узлов сети OpenVPN: для удостоверяющего центра CA, для сервера и всех клиентов OpenVPN.

Для безопасности файлы ключей никогда не должны покидать узлы, где они были созданы. Обмениваться можно только запросами на сертификаты и сертификатами, приватными ключами обмениваться нельзя и незачем.

На рис. 2 показан процесс получения подписанного сертификата для сервера OpenVPN.

Рис. 2. Получение сертификата для сервера OpenVPN

Сервер OpenVPN создает свой приватный ключ и файл запроса на получение сертификата. Файл запроса передается в удостоверяющий центр, например, на USB флеш-диске.

Удостоверяющий центр на основе запроса создает подписанный сертификат, который затем требуется перенести на сервер OpenVPN, также на USB флэш-диске.

Если к безопасности не предъявляется особых требований или вы только изучаете OpenVPN, можно подключить машину удостоверяющего центра к сети и передавать запросы и сертификаты, например, с помощью утилит SFTP или SCP. Можно даже совместить функции CA и, например, сервера OpenVPN в одном хосте.

Аналогичным образом необходимо получить сертификаты для всех клиентских узлов (рис. 3).

Рис. 3. Получение сертификата для клиента OpenVPN

Способ 1: особые параметры загрузки windows

Чаще всего необходимость отключения проверки цифровой подписи возникает единожды. В этой ситуации логичнее всего воспользоваться предоставлением временного разрешения. Оно будет работать один раз: до последующей перезагрузки компьютера. За этот промежуток времени вы можете инсталлировать любое количество непроверенных драйверов, перезапустить ПК, и проверка сертификата будет работать как и прежде, защищая операционную систему.

Первым делом запустите ОС в особом режиме. Пользователям Windows 10 потребуется выполнить следующие шаги:

- Запустите «Параметры», вызвав «Пуск».

Это же можно сделать, вызвав альтернативное меню ПКМ.

- Откройте «Обновление и безопасность».

- В меню слева перейдите в «Восстановление», а справа, под «Особые варианты загрузки», кликните «Перезагрузить сейчас».

- Дождитесь старта Виндовс и выберите раздел «Поиск и устранение неисправностей».

- В «Диагностика» перейдите в «Дополнительные параметры».

- Здесь откройте «Параметры загрузки».

- Ознакомьтесь с тем, что применится при следующем старте системы, и нажмите «Перезагрузить».

- В этом режиме будет отключено управление мышью, а также изменится разрешение экрана до низкого. Пункт, отвечающий за отключение проверки подписи драйверов, седьмой в списке. Соответственно, нажмите на клавиатуре F7.

- Начнется перезапуск, по завершении которого вы можете выполнить инсталляцию.

Последовательность действий для пользователей Windows 7 другая:

- Перезагрузите компьютер обычным способом.

- После начала запуска системы нажмите F8 (чтобы не пропустить момент, быстро жмите клавишу сразу же после того, как появится приветственный логотип материнской платы).

- Стрелками выберите «Отключение обязательной проверки подписи драйверов».

- Остается нажать Enter и дождаться перезапуска системы.

Теперь можно заняться инсталляцией программного обеспечения.

После следующего включения компьютера будет произведен обычный запуск системы, и она вновь начнет проверять подпись у драйверов, которые вы захотите установить. Обратите внимание, что эта служба не занимается проверкой установленных драйверов, для этого необходимо запускать отдельное приложение, которое по понятным причинам нас не интересует.

Способ 2: командная строка

Используя известный многим интерфейс командной строки пользователь может отключить цифровую подпись, введя последовательно 2 команды.Этот способ работает только при стандартном интерфейсе BIOS. Владельцам материнских плат с UEFI потребуется предварительно отключить «Secure Boot».

Подробнее: Как отключить UEFI в BIOS

- Откройте «Пуск», введите cmd, кликните ПКМ по результату и выберите «Запустить от имени администратора».

Пользователи «десятки» могут открыть командную строку либо PowerShell (в зависимости от того, как настроено их альтернативное меню) с правами администратора и через ПКМ по «Пуск».

- Скопируйте команду ниже и вставьте ее в строку:

bcdedit.exe -set loadoptions DISABLE_INTEGRITY_CHECKSНажмите Enter и впишите:

bcdedit.exe -set TESTSIGNING ONСнова жмите Enter. Спустя небольшой промежуток времени вы получите уведомление «Операция успешно завершена».

- Перезагрузите ПК и запустите инсталляцию ПО для нужного оборудования.

В любой момент можно вернуть настройки, открыв cmd методом, расписанным выше, и вписав это:

bcdedit.exe -set TESTSIGNING OFF

После этого нажмите Enter и перезагрузить компьютер. Теперь драйверы всегда будут проверяться операционной системой. Дополнительно можно обратно включить UEFI таким же образом, каким вы его отключали.

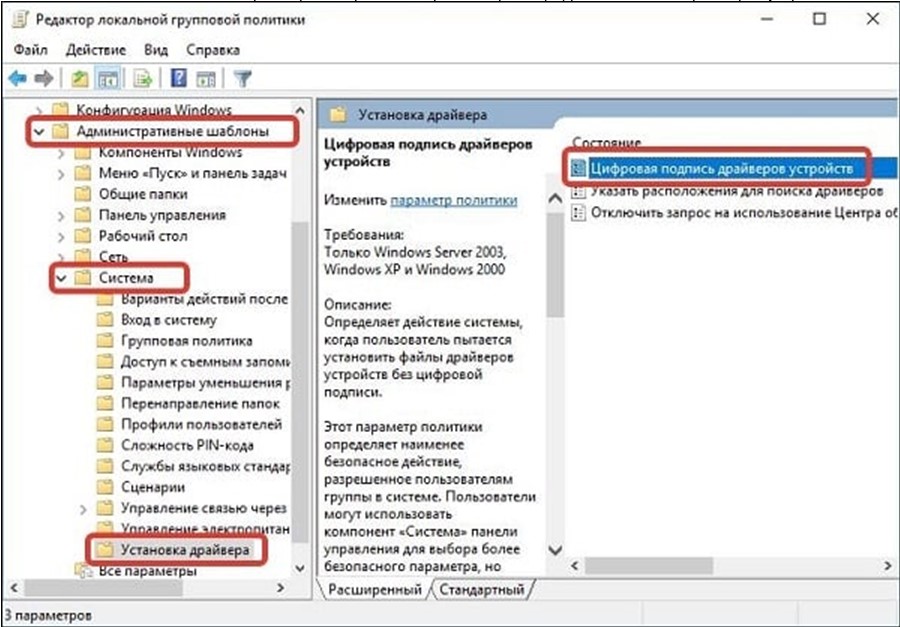

Способ 3: редактор локальной групповой политики

Еще один вариант решения поставленной задачи — редактирование политики компьютера. Им могут воспользоваться обладатели Windows версии выше Home (Домашней).

- Зажмите Win R и впишите gpedit.msc. Подтвердите ввод кнопкой «ОК» либо клавишей Enter.

- Используя левое меню, разверните поочередно папки, нажимая на стрелочку перед их названием: «Конфигурация пользователя» > «Административные шаблоны» > «Система» > «Установка драйвера».

- Справа в окне дважды ЛКМ кликните по «Цифровая подпись драйверов устройств».

- Здесь задайте значение «Отключено», означающее, что осуществляться сканирование как таковое не будет.

- Сохраните настройки через «ОК» и перезагрузите компьютер.

Запустите драйвер, который не удавалось установить, и повторите попытку.