- Что такое сертификат эцп

- В windows

- В операционной системе windows xp

- В ос windows xp

- В реестре

- В системе linux

- Другие варианты

- Как найти эцп на компьютере

- Как посмотреть

- Как скопировать сертификат с рутокена на компьютер, из криптопро на флешку

- Места хранения эцп

- Просмотр сертификатов через certmgr

- Просмотр сертификатов через консоль управления

- Просмотр сертификатов через криптопро

- Файлы сертификатов в проводнике

- Через «криптопро»

- Через certmgr

Что такое сертификат эцп

Сегодня все чаще встречается дистанционное оформление бумаг. Сделки заключаются удаленно, присутствие сторон необязательно. Удостоверяющий центр выпускает специальную бумагу в электронном или бумажном формате. С его помощью подтверждается подлинность цифровой подписи, перекрывается доступ сторонним лицам к закрытой информации.

В сертификате ЭЦП содержатся следующие данные:

- сведения о владельце;

- срок действия;

- название удостоверяющего центра, издавшего документ;

- наименование средства;

- проверочный ключ;

- информация об ограничениях в области применения.

В отдельных случаях в него включаются дополнительные данные пользователя и издателя, адреса служб штампов времени и действующих статусов сертификатов и т.п.

Аккредитованный удостоверяющий центр в момент выпуска документа генерирует ключ проверки. При этом сохраняются сведения о владельце электронной подписи в специальном файловом массиве.

В windows

Тут выделяются старые ОС (такие как Windows XP), а также современные популярные их версии (Windows Vista, Windows 7, Windows 10). Вне зависимости от версии ОС, файл с ЭЦП помещается в специальный (электронный) контейнер закрытого типа.

В операционной системе windows xp

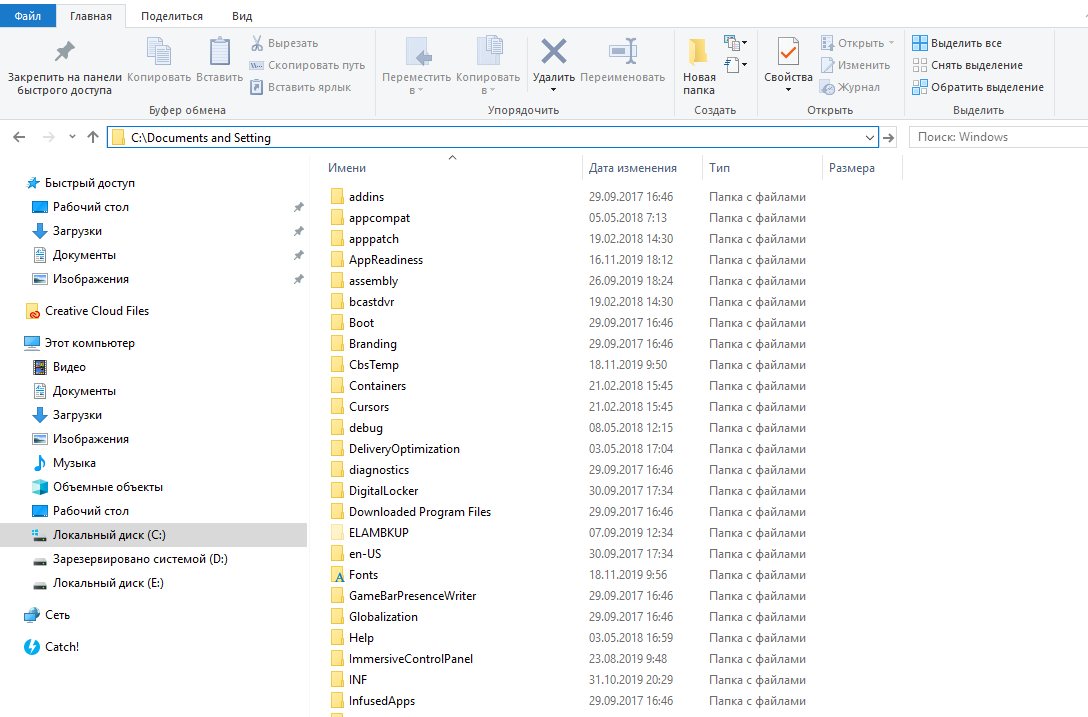

В ОС Windows XP открытые ключи размещаются в персональном хранилище. От несанкционированного изменения общедоступные сведения защищает электронная подпись аккредитованного центра сертификации. Для просмотра ищем папку Documents and Setting. После этого вводится следующая информация:

- имя пользователя;

- ApplicationData;

- Microsoft SystemCertificates;

- My Certificates;

- наименование профиля.

Открытые сертификаты регистрируются в локальном реестре. Процедура повторяется при каждом входе в систему Windows Server.

В перемещаемых пользовательских профилях контейнер закрытого ключа хранится в папке RSA на доменном контроллере, защищенном специальным шифрованием с использованием симметричного кода. Для создания базового шифра, состоящего из 64 символов, задействуется генератор случайных чисел. Загрузка сертификационного файла выполняется на время работы компьютера.

В ос windows xp

Хранятся по такому адресу: Documents and Settings<ПОЛЬЗОВАТЕЛЬ>ApplicationDataMicrosoft SystemCertificatesMyCertificates. После входа в систему такие файлы автоматически включаются в реестр (локальный). Если же подключение осуществляется с внешнего носителя, сертификаты хранятся на таком носителе и подтягиваются после каждого сеанса.

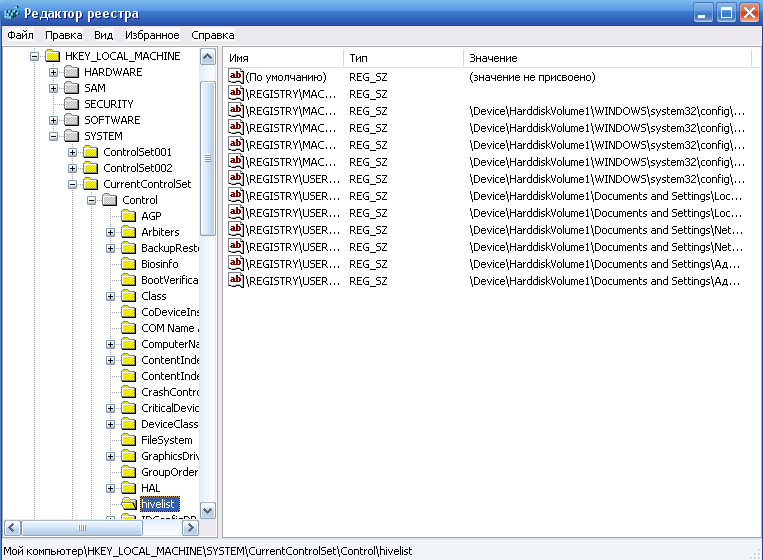

В реестре

Допускается хранить сертификаты ЭЦП в реестре по аналогии со стандартными ключевыми носителями. Найти перенесенные ключи цифровой подписи можно в папках:

Под Keys SID подразумевается персональное пользовательское имя, удостоверяющее подлинность подписи.

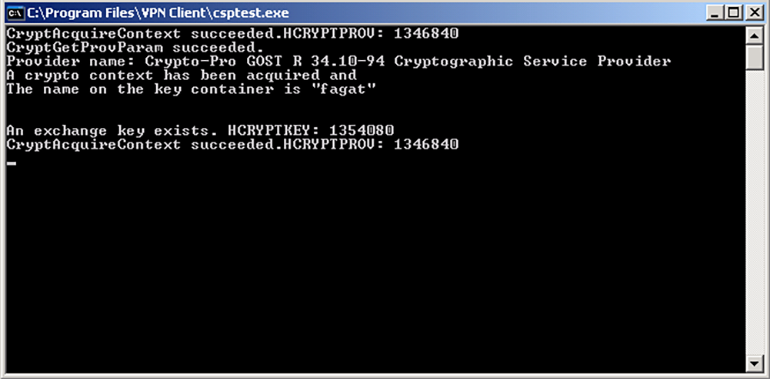

В системе linux

Задействовав утилиту Csptest, размещенную в директории /opt/cprocsp/bin/<архитектура>, находят сертификационные файлы ЭЦП в операционной системе Linux.

Перечень открытых ключей персонального компьютера: csptest -keyset -enum_cont -verifycontext -fqcn -machinekeys.

Список сертификатов пользователя: csptest -keyset -enum_cont -verifycontext -fqcn.

На жестком диске размещено хранилище HDImageStore, куда заносятся закрытые ключи. Доступ к ним открыт и для JCP.

Для хранения сертификатов в ОС Linux создается специальная директория. Путь к ним открывается вручную вводом особых команд.

Другие варианты

Есть ещё масса других сторонних программ, которые точно так же позволяют работать с сертификатами, установленными в операционной системе. Но вот пользоваться ими не рекомендуется – никто не может гарантировать, что в исходном коде подобного приложения нет команды отправки сертификата на внешний сервер.

Единственная сертифицированная в Минкомсвязи программа для работы с электронными подписями – это именно КриптоПРО CSP (на текущий момент актуальны версии 3.5 или старше). Её использование – это своего рода гарантия защиты от возможной компрометации ЭЦП.

Итого, где находится сертификат электронной подписи на компьютере? В системной папке пользователя, а удобней всего с ключами работать при помощи программы КриптоПРО CSP. С её помощью можно совершить быстрый перенос электронной подписи с одного компьютера на другой даже без использования USB-рутокена. А для быстрого просмотра самих ключей или удаления некоторых из них удобней всего использовать Internet Explorer.

Как найти эцп на компьютере

На стационарном устройстве (ПК, ноутбук, смартфон) расположение файла (сертификата ЭЦП) зависит от типа используемой операционной системы.

Обычно он находится среди закрытых системных файлов. Чтобы проследить путь к такому файлу, необходимо войти в систему с правами доступа администратора.

Рассмотрим конкретные хранилища сертификата ЭЦП в используемых сегодня операционных системах.

Как посмотреть

Для просмотра перечня проверочных ключей электронно-цифровой подписи, удаления элементов или копирования на внешний носитель пользуются браузером Internet Explorer, панелью управления или специфическими утилитами.

Как скопировать сертификат с рутокена на компьютер, из криптопро на флешку

Подробная инструкция о том, как скопировать сертификат на другой носитель: копирование средствами Windows, копирование на профиле диагностики, массовое копирование, копирование с помощью КриптоПро CSP, экспорт PFX-файла и его установка, а также копирование контейнера из реестра другого пользователя.

Если для работы используется дискета или flash-накопитель, скопировать контейнер с сертификатом можно средствами Windows (этот способ подходит для версий КриптоПро CSP не ниже 3.0). Папку с закрытым ключом (и, если есть, файл сертификата — открытый ключ) поместите в корень дискеты / flash-накопителя (если поместить не в корень, то работа с сертификатом будет невозможна). Название папки при копировании рекомендуется не изменять.

В папке с закрытым ключом должно быть 6 файлов с расширением.key. Как правило, в закрытом ключе присутствует открытый ключ (файл header.key в этом случае будет весить больше 1 Кб). В этом случае копировать открытый ключ необязательно. Пример закрытого ключа — папки с шестью файлами и открытого ключа — файла с расширением.cer.

Если у вас MacOS, смотрите инструкцию «Как скопировать контейнер с сертификатом на MacOS».

1. Зайдите на профиль Диагностики «Копирования» по ссылке.

2. Вставьте носитель, на который необходимо скопировать сертификат.

3. На нужном сертификате нажмите на кнопку «Скопировать».

Если на контейнер был задан пароль — появится сообщение «Введите пароль для устройства с которого будет скопирован сертификат».

Введите пароль и нажмите на кнопку «Далее».

4. Выберите носитель, куда необходимо скопировать сертификат и нажмите «Далее».

5. Задайте имя новому контейнеру и нажмите на кнопку «Далее».

6. Должно появиться сообщение об успешном копировании сертификата.

- Скачайте и запустите утилиту. Дождитесь загрузки всего списка контейнеров/сертификатов и отметьте нужные галочками.

- Выберите меню «Массовые действия» и нажмите на кнопку «Копирование контейнеров».

3. Выберите носитель для хранения копии контейнера и нажмите «ОК». При копировании в реестр можно поставить галочку на пункте «Копировать к ключевой контейнер компьютера», тогда после копирования контейнер будет доступен всем пользователям данного компьютера.

4. После копирования нажмите внизу слева кнопку «Обновить».

Если хотите работать со скопированными контейнерами — необходимо установить сертификаты.

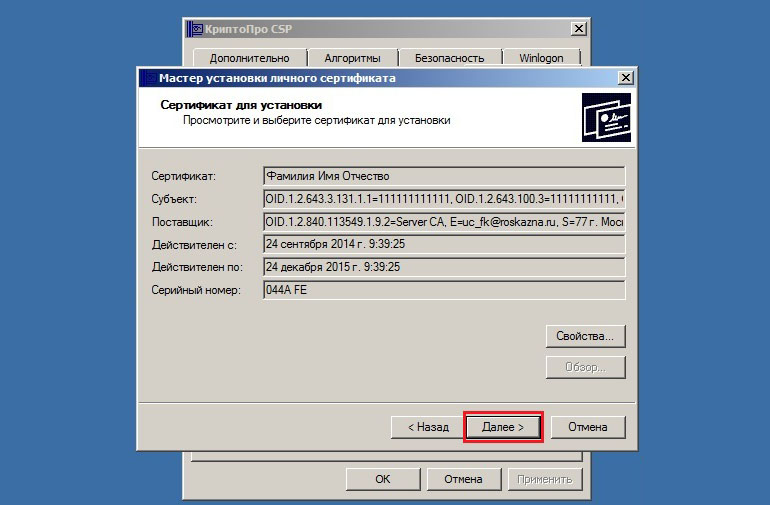

Выберите «Пуск» > «Панель управления» > «КриптоПро CSP». Перейдите на вкладку «Сервис» и кликните по кнопке «Скопировать».

В окне «Копирование контейнера закрытого ключа» нажмите на кнопку «Обзор».

Выберите контейнер, который необходимо скопировать, и кликните по кнопке «Ок», затем «Далее». Если вы копируете с рутокена, то появится окно ввода, в котором следует указать pin-код. Если вы не меняли pin-код на носителе, стандартный pin-код — 12345678.

Придумайте и укажите вручную имя для нового контейнера. В названии контейнера допускается русская раскладка и пробелы. Затем кликните «Готово».

В окне «Вставьте чистый ключевой носитель» выберите носитель, на который будет помещен новый контейнер.

На новый контейнер будет предложено установить пароль. Рекомендуем установить такой пароль, чтобы вам было легко его запомнить, но посторонние не могли его угадать или подобрать. Если вы не хотите устанавливать пароль, можно оставить поле пустым и нажать «ОК».

Не храните пароль/pin-код в местах, к которым имеют доступ посторонние. В случае утери пароля/pin-кода использование контейнера станет невозможным.

Если вы копируете контейнер на смарт-карту ruToken, сообщение будет звучать иначе. В окне ввода укажите pin-код. Если вы не меняли pin-код на носителе, стандартный pin-код — 12345678.

После копирования система вернется на вкладку «Сервис» КриптоПро CSP. Копирование завершено. Если вы планируете использовать для работы в Экстерне новый ключевой контейнер, установите его через Крипто Про.

При копировании может возникнуть «Ошибка копирования сертификата», если у вас нет лицензии на КриптоПроCSP или контейнер получил признак «неэкспортируемый». Справиться с этим поможет инструкция.

Экспорт сертификата с закрытым ключом

1. Откройте оснастку работы с сертификатами:

— Пуск → Все программы → КриптоПро → Сертификаты

либо

— Internet Explorer → Сервис → Свойства обозревателя → вкладка Содержание → Сертификаты.

2. Откройте сертификат, который нужно скопировать. На вкладке «Состав» нажмите «Копировать в файл».

3. В «Мастере экспорта сертификтов» нажмите «Далее» и выберите пункт «Да, экспортировать закрытый ключ». Нажмите «Далее».

4. На следующем этапе поставьте галочки у пунктов «Включить по возможности все сертификаты в путь сертификации» и «Экспортировать все расширенные свойства», остальные галочки необходимо убрать. Нажмите «Далее».

5. Обязательно задайте пароль для экспортируемого файла. Данный пароль не рекомендуется сообщать по электронной почте. Нажмите «Далее».

6. Укажите имя файла, выберите путь сохранения и нажмите «Далее», затем нажмите «Готово».

7. Экспортируйте открытый ключ сертификата (см. Экспорт открытого ключа).

8. Заархивируйте полученные файлы форматов .pfx и .cer.

Установка сертификата с закрытым ключом

1. Откройте .pfx файл. Сразу запустится «Мастер импорта сертификатов».

2. Укажите хранилище «Текущий пользователь» и нажмите «Далее», затем снова «Далее».

3. Введите пароль, который указывали при экспорте и поставьте галочку на пункте «Пометить этот ключ как экспортируемый…», иначе наче контейнер нельзя будет скопировать в дальнейшем. Нажмите «Далее».

4. Выберите пункт «Поместить все сертификаты в следующее хранилище», нажмите на кнопку «Обзор», выберите «Личное» и нажмите на кнопку «ОК». Нажмите «Далее», а затем «Готово».

5. В окне КриптоПро выберите носитель, на который хотите сохранить контейнер. При необходимости задайте пароль.

6. Для корректной работы сертификата со встроенной лицензией переустановите сертификат в контейнер (см. Как установить личный сертификат в КриптоПро).

1. Необходимо найти ветку реестра с нужным контейнером. Ветки реестра, в которых может быть контейнер закрытого ключа:

2. После того, как нашли нужную ветку, нажмите правой кнопкой мыши на ветку с контейнером и выберите «Экспортировать».

3. Введите имя файла и нажмите на кнопку «Сохранить».

4. Скопируйте файл на тот компьютер, где будете работать с электронной подписью обычными средствами Windows.

5. Пройдите диагностику на сайте https://help.kontur.ru .

6. Как диагностика закончится, нажмите на ссылку «Показать результаты».

7. В списке результатов выберите «Информация о Windows». Скопируйте оттуда SID текущего пользователя.

8. Откройте экспортированный файл реестра с помощью «Блокнота».

9. Замените SID пользователя на скопированный ранее.

Если ветка реестра экспортируется из 32-битной ОС в 64-битную ОС, добавьте в путь ветки реестра параметр Wow6432Node как на скриншоте:

10. Сохраните изменения и закройте файл.

11. Снова нажмите на файл правой кнопкой мыши и выберите «Слияние». В появившемся окне нажмите «Да».

Должно появиться сообщение о том, что данные успешно внесены в реестр. Нажмите «ОК».

Если появляется сообщение «Ошибка при доступе к реестру», необходимо еще раз проверить все пути в файле на корректность. Также проверьте, чтобы в пути не было лишних пробелов, знаков.

12. После того, как данные будут внесены в реестр, необходимо вручную установить сертификат (см. Как установить личный сертификат).

Места хранения эцп

Допускается использовать ЭЦП одновременно на нескольких устройствах. Предварительно нужно узнать, где на персональном компьютере хранится файл сертификата.

Просмотр сертификатов через certmgr

В операционных системах семейства Windows также имеется встроенный менеджер для работы с установленными сертификатами. Через него можно просмотреть и личные ключи, и сертификаты удостоверяющих центров, партнеров Microsoft (для предоставления привилегий определенным программам).

Где на компьютере найти сертификат цифровой подписи при помощи менеджера? Для этого необходимо:

- открыть меню «Пуск»;

- ввести команду «certmgr.msc» (без кавычек) и нажать клавишу «Enter»;

- в левой части появившегося окна будут вкладки «Личное» и «Корневые сертификаты удостоверяющего центра» — вот там и можно найти все необходимые ключи.

Для запуска менеджера, а также удаления или копирования файлов сертификатов необходимо обладать правами администратора. В противном случае – программа даже не запустится, ссылаясь на недостаточный уровень прав доступа.

Данное приложение также имеет ряд ограничений по работе с шифрованными сертификатами (со специальной кодировкой данных). Поэтому она не всегда корректно отображает все установленные пользовательские цифровые подписи.

Просмотр сертификатов через консоль управления

Это ещё один встроенный в Windows инструмент, позволяющий на компьютере найти ключ ЭЦП.

Для просмотра сертификатов через консоль управления необходимо выполнить:

- запустить командную строку (нажать комбинацию клавиш Win R, ввести «cmd» и нажать клавишу Enter);

- ввести в терминале команду mmc и нажать Enter;

- кликнуть на «Файл» и выбрать «Добавить или удалить оснастку»;

- выбрать «Добавить», затем «Добавить изолированную оснастку»;

- выбрать «Сертификаты».

Затем также можно выбрать просмотр сертификатов по определенной учетной записи, зарегистрированной в Windows. Чтобы таким методом найти ЭЦП на компьютере также нужно обладать правами администратора.

Через MMC (Просмотр сертификатов в консоли управления) также можно добавлять, удалять, копировать контейнеры с электронной подписью (включая сертификат удостоверяющего центра), но далеко не всем такой метод покажется удобным, так как некоторые команды также придется вводить именно через командную строку.

Просмотр сертификатов через криптопро

Как найти сертификат ЭЦП на компьютере через КриптоПРО (программа-дистрибутив, который используется для работы с электронными подписями)? Для этого необходимо:

- открыть меню «Пуск»;

- перейти на вкладку «Все программы», далее – «КриптоПРО»;

- кликнуть на «Сертификаты».

После этого появится диалоговое окно со списком всех установленных сертификатов на жестком диске. Там же можно посмотреть информацию по каждому из них, удалить из системы, скопировать весь контейнер (связка открытого ключа и сертификата удостоверяющего центра – это позволит пользоваться ЭЦП на другом компьютере).

Опять же, для доступа к данному меню необходимо, чтобы у пользователя имелись права администратора (или предоставлена возможность пользоваться программой от администратора ПК). В противном случае – программа выдаст сообщение о невозможности получить доступ к списку установленных в системе сертификатов.

Опять же, для доступа к данному меню необходимо, чтобы у пользователя имелись права администратора (или предоставлена возможность пользоваться программой от администратора ПК). В противном случае – программа выдаст сообщение о невозможности получить доступ к списку установленных в системе сертификатов.

Можно редактировать список сертификатов и непосредственно из программы КриптоПРО (запустить можно из «Панели управления»). Там доступен более широкий функционал для работы с ЭЦП, а также сертификатами удостоверяющих центров.

Файлы сертификатов в проводнике

А вот закрытый сертификат ЭЦП не копируется на жесткий диск – он хранится исключительно на защищенном USB-рутокене и используется как раз для генерации открытых ключей (при этом нужно ещё вводить секретный пароль, который предоставляет удостоверяющий центр).

Если же физически скопировать открытый сертификат на другой компьютер, то пользоваться им можно будет лишь в том случае, если там же установлен корневой сертификат удостоверяющего центра, выдавшего ЭЦП. В противном случае – сертификат не пройдет проверку подлинности.

Где ещё на компьютере хранится сертификат электронной подписи? Ещё одна копия, для программного использования, хранится в шифрованном виде в папке Windows, но получить доступ туда или даже скопировать сам файл сертификата не получится – операционная система не предоставит таких прав доступа.

Ещё следует учесть, что для просмотра файлов сертификатов пользователь должен обладать правами администратора. Если же он вошел в систему как «Гость», то к системным папкам на диске С (или другом, где установлена сама система) он не сможет получить доступ.

Сам файл сертификата имеет расширение .cer или .csr (в зависимости от кодировки), занимает буквально несколько килобайт памяти. Точно такие же файлы используются в дистрибутивах Linux, в MacOS – это уже стандартизированный формат электронных подписей.

Через «криптопро»

Алгоритм действий:

- нажать кнопку «Пуск»;

- в строке «Все программы» выбрать «КриптоПРО»;

- войти в раздел «Сертификаты».

Через certmgr

Встроенный в ОС Windows менеджер позволяет работать с хранящимися на компьютере сертификатами. Используя его, можно просмотреть информацию о действующих ключах, данные удостоверяющего центра-партнера корпорации Microsoft для предоставления привилегий отдельным программам.

Порядок действий: