Сначала немного абстрактной юридической матчасти

Что такое сделка? В России, как и в большинстве развитых и не очень стран, есть целый стек законов и подзаконных актов, эдакое «дерево» нормативно-правовых актов (НПА), регулирующих повседневную жизнь граждан и объединений. Отбросив детализацию: у нас есть основной закон страны — Конституция Российской Федерации; через уровень от неё — масса федеральных законов, к которым в том числе относятся кодексы (в контексте нашего рассуждения — Гражданский Кодекс Российской Федерации, ГК РФ) и различные законы и постановления, затрагивающие электронную подпись (из них основной — Федеральный Закон «

» от 06.04.2021 № 63-ФЗ).

Понятие «сделка» регулируется ГК РФ: в общем случае, это действия лиц, по установлению отношений между собой, влекущих возникновение гражданских прав и обязанностей. Сделок бывает невероятное количество видов, в целом их объединяет тот факт, что сторона сделки заверяет её со своей стороны своей собственноручной подписью (но не всегда), в знак того, что участие стороны в этой сделке соответсвует её свободному волеизъявлению.

Теперь, что касается электронной подписи. На заре становления ЭП в России её называли «электронная цифровая подпись» (ЭЦП), видимо, в качестве кальки с англоязычного digital signature. Потом слово digital переварилось и растворилось, осталась «электронная подпись».

- Простая электронная подпись — любые коды, пароли, сканы, SMS-верификация. Имеет ограниченное юридическое признание, в том числе только в случае, когда стороны договора заранее договорились использовать такой тип подписи и определили параметры использования.

- Усиленная неквалифицированная электронная подпись — подпись, совершённая с использованием любых криптографических средств защиты информации, при участии ключа ЭП. При признании такой подписи важно, чтобы по такой подписи можно было установить подписавшую сторону и обеспечить криптографическую стойкость подписанного документа (для обнаружения факта внесения изменений в документ после момента его подписания).

- Усиленная квалифицированная электронная подпись (УКЭП) — соответствует характеристикам усиленной неквалифицированной электронной подписи, но с условием, что ключ ЭП подписывающей стороны удостоверен государственным органом власти по цепочке доверия (уполномоченным удостоверяющим центром).

Далее речь пойдёт исключительно про усиленную квалифицированную электронную подпись, УКЭП — именно данный тип подписи используется в юридически-значимом электронном документообороте в России.

Что такое электронная подпись — простым языком для новичков мира цифровой экономики

30 октября 2021

В статье даны ответы на вопросы: «Как выглядит электронная подпись», «Как работает ЭЦП», рассмотрены ее возможности и основные компоненты, а также представлена наглядная пошаговая инструкция процесса подписания файла электронной подписью.

Что такое электронная подпись?

Электронная подпись – это не предмет, который можно взять в руки, а реквизит документа, позволяющий подтвердить принадлежность ЭЦП ее владельцу, а также зафиксировать состояние информации/данных (наличие, либо отсутствие изменений) в электронном документе с момента его подписания.

Справочно:

Сокращенное название (согласно федеральному закону № 63) — ЭП, но чаще используют устаревшую аббревиатуру ЭЦП (электронная цифровая подпись). Это, например, облегчает взаимодействие с поисковиками в интернете, так как ЭП может также означать электрическую плиту, электровоз пассажирский и т.д.

Согласно законодательству РФ, квалифицированная электронная подпись — это эквивалент подписи, проставляемой «от руки», обладающий полной юридической силой. Помимо квалифицированной в России представлены еще два вида ЭЦП:

— неквалифицированная — обеспечивает юридическую значимость документа, но только после заключения дополнительных соглашений между подписантами о правилах применения и признания ЭЦП, позволяет подтвердить авторство документа и проконтролировать его неизменность после подписания,

— простая — не придает подписанному документу юридическую значимость до заключения дополнительных соглашений между подписантами о правилах применения и признания ЭЦП и без соблюдении законодательно закрепленных условий по ее использованию (простая электронная подпись должна содержаться в самом документе, ее ключ применяться в соответствии с требованиями информационной системы, где она используется, и прочее согласно ФЗ-63, ст.9), не гарантирует его неизменность с момента подписания, позволяет подтвердить авторство. Ее применение не допускается в случаях, связанных с государственной тайной.

Возможности электронной подписи

Физическим лицам ЭЦП обеспечивает удаленное взаимодействие с государственными, учебными, медицинскими и прочими информационными системами через интернет.

Юридическим лицам электронная подпись дает допуск к участию в электронных торгах, позволяет организовать юридически-значимый электронный документооборот (ЭДО) и сдачу электронной отчетности в контролирующие органы власти.

Возможности, которые предоставляет ЭЦП пользователям, сделали ее важной составляющей повседневной жизни и рядовых граждан, и представителей компаний.

Что означает фраза «клиенту выдана электронная подпись»? Как выглядит ЭЦП?

Сама по себе подпись является не предметом, а результатом криптографических преобразований подписываемого документа, и ее нельзя «физически» выдать на каком-либо носителе (токене, smart-карте и т.д.). Также ее нельзя увидеть, в прямом значении этого слова; она не похожа на росчерк пера либо фигурный оттиск. О том, как «выглядит» электронная подпись, расскажем чуть ниже.

Справочно:

Криптографическое преобразование — это зашифровка, которая построена на использующем секретный ключ алгоритме. Процесс восстановления исходных данных после криптографического преобразования без данного ключа, по мнению специалистов, должен занять большее время, чем срок актуальности извлекаемой информации.

Flash-носитель — это компактный носитель данных, в состав которого входит flash-память и адаптер (usb-флешка).

Токен — это устройство, корпус которого аналогичен корпусу usb-флешки, но карта памяти защищена паролем. На токене записана информация для создания ЭЦП. Для работы с ним необходимо подключение к usb-разъему компьютера и введения пароля.

Smart-карта — это пластиковая карта, позволяющая проводить криптографические операции за счет встроенной в нее микросхемы.

Sim-карта с чипом — это карта мобильного оператора, снабженная специальным чипом, на которую на этапе производства безопасным образом устанавливается java-приложение, расширяющее ее функциональность.

Как же следует понимать фразу «выдана электронная подпись», которая прочно закрепилась в разговорной речи участников рынка? Из чего состоит электронная подпись?

Выданная электронная подпись состоит из 3 элементов:

1 – средство электронной подписи, то есть необходимое для реализации набора криптографических алгоритмов и функций техническое средство. Это может быть либо устанавливаемый на компьютер криптопровайдер (КриптоПро CSP, ViPNet CSP), либо самостоятельный токен со встроенным криптопровайдером (Рутокен ЭЦП, JaCarta ГОСТ), либо «электронное облако». Подробнее прочитать о технологиях ЭЦП, связанных с использованием «электронного облака», можно будет в следующей статье Единого портала Электронной подписи.

Справочно:

Криптопровайдер — это независимый модуль, выступающий «посредником» между операционной системой, которая с помощью определенного набора функций управляет им, и программой или аппаратным комплексом, выполняющим криптографические преобразования.

Важно: токен и средство квалифицированной ЭЦП на нем должны быть сертифицированы ФСБ РФ в соответствии с требованиями федерального закона № 63.

2 – ключевая пара, которая представляет из себя два обезличенных набора байт, сформированных средством электронной подписи. Первый из них – ключ электронной подписи, который называют «закрытым». Он используется для формирования самой подписи и должен храниться в секрете. Размещение «закрытого» ключа на компьютере и flash-носителе крайне небезопасно, на токене — отчасти небезопасно, на токене/smart-карте/sim-карте в неизвлекаемом виде — наиболее безопасно. Второй — ключ проверки электронной подписи, который называют «открытым». Он не содержится в тайне, однозначно привязан к «закрытому» ключу и необходим, чтобы любой желающий мог проверить корректность электронной подписи.

3 – сертификат ключа проверки ЭЦП, который выпускает удостоверяющий центр (УЦ). Его назначение — связать обезличенный набор байт «открытого» ключа с личностью владельца электронной подписи (человеком или организацией). На практике это выглядит следующим образом: например, Иван Иванович Иванов (физическое лицо) приходит в удостоверяющий центр, предъявляет паспорт, а УЦ выдает ему сертификат, подтверждающий, что заявленный «открытый» ключ принадлежит именно Ивану Ивановичу Иванову. Это необходимо для предотвращения мошеннической схемы, во время развертывания которой злоумышленник в процессе передачи «открытого» кода может перехватить его и подменить своим. Таким образом, преступник получит возможность выдавать себя за подписанта. В дальнейшем, перехватывая сообщения и внося изменения, он сможет подтверждать их своей ЭЦП. Именно поэтому роль сертификата ключа проверки электронной подписи крайне важна, и за его корректность несет финансовую и административную ответственность удостоверяющий центр.

В соответствии с законодательством РФ различают:

— «сертификат ключа проверки электронной подписи» формируется для неквалифицированной ЭЦП и может быть выдан удостоверяющим центром;

— «квалифицированный сертификат ключа проверки электронной подписи» формируется для квалифицированной ЭЦП и может быть выдан только аккредитованным Министерством связи и массовых коммуникаций УЦ.

Условно можно обозначить, что ключи проверки электронной подписи (наборы байт) — понятия технические, а сертификат «открытого» ключа и удостоверяющий центр — понятия организационные. Ведь УЦ представляет собой структурную единицу, которая отвечает за сопоставление «открытых» ключей и их владельцев в рамках их финансово-хозяйственной деятельности.

Подводя итог вышеизложенному, фраза «клиенту выдана электронная подпись» состоит из трех слагаемых:

- Клиент приобрел средство электронной подписи.

- Он получил «открытый» и «закрытый» ключ, с помощью которых формируется и проверяется ЭЦП.

- УЦ выдал клиенту сертификат, подтверждающий, что «открытый» ключ из ключевой пары принадлежит именно этому человеку.

Вопрос безопасности

Требуемые свойства подписываемых документов:

- целостность;

- достоверность;

- аутентичность (подлинность; «неотрекаемость» от авторства информации).

Их обеспечивают криптографические алгоритмы и протоколы, а также основанные на них программные и программно-аппаратные решения для формирования электронной подписи.

С определенной долей упрощения можно говорить, что безопасность электронной подписи и сервисов, предоставляемых на ее основе, базируется на том, что «закрытые» ключи электронной подписи хранятся в секрете, в защищенном виде, и что каждый пользователь ответственно хранит их и не допускает инцидентов.

Примечание: при приобретении токена важно поменять заводской пароль, таким образом, никто не сможет получить доступ к механизму ЭЦП кроме ее владельца.

Как подписать файл электронной подписью?

Для подписания файла ЭЦП нужно выполнить несколько шагов. В качестве примера рассмотрим, как поставить квалифицированную электронную подпись на свидетельство на товарный знак Единого портала Электронной подписи в формате .pdf. Нужно:

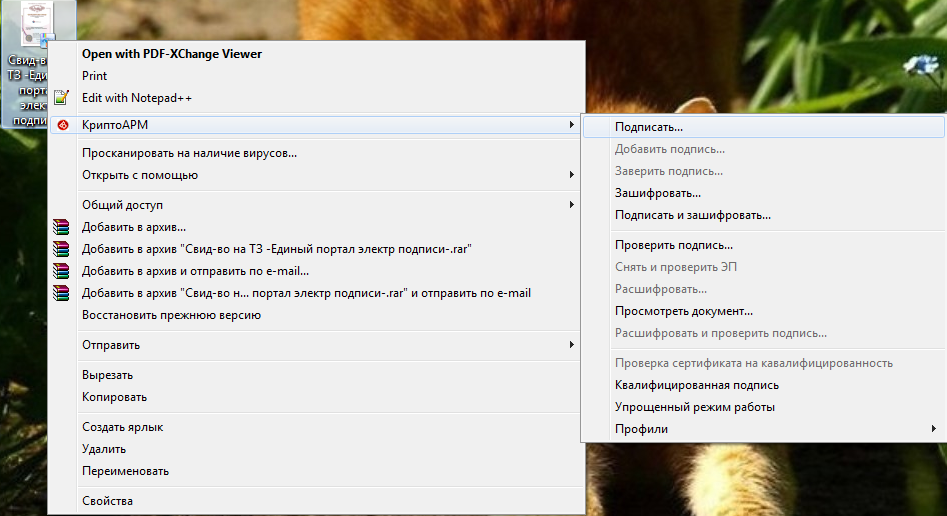

1. Кликнуть на документ правой кнопкой мышки и выбрать криптопровайдер (в данном случае КриптоАРМ) и графу «Подписать».

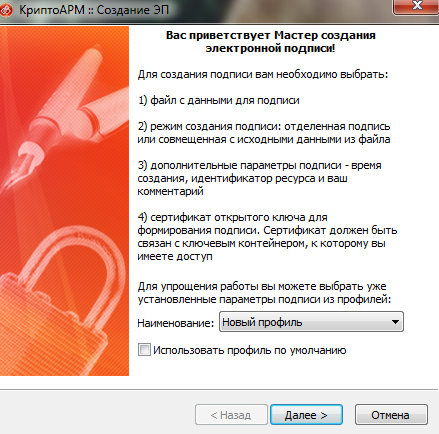

2. Пройти путь в диалоговых окнах криптопровайдера:

Выбрать кнопку «Далее».

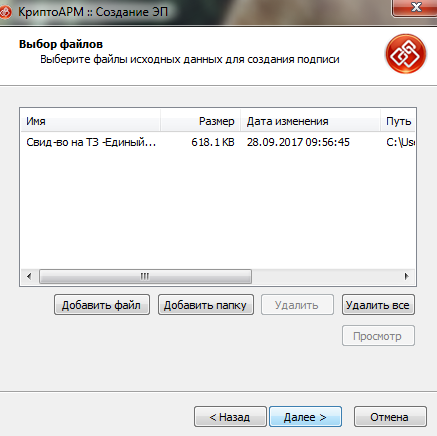

На этом шаге при необходимости можно выбрать другой файл для подписания, либо пропустить этот этап и сразу перейти к следующему диалоговому окну.

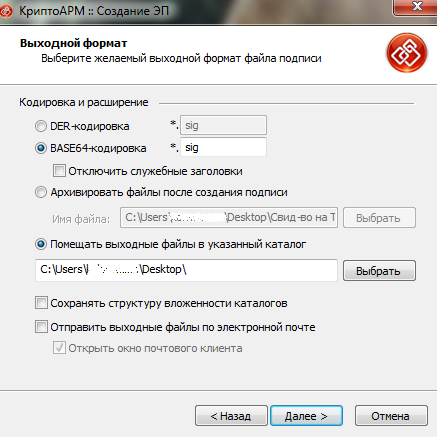

Поля «Кодировка и расширение» не требуют редактирования. Ниже можно выбрать, где будет сохранен подписанный файл. В примере, документ с ЭЦП будет размещен на рабочем столе (Desktop).

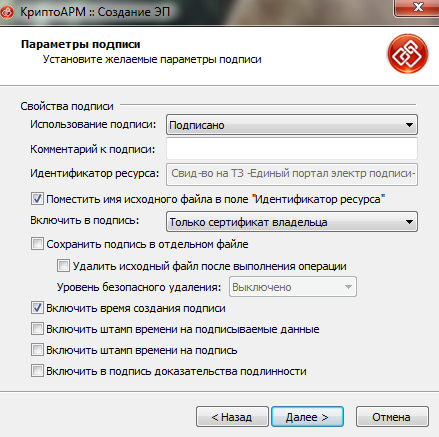

В блоке «Свойства подписи» выбираете «Подписано», при необходимости можно добавить комментарий. Остальные поля можно исключить/выбрать по желанию.

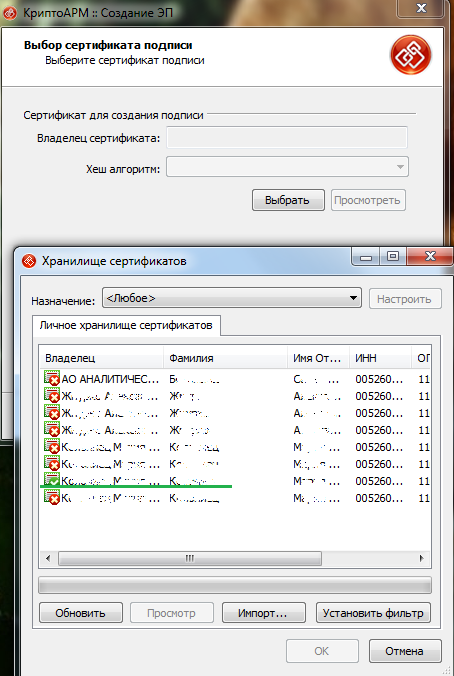

Из хранилища сертификатов выбираете нужный.

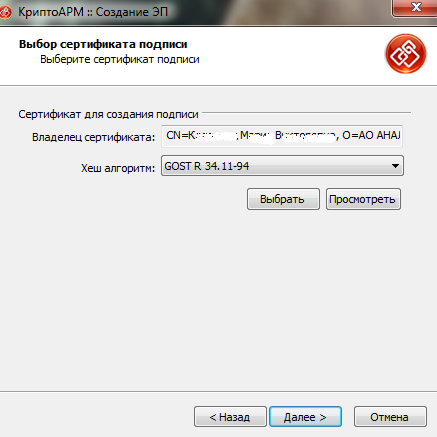

После проверки правильности поля «Владелец сертификата», нажимайте кнопку «Далее».

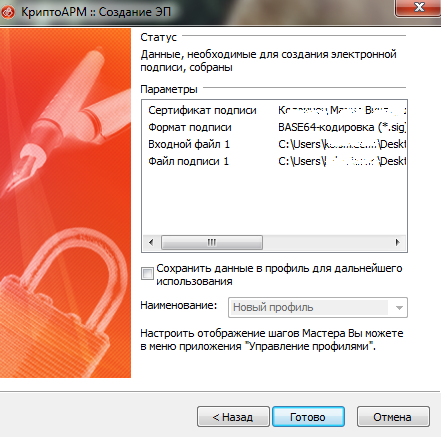

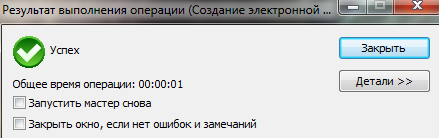

В данном диалоговом окне проводится финальная проверка данных, необходимых для создания электронной подписи, а затем после клика на кнопку «Готово» должно всплыть следующее сообщение:

Успешное окончание операции означает, что файл был криптографически преобразован и содержит реквизит, фиксирующий неизменность документа после его подписания и обеспечивающий его юридическую значимость.

Итак, как же выглядит электронная подпись на документе?

Для примера берем файл, подписанный электронной подписью (сохраняется в формате .sig), и открываем его через криптопровайдер.

Фрагмент рабочего стола. Слева: файл, подписанный ЭП, справа: криптопровайдер (например, КриптоАРМ).

Визуализация электронной подписи в самом документе при его открытии не предусмотрена ввиду того, что она является реквизитом. Но есть исключения, например, электронная подпись ФНС при получении выписки из ЕГРЮЛ/ЕГРИП через онлайн сервис условно отображается на самом документе. Скриншот можно найти по ссылке.

Но как же в итоге «выглядит» ЭЦП, вернее, как факт подписания обозначается в документе?

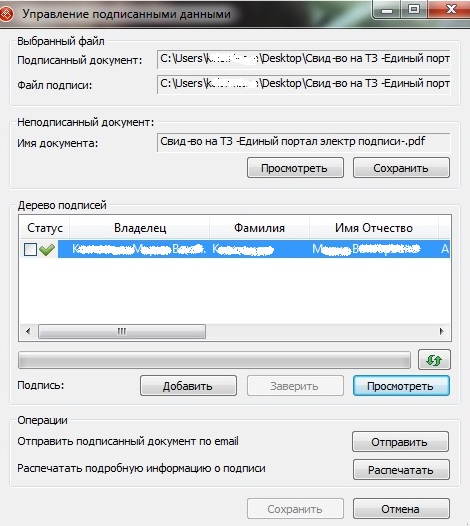

Открыв через криптопровайдер окно «Управление подписанными данными», можно увидеть информацию о файле и подписи.

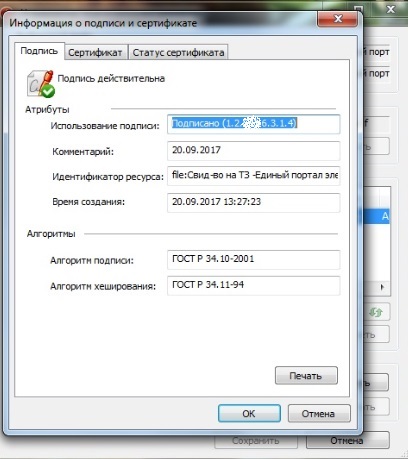

При нажатии на кнопку «Посмотреть» появляется окно, содержащее информацию о подписи и сертификате.

Последний скриншот наглядно демонстрирует как выглядит ЭЦП на документе «изнутри».

Приобрести электронную подпись можно по ссылке.

Задавайте другие вопросы по теме статьи в комментариях, эксперты Единого портала Электронной подписи обязательно ответят Вам.

Статья подготовлена редакцией Единого портала Электронной подписи ecpexpert.ru с использованием материалов компании SafeTech.

При полном или частичном использовании материала гиперссылка на www.ecpexpert.ru обязательна.

Есть ли свет в конце тоннеля?

На самом деле есть. Безусловно, применение ЭП должно развиваться — это благо. По моему мнению, институт уполномоченных УЦ должен уйти. Это лишнее звено, к тому же и слабо контролируемое. Единственным ответственным за выдачу УКЭП должен стать орган власти, как и в большинстве стран.

Самым рациональным выглядит сценарий некоторых стран: выдача УКЭП в составе электронной удостоверяющей личность карты, что сразу ограничит ряд векторов атак, так как УКЭП будет одна на человека и в виде, исключающем сознательную передачу ключа иному лицу на постоянной основе.

Та же передача ключа условному бухгалтеру — невежество, надо передавать полномочия, а бухгалтеру делать свой ключ на его имя (а с УКЭП на ID-карте достаточно просто передать полномочия, ключ к этому моменту у бухгалтеру уже будет свой). Но пока, возможно, никто этим не заморачивается.

. Посмотреть в сторону

, как наиболее прогрессивного и элегантного.

Здесь отдельная боль по поводу нормального пластикового удостоверения личности взамен морально устаревшему российскому внутреннему паспорту. При неспособности взять и сделать как все (а всё придумано до нас), мы выдумываем свой особый путь с берёзовым соком и кокошниками, проектируем каких-то монстров в интересах коммерческого банка (SIC!) — это камень в огород УЭК.

История приключения Сбербанка с УЭК тянет ещё на один обзор, так как в ней много боли. Сегодня снова заговорили об ID-картах, но теперь уже Ростелеком тянет одеяло на свою сторону и предлагает очередного франкенштейна, вместо того, чтобы взять спецификацию ICAO, обмазать её любимым ГОСТом (смарт-карты и не такое переживали) и пустить в опытную эксплуатацию.

Вот тогда заживём (если доживём)!

Немного о себе: системный и сетевой администратор, крипто-энтузиаст, коллекционирую банковские карты (порядка двух тысяч штук) и удостоверения личности различных стран, топлю за здравый смысл.

Отечественный стандарт цифровой подписи гост р 34.10–2021

ГОСТ Р 34.10-2021 (полное название: «ГОСТ Р 34.10-2021. Информационная технология. Криптографическая защита информации. Процессы формирования и проверки электронной цифровой подписи») — российский стандарт, описывающий алгоритмы формирования и проверки электронной цифровой подписи.

Цифровая подпись позволяет:

- Аутентифицировать лицо, подписавшее сообщение;

- Контролировать целостность сообщения;

- Защищать сообщение от подделок;

- Доказать авторство лица, подписавшего сообщение.

Данный алгоритм разработан главным управлением безопасности связи Федерального агентства правительственной связи и информации при Президенте Российской Федерации при участии Всероссийского научно-исследовательского института стандартизации. Разрабатывался взамен ГОСТ Р 34.10-94 для обеспечения большей стойкости алгоритма.

ГОСТ Р 34.10-2021 и ГОСТ Р 34.10-2001 основаны на эллиптических кривых. Стойкость этих алгоритмов основывается на сложности вычисления дискретного логарифма в группе точек эллиптической кривой, а также на стойкости хэш-функции. Для ГОСТ Р 34.10-2021 используется хэш-функция по ГОСТ Р 34.11-2021. Для ГОСТ Р 34.10-2001 — ГОСТ Р 34.11-94.

Эллиптическая кривые описываются уравнением вида

Каноническая форма (форма Вейерштрасса):

где a и b — вещественные числа.

Определение эллиптической кривой также требует, чтобы кривая не имела особых точек. Геометрически это значит, что график не должен иметь каспов и самопересечений. Алгебраически, достаточно проверить, что дискриминант не равен нулю.

Рис. 7. Различные формы эллиптических кривых (b=1, a изменяется от 2 до -3).

Рис. 8.

Механизм цифровой подписи определяется посредством реализации двух основных процессов

— формирование подписи;

— проверка подписи.

Схематическое представление подписанного сообщения показано на рисунке 7.

Рисунок 7. Схема подписанного сообщения

Поле «Текст», показанное на данном рисунке и дополняющее поле «Цифровая подпись», может, например, содержать идентификаторы субъекта, подписавшего сообщение, и/или метку времени.

Установленная в настоящем стандарте схема цифровой подписи должна быть реализована с использованием операций группы точек эллиптической кривой, определенной над конечным простым полем, а также хэш-функции.

Криптографическая стойкость данной схемы цифровой подписи основывается на сложности решения задачи дискретного логарифмирования в группе точек эллиптической кривой, а также на стойкости используемой хэш-функции.

Необходимо прочесть документ ГОСТ Р 34.10-2021 во время занятий по самоподготовке.

Перспективы

Есть мнение о закате «классической» криптографии по мере развития квантовых вычислений. В определённый момент станет возможным обойти базовый принцип защиты закрытого ключа — невозможность его восстановления из открытого за вменяемый промежуток времени. Эта проблематика относится к области криптографии —

. В целом, подходы к PKI это особо не меняет, этот вопрос больше относится к выбору конкретных криптографических алгоритмов.

Ещё одной механикой подтверждения личности является биометрическая аутентификация. Как любая биометрия, такие данные не могут выступать вектором генерации закрытого ключа, так как априори биометрические параметры доступны для считывания без контроля владельца, так как всегда на виду у всех (отпечатки пальцев, рисунок радужной оболочки глаза, голосовой профиль).

Технологии считывания биометрических данных у их владельца постоянно находятся под прессом технических способов воспроизведения этих данных без участия владельца на основе ранее сделанной записи. Это вполне действующая технология, которая имеет определённые ограничения. То есть, это не замена электронной подписи и модели PKI, а отдельный механизм со своей нишей использования.

Отдельно стоит кратко рассказать про «облачную электронную подпись». Как и все термины, имеющие в своём составе слово «облачный», данная технология не является чем-то волшебным: это всего навсего хранение ключевой пары владельца (включая закрытый ключ) на некоем сервере в сети Интернет.

Криптографические операции аналогично производятся на удалённом компьютере, по сути, владелец ЭП не контролирует свой закрытый ключ никак. В России появились сервисы облачной подписи, один из первых стала предоставлять ФНС для личного кабинета физических лиц, а сейчас такие сервисы предоставляются некоторыми поставщиками «облачной бухгалтерии».

По факту это появилось исключительно из-за проблем совместимости нашей УКЭП с компьютерами и иными электронными устройствами конечных пользователей. Какие бы ни давали заверения поставщики таких услуг, реальная защищённость таких решений от неправомерных действий поставщика, его сотрудников или третьих лиц остаётся только на совести такого поставщика.

Большинство технически подкованных людей отмечают эту технологию как профанацию криптографии, в том числе направленную на то, чтобы под любым благовидным предлогом отнять закрытый ключ подписи у владельца этого ключа и положить в доступное для нужных служб хранилище.

Теперь к математике

Асимметричные криптографические системы основаны на так называемых односторонних функциях с секретом. Под односторонней понимается такая функция я y=f(x), которая легко вычисляется при имеющемся x, но аргумент x при заданном значении функции вычислить сложно.

Аналогично, односторонней функцией с секретом называется функция y=f(x, k), которая легко вычисляется при заданном x, причём при заданном секрете k аргумент x по заданному y восстановить просто, а при неизвестном k – сложно.

Подобным свойством обладает операция возведения числа в степень по модулю:

Здесь φ(n) – функция Эйлера числа n. Пока условимся, что это работает, далее это будет доказано более строго. Теперь нужно понять, что из это является ключами Боба, а что сообщением. В нашем распоряжении имеются числа c, m, n, e, d.

Давайте посмотрим на первое выражение. Здесь число c получено в результате возведения в степень по модулю числа m. Назовём это действие шифрованием. Тогда становится очевидно, что m выступает в роли открытого текста, а c – шифртекста.

Результат c зависит от степени e, в которую мы возводим m, и от модуля n, по которому мы получаем результат шифрования. Эту пару чисел (e, n) мы будем называть открытым ключом. Им Алиса будет шифровать сообщение.

Смотрим на второе действие. Здесь d является параметром, с помощью которого мы получаем исходный текст m из шифртекста c. Этот параметр мы назовём закрытым ключом и выдадим его Бобу, чтобы он смог расшифровать сообщение Алисы.

Что есть что разобрались, теперь перейдём к конкретике, а именно – генерации ключей Боба. Давайте выберем число n такое, что:

где p и q – некоторые разные простые числа. Для такого n функция Эйлера имеет вид:

Такой выбор n обусловлен следующим. Как вы могли заметить ранее, закрытый ключ d можно получить, зная открытый e. Зная числа p и q, вычислить функцию Эйлера не является вычислительно сложной задачей, ровно как и нахождение обратного элемента по модулю.

Однако в открытом ключе указано именно число n. Таким образом, чтобы вычислить значение функции Эйлера от n (а затем получить закрытый ключ), необходимо решить задачу факторизации, которая является вычислительно сложной задачей для больших n (в современных системах, основанных на RSA, n имеет длину 2048 бит).

Возвращаемся к генерации ключей. Выберем целое число e:

Для него вычислим число d:

Для отыскания числа, обратного по модулю, можно воспользоваться алгоритмом Евклида.

Мы завершили с этапом генерации ключей. Теперь Боб публикует свой открытый ключ (e, n), прячет закрытый d, а мы переходим к Алисе.