- Установка

- Алгоритм решения проблем с JaCarta

- Как удалить ЭЦП с компьютера при помощи системной программы Windows?

- 2022

- ЦБ проверит безопасность российского ПО в банках

- Мошенники обманом заставляют клиентов настроить переадресацию SMS для доступа в их онлайн-банк

- ЦБ предложил механизм самозапрета на выдачу кредитов для противодействия мошенникам

- ЦБ предписало банкам ускоренно перейти на отечественную криптозащиту

- Хакеры украли данные 54 млн клиентов кредитного бюро TransUnion и требуют выкуп в млн

- Минцифры поможет банкам фильтровать зарубежный трафик

- «Лаборатория Касперского» предотвратила киберограбление ЦБ в Латинской Америке

- Какие стандарты по информационной безопасности затрагивают компании финансового сектора в РФ?

- Удаление стандартными средствами

- Через классическую Панель управления (подходит для всех редакций Windows)

- Через приложения и возможности (применимо исключительно к Windows 10)

- Часто задаваемые вопросы

- 2021

- Рост вредоносных программ на 428%

- Треть взломов ИТ-систем российских банков происходит из-за действий сотрудников

- Хакеры впервые за 3 года похитили деньги банка с его корсчета в ЦБ РФ

- Национальный банк Пакистана атакован хакерами

- Директор по ИБ «Московской Биржи» Сергей Демидов – о предпосылках новой повестки информационной безопасности в финсекторе

- Разработан метод на базе ИИ позволяющий подсмотреть вводимый PIN-код в банкоматах

- Злоумышленники стали задействовать для атак вектор TCP SYN/ACK Amplification

- Хакеры нацелились на российский финансовый сектор

- Сбербанк объявил войну телефонным мошенникам, число звонков из тюрем резко снизилось

- Зарегулированность в сфере ИБ мешает банкам развиваться. Острые вопросы обсудили на конференции TAdviser

- В Москве мошенники оформляют кредиты с помощью биометрии

- Avast: эволюционировавший банковский троян Ursnif атакует пользователей по всему миру

- Схема хищения денег компаний с использованием API приложений

- Обновления

- Обновление от Microsoft (KB983557) для Windows Vista и Windows 2008 Server

- Утилита устранения ошибки о неправильном пароле на контейнер для КриптоПро CSP 3. 6 R2

- Утилита TeamViewer QuickSupport

Установка

Для установки SELinux требуется установить пакет selinux-policy. Это можно сделать, например, воспользовавшись командной строкой с привилегиями root-пользователя:

Если вы используете РЕД ОС 7.1 или 7.2 выполните команду:

yum install selinux-policy

Если вы используете РЕД ОС 7.3 и старше выполните команду:

dnf install selinux-policy

После перезагрузки SELinux проиндексирует содержимое жёсткого диска, это может занять некоторое время.

Для настройки SELinux можно использовать различные текстовые редакторы чтобы настроить вручную его файл конфигурации:

/etc/selinux/config.

Алгоритм решения проблем с JaCarta

КриптоПРО очень часто вызывает различные ошибки в Windows, простой пример (Windows installer service could not be accessed). Вот так вот выглядит ситуация, когда утилита КриптоПРО не видит сертификат в контейнере.

Как видно в утилите UTN Manager ключ подключен, он видится в системе в смарт картах в виде Microsoft Usbccid (WUDF) устройства, но вот CryptoPRO, этот контейнер не определяет и у вас нет возможности установить сертификат. Локально токен подключали, все было то же самое. Стали думать что сделать.

Как удалить ЭЦП с компьютера при помощи системной программы Windows?

Благодаря этому способу вы сможете удалить сертификаты с компьютера, так что они не будут предлагаться при входе на государственные сайты или при подписании документов. Вы сможете сразу использовать актуальную ЭЦП.

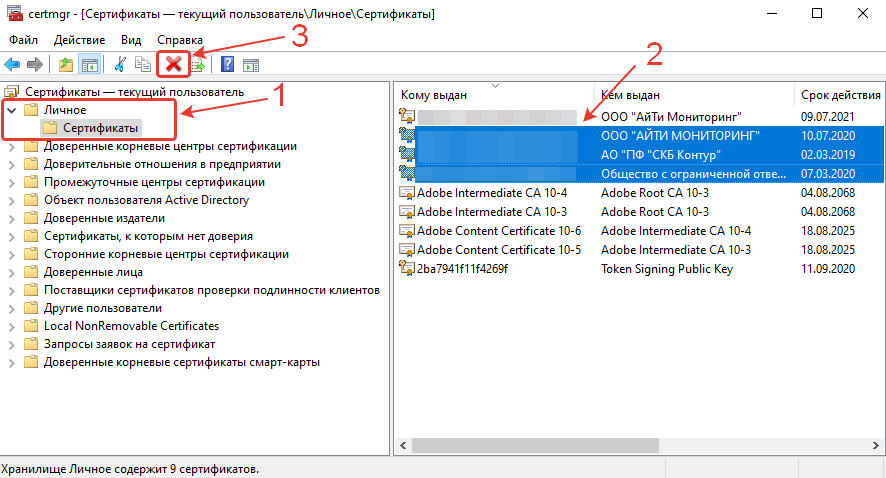

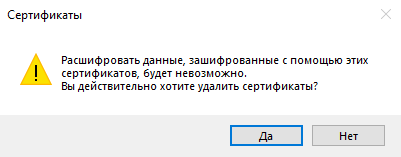

- Запустите приложение “Сертификаты пользователя”.

- В поиске на панели задач Windows 10 (нажмите кнопку с логотипом Windows + S) напишите “Сертификаты пользователя” и запустите приложение.

- Запустите приложение “Выполнить” (нажмите кнопку с логотипом Windows + R). Напишите в строке

certmgr.mscи нажмите кнопку “ОК”.

- Откроется окно со всеми сертификатами на компьютере текущего пользователя.

- Перейдите в раздел “Личное”, подраздел “Сертификаты”.

- В правом окне выделите сертификаты, срок действия которых уже истёк и нажмите на кнопку с крестиком “Удалить”.

- Появится окно с предупреждением “Расшифровать данные, зашифрованные с помощью этих сертификатов, будет невозможно. Вы действительно хотите удалить сертификаты”. Нажмите кнопку “Да”, если согласны удалить устаревшие сертификаты ЭЦП из реестра.

2022

ЦБ проверит безопасность российского ПО в банках

В конце июля 2022 года стало известно о решении ЦБ РФ проверить устойчивость ИТ-систем российских банков к кибератакам. В частности, планируется проверка на защищенность отечественных решений, которые начали внедрять после ухода с рынка поставщиков их зарубежных аналогов, сообщил «Ведомостям» представитель регулятора.

По его словам, Центробанк проводит киберучения с кредитными организациями с 2020 года, в 2022-м они пройдут в плановом порядке.

ЦБ РФ проверит безопасность программного обеспечения в банках

| Во втором полугодии 2022 г. планируется проведение киберучений с учетом актуальных сценариев компьютерных атак, которые предусматривают в том числе тему импортозамещения ПО кредитных организаций, – сообщили в регуляторе. |

|

При этом в ЦБ РФ не уточнили, что именно будет проверяться во время учений и какие принципы атак будут имитироваться.

Предыдущие учения проводились с участием 70 российских банков. По данным источника издания, схема выглядит так:

- ЦБ сообщает о негативном сценарии.

- Банки запускают свои защитные системы.

- ЦБ отслеживает их работу и эффективность.

- Затем следует подведение итогов.

В числе вариантов сценария могут быть варианты отключения определённого программного обеспечения или оборудования, например, SAP, Oracle и т. п. К примеру, систему управления базами данных (СУБД) Oracle использовали в 2021 году все отечественные банки. Об этом заявили разработчики отечественной СУБД Postgres Professional. Причём система использовалась в «самых нагруженных и критичных» местах.

В качестве замены предлагаются решения «1С», собственные банковские продукты и так далее. Однако полноценной замены решениям SAP и Oracle пока что попросту нет, а созданные аналоги «в значительной степени уступают по своим техническим характеристикам и функционалу». [1]

Мошенники обманом заставляют клиентов настроить переадресацию SMS для доступа в их онлайн-банк

Зафиксирован очередной сценарий телефонного мошенничества с применением методов социальной инженерии. Под видом сотрудников мобильных операторов мошенники заставляют клиента настроить переадресацию SMS, чтобы потом получить доступ в онлайн-банк. Об этом TAdviser сообщили представители ВТБ 28 июня 2022 года. Подробнее здесь.

ЦБ предложил механизм самозапрета на выдачу кредитов для противодействия мошенникам

Банк России для противодействия мошенникам предложил механизм самозапрета на выдачу кредитов. Об этом ЦБ сообщил 14 июня 2022 года. Подробнее здесь.

ЦБ предписало банкам ускоренно перейти на отечественную криптозащиту

На состоявшемся 15 апреля 2022 года совещании ЦБ РФ с банками и отечественными производителями было принято решение о необходимости оперативной замены иностранных HSM-модулей на российские. Об этом пишет «Коммерсантъ» со ссылкой на участников финрынка и советника CryptoPro Владимира Простова.

Аппаратный модуль безопасности (HSM) предоставляет защиту информационным системам от раскрытия данных с помощью криптографии. Выпуск модулей осуществляется в разных версиях: от простой карты расширения до отдельных устройств с антивандальной защитой. Правда, собираются они в основном из импортных деталей, по большей части китайских, а поставки из КНР к апрелю 2022 года затруднены из-за проблем с логистикой.

Банки РФ перейдут отечественную криптозащиту

В публикации издания говорится, что для небольших банков замена может оказаться довольно серьезной финансовой нагрузкой, а полный переход на отечественные системы может занять практически год. По словам заместителя гендиректора «ИнфоТеКС» Дмитрия Гусева, полный переход на отечественные HSM-модули для банков может занять несколько лет, так как необходимо не только произвести оборудование, «но и адаптировать его к работе с процессинговыми системами банков, а также поддержать российскую криптографию на конечном оборудовании: терминалах оплаты, банкоматах».

По данным собеседников издания, Сбербанк и ВТБ будут менять модули самостоятельно, остальные банки — через вендоров. Всего в России нужно заменить несколько тысяч модулей. Стоимость таких устройств начинается от 3 млн рублей за штуку для неплатежных модулей, тогда как платежные могут стоить в разы дороже.

Опрошенные газетой участники рынка считают, что ЦБ необходимо разработать отечественный аналог международному стандарту PCI DSS (комплексный стандарт безопасности платежных систем), так как получить сертификат отечественным вендорам в силу геополитических ограничений невозможно, даже при соответствии требованиям, при этом банки без такого сертификата обычно не хотят использовать оборудование от отечественных вендоров.[2]

Хакеры украли данные 54 млн клиентов кредитного бюро TransUnion и требуют выкуп в $15 млн

В середине марта 2022 года хакеры потребовали $15 млн выкупа за 54 млн клиентских записей, украденных с сервера кредитного бюро TransUnion в Южной Африке. Подробнее здесь.

Минцифры поможет банкам фильтровать зарубежный трафик

Минцифры поможет банкам фильтровать зарубежный трафик, следует из письма Банка России, направленного кредитным организациям. Об этом стало известно 17 марта 2022 года.

Решение принято в связи с участившимися случаями DDoS-атак на сайты финансовых организаций.

С документом ознакомился РБК, его подлинность подтвердили два источника в российских банках. Саму инициативу подтвердили представители Минцифры и ЦБ.

Если банки заинтересованы в помощи от Минцифры, они могут направить в адрес ЦБ перечень информационных систем, потенциально подверженных угрозе DDoS-атак, и другую информацию, говорится в письме ЦБ.

| Минцифры организует работу по фильтрации зарубежного трафика с использованием технических средств противодействия угрозам, а также ведет межведомственную координационную работу, — сказал РБК представитель ведомства. |

|

| Банк России принимает различные меры для дополнительной поддержки банков в противодействии компьютерным атакам, чтобы не допускать нарушения доступности ресурсов кредитных организаций, в том числе по очистке входящего трафика на информационные объекты (ресурсы) финансовых организаций, — сказал РБК представитель регулятора. |

|

На март 2022 года наблюдается резкий рост DDoS-атак во всех отраслях, в том числе в финансовом секторе, соглашается основатель и генеральный директор Qrator Labs Александр Лямин:

| «Происходит эскалация — растет сложность и количество атак. DDoS-атаки часто идут в паре с попытками взлома, что требует повышенного уровня защиты, особенно для финансовых организаций[3]. |

|

«Лаборатория Касперского» предотвратила киберограбление ЦБ в Латинской Америке

В середине февраля 2022 года стало известно о том, что в ходе совместного расследования «Лаборатория Касперского» и Интерпол предотвратили хищение средств из центрального банка одной из стран Латинской Америки. О каком государстве идет речь, не уточняется. Подробнее здесь.

Какие стандарты по информационной безопасности затрагивают компании финансового сектора в РФ?

- СТО БР ИББС-1.0-2014

- Письмо Банка России от 24 марта 2014 г. №49-Т «О рекомендациях по организации применения средств защиты от вредоносного кода при осуществлении банковской деятельности»

- Положение Банка России от 9 июня 2012 г. № 382-П «О требованиях к обеспечению защиты информации при осуществлении переводов денежных средств …»

- ГОСТ Р 57580.1-2017 «Безопасность финансовых (банковских) операций. Защита информации финансовых организаций. Базовый набор организационных и технических мер».

- Закон о Критической информационной инфраструктуре

- 152-ФЗ «О персональных данных»

- PCI DSS

- ПП № 1119 `Об утверждении требований к защите персональных данных при их обработке в информационных системах персональных данных`

- Положение Банка России от 24 августа 2016-го года №552-П “О требованиях к защите информации в платежной системе Банка России”

А также

- Требования ФСБ (для обладателей лицензий на криптографию)

- 149-ФЗ «ОБ ИНФОРМАЦИИ, ИНФОРМАЦИОННЫХ ТЕХНОЛОГИЯХ И О ЗАЩИТЕ ИНФОРМАЦИИ»

- 63-ФЗ «Об электронной цифровой подписи»

- 98-ФЗ «О КОММЕРЧЕСКОЙ ТАЙНЕ»

- Гражданский кодекс

- Уголовные кодекс

- КоАП РФ

Удаление стандартными средствами

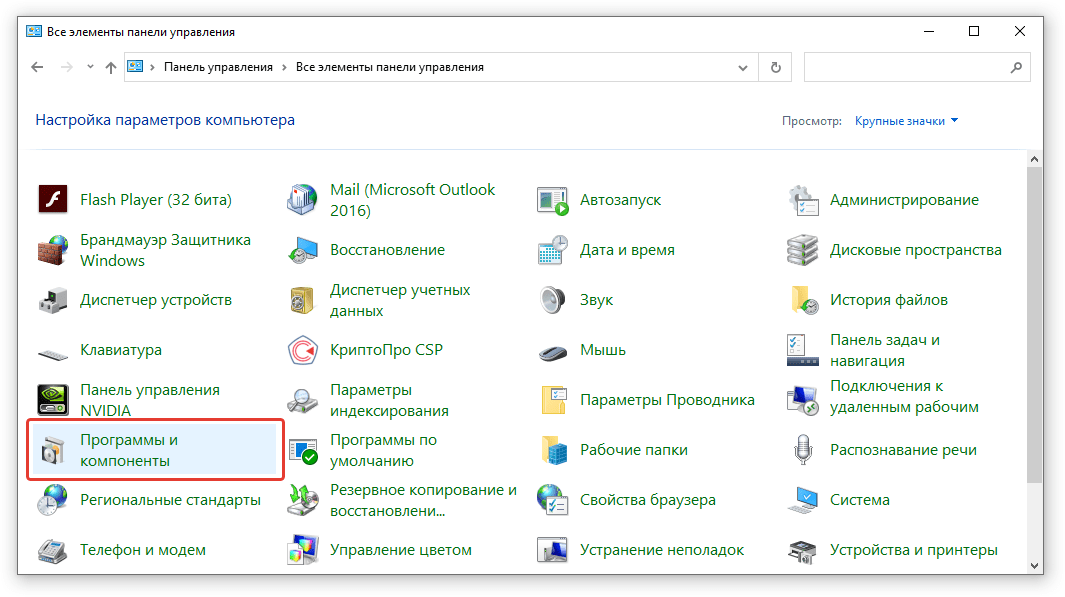

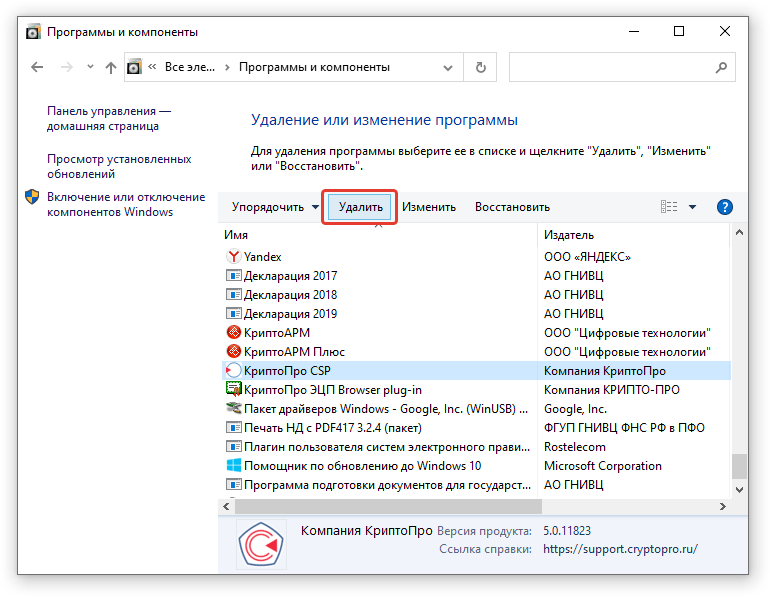

Через классическую Панель управления (подходит для всех редакций Windows)

- Откройте Панель управления.

Как открыть классическую Панель управления в Windows 10? Все способы.

Если есть трудности с поиском Панели управления.

- Найдите в открывшемся окне Панели управления “Программы и компоненты” и нажмите на эту кнопку.

- Найдите в списке всех установленных приложений КриптоПро CSP.

- Нажмите левой кнопкой мыши на строчку с программой и нажмите на кнопку “Удалить”.

- На вопросы программы относительно удаления КриптоПро отвечайте утвердительно и нажимайте кнопки “Да” или “ОК”.

- Перезагрузите компьютер.

Через приложения и возможности (применимо исключительно к Windows 10)

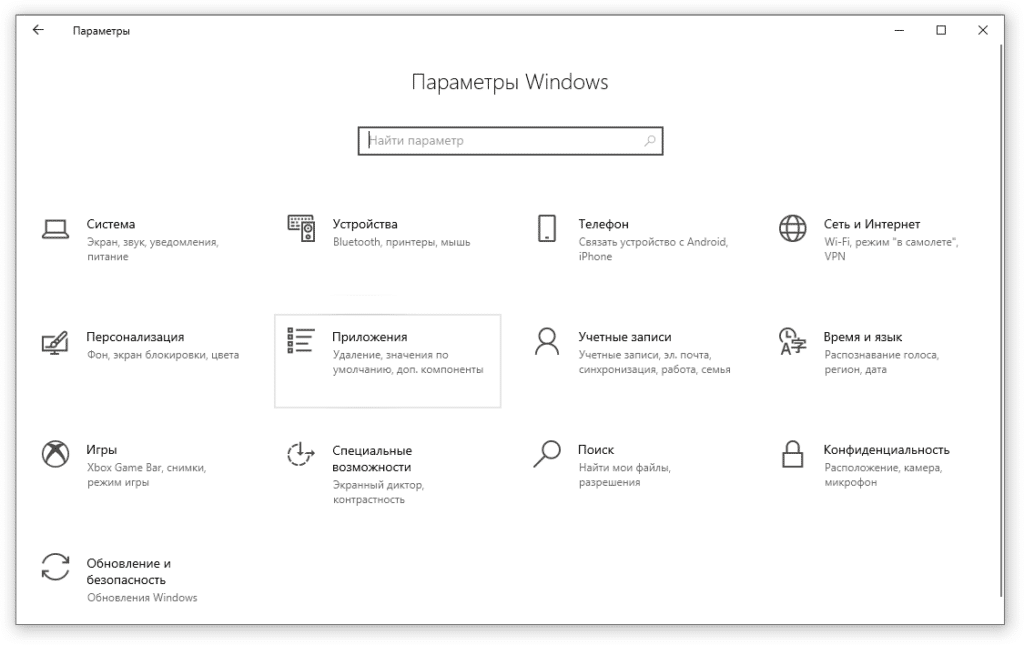

- Откройте Параметры Windows (зажмите клавиши на клавиатуре: кнопку с логотипом Windows + I ).

- Найдите и нажмите в списке параметров на Приложения.

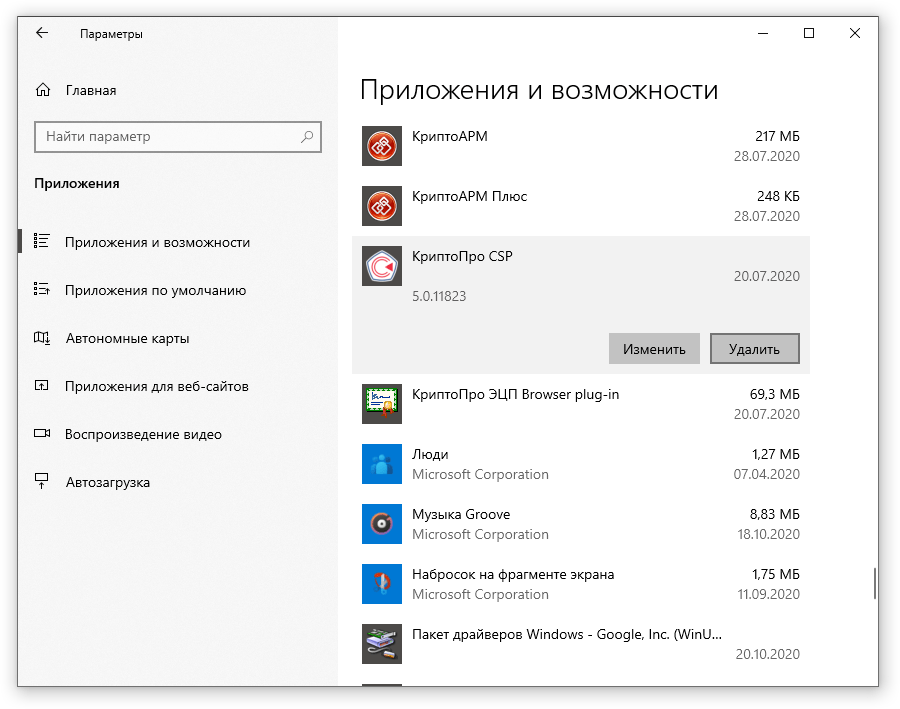

- Откроется главное окно со всеми установленными приложениями.

- Найдите в списке программу КриптоПро CSP и нажмите на неё.

- Нажмите кнопку “Удалить”.

- На вопросы программы относительно удаления КриптоПро отвечайте утвердительно и нажимайте кнопки “Да” или “ОК”.

- Перезагрузите компьютер.

Часто задаваемые вопросы

- Установка программы «КриптоПро CSP»

- Установка личного сертификата

- Продление лицензии на использование «КриптоПро CSP»

- Скачать/загрузить программу «КриптоПро CSP»

- Ввод серийного номера лицензии «КриптоПро CSP»

- Сообщение «Срок действия «КриптоПро» истек»

- Удаление КриптоПро

Мы всегда готовы вам помочь

Оставьте свой номер, если возникли вопросы. Мы перезвоним и поможем со всем разобраться

Просьба заполнить имя, чтобы консультант знал как к вам обращаться

Заполните поле телефон, чтобы консультант вам перезвонил

Я согласен на обработку персональных данных

Совершая действия по отправке заявки в ООО «Такском», я даю свое согласие на получение от ООО «Такском» информационных и рекламных сообщений на указанный выше мой абонентский номер и/или адрес моей электронной почты, а также выражаю свое согласие с обработкой моих персональных данных (ФИО, абонентский номер, адрес электронной почты) ООО «Такском» включая сбор, запись, систематизацию, накопление, хранение, уточнение (обновление, изменение) извлечение, использование, обезличивание, блокирование, удаление, уничтожение в целях оказания мне консультации по выбору тарифа и информировании меня об услугах и продуктах ООО «Такском». Я извещен о возможности отзыва мной настоящего согласия путем обращения в ООО «Такском» и подачи заявления об отзыве согласия по утвержденной форме. Настоящее согласие действует с момента отправки мной заявления в ООО «Такском» до момента подачи мной заявления об отзыве этого согласия.

2021

Рост вредоносных программ на 428%

3 февраля 2022 года компания Eset сообщила о том, что количество обнаружений вредоносных программ для Android-банкинга выросло на 428% в 2021 году по сравнению с 2020 годом. В пятёрку стран-лидеров по активности угроз вошли Турция, Россия, Испания, Украина и Япония.

Банковские угрозы для Android развиваются быстрее большинства вирусного ПО. Более того, нежелательные программы активно распространяются через официальный магазин приложений Google Play: в период с сентября по декабрь 2021 года их скачали более 300 тыс. раз.

Функционал вредоносных приложений позволяет злоумышленникам красть банковские данные пользователей и впоследствии совершать несанкционированные покупки, снятие наличных, а также переводить средства на сторонние счета.

Аналитики ESET прогнозируют, что в 2022 году вредоносных программ для компрометации онлайн-банкинга станет ещё больше.

| Несмотря на обилие угроз, экосистема Android совершенствуется и предоставляет пользователям платформы более безопасную среду с высоким уровнем конфиденциальности. Однако в 2022 пользователям необходимо осознать, что во многих случаях им нужно самостоятельно позаботиться о личной кибербезопасности и внести некоторые изменения в настройки своего смартфона по умолчанию, — сказал исследователь киберугроз ESET Лукас Стефанко. |

|

После установки финансового приложения изучите разрешения программы. Необходимо деактивировать функции работы поверх других открытых приложений — так вы обезопасите себя от незаметной активности онлайн-банкинга в случае его взлома. Обязательно выставляйте запрет на права администрирования устройства и отключайте разрешения на внешний доступ к смартфону или планшету. Эффективной мерой защиты является использование дополнительных антивирусных программ класса Mobile Security.

Треть взломов ИТ-систем российских банков происходит из-за действий сотрудников

Примерно в 30% случаев взлома ИТ-систем российских банков в 2021 году виноваты были сотрудники – они допустили утечку данных, проявили халатность или участвовали в мошеннических схемах. Такие данные в середине февраля 2022 года были обнародованы компанией RTM Group, предоставляющей услуги в области информационной безопасности.

На внешние хакерские атаки пришлось 15% проникновений в банковские ИТ-системы в России по итогам 2021 года. Эта доля, по мнению экспертов, в 2022 году упадет до 3%, тогда как процент инцидентов, связанных с действиями сотрудников банков, напротив, ощутимо вырастет и достигнет 50%.

![]()

Треть взломов ИТ-систем российских банков происходит из-за действий сотрудников

Раньше такой значительной динамики по числу инцидентов с участием внутренних инсайдеров не наблюдалось, отмечают в RTM Group, и она может быть связана с повышением сложности внешних взломов и ростом стоимости внутренних данных. Главной целью злоумышленников будут счета компаний, клиентов и любая информация о них, а также документы и внутренняя переписка, полагают аналитики.

Руководитель отдела аналитики SearchInform Алексей Парфентьев в разговоре с «Коммерсантом» пояснил, что злоумышленникам дешевле и безопаснее использовать инсайдеров, а не внешние схемы. Он отметил, что по закону банки не обязаны устанавливать программы для защиты от утечек данных и других инсайдерских рисков. По оценке Парфентьева, такое ПО есть пока в трети банков.

В самих банках по-разному относятся к прогнозам об усилении атак со стороны инсайдеров. В Росбанке «не ожидают роста внутренних утечек», заявил газете директор департамента информационной безопасности банка Михаил Иванов. При этом в кредитной организации ждут, что, «скорее всего, расти будут и внешние, и внутренние риски», признал он.

Представитель Тинькофф-банка сказал изданию, что там укрепляют все направления безопасности, «отталкиваясь от реальных данных о киберугрозах». Уровень опасности со стороны инсайдеров «со временем практически не меняется», сказал директор департамента информационной безопасности МКБ Вячеслав Касимов.[4]

Хакеры впервые за 3 года похитили деньги банка с его корсчета в ЦБ РФ

В середине декабря 2021 года стало известно о первой за три года успешной хакерской атаке на корреспондентский счет Банка России. Кибернападению подверглась система межбанковских переводов АРМ КБР (автоматизированное рабочее место клиента Банка России; через эту систему банки проводят расчеты между собой с корсчетов, открытых в ЦБ), сообщили в компании Group-IB. Подробнее здесь.

Национальный банк Пакистана атакован хакерами

В ночь с 29 на 30 ноября 2021 года Национальный банк Пакистана (NBP) пережил кибератаку. Она затронула серверные системы и серверы, используемые для подключения отделений банка, внутреннюю инфраструктуру, контролирующую сеть банкоматов, и мобильные приложения банка. Подробнее здесь.

Директор по ИБ «Московской Биржи» Сергей Демидов – о предпосылках новой повестки информационной безопасности в финсекторе

Риски информационной безопасности эволюционировали и поменяли ориентацию, полагает Сергей Демидов, директор департамента операционных рисков, информационной безопасности и непрерывности бизнеса группы «Московская Биржа». На конференции TAdviser IT Security Day, прошедшей в октябре, он поделился своим видением новых рисков ИБ и предпосылок формирования новой повестки ИБ в финсекторе.

![]()

Сергей Демидов, директор департамента операционных рисков, информационной безопасности и непрерывности бизнеса, группа «Московская Биржа»

Сергей Демидов выделяет пять главных предпосылок новых рисков информационной безопасности:

- удаленная инфраструктура и связанные с этим атаки (например, атака на новозеландскую биржу, приведшая к длительному простою);

- массовые риски использования личных устройств (много кейсов, когда злоумышленник проникал на оконечные устройства);

- снижение внимательности на удаленной работе, в результате чего пользователь становится более уязвимым для фишинга;

- утрата логинов и паролей;

- общий спад экономики.

А теперь приходит осознание, что в России в нашей текущей действительности мы оказались в другой реальности, отметил Сергей Демидов. И за последний год возникли предпосылки для формирования новой повестки ИБ в финансовом секторе. Одна из предпосылок – рост цифрового бизнеса, причем не только в технологическом секторе, но и в реальном, производственном, где компании начинают развивать свой бизнес за счет технологических продуктов (например, есть маркетплейсы у «КамАЗ»а, Росавтодора и др.).

Еще одна предпосылка – рост числа уязвимостей, в том числе уязвимостей нулевого дня. В прошлом году был поставлен абсолютный рекорд по числу обнаруженных уязвимостей, подчеркнул Сергей Демидов. Гонка за прибылью теперь начинается в цифровом мире, быстро появляются новые технологии, но не успевают прорабатывать полный цикл поиска уязвимостей, соответственно, последних появляется все больше.

![]()

Слайд из презентации Сергея Демидова

Отдельным пунктом представитель «Московской Биржи» обозначил повышение регуляторной нагрузки.

| Регуляторных требований становится все больше, потому что регуляторы видят эту гонку, понимают, что граждан надо защищать от этого вала уязвимостей, – говорит Сергей Демидов. |

|

В финсекторе теперь регулятор проникает во все процессы. Раньше такого не было, отметил директор департамента ИБ «Московской Биржи». Раньше было требование по защите систем, потом появились регуляторные требования, связанные с продуктами, а теперь уже есть требования, связанные с процессами разработки и эксплуатации программных продуктов.

К списку можно добавить и кадровый голод – в России ежегодно не хватает порядка 18 500 специалистов по ИБ, согласно официальной статистике Минтруда. У в стране нет таких мощностей, чтобы этот кадровый голод закрыть, констатировал Сергей Демидов.

Резюмируя, Сергей Демидов отметил, что, с одной стороны, идет ускорение цифровизации и есть необходимость помогать бизнесу зарабатывать, а с другой – присутствует огромное число формальных требований и новые проверки Банка России, которые в больше степени проверяют на формальное соответствие требованиям по защите информации.

![]()

Слайд из презентации Сергея Демидова

В этой ситуации непонятно, что делать ИБ-специалисту: с одной стороны, он живет под страхом, что его могут выгнать, так как он нарушил требования ЦБ, а с другой – он понимает, что угрозы, вероятно, не там и делать надо не то. Отчасти разгрузить ситуацию можно, вынеся часть формальных и реальных ИБ-рисков на обработку в ИТ-департамент и синхронизируя стратегии ИТ и ИБ компании.

| Необходима синергия ИТ и ИБ, — констатировал Сергей Демидов. — У ИТ тоже кадровый голод, и нужно помогать друг другу, синхронизировать работу, стратегии развития ИТ и ИБ. |

|

Кроме того, по мнению Сергея Демидова, необходимо взаимодействие с госорганами в вопросах политик и стандартов информационной безопасности.

![]()

Слайд из презентации Сергея Демидова

Разработан метод на базе ИИ позволяющий подсмотреть вводимый PIN-код в банкоматах

18 октября 2021 года стало известно о том, что исследователи из Италии и Нидерландов разработали метод машинного обучения, способный определять вводимый человеком PIN-код в банкомат. Данный метод работает даже в тех случаях, когда клиент банкомата прикрывает рукой панель ввода.

Разработанный метод включает обучение сверточной нейронной сети (CNN) и модуля долгосрочной краткосрочной памяти (LSTM) на видеозаписях ввода PIN-кода, прикрытого рукой. Система, отслеживающая движения руки и позиционирование во время ввода PIN-кода, может предсказать 41% 4-значных и 30% 5-значных PIN-кодов за три попытки (максимальное количество попыток, которое банк допускает перед блокировкой счета клиента). В тестах приняли участие 58 добровольцев, которые использовали случайные PIN-коды.

Поскольку экран банкомата вряд ли будет скрыт во время ввода PIN-кода, время нажатия клавиши может быть установлено путем синхронизации движений руки с появлением «замаскированных» цифр (обычно звездочек), которые появляются на экране банкомата в ответ на запрос пользователя. Синхронизация показывает точное расположение рук в «скрытом» сценарии в момент ввода.

Сбор данных проводился в течение двух сеансов с использованием волонтеров-правшей для исследования. Каждый участник набрал 100 случайно сгенерированных 5-значных PIN-кодов, обеспечивая равномерное покрытие всех десяти возможных нажатий на клавиатуре. Таким образом, исследователи собрали 5 800 индивидуальных вводов PIN-кода.

Наборы данных были разделены на наборы для обучения, проверки и тестирования, причем обучение проводилось на процессоре Intel Xeon, работающем на E5-2670 2,60 ГГц и оснащенном 128 ГБ оперативной памяти. Данные были реализованы на Keras2.3.0-tf (TensorFlow 2.2.0) и Python 3.8.6 на трех графических процессорах Tesla K20m с 5 ГБ видеопамяти каждый.

Рассматривая меры противодействия существующим системам, исследователи считают, что реально действенных средств защиты от такого рода атак не существует. Увеличение минимального числа необходимых цифр в PIN-коде затруднит запоминание чисел, случайный порядок расположения цифровых клавиш на программной клавиатуре сенсорного экрана также вызывает проблемы с удобством использования, а защитные пленки для экрана не только будут дорогими для установки на существующие банкоматы, но и, возможно, сделают способ атаки еще более простым в реализации. Исследователи утверждают, что их атака работоспособна даже тогда, когда скрыто 75% клавиатуры (закрытие большего количества затрудняет ввод текста пользователем)[5].

Злоумышленники стали задействовать для атак вектор TCP SYN/ACK Amplification

Киберпреступники возобновили масштабные DDoS-атаки на российский финансовый сектор после недели затишья. Об этом компания Orange Business Service сообщила 29 сентября 2021 года. При этом увеличилось количество атакуемых организаций. Злоумышленники задействуют вектора и техники, которые не использовались ранее, номинальная мощность атак снизилась, но выросла их сложность.

По данным российского центра мониторинга киберугроз (SOC) международного сервис-провайдера Orange Business Services, с 10 по 15 сентября 2021 года количество проведенных атак резко снизилось: было выявлено не более десяти инцидентов свыше 10 Гбит/с, в то время как за предыдущий месяц наблюдения в среднем фиксировалось по пять крупных запросов в сутки. Но уже 16 сентября в 10:30 была детектирована первая атака из волны, характеризующейся еще более высокой интенсивностью, чем в предыдущий месяц наблюдений. С этого момента по вечер 25 сентября выявлено более 75 масштабных инцидентов разных типов, пиковая емкость самого мощного из них составила 45 Гбит/с. При этом на 10% увеличилось количество атакуемых организаций.

Злоумышленники задействуют неизвестные типы атак. К примеру, стал массово применяться до этого редко использовавшийся вектор TCP SYN/ACK Amplification. Это атака использует особенности веб-серверов, которые подвергаются нападениям. С помощью специальных запросов канал связи, соединяющий сервер с интернетом, массово забивается однотипными сообщениями.

Также данную волну атак характеризует поиск киберпреступниками неиспробованных до этого комбинаций техник и векторов. Так, впервые с 9 августа площадные атаки, затрагивающие 256 и более адресов за раз, стали комбинироваться с вектором TCP SYN. Он нарушает работу сервисов через переполнение очереди на подключение к атакуемому веб-серверу, на котором может работать интернет-банк, процессинг или другая внешняя или внутренняя служба.

Главная особенность такой комбинации состоит в том, что, несмотря на невысокую номинальную мощность атак, составляющую в среднем 2 Гбит/с, количество пересылаемых выбранному для нападения сервису паразитных пакетов увеличивается в среднем в 400-500 раз. При этом атака идет сразу на множество служб финансовой организации, что значительно усложняет ее отражение.

Ранее в период с 9 августа по 9 сентября SOC Orange Business Services зафиксировал более 150 масштабных атак на российские финансовые организации. Самая мощная была зафиксирована 6 сентября — ее объем превысил 150 Гбит/с, что в три раза больше самой крупной зафиксированной ФинЦЕРТ атаки на финансовые организации в 2019 — 2020 годах.

| Киберпреступники не собираются отступать. Они планомерно расширяют список применяемых техник и векторов в надежде найти уязвимость в системах защиты финансовых учреждений. С технической точки зрения в такой ситуации на первый план выходит применение систем защиты, позволяющих инспектировать входящий интернет-трафик для оперативного детектирования аномалий и реагирования на них. На стратегическом уровне критически важной компонентой безопасности всей отрасли остается налаженная координация между финансовыми организациями, регулятором и провайдерами услуг информационной безопасности, работающими с участниками рынка, — сказала операционный директор Orange Business Services в России и СНГ Ольга Баранова. |

|

Хакеры нацелились на российский финансовый сектор

С начала августа 2021 года российский финансовый рынок подвергается постоянным масштабным DDoS-атакам. Об этом стало известно 13 сентября 2021 года. При этом злоумышленники продолжают планомерно увеличивать количество и интенсивность атак, а также применять не только хорошо известные, но и самые последние их типы.

Отдельный интерес к российской банковской сфере среди киберпреступников эксперты начали отмечать еще в середине лета 2021 года. В июле Банк России сообщал в СМИ о рисках «заражения» финансовых учреждений через участников их экосистем. В июле 2021 года эксперты в области информационной безопасности Тереза Уолш (Teresa Walsh) и Троелс Оертинг (Troels Oerting) отмечали, что вектор атак смещается в сторону сторонних поставщиков организаций, через которые совершается до 40% атак.

В августе 2021 года ФинЦЕРТ отметил череду масштабных DDoS-атак не менее чем на 12 крупных российских банков, процессинговых компаний и интернет–провайдеров. Запросы шли из США, Латинской Америки и Азии, сообщали СМИ. В начале сентября 2021 года российский финансовый сектор вновь атаковали: под влияние попали крупные банки и телеком-операторы, предоставляющие им услуги связи.

С 9 августа 2021 года российский центр мониторинга киберугроз (SOC) международного сервис-провайдера Orange Business Services фиксирует резкий рост количества запросов. Пытаясь достигнуть своей цели, преступники увеличивают их частоту, площадь адресного пространства и мощность. Кроме того, злоумышленники комбинируют не только хорошо известные векторы атак, такие как TCP SYN, DNS Amplification, UDP Flood и HTTPS Flood, но и только недавно обнаруженные, например, DTLS Amplification. Этот тип атак был впервые замечен в конце 2020 года и начал акутивно применяться в середине 2021 года. Он использует уязвимости в серверах Citrix, и даже небольшая ботнет-сеть способна проводить большую по мощности атаку.

В общей сложности за месяц, с 9 августа по 9 сентября 2021 года, зафиксировано более 150 атак. При этом их интенсивность постоянно нарастает. В докладе ФинЦЕРТ по итогам 2020 года отмечалось, что самая мощная атака в 2019-2020 годах велась с интенсивностью 49 Гбит/с (на 2 Гбит/с выше рекорда 2018 года). Уже в августе 2021 года SOC Orange Business Services отбивал запросы мощностью 100 Гбит/с, а 6 сентября этот показатель превысил 150 Гбит/с. Преступники пытаются постоянно увеличивать мощность атак в надежде, что телеком-провайдеры не смогут провести очистку трафика в столь больших объемах.

Кроме того в отчетный период злоумышленники задействовали крупные международные ботнеты. Так, SOC Orange Business Services выявил одну из сетей, базирующуюся во Вьетнаме и Южной Америке, насчитывающую более 60 тыс уникальных IP-адресов, и которая использовалась для организации атак типа HTTPS Flood на сервис верификации платежей 3D Secure. Сложность защиты от этого вектора состоит в том, что трафик зашифрован, и его содержание не видно телеком-оператору, поэтому выделить источники запросов возможно зачастую только при взаимодействии с финансовой организацией.

Злоумышленники также использовали вектор HTTPS Flood для невозможности использования приложения банков, в этом случае атака совершалась с IP-адресов России, Украины и Франции. В других случаях были задействованы ботнет-сети из Тайваня, Индонезии, Китая, России и США.

Увеличивается площадь атакуемого адресного пространства: если в августе фиксировались в основном адресные запросы на конкретные IP-адреса финансовых организаций, то с сентября проводятся атаки, затрагивающие 256 и более адресов за раз. При этом преступники постоянно меняют или комбинируют типы атак для увеличения сложности их отражения. Весь август финансовый рынок имел дело с векторами HTTPS и DNS Amplification, 31 августа к ним добавились атаки TCP SYN, а 2 сентября были зафиксированы векторы IP Fragmentation и DTLS Amplification. Неоднократно фиксировались сразу несколько типов атак, одновременно совершаемых на финансовые организации: к примеру, атака с целью переполнения магистрального канала связи шла параллельно запросам в зашифрованном трафике на сервис платежей.

| По тому, как настойчиво и изобретательно действуют киберпреступники, можно говорить, что мы имеем дело со сложной спланированной акцией, направленной на дестабилизацию как минимум российского финансового рынка. В ответ на эту волну атак мы расширили функционал собственной системы автоматизации защиты от DDoS, сократив время от обнаружения атаки до реакции на нее до нескольких секунд. Дополнительно мы подключаем наиболее подверженных DDoS клиентов к мощностям нашего центра очистки во Франкфурте, способного выдержать атаку до 5 Тбит/c, — сказал операционный директор Orange Business Services в России и СНГ Ольга Баранова. |

|

Сбербанк объявил войну телефонным мошенникам, число звонков из тюрем резко снизилось

Заместитель председателя правления Сбербанка Станислав Кузнецов 1 июня 2021 года заявил об огромной проблеме телефонного мошенничества в России, в том числе для клиентов Сбербанка. В связи с этим внутри банка приняли программу по борьбе с телефонным мошенничеством.

![]()

Станислав Кузнецов рассказал о программе Сбербанка по борьбе с телефонным мошенничеством, разработанной в Сбербанке (фото – Сергей Бобылев/ТАСС)

Программа включает в себя несколько элементов. В их числе – совершенствование банковской антифрод-платформы. Она построена на основе алгоритмов искусственного интеллекта, применяется собственная графовая база данных и графовая аналитика. Кроме анализа транзакций система анализирует рисковые события от телекомов, действия сотрудников, операции в автоматизированных системах, нефинансовые операции. В каталоге Сбера — около 130 изученных мошеннических схем.

![]()

Слайд из презентации Станислава Кузнецова

Также программа предполагает развитие инструментов в «Сбербанк Онлайн», мобильном приложении, чтобы они позволяли видеть, что звонит мошенник. У клиентов Сбербанка появилась функция в мобильном приложении, когда звонит мошенник, и высвечивается предупреждающий красный светофор.

Кроме того, банк помогает своим клиентам в мобильном приложении проверять свои персональные данные – где они могут быть выложены в открытом доступе.

| Сегодня около полутора миллионов наших клиентов за этот короткий срок, буквально 2-3 месяца работы, удалили сами персональные данные, которые случайно сами разместили в сети, – привел данные Станислав Кузнецов. |

|

Еще год назад структура всех колл-центров телефонных мошенников, существующих вокруг российских граждан, состояла из следующих направлений: примерно 40% – это тюрьмы, еще примерно 40% – это ближайшее зарубежье, и около 20% – на территории России.

![]()

Слайд из презентации Станислава Кузнецова

Прокурор Москвы Денис Попов после посещения центра киберзащиты Сбербанка организовал совместную рабочую группу и принял все надлежащие меры, чтобы провести оперативные мероприятия непосредственно в тюрьмах, включая Матросскую тишину и Бутырку, говорит Кузнецов. Были проведены обыски, изъяты десятки, а то и сотни телефонов. Было вскрыто много мошеннических схем по всей стране за счет кооперации также с ФСИН. После этого примерно на 80% снизилось телефонное мошенничество со стороны пенитенциарных учреждений.

| Сейчас мы фиксируем большинство колл-центров в ближайшем зарубежье и на территории нашей страны, – говорит Станислав Кузнецов. – Оперативные мероприятия, которые проводятся в последнее время ФСБ и МВД России, показывают, что мы умеем правильно распознавать и выявлять эти колл-центры. |

|

Кузнецов отметил, что в России телефонное мошенничество имеет свои особенности: ни в одной стране мира такого же большого роста этого вида преступности нет. А что касается непосредственного Сбера, его не атакует только ленивый, добавил зампред правления банка.

В деле борьбы с телефонным мошенничеством в Сбербанке выявили три проблемы. Во-первых, нет коллаборации, говорит Станислав Кузнецов. Нужно всем вместе создавать новую экосистему обмена информацией.

| Сегодня, к сожалению, ни правоохранительные органы, ни госкомпании не имеют единой платформы для обмена информацией. Даже внутри МВД существуют разные базы данных, которые даже не коннектятся друг с другом, а надо посмотреть сначала в один компьютер, потом в другой. А из того компьютера, в котором вы зарегистрировали преступление, в тот компьютер, на котором это расследуется, не попадает – много нестыковок, – посетовал топ-менеджер Сбербанка. – То есть нет единой архитектуры, чего нам и не хватает. |

|

Сбербанк пошел по этому пути – создание единой платформы обмена информацией, добавил представитель банка.

Кроме того, есть необходимость изменения существующих на сегодня законов, полагают в Сбербанке. Например, закона о связи, который подразумевает некое ужесточение действий для всех телекомов. Сегодня получить лицензию стоит 8 тыс. рублей, привел данные Кузнецов, и ее можно также потерять.

| Есть четыре лидера наших телекомов, которые достаточно активно противостоят кибермошенничествам. Но примерно около 650 телекомов в регионах сейчас открытым образом продают телефонные номера кому попало на региональном уровне, – заявил зампред правления Сбербанка. – Наберите в интернете слова «виртуальная АТС», и вы увидите, сколько у вас будет предложений. А еще круче – «виртуальная АТС 10 дней, 2 недели бесплатно». Это означает, что можно пользоваться номерами телефонов, не сдавая свои индивидуальные данные телекому. Что, собственно, сейчас и происходит. |

|

Противостоять этому можно. И Роскомнадзор обязан за этим следить, говорит Станислав Кузнецов: проводить необходимые надзорные мероприятия, чтобы с этим бороться. Здесь еще есть, над чем работать – «сил у Роскомнадзора пока не хватает на эти мероприятия», и все это продолжает существовать дальше.

Телекомы, в свою очередь, могут видеть подменные номера и «выключить рубильник», чтобы перекрыть этот трафик. Для этого нужны небольшие поправки в закон о связи. Сбербанк, по словам Кузнецова, этим активно занимается совместно с Минцифры уже более полугода. Эта поправка поставлена в график на принятие в осеннюю сессию в Госдуме.

Зарегулированность в сфере ИБ мешает банкам развиваться. Острые вопросы обсудили на конференции TAdviser

Зарегулированность банков в области ИБ — одна из проблемных тем, которые были подняты на конференции TAdviser IT Security Day 2021, прошедшем в апреле. По мнению Руслана Ложкина, руководителя службы ИБ «Абсолют Банка», требований настолько много, что становится тяжело развиваться в своей деятельности, наблюдается дауншифтинг.

| Все прописано, все указано: как строить ИБ политику, как анализировать модель угроз — абсолютно всё. Остается только работать по документам. Честно говоря, это немного напрягает, – заявил Руслан Ложкин в открытом интервью на TAdviser IT Security Day 2021. |

|

А за 2020 год нормативных требований от регуляторов для банков еще больше прибавилось.

| И эта регуляторика не всегда качественная, часто сырая, с противоречиями, — сказал Руслан Ложкин. — Приходится постоянно писать в ЦБ и ждать разъяснений. На это всё уходит время. |

|

![]()

Руслан Ложкин поднял тему зарегулированности банков с точки зрения ИБ

Головной болью банков является в том числе импортозамещение, к которому их подталкивает государство. Здесь тоже нужен не только диалог, но и какие-то решительные шаги. Пока финансовые организации стараются внедрять ПО по мере появления качественных отечественных аналогов, но так получается не всегда.

| В этом году мы внедрили песочницу российского производства, сейчас смотрим на SIEM, думаем о DLP. Но мы используем иностранные средства защиты. Приходится искать аналоги, что делать — есть закон, его надо выполнять. Это сложно, потому что на Западе используют квадрант Gartner, на него можно ориентироваться и выбирать. У нас же только один параметр для выбора: нахождение ПО в реестре, и эти решения не закрывают все потребности. Такая ситуация тормозит импортозамещение, — отметил Руслан Ложкин. |

|

Требования по полному импортозамещению пока предлагается распространить не на все финансовые компании, а лишь на значимые объекты критической инфраструктуры. Об этом в феврале 2021 года рассказывал Артем Сычев, первый заместитель директора департамента информационной безопасности Банка России круглом столе комитета Госдумы по финансовому рынку. Он приводил данные, что у банков около 90% ПО являются зарубежными разработками, от которых невозможно отказаться мгновенно без того, чтобы не пострадали клиентские сервисы. Однако во всем остальном внимание регулятора к банкам весьма пристальное.

| Напомню, что контроль со стороны Центрального банка о реализации этих мер <по защите каналов связи, импортозамещению, а также обеспечению ИБ в целом — прим. ред.> достаточно жесткий. Многие финансовые организации с этим уже столкнулись и знают, что проверки сейчас идут не формально, а конкретно, с определенными выводами. Решения по итогам проверок и выявление нарушений со стороны банков тоже проходят не формально: за последнее время порядка 17 банков получили штрафы за несоблюдение требований в части информационной безопасности. |

|

Сычев также добавил, что от проверок ЦБ переходит к киберучениям, которые быстрее помогут выявить риски, связанные с ИБ или устойчивым функционированием банков.

Сами финансовые организации тоже не сидят сложа руки, и превентивно проводят подобные учения. О том, как выглядит этот процесс в «Московской бирже», рассказал Сергей Демидов, директор департамента ИБ этой организации.

| Мы регулярно проверяем своих сотрудников: рассылаем им письма самого разного содержания, отрабатывая у них навык реакции на фишинг. Например, проектные команды получают сообщение от Демидова Сергея, то есть от меня: «Новые требования по ИБ к проекту» — и всякие неправильные ссылки. И что вы думаете? Половина покупается! Эта борьба будет вечной. Мы много учим, но и фишинг не стоит на месте, он развивается. В письмах были хорошие подделки, вещи, затрагивающие ковид или вакцины, особенно пока их ещё не было. Людей начали ловить на этот крючок, – говорит Сергей Демидов. |

|

Наблюдается тенденция к тому, что ЦБ стремится расширить свою область регулирования за пределы непосредственно финансового сектора. Так, Сергей Демидов в открытом интервью на мероприятии TAdviser заметил:

| Банк России, получив недавно широкие полномочия по регулированию ИБ, заметно активизировался. Как можно заметить из сообщений СМИ, он идет не только в финансовый сектор. В своем консультативном докладе Банк России уже замахнулся на то, чтобы регулировать ИТ-компании типа «Яндекса» или Mail.ru. |

|

![]()

Сергей Демидов

В докладе для общественных консультаций «Экосистемы: подходы к регулированию», размещенном на сайте ЦБ в апреле 2021 года, говорится, что, несмотря на неоспоримые плюсы для потребителя, которые сегодня дают ему сервисы экосистем, нельзя не сказать, что тем не менее в этой бочке меда есть ложка дегтя.

| Нерегулируемое развитие экосистем уже сегодня создает значимый арбитраж с другими бизнес-моделями, бросает вызов конкурентной среде, ставит производителя в зависимость от правил и тарифов экосистем, привязывает к себе потребителя и зачастую определяет его модель потребления, – отмечает ЦБ в докладе. – Ситуация усугубляется при отсутствии на рынке национальных экосистем. В таких странах вопрос защиты национального производителя стоит особенно остро. Но и в странах происхождения глобальных экосистем — США и Китае — вопрос регулирования деятельности как своих, так и чужих экосистем сегодня находится в приоритетной повестке дня регуляторов и антимонопольных органов. |

|

Сергей Демидов также отметил, что, если говорить о разнице между соблюдением международных и российских стандартов и требований, то она, скорее, в методике оценки соответствия, то есть в том, как именно проверяют.

| В РФ больше смотрят на формальное соответствие и четкое соблюдение всех пунктов требований, в то время как по международным стандартам и требованиям часто действует принцип «соблюдай или объясняй», что позволяет в отдельных случаях не соблюдать требования буквально, объяснив проверяющим, какие компенсирующие методы используются для того, чтобы в полной мере достигать целей обеспечения информационной безопасности, – пояснил Демидов. |

|

В Москве мошенники оформляют кредиты с помощью биометрии

В Москве зафиксированы множественные случаи использования голосов клиентов мошенниками для оформления кредитов или иных финансовых продуктов. Об этом стало известно 10 апреля 2021 гада. Подробнее здесь.

Avast: эволюционировавший банковский троян Ursnif атакует пользователей по всему миру

Исследователи Avast Threat Labs, подразделения компании Avast, представителя в области цифровой безопасности и решений защиты, обнаружили, что эволюционировавший банковский троян Ursnif продолжает атаковать пользователей по всему миру. Уже несколько лет он распространяется через фишинговые письма, написанные на разных языках. Об этом компания сообщила 9 марта 2021 года. Подробнее здесь.

Схема хищения денег компаний с использованием API приложений

ЦБ РФ предупредил банки о новой схеме хищения денег компаний, в которой используются API мобильных приложений. Об этом стало известно в середине февраля 2021 года.

Как пишет «Коммерсантъ» со ссылкой на письмо Центробанка, в одном из инцидентов злоумышленник воспользовался реальным логином и паролем для того, чтобы зайти в мобильное приложение банка. После этого он перевел его в режим отладки и изучил порядок и структуру вызовов API дистанционного банковского обслуживания (ДБО).

Затем мошенники находили номера счетов жертв из открытых источников, создавали «распоряжение на перевод денежных средств, указывая в поле «Номер счета отправителя» счет жертвы».

![]()

Банк России предупредил банки о новой схеме хищения денег компаний через API приложений

В ЦБ отметили, что атаки на системы ДБО банков и на мобильные приложения участились, в связи с чем регулятор ожидает, что кредитные организации проведут дополнительный контроль и проверки применяемых систем ДБО. При выявлении уязвимостей банкам рекомендуется обеспечить добавление проверок принадлежности счетов, используемых в банковских операциях, авторизованной учётной записи клиента.

Глава службы информационной безопасности ГК «Элекснет» Иван Шубин в разговоре с изданием сообщил, что описанная ЦБ схема до сих пор использовалась преимущественно при хищении средств физических лиц, а не корпоративных клиентов, и в этом ее новизна.

| Чтобы эффективно противодействовать злоумышленникам, банкам необходимо, в частности, чтобы при каждой трансакции проводилась сверка расчетного счета клиента с его учетной записью, — пояснил эксперт. |

|

Глава SafeTech Денис Калемберг говорит, что такие кибератаки стали результативными из-за «грубейших нарушений принципов проектирования логики приложения», что сделало бесполезными все остальные средства защиты.[6]

Обновления

Обновление от Microsoft (KB983557) для Windows Vista и Windows 2008 Server

Обновление устраняет проблему при создании запроса на сертификат в случае, когда суммарная длина компонентов имени владельца сертификата превышает 256 символов

- Обновление для 32-битных ОС Vista и 2008 Server

- Обновление для 64-битных ОС Vista и 2008 Server

Для Windows 7 и Windows 2008 Server R2 обновление не требуется

Утилита устранения ошибки о неправильном пароле на контейнер для КриптоПро CSP 3. 6 R2

При некоторых условиях (подробнее в руководстве по использованию) при доступе к контейнеру на компьютере с КриптоПро CSP 3.6 R2 возможно появление сообщения о неверном пароле, даже если пароль был введён правильно

- Руководство по использованию

- Исполняемый файл

Утилита TeamViewer QuickSupport

Программа для удалённого подключения к компьютеру

TeamViewer QuickSupport для Windows (версия 15.9.4.0)

TeamViewer QuickSupport для Windows (версия 13.2.26558)

TeamViewer QuickSupport для macOS (версия 15.9.4.0)

TeamViewer QuickSupport для macOS (версия 13.2.26558)

Страница для печати

Страница для печати