- Важное вступление

- Почему не работает крипто про эцп браузер плагин

- Яндекс. браузер

- Done.

- Где и как приобрести электронную подпись

- Подписание pdf на js и вставка подписи на c#, используя крипто про

- Как удалить плагин

- Получение списка сертификатов (метод getcertificates)

- Системные требования

- Электронная цифровая подпись на сайте при помощи криптопро эцп browser plug-in

- Немного покодим

- Пробный запуск

- Проверка в КриптоАРМ

- Проверка на Госуслугах

- Проверка в Контур. Крипто

- Процесс настройки

- Если вместо параметра метод

- Coogle chrome

- Opera

- Особенности некоторых браузеров по настройке работы плагина

- Проверка криптопро эцп browser plug-in

- Проверка подписи криптопро

- Что имеем на входе?

- Запись данных (метод set)

- Mozilla firefox

- Так, а что надо на выходе?

- Установка и настройка крипто про эцп браузер плагин

- Соберем проект с поддержкой ГОСТ Р 34. 11-2012 256 bit

- Первым делом создадим новую папку

- I – Сборка проекта без сборки corefx для Windows

- II – Сборка проекта со сборкой corefx для Windows

- Получение цепочки данных (метод get)

- Инструкция по настройке окружения для использования криптопро эцп browser plug-in

- Пример проверяющего наличие расширения кода

- Настройка криптопро эцп browser plug-in

- Работа на стороне сервера

- Приложение

- Как проверить браузер

Важное вступление

Форум КриптоПро

»

Общие вопросы

»

Общие вопросы

»

Падает apache при подписи с помощью phpcades

vladrmg

Оставлено

:

28 марта 2022 г. 14:22:58(UTC)

DJ_Codebase

03. 21 14:24

Сейчас в теме

на сервере был установлен КриптоПро 5 вер, компонента КриптоПро ЭЦП

может быть вызов происходит на клиенте?

(1) Попробуй на сервере создать COMОбъект

Maznud

04. 21 14:04

Сейчас в теме

(1)Здравствуйте решили как то проблему?

diar01

43

05. 21 05:22

Сейчас в теме

(5)да, установили еще компоненту

КриптоПро CADESCOM (версия 2. 14071)

Maznud

05. 21 13:46

Сейчас в теме

(6)Спасибо большое! ошибки нет, но куда двигаться дальше? где конкретно “CMS SignedData в DER-кодировке”?

vsyaschenko

18. 21 10:05

Сейчас в теме

(6) Приветсвую! Не поделитесь кодом, где Вы получаете ЭП в формате CMS SignedData в DER-кодировке?

diar01

43

19. 21 06:37

Сейчас в теме

(8)У меня так

vsyaschenko

19. 21 17:44

Сейчас в теме

(9) Спасибо! Правда интересно получается, я устанавливаю аналогичным образом значения свойств объектов и передаю те же значения аргументов в те же методы. Получаю невалидную подпись.

sivin-alexey

1310

03. 21 14:43

Сейчас в теме

Почему не работает крипто про эцп браузер плагин

Если после перехода на портал разработчика при проверке расширения появляется статус «Недоступен», значит настройки в веб-обозревателе сделаны неправильно. Установите их вновь. Если опять отобразится аналогичное уведомление, то почистите кэш обозревателя и переустановите приложение.

Если при проверке расширения отображается статус «Плагин загружен», но информации о криптопровайдере нет, то не установлен КриптоПро CSP. Загрузите ПО с ресурса разработчика и установите его на ПК. Если после этого не удастся начать работу с плагином, значит, адрес портала не включен в число разрешенных. Перейдите в настройки ПО и в графе «Список доверенных узлов» укажите адреса веб-сайта.

https://youtube.com/watch?v=JjBLzOncP0A%3Ffeature%3Doembed

Если при подписании документа появляется ошибка с выводом уведомления «Цепочка сертификатов не создана», воспользуйтесь следующей инструкцией:

- Откройте «Пуск», выберите сначала «Все программы», далее «КриптоПро» и «Сертификаты».

- В открывшемся списке сначала выберите «Текущий Пользователь», «Личное» и затем «Сертификаты».

- В появившемся окне зайдите во вкладку «Путь сертификации». Если отображаются красные метки, то нужно загрузить и инсталлировать промежуточные и корневые сертификаты. Их скачивание происходит с ресурса удостоверяющего центра, где ранее получили документы. После установки перечисленных сертификатов будет создана цепочка доверия, и удастся завершить операцию.

Если при заверке документа система выдает ошибку x8007064A, значит, просрочен ключ у одного из продуктов КриптоПро — CSP, TSP Client 2. 0 или OCSP Client 2. Для просмотра статуса лицензии перейдите в «Пуск», выберите «КриптоПро» и далее «Управление лицензиями». Найдите ПО с истекшим ключом. Приобретите лицензию повторно.

Подберем электронную подпись для вашего бизнеса за 5 минут!

Оставьте заявку и получите консультацию.

Оцените, насколько полезна была информация в статье?

Евгений Афанасьев

Оставлено

:

20 октября 2021 г. 21:29:24(UTC)

Здравствуйте. Укажите версию А) сборки JCP в формате x. zzzzz, Б) адрес сервера службы штампов времени и В) приложите сертификат ключа подписи. Ошибка предположительно говорит о неподдерживаемом алгоритме хеширования.

Руслан Хасанов

Оставлено

:

21 октября 2021 г. 16:02:21(UTC)

Яндекс. браузер

Настройка в Яндекс. Браузере проходит наиболее быстро. Выполните следующие шаги:

- Запустите интернет-обозреватель.

- Кликните по иконке с тремя черточками — находится вверху справа.

- В меню щелкните по строке «Дополнения».

Откроется страница, которую нужно прокрутить в самый низ. Напротив ранее инсталлированного ПО нажмите «Включить».

Вам будет интересно: Плагин ЭЦП от КриптоПро: обзор, установка

Done.

Гайд написан с исследовательской целью – проверить возможность подписания документов УКЭП с помощью самописного сервиса на. NET Core 3. 1 с формированием штампов подлинности и времени подписания документов.

Безусловно это решение не стоит брать в работу “как есть” и нужны некоторые доработки, но в целом оно работает и подписывает документы подписью УКЭП.

Где и как приобрести электронную подпись

Квалифицированную электронную подпись могут выдавать только удостоверяющие центры, аккредитованные Минкомсвязи. УЦ «Астрал-М» предлагает электронные подписи с большим выбором тарифных планов и дополнительных услуг.

Для получения квалифицированной электронной подписи нужно проделать четыре простых шага:

- Оставьте заявку, заполнив форму обратной связи на странице .

- Подготовьте необходимый пакет документов и отправьте на проверку специалистам УЦ «Астрал-М».

- Оплатите выставленный счёт.

- Получите готовую электронную подпись.

Специалисты УЦ «Астрал-М» помогут вам выбрать подходящий тариф и расскажут, какие документы вам понадобятся для выпуска электронной подписи.

Подписание pdf на js и вставка подписи на c#, используя крипто про

Итак. Пришла задача. Используя браузер предложить пользователю подписать PDF электронной подписью (далее ЭП). У пользователя должен быть токен, содержащий сертификат, открытый и закрытый ключ. Далее на сервере надо вставить подпись в PDF документ. После этого надо проверить подпись на валидность. В качестве back-end используем ASP. NET и соответственно C#.

Вся соль в том, что надо использовать подпись в формате CAdES-X Long Type 1, и российские ГОСТ Р 34. 10-2001, ГОСТ Р 34. 10-2021 и т. Кроме того подписей может быть более одной, то есть пользователи могут по очереди подписывать файл. При этом предыдущие подписи должны оставаться валидными.

В процессе решения задачу решили усложнить для нас, и уменьшить объем передаваемых данных на клиент. Передавать только hash документа, но не сам документ.

В исходниках буду опускать малозначимые для темы моменты, оставлю только то что касается криптографии. Код на JS приведу только для нормальных браузеров, JS-движки которых поддерживают Promise и function generator. Думаю кому нужно для IE напишут сами (мне пришлось «через не хочу»).

- Пользователь должен получить пару ключей и сертификат.

- Пользователь должен установить plug-in от Крипто ПРО. Без этого средствами JS мы не сможем работать с криптопровайдером.

- Для тестов у меня был сертификат выданный тестовым ЦС Крипто ПРО и нормальный токен, полученный одним из наших сотрудников (на момент написания статьи ~1500р с годовой лицензией на Крипто ПРО и двумя сертификатами: но «новому» и «старому» ГОСТ)

- Говорят, plug-in умеет работать и с ViPNet, но я не проверял.

Теперь будем считать что у нас на сервере есть готовый для подписывания PDF.

Добавляем на страницу скрипт от Крипто ПРО:

Дальше нам надо дождаться пока будет сформирован объект cadesplugin

Запрашиваем у сервера hash. Предварительно для этого нам ещё надо знать каким сертификатом, а значит и алгоритмом пользователь будет подписывать. Маленькая ремарка: все функции и «переменные» для работы с криптографией на стороне клиента я объединил в объект CryptographyObject.

Метод заполнения поля certificates объекта CryptographyObject:

Далее получаем сертификаты, валидные по времени (не просроченные) и складываем их в массив certificates. Это надо сделать из-за асинхронной природы cadesplugin (для IE всё иначе 😉 ).

Метод получения hash:

Таким образом получается некий аналог async-await из C#. Всё выглядит синхронно, но работает асинхронно.

Теперь что происходит на сервере, когда у него запросили hash.

Во-первых необходимо установить nuget-пакет iTextSharp (на момент написания стать актуальная версия 5. 13)

Во-вторых нужен CryptoPro. Sharpei, он идёт в нагрузку к Крипто ПРО. NET SDK

Теперь можно получать hash

На клиенте, получив hash от сервера подписываем его

Ну и наконец вставляем подпись в документ на стороне сервера

Внёс исправления из комментария о получении Oid алгоритма подписи. Спасибо

Как удалить плагин

Чтобы удалить «КриптоПро ЭЦП Browser plug-in» необходимо выполнить следующие действия:

- зайти в панель управления нажав кнопку меню «Пуск», далее «Параметры»;

- перейти в раздел управления программами в соответствии с версией Windows — «Установка и удаление программ» для Windows XP, «Программы и компоненты» для Windows Vista, Windows 7, Windows 8 или «Приложения» для Windows 10;

- в открывшемся окне выбрать программу «КриптоПро ЭЦП Browser Plug-in»;

- нажать «Удалить»;

- перезагрузить ПК.

Получение списка сертификатов (метод getcertificates)

Пример создания и проверки подписи файла с использованием FileAPI и чтением файла по частям

Приведенный пример использует синхронную версию плагина. Также см. пример работы с асинхронными обьектами.

Системные требования

- Установка плагина возможна на следующих операционных системах: Win XP SP3, Win Vista SP2, Win 2003 SP2, Win 2008 SP2, Win 7, Win 2008 R2, Win 8, Win8.1, Win10.

- с браузерами: IE 8 — 11, Opera, Mozilla Firefox, Google Chrome, Yandex Browser

Электронная цифровая подпись на сайте при помощи криптопро эцп browser plug-in

В данной статье рассмотрим использование электронно-цифровой подписи на сайте.

Что необходимо, чтобы человек смог использовать электронно-цифровую подпись на сайте?

Проверка возможности осуществления подписи javascript ( jquery)

1) Попытка создать объект cades. Нужно сделать примечание, что тут и далее, будет деление на браузер с ActiveX(читай IE) и остальные. Проверка будет осуществляться:

return (‘ActiveXObject’ in window);

Если проверка прошла неудачно, то уведомляем об этом пользователя.

за информацию) нужно включить:

Следующая проверка — а разрешен ли плагин для запуска (не для IE проверка)?

Проверяем на СКЗИ путем попытки открыть хранилище.

Проверяем на существование сертификатов в хранилище:

И их количество (бывает, что Certificates есть, но пуст, что нам тоже не подойдет):

Первый шаг сделали — проверили возможность подписания чего-либо.

Выбор электронной цифровой подписи

У клиента может быть установлено несколько сертификатов. Сертификаты могут быть от разных удостоверяющих центров (УЦ), выданными быть разным людям, с разными датами выдачами, поэтому надо предоставить выбор, каким именно он хочется воспользоваться.

1) Группируем по удостоверяющим центрамИнформация об удостоверяющем центре хранится в сертификате.

certs. Item(i). GetInfo(1)где certs — сертификаты из хранилища, см вышеi — порядковый номер сертификата от 1 (обратите внимание) до certs. Count. Обратите внимание, что, в случае «кривых» сертификатов, вернуться может и undefined, имеет смысл сделать один дефолтный УЦ для таких случаев.

Теперь мы знаем список УЦ, услугами которых воспользовался клиент. Запоминаем их и выведем через optgroup. Сам text у option будет таким:

cert. GetInfo(6) ‘ (‘ formatDate(cert. ValidFromDate) ‘ – ‘ formatDate(cert. ValidToDate) ‘)’

— кому выдан сертификат

— с какого срока сертификат начал/начнет действие

— соответственно, до какого срока

Ну и форматирование даты стандартное:

Еще можно подсветить option.

Зеленым — для работоспособных сертификатов, красным — нет.

Информацию можно получить при помощи самого сертификата.

Стоит отметить, что сама по себе данная проверка имеет малую ценность, ибо все причины не может отсечь.

Но самые базовые, например, проверка даты — проверяет.

В value у option запишем отпечаток cert. Thumbprint. Можно порядковый номер записать, можно другие данные — на ваше усмотрение.

ПодписаниеНу и, собственно, самый главный шаг, к которому мы стремились — подписание.

1) Находим выбранный сертификат. Для нашего примера:

certs. Find(0, thumbprint). Item(1)

— означает, что мы ищем по отпечатку

— что используем первый результат выборки (по факту единственный)

где cert — сертификат, при помощи которого подписываемtext — собственно, что подписываемНу а в return возвращается подписанное сообщение.

По максимуму код постарался вычистить от специфики проекта. Если кому-то этот материал пригодится и будет интересно — напишу и серверную часть. Проверка подписанного сообщения (с цепочкой и без), проверка сертификата (ocsp и без), использования tsp и т.

Немного покодим

Потребуется 2 COM библиотеки: “CAPICOM v2. 1 Type Library” и “Crypto-Pro CAdES 1. 0 Type Library”. Они содержат необходимые объекты для создания УКЭП.

В этом примере будет подписываться BASE64 строка, содержащая в себе PDF-файл. Немного доработав код можно будет подписать hash-значение этого фала.

Основной код для подписания был взят со страниц Подпись PDF с помощью УЭЦП- Page 2 (cryptopro. ru) и Подпись НЕОПРЕДЕЛЕНА при создании УЭЦП для PDF на c# (cryptopro. ru), но он использовался для штампа подписи на PDF документ. Код из этого гайда переделан под сохранение файла подписи в отдельный файл.

Условно процесс можно поделить на 4 этапа:

- Поиск сертификата в хранилище – я использовал поиск по отпечатку в хранилище пользователя;

- Чтение байтов подписанного файла;

- Сохранение файла подписи рядом с файлом.

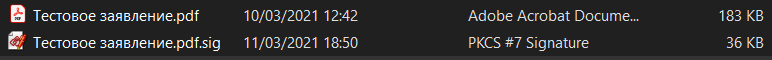

Пробный запуск

Для подписания возьмем PDF-документ, который содержит надпись “Тестовое заявление

Больше для теста нам ничего не надо

Далее запустим программу и дождемся подписания файла:

Готово. Теперь можно приступать к проверкам.

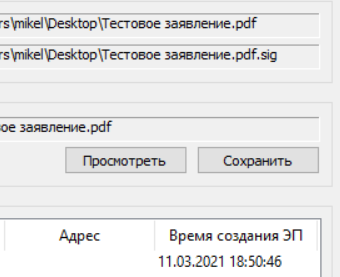

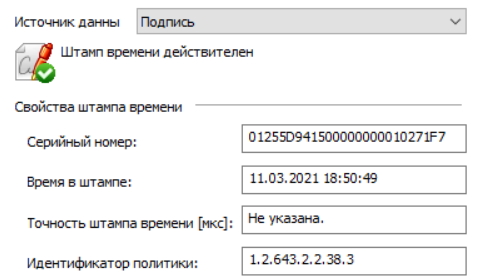

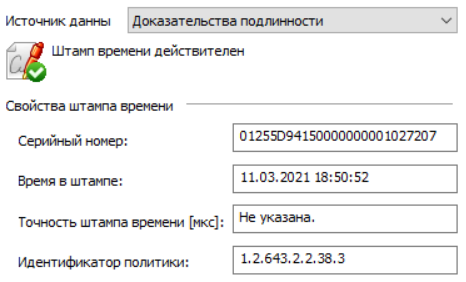

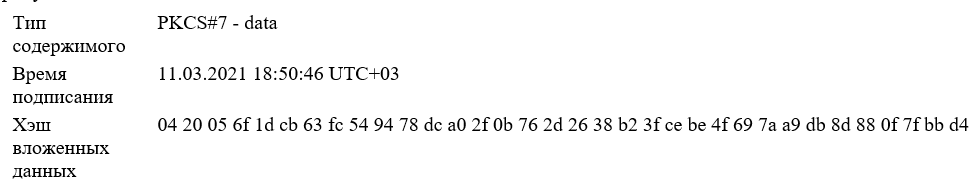

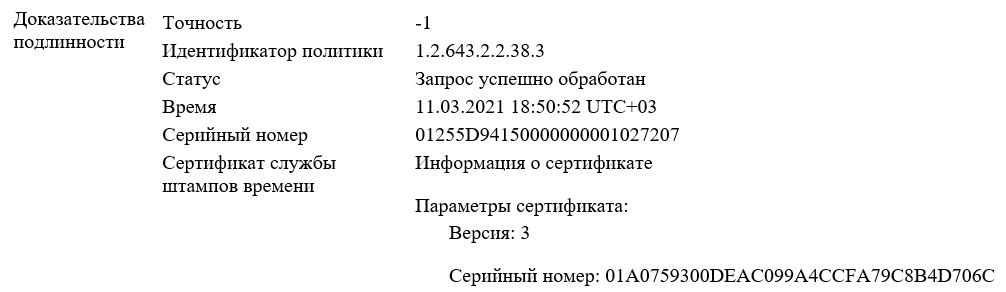

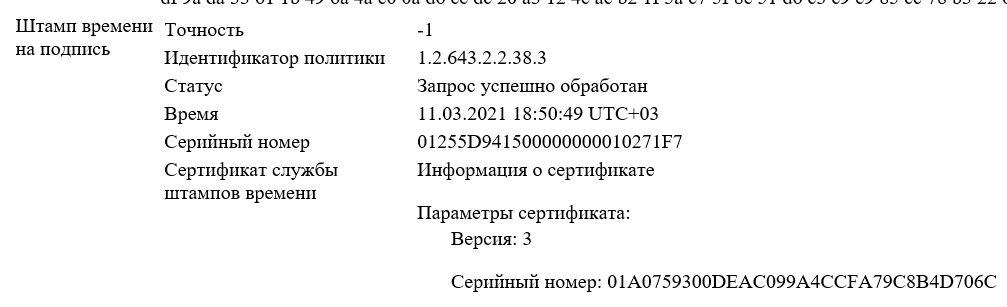

Проверка в КриптоАРМ

Время создания ЭП заполнено:

Штамп времени на подпись есть:

Доказательства подлинности также заполнены:

В протоколе проверки есть блоки “Доказательства подлинности”, “Штамп времени на подпись” и “Время подписания”:

Проверка на Госуслугах

Проверка в Контур. Крипто

Процесс настройки

Дальнейшая настройка браузера зависит от используемой программы. Для IE дополнительные настройки не требуются, и сразу после установки и перезагрузки можно оценить корректность работы плагина. Для этого нужно в открывшейся форме разрешить операцию:

Если ошибок нет и установка прошла успешно, то система выдаст сообщение:

Проверка корректности работы плагина обязательна, т. без нее невозможно оценить готовность плагина к формированию ЭЦП.

Если вместо параметра метод

Иногда чтобы получить очередной параметр надо вызвать метод, например (родной код):

var signingTimeAttr = yield cadesplugin. CreateObjectAsync(‘CADESCOM. CPAttribute’);

yield signingTimeAttr. propset_Name(0);

yield signingTimeAttr. propset_Value(timeNow);

С этой библиотекой будет выглядеть так

Coogle chrome

Алгоритм действия для Chrome одинаков независимо от используемой версии ОС:

- Запустите интернет-обозреватель.

- Откроется окно с уведомлением об установке нового ПО. Нажмите на кнопку «Включить».

- Проверьте активацию приложения. Для этого выберите в меню интернет-обозревателя сначала «Дополнительные инструменты», далее «Расширения».

- В перечне должно отобразиться название ранее установленного ПО.

- Если программного модуля нет, перейдите в интернет-магазин Chrome. Задайте в поисковой строке название плагина и нажмите «Найти». Откроется веб-страница с описанием ПО и опцией «Установить», активируйте ее. Дождитесь завершения процесса инсталляции и перезапустите интернет-обозреватель.

Вновь откройте браузер. Перейдите в раздел «Расширения» и найдите в перечне название приложения. Активируйте нажатием кнопки «Включить».

Opera

Для Opera алгоритм действий выглядит следующим образом:

- Откройте интернет-обозреватель.

- Выберите «Меню», где в выпадающем списке найдите «Расширения» и кликните двойным щелчком мыши.

- На открывшейся странице отобразятся все установленные плагины. Найдите в перечне нужное ПО и щелкните «Включить».

- Если в списке не окажется требуемого плагина, в разделе слева активируйте пункт «Добавить расширение». В поисковую строку введите название ПО и щелкните по найденному ярлыку.

На открывшейся странице активируйте опцию «Добавить в Опера».

Особенности некоторых браузеров по настройке работы плагина

- в Mozilla Firefox 29 и выше: необходимо включить работу плагина (браузер может не запросить разрешения на включение плагина). Для этого пройти диагностику и выполнить фикс «Включение плагинов в Mozilla Firefox», после чего обязательно Также это можно сделать вручную: нажать Ctrl Shift A, перейти в раздел «Плагины», выбрать CryptoPro CAdES NPAPI Browser Plug-in и перевести его в состояние «Всегда включать» (Always active), после чего обязательно .

- в Google Chrome необходимо зайти по ссылке и установить расширение.

- В Yandex Browser и Opera нужно установить расширение, доступное по этой ссылке

- В Internet Explorer необходимо сделать следующие настройки:

Проверка криптопро эцп browser plug-in

- Перейдите по ссылке, чтобы проверить работу плагина.

- Должна открыться страница со всплывающим окном “Подтверждение доступа”.

- Нажмите кнопку , чтобы разрешить плагину операцию с ключами и сертификатами от имени пользователя. Предоставление разрешения позволит плагину найти сертификаты, установленные на устройстве или внешних носителях.

Установили КриптоПро ЭЦП Browser plug-in или, наоборот, столкнулись с проблемами?

Напишите о своем опыте в комментариях! Мы будем рады обратной связи.

UPD1: Поменял в коде переменную, куда записываются байты файла подписи.

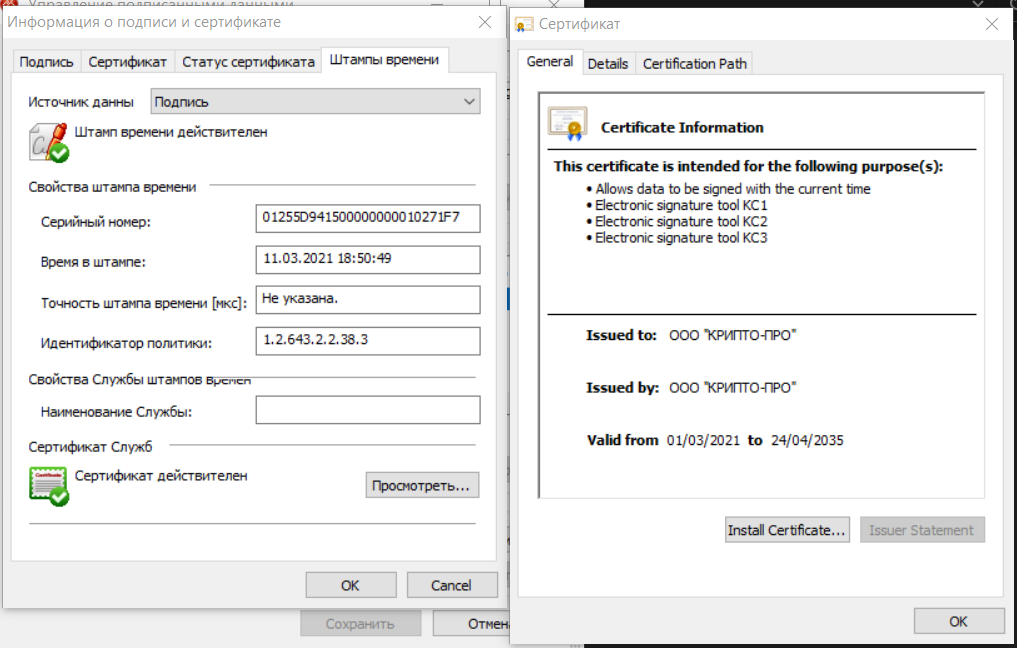

Также я забыл написать немного про подпись штампа времени – он подписывается сертификатом владельца TSP-сервиса. По гайду это ООО “КРИПТО-ПРО”:

UPD2: Про библиотеки CAdESCOM и CAPICOM

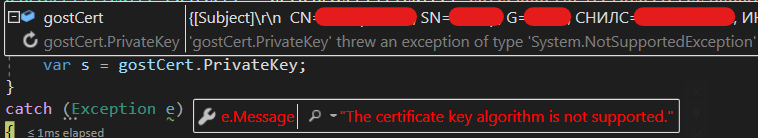

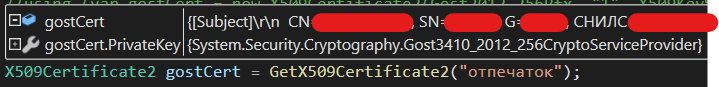

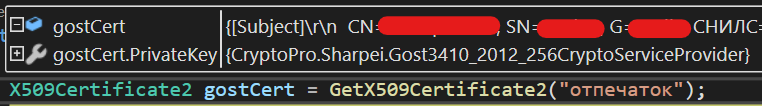

Если создать пустой проект на. NET Core 3. 1, подключив непропатченные библиотеки, то при обращении к закрытому ключу выпадет исключение “System. NotSupportedException” c сообщением “The certificate key algorithm is not supported

NET Core 3. 1 – Исключение без пропатченных библиотек

Но при использовании пропатченных библиотек это исключение не выпадает и с приватным ключем можно взаимодействовать:

Также код из гайда работает с. NET Framework 4. 8 без использования пропатченных библиотек, но вместо обращения к пространству имен “System. Security. Cryptography”, которое подменяется пропатченными библиотеками для. NET Core, CSP Gost3410_2012_256CryptoServiceProvider будет использован из пространства имен “CryptoPro. Sharpei”:

Проверка подписи криптопро

Чтобы проверить ЭЦП, необходимо воспользоваться специальным сервисом компании «КриптоПро»:

- Перейти на сервис .

- Нажать «Выбрать» и указать путь к нужному документу.

- Указать «Проверка требований к квалифицированному сертификату», если того требует формат подписи.

- Система обработает документ представит результат проверки ЭЦП КриптоПро.

Представленный для проверки сервис бесплатный и не требует предварительной регистрации ЭЦП.

Что имеем на входе?

- КриптоПро CSP версии 5.0 – для поддержки Российских криптографических алгоритмов (подписи, которые выпустили в аккредитованном УЦ в РФ)

- КриптоПро TSP Client 2.0 – нужен для штампа времени

- КриптоПро OCSP Client 2.0 – проверит не отозван ли сертификат на момент подписания

- КриптоПро .NET Client – таков путь

- Любой сервис по проверке ЭП – я использовал Контур.Крипто как основной сервис для проверки ЭП и КриптоАРМ как локальный. А еще можно проверить ЭП на сайте Госуслуг

- КЭП по ГОСТ Р 34.11-2012/34.10-2012 256 bit, которую выпустил любой удостоверяющий центр

- КриптоПро CSP версии 5.0 – у меня установлена версия 5.0.11944 КС1, лицензия встроена в ЭП.

- КриптоПро TSP Client 2.0 и КриптоПро OCSP Client 2.0 – лицензии покупается отдельно, а для гайда мне хватило демонстрационного срока.

- КриптоПро .NET Client версии 1.0.7132.2 – в рамках этого гайда я использовал демонстрационную версию клиентской части и все действия выполнялись локально. Лицензию на сервер нужно покупать отдельно.

- Контур.Крипто бесплатен, но требует регистрации. В нем также можно подписать документы КЭП, УКЭП и проверить созданную подпись загрузив ее файлы.

Запись данных (метод set)

Запишет значение 0 в параметр Name объекта CAdESCOM. CPAttribute

Если плагин работает без NPAPI то не надо заботиться о подставлении префикса propset_, это делается автоматически

Mozilla firefox

Работа программного модуля в Mozilla Firefox поддерживается в версии обозревателя ниже 52. В более свежих версиях браузера использовать ЭЦП не получится. Для проведения настроек в Mozilla Firefox выполните следующие шаги:

- Запустите обозреватель. В открывшемся окне вверху справа кликните на иконку с тремя черточками для вызова главного меню. В списке выберите «Дополнения».

- Если в открывшемся перечне присутствует установленное ПО, то поставьте галочку напротив пункта «Всегда включать».

- Если в перечне отсутствует ранее установленное приложение, откройте в веб-обозревателе новую вкладку и укажите в поисковой строке запрос «config».

- На открывшейся странице выберите любой элемент и кликните правой кнопкой мыши. Откроется меню, где активируйте сначала «Создать», затем «Логическое».

- Откроется форма, где укажите следующий запрос: «plugin.load_flash_only».

- В списке «Значение» активируйте пункт «false».

Перезапустите интернет-обозреватель. Вновь перейдите в «Дополнения» и отметьте «Всегда включать» напротив названия программного модуля.

Так, а что надо на выходе?

А на выходе надо получить готовое решение, которое сделает отсоединенную ЭП в формате. sig со штампом времени на подпись и доказательством подлинности. Для этого зададим следующие критерии:

- ЭП проходит проверку на портале Госуслуг, через сервис для подтверждения подлинности ЭП формата PKCS#7 в электронных документах;

- КриптоАРМ после проверки подписиЗаполнит поле “Время создания ЭП” – в конце проверки появится окно, где можно выбрать ЭП и кратко посмотреть ее свойстваСтобец “Время создация ЭП”В информации о подписи и сертификате (двойной клик по записе в таблице) на вкладке “Штампы времени” в выпадающем списке есть оба значения и по ним заполнена информация:В протоколе проверки подписи есть блоки “Доказательства подлинности”, “Штамп времени на подпись” и “Время подписания”. Для сравнения: если документ подписан просто КЭП, то отчет по проверке будет достаточно коротким в сравнении с УКЭП.

- Заполнит поле “Время создания ЭП” – в конце проверки появится окно, где можно выбрать ЭП и кратко посмотреть ее свойстваСтобец “Время создация ЭП”

- В информации о подписи и сертификате (двойной клик по записе в таблице) на вкладке “Штампы времени” в выпадающем списке есть оба значения и по ним заполнена информация:

- В протоколе проверки подписи есть блоки “Доказательства подлинности”, “Штамп времени на подпись” и “Время подписания”. Для сравнения: если документ подписан просто КЭП, то отчет по проверке будет достаточно коротким в сравнении с УКЭП.

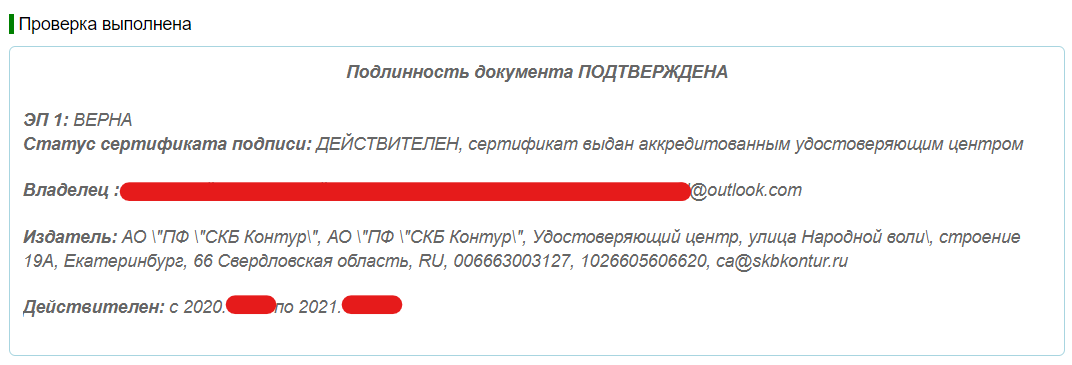

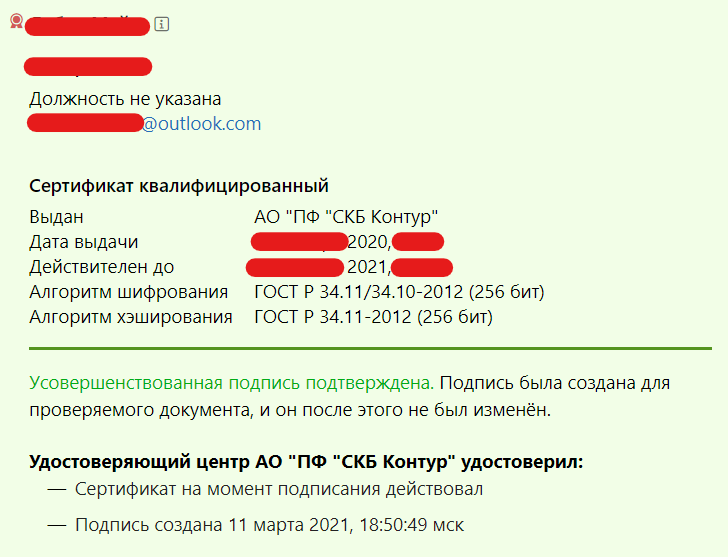

- Контур.Крипто при проверке подписи выдаст сообщение, что совершенствованная подпись подтверждена, сертификат на момент подписания действовал и указано время создания подпись:Усовершенствованная подпись подтверждена

Установка и настройка крипто про эцп браузер плагин

ПО CryptoPro корректно работает с большинством интернет-обозревателей, поддерживающих выполнение сценариев на языке JavaScript. В их числе:

- Opera;

- Yandex;

- Internet Explorer;

- Mozilla Firefox;

- Chrome.

Перед установкой приложения убедитесь в том, в операционной системе для вас включены права администратора, а все приложения и документы закрыты. Далее действуйте согласно следующей инструкции:

- Найдите скачанный дистрибутив CadesPlugIn.exe — по умолчанию сохраняется в папку «Загрузки».

- Щелкните два раза по файлу.

- В окне активируйте опцию «Запустить».

- Подтвердите намерение установки ПО путем нажатия на кнопку «Да».

- Запустится инсталляция вспомогательных компонентов. По завершении процесса кликните «ОК» и перезапустите операционную систему.

Процесс настройки Крипто Про ЭЦП Браузер плагин зависит от используемого интернет-обозревателя.

Соберем проект с поддержкой ГОСТ Р 34. 11-2012 256 bit

Гайд разделен на несколько этапов. Основная инструкция по сборке опубликована вместе с репозиторием DotnetCoreSampleProject – периодически я буду на нее ссылаться.

Первым делом создадим новую папку

и положим туда все необходимое.

Инструкция делится на 2 этапа – мне пришлось выполнить оба, чтобы решение заработало. В папку добавьте подпапки. untime и. packages

I – Сборка проекта без сборки corefx для Windows

- Установите КриптоПро 5.0 и убедитесь, что у вас есть действующая лицензия. – для меня подошла втроенная в ЭП;

- Установите core 3.1 sdk и runtime и распространяемый пакет Visual C++ для Visual Studio 2015 обычно ставится вместе со студией; прим.: на II этапе мне пришлось через установщик студии поставить дополнительное ПО для разработки на C++ – сборщик требует предустановленный DIA SDK.

- Задайте переменной среды DOTNET_MULTILEVEL_LOOKUP значение 0 – не могу сказать для чего это нужно, но в оригинальной инструкции это есть;

- package_windows_debug.zip распакуйте в .packagesruntime-debug-windows.zip распакуйте в .

untime - package_windows_debug.zip распакуйте в .packages

- runtime-debug-windows.zip распакуйте в .

untime - Добавьте источник пакетов NuGet в файле %appdata%NuGetNuGet.Config – источник должен ссылаться на путь .packages в созданной вами папке. Пример по добавлению источника есть в основной инструкеии. Для меня это не сработало, поэтому я добавил источник через VS Community;

- Склонируйте репизиторий DotnetCoreSampleProject в .

- Измените файл .DotnetSampleProjectDotnetSampleProject.csproj – для сборок System.Security.Cryptography.Pkcs.dll и System.Security.Cryptography.Xml.dll укажите полные пути к .

untime; - Перейдите в папку проекта и попробуйте собрать решение. Я собирал через Visual Studio после открытия проекта.

II – Сборка проекта со сборкой corefx для Windows

- Выполните 1-3 и 6-й шаги из I этапа;

- Склонируйте репозиторий corefx в .

- Выполните сборку запустив .corefxuild.cmd – на этом этапе потребуется предустановленный DIA SDK

- Выполните шаги 5, 7-9 из I этапа. Вместо условного пути .packages укажите .corefxartifactspackagesDebugNonShipping, а вместо .

untime укажите .corefxartifactsin

untime

etcoreapp-Windows_NT-Debug-x64

На этом месте у вас должно получиться решение, которое поддерживает ГОСТ Р 34. 11-2012 256 bit.

Получение цепочки данных (метод get)

При использовании нативной библиотеки код выглядел бы так:

var about = yield cadesplugin. CreateObjectAsync(‘CAdESCOM. About’);

var pluginVersion = yield about. PluginVersion;

var majorVersion = yield pluginVersion. MajorVersion;

Инструкция по настройке окружения для использования криптопро эцп browser plug-in

КриптоПро ЭЦП Browser plug-in предназначен для создания и проверки электронной подписи (ЭП) на веб-страницах с использованием СКЗИ “КриптоПро CSP”.

КриптоПро ЭЦП Browser plug-in применим в любом из современных браузеров с поддержкой сценариев JavaScript:

- Google Chrome;

- Opera;

- Яндекс.Браузер;

- Mozilla Firefox;

- Apple Safari.

Поддерживаемые операционные системы:

- Microsoft Windows;

- Linux;

- Apple iOS;

- Apple MacOS.

Порядок установки и настройки:

Пройти проверку корректности настройки рабочего окружения

Пример проверяющего наличие расширения кода

Чтобы активировать объекты расширения Browser plug-in, необходимо подключить файл cadesplugin_api. js к странице.

Через HTML это можно сделать так:

Через JavaScript делают так:// Создание объектаcryptopro ЭЦП Browser plug-in varoStore =cadesplugin. CreateObject(«CAdESCOM. Store»); varoSigner =cadesplugin. CreateObject(«CAdESCOM. CPSigner»); var oPrivateKey =cadesplugin. CreateObject(«X509Enrollment. CX509PrivateKey»).

Согласно новому ГОСТу все владельцы ЭЦП обязаны использовать последнюю версию плагина, отвечающую требованиям безопасности ФСБ. Загрузка расширения на ОС Windows проходит в автоматическом режиме, а последующая настройка зависит от используемого браузера.

Работа с расширением в системах Unix требует скачивания и распаковки архивов, подходящих под битность ОС. Последующая настройка схожа с ОС Windows. Перед началом работы с плагином необходимо через демо-страницу ввести данные пользователя и сертификата ЭЦП.

Настройка криптопро эцп browser plug-in

- Запустите Google Chrome. Ожидайте скрытой установки плагина.По завершении установки плагина появится уведомление о том, что в браузер добавлено расширение или приложение: CryptoPro Extension for CAdES Browser Plug-in.Нажмите кнопку .Если расширение браузера не установилось, можете установить его вручную.

- Запустите Google Chrome. Ожидайте скрытой установки плагина.

- По завершении установки плагина появится уведомление о том, что в браузер добавлено расширение или приложение: CryptoPro Extension for CAdES Browser Plug-in.

- Нажмите кнопку .

- Если расширение браузера не установилось, можете установить его вручную.

- В браузерах Яндекс.Браузер и Перейдите по ссылке и установите расширение.

- Перейдите по ссылке и установите расширение.

- Перейдите по ссылке и установите расширение.Нажмите кнопку .

- Нажмите кнопку .

Работа на стороне сервера

Добавлю пару слов о работе на стороне сервера. В приложенных обработках вы найдёте всю выше описанную реализацию на стороне клиента. Для полноценной автоматизации нужна логика, работающая в процессе сервера. Для этого нужно где-то в настройках указать используемый сертификат (так как выбрать его интерактивно на форме нет возможности). Для этого хорошо подходит справочник “Сертификаты ключей электронной подписи и шифрования” из БСП. Он есть во всех современных типовых конфигурациях.

При использовании справочника сертификатов из БСП есть один важный момент. Отпечаток сертификата в этом справочнике хранится не в том виде, в котором он нужен для функции ПодписатьТекст(). Перед вызовом ПодписатьТекст() нужно получить отпечаток в виде HEX-строки следующим образом:

ДанныеСертификата = Сертификат. ДанныеСертификата. Получить();

ск = Новый СертификатКриптографии(ДанныеСертификата);

Отпечаток = ПолучитьHexСтрокуИзДвоичныхДанных(ск. Отпечаток);

В этом коде “Сертификат” это ссылка на элемент справочника “Сертификаты ключей электронной подписи и шифрования”.

Приложение

Я прилагаю две обработки. Первая была опубликована ещё до того, как я разобрался с документами. Вторая обработка уже включает отправку документа. Старался писать максимально кратко и понятно. Смотрите, пользуйтесь. Вопросы в комментариях приветствуются!

Всё тестировалось на платформе 8. 18 в конфигурации Бухгалтерия предприятия 3.

Как проверить браузер

Проверка «КриптоПро ЭЦП Browser plug-in» осуществляется на специальном сервисе разработчика «Cryptopro». Если расширение cadesplugin. exe установлено правильно, оно запросит доступ к сертификатам и ключам при переходе на сайт для проверки. Пользователю необходимо нажать «ОК». Далее появляется уведомление об успешном слиянии модуля, где указаны версия и криптопровайдер.