- Подтверждена совместимость КриптоПро CSP 5. 0 и ОСОН “ОСнова”

- Основные решаемые задачи

- Поддерживаемые алгоритмы

- Регулирующие документы

- Поддерживаемые технологии хранения ключей

- ФКН-носители с неизвлекаемыми ключами и безопасной аутентификацией

- Классические пассивные USB-токены и смарт-карты

- Поддерживаемое программное обеспечение

- Интеграция с платформой КриптоПро

- Операционные системы и аппаратные платформы

- Интерфейсы для встраивания

- Производительность на любой вкус

- Использование КриптоПро CSP в ПО Microsoft

- Встраивание КриптоПро CSP в приложения

- Цели использования криптографических функций

- Использование CryptoAPI

- Базовые криптографические функции

- Функции кодирования/декодирования

- Функции работы со справочниками сертификатов

- Высокоуровневые функции обработки криптографических сообщений

- Низкоуровневые функции обработки криптографических сообщений

- Использование SSPI

- Инструментарий разработчика CAPICOM

- Инструментарий разработчика КриптоПро CSP SDK

- Сертификат ФСБ

- Windows или Unix

- Поддержка операционных систем Windows

- Зачем нужна программа «Криптопро CSP»?

- Клиентская или серверная лицензия

- Комплекты «Электронная подпись + КриптоПро CSP»

- ГОСТ Р 34. 10-2012

- Если кратко

- Интересные статьи

- “Окуляр ГОСТ” – аналог Adobe Acrobat с плагином “КриптоПро”

- Выбор криптопровайдера Криптопро CSP

- Обязательно ли использовать Криптопро CSP?

- Практические подходы к построению архитектуры безопасности с нулевым доверием на базе продуктов КриптоПро

- КриптоПро Linux установка в Astra

- КриптоПро для Linux

- Защищенная электронная почта в КриптоАРМ ГОСТ

- Комплексное импортозамещение средств удаленного доступа от NGate и UEM SafeMobile

- Реализована поддержка российской криптографии в мобильном браузере ОС Аврора

- Приглашаем на вебинар “Особенности реализации требовании приказа ФАПСИ №152 по учёту СКЗИ”

- Плагин для Линукс

- Как пользоваться КриптоПро для Линукс

- Управление сертификатами

- Часто задаваемые вопросы

Подтверждена совместимость КриптоПро CSP 5. 0 и ОСОН “ОСнова”

Публикация: 13 April 2022 – 14:16

Компания НППКТ и КриптоПро провели совместное тестирование ОСОН “ОСнова” и СКЗИ “КриптоПро CSP 5. В ходе тестирования специалисты подтвердили полную совместимость ОСОН “ОСнова” в исполнении для архитектур x86-64 и СКЗИ КриптоПро CSP 5. 12417.

ОСОН “ОСнова” – отечественная защищенная операционная система, предназначенная для построения защищённых автоматизированных систем, обрабатывающих конфиденциальную информацию и персональные данные. Включена в “Единый реестр российских программ для электронных вычислительных машин и баз данных”. Имеет сертификат соответствия ФСТЭК России по 4 уровню доверия.

Из нашей статьи вы узнаете:

Для работы с электронной подписью понадобится средство криптографической защиты (СКЗИ) — криптопровайдер. Его скачивают и устанавливают на компьютер, с которого будет осуществляться обработка цифровых документов.

КриптоПро CSP — это популярное СКЗИ от российских разработчиков. Криптографическая утилита работает со всеми видами электронной подписи и на популярных операционных системах. Именно с этим криптопровайдером реализовано взаимодействие ФНС при выдаче квалифицированных сертификатов электронного ключа. Программа имеет сертификацию от ФСБ, соответствует последним обновлениям стандартов генерации и проверки ЭЦП.

КриптоПро CSP 5. 0 – это новое поколение криптопровайдера.

Все преимущества продуктов этих линеек не только сохраняются, но и преумножаются в КриптоПро CSP 5. 0: шире список поддерживаемых платформ и алгоритмов, выше быстродействие, удобнее пользовательский интерфейс. Но главное – работа со всеми ключевыми носителями, включая ключи в облаке, теперь единообразна. Для перевода прикладной системы, в которой работал КриптоПро CSP любой из версий, на поддержку ключей в облаке или на новые носители с неизвлекаемыми ключами, не потребуется какая-либо переработка ПО – интерфейс доступа остается единым, и работа с ключом в облаке будет происходить точно таким же образом, как и с классическим ключевым носителем.

Основные решаемые задачи

- Формирование и проверка электронной подписи.

- Обеспечение конфиденциальности и контроля целостности информации посредством ее шифрования и имитозащиты.

- Обеспечение аутентичности, конфиденциальности и имитозащиты соединений по протоколам TLS, EAP-TLS и IPsec.

- Контроль целостности системного и прикладного программного обеспечения для его защиты от несанкционированных изменений и нарушений правильности функционирования.

Поддерживаемые алгоритмы

Электронная подписьГОСТ Р 34. 10-2012, ГОСТ Р 34. 10-2001, ECDSA, RSA

Хэш-функцииГОСТ Р 34. 11-2012, ГОСТ Р 34. 11-94, SHA-1, SHA-2 (224/256/384/512)

ШифрованиеГОСТ Р 34. 12-2015 (Кузнечик и Магма), ГОСТ 28147-89, AES (128/192/256), 3DES, 3DES-112, DES, RC2, RC4

Регулирующие документы

В криптопровайдере используются алгоритмы, протоколы и параметры, определенные в следующих документах российской системы стандартизации:

Поддерживаемые технологии хранения ключей

В криптопровайдере КриптоПро CSP 5. 0 впервые появилась возможность использования ключей, хранящихся на облачном сервисе КриптоПро DSS, через интерфейс CryptoAPI. Теперь ключи, хранимые в облаке, могут быть легко использованы как любыми пользовательскими приложениями, так и большинством приложений компании Microsoft. Для тестирования данного сервиса можно воспользоваться открытым сервисом DSS.

ФКН-носители с неизвлекаемыми ключами и безопасной аутентификацией

В КриптоПро CSP 5. 0 была добавлена поддержка протокола выработки общего ключа с аутентификацией на основе пароля SESPAKE. Использование данного протокола позволяет защитить канал данных между криптопровайдером и токеном с неизвлекаемым ключом от активного нарушителя. Компании Актив, ИнфоКрипт, СмартПарк, Аладдин Р. и Gemalto разработали новые защищенные токены, которые поддерживают данный протокол и полностью решают проблему безопасной работы с неизвлекаемыми ключами.

Многие пользователи хотят иметь возможность работать с неизвлекаемыми ключами, но при этом не обновлять токены до уровня ФКН. Специально для них в провайдер добавлена поддержка популярных ключевых носителей Рутокен ЭЦП 2. 0, JaCarta-2 ГОСТ и InfoCrypt VPN-Key-TLS. Теперь пользователи могут быть уверены, что при работе КриптоПро CSP с данными токенами закрытый ключ не будет покидать устройство.

Классические пассивные USB-токены и смарт-карты

Большинство пользователей предпочитает быстрые, дешевые и удобные решения для хранения ключей. Как правило, предпочтение отдаётся токенам и смарт-картам без криптографических сопроцессоров. Как и в предыдущих версиях провайдера, в КриптоПро CSP 5. 0 сохранена поддержка всех совместимых носителей производства компаний Актив, Аладдин Р. , Gemalto/SafeNet, Multisoft, NovaCard, Rosan, Alioth, MorphoKST и СмартПарк.

Кроме того, конечно, как и раньше поддерживаются способы хранения ключей в реестре Windows, на жестком диске, на флеш-накопителях на всех платформах.

Поддерживаемое программное обеспечение

КриптоПро CSP позволяет быстро и безопасно использовать российские криптографические алгоритмы в следующих стандартных приложениях:

- офисный пакет Microsoft Office;

- почтовый сервер Microsoft Exchange и клиент Microsoft Outlook;

- продукты Adobe Systems Inc.;

- браузеры Яндекс.Браузер, Спутник, Internet Explorer, Edge;

- средство формирования и проверки подписи приложений Microsoft Authenticode;

- веб-серверы Microsoft IIS, nginx, Apache, Tomcat;

- средства удаленного администрирования Microsoft Terminal Server и Citrix;

- Microsoft Active Directory.

Интеграция с платформой КриптоПро

С первого же релиза обеспечивается поддержка и совместимость со всеми нашими продуктами:

- КриптоПро УЦ;

- Службы УЦ;

- КриптоПро ЭЦП;

- КриптоПро NGate;

- КриптоПро IPsec;

- КриптоПро EFS;

- КриптоПро .NET;

- КриптоПро Java CSP.

Совместимость с технологией ФКН, реализованной в продуктах КриптоПро Рутокен CSP, КриптоПро ФКН CSP 3. 9, отсутствует.

Операционные системы и аппаратные платформы

Традиционно мы работаем в непревзойдённо широком спектре систем:

- Microsoft Windows Vista/7/8/8.1/10;

- Microsoft Windows Server 2008/2008r2/2012/2012r2/2016;

- Linux (RHEL, CentOS, Debian, Ubuntu, ROSA, Astra, ALTLinux и т.п.);

- Solaris;

- AIX;

- iOS;

- Android.

- Intel / AMD;

- PowerPC;

- ARM;

- MIPS (Байкал);

- VLIW (Эльбрус);

- Sparc.

и виртуальных сред:

- Microsoft Hyper-V Server 2008/2008R2/2012/2012R2/2016 (x64);

- Microsoft Hyper-V 8/8.1/10;

- VMWare Sphere ESXi 5.5/6.0 (x64);

- Virtual Box 3.2/4.0/4.1/4.2/4.3/5.0/5.1 (x86, x64);

- RHEV 3.4/3.5/3.6/4.0 (x64).

Интерфейсы для встраивания

Для встраивания в приложения на всех платформах КриптоПро CSP доступен через стандартные интерфейсы для криптографических средств:

- Microsoft CryptoAPI;

- OpenSSL (в виде engine);

- Qt SSL.

Производительность на любой вкус

Огромный опыт разработки позволяет нам охватить все решения от миниатюрных ARM-плат, таких как Raspberry PI, до многопроцессорных серверов на базе Intel Xeon, AMD EPYC и PowerPC, отлично масштабируя производительность.

Использование КриптоПро CSP позволяет решить сразу несколько задач:

- для корпоративных пользователей – это возможность использовать стандартные и повсеместно используемые приложения компании Microsoft с надежной российской криптографией;

- для системных интеграторов – это возможность создания новых, надежно защищенных приложений с использованием богатейшего и проверенного временем инструментария разработки компании Microsoft.

Использование КриптоПро CSP в ПО Microsoft

К стандартным приложениям, которые теперь могут использовать российские алгоритмы электронной цифровой подписи и шифрования, относятся:

- Microsoft XML версии 5.0 (Microsoft Office 2003 и Microsoft XML Viewer) и версии 6.0 (Microsoft Visual Studio 2005);

- Microsoft Certification Authority, входящее в состав ОС Windows Server 2000/2003/2008/2008R2 (см. особенности установки);

- Microsoft Outlook Express, входящее в состав Internet Explorer версии 5.0 и выше;

- Microsoft Outlook, входящее в состав MS Office 2000/XP/2003/2007/2010/2013 (при формировании сообщений в формате S/MIME). При использовании ПО Microsoft Outlook 2000 рекомендуем установить Набор исправлений Office 2000 SR-1a, который позволяет корректно обрабатывать кодировки KOI8 и Win1251 в подписанных сообщениях;

- Microsoft Word/Excel, входящее в состав MS Office 2003/2007 (при формировании ЭЦП документов);

- Средства формирования и проверки ЭЦП программного обеспечения, распространяемого по сети (Microsoft Authenticode);

- Защита почтовых соединений (TLS для IMAPS/POP3S/SMTPS) в Microsoft Exchange и Microsoft Outlook;

- Защита соединений удалённого администрирования при использовании Microsoft Terminal Server или серверов и клиентов Citrix;

Встраивание КриптоПро CSP в приложения

Для встраивания КриптоПро CSP в разрабатываемые приложения следует использовать функции Microsoft CryptoAPI, SSPI, CAPICOM, а так же КриптоПро ЭЦП Browser plug-in. Ниже приведено краткое описание этих интерфейсов. Более подробное описание можно найти в программной документации MSDN (Microsoft Developer Network).

Цели использования криптографических функций

Для обеспечения защиты электронных документов и создания защищенной автоматизированной системы в первую очередь используют криптографические методы защиты, которые позволяют обеспечить защиту целостности, авторства и конфиденциальности электронной информации и реализовать их в виде программных или аппаратных средств, встраиваемых в автоматизированную систему. Однако следует отметить, что использование криптографии ни в коем случае не исключает применение организационно-технических мер защиты.

В общем случае создание защищенной автоматизированной системы – это в каждом конкретном случае процесс индивидуальный, поскольку не бывает абсолютно одинаковых систем, а бывают лишь типовые решения, реализующие те или иные функции по защите информации. В первую очередь при создании защищенной автоматизированной системы необходимо определить модель угроз и политику безопасности проектируемой системы. Впоследствии, исходя из этого, можно определить тот набор криптографических функций и организационно-технических мер, реализуемых в создаваемой системе.

Ниже приведен основной перечень функций защиты информации, реализуемый при помощи криптографических функций библиотек СКЗИ.

- Конфиденциальность информации. При передаче данных в сети обеспечивается использованием функций шифрования. При хранении данных (на дисках, в базе данных) может использоваться функция шифрования или (для обеспечения НСД к хранимой информации) функция шифрования на производном (например, от пароля) ключе.

- Идентификация и авторство. При сетевом взаимодействии (установлении сеанса связи) обеспечивается функциями ЭЦП при использовании их в процессе аутентификации (например, в соответствии с рекомендациями Х.509). Одновременно при аутентификации должна использоваться защита от переповторов. Для этих целей может быть использована функция имитозащиты с ограничениями, так как при вычислении имитовставки используется симметричный ключ шифрования, единый для двух субъектов (объектов) системы. При электронном документообороте обеспечивается использованием функций ЭЦП электронного документа. Дополнительно должна быть предусмотрена защита от навязывания, переповтора электронного документа.

- Целостность. Обеспечивается использованием функций ЭЦП электронного документа. При использовании функций шифрования (без использования ЭЦП) обеспечивается имитозащитой. Для обеспечения целостности хранимых данных может быть использована функция хеширования или имитозащиты, но при этом не обеспечивается авторство информации.

- Неотказуемость от передачи электронного документа. Обеспечивается использованием функций ЭЦП (подпись документа отправителем) и хранением документа с ЭЦП в течение установленного срока приемной стороной.

- Неотказуемость от приема электронного документа. Обеспечивается использованием функций ЭЦП и квитированием приема документа (подпись квитанции получателем), хранением документа и квитанции с ЭЦП в течении установленного срока отправляющей стороной.

- Защита от переповторов. Обеспечивается использованием криптографических функций ЭЦП, шифрования или имитозащиты с добавлением уникального идентификатора сетевой сессии (электронного документа) с последующей их проверкой приемной стороной или разработкой специализированного протокола аутентификации (обмена электронными документами).

- Защита от навязывания информации. Зашита от нарушителя с целью навязывания им приемной стороне собственной информации, переданной якобы от лица санкционированного пользователя (нарушение авторства информации). Обеспечивается использованием функций ЭЦП с проверкой атрибутов электронного документа и открытого ключа отправителя. В случае навязывания информации про компрометации ключа обеспечивается организационно-техническими мероприятиями. Например, созданием системы централизованного управления ключевой информацией (оповещением абонентов) или специализированных протоколов электронного документооборота.

- Защита от закладок, вирусов, модификации системного и прикладного ПО. Обеспечивается совместным использованием криптографических средств и организационных мероприятиях.

Использование CryptoAPI

Использование CryptoAPI в ОС Windows/Solaris/Linux/FreeBSD преследует две главные цели:

- Дать прикладному уровню доступ к криптографическим функциям для генерации ключей, формирования/проверки электронной цифровой подписи, шифрования/расшифрования данных. Эта цель была достигнута путем изолирования прикладного уровня от уровня реализаций криптографических функций. Приложениям и прикладным программистам не нужно детально изучать особенности реализации того или иного алгоритма или изменять код в зависимости от алгоритма.

- Изолирование прикладного уровня от криптографических функций позволяет одновременно использовать разные алгоритмы и различные реализации этих алгоритмов, включая аппаратные.

На рисунке ниже приведена общая архитектура криптографических функций.

Общая архитектура CryptoAPI состоит из пяти основных функциональных групп:

Базовые криптографические функции

- Функции инициализации (работы с контекстом). Эти функции предоставляют приложению возможность выбрать определенный криптопровайдер по типу имени или по требуемой функциональности.

- Функции генерации ключей. Эти функции предназначены для формирования и хранения криптографических ключей различных типов.

- Функции обмена ключами. Эти функции предназначены для того чтобы приложения могли обмениваться различными типами ключевой информации для обеспечения взаимодействия между собой.

Функции кодирования/декодирования

Данные функции предназначены для преобразование (кодирования) из внутреннего представления объектов, используемых в CryptoAPI, во внешнее представление и обратно. В качестве внешнего представления объектов используется формат ASN. 1 (Abstracy Syntax Notation One), определенный серией рекомендаций X. 680.

К этой же группе функций можно отнести набор функций, позволяющих расширить функциональность CryptoAPI, путем реализации и регистрации собственных типов объектов.

Функции работы со справочниками сертификатов

Эта группа функций предназначена для хранения и обработки сертификатов в различных типах справочников. Причем в качестве справочника могут использоваться самые различные типы хранилищ: от простого файла до LDAP.

Высокоуровневые функции обработки криптографических сообщений

Именно эта группа функций (Simplified Message Functions) в первую очередь предназначена для использования в прикладном ПО. С помощью этих функций можно:

- Зашифровать/расшифровать сообщение от одного пользователя к другому.

- Подписать данные.

- Проверить подпись данных.

Эти функции (так же как и функции низкого уровня) оперируют сертификатами открытых ключей X. 509 для адресации отправителя/получателя данных. В качестве формата данных, формируемых функциями, используется формат PKCS#7 (RFC2315) или CMS (RFC2630) в Windows.

Низкоуровневые функции обработки криптографических сообщений

Данная группа функция (Low Level Message Functions) предназначена для аналогичных целей, что и группа высокоуровневых функций, но обладает большей функциональностью. Вместе с тем большая функциональность потребует от прикладного программиста более детальных знаний в области прикладной криптографии.

Использование SSPI

Использование SSPI в ОС Windows/Solaris/Linux/FreeBSD преследует две главные цели:

- Дать прикладному уровню доступ к криптографическим функциям аутентификации сторон сетевых соединений, а так же обеспечение конфиденциальности и имитозащиты данных передаваемых по этим соединениям. Эта цель была достигнута путем изолирования прикладного уровня от уровня реализаций криптографических функций. Приложениям и прикладным программистам не нужно детально изучать особенности реализации того или иного алгоритма или изменять код в зависимости от алгоритма.

- Изолирование прикладного уровня от криптографических функций позволяет одновременно использовать разные алгоритмы и различные реализации этих алгоритмов, включая аппаратные.

Инструментарий разработчика CAPICOM

CAPICOM предоставляет COM-интерфейс, использующий основные функции CryptoAPI. Этот компонент является добавлением к уже существующему COM интерфейсу Certificate Enrollment Control (xenroll), который реализуют клиентские функции генерации ключей, запросов на сертификаты и обмена с центром сертификации.

С выпуском данного компонента стало возможным использование функций формирования и проверки электронной цифровой подписи, построения и проверки цепочек сертификатов, взаимодействия с различными справочниками сертификатов (включая Active Directory) с использованием Visual Basic, C++, JavaScript, VBScript и среды разработки Delphi.

Загрузить дистрибутив и примеры использования CAPICOM можно непосредственно с сайта Microsoft.

Подробную информацию о CAPICOM смотрите на сайте Microsoft в следующих разделах:

- CAPICOM Versions;

- Using CAPICOM;

- CAPICOM Reference.

Инструментарий разработчика КриптоПро CSP SDK

КриптоПро CSP может использоваться для встраивания в прикладное программное путем непосредственного вызова функций КриптоПро CSP после загрузки модуля с использованием функции LoadLibrary.

Для этих целей в комплект поставки включается Руководство программиста (csp_2_0. chm, tls_2_0. chm для версии 2. 0, CSP_3_0. chm, SSPI_3_0. chm, CAPILite_3_0. chm для версии 3. 0), описывающее состав функций и тестовое ПО (sample2_0. zip для версии 2. 0 и SDK для версии 3.

Руководство программиста и тестовое ПО для версии 3. 6 доступны на странице загрузки.

Онлайн-версия руководства программиста для версии 3. 6 также доступна на нашем сайте:

- КриптоПро CSP;

- КриптоПро SSPI;

- КриптоПро CAPILite.

Тестовое ПО разработано с использованием компиляторов Microsoft Visual C++ (версия 2. 0) и Microsoft Visual Studio. NET (для 3.

Для компиляции программ, входящих в тестовое ПО, дополнительно необходимы include файлы и библиотеки, входящие в Microsoft Windows Platform SDK.

В состав тестов входят примеры использования различных криптопровайдеров, входящих в состав Windows, для формирования/проверки электронной цифровой подписи, шифрования/расшифрования сообщений, создания и проверки сертификатов и другие примеры. Примеры используют функции CryptoAPI, подробное описание которых можно получить в MSDN, а также позволяют вызывать функции криптопровайдеров непосредственно на низком уровне.

Вы также можете получить уже скомпилированную тестовую программу csptest2_0. exe для версии 2. 0 или SDK для версий 3. 0 и выше.

Сертификат ФСБ

Во многих информационных системах (особенно государственных) одно из главных и обязательных требований – наличие на ПО сертификата соответствия ФСБ. На данный момент сертифицированы версии 3. 6, 3. 9 и 4.

Версия КриптоПро CSP 4. 0 имеет сертификаты ФСБ по классам защиты КС1 и КС2 для операционных систем от Windows Vista до Windows 10.

КриптоПро CSP 3. 9 R2 КриптоПро CSP 4. 0 R2 поддерживающие работу в Windows 10 в на сегодняшний день получили положительное заключение ФСБ.

Windows или Unix

Если вы выбираете версию 3. 6, то нужно определиться, на какую операционную систему будет установлено ПО, – на Windows или Unix-подобную. Такое деление есть только в версии КриптоПро СSP 3. 6 и более ранних. Если вы приобретаете версию 3. 9 или 4. 0, то не имеет значения, на какую операционную систему вы планируете ее устанавливать – Windows или Unix-подобную.

Поддержка операционных систем Windows

Поддержка Windows 2012 R2 и 8. 1 реализована только в последних версиях КриптоПро CSP 3. 9 и 4.

Поддержка Windows 10 реализована в последних версиях КриптоПро CSP 3. 9 и 4. 0, но мы рекомендуем использовать версию 4. 0 для корректной работы.

Подробные сравнения по всем версиям криптопровайдера “КриптоПро CSP” вы найдете в описании продукта, они собраны в виде таблиц.

Зачем нужна программа «Криптопро CSP»?

Для безопасности и конфиденциальности электронной подписью можно пользоваться только с помощью специальных средств криптографической защиты. Они работают через программу-посредника — криптопровайдера. Таким является и Криптопро CSP.

Программа выполняет несколько функций:

- создает электронную подпись;

- проверяет электронную подпись;

- дает возможность установить пин-код, не зная который подписать документ нельзя;

- шифрует текст документа, прежде чем он попадет в интернет;

- защищает подпись от подмены и компрометации.

Я пользуюсь облачной подписью. Мне тоже нужно покупать лицензию криптопровайдера?

Ключи облачной подписи могут храниться на серверах удостоверяющего центра или в мобильном приложении myDSS 2. Если планируете подписывать документы с телефона или планшета, то лицензия Криптопро CSP не понадобится. Ее нужно приобрести только тем, кто будет использовать облачную подпись на компьютере.

Клиентская или серверная лицензия

Первое, с чего следует начать, – определиться в версии, которая вам нужна. Клиентская или серверная. Если вы планируете использовать СКЗИ “КриптоПро CSP” на сервере, сразу покупайте серверную лицензию. Клиентская лицензия не подойдет. Да, цена серверной лицензии в несколько раз выше и в более ранних версиях можно было установить на сервер клиентскую лицензию, но сегодня на серверные операционные системы клиентские лицензии просто не установятся, несмотря на то, что в триальном (тестовом) периоде все работало.

Комплекты «Электронная подпись + КриптоПро CSP»

Выгоднее, чем покупать отдельно

Ключ для маркировки

ЭП для работы с «Честным ЗНАКОМ», подписания УПД – со встроенной лицензией КриптоПро CSP. Для регистрации в «Честном ЗНАКЕ» и для регистрации онлайн-кассы в ФНС нужна ЭП первого лица

Ключ для кассы

Электронная подпись для регистрации онлайн-кассы в ФНС и работы в Такском-Кассе. Со встроенной лицензией КриптоПро CSP. Выдается на сотрудника юрлица.

Ключ для отчетности + КриптоПро CSP

Дополнительная электронная подпись для сдачи отчетности через интернет в государственные органы: ИФНС, ПФР, ФСС, Росстат, РПН, ЦБ РФ, ФСРАР, ФТС и др. Со встроенной лицензией КриптоПро CSP. Выдается на сотрудника юрлица.

Для корпоративных систем ЭДО + КриптоПро CSP

Электронная подпись для использования в системах «Такском-Доклайнз» и других системах. Со встроенной лицензией КриптоПро CSP. Выдается на сотрудников организации.

Электронная подпись для работы в системе «СКАЛА-ЕПГУ». Со встроенной лицензией КриптоПро CSP. Выдается на сотрудника юрлица.

Неквалифицированная ЭП + КриптоПро CSP

Электронная подпись для использования в корпоративных системах и других видах ЭДО. Со встроенной лицензией КриптоПро CSP. Выдаётся на первых лиц, сотрудников организаций, физлиц.

Физическим лицам + КриптоПро CSP

Электронная подпись для оформления сделок с недвижимостью, подачи документов в суд, получения госуслуг в электронном виде, для участия в торгах на ЭТП по реализации имущества банкротов. Со встроенной лицензией КриптоПро CSP

Ключ для техосмотра

Электронная подпись для работы в Единой автоматизированной информационной системе технического осмотра (ЕАИСТО). Со встроенной лицензией КриптоПро CSP. Выдается на физлиц и сотрудников юрлиц.

Предположим, вы впервые приобрели в коммерческом удостоверяющем центре или получили бесплатно в ФНС квалифицированную электронную цифровую подпись (ЭП или ЭЦП). Пришли с покупкой в офис или домой, вставили токен с записанной на него ЭП в стационарный компьютер или в ноутбук. А дальше?. Дальше вы не сможете пользоваться вашим цифровым автографом до тех пор, пока не установите на компьютер специальную вспомогательную программу – криптопровайдер.

В русском языке слово и термин «криптопровайдер» появилось от английского словосочетания Cryptography Service Provider (общепринятая аббревиатура – CSP). Дословный перевод означает: «криптографического сервиса провайдер».

Здесь упомянем ещё один IT-термин. Программа-криптопровайдер относится к средствам криптографической защиты информации или СКЗИ. В качестве СКЗИ может работать не только компьютерный софт, но и компактный носитель информации – токен.

Криптопрвайдер служит соединительным мостом между файлами, составляющими электронную подпись, и операционной системой, будь то Widows или macOS. Именно с его помощью осуществляется полноценное функционирование цифровой подписи. Именно программа-криптопровайдер требуется для заверения цифровой подписью разных файлов – для придания им правовой силы и для дальнейшей их отправки партнёрам по бизнесу или в госорганы, когда речь идёт об обязательных электронных отчётах в надзорные государственные учреждения.

На компьютере получателя цифрового документа тоже должна быть установлена программа-криптопровайдер – она требуется для проверки в документе оригинальности и невредимости электронной подписи отправителя.

А ещё этот софт нужен для аутентификации электронной подписи пользователя на разных интернет-сайтах, где требуется цифровой автограф. Говоря простым языком, сайт обращается к программе-криптопроайдеру, а программа – к электронной подписи.

Данный программный продукт требуется каждому индивидуальному предпринимателю и юридическому лицу, пользующемуся тем или иным видом электронного документооборота (ЭДО). Ведь электронная подпись – неотделимая составляющая ЭДО. А тех, кому разрешается законом не использовать ЭДО, с каждым месяцем становится всё меньше. Законодательство в этом вопросе ужесточается постоянно. Например, согласно закону № 336-ФЗ с начала 2022 года станут обязательными электронные тарнспортно-перевозочные документы. Не за горами и окончательный перевод в цифровой вид кадрового документообмена. Вместе с тем почти все бизнесмены уже должны пользоваться онлайн-кассами. Кассы же подразумевают обязательное использование электронной подписи. Вдобавок всё новые и новые группы товаров входят в перечень, подлежащих маркировке – тут без ЭДО и ЭЦП никак не обойтись.

Эта программа СКЗИ была создана одноимённой российской IT-фирмой-разработчиком в 2000 году – в начале развития электронного документооборота и распространения электронных подписей. В дальнейшем софт стал наиболее популярным и распространённым на отечественном рынке. На момент подготовки этого материала было продано порядка 5 млн единиц продукта. Им ежедневно пользуются сотрудники большинства коммерческих организаций и государственных учреждений.

Софт платный. Для функционирования программы КриптоПро лицензия необходима. КриптоПро и цены на неё разнятся в зависимости от вида. Для СКЗИ КриптоПро лицензия бывает с ограниченным сроком действия, как правило, годовым, и бессрочная. Также лицензия на КриптоПро существует для работы только на одном компьютере пользователя и серверная – для использования софта на нескольких машинах в крупных организациях. Разумеется, стоимость серверного варианта в несколько раз выше, чем купить КриптоПро для одного ПК. Если же у вас микропредприятие, а с отчётностью, бухгалтерией и с документооборотом работает один сотрудник, то купите одну лицензию программы.

Опробовать программу бесплатно можно в ознакомительный период. Но после его истечения право на пользование КриптоПро купить всё же придётся. Иначе софт утратит функциональность, станет нерабочим.

КриптоПро Такском продаёт абсолютно легально и по рекомендованной производителем цене – компания обладает статусом официального дилера продуктов этой торговой марки. Купить КриптоПро в компании Такском – это выгодно, надёжно и безопасно. А ещё удобно – программу и право на её использование можно купить онлайн. Инструкции по установке представлены на сайте. Если возникнут вопросы или сложности, помогут специалисты технической поддержки.

ГОСТ Р 34. 10-2012

Выясните, нужна ли вам поддержка новых стандартов электронной подписи 2012 года. Только версия 4. 0 поддерживает стандарт электронной подписи ГОСТ Р 34. 10-2012 (“Создание подписи” и “Проверка подписи”). Остальные версии криптопровайдера (3. 0, 3. 6 и 3. 9) поддерживают ГОСТ 94 и 2001 годов.

Доводим до вашего сведения

Определен порядок перехода на национальный стандарт ГОСТ Р 34. 10-2012 в средствах электронной подписи для информации, не содержащей государственную тайну.

Из документа ФСБ России № 149/7/1/3-58 от 31. 2014 “О порядке перехода к использованию новых стандартов ЭЦП и функции хэширования” мы узнаем, что после 31 декабря 2019 года для создания электронной подписи будет недопустимо использовать ГОСТ Р 34. 10-2001.

Если кратко

- Без средств криптографической защиты нельзя подписывать документы электронной подписью — она не будет работать.

- Оптимальное решение — программа «Криптопро CSP». Можно купить годовую или бессрочную лицензию для одного компьютера. Разработчики программы создали модули, упрощающие работу с электронной подписью. Например, Криптопро PDF для подписания документов в программе Adobe Reader, а также плагин «Криптопро ЭЦП Browser», чтобы подписывать документы в браузере.

Материал актуален на 09. 2021

Интересные статьи

Шаг 1. Выберите удобное отделение ФНС России

Шаг 2. Запишитесь на прием в ФНС России

Шаг 3. Подготовьте документы

Шаг 4. Подготовьте токен

Шаг 5. Придите в отделение ФНС России

Шаг 6. Пройдите ид.

Есть два варианта, как подписать PDF-документ ЭЦП: использовать модуль «Криптопро PDF» или программу «КриптоАРМ ГОСТ». О том, как подписывать документ в КриптоАРМ, мы рассказали в этой статье. Пошаговая инструк.

Подписать документы электронной подписью можно в программе КриптоАРМ. Еще в ней можно проверить подпись и зашифровать документ. О том, как подписать документ ЭЦП, смотрите пошаговую инструкцию в скриншотах или.

“Окуляр ГОСТ” – аналог Adobe Acrobat с плагином “КриптоПро”

Публикация: 06 April 2022 – 17:52

Компания “Лаборатория 50” создала “Окуляр ГОСТ” – свободное приложение для российских пользователей, использующих документы в формате PDF. “Окуляр ГОСТ” позволяет просматривать, печатать и рецензировать электронные документы, книги и журналы. Поддерживает встраиваемый формат ЭП CAdES (аналог Adobe Acrobat с плагином “КриптоПро”). Поддерживаемые операционные системы: Ubuntu, Debian, Fedora, Альт, Astra Linux, РОСА.

Одной из главных особенностей программы является поддержка стандарта ГОСТ Р 34. 10-2012 и возможность заполнения PDF-форм кириллицей. Также присутствует функция пакетной подписи документов PDF и графический интерфейс подписывания электронной подписью. Не забыли и про возможность работа с встраиваемой ЭП в формате CadES простой и усовершенствованной подписи в формате CAdES-X Long Type 1.

Полный текст новости на CNews.

Выбор криптопровайдера Криптопро CSP

Публикация: 04 May 2022 – 16:22, редакция: 04. 2022 16:23

Специалисты Академии криптографии Российской Федерации для защиты сайта cryptoacademy. gov. ru успешно ввели в эксплуатацию средства криптографической защиты информации (СКЗИ), обеспечивающие реализацию протокола Transport Layer Security (TLS) с российскими криптографическими алгоритмами ГОСТ.

TLS является одним из наиболее популярных протоколов сети Интернет, в том числе российского сегмента, предназначенных для установления защищенного канала связи. Ключевая задача, решаемая TLS ГОСТ, – организация между клиентом и сайтом Академии аутентифицированного защищенного канала, обеспечивающего целостность и конфиденциальность передаваемых данных.

Теперь такая защита со стороны сайта Академии обеспечивается с использованием российских средств криптографической защиты, реализующих отечественные криптографические алгоритмы ГОСТ, и сертификата ключа проверки электронной подписи, выданного удостоверяющим центром компании КриптоПро.

Обязательно ли использовать Криптопро CSP?

ФСБ России установила правило: использовать электронную подпись без средств криптографической защиты нельзя. Кроме того, они должны соответствовать ГОСТу.

В России популярны два криптопровайдера: Криптопро CSP и ViPNet CSP. Они сертифицированы ФСБ России. Это значит, что подойдут для работы с электронной подписью.

Электронная подпись для любых задач

Сертификат, токен и лицензия Криптопро CSP — полный комплект, готовый к работе

Практические подходы к построению архитектуры безопасности с нулевым доверием на базе продуктов КриптоПро

Публикация: 13 April 2022 – 18:12

В условиях повсеместной удалённой работы, использования облачных вычислений и виртуализации всё больше размываются границы периметра организаций, появляются новые риски и угрозы, становится всё труднее полагаться на обычные средства защиты критически важных систем и данных на основе периметра. Переход к архитектуре с “нулевым доверием” (Zero Trust) способен надёжно обеспечить организациям безопасность в современных реалиях.

КриптоПро Linux установка в Astra

Astra Linux — это отечественная операционная система на базе ядра Linux, для бюджетных организаций: армии, полиции, школы, больницы и других учреждений. Разработана в качестве альтернативы популярным зарубежным ОС во время реализации национальной стратегии импортозамещения. ОС также подходит и для домашнего пользования.

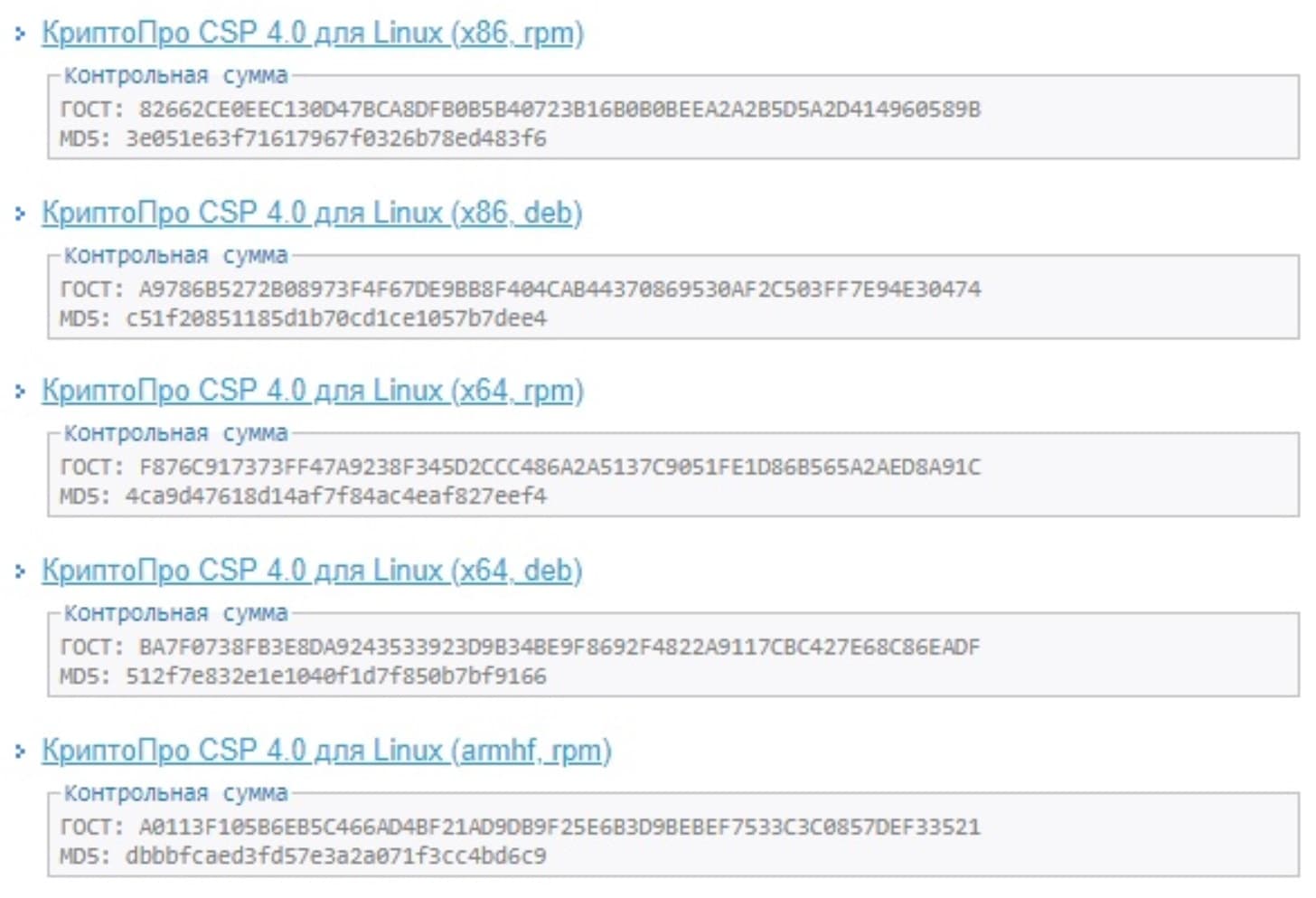

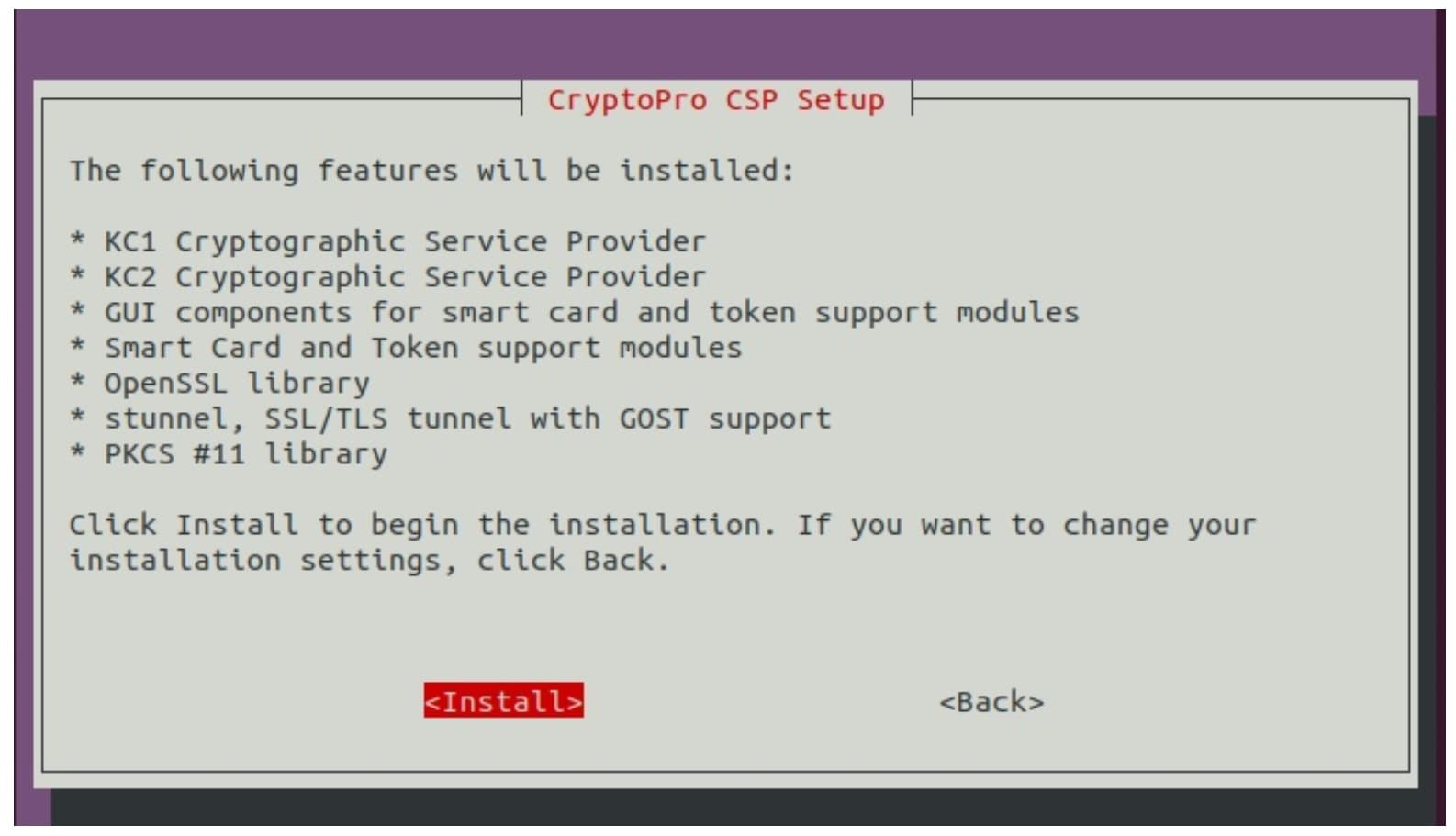

Инсталляция в Linux осуществляется через консоль. Пользователь вводит специальные текстовые команды. Данный процесс происходит вручную или автоматически. Рассмотрим, как установить CryptoPro Linux с помощью второго способа. Понадобится выполнить следующие действия:

Установка криптопровайдера КриптоПро для других версий операционных систем Линукс происходит аналогично.

КриптоПро для Linux

Семейство операционных систем Linux имеют как консольный, так и графический интерфейс. В обоих случаях для настройки КриптоПро CSP используется командная строка. У Линукс нет единой ОС, которая имеет различные версии. Вместо этого, существует множество дистрибутивов, разработанных для конкретных задач, работающих на базе одноимённого ядра.

Рассмотрим, как установить CryptoPro Linux на операционную систему Astra Linux.

Защищенная электронная почта в КриптоАРМ ГОСТ

Публикация: 03 June 2022 – 09:20, редакция: 03. 2022 09:29

Выпущена версия 3 программного комплекса КриптоАРМ ГОСТ. На основе этой версии КриптоАРМ ГОСТ будут разработаны и сертифицированы новые версии исполнений 1-КриптоАРМ и 2-КриптоАРМ для перспективного СКЗИ КриптоПро CSP 5. 0 R3.

В новой версии добавлен встроенный почтовый клиент для отправки и приема защищенной электронной почты.

Комплексное импортозамещение средств удаленного доступа от NGate и UEM SafeMobile

Публикация: 02 August 2022 – 10:36

Специалистами “НИИ СОКБ Центр разработки” и “КриптоПро” разработано комплексное решение для обеспечения защищенного удаленного доступа к информационным системам с мобильных и стационарных устройств. Оно создано на основе VPN-шлюза КриптоПро NGate (далее – NGate) и комплексной цифровой мультиплатформы управления мобильными устройствами SafeMobile (далее – UEM SafeMobile). Решение обеспечивает широкие возможности по централизованному управлению конечными устройствами, включая организацию и управление VPN-доступом.

Реализована поддержка российской криптографии в мобильном браузере ОС Аврора

Публикация: 20 July 2022 – 11:22, редакция: 20. 2022 11:23

В мобильной операционной системе Аврора реализована поддержка российских криптографических алгоритмов.

В дополнение к встроенной в ОС поддержке протокола ГОСТ TLS, появилась возможность использования электронной подписи в браузере благодаря предустановленному расширению, которое поддерживает работу с комплектом СКЗИ КриптоПро CSP 5. 0 R3. Для использования новых возможностей пользователям предыдущих версий требуется обновить ОС до релиза 4.

Пользователи ОС Аврора могут подписывать документы разных форматов при работе с порталами и системами электронного документооборота непосредственно в браузере на мобильном устройстве, храня закрытый ключ в защищенном хранилище КриптоПро CSP на устройстве или на внешнем токене. Это позволяет использовать привычные пользователям ПК сценарии работы с электронной подписью на корпоративных доверенных мобильных устройствах.

Приглашаем на вебинар “Особенности реализации требовании приказа ФАПСИ №152 по учёту СКЗИ”

Публикация: 29 August 2022 – 15:00

Приглашаем всех 6 сентября 2022 года в 11:00 (МСК) принять участие в вебинаре “Особенности реализации требований приказа ФАПСИ №152 по учёту СКЗИ”, который совместно проведут компании КриптоПро и Spacebit.

В ходе мероприятия эксперты рассмотрят вопросы нормативного регулирования учета СКЗИ и выполнения соответствующих требований. Отдельное внимание будет уделено возможностям СКЗИ и особенностям их практического применения.

- Разбор основных требований приказа ФАПСИ №152 по учету СКЗИ;

- Демонстрация возможностей системы X-Control по реализации требований приказа ФАПСИ №152;

- Обзор возможностей СКЗИ КриптоПро CSP 5.0;

- Текущий статус по сертификации различных версий КриптоПро CSP и КриптоПро УЦ.

Участие в мероприятии бесплатное, необходима регистрация.

Публикация: 04 July 2022 – 12:43

Специалисты компаний КриптоПро и ИТ-Экспертиза реализовали архитектуру сетевого доступа нулевым доверием (ZTNA – Zero Trust Network Access) с использованием технологий NAC (Network Access Control) и VPN (Virtual Private Network) и на основе этой архитектуры разработали комплексное российское решение для обеспечения контролируемого защищённого удаленного доступа пользователей к корпоративным ресурсам.

В свете ухода с российского рынка ИБ ряда иностранных игроков перед заказчиками встал вопрос – чем заменить эти решения. Уже сегодня отечественные программные продукты успешно выполняют ряд функций иностранного ПО. Сегодня стало доступно совместное решение для организации защищенного удалённого доступа с проверкой политики безопасности пользовательских рабочих станций за счет совместного применения VPN-шлюза КриптоПро NGate (далее – NGate) и комплекса информационной безопасности САКУРА (далее – САКУРА).

Плагин для Линукс

Чтобы корректно работать с электронной подписью в интернете, понадобится плагин для браузера и специальная утилита alien. Для этого требуется выполнить следующие шаги:

- Активировать alien — sudo apt install alien;

- Распаковать сохранённый архив — cades_linux_amd64.zip;

- Перейти в папку с файлами;

- Открыть Терминал через контекстное меню и задать команду для преобразования rpm в deb-пакеты — sudo alien -kci cprocsp-pki-cades_2.0.0-2_amd64.deb;

- После данных действий установка будет завершена, а подпись готова к работе.

Купить подходящую лицензию продукта КриптоПро для Linux рекомендуем в нашем интернет-магазине. Оставьте короткую заявку, для бесплатной консультации специалиста.

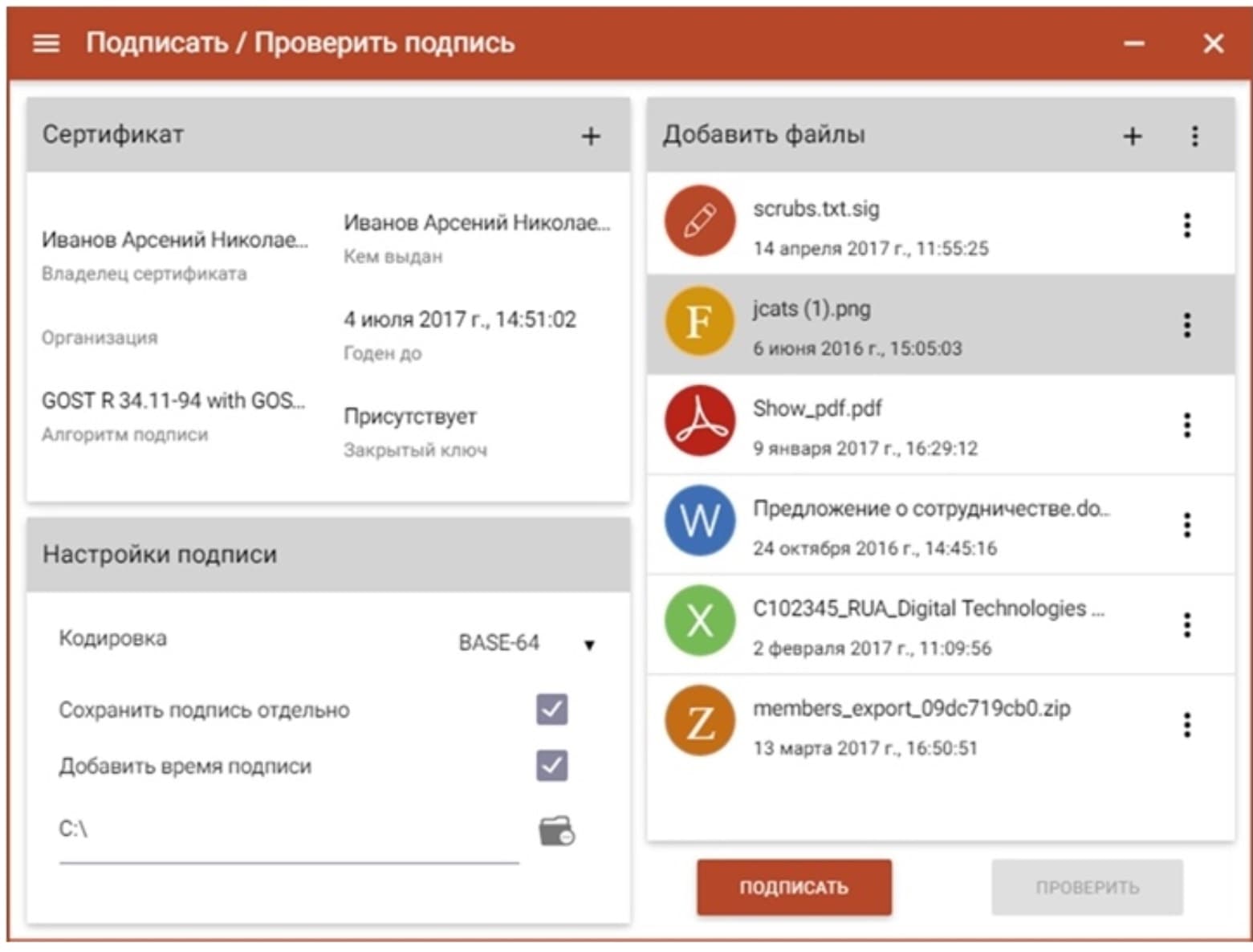

Как пользоваться КриптоПро для Линукс

Работа на КриптоПро для Линукс реализована с помощью использования консоли. Данный способ взаимодействия с электронными документами привычен специалистам. Рядовому пользователю удобно работать через графический интерфейс. Чтобы все клиенты могли использовать возможности CryptoPro Linux, было разработано КриптоАРМ ГОСТ.

КриптоАРМ ГОСТ — это приложение, которое позволяет работать с электронной подписью и документами через понятный интерфейс. Устанавливается на компьютер или мобильное устройство. Управление осуществляется с помощью курсора мыши, клавиатуры или касания экрана. Программа предоставляется бесплатно на 14 дней, после чего следует купить лицензию.

Управление сертификатами

Список команд для управления сертификатами электронной подписи:

- Просмотр сертификатов на подключённых токенах — /opt/cprocsp/bin/amd64/csptest -keyset-enum_cont -fqcn -verifyc;

- Импорт персональных сертификатов электронной подписи со всех ключевых USB-носителей — /opt/cprocsp/bin/amd64/csptestf -absorb-cert;

- Просмотр добавленных сертификатов в хранилище — /opt/cprocsp/bin/amd64/certmgr -list -store uMy;

- Удаление сертификата из реестра — /opt/cprocsp/bin/amd64/certmgr -delete -store umy.

Часто задаваемые вопросы

- Установка программы «КриптоПро CSP»

- Установка личного сертификата

- Продление лицензии на использование «КриптоПро CSP»

- Ввод серийного номера лицензии «КриптоПро CSP»

- Сообщение «Срок действия «КриптоПро» истек»

- Удаление КриптоПро

Мы всегда готовы вам помочь

Оставьте свой номер, если возникли вопросы. Мы перезвоним и поможем со всем разобраться

Просьба заполнить имя, чтобы консультант знал как к вам обращатьсяЗаполните поле телефон, чтобы консультант вам перезвонилЯ согласен на обработку персональных данных

Совершая действия по отправке заявки в ООО «Такском», я даю свое согласие на получение от ООО «Такском» информационных и рекламных сообщений на указанный выше мой абонентский номер и/или адрес моей электронной почты, а также выражаю свое согласие с обработкой моих персональных данных (ФИО, абонентский номер, адрес электронной почты) ООО «Такском» включая сбор, запись, систематизацию, накопление, хранение, уточнение (обновление, изменение) извлечение, использование, обезличивание, блокирование, удаление, уничтожение в целях оказания мне консультации по выбору тарифа и информировании меня об услугах и продуктах ООО «Такском». Я извещен о возможности отзыва мной настоящего согласия путем обращения в ООО «Такском» и подачи заявления об отзыве согласия по утвержденной форме. Настоящее согласие действует с момента отправки мной заявления в ООО «Такском» до момента подачи мной заявления об отзыве этого согласия.