- Причина 3

- Возможна ли проверка эцп на linux-сервере?

- Подпись средствами «криптопро csp»

- Установка корневого сертификата[править]

- Установка базовых компонентов КриптоПро

- Установка пакетов поддержки устройств

- Личный кабинет налоговой что делать?

- Причины ошибки «Плагин не установлен» в Личный кабинет налоговой

- Что делать для установки плагина Крипто. Про

- Установка драйверов и по для работы с jacarta pki

- Работа с токеном jacarta pki

- Экспорт сертификатов на другую машину

- Применимость

- Установка графических компонентов

- Подключение и установка криптопро

- Проверка цепочки сертификатов

- Резюме

- Альтернативный метод получения тестового сертификата

- Установка пакетов криптопро csp

- ООО “ИнформТоргСервис”

- Установка пакетов[править]

- Другие методы устранения дисфункции

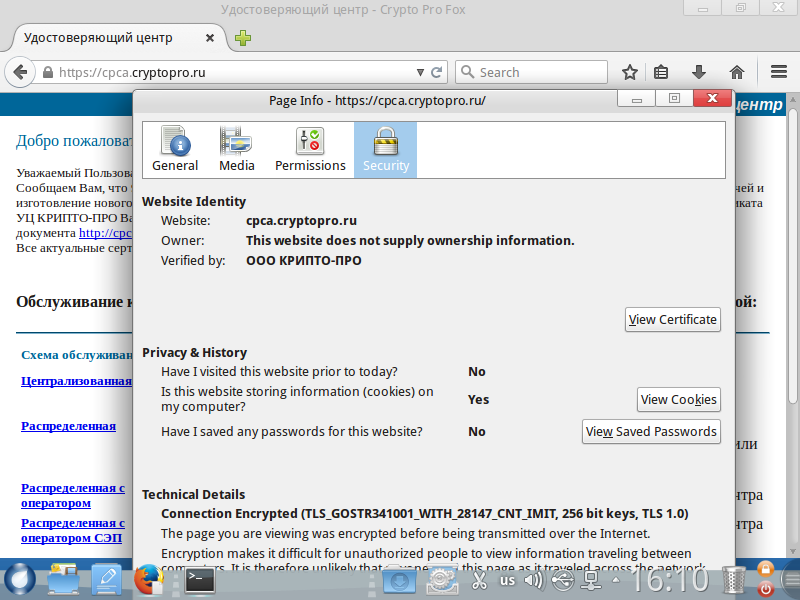

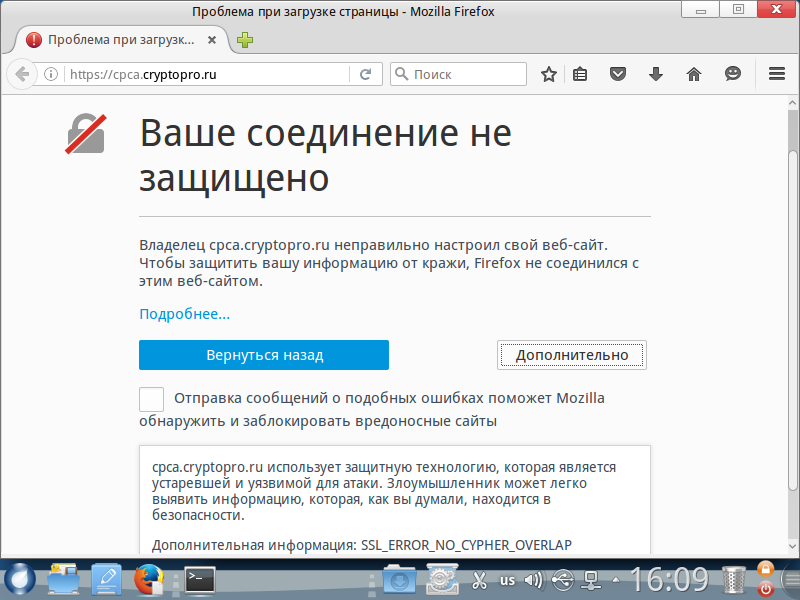

- Установка CryptoFox[править]

- Диагностический архив для обращения в тех. поддержку

- Хеши и подписи

- Особенности некоторых браузеров по настройке работы плагина

- Удаление криптопро[править]

- Установка криптопро fox

- Фнс ускорила предоставление налоговых вычетов для россиян — рбк

- Создание и проверка подписи в командной строке[править]

- Установка сертификатов

- Настройка ПК для входа в личный кабинет ФНС

- СКЗИ

- Настройки КриптоПро CSP

- Настройки VipNet CSP

- Федеральная информационная адресная система

- Настройка и диагностика криптопро csp

- Настройка криптопро csp

- Как проверить электронные подписи с помощью gnupg (gpg)

- Trusted esign

- Nalog ru не работает сегодня [month] [year]

- Почему не работает Налог ру? Что за сбой 1 апреля?

- Почему не работает Nalog ru? Что за сбой 1 апреля?

- Программное извлечение ключей

- Причина 4

- Системные требования

- Установка плагина IFCPlugin в CryptoFox[править]

Причина 3

UPD 16. 2021:

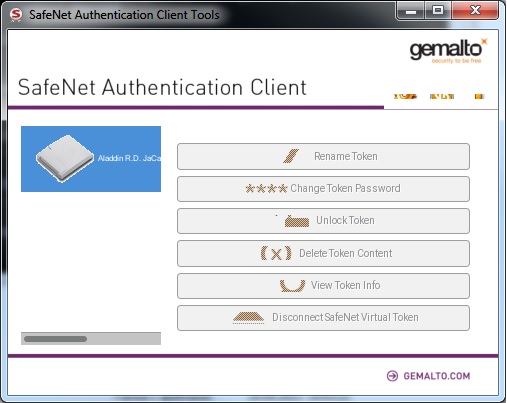

В процессе настройки среды и оборудования выяснилось, что носитель, первым оказавшийся в распоряжении, был вовсе не JaCarta PKI Nano, как ожидалось, а устройство работающее в режиме SafeNet Authentication Client eToken PRO.

UPD 16. 2021: Некогда Банку требовалось устройство, которое могло бы работать в той же инфраструктуре, что и eToken PRO (Java). В качестве такого устройства компания “ЗАО Аладдин Р. ” предложила токен JaCarta PRO, который был выбран банком.

UPD 16. 2021: Благодарю компанию Аладдин Р. , за то что помогли разобраться и установить истину.

В этой ошибке нет никаких политических и скрытых смыслов, а только техническая ошибка сотрудника при подготовке документов. Токен JaCarta PRO является продуктом компании ЗАО “Аладдин Р. Апплет, выполняющий функциональную часть, разработан компанией “ЗАО Аладдин Р.

Этот eToken PRO относился к партии, выпущенной до 1 декабря 2021 года. После этой даты компания «Аладдин Р. » прекратила продажу устройств eToken PRO (Java).

Забегая немного вперед, нужно сказать, что работа с ним настраивалась через соответствующие драйверы — SafenetAuthenticationClient-10. 32-0. x86_64, которые можно получить только в поддержке Аладдин Р. по отдельной online заявке.

Данный токен определялся и откликался. При помощи утилиты SACTools из пакета SafenetAuthenticationClient можно было выполнить его инициализацию. Но при работе с СКЗИ он вел себя крайне странно и непредсказуемо.

Проявлялось это следующим образом, на команду:

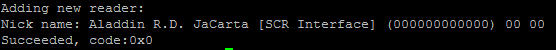

Выдавался ответ, что все хорошо:

Но сразу после попытки зачитать ключи программно эта же проверка начинала выдавать ошибку:

Согласно перечню кодов ошибок объектной модели компонентов Microsoft

NTE_KEYSET_ENTRY_BAD

0x8009001A

Keyset as registered is invalid.

«Невалидный набор ключей» — причина такого сообщения, возможно, кроется либо в старом чипе, прошивке и апплете Gemalto, либо в их драйверах для ОС, которые не поддерживают новые стандарты формирования ЭП и функции хэширования ГОСТ Р 34. 10-2021 и ГОСТ Р 34. 11-2021.

В таком состоянии токен блокировался. СКЗИ начинало показывать неактуальное состояние считывателя и ключевого контейнера. Перезапуск службы криптографического провайдера cprocsp, службы работы с токенами и смарт-картами pcscd и всей операционной системы не помогали, только повторная инициализация.

Справедливости ради требуется отметить, что SafeNet eToken PRO корректно работал с ключами ГОСТ Р 34. 10-2001 в ОС Windows 7 и 10.

Можно было бы попробовать установить СКЗИ КриптоПро CSP 4. 0 ФКН (Gemalto), но целевая задача — защитить наши ключи ЭП и шифрования с помощью сертифицированных ФСБ и ФСТЭК изделий семейства JaCarta, в которых поддерживаются новые стандарты.

Проблему удалось решить, взяв настоящий токен JaCarta PKI в (XL) обычном корпусе.

Но на попытки заставить работать Safenet eToken PRO времени было потрачено немало. Хотелось обратить на это внимание и, возможно, кого-то оградить от подобного.

Возможна ли проверка эцп на linux-сервере?

Подскажите, как проверить на сервере ЭЦП?Возможно ли это сделать свободным ПО или посоветуйте платное что-то? Должны поддерживаться российские ГОСТы. Подпись создается при помощи плагина для браузера КриптоПро.

Смотрел в сторону OpenSSL с поддержкой gost (для работы российских ГОСТов) , может кто-то прокомментирует этот вариант (плюс там для верификации подписи нужен публичный ключ, и я не понял откуда его взять, если при формировании подписи на сервер приходят только исходное и зашифрованное сообщение)?

желательно, чтобы это все работало на Python

Подпись средствами «криптопро csp»

В составе «КриптоПро CSP» есть утилита csptestf, позволяющая выполнять различные криптографические операции. Как я уже писал выше, у этой утилиты есть 2 недостатка: Отсутствие хорошей документации и отсутствие графического интерфейса.

Подписать можно с помощью команды:

csptestf –sfsign –sign –in -out -my ‘Trusted eSign Test’ –detache

d –alg GOST94_256

- — параметр, в котором надо указать часть Common Name сертификата для подписи;

- — позволяет создать открепленную подпись;

- — задает алгоритм хэширования, который будет использоваться при создании подписи.

Более подробную информацию о возможных параметрах вы можете получить, выполнив команду:

Такой интерфейс отлично подходит для подготовленного пользователя или для автоматизации операций в скриптах.

Поговорим теперь об утилитах, которые облегчают жизнь обычным пользователям при работе с подписью и шифрованием в Linux.

Для работы с другими носителями нужно установить модули поддержки соответствующих устройств. Названия модулей: cprocsp-rdr-<название_устройства>. К таким модулям относятся (cprocsp-rdr-) emv, esmart, inpaspot, mskey, jacarta, novacard, rutoken.

Установка корневого сертификата[править]

Для установки корневого сертификата удостоверяющего центра, необходимо в консоли, в режиме суперпользователя, выполнить команду:

# /opt/cprocsp/bin/amd64/certmgr –list

Для того, чтобы убедиться в том, что установка личного сертификата прошла успешно

# /opt/cprocsp/bin/amd64/certmgr –list -store uMy

Для того, чтобы убедиться в том, что установка корневого сертификата прошла успешно

# /opt/cprocsp/bin/amd64/certmgr –list -store uRoot

Подписать сертификатом с е-мэйлом указанным в нем (из предыдущей команды)

Ключ “-verify” у утилиты cryptcp предназначен для проверки attached подписи, если она detached, проверять надо так:

# /opt/cprocsp/bin/amd64/cryptcp -vsignf -f file. pdf. sig file. pdf1

Установка базовых компонентов КриптоПро

cd ~/Загрузки/

tar -xvf linux-amd64. tgz

Должна появиться папка с установочными файлами КриптоПро.

Дальнейшую установку нужно выполнять с правами администратора (root).

- Выполните в консоли команду перехода в режим администратора (su) и введите пароль.

- Выполните команды установки:

urpmi -a lsb-core ccid. /install. sh

rpm -ivh cprocsp-rdr-pcsc-* lsb-cprocsp-pkcs11-*

Если пароль администратора неизвестен, можно использовать команду sudo. /install. sh, а затем — sudo rpm -ivh cprocsp-rdr-pcsc-* lsb-cprocsp-pkcs11-*, введя при этом пароль текущего пользователя (если у него есть на это права).

Для установки в графическом интерфейсе запустите файловый менеджер Dolphin с правами администратора, выполнив следующую команду:

В открывшемся окне щёлкните по файлу install.

Установка пакетов поддержки устройств

Пакеты поддержки токенов/ридеров/плат расширения находятся в архиве КриптоПро CSP; их названия начинаются с cprocsp-rdr-. Если необходимо использовать определённое устройство (например, Рутокен ЭЦП), установите соответствующий пакет:

sudo rpm -ivh cprocsp-rdr-rutoken*

Ещё в архиве есть пакеты с драйверами (ifd-*). Их также следует установить при использовании соответствующих устройств. Например, для Рутокен S:

sudo rpm -ivh ifd-rutokens*

Личный кабинет налоговой что делать?

На сайтах, которые поддерживают электронную подпись пользователи встречаются с ошибкой: «Плагин не установлен» в личном кабинете налоговой. В этом случае многие не знают, что делать. На нашем сайте вы узнаете, как решить ошибку со всеми подробностями.

Причины ошибки «Плагин не установлен» в Личный кабинет налоговой

Текст об отсутствии плагина люди видят в тот момент, когда пытаются подписать электронные документы на сайте nalog. У некоторых даже установлен плагин KriptoPRO, но портал всё равно выдаёт ошибку. Это происходит из-за несоответствий версий программы или плагина с документом.

Или если пользователь открыл сайт налоговой в браузере, в котором действительно отсутствует плагин Крипто.

Также в браузерах Мозилла, Хром и Опера может не поддерживать подпись по ГОСТу 28147-89. Хотя в регламенте они заявлены как поддерживаемые. Рассмотрим все способы решить эту проблему в разных случаях.

Это может быть полезным: в контейнере закрытого ключа отсутствуют сертификаты — что делать?

Что делать для установки плагина Крипто. Про

- Дождитесь, пока он загрузится и выберите иконку загрузки на панели браузера, чтобы сразу же открыть папку, в которую он скачался.

- Что делать дальше для решения ошибки «Плагин не установлен: личный кабинет налоговой»:

Установка драйверов и по для работы с jacarta pki

На странице Поддержки сайта «Аладдин Р. » загружаем

Согласно Руководству по внедрению «JaCarta для Linux» пункт 4. , первым делом требуется установить пакеты pcsc-lite, ccid и libusb.

Для работы утилиты управления JaCarta необходимо установить следующие компоненты:

Выполняем проверку наличия этих пакетов и установку:

zypper search pcsc-lite

zypper search libusb

zypper install pcsc-lite

zypper search CCID

zypper install pcsc-ccid

zypper install libusb

В итоге пакет pcsc-lite был обновлен, CCID установлен, libusb никаких действия не требовалось.

Следующими двумя командами выполняем установку пакета с драйверами и программным обеспечением непосредственно для работы с JaCarta PKI:

zypper install idprotectclientlib-637. 03-0. x86_64. rpm

zypper install idprotectclient-637. 03-0. x86_64. rpm

Проверяем, что драйверы и ПО для JaCarta PKI установились:

zypper search idprotectclient

При попытках заставить работать SafeNet eToken PRO я нашел информацию, что предустановленный в SLES пакет openct — Library for Smart Card Readers может конфликтовать с pcsc-lite — PCSC Smart Cards Library, установку которого требует руководство Аладдин Р.

zypper search openct

Поэтому пакет openct удаляем:

rpm -e openct

Теперь все необходимые драйверы и ПО для работы с токеном установлены.

Выполняем диагностику с помощью утилиты pcsc-tools и убеждаемся, что JaCarta определяется в операционной системе:

Работа с токеном jacarta pki

Запустим программу Xming (X11 forwarding) на своей станции, чтобы по SSH иметь возможность открывать и работать с графическими интерфейсами нужных утилит.

Athena-IDProtectClient. desktopAthena-IDProtectManager. desktop

Это ярлыки, в которых можно посмотреть параметры запуска утилит Exec=/usr/bin/SACTools

Запустим утилиту IDProtectPINTool.

С помощью нее задаются и меняются PIN-коды доступа к токену.

При первой инициализации токена будет полезна ссылка, содержащая PIN-коды (пароли) ключевых носителей по умолчанию

Программа IDProtect_Manager позволяет просматривать информацию о токене и контейнере с ключами и сертификатом:

Для доступа к контейнеру с ключами нужно ввести пароль:

Для работы с SafeNet Authentication Client eToken PRO существуют аналогичные программы — SafeNet Authentication Client Monitor и SafeNet Authentication Client Tools, которые запускаются так:

Выполнять операции непосредственно с ключевыми контейнерами удобнее в интерфейсе криптографического провайдера КриптоПро JavaCSP:

/jdk1. 0_181/jre/bin/java ru. CryptoPro. JCP. ControlPane. MainControlPane

Для отображения информации о содержимом контейнера с ключами можно выполнить команду:

Для диагностики контейнера используется эта же команда с ключом –check

Потребуется ввести пароль от контейнера:

Экспорт сертификатов на другую машину

Поэтому эти ключи переносятся просто: создаем архив и переносим на нужную машину в тот же каталог.

/opt/cprocsp/bin/amd64/certmgr -export -dest cert. cer

И как обычно, связываем сертификат и закрытый ключ:

https://youtube.com/watch?v=yqJBzPhWfmA%3Ffeature%3Doembed

Если закрытый ключ и сертификат не подходят друг к другу, будет выведена ошибка:

Применимость

В этой инструкции описана установка СКЗИ КриптоПро CSP 4. 0 в ROSA Fresh R7–R10 (RED X2–X3) для работы с электронными ключами Рутокен. Пример приведён для 64-разрядной архитектуры AMD64; для 32-разрядной i586 установка аналогична с точностью до названий установочных пакетов и папок.

Установка графических компонентов

Если планируется использование Криптопро ЭЦП Browser Plugin (данный этап включён в инструкцию в ссылке), rosa-crypto-tool или других программ и компонентов с графическим интерфейсом, необходимо установить ещё два пакета:

urpmi pangox-compat && rpm -ivh cprocsp-rdr-gui-gtk*

Не следует устанавливать пакет cprocsp-rdr-gui, т. в связке с cprocsp-rdr-gui-gtk он нарушает работу графических компонентов.

Подключение и установка криптопро

sudo pcscd -adfffff

После запуска не закрывайте эту консоль — в ней можно будет видеть, как система взаимодействует со смарт-картой.

Утилита также должна «видеть» устройство:

Проверка цепочки сертификатов

/opt/cprocsp/bin/amd64/cryptcp -copycert -dn CN=Имя_вашего_сертификата -df /temp/сертификат. cer

В нашем примере, из логов можно сделать вывод, что нам надо установить сертификат УЦ МО с CN=Министерство обороны Российской Федерации:

Для того, чтобы убедиться в устранении ошибки, можно повторно в режиме отладки запустить команду. При правильно установленной цепочке сертификатов, статус у сертификата будет = CERT_TRUST_NO_ERROR

* attached (присоединённая), тогда результирующий файл — это CMS-сообщение, внутрь которого упакованы данные и атрубуты (типа подписи). Формат сообщения соответствует международному стандарту, поэтому извлекать данные оттуда можно любыми утилитами, типа cryptcp / csptest / openssl / certutil (на windows).

Резюме

Подведем итог. В конце 2021 — начале 2021 года наметился неплохой прогресс в средствах по работе с электронной подписью под Linux. Информационная безопасность начинает поворачиваться к пользователю лицом, и с каждым годом требуется все меньше действий для такого простого действия, как подписать или зашифровать файл с использованием отечественных алгоритмов.

Хочется дополнительно отметить такое развитие отечественных продуктов, учитывая современный тренд на замену Windows на Linux в государственных и муниципальных организациях. В рамках этого тренда становится актуальным использование средств криптографической защиты информации под Linux.

Такое развитие не может не радовать, особенно когда это происходит под Linux.

Наверняка есть немало пользователей, особенно пользователей Linux, кто считает, что консольных утилит достаточно. А также специалистов по информационной безопасности, которые считают, что дизайн и удобство — излишество в ИБ. Но я не могу с ними согласиться.

Альтернативный метод получения тестового сертификата

2) Для получение сертификата, перейдите в раздел Сформировать ключи и отправить запрос на сертификат

6) Тестовый УЦ КриптоПро уведомит нас о том, что сертификат выдан

7) Пройти по ссылке и установить сертификат, введя пароль контейнера.

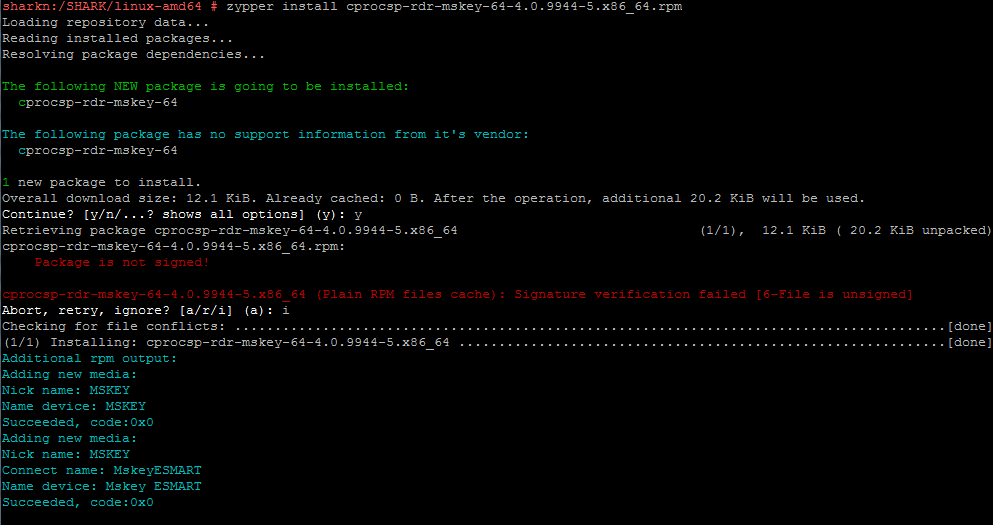

Установка пакетов криптопро csp

При установке КриптоПро CSP по умолчанию нужные пакеты для работы с токенами и смарт-картами отсутствуют.

zypper search cprocsp

Выполняем установку в CSP компонента поддержки JaCarta components for CryptoPro CSP

zypper install cprocsp-rdr-jacarta-64-3. 408. 683-4. x86_64. rpm

Некоторые компоненты имеют зависимости. Так, например, если попытаться выполнить установку пакета поддержки SafeNet eToken PRO cprocsp-rdr-emv-64-4. 9944-5. x86_64. rpm — EMV/Gemalto support module, то получим сообщение о необходимости сначала установить базовый компонент CSP поддержки считывателей cprocsp-rdr-pcsc-64-4. 9944-5. x86_64. rpm — PC/SC components for CryptoPro CSP readers:

Устанавливаем базовые пакеты поддержки считывателей и ключевых носителей:

zypper install cprocsp-rdr-pcsc-64-4. 9944-5. x86_64. rpm

zypper install lsb-cprocsp-pkcs11-64-4. 9944-5. x86_64. rpm

Теперь можно установить модули для работы с остальными видами носителей и компонент GUI:

zypper install cprocsp-rdr-emv-64-4. 9944-5. x86_64. rpm

zypper install cprocsp-rdr-novacard-64-4. 9944-5. x86_64. rpm

zypper install cprocsp-rdr-mskey-64-4. 9944-5. x86_64. rpm

zypper install cprocsp-rdr-gui-gtk-64-4. 9944-5. x86_64. rpm

Проверяем итоговую конфигурацию КриптоПро CSP:

zypper search cprocsp

Loading repository data. Reading installed packages.

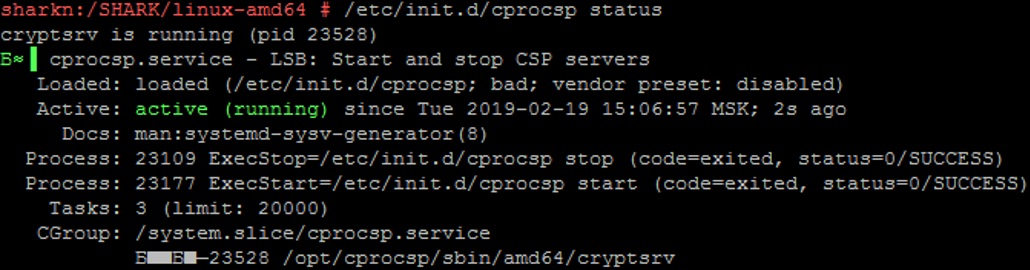

Чтобы применить изменения, выполняем перезапуск службы криптографического провайдера и проверяем ее статус:

/etc/init. d/cprocsp restart

/etc/init. d/cprocsp status

ООО “ИнформТоргСервис”

Российская Федерация, г. Оренбург, ул. Терешковой, дом 287, 3-й этаж, офис 301.

Телефон/факс: 8 (3532) 68-66-68 / 68-66-60 / 8 (3532) 26-32-90 (тех. поддержка)

График работы: понедельник – пятница с 09:00 до 18:00 (Время оренбургское, +2 ч. МСК)

Отправить сообщение через сайт

Запрос на обратный звонок

Установка пакетов[править]

Этот пакет установит все требуемое для КриптоПро (включая инфраструктуру поддержки карт Рутокен S и Рутокен ЭЦП).

Примечание:Пакет cryptopro-preinstall вытягивает зависимости libpangox-compat, opensc, pcsc-lite, pcsc-lite-rutokens, pcsc-lite-ccid, newt52.

Таблица 1. Описание необходимых пакетов КриптоПро.

ПакетОписаниеБазовые пакеты:cprocsp-curlБиблиотека libcurl с реализацией шифрования по ГОСТlsb-cprocsp-baseОсновной пакет КриптоПро CSPlsb-cprocsp-capiliteИнтерфейс CAPILite и утилитыlsb-cprocsp-kc1Провайдер криптографической службы KC1lsb-cprocsp-kc2Провайдер криптографической службы KC2 (требует наличия аппаратного датчика случайных чисел или гаммы)lsb-cprocsp-rdrПоддержка ридеров и RNGДополнительные пакеты:cprocsp-rdr-gui-gtkГрафический интерфейс для диалоговых операцийcprocsp-rdr-rutokenПоддержка карт Рутокенcprocsp-rdr-jacartaПоддержка карт JaCartacprocsp-rdr-pcscКомпоненты PC/SC для ридеров КриптоПро CSPlsb-cprocsp-pkcs11Поддержка PKCS11ifd-rutokensКонфигурация Рутокеновских карт (или можно взять pcsc-lite-rutokens из репозитория)

Ошибка возникает при посещении сайтов для оплаты налогов, а также при регистрации на них. С этим вопросом пользователи часто обращаются в техническую поддержку сервиса. В первую очередь в поддержке советуют отключить на время антивирусное программное обеспечение.

Это можно сделать на панели быстрого доступа внизу экрана Windows. При установке антивируса в браузер, который используется по умолчанию, добавляется специальное расширение.

Оно служит для блокирования подозрительных сайтов, а также тех сайтов, которые занесены в базу данных антивируса.

Отключение расширений антивируса в браузере

Расширение отключается достаточно просто, необходимо зайти в настройки браузера, найти пункт с расширением и напротив установить статус «Выключено».

После этого попытаться снова зайти на сайт, где возникала ошибка «Проверка защищенного соединения личного кабинета ИП». Сайт, на который вы пытаетесь зайти, должен быть внесен в надежные узлы браузера.

Это тоже можно сделать в настройках. Если ошибка возникает при попытке зайти в ЛК на nalog. ru, необходимо:

- разрешить использование ActiveX-компонентов;

- установить плагин КриптоПро ЭП browser plug-in;

- установить все корневые сертификаты УЦ ФНС и личные сертификаты.

Для тех, кто использует антивирус ESET, необходимо сделать еще кое-что:

- открыть программу;

- выбрать настройки;

- открыть пункт «Дополнительные настройки»;

- выбрать здесь «Интернет и email»;

- зайти в раздел «Защита доступа»;

- выбрать пункт «Веб-протоколы»;

При проверке декларации может возникать ошибки 0000000002 и 0400300003.

Другие методы устранения дисфункции

Нередко, ошибка возникает не только при соединении с сервером личного кабинета индивидуального предпринимателя, но и с сервером личного кабинета юридического лица. Причиной ошибки «Проверка защищенного соединения» могут являться настройки КриптоПро. Здесь нужно зайти на вкладку «Настройки TLS» и убрать флажок с чек-поинта «Не использовать устаревшие cipher suite».

После этого нужно перезагрузить компьютер. Можно попытаться установить вручную сертификат, для этого.

Kaspersky CRYSTAL 3. 0 проверяет данные, передающиеся по протоколу SSL. Для проверки подлинности веб-серверов и защиты канала обмена данными по протоколу SSL между веб-сервером и компьютером пользователя Kaspersky CRYSTAL 3. 0 использует самоподписанный электронный сертификат.

Если при посещении возможно зараженного веб-ресурса его сертификат будет определен программой как недоверенный, то Kaspersky CRYSTAL 3. 0 либо разорвет соединение, либо предложит принять/отвергнуть сертификат. Сертификат Kaspersky CRYSTAL 3.

0 автоматически устанавливается в браузеры Internet Explorer , Mozilla Firefox

Установка CryptoFox[править]

CryptoFox скачиваем с официального сайта по ссылке:

Нужно переместить полученную папку в каталог /opt/* для этого необходимо обладать правами суперпользователя, по-другому называемыми правами администратора или root-правами. В нашем случае необходимо запустить Диспетчер фалов (в режиме администратора). Для этого переходим в «Меню приложений> Система> Диспетчер файлов (в режиме администратора)» и щёлкаем левой кнопкой мыши.

Необходимо будет ввести пароль суперпользователя.

Путь к папке “/home/<ваше имя пользователя>/Загрузки/” Переместим папку cpfox нажав правой кнопкой мыши, и выбрав “Переместить в> Корневая папка> opt> Переместить сюда”.

Откроем папку cpfox. В ней находится файл с таким же именем cpfox, это и есть файл запуска КриптоПро Fox. Для запуска необходимо кликнуть два раза по этому файлу, при этом Mozilla Firefox не должна быть запущена. Выполнять запуск из папки будет не удобно. Создадим ссылку на рабочем столе, для этого зажмём левую кнопку мыши на файле cpfox и переместим за область окна диспетчера файлов на рабочий стол. В Lite версии нужно зажать Alt+Левая кнопка мыши, чтобы появилось меню после перетаскивания.

Появится меню, выберем «Создать ссылку». Ссылка окажется на рабочем столе. Запустим с помощью ссылки. КриптоПро Fox готов к работе.

Диагностический архив для обращения в тех. поддержку

Для создания диагностического архива, можно воспользоваться следующей командой:

В результате должен получится cprodiag_день_месяц_год. tar. gz архив, который следует прислать в техническую поддержку Astra Linux и КриптоПро.

В этой инструкции описана установка СКЗИ КриптоПро CSP 4. 0 в ROSA Fresh R7–R10 (RED X2–X3) для работы с электронными ключами Рутокен. Пример приведён для 64-разрядной архитектуры AMD64; для 32-разрядной i586 установка аналогична с точностью до названий установочных пакетов и папок. Для установки нужны навыки работы в файловом менеджере (для KDE-версии это Dolphin) и консоли (Konsole или F4 при работе в Dolphin).

Хеши и подписи

Разработчики, которые заботятся о безопасности, часто связывают свои установочные файлы или архивы с контрольными суммами, которые вы можете проверить.

Вы можете прочитать, как проверить их в Windows или Linux:

Однако проблема с этими хэшами заключается в том, что если хакер заменяет файлы на веб-сайте, он также может легко заменить хэши.

Это делает хэши сами по себе почти бесполезными, особенно если они размещены на том же сервере, где находятся программы.

Чтобы сделать эти контрольные суммы полезными, разработчики могут также подписать их цифровой подписью с помощью пары открытого и закрытого ключей.

Только человек, которому принадлежит этот закрытый ключ, может создавать подписи.

Их можно проверить только с помощью соответствующего открытого ключа, который публикуется в Интернете.

Если проверка прошла успешно, вы можете быть (почти всегда) уверены, что владелец закрытого ключа подписал свое программное обеспечение.

Чтобы хакер обошел этот механизм безопасности, он должен каким-то образом украсть закрытый ключ, что гораздо труднее сделать, если владелец примет надлежащие меры, чтобы сохранить его в секрете.

И даже когда ключ украден, владелец может сделать его недействительным, отозвав его и объявив его скомпрометированным.

Если это произойдет, когда вы загрузите его открытый ключ и попытаетесь использовать его для проверки подписи, вы будете уведомлены о том, что он был отозван.

Особенности некоторых браузеров по настройке работы плагина

- в Mozilla Firefox 29 и выше: необходимо включить работу плагина (браузер может не запросить разрешения на включение плагина). Для этого пройти диагностику и выполнить фикс «Включение плагинов в Mozilla Firefox», после чего обязательно перезапустить Firefox. Также это можно сделать вручную: нажать Ctrl+Shift+A, перейти в раздел «Плагины», выбрать CryptoPro CAdES NPAPI Browser Plug-in и перевести его в состояние «Всегда включать» (Always active), после чего обязательно перезапустить Firefox.

- в Google Chrome необходимо зайти по ссылке и установить расширение.

- В Yandex Browser и Opera нужно установить расширение, доступное по этой ссылке

- В Internet Explorer необходимо сделать следующие настройки:

- Добавить адрес сайта, на котором работаете с плагином, в надёжные узлы (Свойства браузера / безопасность / надёжные сайты / сайты / добавить адрес сайта).

- Если работа ведётся в Internet Explorer 11, то попробовать работу в режиме совместимости.

Была ли полезна информация?

Не нашли ответ?

Задайте вопрос специалисту

Спасибо за ответ

Удаление криптопро[править]

Внимание! Пакеты КриптоПро становятся нерабочие при их обновлении. Рекомендуется удалить все пакеты и установить пакеты снова.

Для обновления КриптоПро необходимо:

- Запомнить текущую конфигурацию:набор установленных пакетов:настройки провайдера (для простоты можно сохранить ).

- набор установленных пакетов:

- настройки провайдера (для простоты можно сохранить ).

- Удалить штатными средствами ОС все пакеты КриптоПро:

- Установить аналогичные новые пакеты КриптоПро.

- При необходимости внести изменения в настройки (можно просмотреть diff старого и нового ).

- Ключи и сертификаты сохраняются автоматически.

Установка криптопро fox

КриптоПро Fox — версия браузера Firefox, умеющая работать с КриптоПро.

Для удобства работы с КриптоПро Fox можно создать ярлык для его запуска на рабочем столе:

- Кликните по столу правой кнопкой мыши.

- В открывшемся окне на вкладке укажите команду запуска и название ярлыка.

Фнс ускорила предоставление налоговых вычетов для россиян — рбк

По данным ФНС за 2020 год (более свежей статистики нет), социальные вычеты разных типов были предоставлены 2,6 млн налогоплательщиков на общую сумму 139 млрд руб.

На получение имущественных вычетов на покупку жилья и по уплате процентов за ипотеку от физлиц было подано 5,3 млн заявлений об уменьшении налоговой базы на сумму 2 трлн руб. По имущественному вычету при продаже имущества подано 1,5 млн заявлений на сумму 1,6 трлн руб.

Общая сумма налога, подлежащая возврату из бюджета по результатам камеральных проверок деклараций о доходах 2020 года по всем типам вычетов, составила 287,7 млрд руб.

Решение налоговых органов о сокращении срока камеральной проверки по предоставлению имущественных вычетов до 15 дней не только актуально и востребовано обществом, но и позитивно для бюджетного процесса, уверен эксперт Института налогового менеджмента и экономики недвижимости НИУ ВШЭ, директор Ассоциации налоговых консультантов Владимир Саськов. «Таким образом ФНС сокращает срок оборота средств граждан и ускоряет процесс вовлечения их в оборот реального сектора экономики. То есть фактически замороженные в течение одного-трех месяцев средства будут «заходить» в экономику (в частности, в сектор розничной торговли) быстрее», — поясняет собеседник РБК.

С прошлого года ФНС упростила получение имущественных и инвестиционных вычетов (с возникшим на них правом после 1 января 2020 года), сократив процедуру до одного шага — от налогоплательщика требуется лишь заполнить заявление, не направляя декларацию о доходах и другие документы.

Для обоих вычетов сократился срок рассмотрения заявлений и перечисления возврата — с четырех до полутора месяцев.

Нововведение облегчило процедуру тем, кто приобрел жилье по антиковидной программе льготной ипотеки, а также владельцам индивидуальных инвестиционных счетов (в пандемию был инвестиционный бум: по данным ЦБ, число ИИС за 2020 год выросло более чем в два раза, до 3,5 млн штук). На социальные вычеты упрощенная процедура не распространилась.

Те послабления для вычетов вносились через соответствующие поправки в Налоговый кодекс, то есть с прохождением всего законодательного цикла — от внесения в Госдуму до подписания президентом.

Сейчас же ФНС провела инициативу в рамках внутриведомственной директивы, для чего не требуется одобрение парламента. Это обусловлено «стремлением оперативно решить вопрос», полагает Саськов.

Вместе с тем распоряжение не носит временный характер, новые сроки будут соблюдаться постоянно, пояснили источники РБК.

Ранее правительство получило полномочия принимать социально-экономические решения без участия парламента, чтобы быстрее реагировать на вызовы в условиях санкционного давления.

При сокращении срока проверок до 15 дней налоговым инспекциям может не хватить трудовых ресурсов для этих функций, предупреждает ведущий юрист практики «налоговые споры» юрфирмы «Лемчик, Крупский и партнеры» Александр Земченков.

Даже при старых сроках профильные сотрудники часто не успевали получить от налогоплательщиков необходимую информацию. Например, инспекторов могло не устроить качество прикрепленного документа, но была возможность запросить у налогоплательщика более четкую копию, на что требовалось время.

Теперь в подобных случаях инспекторы, рискуя не уложиться в сроки, будут вынуждены закрывать проверку, опасается юрист.

Принимать положительное решение о возврате в спорных ситуациях для инспекторов чревато наказанием в случае ошибки. «При рассмотрении вопроса о вычетах речь идет о возврате денег из бюджета.

За неправомерный возврат сотрудник рискует не отделаться только недовольством руководителя или урезанием премии.

Чтобы увеличить трудовые ресурсы, налоговые инспекции могут бросать на камеральные проверки работников других отделов, предполагает Земченков.

Это опасно тем, что у непрофильных сотрудников может возникнуть такая логика — откажу в возврате, а если буду не прав, налогоплательщик подтвердит свое право на досудебной стадии спора, говорит эксперт.

«Таким образом, решение об уменьшении срока камеральных проверок при всей социальной направленности этой инициативы может привести к увеличению количества досудебных споров, что вызовет дополнительное недовольство у самих налогоплательщиков», — предполагает он.

Однако Саськов не разделяет эти опасения. По его оценке, основная часть процедуры камеральной проверки осуществляется с помощью цифровых процессов. В пресс-службе ФНС сказали РБК, что расширение сервисов для налогоплательщиков «происходит за счет электронных технологий администрирования».

Создание и проверка подписи в командной строке[править]

Примечание:Для версии КриптоПро CSP под Linux все лицензии считаются серверными, поэтому не смущайтесь строкой «License type: Server».

Примечание:Серийный номер следует вводить с соблюдением регистра символов.

Для создания электронной подписи файла необходимо указать сертификат и имя подписываемого файла.

Примечание:Проще всего для указания сертификата использовать адрес e-mail.

gost-crypto-gui — средство для создания электронной подписи и шифрования файлов.

Установка сертификатов

После установки пакетов появится возможность просматривать контейнеры на устройстве Рутокен. Например, чтобы узнать путь к требуемому контейнеру, выполните:

/opt/cprocsp/bin/amd64/csptest -keyset -enum_cont -verifyc -fq

Для работы с сертификатами нужно установить сертификат удостоверяющего центра (в данном случае устанавливается непосредственно корневой сертификат) и сертификат Рутокен на локальное хранилище.

Установка корневого сертификата удостоверяющего центра:

Установка списка отозванных сертификатов:

Установка цепочки промежуточных сертификатов:

Установка сертификата с рутокена:

Подробнее о программе certmgr можно узнать здесь.

Примечание. Чаще всего расширение. cer соответствует сертификату, а. p7b — контейнеру, в котором может содержаться один или больше сертификатов (например, их цепочка).

Настройка ПК для входа в личный кабинет ФНС

Чтобы воспользоваться данным интернет-сервисом, рекомендуется выполнение следующих условий:

ЭП, выданная юридическому лицу (индивидуальному предпринимателю) удостоверяющим центром, аккредитованным в соответствии с требованиями Федерального закона № 63-ФЗ, в хранилище сертификатов «Личные» (подойдет ЭП от сервиса 1С-Отчетность или продукта Астрал Отчет).

КриптоПро ЭЦП Browser plug-in последней версии.

Сертификаты Головной УЦ и УЦ 1 ИС ГУЦ, установленные в хранилище сертификатов «Доверенные корневые центры сертификации».

Для входа в личный кабинет ФНС необходимо произвести первоначальную настройку веб-браузера Internet Explorer для работы с ЭП (вне зависимости от используемого для входа в ЛК ФНС браузера). В ходе настройки в надежные узлы необходимо добавить следующие адреса:

После произведенных настроек в окне Свойства браузера перейдите на вкладку Дополнительно и произведите следующие настройки:

- проставьте флажки в параметрах SSL 3.0 и TLS 1.0;

- снимите флажки Использовать TLS 1.1, Использовать TLS 1.2, Не сохранять зашифрованные страницы на диск

- Нажмите кнопку Ок и перезапустите браузер.

- В случае, если планируете использовать браузер Спутник, при его скачивании с сайта выберите пункт С поддержкой отечественной криптографии.

СКЗИ

В случае, если СКЗИ не установлен, воспользуйтесь инструкциями по установке СКЗИ VipNet CSP или СКЗИ КриптоПро CSP.

Настройки КриптоПро CSP

При использовании браузера Internet Explorer 11 и ОС Windows 7 в настройках КриптоПро CSP на вкладке Настройки TLS должен быть проставлен флажок Не использовать устаревшие cipher suite-ы. В остальных случаях флажок должен быть снят.

После произведенных настроек необходимо перезагрузить ПК.

Настройки VipNet CSP

- На вкладке Дополнительно СКЗИ VipNet CSP необходимо включить Поддержку алгоритмов 2012 года в TLS-сессиях и отключить Поддержку TLS 1.2:

- После произведенных настроек необходимо перезагрузить ПК.

Федеральная информационная адресная система

КриптоПро ЭЦП Browser plug-in предназначен для создания и проверки электронной подписи (ЭП) на веб-страницах с использованием СКЗИ «КриптоПро CSP».

КриптоПро ЭЦП Browser plug-in применим в любом из современных браузеров с поддержкой сценариев JavaScript:

- Google Chrome;

- Opera;

- Яндекс.Браузер;

- Mozilla Firefox;

- Apple Safari.

Поддерживаемые операционные системы:

- Microsoft Windows;

- Linux;

- Apple iOS;

- Apple MacOS.

Порядок установки и настройки:

Пройти проверку корректности настройки рабочего окружения

Настройка и диагностика криптопро csp

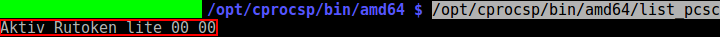

Проверим, видит ли криптографический провайдер наш токен и другие доступные типы носителей следующими командами:

/opt/cprocsp/bin/amd64/csptest -card -enum -v –v

/opt/cprocsp/sbin/amd64/cpconfig -hardware reader -view -f cp1251

Следуя инструкции КриптоПро CSP для Linux. Настройка, выполняем его регистрацию в криптографическом провайдере:

Чтобы выполнить требования Формуляра, Правил пользования и Руководства администратора безопасности КриптоПро CSP:

Использование СКЗИ «КриптоПро CSP» версии 4. 0 с выключенным режимом усиленного контроля использования ключей не допускается. Включение данного режима описано в документах ЖТЯИ. 00087-01 91 02. Руководство администратора безопасности.

Необходимо включить режим усиленного контроля использования ключей:

/opt/cprocsp/sbin/amd64/cpconfig -ini ‘configparameters’ -add long StrengthenedKeyUsageControl 1

Проверяем, что режим включен:

Выполняем перезапуск службы криптографического провайдера:

После перезапуска проверяем, что ошибок в работе провайдера с ключевыми носителями нет:

/opt/cprocsp/bin/amd64/csptest -keyset –verifycontext

/opt/cprocsp/bin/amd64/csptest -keyset -verifycontext -enum –unique

Настройка криптопро csp

Несмотря на то, что есть несколько неплохих статей по настройке КриптоПро CSP под Linux (например,

), я опишу здесь свой вариант. Основная причина в том, что большинство инструкций написаны для «Крипто Про CSP» версии 3. А современная версия КриптоПро CSP 4. 0 не является 100% совместимой с 3. Дополнительная причина — всегда приятно иметь полную инструкцию по настройке в одном месте, а не переключаться с одного окна на другое.

Приступаем к настройке. Скачиваем КриптоПро CSP для Linux с официального сайта КриптоПро и распаковываем:

tar -zxf. /linux-amd64_deb. tgz

Далее у нас есть 2 варианта: автоматическая установка и установка вручную. Автоматическая установка запускается командой sudo. /install. sh или sudo. /install_gui.

Здесь надо отдать должное разработчикам «КриптоПро» — автоматическая установка для большинства дистрибутивов отрабатывает успешно. Хотя бывают и нюансы. Например, если у вас не хватает некоторых пакетов, то установка будет успешно завершена, хотя некоторый функционал работать не будет.

Если что-то пошло не так, или вы по тем или иным причинам хотите использовать установку в ручном режиме, то вам необходимо выполнить:

dpkg -i. /cprocsp-curl-64_4. 0-4_amd64. deb lsb-cprocsp-base_4. 0-4_all. deb lsb-cprocsp-

capilite-64_4. 0-4_amd64. deb lsb-cprocsp-kc1-64_4. 0-4_amd64. deb lsb-cprocsp-rdr-64_4. 0-4_amd64. deb

Для установки пакетов в ROSA используйте urpmi , вместо dpkg -i.

Устанавливаем лицензию для «КриптоПро CSP» для Linux и проверяем, что все работает нормально:

cpconfig -license -set

cpconfig -license –view

Мы должны получить что-то вроде:

License validity:

XXXXX-XXXXX-XXXXX-XXXXX-XXXXX

Expires: 3 month(s) 2 day(s)

License type: Server.

Как проверить электронные подписи с помощью gnupg (gpg)

Утилита gpg обычно устанавливается по умолчанию на всех дистрибутивах.

Если по какой-либо причине он отсутствует, вы можете установить его с помощью приведенных ниже команд.

В некоторых дистрибутивах, если вы получаете сообщение об ошибке типа «gpg: не удалось запустить dirmngr‘ /usr/bin/dirmngr ’: нет такого файла или каталога», вам также необходимо установить dirmngr.

В дистрибутивах Debian, Ubuntu или на основе Debian запустите:

Вы можете следовать приведенному ниже примеру, чтобы проверить, как проверить установщик Debian 9. 0 ISO.

Загрузите «SHA256SUMS», «SHA256SUMS. sign» и «debian-9. 0-amd64-netinst. iso».

Возможно, вам придется щелкнуть правой кнопкой мыши первые два файла и выбрать «Сохранить ссылку как» или эквивалентный файл в ваш веб-браузер.

В противном случае нажатие на них может просто отобразить их содержимое вместо автоматической загрузки.

Откройте эмулятор терминала и перейдите в каталог, где находятся ваши загрузки.

Trusted esign

Второй продукт, про который мы поговорим, это Trusted eSign от компании «Цифровые технологии». Она известна на российском рынке ИБ как разработчик средства по работе с подписью и шифрованием для ОС Windows – «КриптоАРМ».

Главное, не путать этот продукт с Trusted. eSign – web-сервисом по работе с подписью этой же компании.

- Разархивируйте полученный пакет.

- Запустите программу cpfox.

- Кликните по столу правой кнопкой мыши.

- В открывшемся окне на вкладке Приложение укажите команду запуска и название ярлыка.

Обычный же Firefox этот адрес открыть не сможет:

Nalog ru не работает сегодня [month] [year]

Сбой сервиса Nalog ru 01. 2022г.

Сегодня 1 апреля 2022 наблюдаются перебои в работе приложения Nalog ru и веб-версии сайта lknpd. nalog.

Почему не работает Налог ру? Что за сбой 1 апреля?

На большей части России сегодня 1 апрель 2022 не работает приложение и сайт ФНС. Сбои зарегистрированы в следующих регионах страны:

Новгородская область (г. Великий Новгород)Пермский край (г. Пермь)

Республика Северная Осетия — Алания (г. Владикавказ)Московская область (г. Москва)

Республика Башкортостан (г. Уфа)Республика Крым (г. Симферополь)

Ульяновская область (г. Ульяновск)Чеченская Республика (г. Грозный)

Алтайский край (г. Барнаул)Оренбургская область (г. Оренбург)

Чувашская Республика (г. Чебоксары)Белгородская область (г. Белгород)

Республика Мордовия (г. Саранск)Республика Алтай (г. Горно-Алтайск)

Мурманская область (г. Мурманск)Владимирская область (г. Владимир)

Кемеровская область (г. Кемерово)Калининградская область (г. Калининград)

Брянская область (г. Брянск)Республика Дагестан (г. Махачкала)

Калужская область (г. Калуга)Тульская область (г. Тула)

Еврейская автономная область (г. Биробиджан)Карачаево-Черкесская Республика (г. Черкесск)

Республика Коми (г. Сыктывкар)Астраханская область (г. Астрахань)

Пензенская область (г. Пенза)Курганская область (г. Курган)

Красноярский край (г. Красноярск)Краснодарский край (г. Краснодар)

Тамбовская область (г. Тамбов)Республика Марий Эл (г. Йошкар-Ола)

Республика Калмыкия (г. Элиста)Камчатский край (г. Петропавловск-Камчатский)

Забайкальский край (г. Чита)Ленинградская область (г. Санкт-Петербург)

Иркутская область (г. Иркутск)Свердловская область (г. Екатеринбург)

Рекомендуем: Московский Индустриальный Банк

Почему не работает Nalog ru? Что за сбой 1 апреля?

По вопросам сбоя в работе приложения на Android или iOS вы можете обратиться по телефону горячей линии lknpd. nalog. ru :

Или в ближайшее отделение Nalog ru:

Программное извлечение ключей

В общем виде пример извлечения закрытого ключа и сертификата открытого ключа из контейнера на токене с помощью КриптоПро Java CSP следующий:

Если действовать так:

Key key = keyStore. getKey(keyAlias, pwd);

то криптографический провайдер будет пытаться в системе отобразить через консоль или GUI окно запрос на ввод пароля к контейнеру.

Причина 4

Иногда самому требуется вернуться к старым статьям и инструкциям. Это удобно, когда информация размещена во внешнем источнике. Так что спасибо Хабру за предоставленную возможность.

После установки токена JaCarta PKI в USB порт сервера и запуска системы проверяем, что новое устройство обнаружено и появилось в списке:

В нашем случае это Bus 004 Device 003: ID 24dc:0101

Для диагностики считывателей можно воспользоваться утилитой pcsc-tools из проекта security:chipcard (software. opensuse. org).

Пока не установлены все необходимые пакеты, информация о токене не отобразится.

Системные требования

- Установка плагина возможна на следующих операционных системах: Win XP SP3, Win Vista SP2, Win 2003 SP2, Win 2008 SP2, Win 7, Win 2008 R2, Win 8, Win8.1, Win10.

- Работает с браузерами: IE 8 — 11, Opera, Mozilla Firefox, Google Chrome, Yandex Browser

Установка плагина IFCPlugin в CryptoFox[править]

Внимание! Если Вы установили дополнение с сайта госуслуги (IFCPlugin) то его необходимо отключить в настройках CryptoFox

Для входа в закрытую часть сайта zakupki. gov. ru необходимо 2 условия:

1) Браузер поддерживает TLS

2) Браузер умеет работать с ЭЦП через дополнения и плагины.

Перейдя на вкладку Plugins (Плагины) мы должны увидеть плагин IFCPlugin. Для того что бы браузер увидел дополнительный плагин необходимо:

а) запустить терминал konsole

б) в терминале ввести и выполнить команду от имени текущего пользователя (или заменить символ ~ на путь к домашней папке пользователя):

# ln -s /usr/lib64/mozilla/plugins ~/. mozilla/firefox/*. default/

в) запустить cryptofox и включить дополнение на вкладке Plugins (установить статус Always Activate).