Внимание: для cерверных операционных систем необходима серверная лицензия CSP.

Сравнение c КриптоПро CSP 2. 0 и 3. 0 доступно в архиве Интернета.

Выдержка из лицензии на право использования СКЗИ «КриптоПро CSP» версии 3. 9 на одном рабочем месте: «Лицензия на рабочее место не позволит использовать «КриптоПро CSP» в среде серверных операционных систем».

- Введение

- Архитектура «КриптоПро NGate»

- Системные требования «КриптоПро NGate»

- Сертификация шлюза «КриптоПро NGate» и выполнение требований законодательства

- Функциональные возможности «КриптоПро NGate»

- Работа с «КриптоПро NGate»

- Выводы

Криптопровайдер КриптоПро CSP предназначен для:

- авторизации и обеспечения юридической значимости электронных документов при обмене ими между пользователями, посредством использования процедур формирования и проверки электронной подписи (ЭП) в соответствии с отечественными стандартами ГОСТ Р 34.10-2001 / ГОСТ Р 34.10-2012 (с использованием ГОСТ Р 34.11-94 / ГОСТ Р 34.11-2012);

- обеспечения конфиденциальности и контроля целостности информации посредством ее шифрования и имитозащиты, в соответствии с ГОСТ 28147-89;

- обеспечения аутентичности, конфиденциальности и имитозащиты соединений по протоколу TLS;

- контроля целостности системного и прикладного программного обеспечения для его защиты от несанкционированных изменений и нарушений правильности функционирования;

- управления ключевыми элементами системы в соответствии с регламентом средств защиты.

uriah

12

23. 21 16:10

Сейчас в теме

Лицензия на право использования СКЗИ “КриптоПро CSP” версии 5. 0 на одном

рабочем месте

* Лицензия на рабочее место не позволит использовать КриптоПро CSP в среде

серверных операционных систем

(2) Если установлена лицензия на право использования СКЗИ “КриптоПро CSP” версии 5. 0 на сервере, то необходимо ли докупать к ней лицензии на рабочее место ( как это происходит в 1с) или серверная предполагает её сможет использовать неограниченное количество пользователей в 1С?

uriah

12

23. 21 17:50

Сейчас в теме

Правильно ли я понял?

Иными словами: приобретенный, в единственном экземпляре, продукт может быть установлен и запущен на неограниченном количестве виртуальных машин, если все виртуальные машины будут выполняться на одном физическом сервере?!

Если мое предположение верно, тогда. Будет ли считаться легальным использование в следующем случае: Я арендую в ЦОД 1000 виртуальных машин, и устанавливаю на каждой из них “КриптоПро TLS”, а также получаю от Арендодателя заверение, что все виртуальные машины выполняются на одном физическом сервере?!

Предположение верно.

- Описание

- Перечень операционных систем, классифицирующихся как сервер

- Похожие товары

- КриптоПро TSP Server

- КриптоПро TSP Client

- Операционная платформа компонент ПАК “КриптоПро TSP”

- Поддерживаемые операционные системы Windows

- Сертификация шлюза «КриптоПро NGate» и выполнение требований законодательства

- Системные требования «КриптоПро NGate»

- Поддерживаемые носители

- Поддерживаемые алгоритмы

- Работа с «КриптоПро NGate»

- Доступ к интерфейсу администрирования

- Панель управления

- Настройка конфигураций кластеров

- Настройка порталов

- Настройки узлов

- Защита персональных данных

- Наш менеджер свяжется с вами для оформления заказа

- Поддерживаемые UNIX-подобные операционные системы

- Функциональные возможности «КриптоПро NGate»

- Методы аутентификации

- Возможности интеграции

- Новые функции и улучшения

- Выводы

Описание

- авторизации и обеспечения юридической значимости электронных документов при обмене ими между пользователями, посредством использования процедур формирования и проверки электронной подписи (ЭП) в соответствии с отечественными стандартами ГОСТ Р 34.10-2001 / ГОСТ Р 34.10-2012 (с использованием ГОСТ Р 34.11-94 / ГОСТ Р 34.11-2012);

- обеспечения конфиденциальности и контроля целостности информации посредством ее шифрования и имитозащиты, в соответствии с ГОСТ 28147-89;

- обеспечения аутентичности, конфиденциальности и имитозащиты соединений по протоколу TLS;

- контроля целостности системного и прикладного программного обеспечения для его защиты от несанкционированных изменений и нарушений правильности функционирования;

- управления ключевыми элементами системы в соответствии с регламентом средств защиты.

* данная лицензия не предоставляет право использования TLS-сервера в среде серверных ОС, отличных от Windows. Для использования TLS-сервера необходимо приобретать Лицензию на право использования СКЗИ «КриптоПро CSP» версии 5. 0 TLS-сервер

Перечень операционных систем, классифицирующихся как сервер

- Microsoft Windows Server 2008 R2

- Microsoft Windows Server 2012 R2

- Все ОС с архитектурой, отличной от x86/x64 (PowerPC, Sparc, Itanium)

- Red Hat Enterprise Linux Server

- Ubuntu Server

- Solaris

- FreeBSD

- AIX

- HP-UX

Поддерживаемые алгоритмы

CSP 5. 0

ГОСТ Р 34. 10-2012 Создание подписи512 / 1024 бит

ГОСТ Р 34. 10-2012 Проверка подписи512 / 1024 бит

ГОСТ Р 34. 10-2001 Создание подписи512 бит**

ГОСТ Р 34. 10-2001 Проверка подписи512 бит***

ГОСТ Р 34. 11-2012256 / 512 бит

ГОСТ Р 34. 11-94256 бит

ГОСТ Р 34. 12-2015256 бит****

ГОСТ Р 34. 13-2015256 бит****

ГОСТ 28147-89256 бит2

** До 31 декабря 2019 года включительно.

*** До окончания действия сертификатов, содержащих указанный алгоритм ключа проверки электронной подписи.

**** Начиная с версии КриптоПро CSP 5. 0 R2.

КриптоПро CSP 5. 0 Серверная лицензия обновлено: 8 июня, 2022 автором: ЭЦП SHOP

Похожие товары

Криптографический шлюз (его также называют криптошлюзом, VPN-шлюзом или криптомаршрутизатором) — это программно-аппаратный комплекс, целью использования которого является защита сетевого трафика, передаваемого через открытые, то есть незащищённые, или недоверенные каналы связи. В основе работы криптошлюза лежит технология VPN (Virtual Private Network, виртуальная частная сеть). При этом он обладает полной функциональностью VPN-маршрутизатора и обеспечивает защиту передаваемой информации с помощью алгоритмов шифрования.

Традиционно существуют две основные модели реализации безопасного соединения с использованием криптошлюза.

- Первая модель — так называемая site-to-site VPN («сеть–сеть», т. е. объединение площадок), когда необходимо реализовать, например, взаимодействие внутри распределённой ИТ-инфраструктуры предприятия или между несколькими центрами обработки данных.

- Второй вариант — TLS VPN («удалённый пользователь–сеть») — позволяет отдельным пользователям получать полный или ограниченный доступ к корпоративным веб-порталам, а также к различным ресурсам в защищаемых сегментах сети.

Компания «КриптоПро» специализируется на разработке средств криптографической защиты информации и является одним из лидеров на российском рынке в этом направлении. Несколько лет назад линейка продуктов компании пополнилась высокопроизводительным TLS-шлюзом «КриптоПро NGate», предназначенным для построения полноценной VPN-сети в целях обеспечения защищённого удалённого доступа пользователей к информационным ресурсам с одновременной поддержкой и отечественных, и зарубежных криптографических алгоритмов шифрования. В 2019 году был опубликован обзор первой версии шлюза. Примерами объектов, защищённый удалённый доступ к которым можно реализовать с помощью криптошлюза NGate, могут быть различные государственные порталы, электронные торговые площадки, сайты дистанционного банковского обслуживания, внутренние корпоративные или облачные ресурсы и системы, а также системы видео-конференц-связи и телемедицины.

Текущий обзор посвящён новой версии NGate 1. 0 R2. Мы подробно разберём реализованные изменения и улучшения, а также вопросы связанные с работой и администрированием шлюза.

В состав ПАК «КриптоПро TSP» входят следующие компоненты:

- КриптоПро TSP Server

- КриптоПро TSP Client

КриптоПро TSP Server

- Использует встроенный веб-сервер Microsoft Internet Information Services (IIS), поддерживающий различные методы аутентификации и протокол TLS (SSL);

- Поддерживает развёртывание нескольких экземпляров службы на одном компьютере;

- Позволяет настраивать несколько политик штампов в каждом экземпляре для разных сфер применения;

- Реализует разграничение доступа по списку контроля доступа, что позволяет задать ролевое разграничение доступа. Возможна посменная работа нескольких операторов службы, каждый из которых обладает своим ключом подписи штампов;

- Поддерживает одновременное использование нескольких криптопровайдеров (CSP) на разных экземплярах службы. Например, один экземпляр может работать с использованием СКЗИ “КриптоПро CSP”, другой – с использованием криптопровайдера “Microsoft Base CSP”;

- Обеспечивает заданную точность времени с использованием специализированной аппаратуры (часов точного времени);

- Устанавливается с помощью Windows Installer.

КриптоПро TSP Client

“КриптоПро TSP Client” представляет собой программную библиотеку, предоставляющую программный интерфейс встраивания этой библиотеки в конкретные прикладные системы для работы с штампами времени. “КриптоПро TSP Client” не имеет выделенного дистрибутива, его установка должна производиться совместно с установкой продукта, который использует его программный интерфейс. Модули для интеграции “КриптоПро TSP Client” в установочный пакет другого продукта включены в инструментарий разработчика “КриптоПро PKI SDK” вместе с соответствующим руководством разработчика.

В состав ПАК “КриптоПро TSP” входит приложение КриптоПро TSPUTIL, предназначенное для работы со штампами времени в командной строке. Данное приложение позволяет создавать запросы на штампы времени, получать штампы времени, сохранять запросы и штампы в файлы, обрабатывать их. КриптоПро TSPUTIL для выполнения своих функций использует “КриптоПро TSP Client”, и содержит эту программную библиотеку в своём установочном пакете.

Операционная платформа компонент ПАК “КриптоПро TSP”

“КриптоПро TSP Server” функционирует под управлением операционных систем семейств Windows Server 2003 (x86 или x64), системах Windows Server 2008 (x86 или x64), Windows Server 2008 R2;

Поддерживаемые операционные системы Windows

CSP 3. 6CSP 3. 9CSP 4. 0CSP 5. 0

Windows Server 2019×64

Windows Server 2016×64*x64**x64

Windows 10×86 / x64*x86 / x64**x86 / x64

Windows Server 2012 R2x64x64x64

Windows 8. 1×86 / x64x86 / x64x86 / x64

Windows Server 2012x64x64x64x64

Windows 8×86 / x64x86 / x64x86 / x64x86 / x64

Windows Server 2008 R2x64 / itaniumx64x64x64

Windows 7×86 / x64x86 / x64x86 / x64x86 / x64

Windows Server 2008×86 / x64 / itaniumx86 / x64x86 / x64x86 / x64

Windows Vistax86 / x64x86 / x64

Windows Server 2003 R2x86 / x64 / itaniumx86 / x64x86 / x64x86 / x64

Windows Server 2003×86 / x64 / itaniumx86 / x64x86 / x64x86 / x64

Windows XPx86 / x64

Windows 2000×86

* Начиная с версии КриптоПро CSP 3. 9 R2.

** Начиная с версии КриптоПро CSP 4. 0 R2.

Компания КриптоПро разработала полный спектр программных и аппаратных продуктов для обеспечения целостности, авторства и конфиденциальности информации с применением ЭП и шифрования для использования в различных средах (Windows, Unix, Java). Новое направление продуктов компании – программно-аппаратные средства криптографической защиты информации с использованием смарткарт и USB ключей, позволяющие существенно повысить безопасность систем, использующих ЭП.

Наша компания является дилером КриптоПро и имеет соответствующий сертификат.

Стоимость продуктов КриптоПро CSP:

Наименование

Цена

Лицензия на право использования СКЗИ “КриптоПро CSP” версии 4. 0 на одном рабочем месте * Лицензия на рабочее место не позволит использовать КриптоПро CSP в среде серверных операционных систем

3 100,00

Лицензия на право использования СКЗИ “КриптоПро CSP” версии 4. 0 на сервере

37500,00

Сертификат на годовую техническую поддержку СКЗИ “КриптоПро CSP” на рабочем месте

850,00

Сертификат на годовую техническую поддержку СКЗИ “КриптоПро CSP” на сервере

4 150,00

Дистрибутив СКЗИ “КриптоПро CSP” версии 4. 0 КС1 и КС2 на CD. Формуляры

1 450,00

Лицензия на право использования СКЗИ “КриптоПро CSP” версии 5. 0 на одном рабочем месте * Лицензия на рабочее место не позволит использовать КриптоПро CSP в среде серверных операционных систем

3 100,00

Лицензия на право использования СКЗИ “КриптоПро CSP” версии 5. 0 на сервере

37500,00

Сертификат на установку и (или) обновление СКЗИ “КриптоПро CSP” на рабочем месте или сервере *Работы по установке СКЗИ КриптоПро CSP выполняются в офисе ООО «КРИПТО-ПРО» или в режиме удаленного доступа к рабочему месту или серверу

5500,00

Обращаем внимание, что для продолжения работы с ГОСТ Р 34. 10-2001 в 2019 году (отключая предупреждающие окна или запреты при обращении к ключам ГОСТ Р 34. 10-2001 после 1 января 2019 года) с использованием продуктов КриптоПро необходимо применить следующие рекомендации:

- Рекомендации по отключению предупреждающих окон;

- Рекомендации по переносу даты блокировки работы с ГОСТ Р.34.10-2001 для пользователей КриптоПро CSP 4.0, функционирующем в режиме усиленного контроля ключей*;

- Рекомендации по переносу даты блокировки работы с ГОСТ Р.34.10-2001 для пользователей КриптоПро JCP 2.0.

*По умолчанию в данных версиях отключен. Подробнее в ЖТЯИ. 00087-01 95 01. Правила пользования.

В эксплуатационной документации на КриптоПро CSP 3. 9, 4. 0 и КриптоПро JCP 2. 0 явно указан запрет на формирование электронной подписи по ГОСТ Р 34. 10-2001 с 1 января 2019 года. Но, в связи с переносом сроков перехода на ГОСТ Р 34. 10-2012 до 1 января 2020 года, нами были направлены соответствующие извещения в ФСБ России, корректирующие эту дату. Информация о согласовании извещений будет опубликована на нашем сайте.

Попытка использования ГОСТ Р 34. 10-2001 (кроме проверки подписи) на всех выпущенных к настоящему моменту сертифицированных версиях КриптоПро CSP 3. 9, 4. 0 и КриптоПро JCP 2. 0 с 1 января 2019 года вызовет ошибку или предупреждение (в зависимости от продукта и режима работы), в соответствии с изначально принятым в 2014 году порядком перехода на ГОСТ Р 34. 10-2012 до 1 января 2019 года. Ошибки/предупреждающие окна могут привести к неработоспособности автоматических/автоматизированных систем при использовании ими ключей ГОСТ Р 34. 10-2001, в связи с чем просим заблаговременно применить упомянутые инструкции.

Также сообщаем, что на данный момент завершается сертификация обновленных версий КриптоПро CSP 4. 0 R4 и КриптоПро JCP 2. 0 R2, о чем будет сообщено на нашем сайте. Рекомендуем обновиться до этих версий после их выхода.

Сертификация шлюза «КриптоПро NGate» и выполнение требований законодательства

NGate был включён в Единый реестр российских программ для электронных вычислительных машин и баз данных Минцифры России в 2017 году (запись № 305680). В декабре 2019 года все компоненты шлюза (и серверные, и клиентские) прошли проверку на соответствие требованиям ФСБ России к средствам криптографической защиты информации по классам защиты КС1, КС2 и КС3 (получены сертификаты № СФ/124-3629, СФ/124-3630 и СФ/124-3631 для NGate в различных исполнениях). Кроме того, компоненты шлюза удалённого доступа используют в своём составе собственный криптопровайдер «КриптоПро CSP», который также сертифицирован ФСБ России для защиты информации по тем же классам.

Успешное прохождение сертификации подтверждает высокий уровень безопасности программного и аппаратного обеспечения NGate и возможности его использования для обеспечения защищённой передачи конфиденциальной информации (включая персональные данные) в том числе в рамках программы по импортозамещению.

Выше уже упоминалось, но повторим явно в текущем разделе следующее важное замечание. В среде виртуализации можно использовать NGate без ограничений функциональности и производительности (кроме тех, что связаны с характеристиками виртуальных машин), но только с пониженным классом сертификации. Криптошлюз NGate в виде виртуальной платформы отвечает требованиям ФСБ России по классу КС1.

Помимо указанного, NGate отвечает требованиям законодательства в области обеспечения информационной безопасности в различных сферах. Общую информацию мы привели в следующей таблице.

Таблица 4. Требования законодательства РФ в области обеспечения информационной безопасности, которым отвечает «КриптоПро NGate»

Сфера ИБЗаконыДополнительная информацияЕдиная биометрическая система (ЕБС)149-ФЗ (с изменениями 482-ФЗ) и 4-МР ЦБ РФNGate удовлетворяет требованиям указанных законов и методических рекомендаций в части удалённой идентификации в ЕБС, поскольку криптошлюз имеет необходимые сертификаты ФСБ России и поддерживает одновременно и ГОСТ TLS, и зарубежные криптонаборы TLSПерсональные данные (ПД) и государственные информационные системы (ГИС)21-й / 17-й приказы ФСТЭК РоссииNGate реализует меры защиты информации в различных категориях:управление доступом в части УПД. 13,защита информационных систем и передачи данных в части меры ЗИС. 3,идентификация и аутентификация в части мер ИАФ. 1, ИАФ. 5 и ИАФ. 6Критическая информационная инфраструктура239-й приказ ФСТЭК РоссииNGate реализует меры защиты информации в различных категориях:управление доступом в части мер УПД. 13, УПД. 14,защита информационных систем и их компонентов в части ЗИС. 19,идентификация и аутентификация в части мер ИАФ. 1, ИАФ. 5, ИАФ. 6 и ИАФ. Кроме этого, криптошлюз отвечает следующим требованиям приказа (п. 31):не допускается наличия удалённого доступа напрямую к защищаемым объектам критической информационной инфраструктуры (КИИ) со стороны третьих лиц, т. не работников объекта КИИ (такой доступ через NGate допускается, поскольку VPN-доступ не считается доступом «напрямую»),должна обеспечиваться стойкость к санкциям (выполняется, поскольку NGate — полностью отечественный криптошлюз),реализуется полная поддержка со стороны производителя. Защита информации финансовых организацийГОСТ Р 57580. 1-2017NGate реализует большинство требований в категории защиты информации от раскрытия и модификации при осуществлении удаленного доступа (ЗУД)Удалённый мониторинг энергооборудования1015-й приказ Министерства энергетики РФот 06. 2018NGate реализует следующие требования к информационной безопасности объектов электроэнергетики:обеспечение криптографической защиты удалённого соединения и обмена данными,применение сертифицированных средств защиты информации.

Системные требования «КриптоПро NGate»

NGate сертифицирован ФСБ России по классам защиты КС1, КС2 и КС3 и может поставляться как в виде программно-аппаратного комплекса, с предустановкой программного обеспечения на специализированные сетевые аппаратные платформы в различных конфигурациях в зависимости от необходимых технических параметров, вычислительных мощностей и требований инфраструктуры каждой конкретной организации, так и в виде программного обеспечения для развёртывания в среде виртуализации.

В первом случае компания приобретает оборудование для системы управления NGate (две модели) и каждого из узлов кластера (шесть вариантов). В следующих двух таблицах мы собрали основные технические характеристики и показатели производительности аппаратных платформ NGate.

Таблица 1. Основные характеристики аппаратных платформ «КриптоПро NGate» (центр управления сетью)

Параметр«NGate ЦУС 100» «NGate ЦУС 200» Формфактор1UПараметры блока питания150 Вт АТХ300 Вт ATX, резервный БП (PSU)Сетевые интерфейсыRJ-45 1GbE × 6 шт. RJ-45 1GbE × 8 шт. SFP+ LAN 10 GbE × 4 шт.

Таблица 2. Основные характеристики аппаратных платформ «КриптоПро NGate» (узел кластера)

ПараметрNGate 3000NGate 2000NGate 1500NGate 1000NGate 600NGate 320TLS ProxyДо 45 000 подключений,до 20 Гбит/cДо 15 000 подключений,до 8 Гбит/cДо 8 000 подключений,до 4 Гбит/cДо 4 000 подключений,до 2,3 Гбит/cДо 2 000 подключений,до 1 Гбит/cДо 500 подключений,до 0,6 Гбит/cTLS VPNДо 12 000 подключений,до 8 Гбит/cДо 8 000 подключений,до 5 Гбит/cДо 4 000 подключений,до 2 Гбит/cДо 2 000 подключений,до 1 Гбит/cДо 700 подключений,до 0,5 Гбит/cДо 150 подключений,до 0,14 Гбит/cФормфактор1UНастольныйПараметры блока питания650 Вт АТХ, резервный БП (PSU)300 Вт АТХ, резервный БП (PSU)300 Вт АТХ, резервный БП (PSU)220 Вт АТХ150 Вт АТХ36 Вт, адаптер питания 12В 3АСетевые интерфейсыRJ-45 1GbE × 4 шт. SFP+ LAN 10GbE × 4 шт. RJ-45 1GbE × 8 шт. SFP+ LAN 10GbE × 4 шт. RJ-45 1GbE × 6 шт. SFP LAN 1 GbE × 2 шт. RJ-45 1GbE × 6 шт. RJ-45 1GbE × 3 шт.

Для развёртывания NGate в виде виртуальной программной платформы виртуальные машины должны удовлетворять определённым системным требованиям. Мы перечислили их в таблице далее.

Таблица 3. Системные требования для установки системы управления «КриптоПро NGate» в среде виртуализации

ПараметрЦУС NGateУзел NGateСреда виртуализацииVMware Workstation (версии 11–16),VMware ESXi (версии 5. 5–7. 0),Hyper-V (версии 8, 8. 1, 10, 2008, 2008 R2, 2012, 2012 R2, 2016),Xen (Citrix Hypervisor) (версии 7. 1–8. 2),Virtual Box (версии 3. 2–6. 1)Гостевая операционная системаDebian Linux 11 x64Оперативная память1 ГБ и болееЖёсткий дискНе менее 100 ГБ (в том числе для журналирования событий и другой информации)Не менее 8 ГБВиртуальные сетевые интерфейсыНе менее 1 шт. (тип сетевого адаптера — E1000, тип сетевого взаимодействия — Bridged Networking)

Как видно, эти требования являются легко выполнимыми. Однако при использовании NGate в среде виртуализации возникают другие ограничения: происходит понижение класса криптографической защиты до КС1.

К программной и аппаратной частям пользовательских устройств для работы VPN-клиента NGate особых требований не предъявляется. Работа VPN-клиента возможна практически на всех популярных настольных и мобильных операционных системах, включая отечественные программные и аппаратные разработки:

- Microsoft Windows версий 7, 8, 8.1, 10, 11,

- macOS версий 10.10–10.15, 11,

- Linux (RHEL, CentOS, Debian, Ubuntu, ROSA, Astra, ALTLinux и другие),

- iOS,

- Android,

- «Аврора».

Для получения доступа к защищаемым ресурсам пользователь может применять VPN-клиент NGate, веб-браузер либо собственное мобильное приложение после встраивания в него криптопровайдера «КриптоПро CSP 5. 0 R2» (реализует поддержку TLS с ГОСТ для операционных систем iOS, Android и «Аврора» без дополнительных тематических исследований).

Поддерживаемые носители

В таблице указаны носители, продемонстрировавшие работоспособность с соответствующими версиями КриптоПро CSP.

- П – пассивный носитель – флеш-память с защитой PIN-ом от записи.

- А – активный носитель – неизвлекаемые ключи без защиты канала связи с носителем.

- ФКН – функциональный ключевой носитель – неизвлекаемые ключи с защитой канала связи с носителем.

Подробней о типах носителей – в нашем блоге.

CSP 3. 6CSP 3. 9CSP 4. 0CSP 5. 0CSP 5. 0 R2

КриптоПро

Реестр Windows*ППППП

Жёсткий дискППППП

USB-флеш дискППППП

Alioth

SCOne Series (v5/v6)ПППП

Gemalto

Optelio Contactless Dxx RxППППП

Optelio Dxx FXR3 JavaППППП

Optelio G257ПППП

Optelio MPH150ПППП

ISBC

Esmart TokenППППП

Esmart Token ГОСТПП / АП / А / PKCS

MorphoKST

MorphoKSTПППП

NovaCard

CosmoПППП

Rosan

G&D element V14 / V15ППП

G&D 3. 45 / 4. 42 / 4. 44 / 4. 45 / 4. 65 / 4. 80ППП

Kona 2200s / 251 / 151s / 261 / 2320ППП

Kona2 S2120s / C2304 / D1080ППП

SafeNet *

eToken Java Pro JCППППП

eToken 4100ППП

eToken 5100ППП

eToken 5110ППП

eToken 5105ППП

eToken 5205ППП

Актив

Рутокен 2151ПП / АП / А / PKCS

Рутокен TLSPKCS

Рутокен SППППП

Рутокен КПФКНПП

Рутокен LiteППППП

Рутокен ЭЦП PKIП / АП / А / PKCS

Рутокен ЭЦППППП / АП / А / PKCS

Рутокен ЭЦП 2. 0ППП / АП / А / PKCS

Рутокен ЭЦП 2. 0 TouchППП / АП / А / PKCS

Рутокен ЭЦП 2. 0 2100ППП / АП / А / PKCS

Рутокен ЭЦП 2. 0 3000ППП / ФКНП / PKCS / ФКН

Рутокен ЭЦП BluetoothПП / АП / А / PKCS

Рутокен ЭЦП 2. 0 BluetoothП / АП / А / PKCS

Рутокен ЭЦП 2. 0 FlashПППП / АП / А / PKCS

Рутокен PINPadАА / PKCS

Смарт-карта Рутокен 2151ПП / АП / А / PKCS

Смарт-карта Рутокен ЭЦП SCППП / АП / А / PKCS

Смарт-карта Рутокен LiteПППП

Смарт-карта Рутокен ЭЦП 2. 0 2100ППП / АП / А / PKCS

Смарт-карта Рутокен ЭЦП 3. 0 (NFC)П / PKCS / ФКН

Аладдин Р. JaCarta ГОСТППППП

JaCarta PKIППППП

JaCarta PROППППП

JaCarta LTППППП

JaCarta SF/ГОСТП / А / PKCS

JaCarta-2 SEП / А / PKCS

JaCarta-2 ГОСТПП / АП / А / PKCS

Инфокрипт

InfoCrypt Token++ФКНФКН

InfoCrypt Token++ TLSАА

InfoCrypt Token++ liteППП

InfoCrypt VPN-Key-TLSАА

Мультисофт

MS_Key исп. 8 АнгараПППП

MS_Key ESMART исп. 5ПППП

СмартПарк

Форос / R301 ФоросППППП

Форос 2. БазисФКН

Форос 2П

Оскар / Оскар 2ППППП

Рутокен МагистраППППП

Dallas

Touch Memory, DS199x (в считывателях Соболь, Аккорд)ППППП

* Поддерживается только в ОС Windows.

Поддерживаемые алгоритмы

CSP 3. 6CSP 3. 9CSP 4. 0CSP 5. 0

ГОСТ Р 34. 10-2012 Создание подписи512 / 1024 бит512 / 1024 бит

ГОСТ Р 34. 10-2012 Проверка подписи512 / 1024 бит512 / 1024 бит

ГОСТ Р 34. 10-2001 Создание подписи512 бит512 бит512 бит512 бит**

ГОСТ Р 34. 10-2001 Проверка подписи512 бит512 бит512 бит512 бит***

ГОСТ Р 34. 10-94 Создание подписи1024 бит*

ГОСТ Р 34. 10-94 Проверка подписи1024 бит*

ГОСТ Р 34. 11-2012256 / 512 бит256 / 512 бит

ГОСТ Р 34. 11-94256 бит256 бит256 бит256 бит

ГОСТ Р 34. 12-2015256 бит****

ГОСТ Р 34. 13-2015256 бит****

ГОСТ 28147-89256 бит256 бит256 бит256 бит

* До версии КриптоПро CSP 3. 6 R2 (сборка 3. 6497 от 2010-08-13) включительно.

Работа с «КриптоПро NGate»

Процесс работы с NGate можно разбить на три основные части: подготовка к эксплуатации, настройка доступа к ресурсам и системам и собственно эксплуатация. Подробное описание всех этапов настройки и взаимодействия с NGate приведено в сопроводительной документации.

Подготовка к эксплуатации связана с первоначальным развёртыванием и настройкой программного обеспечения криптошлюза на аппаратной или виртуальной платформе. Этот этап является наиболее трудоёмким и ответственным. Он требует наличия практических навыков работы с операционной системой семейства Linux, знаний о сети организации и инфраструктуре открытых ключей (Public Key Infrastructure, PKI).

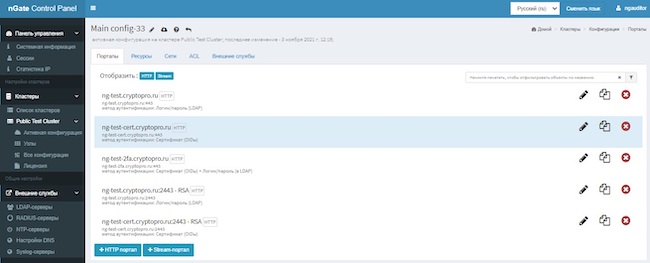

Затем с использованием веб-интерфейса администрирования осуществляется настройка криптошлюза для решения задач связанных с организацией доступа пользователей к ресурсам. Сюда входят настройка порталов, серверных мандатов, пользовательских ролей и политик доступа к защищаемым ресурсам, а также конфигурирование взаимодействия со внешними службами (Microsoft AD или другими LDAP-серверами, системами мониторинга, SIEM, средствами аутентификации, включая RADIUS-серверы, и др.

Дальнейшее обслуживание криптошлюза в ходе его эксплуатации при грамотном развёртывании всех компонентов и правильной настройке параметров не требует постоянного вмешательства или участия со стороны администраторов. Это связано с тем, что в штатном режиме работы круг их задач существенно уменьшается и ограничивается в основном диагностикой и контролем состояния компонентов и систем в составе криптошлюза, устранением неполадок (при обнаружении таковых), мониторингом текущих настроек и обновлением программного обеспечения.

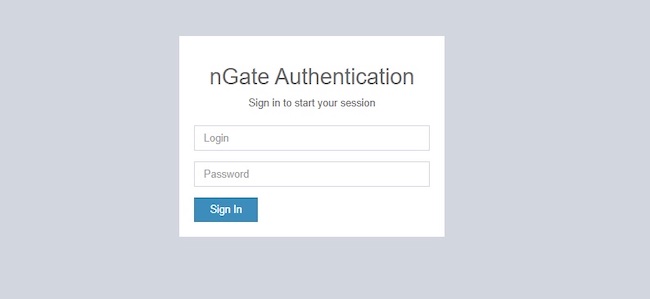

Доступ к интерфейсу администрирования

В рамках подготовки этого обзора разработчик предоставил нам пользовательский сертификат и учётную запись типа «Аудитор» для доступа к тестовому стенду NGate. Эта пользовательская роль является одной из штатных функций продукта и предоставляет возможность просматривать большую часть разделов и возможностей веб-интерфейса без права что-либо изменять. Кроме того, для доступа использовались «Яндекс. Браузер», поскольку он поддерживает шифрование по ГОСТ, и «КриптоПро CSP» в качестве вспомогательного программного обеспечения (установочный файл доступен на основной странице после регистрации).

Рисунок 4. Вход в веб-интерфейс администрирования «КриптоПро NGate»

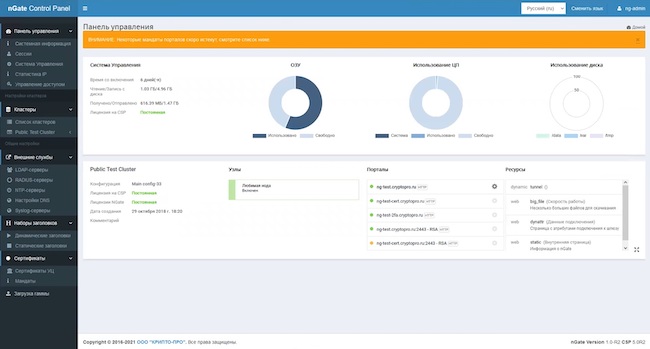

Панель управления

После авторизации пользователь попадает на главную страницу — вкладку «Системная информация» панели управления. Сам интерфейс доступен на двух языках: русском и английском, с возможностью переключения между ними в любой момент.

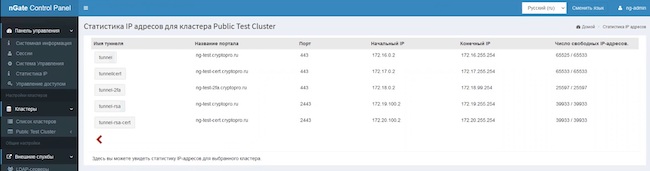

Здесь отображается информация о работоспособности устройств криптошлюза и основные сведения о кластерах (конфигурации, используемые лицензии, узлы; порталы, которые привязаны к кластеру, и ресурсы этих порталов).

Полезной и удобной функцией в новой версии стали предупреждения о скором окончании срока действия сертификатов (ключей) порталов. Эта информация доступна также в виде цветовых меток слева от каждого портала и по протоколу мониторинга SNMP (данные о посещении мандатов).

Рисунок 5. Вкладка «Системная информация» панели управления «КриптоПро NGate»

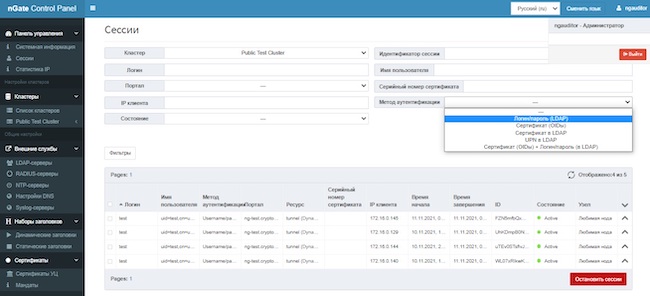

Кроме того, важным моментом является отображение конкретного узла, который отвечает за подключение выбранного пользователя. Эта информация может быть использована как вспомогательная при диагностике неполадок (для детектирования источника проблем сетевого доступа при наличии в кластере более одного узла). Она была добавлена в интерфейс в связи с высокой востребованностью у заказчиков.

Рисунок 6. Поиск сессий пользователей в веб-интерфейсе «КриптоПро NGate»

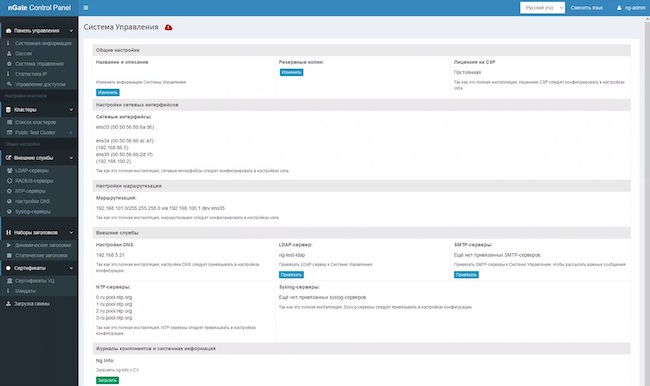

Рисунок 7. Информация о системе управления в составе «КриптоПро NGate»

Рисунок 8. Информация о системе управления в составе «КриптоПро NGate»

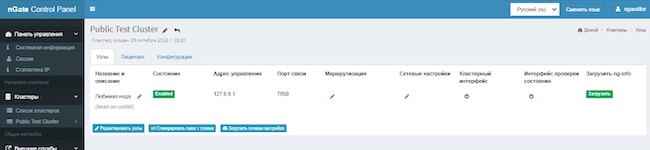

Настройка конфигураций кластеров

С момента выхода первой версии NGate был существенно переработан интерфейс, отображающий информацию о конфигурации кластеров: он стал более дружественным и понятным.

Рисунок 9. Информация о конфигурации кластера в веб-интерфейсе «КриптоПро NGate»

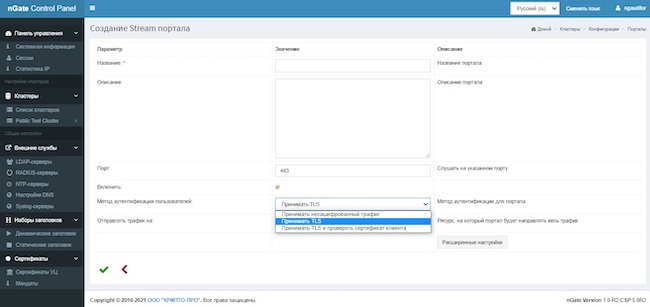

Рисунок 10. Добавление портала для доступа пользователей к ресурсам по произвольному TCP-протоколу в веб-интерфейсе «КриптоПро NGate»

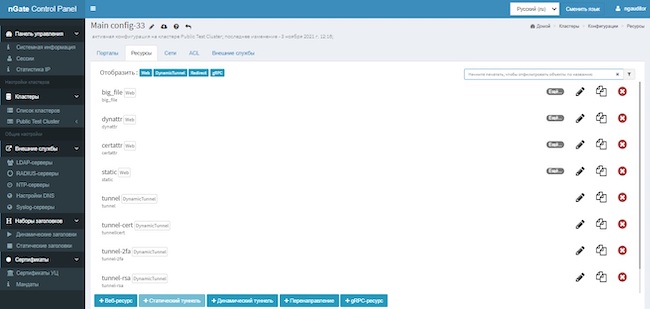

На другой вкладке этого же раздела можно смотреть детальную информацию о защищаемых ресурсах, настраивать их, добавлять новые, копировать или удалять уже существующие. Можно добавить веб-ресурс, динамический туннель, ресурс для перенаправления пользователей и gRPC-сервисы. По протоколу gRPC работают различные веб-приложения, а в целом он реализует удалённые программные интерфейсы (API).

Рисунок 11. Информация о ресурсах, связанных с кластером, в веб-интерфейсе «КриптоПро NGate»

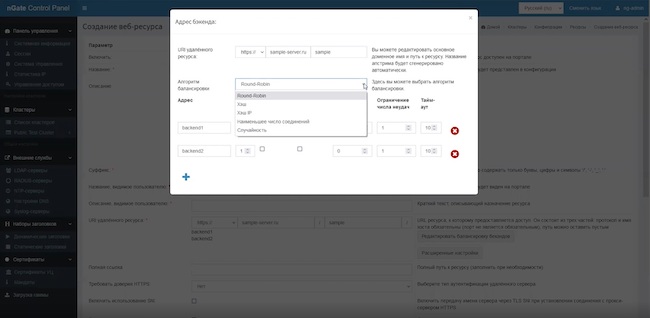

При настройке веб-ресурсов значительно расширен список возможностей тонкого конфигурирования, а также добавлена функция по балансировке бэкенда для гибкого распределения нагрузки непосредственно со шлюза (или нескольких шлюзов).

Рисунок 12. Создание веб-ресурса в интерфейсе «КриптоПро NGate»

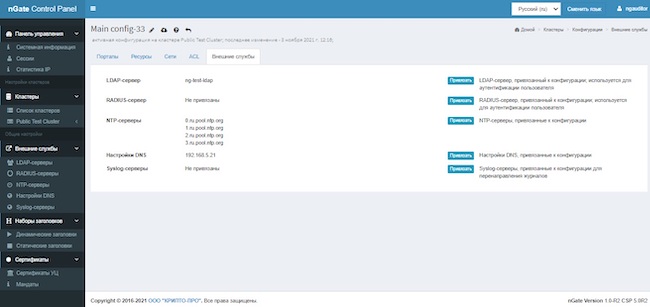

Список доступных внешних служб можно увидеть (и настроить) как в особом разделе веб-интерфейса, так и на вкладке выбранной конфигурации кластера. Но во втором случае будут отображены только те системы и серверы, которые настроены для конкретного кластера.

Рисунок 13. Внешние службы, настроенные для кластера, в веб-интерфейсе «КриптоПро NGate»

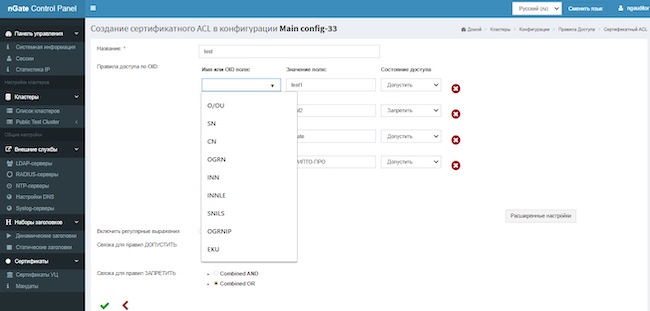

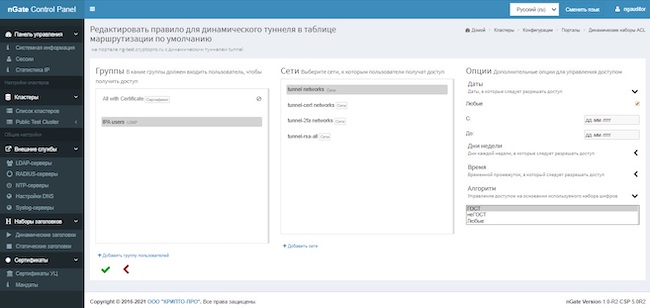

Также в разделах конфигурации кластера администратор осуществляет настройку правил и политик доступа к ресурсам (ACL) на основе групп пользователей на каком-либо сервере LDAP (к примеру, Microsoft AD) либо сертификатов (новая функциональность). Сертификатный ACL — это способ задать правила доступа на основе содержимого полей пользовательских сертификатов. В актуальной версии шлюза стало возможно создавать правила с запретительным доступом (в предыдущей версии он был только разрешительным), а также существенно расширился набор полей. Теперь анализируются не только поля с названием организации (Organization / Organization Unit), но и другие, в том числе нестандартные.

Рисунок 14. Настройка сертификатного ACL в веб-интерфейсе «КриптоПро NGate»

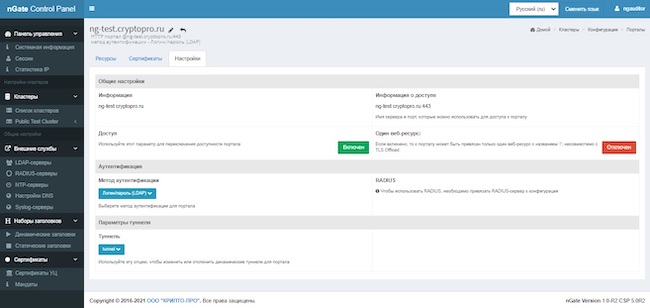

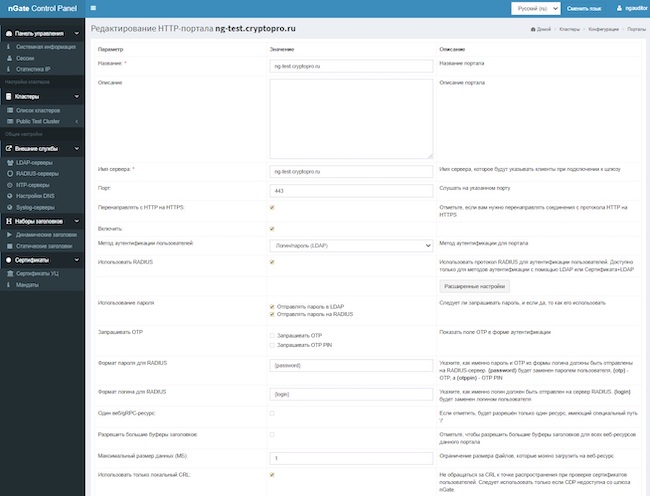

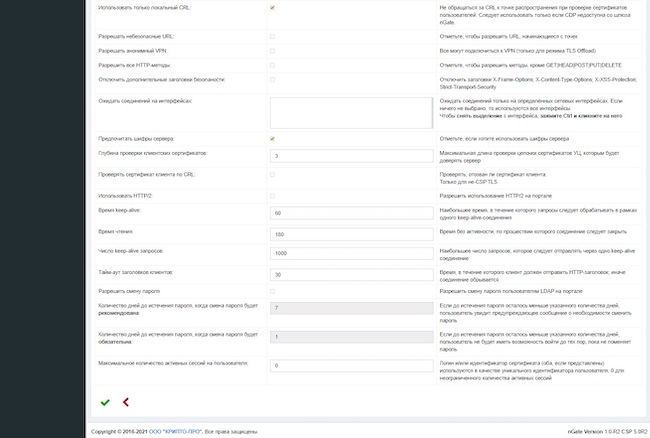

Настройка порталов

В веб-интерфейсе администрирования появился раздел с подробной информацией по каждому порталу (ранее эти данные были разбросаны по разным страницам). Существенным функциональным обновлением стало появление возможности создавать правила для динамического туннелирования, определяющие то, какие пользователи к каким порталам и при каких условиях могут подключаться — то есть какие подсети могут назначаться клиенту в зависимости от правил ACL.

Рисунок 15. Общая информация о настройках портала в веб-интерфейсе «КриптоПро NGate»

Рисунок 16. Создание правила для динамического туннелирования в веб-интерфейсе «КриптоПро NGate»

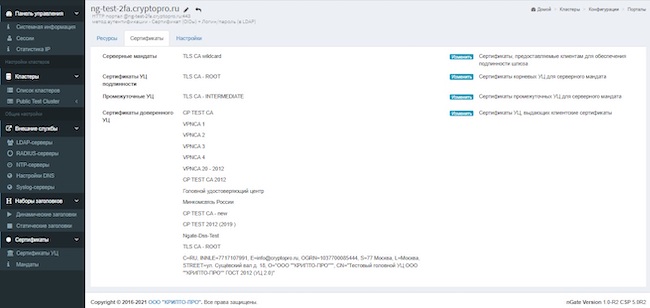

Страница с данными о сертификатах содержит информацию о серверных мандатах и удостоверяющих центрах, включая те, что указаны как доверенные для конкретного портала. Отметим, что на одном кластере может быть несколько наборов порталов с разными сертификатами, в том числе с разными доверенными.

Рисунок 17. Информация о сертификатах портала в веб-интерфейсе «КриптоПро NGate»

Рисунок 18. Настройка портала в веб-интерфейсе «КриптоПро NGate»

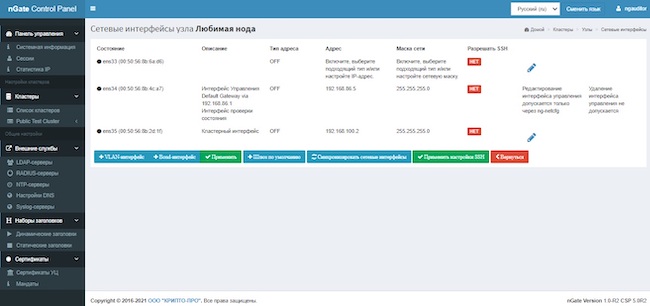

Настройки узлов

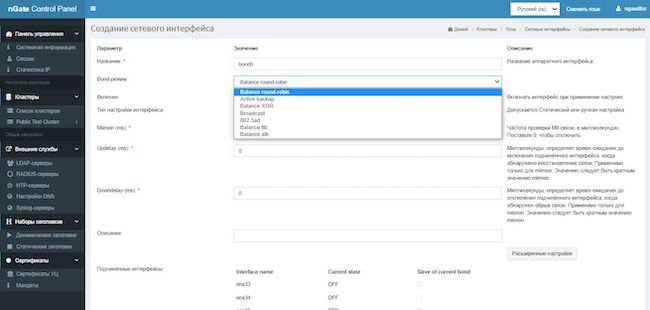

Новой функциональностью в разделе веб-интерфейса «Кластеры» стали возможности создания VLAN- и агрегированных сетевых интерфейсов (Bond-интерфейсов).

Рисунок 19. Общая информация об узлах кластера в веб-интерфейсе «КриптоПро NGate»

Рисунок 20. Сетевые интерфейсы узла кластера в веб-интерфейсе «КриптоПро NGate»

При объединении сетевых интерфейсов поддерживаются различные алгоритмы агрегации. При этом происходит создание логического или виртуального сетевого интерфейса, объединяющего несколько физических. Эта технология позволяет повысить отказоустойчивость сети (при объединении нескольких одинаковых интерфейсов выход из строя одного из них не повлияет на работоспособность сети) и повысить её пропускную способность.

Рисунок 21. Создание Bond-интерфейса в «КриптоПро NGate»

Защита персональных данных

КриптоПро CSP версии 3. 9 на 1 р.

Средство криптографической защиты. Поддерживаемые ОС: Windows Vista, 7,

8, 10. Лицензия на рабочее место не позволит использовать КриптоПро CSP в

среде серверных операционных систем

КриптоПро CSP версии 4. 0 на 1 р.

Средство криптографической защиты. Поддерживаемые ОС: Windows 7, 8,

10. Лицензия на рабочее место не позволит использовать КриптоПро CSP в

среде серверных операционных систем

КриптоПро CSP версии 3. 6 на 1 р.

Средство криптографической защиты. Поддерживаемые ОС: Windows XP, Vista,

7, 8. Лицензия на рабочее место не позволит использовать КриптоПро CSP в

среде серверных операционных систем

Чтобы оформить заказ

Наш менеджер свяжется с вами для оформления заказа

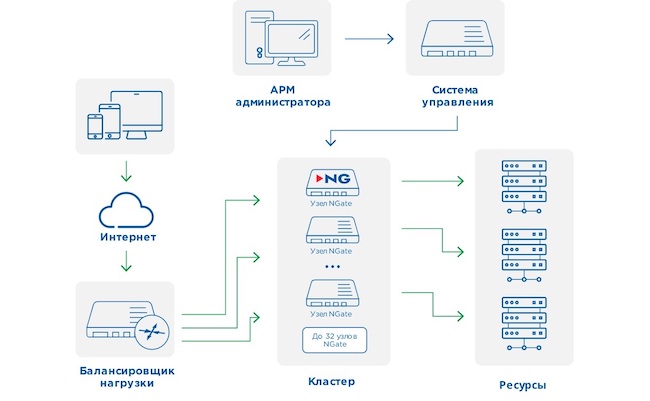

С точки зрения архитектуры NGate состоит из следующих компонентов: клиента (в виде VPN-клиента или браузера), сервера (самого шлюза) и системы управления (центра управления сетью, ЦУС). Дополнительно потребуется организовать автоматизированное рабочее место (АРМ) для администратора.

Основой серверной части NGate является криптопровайдер «КриптоПро CSP». В новой версии шлюза используется обновлённая его редакция — 5. 0 R2. В ней помимо прочего реализована работа с алгоритмами «Кузнечик» (ГОСТ 34. 12-2015) и «Магма» (ГОСТ 28147-89), добавлена и расширена поддержка отечественных операционных систем («Аврора», Astra Linux, ALT Linux). Кроме того, появились возможности по построению решений на базе отечественных процессоров «Байкал». Таким образом, стало возможным полноценное импортозамещение при внедрении криптографического шлюза для организации защищённого удалённого доступа ко критическим ресурсам.

В зависимости от размера конкретной организации, её сетевой инфраструктуры, предполагаемого количества клиентов, одновременных подключений и других параметров возможны два варианта конфигурации.

Минимальная — единое решение из одного криптошлюза, объединённого с центром управления на одной аппаратной или же виртуальной платформе. Такой вариант подойдёт для использования небольшими организациями, у которых нет филиалов или сетевая инфраструктура которых не разнесена по разным центрам обработки данных (ЦОДам). Эта конфигурация является самой простой в установке и настройке, однако не может обеспечить высокую отказоустойчивость и производительность при доступе к ресурсам, системам и приложениям.

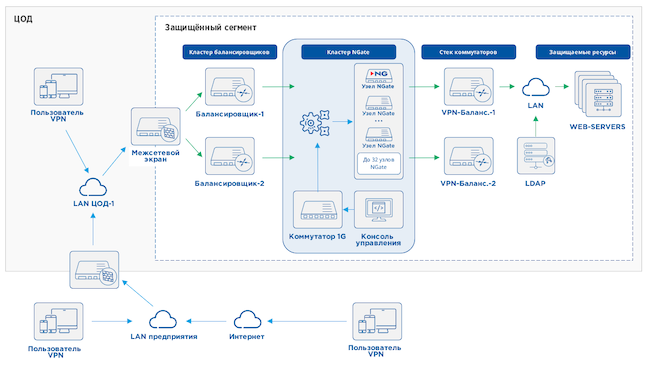

Рисунок 1. Схема внедрения «КриптоПро NGate» в минимальной конфигурации

Кластерная конфигурация позволяет построить распределённую, отказоустойчивую и хорошо масштабируемую в части производительности систему. В этом варианте предусматривается объединение нескольких криптошлюзов (до 32 узлов единовременно) в один кластер. При этом центр управления сетью устанавливается отдельно и образует единую (централизованную) систему для настройки, мониторинга работы всех криптошлюзов и управления доступом к требуемым ресурсам и системам организации. Возможности центра управления по автоматизированной загрузке настроек и конфигураций на новые криптошлюзы в кластерах существенно облегчают и ускоряют процессы связанные как с вертикальной, так и с горизонтальной масштабируемостью системы. При этом выход из строя какого-либо узла кластера не приводит к разрыву соединений, поскольку балансировщик синхронизирует данные о сессии между устройствами и соединение перераспределяется на свободные узлы кластера. Может использоваться любой балансировщик, способный распределять TCP-соединения по узлам кластера, в том числе бесплатный HAProxy.

Рисунок 2. Схема внедрения «КриптоПро NGate» в виде кластера

Рисунок 3. Реализация технологии TLS VPN с помощью «КриптоПро NGate» в виде кластера

Поддерживаемые UNIX-подобные операционные системы

CSP 3. 6CSP 3. 9CSP 4. 0CSP 5. 0

iOS 13 / 14ARM64******

iOS 12ARM64*****ARM64

iOS 11ARM64***ARM64

iOS 10ARM32** / ARM64**ARM32*** / ARM64***ARM32 / ARM64

iOS 9ARM32** / ARM64**ARM32 / ARM64ARM32 / ARM64

iOS 8ARM32 / ARM64**ARM32 / ARM64ARM32 / ARM64

iOS 6 / 7ARM32ARM32

iOS 4. 2 / 4. 3 / 5ARM32

macOS 11ARM64 / x64******

macOS 10. 15×64******

macOS 10. 14×64*****x64

macOS 10. 13×64*****x64

macOS 10. 12×64**x64***x64

macOS 10. 11×64**x64x64

macOS 10. 10×64**x64x64

macOS 10. 9x64x64x64

macOS 10. 8x64x64

macOS 10. 7x64x64

macOS 10. 6×86 / x64x86 / x64

Android 7+ARM32 / ARM64

ОС “Аврора”ARM32******

SailfishOS 2 / 3ARM32*****ARM32

Solaris 10 / 11×86 / x64 / sparcx86 / x64 / sparcx86 / x64 / sparcx86 / x64 / sparc

Solaris 9×86 / x64 / sparc

AIX 5 / 6 / 7PowerPCPowerPCPowerPCPowerPC

FreeBSD 12×86 / x64

FreeBSD 11×86 / x64***x86 / x64

FreeBSD 10×86 / x64x86 / x64x86 / x64

FreeBSD 8 / 9×86 / x64x86 / x64x86 / x64x86 / x64

FreeBSD 7×86 / x64

FreeBSD 6×86*

LSB 4. 0x86 / x64x86 / x64x86 / x64x86 / x64

LSB 3. 0 / LSB 3. 1×86 / x64

RHEL 8×64******

RHEL 7×64**x64x64

RHEL 5 / 6×86 / x64x86 / x64x86 / x64x86 / x64

RHEL 4×86 / x64x86 / x64x86 / x64

RHEL 3. 3 спец. сборкаx86x86x86x86

CentOS 8×64******

CentOS 7×86 / x64**x86 / x64x86 / x64

CentOS 5 / 6×86 / x64x86 / x64x86 / x64x86 / x64

CentOS 4×86 / x64x86 / x64

Ubuntu 19. 10 / 20. 04×64******

Ubuntu 18. 04 / 18. 10×86 / x64*****x86 / x64

Ubuntu 15. 10 / 16. 04 / 16. 10×86 / x64**x86 / x64***x86 / x64

Ubuntu 14. 04×86 / x64**x86 / x64x86 / x64

Ubuntu 12. 04 / 12. 10 / 13. 04×86 / x64x86 / x64

Ubuntu 10. 10 / 11. 04 / 11. 10×86 / x64x86 / x64

Ubuntu 10. 04×86 / x64x86 / x64

Ubuntu 8. 04×86 / x64

Ubuntu 6. 04×86 / x64*

Linux Mint 19×86 / x64*****x86 / x64

Linux Mint 18×86 / x64**x86 / x64***x86 / x64

Linux Mint 13 / 14 / 15 / 16 / 17×86 / x64**x86 / x64x86 / x64

AlterOSx64*****x86 / x64

Astra Linuxx86 / x64**x86 / x64*** /

MIPS***** / Эльбрус*****x86 / x64 / MIPS / Эльбрус / ARM64******

Альт Сервер 9

Альт Рабочая станция 9

Альт Образование 9×86 / x64 / ARM64 / MIPS / Эльбрус******

Альт Сервер 8

Альт Рабочая станция 8

Альт Рабочая станция К 8×86 / x64****x86 / x64

Альт 8 СП Сервер

Альт 8 СП Рабочая станцияx86 / x64*****x86 / x64

Альт Линукс СПТ 7×86 / x64x86 / x64x86 / x64

ALTLinux 6×86 / x64x86 / x64x86 / x64x86 / x64

ALTLinux 4 / 5×86 / x64

Debian 10×86 / х64 / ARM / ARM64 / MIPS

Debian 9×86 / х64 / POWER / ARM / ARM64 / MIPS ***x86 / х64 / POWER / ARM / ARM64 / MIPS

Debian 8×86 / x64**x86 / х64 / POWER / ARM / MIPSx86 / х64 / POWER / ARM / ARM64 / MIPS

Debian 7×86 / x64x86 / х64 / POWER / ARM / MIPSx86 / х64 / POWER / ARM / ARM64 / MIPS

Debian 6×86 / x64x86 / x64

Debian 4 / 5×86 / x64*

РОСА ХРОМ / КОБАЛЬТ / НИКЕЛЬx86** / x64**x86 / x64x86 / x64

ОСь (OS RT)x64x64x64

ТД ОС АИС ФССП России (GosLinux)x86 / x64x86 / x64x86 / x64x86 / x64

Linpus Lite 1. 3 x86 / x64x86 / x64x86 / x64x86 / x64

Mandriva Server 5, Business Server 1 x86 / x64x86 / x64x86 / x64x86 / x64

Oracle Enterprise Linux 8×64****** / ARM64******

Oracle Enterprise Linux 7×86 / x64x86 / x64x86 / x64

Oracle Enterprise Linux 5 / 6×86 / x64x86 / x64x86 / x64x86 / x64

openSUSE Leap 42×86 / x64x86 / x64x86 / x64

openSUSE 15×86 / x64*****x86 / x64

openSUSE 13×86 / x64

openSUSE 12×86 / x64

SUSE Linux Enterprise 12 / 15×64*****x64

SUSE Linux Enterprise 11×86 / x64x86 / x64x86 / x64x86 / x64

Red OSx86 / x64x86 / x64x86 / x64

Синтез-ОС. РСx86 / x64*****x86 / x64

СинтезМx64*****x64

СинтезМ-Кx64*****x64

ОС Лотосx86 / x64*****x86 / x64

МСВСфера 6. 3 серверx64*****x64

Эльбрус версия 3Эльбрус*****Эльбрус

* До версии КриптоПро CSP 3. 6 R1 (сборка 3. 5402 от 2009-07-29) включительно.

** Начиная с версии КриптоПро CSP 3. 9 R2.

*** Начиная с версии КриптоПро CSP 4. 0 R2.

**** Начиная с версии КриптоПро CSP 4. 0 R3.

***** Начиная с версии КриптоПро CSP 4. 0 R4.

****** Начиная с версии КриптоПро CSP 5. 0 R2.

Функциональные возможности «КриптоПро NGate»

Подробное описание основных режимов работы шлюза приведено на основной странице, посвящённой его особенностям. Мы дадим краткое определение этих режимов, достаточное для формирования чёткого представления о них.

В режиме сервера портального доступа криптошлюз также находится посередине между пользователями и защищаемыми ресурсами, к которым пользователь также подключается через браузер, но, в отличие от предыдущего варианта, берёт на себя аутентификацию пользователей и предоставляет доступ к целевым ресурсам через промежуточный веб-портал, являющийся частью NGate. Криптошлюз позволяет гибко управлять доступом на основе определённых политик, правил, пользовательских ролей и других параметров таким образом, что становится возможным разграничивать области видимости в зависимости от уровня доверия по отношению к пользователю.

Режим VPN-сервера предназначен для реализации безопасного удалённого доступа сотрудников организации (на их устройства устанавливается VPN-клиент) к произвольным корпоративным ресурсам (файловым хранилищам, доступ по RDP и т. ) с использованием технологии динамического туннелирования VPN TLS.

Методы аутентификации

NGate поддерживает разнообразные способы аутентификации, а также возможность их комбинировать:

- по сертификату (реализована не только простая проверка на валидность, но и аутентификация по различным полям сертификата: Organization, Organizational Unit (O / OU), Enhanced Key Usage, а также по дополнительным наборам полей, например СНИЛС, ИНН и т. д., в том числе при пустых полях O / OU);

- с использованием сертификата присутствующего во внешней службе каталогов (Microsoft AD, LDAP);

- по одноразовому паролю (One-Time Password, OTP) при интеграции с RADIUS-сервером;

- с использованием сертификатов расположенных на различных токенах и смарт-картах (Aladdin, «Рутокен», Esmart и др.).

Возможности интеграции

Для расширения функциональных возможностей и формирования комплексных решений по защите сети, а также различных систем и ресурсов организации в соответствии с существующими потребностями бизнеса NGate можно гибко интегрировать с различными системами.

Таблица 5. Примеры сторонних систем, с которыми возможна интеграция «КриптоПро NGate»

Новые функции и улучшения

С момента выхода первой версии NGate было добавлено множество новых функций и возможностей, доработан пользовательский интерфейс консоли управления. Большое количество изменений связано с повышением удобства и упрощением взаимодействия с программным комплексом и оптимизацией его работы и быстродействия в целом. Это касается процессов связанных с его настройкой, контролем доступа пользователей к защищаемым ресурсам и системам, аутентификацией и управлением сертификатами.

Далее мы кратко перечислим новые функции и возможности или улучшения NGate версии 1. 0 R2:

- Выполнен переход на новую версию программного кода Python 3 в связи с окончанием поддержки Python 2.x.

- Произведено обновление криптопровайдера «КриптоПро CSP», составляющего основу серверной части шлюза, до версии 5.0 R2. В разделе с описанием архитектуры криптошлюза мы уже указали основные изменения, произошедшие в новой версии, поэтому дублировать их не будем.

- Расширена поддержка RADIUS-серверов для многофакторной аутентификации: теперь можно получать одноразовые пароли не только через SMS, появилась возможность одновременного ввода различных комбинаций OTP, кода OTP PIN и пароля пользователя из AD или LDAP, а также совместно с пользовательским сертификатом.

- Расширены возможности аутентификации по сертификату (Certificate Access Control List, ACL) на портале. Под порталом понимается сайт или группа сайтов, то есть совокупность ресурсов защищаемых криптошлюзом. Напомним, что теперь аутентификация возможна не только по полям Organization или Organizational Unit (O / OU), но и по дополнительным наборам полей.

- Добавлена возможность разграничения доступа к защищаемым ресурсам в зависимости от поддержки (или её отсутствия) клиентским устройством криптографических алгоритмов ГОСТ.

- Реализована функция смены пароля пользователя в каталоге AD / LDAP при использовании клиента NGate.

- Добавлены возможности более тонкой настройки маршрутизации, а также управления приоритетом опроса — в том числе DNS-серверов — при разрешении имён через туннель (путём настройки метрики туннельного интерфейса).

Выводы

Криптографический шлюз «КриптоПро NGate» 1. 0 R2 является универсальным решением для организации удалённого доступа к корпоративным ресурсам и публичным веб-порталам, которое может служить основой множества различных сценариев применения в зависимости от поставленных задач.

Установка серверной части шлюза возможна как на специализированные сертифицированные сетевые аппаратные платформы, предоставляемые компанией «КриптоПро», так и в уже развёрнутой виртуальной среде заказчика. Кроме того, успешно проведена работа по реализации поддержки аппаратных решений на основе российского процессора «Байкал». Заметным преимуществом также является возможность бесшовной интеграции продукта в существующую корпоративную инфраструктуру.

В качестве решений для работы клиентского ПО шлюза поддерживается значительное количество мобильных и настольных операционных систем, а также аппаратных платформ как зарубежной, так и отечественной разработки. В рамках реализации целей по продвижению импортозамещения особое внимание было уделено аппаратным решениям на основе процессоров «Байкал» и «Эльбрус», отечественным ОС «Альт», «Астра Линукс», «РедОС» и т. Стоит также отдельно упомянуть возможность использовать в качестве клиентских устройства на основе отечественной мобильной ОС «Аврора».

- Соответствие требованиям регуляторов и законодательства в различных сферах и областях обеспечения информационной безопасности (в частности, наличие сертификатов соответствия ФСБ России по классам защиты КС1, КС2, КС3 для всех компонентов шлюза).

- Построение решения для удалённого доступа к ресурсам на базе отечественных операционных систем и процессоров в дополнение к предыдущему пункту позволяет говорить о реализации полноценного импортозамещения.

- Возможности гибкого выбора интеграционных систем и средств при построении комплексных решений на базе криптошлюза в соответствии с требованиями инфраструктуры и бизнеса; высокая производительность и масштабируемость решений построенных с использованием продукта. Множество изменений связано с улучшением быстродействия и оптимизацией работы компонентов шлюза.

- Одновременная поддержка отечественных и зарубежных криптонаборов TLS. В том числе реализованы шифры «Кузнечик» (ГОСТ 34.12-2015) и «Магма» (ГОСТ 28147-89).

- Поддержка разнообразных методов аутентификации с возможностью их комбинирования, включая сертификаты, RADIUS, OTP и различные смарт-карты.

- Широкие возможности по реализации гранулированного доступа к защищаемым ресурсам на базе групповых и сертификатных правил и по управлению подключениями.

- Дружественный интерфейс администрирования, доступный на двух языках (русском и английском).

- Подробная эксплуатационная документация и комплексная техническая поддержка.