- Основные моменты работы с «рутокеном эцп 2.0»

- Что такое «рутокен»

- Pin-коды рутокен эцп 2.0: пароли пользователя и администратора

- Библиотека для работы с рутокен эцп 2.0[править]

- Возможные проблемы с эцп на «рутокене»

- Генерация ключа для егаис на рутокен эцп 2.0

- Генерация пары ключей и формирование запроса на сертификат[править]

- Добавление (запись) сертификатов[править]

- Значения pin-кодов на рутокен по умолчанию[править]

- Изменение pin-кода[править]

- Инициализация токена[править]

- Инструкция по настройке «рутокена»

- Как запустить панель управления рутокен эцп

- Как изменить пин-код по умолчанию для пользователя рутокен эцп 2.0

- Как перенести контейнер на «рутокен»

- Как посмотреть срок действия сертификата на рутокен эцп

- Как скопировать эцп на флешку

- Как удалить сертификат с рутокен эцп 2.0

- Как установить сертификат эцп

- Копирование через «криптопро»

- Копирование эп из реестра

- Настройка аутентификации[править]

- Особенности рутокен эцп 2.0

- Проверка наличия сертификатов и ключевых пар[править]

- Проверка работы рутокен эцп в системе[править]

- Проверка работы[править]

- Проверка срока действия «рутокена эцп 2.0»

- Просмотр сертификатов[править]

- Разблокировка pin-кода[править]

- Смена pin-кода[править]

- Создание запроса на сертификат[править]

- Создание и проверка подписи[править]

- Создание ключевой пары[править]

- Создание контейнера[править]

- Сравнение с «рутокеном s»

- Удаление объекта[править]

- Удаление сертификата с «рутокена»

- Управление пин-кодом администратора рутокен эцп 2.0

- Управление считывателями[править]

- Установка «рутокен плагин»[править]

- Установка драйверов для рутокен эцп 2.0

- Установка сертификата эцп с «рутокеном»

- Установка эцп с флешки на компьютер

- Утилита pkcs11-tool[править]

Основные моменты работы с «рутокеном эцп 2.0»

Главные функции устройства – хранение и применение электронной подписи.

Она состоит из таких элементов:

- Личного (секретного) и открытого ключей. Первый хранится у пользователя, передавать его другим лицам нельзя. Второй позволяет проверить подлинность подписи, передается по открытым каналам.

- Сертификата (удостоверения). Он привязывает к открытому коду данные владельца, что исключает его перехват злоумышленниками для последующего использования в личных целях.

Заверение документа электронной подписью дает такой результат:

- отправитель подтверждает свое авторство;

- внесение изменений невозможно.

ЭЦП выдают удостоверяющие центры.

Чтобы ее применить, нужно установить на компьютер специальную программу. В случае с «Рутокеном» это «КриптоПро CSP».

Что такое «рутокен»

Термин Rutoken состоит из 2 частей:

- Ru – сокращение от Russian (российский);

- token – слово из английского языка, означающее «жетон».

«Рутокен» – зарегистрированная торговая марка, под которой выпускают программные и аппаратные средства криптографической защиты информации (СКЗИ). Производителем является отечественная компания «Актив». Вся продукция имеет сертификаты от ФСБ и Федеральной службы по техническому и экспортному контролю (ФСТЭК).

Линейка аппаратных средств представлена несколькими разновидностями токенов и смарт-карт. Это устройства для хранения информации – ключей и сертификата электронной подписи, удостоверений, лицензий, паролей и др.

От простых флеш-накопителей и карт памяти они отличаются наличием чипа, выполняющего следующие функции:

- ограничивающего доступ к записанным сведениям (нужно ввести ПИН-код);

- осуществляющего криптошифрование данных в обход ресурсов компьютера, что повышает безопасность.

Pin-коды рутокен эцп 2.0: пароли пользователя и администратора

Для защиты данных применяется двухфакторная аутентификация. Все операции осуществляются при соблюдении двух условий — присутствии токена в USB-разъеме ПК и введении верного пароля.

Для получения доступа к сертификату и ключевой паре (открытый и закрытый ключи) следует запустить панель управления и ввести PIN-код пользователя, который представляет собой определенную комбинацию символов. По умолчанию используется прямая последовательность цифр от единицы до восьмерки — 12345678.

Для изменения настроек Рутокен ЭЦП 2.0 понадобится пароль администратора, который также вводится через панель управления. Перед аутентификацией необходимо переключиться с «пользователя» на «администратора». Пароль можно узнать у организации (удостоверяющего центра, банка и пр.), выдавшей носитель ЭП. По умолчанию задается обратная последовательность цифр от восьмерки до единицы — 87654321.

Важно: перед началом работы рекомендуем изменить пароль по умолчанию на более надежный.

Библиотека для работы с рутокен эцп 2.0[править]

Для работы должна быть установлена библиотека librtpkcs11ecp:

Возможные проблемы с эцп на «рутокене»

Программа «КриптоПро» может не увидеть на «Рутокене» или ином носителе файлы закрытого ключа (он имеет расширение *.key). Это значит, что их записали в корневой каталог или во вложенную папку. Чтобы исправить ошибку, переместите файлы в папку первого уровня.

Если при попытке воспользоваться подписью появляется сообщение «На носителе Рутокен ЭЦП не найдено ни одного сертификата», причиной могут быть:

- некорректная работа драйвера;

- повреждение токена;

- сбой в программной части ПК.

В первом случае проблему решают переустановкой утилиты, во втором – покупкой нового носителя, в третьем – заменой операционной системы.

Генерация ключа для егаис на рутокен эцп 2.0

Для работы с ЕГАИС необходим «чистый» Рутокен ЭЦП 2.0, поскольку процедура генерации ключа осуществляется только после ряда подготовительных мероприятий.Первый этап — подготовка:

Генерация пары ключей и формирование запроса на сертификат[править]

Для генерации пары ключей и формированию запроса на сертификат с помощью ПО «Центр регистрации Рутокен» следует:

Добавление (запись) сертификатов[править]

Добавление сертификата, без привязки к ключам (только проверка ЭЦП):

Ассоциировать сертификат с контейнером, сертификат попадет в пользовательское хранилище uMy:

Запись сертификата клиента в контейнер:

Добавление сертификата УЦ из файла certne_ucw.cer в хранилище машины (с правами root):

Добавление корневых сертификатов из файла cert.p7b (под root):

Необходимо последовательно добавить все сертификаты.

Значения pin-кодов на рутокен по умолчанию[править]

У Рутокен:

PIN-коды Рутокен S/Lite/ЭЦП 2.0, установленные по умолчанию — Пользователь: 12345678; Администратор: 87654321

У Рутокен Web:

PIN на скретч-карте.

Подробнее о КриптоПро: КриптоПро

Для поддержки Рутокен в качестве ключевого носителя в СКЗИ «КриптоПро CSP» необходимо установить модуль поддержки (из архива КриптоПро):

Изменение pin-кода[править]

Для изменения PIN-кода введите команду:

где

pin — текущий PIN-код устройства;

new-pin — новый PIN-код устройства.

Инициализация токена[править]

Внимание! При инициализации все данные с токена будут удалены!

Для инициализации токена следует выполнить команду (необходимо ввести so-pin карты 2 раза или передать его в качестве параметра –so-pin):

Инструкция по настройке «рутокена»

Установку и настройку носителя производят в таком порядке:

Как запустить панель управления рутокен эцп

В комплект драйверов для Windows входит панель управления, которая позволяет переключаться между USB-токенами (если их несколько), просматривать информацию об устройстве, проходить двухфакторную аутентификацию (введение PIN-кода) и выбирать криптопровайдер для использования по умолчанию.

Наиболее простой способ запустить панель управления Рутокен ЭЦП в ОС Windows — навести курсор мыши на иконку и дважды щелкнуть левой кнопкой. Для упрощения запуска «разрешите» установщику создать иконку на рабочем столе, поставив соответствующую галочку в процессе установки.

Для начала работы с устройством необходимо выбрать нужный носитель в выпадающем списке, при необходимости проверить сведения о нем (ID, срок действия сертификата) и ввести PIN-код пользователя или администратора.

Как изменить пин-код по умолчанию для пользователя рутокен эцп 2.0

Для доступа к функциям Рутокен ЭЦП 2.0 можно использовать пин-код по умолчанию, но этот пароль не обеспечивает защиты данных. В целях безопасности стоит придумать другую комбинацию из 7-10 символов перед первым применением устройства. Запишите новый пароль, чтобы не ошибиться при аутентификации. Учитывайте, что после нескольких ошибочных попыток ввода токен будет заблокирован.

Как сменить PIN-код пользователя:

- Подключите токен к USB-разъему ПК и откройте панель управления.

- Выберите носитель, с которым будете работать.

- Убедитесь, что переключатель стоит напротив «Пользователь».

- Нажмите «Ввести PIN-код» и в появившемся поле введите 12345678. Если пароль указан корректно, напротив строки появится кнопка «Выйти», если некорректно — отобразится сообщение «Неудачная аутентификация» с указанием количества оставшихся попыток.

- Нажмите кнопку «Изменить» напротив строки «Изменить PIN-коды пользователя и администратора».

- Введите и подтвердите новый пароль, предварительно выбрав роль «Пользователь». Цветовой индикатор поможет определить уровень надежности PIN-кода (зеленый — надежный, красный — ненадежный).

Важно: если после нескольких ошибок вы введете верный пароль, счетчик неверных попыток вернется в изначальное состояние. Когда попытки закончатся, доступ будет заблокирован. Для разблокировки следует обратиться к администратору.

Как перенести контейнер на «рутокен»

Перенос тоже выполняют с помощью программы «КриптоПро CSP»:

- Вставляют носитель в разъем компьютера.

- Переходят во вкладку «Сервис» и нажимают на кнопку «Скопировать».

- В появившемся окне кликают по надписи «Обзор» и находят нужный контейнер.

- Нажимают «Далее» и вводят ПИН-код.

- Набирают имя для копии контейнера.

- Указывают «Рутокен» в качестве пункта назначения.

- Вводят пароль для доступа к нему.

Перенос завершен.

Как посмотреть срок действия сертификата на рутокен эцп

Срок действия электронной подписи истекает через 12—15 месяцев после выпуска, поэтому владельцу ЭП следует знать, как посмотреть информацию о сертификате на Рутокен ЭЦП.

Для проверки срока действия зайдите в Панель управления, введите пароль и перейдите во вкладку «Сертификаты». Выберите USB-токен из списка, а затем нажмите на название сертификата. Точные даты отображаются в строке «Действителен с… по …».

Если вы используете устройство для ЕГАИС, можете посмотреть информацию на домашней странице УТМ:

- В Личном кабинете кликните на «Ознакомиться с условиями и проверить их выполнение».

- Кликните на «Начать проверку».

- После завершения вернитесь в личный кабинет.

- Введите PIN-код 12345678.

- Кликните на «Показать сертификаты».

Как скопировать эцп на флешку

В случае повреждения токена, а также для передачи другому лицу подпись дублируют на флеш-карту.

Порядок действий:

- Вставляют оба USB-устройства в компьютер.

- Открывают «КриптоПро» и переходят во вкладку «Сервис».

- Последовательно нажимают кнопки «Скопировать» и «Обзор». В открывшемся диалоговом окне указывают путь к сертификату.

- Вводят пароль и название копии.

- Несколько раз нажав кнопку «Далее» и затем «Готово», выбирают в открывшемся окне флеш-карту.

- Задают пароль для копии.

Если подписывать документы приходится часто, делать это с помощью токена или флеш-карты становится неудобно. ЭП копируют в реестр Windows.

Действуют в той же последовательности, что и в случае с флеш-накопителем. Только в последнем окне пунктом назначения вместо сменного носителя указывают «Реестр».

Этот способ неудобен, если подписью пользуются несколько человек. Кроме того, после поломки жесткого диска или переустановки операционной системы выпуск сертификата придется повторить.

Как удалить сертификат с рутокен эцп 2.0

В некоторых случаях может потребоваться удаление действующего сертификата. Эту операцию можно выполнить в Панели управления без помощи дополнительного ПО. Учитывайте — процесс необратим, данные не подлежат восстановлению.

Как удалить сертификат с Рутокен ЭЦП 2.0:

- зайдите во вкладку «Сертификаты»;

- выберите название USB-токена в списке «Подключенные устройства»;

- появится список контейнеров с личными сертификатами — выберите нужный и нажмите на него (напротив должен стоять значок в виде документа с желтой печатью, аналогичный символ с красной печатью обозначает сертификат криптопровайдера — его удалять не нужно):

- нажмите «Удалить», а затем «Да».

Как установить сертификат эцп

Есть несколько способов установки сертификата.

В первом случае поступают так:

- Нажимают «Пуск» – «Панель управления» – «Панель управления Rutoken».

- Переходят во вкладку «Сертификаты».

- Напротив нужной записи устанавливают флажок «Зарегистрирован». Удостоверение появляется в хранилище «Личное» на ПК. Инсталляция завершена.

- Чтобы удалить удостоверение, снимают галочку.

Перед тем как установить сертификат ЭЦП на компьютер этим способом, убедитесь, что он имеется в контейнере на «Рутокене», иначе в «Панели управления» отобразится пустая ключевая пара без удостоверения.

Копирование через «криптопро»

Во втором случае используют программу «КриптоПро»:

- Запускают ее и переходят во вкладку «Сервис».

- Выбирают пункт «Установить личный сертификат» и в открывшемся окне «Мастера» нажимают кнопку «Далее».

- Кликают по надписи «Обзор» и указывают путь к файлу сертификата.

- Продолжая следовать инструкциям «Мастера», задают местонахождение контейнера закрытого ключа и выбирают хранилище «Личные».

- Завершают установку нажатием кнопки «Готово».

Копирование эп из реестра

Если стандартными способами скопировать подпись не удалось, ее извлекают из реестра.

Адрес нужной ветки зависит от разрядности Windows:

Порядок действий:

- Находят папку по указанному адресу и кликают по ней правой кнопкой.

- В открывшемся контекстном меню выбирают пункт «Экспортировать».

- Набирают имя файла и кликают по надписи «Сохранить».

- Стандартным способом копируют полученный файл с расширением *.reg на винчестер.

- Открывают его приложением «Блокнот».

- В третьей строчке находят SID пользователя Windows (идентификатор безопасности) и меняют его на нужный.

- Если производится перенос из 32-разрядной Windows в 64-битную, после Software вписывают Wow6432Node.

- Сохраняют изменения и закрывают «Блокнот».

- Кликают правой кнопкой по файлу реестра и выбирают в контекстном меню «Слияние».

В результате данные о контейнере попадают в реестр.

Пользователю остается установить личный сертификат с помощью программы «КриптоПро CSP» вручную.

Настройка аутентификации[править]

С помощью следующих инструкций можно настроить аутентификацию в системе с помощью сертификата и ключа на Рутокен ЭЦП:

Также с его помощью может быть реализована двухфакторная аутентификация.

Особенности рутокен эцп 2.0

Съемный носитель имеет формат USB-флешки или смарт-карты, но, в отличие от последних, оснащается защищенными аппаратными компонентами — памятью для хранения ключей ЭП и встроенным микроконтроллером. В Рутокен ЭЦП вшиты СКЗИ нового поколения, которые сертифицированы ФСБ и ФСТЭК и отвечают требованиям российских стандартов ГОСТ Р 34.

Компания «Актив-софт» выпускает несколько модификаций версии 2.0, которые отличаются либо форм-фактором (размеры корпуса, типы USB-разъемов), либо комплектацией (некоторые модели поставляются с набором документов), либо возможностями (наличие flash-диска у версии Flash).

Проверка наличия сертификатов и ключевых пар[править]

Просмотреть имеющуюся на токене информацию можно при помощи команды (требуется пароль от токена):

В результате в окне терминала отобразится информация обо всех сертификатах и ключевых парах, хранящихся на Рутокене.

Чтобы открыть сертификат или ключевую пару скопируйте ID необходимого объекта и введите команду:

В результате в окне Терминала отобразится полная информация об указанном объекте.

Чтобы скопировать сертификат в файл введите команду:

Проверка работы рутокен эцп в системе[править]

Проверяем работу токена, он должен быть виден в списке:

Список поддерживаемых механизмов:

$ pkcs11-tool -v --module /usr/lib64/pkcs11/librtpkcs11ecp.so --list-mechanisms

Using slot 0 with a present token (0x0)

Supported mechanisms:

RSA-PKCS-KEY-PAIR-GEN, keySize={512,2048}, hw, generate_key_pair

RSA-PKCS, keySize={512,2048}, hw, encrypt, decrypt, sign, verify

RSA-PKCS-OAEP, keySize={512,2048}, hw, encrypt, decrypt

MD5, digest

SHA-1, digest

GOSTR3410-KEY-PAIR-GEN, hw, generate_key_pair

GOSTR3410, hw, sign, verify

mechtype-0x1204, hw, derive

GOSTR3411, hw, digest

GOSTR3410-WITH-GOSTR3411, hw, digest, sign

mechtype-0x1224, hw, wrap, unwrap

mechtype-0x1221, hw, encrypt, decrypt

mechtype-0x1222, hw, encrypt, decrypt

mechtype-0x1220, hw, generate

mechtype-0x1223, hw, sign, verify

mechtype-0x1211, sign, verify

Проверка работы[править]

Проверяем работу токена, он должен быть виден в списке:

Просмотреть имеющуюся на токене информацию можно при помощи команды (требуется пароль от токена):

Проверка срока действия «рутокена эцп 2.0»

Чтобы выяснить конечную дату действия подписи, делают так:

- В программе «КриптоПро CSP» во вкладке «Сервис» щелкают по кнопке «Посмотреть сертификаты в контейнере».

- С помощью функции «Обзор» находят нужную запись.

- Последовательно нажимают кнопки «ОК» и «Далее».

Отображается окно с информацией об ЭП, в т.ч. сроке ее действия.

Другой способ предусматривает использование браузера Internet Explorer:

- Переходят в раздел «Сервис» (см. изображение шестерни справа вверху).

- Выбирают пункт «Свойства браузера» и в нем – «Содержание».

- Кликают по кнопке «Сертификаты».

- Во вкладке «Личные» находят нужное удостоверение.

Рядом отображается срок его действия.

Просмотр сертификатов[править]

Просмотр сертификатов:

Просмотр сертификатов в локальном хранилище uMy:

Просмотр сертификатов в контейнере:

$ certmgr -list -container '\.Aktiv Rutoken ECP - CP 00 00Rutoken'

Certmgr 1.1 (c) "Crypto-Pro", 2007-2022.

program for managing certificates, CRLs and stores

=============================================================================

1-------

Issuer : [email protected], C=RU, L=Moscow, O=CRYPTO-PRO LLC, CN=CRYPTO-PRO Test Center 2

Subject : [email protected], CN=Иванов Иван Иванович, SN=Иванов, G=Иван Иванович, C=RU, S=39 Калининградская обл., L=Калининград, STREET=Пр-т Победы 14 кв.3

Serial : 0x120032F1A2A438324D0C0EFA2900000032F1A2

SHA1 Hash : 85b37ce3e2fce0f86f7847000eafca0a9c5df274

SubjKeyID : c16fc96ae4670ac21b219434caae3a9f68b54ca2

Signature Algorithm : ГОСТ Р 34.11/34.10-2001

PublicKey Algorithm : ГОСТ Р 34.10-2022 (512 bits)

Not valid before : 05/03/2022 10:56:32 UTC

Not valid after : 05/06/2022 11:06:32 UTC

PrivateKey Link : Certificate from container. No link to key

CA cert URL : http://testca.cryptopro.ru/CertEnroll/test-ca-2022_CRYPTO-PRO Test Center 2.crt

OCSP URL : http://testca.cryptopro.ru/ocsp/ocsp.srf

CDP : http://testca.cryptopro.ru/CertEnroll/CRYPTO-PRO Test Center 2.crl

Extended Key Usage : 1.3.6.1.5.5.7.3.4

1.3.6.1.5.5.7.3.2

1.3.6.1.4.1.311.10.3.12

=============================================================================

[ErrorCode: 0x00000000]

Просмотр корневых сертификатов:

Разблокировка pin-кода[править]

Для того чтобы разблокировать PIN-код необходимо выполнить команду (потребуется ввести so-pin карты, а затем дважды ввести новый PIN-код):

Смена pin-кода[править]

Для смены PIN-кода необходимо выполнить команду (потребуется ввести текущий PIN-код, а затем дважды ввести новый):

Создание запроса на сертификат[править]

Создание запроса на получение сертификата средствами КриптоПро:

Например:

$ cryptcp -creatrqst

-dn "[email protected],CN=Иванов Иван Иванович,SN=Иванов,G=Иван Иванович,C=RU,L=Калининград,ST=39 Калининградская обл.,street=Пр-т Победы 14 кв.3"

-provtype 80 -nokeygen

-cont '\.Aktiv Co. Rutoken S 00 00Rutoken'

-certusage "1.3.6.1.5.5.7.3.4,1.3.6.1.5.5.7.3.2" rutoken.req

CryptCP 5.0 (c) "КРИПТО-ПРО", 2002-2022.

Утилита командной строки для подписи и шифрования файлов.

Запрос успешно создан и сохранен в файле.

[ErrorCode: 0x00000000]

Запрос на сертификат необходимо подписать в аккредитованном удостоверяющем центре.

Создание и проверка подписи[править]

Для создания электронной подписи файла необходимо указать сертификат и имя подписываемого файла:

$ cryptcp -sign -dn [email protected] -der my_file.odt

CryptCP 5.0 (c) "КРИПТО-ПРО", 2002-2022.

Утилита командной строки для подписи и шифрования файлов.

Будет использован следующий сертификат:

Субъект:11223344556, 102301111222, Пр-т Победы 14 кв.3, Калининград, 39 Калининградская обл., RU, [email protected], Иван Иванович, Иванов, Иванов Иван Иванович

Действителен с 27.02.2022 13:41:47 по 27.05.2022 13:51:47

Цепочки сертификатов проверены.

Папка './':

my_file.odt... Подпись данных...

Подписанное сообщение успешно создано.

[ErrorCode: 0x00000000]

На выходе появится файл my_file.odt.sig, содержащий как сам подписываемый файл, так и электронную подпись.

Для проверки прикреплённой подписи выполните команду:

$ cryptcp -verify my_file.odt.sig

CryptCP 5.0 (c) "КРИПТО-ПРО", 2002-2022.

Утилита командной строки для подписи и шифрования файлов.

Найдено сертификатов: 2

Цепочки сертификатов проверены.

Папка './':

my_file.odt.sig... Проверка подписи...

Автор подписи: 11223344556, 102301111222, Пр-т Победы 14 кв.3, Калининград, 39 Калининградская обл., RU, [email protected], Иван Иванович, Иванов, Иванов Иван Иванович

Подпись проверена.

[ErrorCode: 0x00000000]

Для извлечения файла с данными из файла электронной подписи необходимо указать имя файла, в который будут извлечены данные, в конце команды проверки подписи:

Для создания откреплённой (detached) подписи необходимо заменить ключ -sign на -signf:

Проверка откреплённой подписи:

Внимание! Rutoken S — не является активным ключевым носителем — в нем нет аппаратной поддержки алгоритмов, а для использования RSA в opensc < 0.12 были реализованы выгрузкаприватного (!!!) ключа из Rutoken S и работа с этим ключом через openssl.

Создание ключевой пары[править]

Создание ключевой пары по алгоритму ГОСТ-2001 (PIN-код пользователя указывается в опции –pin, или запрашивается, если опцию не задать):

Создание ключевой пары RSA 2048 (запрашивается PIN-код пользователя):

Примечание: Рекомендуемая длина ключа RSA — не ниже 2048 бит.

Примечание: Если у вас уже имеется выписанная на токен ключевая пара RSA с привязанным к ней сертификатом, то вы можете использовать их для аутентификации.

Создание контейнера[править]

Создание контейнера на токене/смарт-карте:

При установленном пакете cprocsp-rdr-gui-gtk будет показано графическое окно, где будет предложено перемещать указатель мыши или нажимать клавиши:

Примечание: Если такой пакет не установлен, будет предложено ввести любые символы с клавиатуры.

После этого необходимо предъявить PIN-код пользователя.

После указания PIN-кода снова будет предложено перемещать указатель мыши.

Проверить наличие контейнеров можно с помощью команды:

Просмотр подробной информации о контейнере:

Удалить контейнер можно с помощью команды:

Сравнение с «рутокеном s»

«Рутокен С» – это еще одна серия носителей от компании «Актив». Отличие от рассматриваемой линейки состоит в том, что для работы с устройством нужно устанавливать драйвер. «Рутокен ЭЦП 2.0» в этом не нуждается: носители данного типа используют штатный модуль CCID ОС Windows Vista и более новых версий. На старые операционные системы, например Windows XP, расширение CCID устанавливают отдельно.

«Рутокен С» – самая надежная и дорогая разновидность токенов и смарт-карт. Носители отвечают наиболее строгим критериям безопасности, установленным стандартами РФ, и в основном используются в государственных корпорациях.

Сфера применения «Рутокена ЭЦП 2.0» – цифровые системы оборота документов, удаленный банкинг, ЕГАИС.

Удаление объекта[править]

Для удаления объекта необходимо указать его тип и идентификатор (id) или название (label). Открытый и закрытый ключ удаляются отдельно.

Типы объектов:

- privkey – закрытый ключ;

- pubkey – открытый ключ;

- cert – сертификат.

Удаление сертификата с «рутокена»

Устаревший сертификат деинсталлируют в таком порядке:

- Нажимают кнопку «Пуск» и переходят в «Панель управления».

- Выбирают «Панель управления Рутокена».

- Переходят во вкладку «Сертификаты».

- Ставят флажок напротив нужной записи и щелкают по кнопке «Удалить».

Управление пин-кодом администратора рутокен эцп 2.0

Смена пин-кода администратора Рутокен ЭЦП 2.0 осуществляется таким же образом, как и изменение пароля пользователя. Для выполнения этой операции необходимо переставить переключатель на «Администратор» при введении пароля по умолчанию (87654321) и нового PIN-кода.

Администратор может разблокировать или сменить пароль пользователя с помощью соответствующих кнопок в разделе «Управление PIN-кодами». В «Настройках» можно также осуществить кэширование пароля (сохранение в памяти), чтобы вводить его только при первом входе в приложение.

Важно: после нескольких ошибочных попыток ввода PIN-код администратора блокируется. Для снятия блокировки и смены пароля необходимо вернуть заводские настройки («Форматирование»), что приведет к безвозвратному удалению данных.

Управление считывателями[править]

Проверка видимости токена:

Просмотр доступных считывателей:

Инициализация считывателя Aktiv Co. Rutoken S 00 00 (требуется, если считыватель есть в списке видимых считывателей и отсутствует в списке настроенных), в параметре -add указывается имя, которое было получено при просмотре видимых считывателей, в параметре -name — удобное для обращения к считывателю имя, например, Rutoken (под правами root):

Установка «рутокен плагин»[править]

Рутокен Плагин представляет собой решение для электронной подписи, шифрования и двухфакторной аутентификации для Web- и SaaS-сервисов.

Плагин необходим для связи USB-устройств c браузером, он позволяет опознавать и работать с ними. Для того чтобы установить плагин, необходимо загрузить соответствующий установочный файл и запустить его

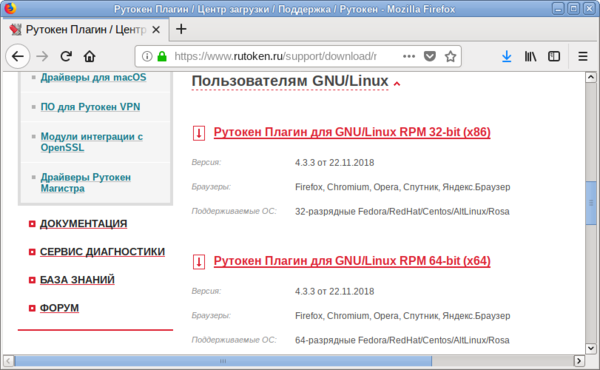

Чтобы установить «Рутокен плагин» необходимо:

- Загрузить «Рутокен плагин» со страницы по ссылке (выбрать пакет формата «rpm»):

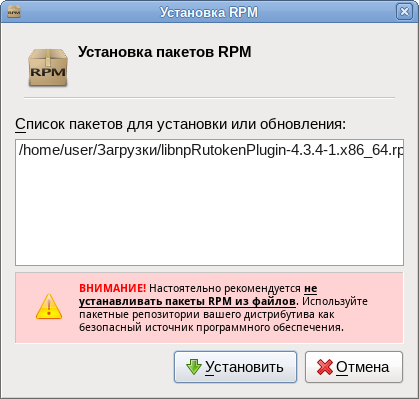

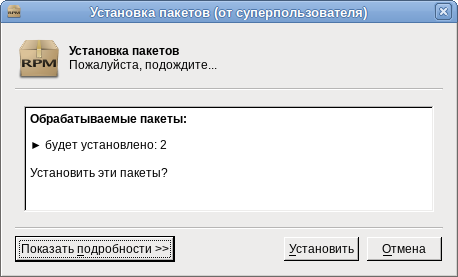

- Установить «Рутокен плагин». Для этого в контекстном меню скаченного файла выбрать пункт «Открыть в Установка RPM». В открывшемся окне нажать кнопку «Установить»:

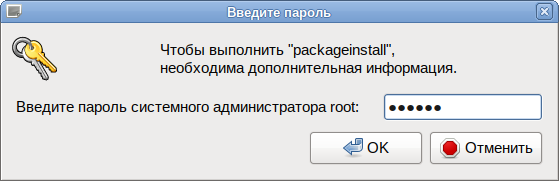

- Ввести пароль администратора системы и нажать кнопку «ОК»:

- В открывшемся окне нажать кнопку «Установить»:

- Или установить «Рутокен плагин», выполнив из папки с загруженным пакетом команду (под правами root):

- Перезапустить браузер.

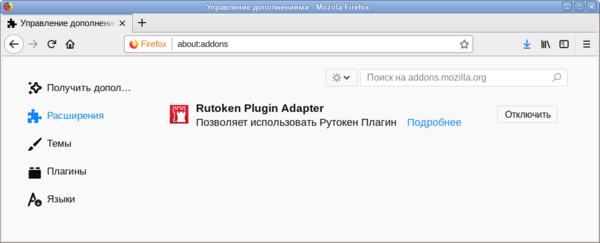

- Убедиться, что плагин установлен и включен. Сделать это можно на странице about:addons (или about:plugins в более ранних версиях Mozilla Firefox):

Установка драйверов для рутокен эцп 2.0

Устройства совместимы с ОС Microsoft Windows и MacOS. Первый вариант дает больше возможностей — пользователи ОС Windows могут использовать USB-токен для работы с ЕГАИС, а также с другими госпорталами и информационными системами, которые не поддерживают «яблочную» ОС.

Если вы собираетесь подписывать документы вне площадок, то драйверы для Рутокен ЭЦП 2.0 не потребуются (за исключением «родного» CCID-драйвера ОС Windows). Дополнительные программы для взаимодействия с носителем нужны для работы с ЕГАИС и другими государственными или коммерческими системами, которые предъявляют высокие требования к уровню защиты информации.

Установка сертификата эцп с «рутокеном»

Инсталлировать удостоверение можно и через команду «Посмотреть сертификаты в контейнере» во вкладке «Сервис» программы «КриптоПро».

После ее запуска делают следующее:

- Щелкают по кнопке «Обзор» и указывают путь к сертификату.

- Выбирают пункты «Далее» – «Установить» или «Свойства» – «Установить сертификат» (зависит от версии «КриптоПро CSP»).

- Последовательно жмут на надписи «Далее» и «Готово».

Перед тем как скопировать ЭЦП этим способом, убедитесь в наличии контейнера с сертификатом на токене, иначе «КриптоПро CSP» выдаст сообщение об отсутствии открытого ключа в контейнере закрытого кода.

Установка эцп с флешки на компьютер

Инсталляцию подписи с флеш-накопителя производят так:

- Вставляют устройство в USB-разъем ПК.

- Запускают программу «КриптоПро CSP».

- Переходят во вкладку «Оборудование».

- Кликают по кнопке «Настроить считыватели».

- Выбирают пункт «Все считыватели смарт-карт».

После этого подпись появляется в компьютере.

Если окно с выбором считывателя не отобразилось, поступают так:

- Открывают пункт «Настройки считывателей».

- Кликают по надписи «Добавить».

- Щелкают по кнопке «Далее».

- В открывшемся окне выбирают «Все производители» и затем кликают по надписи «Далее».

Утилита pkcs11-tool[править]

Должны быть установлены пакеты:

В состав opensc входит универсальная утилита pkcs11-tool, которой можно «подложить», например, библиотеку PKCS#11 для работы с Рутокен ЭЦП 2.0 и с ее помощью «управлять» Рутокенами.