Конфигурация тестового стенда

Соберем тестовый стенд с конфигурацией, типовой для машин, участвующих в электронном документообороте (ЭДО):

- ОС MS Windows 7 SP1

- СКЗИ КриптоПРО CSP 3.9.8423

- Драйверы Рутокен для Windows (x86 и x64). Версия: v.4.1.0.0 от 20.06.2016, WHQL-certified

- Единый Клиент JaCarta и JaCarta SecurLogon. Версия 2.9.0 сборка 1531

- КриптоАРМ Стандарт Плюс 5. Версия 5.2.0.8847.

Для тестирования будут использоваться токены с неизвлекамым ключом:

- Рутокен ЭЦП. Версия 19.02.14.00 (02)

- JaCarta ГОСТ. Номер модели JC001-2.F09 v2.1

В последней строке указана фраза «Поддержка КриптоПРО ФКН: Нет», а это значит, что на токене нет апплета, с которым умеет работать СКЗИ КриптоПРО CSP. Таким образом, реализация технологии ФКН с использованием СКЗИ и токенов, описанных в конфигурации тестового стенда, невозможна.

Аналогичная ситуация и с JaCarta ГОСТ. Более того, СКЗИ КриптоПРО CSP, по крайней мере та версия, которая использовалась в тестовом стенде, использует данные ключевые носители как «обычные токены», которые, в свою очередь, являются просто носителями ключа.

Это утверждение очень просто подтвердить. Для этого надо поставить СКЗИ КриптоПРО CSP на чистую машину без драйверов от токенов и подключить токен JaCarta ГОСТ. ОС Windows 7 обнаружит токен JaCarta ГОСТ как «Устройство чтения смарт-карт Microsoft Usbccid (WUDF)». теперь можно попробовать создать ключ на токене и скопировать его в реестр компьютера. Весь функционал СКЗИ успешно отработает.

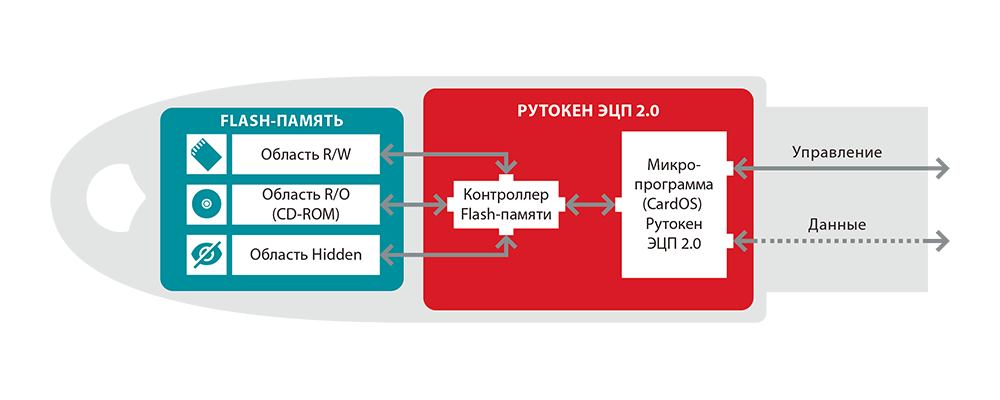

Что такое Рутокен ЭЦП 2.0 Flash

Важной особенностью электронного идентификатора Рутокен ЭЦП 2.0 Flash является наличие управляемой Flash-памяти. Она может быть поделена на разделы, доступ к которым разграничивается с помощью PIN-кодов. Предусмотрена возможность создания скрытых и CD-ROM разделов.

Доступ и управление доступом к Flash-памяти осуществляется непосредственно через микропроцессор токена без использования каких-либо дополнительных электронных компонентов (хабов, контроллеров и т. п. ). Для каждого раздела Flash-диска определяются индивидуальные права доступа на чтение и запись, которые могут быть изменены «на лету» прямо во время работы устройства.

Встроенную Flash-память можно использовать для надежного хранения конфиденциальной информации, дистрибутивов программного обеспечения, автоматического запуска приложений при подключении токена, а также доверенной загрузки операционной системы.

Рутокен ЭЦП 2.0 Flash сочетает в себе всю функциональность сертифицированного средства криптографической защиты информации Рутокен ЭЦП 2.0 с интегрированной управляемой Flash-памятью.

- Безопасность Рутокен ЭЦП 2.0 Flash базируется на сертифицированном ФСБ СКЗИ Рутокен ЭЦП 2.0. Управление разделами Flash-памяти производится при помощи защищенного контроллера Рутокен ЭЦП 2.0 и основано на его внутренних политиках безопасности. Каждый отдельный раздел может быть защищен своим собственным PIN-кодом. Верификация PIN-кодов для доступа к разделам производится сертифицированными алгоритмами, встроенными в Рутокен ЭЦП 2.0.

- Удобство Сочетание двух типов устройств в одном корпусе позволяет пользователю не заботиться о физическом разделении информации. Пользовательские данные, необходимое для работы программное обеспечение, персональная информация и криптографические ключи всегда будут находиться в одном месте, удобном и безопасном.

- УнификацияРутокен ЭЦП 2.0 Flash базируется на Рутокен ЭЦП 2.0 и может использоваться во всех информационных системах, рассчитанных на применение электронных идентификаторов Рутокен ЭЦП 2.0. Дополнительная функциональность никак не сказывается на типовом применении электронного идентификатора, но добавляет дополнительные полезные функции.

- БыстродействиеРутокен ЭЦП 2.0 Flash обладает непревзойденными скоростными характеристиками, позволяющими «на лету» шифровать, расшифровывать, хешировать и подписывать большие объемы данных. Объем EEPROM-памяти для сертификатов и ключей увеличен до 128 Кб, а быстрый 32-разрядный процессор позволяет достичь скорости проходного симметричного шифрования до 320 Кб/с и хеширования до 230 КБ/с.

Методика тестирования

Смоделируем типовой процесс подготовки Администратором информационной безопасности ключевых документов для организации ЭДО:

- генерируется контейнер закрытого ключа и запрос на сертификат открытого ключа;

- после прохождения в удостоверяющем центре процедуры сертификации из запроса получается сертификат;

- сертификат в совокупности с контейнером закрытого ключа образует готовую для использования ключевую информацию. Данную ключевую информацию, записанную на носителе, будем называть исходным ключевым документом;

- с исходного ключевого документа изготавливаются копии, которые записываются на отчуждаемые носители (далее будем называть их рабочими ключевыми документами) и передаются уполномоченным пользователям;

- после изготовления необходимого количества рабочих ключевых документовисходный ключевой документ уничтожается или депонируется на хранение в орган криптографической защиты информации.

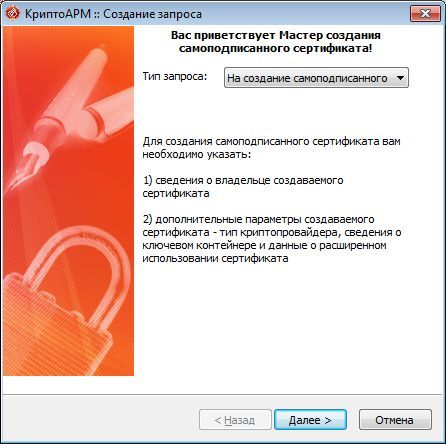

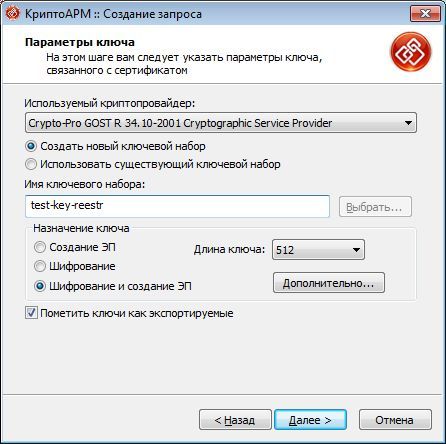

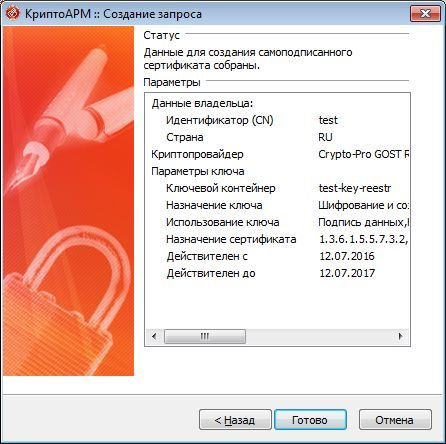

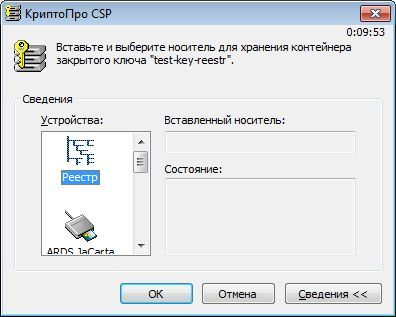

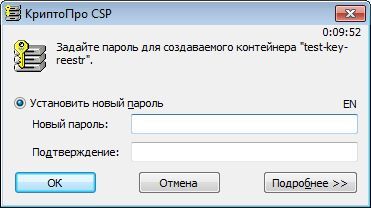

В нашем случае мы не будем пользоваться услугами центров сертификации, а сгенерируем ключевой контейнер с самоподписанным сертификатом и разместим его в реестре компьютера (АРМа генерации ключевой информации), это и будет

. Затем скопируем ключевую информацию на Рутокен ЭЦП и JaCarta ГОСТ, изготовив

. После этого уничтожим

, удалив из реестра ключевой контейнер. И, наконец, попробуем скопировать ключевую информацию с рабочих ключевых документов обратно в реестр.

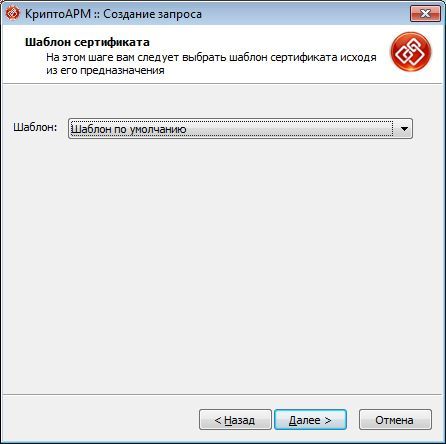

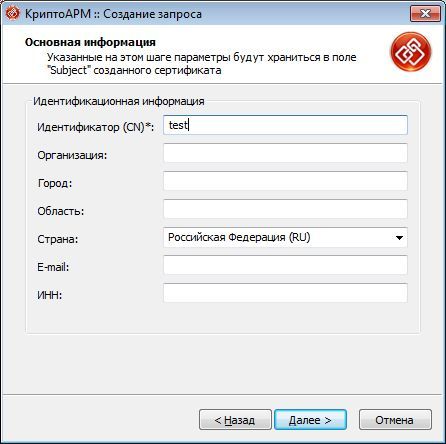

1. Создадим

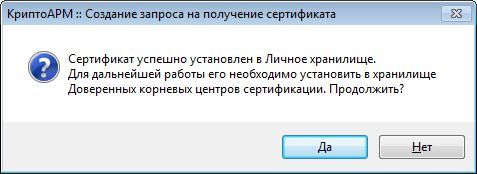

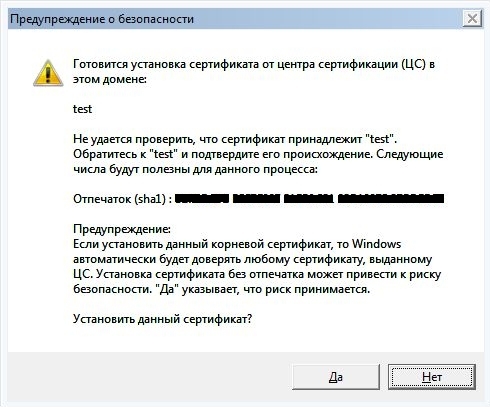

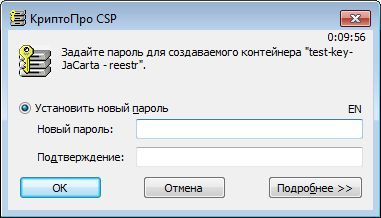

Для этого с помощью КриптоАРМ создадим в реестре контейнер закрытого ключа test-key-reestr, содержащий самоподписанный сертификат (CN=test)

2.Сформируем

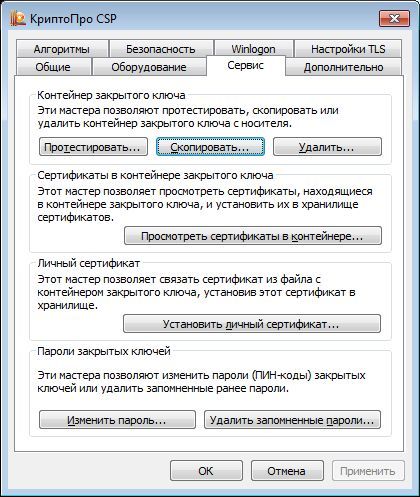

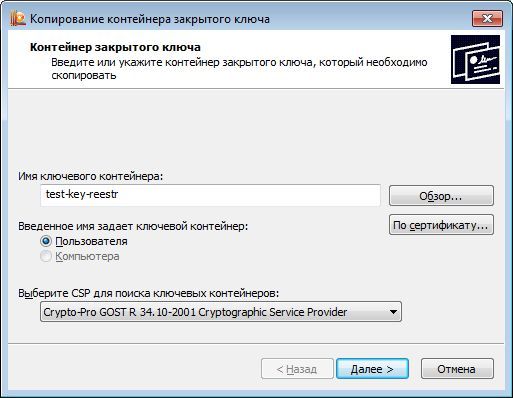

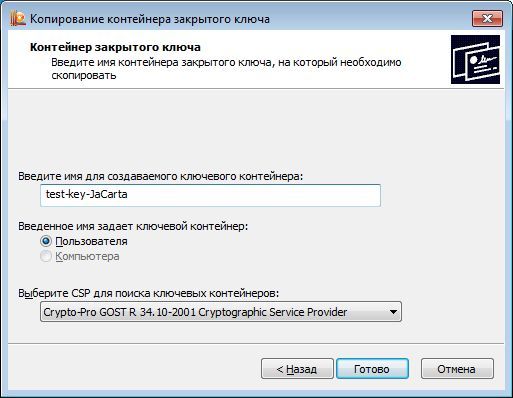

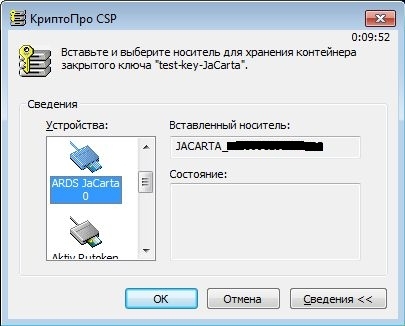

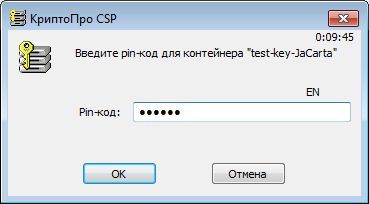

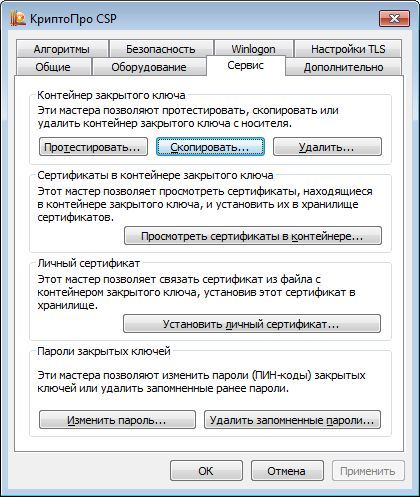

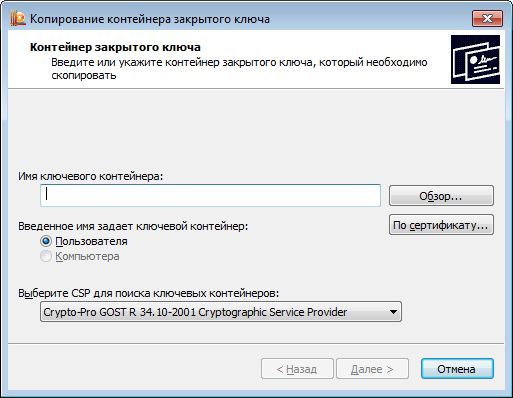

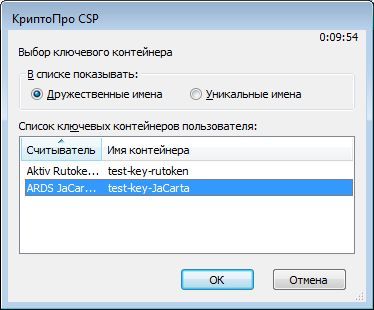

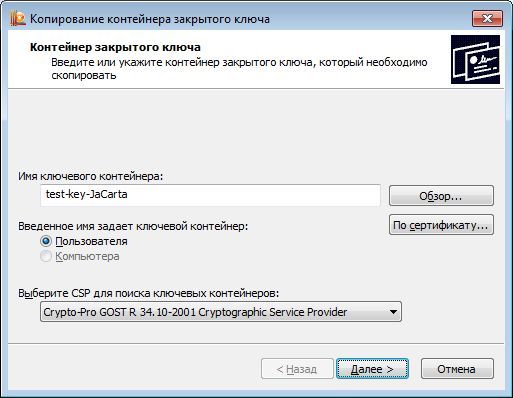

С помощью штатных средств СКЗИ КриптоПРО CSP (Пуск–{amp}gt;Панель управления–{amp}gt;КриптоПро CSP) скопируем ключевой контейнер test-key-reestr на ключевые носители Рутокен ЭЦП и JaCarta ГОСТ. Ключевым контейнерам на ключевых носителях присвоим имена test-key-rutoken и test-key-jacarta соответственно.

Описание приведено применительно к JaCarta ГОСТ (для Рутокен ЭЦП действия аналогичны):

Таким образом получили

рабочие ключевые документы

на JaCarta ГОСТ (контейнер test-key-jacarta) и Рутокен ЭЦП (контейнер test-key-rutoken).

3.Уничтожим исходный ключевой документ

Штатными средствами СКЗИ КриптоПРО CSP удалим из реестра ключевой контейнер test-key-reestr.

4. Скопируем ключевую информацию из

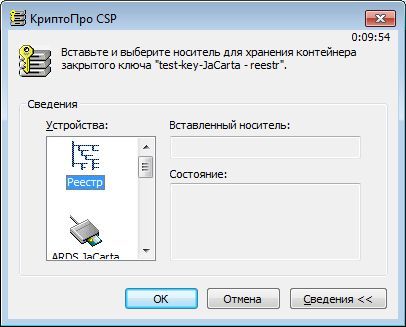

Попробуем скопировать ключевые контейнеры test-key-rutoken и test-key-jacarta обратно в реестр.

Описание приведено для JaCarta ГОСТ (для Рутокен ЭЦП действия аналогичны).

Как мы видим, ключевая информация успешно скопирована или, другим языком, извлечена из токенов с неизвлекаемым ключом. Получается, что производители токенов и СКЗИ врут? На самом деле нет, и ситуация сложнее, чем кажется на первый взгляд. Исследуем матчасть по токенам.

Установка ПО «в один клик»

Для обеспечения работы с электронными торговыми площадками и государственными информационными ресурсами, как правило, требуется установка специального программного обеспечения: криптопровайдера, ActiveX-компонентов и других дополнительных компонентов операционной системы. Также зачастую есть необходимость в настройке браузера, регистрации сертификата и других административных действиях.

На Flash-памяти электронного идентификатора Рутокен ЭЦП 2.0 Flash может быть размещен неизменяемый CD-ROM раздел с комплектом программного обеспечения и установщиком с технологией автозапуска. Это предоставляет возможность настройки рабочего места «в один клик». При первом подключении устройства к компьютеру нужно всего лишь нажать кнопку «установить» во всплывающем окне, все остальное происходит автоматически. Кроме того, на Flash-памяти можно разместить дополнительное программное обеспечение, документацию и обучающие материалы.

Устройство доверенной загрузки

Электронный идентификатор Рутокен ЭЦП 2.0 Flash может быть использован в качестве загрузочного устройства типа live-CD, совмещенного с электронным идентификатором и хранящим персональную ключевую информацию. На разделе, эмулирующем CD-ROM, размещается неизменяемый образ операционной системы.

Важными отличиями от традиционных носителей являются интегрированность с электронным идентификатором Рутокен ЭЦП 2.0, возможность временного получения прав на запись на read-only разделах для обновления ПО, а также создание специальных разделов для хранения конфигураций, лицензий и т. п.

Матчасть

То, что на рынке принято называть токеном с неизвлекаемым ключом, правильно называется

Главным отличием ФКН от обычных токенов (Рутокен S, JaCarta PKI, …) в том, что при выполнении криптографических преобразований (например, формирование электронной подписи) закрытый ключ не покидает устройство. В то время как при использовании обычных токенов закрытый ключ копируется с токена в память комптьютера.

Использование ФКН требует особой организации взаимодействия между прикладным криптографическим ПО и библиотекой СКЗИ (криптопровайдером или, по-другому, CSP).

Здесь важно увидеть, что программная часть библиотеки СКЗИ должна знать о существовании на токене апплета, реализующего криптографический функционал (например, генерация ключа, подпись данных и т.д.) и уметь с ним работать.

Как сделать, чтобы все было хорошо?

1. Купить специальную версию библиотеки СКЗИ: — для Рутокен ЭЦП — СКЗИ КриптоПРО Рутокен CSP. — для JaCarta ГОСТ – СКЗИ КриптоПро ФКН CSP.

2. Одновременно с библиотекой СКЗИ необходимо приобрести специально подготовленные токены, содержащие в себе программные части (апплеты), с которыми умеет работать КриптоПРО Рутокен CSP или КриптоПро ФКН CSP соответственно.

Обновление расширения для браузера Адаптер Рутокен Коннект

1) Подключите Рутокен к компьютеру.

Если при открытии браузера на экране отображается уведомление о том, что не удается обнаружить или запустить приложение Рутокен Коннект, то необходимо обновить его и перезапустить браузер.

Опять нет. Данные устройства могут реализовывать функционал ФКН (но, возможно, в меньшем объеме, чем при использовании их совместно с СКЗИ КриптоПРО), но для этого нужен софт, который умеет работать с апплетами размещенными на токенах. Таким софтом может быть

. Он это

. При генерации ключевой пары в мастере КриптоАРМ можно выбрать криптопровайдер, который будет использоваться, например, Rutoken ECP или eToken GOST. Это и позволит использовать токен как ФКН.