- Что такое токен

- Описание системы

- Что такое рутокен эцп 2.0 flash

- Что такое nft

- Pin-коды рутокен эцп 2.0: пароли пользователя и администратора

- Где используются nft

- Где купить nft-токены

- Для клиента на linux

- Для клиентов windows и linux (более универсальный способ)

- Добавление нового клиента

- За токенизацией — будущее

- Зачем они нужны?

- Как изменить пин-код по умолчанию для пользователя рутокен эцп 2.0

- Как купить токен

- Как появились nft-токены

- Как работают nft-токены

- Методика тестирования

- Настройка клиента l2tpipsecvpn

- Плюсы для мерчанта

- По-новому взглянем на наш тестовый стенд

- Проблематика

- Самые дорогие nft-токены

- Токенизация в платформе агрегатора платежей

- Токенизация в яндекс.кассе

- Установка strongswan (ipsec)

- Установка по «в один клик»

Что такое токен

Рутокен — это российский товарный знак, принадлежащий компании «Актив». Компания занимается созданием аппаратной и программной продукции в сфере аутентификации, защиты информации и электронной подписи. Фирма выпускает смарт-карты и токены, предназначенные для использования закрытого ключа ЭЦП и ключа проверки ЭЦП.

Токены могут дополняться RFID-метками, созданными по технологии бесконтактного обмена информации с использованием специфического электромагнитного излучения. Носитель ключа ЭЦП представляет собой небольшое электронное устройство (USB-флешку). В него встроена карта памяти, защищенная паролем. На карту записан закрытый ключ, необходимый для создания ЭЦП.

Процесс проверки подлинности пользователя проходит также с использованием токена в 2 этапа: сначала флешку вставляют в USB-разъем, вводят пароль и подключаются к терминалу сервера. После отключение токена сессия блокируется автоматически.

Устройство обеспечивает безопасное подключение к интернет-сетям и защищенным web-ресурсам. Рутокены одинаково используются в коммерческих и государственных организациях, а также частными лицами. Последние разработки компании позволили проводить операции шифрования документа как в компьютере, так и внутри токена, что обеспечивает повышенную защиту ЭЦП от вирусов и сторонних атак.

Описание системы

VPN будет работать по схеме IPSec L2TP PPP. Протокол Point-to-Point Protocol (PPP) работает на канальном уровне модели OSI и обеспечивает аутентификацию пользователя и шифрование передаваемых данных. Его данные инкапсулируются в данные протокола L2TP, который собственно обеспечивает создание соединения в VPN сети, но не обеспечивает аутентификацию и шифрование.

Данные L2TP инкапсулируются в протокол IPSec, который тоже обеспечивает аутентификацию и шифрование, но в отличие от протокола PPP аутентификация и шифрование происходит на уровне устройств, а не на уровне пользователей.

Данная особенность позволяет обеспечить аутентификацию пользователей только с определённых устройств. Мы же будем использовать протокол IPSec как данное и позволим производить аутентификацию пользователей с любого устройства.

Аутентификация пользователя с помощью смарт-карт будет производиться на уровне протокола PPP с помощью протокола EAP-TLS.

Более подробную информации о работе данной схемы можно найти в этой статье.

Что такое рутокен эцп 2.0 flash

Важной особенностью электронного идентификатора Рутокен ЭЦП 2.0 Flash является наличие управляемой Flash-памяти. Она может быть поделена на разделы, доступ к которым разграничивается с помощью PIN-кодов. Предусмотрена возможность создания скрытых и CD-ROM разделов.

Доступ и управление доступом к Flash-памяти осуществляется непосредственно через микропроцессор токена без использования каких-либо дополнительных электронных компонентов (хабов, контроллеров и т. п. ). Для каждого раздела Flash-диска определяются индивидуальные права доступа на чтение и запись, которые могут быть изменены «на лету» прямо во время работы устройства.

Встроенную Flash-память можно использовать для надежного хранения конфиденциальной информации, дистрибутивов программного обеспечения, автоматического запуска приложений при подключении токена, а также доверенной загрузки операционной системы.

Рутокен ЭЦП 2.0 Flash сочетает в себе всю функциональность сертифицированного средства криптографической защиты информации Рутокен ЭЦП 2.0 с интегрированной управляемой Flash-памятью.

- Безопасность Рутокен ЭЦП 2.0 Flash базируется на сертифицированном ФСБ СКЗИ Рутокен ЭЦП 2.0. Управление разделами Flash-памяти производится при помощи защищенного контроллера Рутокен ЭЦП 2.0 и основано на его внутренних политиках безопасности. Каждый отдельный раздел может быть защищен своим собственным PIN-кодом. Верификация PIN-кодов для доступа к разделам производится сертифицированными алгоритмами, встроенными в Рутокен ЭЦП 2.0.

- Удобство Сочетание двух типов устройств в одном корпусе позволяет пользователю не заботиться о физическом разделении информации. Пользовательские данные, необходимое для работы программное обеспечение, персональная информация и криптографические ключи всегда будут находиться в одном месте, удобном и безопасном.

- УнификацияРутокен ЭЦП 2.0 Flash базируется на Рутокен ЭЦП 2.0 и может использоваться во всех информационных системах, рассчитанных на применение электронных идентификаторов Рутокен ЭЦП 2.0. Дополнительная функциональность никак не сказывается на типовом применении электронного идентификатора, но добавляет дополнительные полезные функции.

- БыстродействиеРутокен ЭЦП 2.0 Flash обладает непревзойденными скоростными характеристиками, позволяющими «на лету» шифровать, расшифровывать, хешировать и подписывать большие объемы данных. Объем EEPROM-памяти для сертификатов и ключей увеличен до 128 Кб, а быстрый 32-разрядный процессор позволяет достичь скорости проходного симметричного шифрования до 320 Кб/с и хеширования до 230 КБ/с.

Что такое nft

Невзаимозаменямый токен — Non-Fungible Token — один из типов криптотокенов, каждый из которых уникален и не может быть замещен другим или подделан. Это могут быть цифровые активы или токенизированные версии физических ресурсов.

Взаимозаменяемые активы можно заменить аналогичными, имеющими те же характеристики и ценность, например, фиатные валюты так же, как и криптовалюты, как Биткоин, Эфир и другие.

Технология NFT позволит оцифровать взаимодействие с любыми виртуальными и физическими объектами, таким образом имеет потенциал значительно повлиять на все сферы жизни. Ее уже рассматривают как новый вид коллекционирования.

Токены выпускаются на блокчейнеEthereum, поэтому полная информация о токенизированном объекте и операциях с ним общедоступна и достоверна. Среди популярных объектов токенизации:

- искусство (цифровое и физическое);

- предметы из виртуальных вселенных: землю, гоночную трассу (и продавать право использования, например);

- игровые предметы: персонажи, одежда, артефакты, оружие, снаряжение;

- лицензирование и сертифицирование.

Pin-коды рутокен эцп 2.0: пароли пользователя и администратора

Для защиты данных применяется двухфакторная аутентификация. Все операции осуществляются при соблюдении двух условий — присутствии токена в USB-разъеме ПК и введении верного пароля.

Для получения доступа к сертификату и ключевой паре (открытый и закрытый ключи) следует запустить панель управления и ввести PIN-код пользователя, который представляет собой определенную комбинацию символов. По умолчанию используется прямая последовательность цифр от единицы до восьмерки — 12345678.

Для изменения настроек Рутокен ЭЦП 2.0 понадобится пароль администратора, который также вводится через панель управления. Перед аутентификацией необходимо переключиться с «пользователя» на «администратора». Пароль можно узнать у организации (удостоверяющего центра, банка и пр.), выдавшей носитель ЭП. По умолчанию задается обратная последовательность цифр от восьмерки до единицы — 87654321.

Важно: перед началом работы рекомендуем изменить пароль по умолчанию на более надежный.

Где используются nft

Невзаимозаменяемые токены позволяют подтверждать факт владения и права использования активов, подлинность уникальных предметов. Среди наиболее распространенных областей применения:

- предметы коллекционирования;

- индустрия онлайн-игр;

- искусство;

- недвижимость;

- названия доменов;

- карточные игры.

Децентрализованные приложения (dApps) используют NFT для выпуска уникальных цифровых токенов, которые могут выступать как коллекционные предметы или инвестиционные продукты.

NFT могут представлять собой доли реальных объектов, которые можно хранить и передавать в виде токенов, что обеспечивает рынкам необходимую ликвидность.

Цифровая идентификация с хранением данных и записей о владельце в блокчейне обеспечивает более высокий уровень конфиденциальности и целостности информации.

Где купить nft-токены

Торговые платформы предлагают различные невзаимозаменяемые токены, а также сопутствующие цифровые активы, криптоискусство и прочее. Среди наиболее популярных:

- OpenSea — крупнейшая площадка для продаж NFT и криптоискусства, которая отличается тем, что создает токен уже после появления покупателя на него. Такой подход позволяет избавить автора от дополнительных комиссий сети;

- NiftyGateway — площадка по продаже криптоискусства, известная самыми крупными по объему выручки распродажами, к примеру, именно на ней продавала свои токены Граймс;

- Rarible — NFT-маркетплейс;

- SuperRare — одна из первых площадок с редкими изданиями цифровых работ.

Совет! Если вы новичок, приобретайте для начала недорогие, но перспективные NFT-токены.

Кроме цены NFT-токена, покупатель оплачивает комиссию, которая колеблется в зависимости от загрузки сети. Для уменьшения расходов на комиссию некоторые площадки, как Rarible, используют wETH. Обязательно внимательно ознакомьтесь с инструкциями на конкретных маркетплейсах, чтобы учесть все нюансы перед покупкой.

Для клиента на linux

Для начала сгенерируем ключевую пару на токене и создадим заявку на сертификат:

#идентификатор ключа (параметр --id) можно заменить на любой другой.

pkcs11-tool --module /usr/lib/librtpkcs11ecp.so --keypairgen --key-type rsa:2048 -l --id 45

openssl

OpenSSL> engine dynamic -pre SO_PATH:/usr/lib/x86_64-linux-gnu/engines-1.1/pkcs11.so -pre ID:pkcs11 -pre LIST_ADD:1 -pre LOAD -pre MODULE_PATH:librtpkcs11ecp.so

...

OpenSSL> req -engine pkcs11 -new -key 45 -keyform engine -out client.req -subj "/C=RU/CN=client"Появившуюся заявку client.req отправьте в УЦ. После того как вы получите сертификат для своей ключевой пары, запишите его на токен с тем же id, что и у ключа:

pkcs11-tool --module /usr/lib/librtpkcs11ecp.so -l -y cert -w ./client.pem --id 45Для клиентов windows и linux (более универсальный способ)

Данный способ является более универсальным, т.к. позволяет сгенерировать ключ и сертификат, который будет успешно распознаваться у пользователей Windows и Linux, но он требует наличие машины на Windows для проведения процедуры генерации ключей.

Перед генерацией запросов и импортом сертификатов необходимо добавить корневой сертификат VPN сети в список доверенных. Для этого откроем его и в открывшемся окне выберем опцию “Установить сертификат”:

В открывшемся окне выберем установку сертификата для локального пользователя:

Установим сертификат в хранилище доверенных корневых сертификатов УЦ:

После всех этих действий соглашаемся со всеми дальнейшими пунктами. Теперь система настроена.

Создадим файл cert.tmp со следующим содержимым:

[NewRequest]

Subject = "CN=client"

KeyLength = 2048

KeySpec = "AT_KEYEXCHANGE"

ProviderName = "Microsoft Base Smart Card Crypto Provider"

KeyUsage = "CERT_KEY_ENCIPHERMENT_KEY_USAGE"

KeyUsageProperty = "NCRYPT_ALLOW_DECRYPT_FLAG"

RequestType = PKCS10

SMIME = FALSEПосле этого сгенерируем ключевую пару и создадим заявку на сертификат. Для этого откроем powershell и введём следующую команду:

certreq.exe -new -pin $PIN .cert.tmp .client.reqОтправьте созданную заявку client.req в ваш УЦ и дождитесь получения сертификата client.pem. Его можно записать на токен и добавить в хранилище сертификатов Windows с помощью следующей команды:

certreq.exe -accept .client.pemСтоит заметить, что аналогичные действия можно воспроизвести с помощью графического интерфейса программы mmc, но данный способ является более времязатратным и менее программируемым.

Добавление нового клиента

Чтобы добавить нового клиента в сеть, необходимо записать его сертификат в список доверенных для данного клиента.

Если пользователь хочет стать участником VPN сети, он создаёт ключевую пару и заявку на сертификат для данного клиента. Если пользователь доверенный, то данную заявку можно подписать, а получившийся сертификат записать в директорию сертификатов:

sudo openssl x509 -req -in client.req -CAkey /etc/ppp/keys/ca.pem -CA /etc/ppp/certs/ca.pem -out /etc/ppp/certs/client.pem -CAcreateserialДобавим строчку в файл /etc/ppp/eaptls-server для сопоставления имени клиента и его сертификата:

"client" * /etc/ppp/certs/client.pem /etc/ppp/certs/server.pem /etc/ppp/certs/ca.pem /etc/ppp/keys/server.pem *NOTEЧтобы не запутаться, лучше чтобы: Common Name, имя файла с сертификатом и имя пользователя были уникальными.

Также стоит проверить, что в других файлах аутентификации нигде не фигурирует имя пользователя, которого мы добавляем, иначе возникнут проблемы со способом аутентификации пользователя.

За токенизацией — будущее

Visa и Mastercard сейчас сами вкладываются в продвижение технологии VTS/MDES. Они позиционируют ее как то, с чем мы будем работать в ближайшие десятилетия.

Каждый мерчант стремится наращивать выручку: инвестирует в сплит-тесты, улучшение продукта, маркетинговые исследования. Токенизация служит той же цели, но не требует дополнительных вложений.

На данный момент в мире не так много провайдеров, которые получили доступ к технологии токенизации карт напрямую от Visa и Mastercard, но со временем их будет становиться все больше. Мы в Solid сделали это в числе первых, потому что работаем, в основном, с клиентами на высококонкурентных рынках — в США, Канаде, Европе, Австралии.

Получат ли украинские мерчанты доступ к технологии VTS/MDES напрямую в ближайшем будущем, будет зависеть от самих платежных систем — как они захотят презентовать эту технологию. Такие гиганты, как Rozetka — вполне возможно. Более мелкие мерчанты — скорее нет. Для реализации такой интеграции от них потребуются слишком большие инвестиции.

Поэтому стоит задуматься о выборе платежного провайдера, подключившего VTS/MDES. Какую именно компанию выбрать, зависит от рынков, где работает мерчант, и от набора услуг, которые предоставляет провайдер.

Зачем они нужны?

Если говорить попроще, главное предназначение токена –бартер неких ценностей, реализация которого в реальности осложнена расстоянием между сторонами сделок, размерами тех самых ценностей, участвующих в сделках.

Часто токены могут быть источником заработка. Для этого вам нужно знать, какие активы могут увеличить свою стоимость. Чтобы дать ответ на данный вопрос, важно понимать, почему стоимость предлагаемых продуктов или услуг может увеличиться в будущем. Это могут быть или дефицитные активы, или активы, которые будут расти самостоятельно.

Это заложено во всех ICO. Первоначально, когда его дальнейшая судьба неизвестна, ICO предлагает купить токены по низкой цене в качестве инвестора в конкретный проект, описывая, как он может принести прибыль в будущем. Если проект будет развиваться, цена токенов увеличится, если они связаны с активами проекта или применяются в бизнесе.

Как изменить пин-код по умолчанию для пользователя рутокен эцп 2.0

Для доступа к функциям Рутокен ЭЦП 2.0 можно использовать пин-код по умолчанию, но этот пароль не обеспечивает защиты данных. В целях безопасности стоит придумать другую комбинацию из 7-10 символов перед первым применением устройства. Запишите новый пароль, чтобы не ошибиться при аутентификации. Учитывайте, что после нескольких ошибочных попыток ввода токен будет заблокирован.

Как сменить PIN-код пользователя:

- Подключите токен к USB-разъему ПК и откройте панель управления.

- Выберите носитель, с которым будете работать.

- Убедитесь, что переключатель стоит напротив «Пользователь».

- Нажмите «Ввести PIN-код» и в появившемся поле введите 12345678. Если пароль указан корректно, напротив строки появится кнопка «Выйти», если некорректно — отобразится сообщение «Неудачная аутентификация» с указанием количества оставшихся попыток.

- Нажмите кнопку «Изменить» напротив строки «Изменить PIN-коды пользователя и администратора».

- Введите и подтвердите новый пароль, предварительно выбрав роль «Пользователь». Цветовой индикатор поможет определить уровень надежности PIN-кода (зеленый — надежный, красный — ненадежный).

Важно: если после нескольких ошибок вы введете верный пароль, счетчик неверных попыток вернется в изначальное состояние. Когда попытки закончатся, доступ будет заблокирован. Для разблокировки следует обратиться к администратору.

Как купить токен

Чтобы приобрести USB-носитель нужно обратиться на Единый портал Электронной подписи и оформить заявку. При отправлении запроса будущий владелец соглашается с условиями договора оферты на поставку токена. На портале можно купить сертифицированное устройство для работы на российском и белорусском рынке, для ЭДО, сдачи отчетности, участия в торгах и т.д.

Клиенты Центра получают полное сопровождение сделки, включающее:

- первичную консультацию;

- оформление документов;

- подбор сертифицированного устройства;

- отправку продукта клиенту.

Все документы оформляются в соответствии с требованиями Федеральных законов РФ. Оригиналы высылаются на почтовый адрес, указанный в заявке, а копии — на электронную почту. Сроки доставки зависят от региона и составляют от 1 до 5 рабочих дней.

Рутокен — это надежной цифровое устройство, предназначенное для хранения закрытого ключа ЭЦП. Различаются токены функциями, объемом памяти, возможностью использования с мобильными устройствами и криптографическими опциями. Приобретая Рутокен, пользователь должен исходить из его последующего использования и необходимого объема памяти.

Самые простые накопители предназначены лишь для работы с ЕГАИС, а токены PINPad могут использоваться даже в работе государственных структур. Приобретая носитель, пользователь берет на себя ответственность за его хранение и правильную эксплуатацию. Для покупки необходимо обращаться в сертифицированные центры и требовать все сопровождающие документы.

Как появились nft-токены

Первые NFT появились в 2021 году: сначала мем HOMERPEPE, токенизированный на Counterparty и проданный за $500, потом уникальные картинки с пиксельным артом CryptoPunks от Lever Labs с изображением различных героев.

CryptoKitties — одни из самых популярных NFT-токенов, которые в свое время умудрились перегрузить саму сеть Ethereum из-за количества транзакций. Пользователи покупают котиков, ухаживают за ними, обмениваются, получают потомство. В общем, развлекаются, как могут.

На примере Криптокотят легко проследить, что NFT-токены имеют рейтинг даже внутри одного приложения: можно сгенерировать обычного котенка за 0.011 ETH, а можно купить эксклюзивного, например, коллекционного котика Dragon продали за 600 ETH.

Nike в 2021 году запатентовала кроссовки со встроенным невзаимозаменяемым токеном, который описывает уникальную модель обуви.

Как работают nft-токены

Для разработки большинства невзаимозаменяемых токенов используют несколько ERC-стандартов на Ethereum.

- ERC-721 — первый стандарт, используемый для NFT-токенов на блокчейне, произошедший от стандарта смарт-контрактов на Solidity.

- ERC-1155 — стандарт от команды Enjin с расширенным функционалом для ERC-721, позволяющий создавать как взаимозаменяемые, так и невзаимозаменяемые токены.

Среди других блокчейнов, поверх которых можно создавать NFT, уже заявлен TRON, на котором представлен стандарт TRC-721, а также EOS, на котором разработан стандарт для карточной игры Gods Unchained.

Как и другие токены на блокчейне, NFT привязан к определенному адресу и не может перемещаться кем-либо, кроме непосредственного владельца. Просматривать свои коллекции можно там же, где и хранить NFT-токены, — в соответствующих кошельках, например, MetaMask.

Методика тестирования

Смоделируем типовой процесс подготовки Администратором информационной безопасности ключевых документов для организации ЭДО:

- генерируется контейнер закрытого ключа и запрос на сертификат открытого ключа;

- после прохождения в удостоверяющем центре процедуры сертификации из запроса получается сертификат;

- сертификат в совокупности с контейнером закрытого ключа образует готовую для использования ключевую информацию. Данную ключевую информацию, записанную на носителе, будем называть исходным ключевым документом;

- с исходного ключевого документа изготавливаются копии, которые записываются на отчуждаемые носители (далее будем называть их рабочими ключевыми документами) и передаются уполномоченным пользователям;

- после изготовления необходимого количества рабочих ключевых документовисходный ключевой документ уничтожается или депонируется на хранение в орган криптографической защиты информации.

В нашем случае мы не будем пользоваться услугами центров сертификации, а сгенерируем ключевой контейнер с самоподписанным сертификатом и разместим его в реестре компьютера (АРМа генерации ключевой информации), это и будет

исходный ключевой документ

. Затем скопируем ключевую информацию на Рутокен ЭЦП и JaCarta ГОСТ, изготовив

рабочие ключевые документы

. После этого уничтожим

исходный ключевой документ

, удалив из реестра ключевой контейнер. И, наконец, попробуем скопировать ключевую информацию с рабочих ключевых документов обратно в реестр.

Настройка клиента l2tpipsecvpn

Запускаем установленный клиент:

После запуска у вас должен открыться апплет L2tpIpsecVPN. Нажмём на него правой кнопкой мыши и произведём настройку соединения:

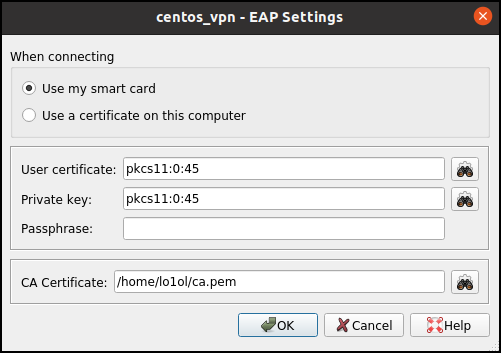

Для работы с токенами, в первую очередь, укажем путь opensc движка OpenSSL и PKCS#11 библиотеки. Для этого откройте вкладку “Preferences” для настройки параметров openssl:

Закроем окно настроек OpenSSL и перейдём к настройке сети. Добавим новую сеть, нажав на клавишу Add… в панели настроек и введите имя сети:

После этого данная сеть станет доступна в панели настроек. Дважды кликнем правой кнопкой мыши по новой сети, чтобы настроить её. На первой вкладке необходимо произвести настройки IPsec. Зададим адрес сервера и общий ключ:

После этого переходим на вкладку настройки PPP и укажем там имя пользователя, под которым мы хотим зайти в сеть:

После этого откроем вкладку Properties и укажем путь до ключа, сертификата клиента и УЦ:

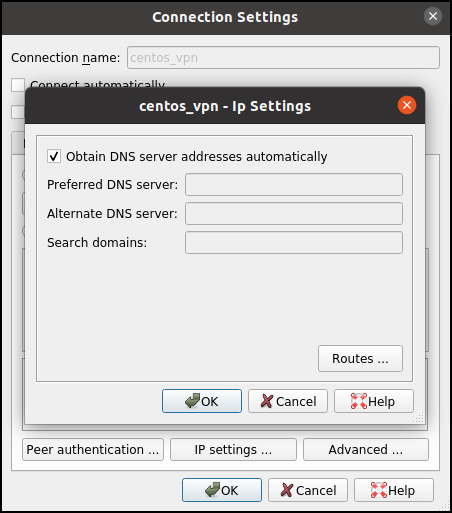

Закроем данную вкладку и выполним финальную настройку, для этого откроем вкладку “IP settings” и поставим галочку напротив опции “Obtain DNS server address automatically”:

Данная опция позволит клиенту получать от сервера личный IP-адрес внутри сети.

После всех настроек закроем все вкладки и перезагрузим клиент:

Плюсы для мерчанта

- Повышение конверсии. После успешной сертификации мы в Solid провели ряд сплит-тестов на европейском трафике одного из наших мерчантов. Мы сравнивали количество успешных платежей при использовании классической токенизации против токенизации VTS/MDES. Выяснилось, что если банк-эмитент одобрил создание токена VTS/MDES, то в дальнейшем платежи этим токеном будут вызывать большее доверие у антифрод-системы банка-эмитента. На тесте мы получили на 10% больше успешных оплат. Также положительно повлияла на конверсию возможность проводить оплаты по продленным или перевыпущенным картам, о чем детальнее расскажу далее.

- Продление или перевыпуск карты. При перевыпуске или продлении карты токен продолжает действовать. Таким образом пользователю нет необходимости привязывать новую карту к нужным ему сервисам, а мерчанту не придется всячески напоминать ему об этом. Это позволяет мерчанту увеличить LTV (lifetime value) юзера на своем проекте. Подобная технология (Account Updater) существовала у МПС и раньше, но получила не такое широкое распространение. Теперь же она является частью VTS/MDES и не требует отдельной интеграции.

- Улучшениепользовательского опыта (UX). Частью токенизации VTS и MDES является технология CardArt. С ее помощью мерчант может узнать у банка-эмитента текущий дизайн карточки пользователя и использовать в платежных логиках своего продукта. В Apple Pay и Google Pay при добавлении карты в кошелек мы видим ее реальный дизайн. ПриватБанк даже запустил на основе CardArt специальную услугу — клиенты могут в мобильном банкинге менять дизайн карты и создавать собственный. Вроде, ничего серьезного, но эта опция повышает лояльность пользователя и конверсию.

По-новому взглянем на наш тестовый стенд

В качестве одного из ключевых носителей использовался Рутокен ЭЦП. Через «Панель управления Рутокен» о нем можно получить следующую информацию:

В последней строке указана фраза «Поддержка КриптоПРО ФКН: Нет», а это значит, что на токене нет апплета, с которым умеет работать СКЗИ КриптоПРО CSP. Таким образом, реализация технологии ФКН с использованием СКЗИ и токенов, описанных в конфигурации тестового стенда, невозможна.

Аналогичная ситуация и с JaCarta ГОСТ. Более того, СКЗИ КриптоПРО CSP, по крайней мере та версия, которая использовалась в тестовом стенде, использует данные ключевые носители как «обычные токены», которые, в свою очередь, являются просто носителями ключа.

Это утверждение очень просто подтвердить. Для этого надо поставить СКЗИ КриптоПРО CSP на чистую машину без драйверов от токенов и подключить токен JaCarta ГОСТ. ОС Windows 7 обнаружит токен JaCarta ГОСТ как «Устройство чтения смарт-карт Microsoft Usbccid (WUDF)». теперь можно попробовать создать ключ на токене и скопировать его в реестр компьютера. Весь функционал СКЗИ успешно отработает.

Проблематика

Ещё совсем недавно многие не знали, как это — работать из дома. Пандемия резко изменила ситуацию в мире, все начали адаптироваться к сложившимся обстоятельствам, а именно к тому, что выходить из дома стало просто небезопасно. И многим пришлось быстро организовывать работу из дома для своих сотрудников.

Однако отсутствие грамотного подхода в выборе решений для удалённой работы может привести к необратимым потерям. Пароли пользователей могут быть украдены, а это даст возможность злоумышленнику бесконтрольно подключаться к сети и ИТ-ресурсам предприятия.

Именно поэтому сейчас выросла потребность в создании надёжных корпоративных VPN сетей. Я расскажу вам о надёжной, безопасной и простой в использовании VPN сети.

Она работает по схеме IPsec/L2TP, использующей для аутентификации клиентов неизвлекаемые ключи и сертификаты, хранящиеся на токенах, а также передает данные по сети в зашифрованном виде.

Самые дорогие nft-токены

- В 2021 году певица Граймс продала 400 NFT-токенов, привязанных к ее рисункам и анимации ее брата за $5,8 млн.

- Один из первых токенизированных мемов Nyan Cat продан за $590 000.

- Нью-йоркская Taglialatella Gallery продала за $95 000 работу Бэнкси Morons (White) блокчейн-компании Injective Protocol, которая сожгла ее, токенизировала и собирается продать с аукциона уже за криптовалюту.

- В конце февраля 2021 года всемирно известный аукцион Christie’s выставил на торги самый дорогой NFT-токен стоимостью $69 млн — цифровой коллаж «Каждый день. Первые 5000 дней» цифрового художника Майкла Винкельмана. Известный как Beeple, он уже до этого заработал $6,6 млн на продаже токена сюрреалистической анимации «Поверженный Трамп».

- Первый музыкант, токенизировавший собственный альбом, диджей 3LAU заработал $11,6 млн.

Токенизация в платформе агрегатора платежей

Честно говоря, мы не знаем, кто и когда первым придумал то, что поставщики платежных услуг и интернет-торговцы сейчас называют словом «токен», когда речь заходит о приеме к оплате банковских платежных карт через интернет, используя платформу того или иного агрегатора платежей. Но мы уверены, что задача, которая была поставлена перед этим человеком или возможно перед группой лиц, могла бы быть сформулирована примерно так:

«Найти способ, предоставляющий интернет-торговцам возможность самостоятельно списывать произвольные суммы с банковских платежных карт

своих покупателей, не прося последних о повторном вводе номера карты и прочей информации о ней всякий раз, когда возникает необходимость.»

Мы даже можем себе представить приблизительный ход мыслей, которые в итоге привели к элегантному решению поставленной задачи:

«Для того, что бы инициировать платежную транзакцию по банковской платежной карте необходимо как минимум знать ее номер и дату окончания действия (expiration date).

Эти данные покупатель сам вводит на платежной странице интернет-магазина при первой оплате. Для того чтобы инициировать второй и последующие платежи по этой же карте в этом же интернет-магазине без повторного ввода номера карты, данные карты, введенные покупателем для проведения первой транзакции, необходимо где-то сохранить. Но где?

Хранить такую конфиденциальную и высокочувствительную к компрометации информацию на стороне интернет-магазина нельзя, если только он не сертифицирован по стандарту PCI DSS. А 99% интернет-торговцев об этом стандарте никогда и ничего не слышали.

Значит, хранить карточные данные покупателя можно только на стороне поставщика платежных услуг, к которому подключен интернет-магазин. Тогда нужно придумать какой-то способ, позволяющий интернет-торговцу использовать эти данные не имея прямого доступа к ним.

А что если создать некую замену номеру карты и прочей конфиденциальной информации о ней, которую интернет-магазин может держать у себя без каких-либо опасений? Потому что использовать эту замену можно только в этом интернет-магазине, и получение несанкционированного доступа к ней никогда не приведет к раскрытию актуальной информации о самой банковской платежной карте?»

Вот так или примерно так и был придуман токен — псевдослучайная уникальная последовательность символов определенной длины, которая привязывается к конкретному набору карточных данных, хранящихся в безопасном месте у поставщика платежных услуг, и используется интернет-магазином как ключ, инициирующий платежную транзакцию с их участием.

Один токен связан только с одной банковской картой.

Как выдается токен в системе агрегатора платежей

Классическая схема создания, получения и использования токена выглядит следующим образом:

- После того, как покупатель ввел информацию о своей банковской карте на платежной странице интернет-магазина, предоставленной поставщиком платежных услуг, и нажал кнопку «Оплатить», карточные данные покупателя сохраняются в процессинговой системе платежного сервиса.

- А в интернет-магазин вместе с результатом транзакции возвращается токен платежной карты, которая в ней участвовала.

- Этот токен интернет-магазин может сохранить, а может проигнорировать. В любом случае, не зависимо от того, нужен он или нет, процессинговая система поставщика платежных услуг создает и отдает интернет-торговцу токен карты при обработке каждой платежной транзакции.

- Если интернет-магазин сохранит полученный токен и свяжет его с конкретным покупателем, для чьей карты он был выдан, то в следующий раз, когда интернет-торговцу потребуется получить деньги от этого клиента, ему достаточно будет всего лишь отправить своему поставщику платежных услуг соответствующий транзакционный запрос с указанием суммы и токена карты, с которой эту сумму нужно списать.

- Процессинговая система поставщика платежных услуг заменит токен на связанные с ним карточные данные и продолжит обработку транзакции точно так же, как если бы вместо токена были присланы реквизиты банковской карты, введенные самим покупателем.

Безопасность токена

Токен — это всего лишь набор букв и цифр, который имеет смысл только для процессинговой системы поставщика платежных услуг, которая его сгенерировала, и только при условии, что он используется в транзакционном запросе от того интернет-торговца, которому он был выдан. Поэтому, его можно хранить в открытом виде где угодно.

Для злоумышленников токен не представляет никакой ценности, поскольку не дает возможности получить номер банковской платежной карты, с которой он ассоциирован.

Типичная сфера использования токена платежной карты в электронной коммерции — это организация приема карточных платежей от клиентов и покупателей в один клик и прием регулярно повторяющихся платежей.

Интернет-торговцы давно осознали всю пользу, преимущества и возможности, которые они могут получить от использования токена платежной карты. И потому, если ваша компания является поставщиком платежных услуг и помогает онлайн-бизнесу принимать платежи через интернет, то токенизация, — то есть замена карточных данных на токен и возможность его использования, — это то, что ваша процессинговая система обязательно должна уметь делать, если вы позиционируете себя, как современный платежный сервис.

Со своей стороны команда eComCharge, разработчик SaaS платформы beGateway для поставщиков платежных услуг, прекрасно понимает ваше стремление шагать в ногу с техническим прогрессом и предлагать своим интернет-торговцам максимальные возможности по приему платежей через интернет. Арендовав платформу beGateway, чтобы получить полнофункциональную, многоканальную, PCI DSS Level 1 сертифицированную систему для приема и обработки интернет-платежей, вы сможете предложить своим клиентам не только токенизацию (кстати говоря, платформа beGateway позволяет интернет-торговцам получать токен платежной карты даже без совершения первого платежа), но и множество других полезных и нужных опций, связанных с приемом денег от покупателей вашими интернет-торговцами.

C уважением,

Команда eComCharge

Вот уже более 10 лет разрабатываем и обслуживаем процессинговые системы и инфраструктуры для приема и обработки онлайн-платежей для банков-эквайеров и поставщиков платежных услуг (Payment Service Providers) из стран Европейского Союза и СНГ.

Токенизация в яндекс.кассе

Яндекс.Касса представляет из себя большую систему по приему платежей для интернет-магазинов. Она состоит из многих десятков различных сервисов: backend-, frontend-приложения, BI-сервисы. Они обеспечивают прием платежа пользователя различными способами, перевод денежных средств магазину, управление платежами через личный кабинет магазина, аналитические сервисы и тому подобное. И как именно сюда встроилась токенизация карт?

Главный вопрос: в какой момент создавать токен для банковской карты? В API Яндекс.Кассы есть возможность сохранять выбранный способ оплаты для последующих платежей в будущем, мы это называем автоплатежи.

Это может происходить как при привязке карты к аккаунту пользователя в личном кабинете магазина, так и при подписке на периодической основе, когда платежи с карты будут проводиться автоматически. В обоих сценариях при создании платежа магазин по API передает параметр save_payment_method: true, и после успешного платежа мы выдаем магазину payment_method_id — идентификатор сохраненного способа оплаты, с помощью которого он сможет проводить новые платежи.

Вот он, этот момент. Токены созданы как раз для платежей, инициированных магазином. Поэтому сразу после проведения платежа с сохранением способа оплаты мы асинхронно ставим нашему сервису токенизации задачу создать токен для пары «карта и магазин».

Что же сами платежные системы делают в момент токенизации карты? Они обращаются в банк-эмитент, с запросом на создание токена (как это происходит и при создании токенов *Pay), и банк выпускает токен для данного магазина. Банк также может уведомить об этом держателя карты и отобразить созданный токен в его личном кабинете.

Установка strongswan (ipsec)

В первую очередь, настроим firewall для работы ipsec

sudo firewall-cmd --permanent --add-port=1701/{tcp,udp}

sudo firewall-cmd --permanent --add-service=ipsec

sudo firewall-cmd --reloadЗатем приступим к установке

sudo yum install epel-release ipsec-tools dnf

sudo dnf install strongswanПосле установки необходимо задать конфигурацию для strongswan (одну из реализаций IPSec). Для этого отредактируем файл /etc/strongswan/ipsec.conf :

config setup

nat_traversal=yes

virtual_private=%v4:10.0.0.0/8,%v4:192.168.0.0/16,%v4:172.16.0.0/12

oe=off

protostack=netkey

conn L2TP-PSK-NAT

rightsubnet=vhost:%priv

also=L2TP-PSK-noNAT

conn L2TP-PSK-noNAT

authby=secret

pfs=no

auto=add

keyingtries=3

rekey=no

ikelifetime=8h

keylife=1h

type=transport

left=%any

leftprotoport=udp/1701

right=%any

rightprotoport=udp/%any

ike=aes128-sha1-modp1536,aes128-sha1-modp1024,aes128-md5-modp1536,aes128-md5-modp1024,3des-sha1-modp1536,3des-sha1-modp1024,3des-md5-modp1536,3des-md5-modp1024

esp=aes128-sha1-modp1536,aes128-sha1-modp1024,aes128-md5-modp1536,aes128-md5-modp1024,3des-sha1-modp1536,3des-sha1-modp1024,3des-md5-modp1536,3des-md5-modp1024Также зададим общий пароль для входа. Общий пароль должен быть известен всем участникам сети для аутентификации. Данный способ и является заведомо ненадёжным, т.к. данный пароль с лёгкостью может стать известным личностям, которым мы не хотим предоставлять доступ к сети.

Тем не менее, даже этот факт не повлияет на безопасность организации сети, т.к. основное шифрование данных и аутентификация пользователей осуществляется протоколом PPP. Но справедливости ради стоит заметить, что strongswan поддерживает более безопасные технологии для аутентификации, например, с помощью приватных ключей.

Так же в strongswan имеется возможность обеспечить аутентификацию с помощью смарт-карт, но пока поддерживается ограниченный круг устройств и поэтому аутентификация с помощью токенов и смарт-карт Рутокен пока затруднительна. Зададим общий пароль через файл /etc/strongswan/ipsec.secrets:

# ipsec.secrets - strongSwan IPsec secrets file

%any %any : PSK "SECRET_PASSPHRASE"Перезапустим strongswan:

sudo systemctl enable strongswan

sudo systemctl restart strongswanУстановка по «в один клик»

Для обеспечения работы с электронными торговыми площадками и государственными информационными ресурсами, как правило, требуется установка специального программного обеспечения: криптопровайдера, ActiveX-компонентов и других дополнительных компонентов операционной системы. Также зачастую есть необходимость в настройке браузера, регистрации сертификата и других административных действиях.

На Flash-памяти электронного идентификатора Рутокен ЭЦП 2.0 Flash может быть размещен неизменяемый CD-ROM раздел с комплектом программного обеспечения и установщиком с технологией автозапуска. Это предоставляет возможность настройки рабочего места «в один клик».

При первом подключении устройства к компьютеру нужно всего лишь нажать кнопку «установить» во всплывающем окне, все остальное происходит автоматически. Кроме того, на Flash-памяти можно разместить дополнительное программное обеспечение, документацию и обучающие материалы.