- Вопросы

- Цифровые подписи для вложенных файлов дочерних документов PDF

- Панель «Подписи» для цифровых подписей

- Добавление информации проверки после подписания

- Подписи XML-данных

- “Сертификат содержит недействительную цифровую подпись” – цепочка доверия от Минкомсвязи

- Как строится путь

- Решение проблемы

- Обзор причин появления ошибки

- Добавление электронной подписи в документ pdf

- Электронная подпись

- Сертификат не действителен. Не удалось проверить сертификат в списке отозванных т. соответствующий сервер в состоянии offline (код ошибки 103,104).

- Удаление цифровой подписи

- Трудности внедрения криптографии и эп в организациях

- Как решить ошибку “Этот сертификат содержит недействительную цифровую подпись”

- Некорректный путь сертификации

- Нет прав доступа к ветке реестра

- Изменение или повреждение файла УФК

- Ошибка отображения “КриптоПро”

- Не запущена инициализация

- Сбой браузера

- Блок “антивирусника”

- Сложности с работой КриптоПро

- Задание уровня надежности сертификата

- Неверный путь сертификации

- Установка вручную

- Подтверждение цифровой подписи

- Когда возникает ошибка с недействительной подписью

- Подписанные и сертифицированные портфолио PDF

- Установка отметки времени документа

- Установка из репозитория

- Дата и время

- “В сертификате содержится недействительная цифровая подпись”

- Сравнение версий подписанного документа

- Подробнее о проблеме

- Наши планы

- Установка длительного срока подтверждения подписи

- Просмотр предыдущих версий документа с цифровой подписью

Вопросы

Какие ты порекомендуешь удостоверяющие центры? С каким из них у тебя был положительный опыт?

Я бы порекомендовал использовать тот удостоверяющий центр, с которым Вы будете в дальнейшем работать в части обмена электронными документами. Пример – есть оператор электронного документооборота «Такском», у него есть удостоверяющий центр. Если Вы будете запускать электронный документооборот через «Такском», то имеет смысл и за сертификатом обращаться к ним же.

Ты говорил, что ФСБ давала какое-то разъяснение по поводу облачных сертификатов. Что если сертификат хранить не локально, а в облаке, он не может считаться усиленным. В случае стандартного обмена счетами-фактурами и УПД, мы можем использовать облачный сертификат или там требуется усиленный все-таки?

В законе написано, что при обмене счетами-фактурами требуется усиленная квалифицированная электронная подпись, поэтому “облако” тут не подойдет. А вот для других видов электронных документов — пожалуйста.

Грубо говоря, для любого стандартного ЭДО, которое мы используем в 1С, нам нужен усиленный сертификат?

Нет, не для любого. В законе написано только про электронные счета-фактуры. Их нужно подписывать именно квалифицированной электронной подписью. По поводу остальных документов ничего не написано. Это значит, что для накладных, для заказов Вы можете использовать усиленную неквалифицированную электронную подпись – в том числе и в облаке.

А про УПД там нет ничего? По сути, УПД сейчас это то же самое, что и счет-фактура.

Там есть размытое определение – счет-фактура с расширенными показателями, но это не то же самое, что УПД. Поэтому я думаю, что УПД попадает в разряд неквалифицированной электронной подписи.

А какую функцию во всей этой цепочке выполняет именно оператор – «1С-ЭДО» или «Такском»? Обычно через операторов мы отправляем документы в госорганы и обмениваемся счетами-фактурами, а при обмене другими документами с контрагентами зачем нам нужен оператор?

Операторы на рынке тоже не первый день работают, счета-фактуры ходят через них. Они так и говорят – отправляешь один счет-фактуру, а два другие документа – бесплатно. Вы же все равно счетами-фактурами будете обмениваться через них, поэтому проще и документы сами тоже через них посылать.

Другое дело, если Вы сидите на упрощенке, и у Вас нет счетов-фактур, тогда можно попросить оператора поискать для Вас недорогой тарифный план. А так в той же самой «Библиотеке электронных документов» есть возможность обмениваться документами с электронной подписью по электронной почте, через FTP и т. Но когда у тебя 100 контрагентов, организовывать для каждого из них свой канал связи будет сложно в плане сопровождения.

А если мы хотим протестить самоподписанный сертификат, через оператора мы можем тестировать какой-то обмен с использованием самоподписанного сертификата?

Нет, через оператора – нет. Если сильно хочется потестировать, напишите в фирму «1С», что Вы хотите подключиться к сервису ЭДО, чтобы протестировать.

Они говорят, что мы не удостоверяющий центр.

Напишите мне, я помогу.

А если мы обмениваемся без оператора ЭДО, мне приносят подписанный электронный документ, и я его хочу загрузить в 1С, чтобы хранить его там. В БСП достаточно средств для проверки, что это КЭП и у него правильные реквизиты, чтобы все это было в автоматическом режиме без модальных окон и т

Я такие кейсы на своей практике не встречал, но в БСП точно есть возможность загрузить файл и проверить его электронную подпись. Скорее всего, Вам надо будет просто под этот сценарий нарисовать какой-то мастер: проверь папку, забери документ, забери подпись, проверь это все, сложи, куда надо и скажи, что все ок. По поводу синхронности вызова – в БСП все это реализовано, все в браузерах работает в асинхронном режиме.

А если в 1С по терминалу работать? Можно ли поставить «КриптоПро» и в терминале пробросить для него ключи? Какие есть особенности, проблемы? И, соответственно, если у нас более 20 юрлиц и на каждое из них по два ключа, как идет разграничение прав к этим ключам? На уровне 1С или как?

В самом БСП, когда грузишь открытую часть ключа, есть возможность указать, какому пользователю она будет доступна. Там можно, войдя под своим именем, видеть только свои сертификаты. Но при этом они все будут находиться на самом компьютере. Поэтому, сами понимаете, устанавливать закрытую часть в реестр точно не нужно, потому что закрытая часть ключа без проблем переносится с машины на машину.

Лучше используйте токены. Есть возможность пробросить токен с закрытой частью ключа до терминального сервера. Ребята-производители ключей сами помогают это настроить так, чтобы в терминале этот ключ был виден. Попробуйте, поэкспериментируйте, найдите другие ключи, найдите людей, которые помогут настроить.

Но здесь нужно понимать, что этот туннель от терминального сервера до вашего ключа не безопасен. Ты генеришь электронный документ на терминальном сервере и говоришь – подпиши. Что произойдет? Идет передача данных по незащищенному каналу сначала на локальный компьютер, где установлен ключ, формируется электронная подпись, потом данные передаются обратно на терминальный сервер.

Но этот канал не защищен. Его можно защитить только с помощью установки специализированного программного обеспечения, которое делает туннель между терминальным сервером и локальной машиной безопасным. Если хочешь работать безопасно, значит, нужно поставить токен, пробросить его до терминалки и поставить ПО для шифрования канала между терминальным сервером и клиентской машиной.

Скажите, есть ли какая-нибудь разница по скорости работы между подписанием электронного счета-фактуры и отсканированного договора в 100 страниц (где чисто графика).

Чем больше документ, тем он медленнее подписывается, потому что там идет асинхронное шифрование – хэш вычисляется по асинхронному алгоритму. Но с точки зрения того, подписываете ли Вы электронную счет-фактуру в несколько строк или 10Мб файл – визуально разницу Вы не заметите. Заметите только на объемах в 1000-3000 документов.

По поводу роуминга 1С-ЭДО. В «Такском» есть роуминг между операторами. А насколько это работоспособно в «1С-ЭДО»? У Вас есть такой опыт? Потому что все контрагенты сидят на разных операторах и выбрать оператора с максимальным покрытием очень сложно. Кого бы Вы посоветовали?

Если выбирать между «1С-ЭДО» и другими, то конечно, «1С-ЭДО». Но у «1С-ЭДО» есть некоторые проблемы с роумингом – он не так много операторов поддерживает. Есть отдельный ресурс по 1С-ЭДО, там приведен список поддерживаемых операторов, думаю, что он должен со временем пополниться.

А где хранить архив подписанных документов? Локально в компании или в облаке? Можно ли обеспечить валидность сохраняемых в облаке документов?

Где мы храним подписанные документы (в облаке или нет) – неважно. Математически хэш уже вычислен, и содержимое документа бесследно уже не подменить. Вы его потом можете хоть 10 раз куда-нибудь передавать, подпись всегда можно будет проверить чисто математически. Если облачный сервис удобный – пожалуйста, храните в нем, это, наверное, даже интереснее.

А оператор такую услугу предоставляет?

Если с ним отдельный договор заключать для хранения бэкапов – они это делают за отдельные деньги.

А разве подписанные документы у них не хранятся?

Физически они хранятся, но по закону они не обязаны их хранить. Они обязаны хранить только квитанцию. Если к ним налоговая придет и спросит – проходил ли такой-то документ, они покажут, да, вот квитанция, смотрите – подпись такая-то. А что там внутри этого документа – это уже не к ним вопрос.

А для УПП операторы не предоставляют какую-нибудь обработку для ЭДО?

Про операторов не могу сказать, их много, и у каждого есть свои разработки, но в самом УПП электронный документооборот есть.

Данная статья написана по итогам доклада, прочитанного на конференции INFOSTART EVENT 2022 COMMUNITY. Больше статей можно прочитать здесь.

В 2020 году приглашаем всех принять участие в 7 региональных митапах, а также юбилейной INFOSTART EVENT 2020 в Москве.

Выбрать мероприятие.

Цифровые подписи для вложенных файлов дочерних документов PDF

Подписи к вложенным файлам можно добавлять до того, как будет подписана обложка. Чтобы применить подписи к вложенным PDF-файлам, откройте PDF в отдельном окне. Нажмите на вложении правой кнопкой мыши и выберите Открыть файл в контекстном меню. Чтобы просмотреть подписи портфолио, перейдите на обложку, где отображаются строка сообщений документа и панель подписей.

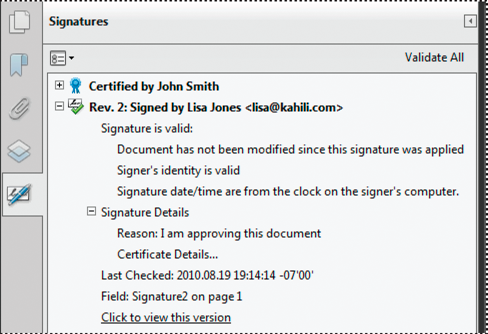

Панель «Подписи» для цифровых подписей

На панели Подписи отображаются сведения о каждой цифровой подписи в текущем документе и хронология изменений документа с момента первой цифровой подписи. С каждой цифровой подписью связан значок, указывающий состояние ее подтверждения. Детали проверки перечислены под каждой подписью, и их можно просмотреть, развернув подпись. На панели Подписи представлена также информация о времени подписания документа, проставившем подпись лице и удостоверении подписи.

Проверка подписей на панели «Подписи»

Большинство задач, относящихся к подписям, включая добавление, удаление и подтверждение подписи, доступно в меню, открывающемся при щелчке правой кнопкой мыши в поле Подписи. В некоторых случаях поле подписи может после подписания быть заблокировано.

Добавление информации проверки после подписания

При выполнении некоторых рабочих процессов информация проверки подписи недоступна в момент подписания, но может быть получена позднее. К примеру, такая ситуация может возникнуть, если представитель компании подписывает контракт с использованием ноутбука, находясь на борту самолета. При этом компьютер не может выполнить подключение к Интернету для получения информации об отметках времени и аннулировании, которую необходимо добавить к подписи. При появлении позднее доступа в Интернет, любое лицо, выполняющее проверку подписи, сможет добавить эту информацию в документ PDF. Эта информация может также использоваться при всех последующих проверках подписи.

Информация и методы, использованные для включения этой информации с длительным сроком подтверждения (LTV) в файл PDF, соответствуют стандарту, описанному в части 4 стандарта ETSI 102 778 PDF Advanced Electronic Signatures (PAdES) (Улучшенная электронная подпись PDF). Дополнительные сведения см. по адресу: blogs. adobe. com/security/2009/09/eliminating_the_penone_step_at. html. Данный пункт меню недоступен, если подпись недействительна или документ подписан с использованием сертификата самоподписания. Команда также недоступна, если время проверки и текущее время одинаковы.

Подписи XML-данных

Приложения Acrobat и Reader поддерживают подписи XML-данных для форм XML Forms Architectures (Формы архитектуры XML — XFA). Автор формы обеспечивает подписание XML, проверку и очистку команд для событий формы, например щелчка кнопки, сохранение или передачи файла.

Подписи XML-данных соответствуют стандарту W3C XML-Signature. Аналогично цифровым подписям в файлах PDF, цифровые подписи XML гарантируют целостность, проверку подлинности и неподдельность документов.

Однако, у подписей файлов PDF имеется несколько состояний проверки данных. Некоторые состояния вызываются при изменении пользователем содержимого подписанного содержания файла PDF. Напротив, у подписей XML есть только два состояния проверки данных — допустимое и недопустимое. Недопустимое состояние вызывается при изменении пользователем содержимого подписанного файла XML.

“Сертификат содержит недействительную цифровую подпись” – цепочка доверия от Минкомсвязи

Доверительная цепь (ЦДС) обязательна для обработки операций. Нельзя заверить документы, если она нарушена.

Как строится путь

Путь строится по принципу иерархии. Наверху стоит корневой ключ проверки от Минкомсвязи России. Этот государственный орган в соответствии с законом “Об электронной подписи” от 06. 2011 и ГОСТ 2012 г. проводит аккредитацию всех УЦ и разрешает выпускать ЭЦП.

КС (класс сертификации) предоставляется гражданину при получении КЭП, также его можно взять на ресурсе Казначейства Российской Федерации. В цепи доверия этот файл играет важную роль: заверяет, что подпись была произведена в аккредитованной компании.

Класс сертификации можно взять на ресурсе Казначейства Российской Федерации.

Следующим звеном становится КС УЦ.

Программный код выдается в комплекте с ключами и содержит:

Данная информация продается уже в закодированном виде и используется только криптопровайдером на компьютере.

Несколько этапов проверки защищают владельца подписи от мошенников, которые не смогут воспользоваться ею без установленных сертификатов.

Решение проблемы

Проблема возникает не только из-за повреждений файлов, но и когда КС установлен с ошибкой или срок его действия истек. Если же сертификат полностью отсутствует или неактивен, пользователю необходимо поместить скачанный файл в хранилище с доверенными корневыми центрами и дать разрешение на проведение операции. После этого все строки в программе будут заполнены.

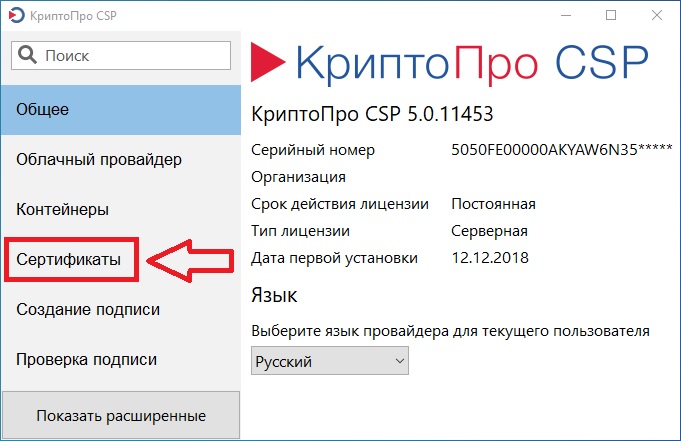

Обзор причин появления ошибки

При появлении оповещения о данной ошибке, требуется установить состояние ключа. Для этого необходимо:

- зайти в меню «Пуск»;

- обратиться к приложению КриптоПро на вкладке с программами, установленными на компьютере;

- нажать на кнопку о сертификатах;

- кликнуть по необходимому сертификату;

- зайти на вкладку, где отмечен путь сертификации.

Причина будет указана в разделе «Общие».

Появление системного оповещения может быть обусловлено следующими обстоятельствами:

- неверным путем сертификации (имеет место чаще всего) – возможно повреждение одного из сертификатов или всех трех компонентов (отмечается недоверенный характер соединения сервера с браузером заявителя или полное отсутствие связи);

- неправильной установкой программы КриптоПро;

- неактивными шифровальными алгоритмами СКЗИ;

- блокированием доступа к отдельным файлам реестра;

- использованием клиентом старой версии браузера;

- установленной недостоверной датой и временем на компьютере.

Порядок дальнейших действий зависит от причины сбоя.

https://youtube.com/watch?v=UfCQrgPPHho%3Ffeature%3Doembed

Добавление электронной подписи в документ pdf

Файлы PDF поддерживают внедрение в тело документа картинки с описанием, что файл PDF подписан и самой электронной подписи прямо в файл.

В платформе это реализовано начиная с версии 8. На Инфостарт есть статья на эту тему Подпись PDF в новой версии 8. 16, но мне механизм не подошёл по ряду причин – код написан для выполнения на сервере, а при реальном использовании Крипто-ПРО ставится на клиент и вызовы должны быть соответственно на клиенте.

Грабли, на которые наступил:

* Подпись работает не для всех PDF файлов – PDF, который создан из 1С средствами 1С работает корректно, а вот PDF, сформированный другим приложением, иногда не отрабатывает.

* В качестве штампа используется Табличный документ – можно использовать вместо него картинку

* Время на добавление подписи на нормальном компьютере i7-10510U, 16Гб – 1,2 секунды, 98% времени вызов ЗаписьPDF. ЗаписатьПодпись. Есть предположение, что это время на взаимодействие с КриптоПро и концептуально его не ускорить.

Собственно сам код:

Электронная подпись

Закон № 63-ФЗ вводит понятие электронной подписи. Раньше было понятие «электронная цифровая подпись» (ЭЦП), теперь правильнее использовать термин «электронная подпись». По этому закону есть три вида электронной подписи.

- Первый вид – это простая электронная подпись. Например, при использовании мобильного банка Вам приходит SMS с одноразовым паролем, и Вы делаете подтверждение – это аналог простой электронной подписи. По такой подписи можно определить только автора.

- Второй и третий виды – это усиленная электронная подпись. «Усиленная» означает, что используется какое-то криптосредство. Усиленная подпись делится на неквалифицированную и квалифицированную.

Усиленную квалифицированную электронную подпись иногда называют просто квалифицированной электронной подписью (КЭП). Это электронная подпись на базе сертификата, который выдается аккредитованным удостоверяющим центром. Минкомсвязь ведет список удостоверяющих центров, которые выдают сертификаты электронной подписи.

Сертификат электронной подписи (он может еще называться сертификат ключа проверки электронной подписи) – это бумажный или электронный документ, однозначно определяющий, кому принадлежит эта подпись.

Квалифицированная электронная подпись применяется наиболее широко. Ее основное назначение в том, что она подтверждает авторство, гарантирует неотказуемость и обеспечивает целостность подписанных данных. Это означает, что если Вы подписали электронный счет-фактуру квалифицированной электронной подписью, то:

- Вы не можете сказать, что это не Ваша подпись;

- Вы не можете от нее отказаться (отозвать);

- можно проверить, вносились ли изменения в этот документ после того, как Вы его подписали.

Если говорить про применение электронных подписей, то стоит поделить их на локальные и облачные.

- Локальная электронная подпись – ситуация, когда Вы подписываете какие-то документы на своем компьютере. В этом случае требуется криптосредство, установка сертификата – много сложностей.

- Облачная электронная подпись – ситуация, когда Вы доверяете хранилище закрытых ключей некоему держателю в «облаке», и, чтобы подписать документ, его нужно до этого облака донести. Скорее всего, Вам на телефон придет одноразовый пароль, который надо подтвердить. А после подтверждения электронная подпись сформируется на сервере в «облаке», и Вы получите подписанный документ.

ФСБ выпустила разъяснительное письмо, в котором объяснила, что облачная электронная подпись не является квалифицированной. Поэтому, если в законе написано, что документ должен подписываться именно квалифицированной электронной подписью, а у Вас документ подписывается в «облаке», то имейте в виду, что с этим могут быть проблемы – к этому нужно подходить очень внимательно.

Что можно еще рассказать интересного про законодательство, которое будет нас касаться?

- В 2022 году появился единый удостоверяющий центр Минкомсвязи России, который позволяет построить цепочку доверия до любого сертификата. Этот головной удостоверяющий центр Минкомсвязи, выдает сертификаты аккредитованным удостоверяющим центрам, а они уже выдают физическим и юридическим лицам. Поэтому для любой электронной подписи всегда можно построить цепочку доверия. Это очень удобно, потому что раньше было сложно проверить на практике, что подпись от другого удостоверяющего центра валидна.

- Совсем из нового – в начале 2022 года Минкомсвязь выступило с законодательной инициативой, чтобы выпуск всех квалифицированных электронных подписей отдать в государственную монополию. На это Центробанк и Минэкономразвития буквально в Июле ответили, что так делать нельзя, потому что это заберет рабочие места и погубит то, что наработано годами. Скорее всего, эта законодательная инициатива дальше не пойдет, но такая мысль была.

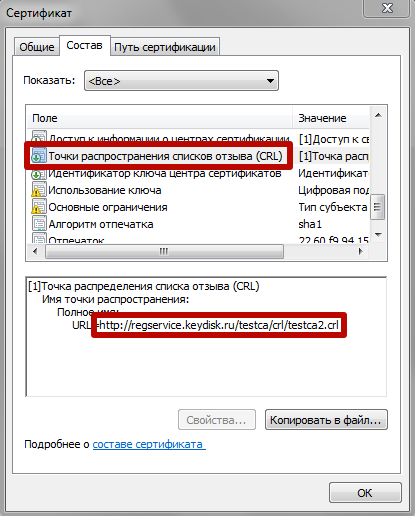

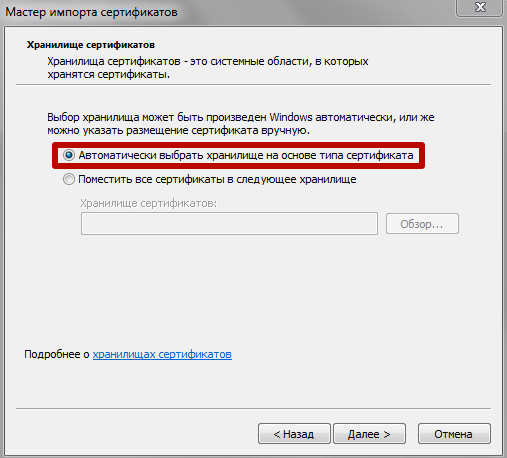

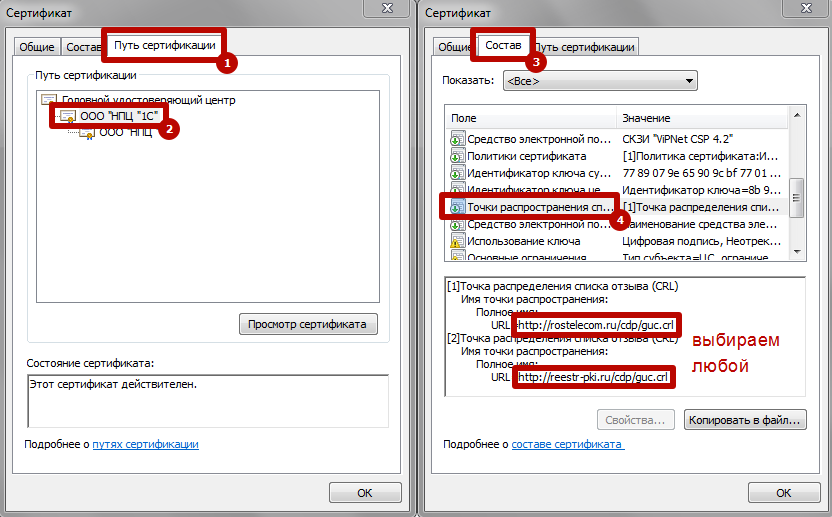

Сертификат не действителен. Не удалось проверить сертификат в списке отозванных т. соответствующий сервер в состоянии offline (код ошибки 103,104).

Дата обновления: 28. 2022

Ошибка связана с тем, что на компьютере не установлен актуальный список отозванных сертификатов Удостоверяющего Центра.

В программе 1С пройти по пути: Сервис – Обмен электронными документами – Профили настроек ЭДО (зайти в профиль) – закладка “Сертификаты организации” (открыть сертификат) – Все действия – Сохранить сертификат в файл.

Открыть файл сертификата и перейти на закладку “Состав”. Найти поле “Точки распространения списков отзыва (CRL)” и скопировать ссылку на список отзыва Удостоверяющего Центра (ссылка должна заканчиваться на. crl):

Навести курсор на скаченный файл, нажать правую клавишу мыши и выбрать пункт “Установить список отзыва (CRL)”. В “Мастере импорта сертификатов” на этапе определения хранилища необходимо выбрать пункт “Автоматически выбрать хранилище на основе типа сертификата”.

Установка этого списка отзыва проводится тем же способом, что описан выше.

Удаление цифровой подписи

Удалить цифровую подпись может только пользователь, который ее добавил, при наличии у него цифрового удостоверения, которым он может подписать документ.

Трудности внедрения криптографии и эп в организациях

Какие бывают основные проблемы?

Первый вариант – разнести эти криптосредства по разным компьютерам.

Если это невозможно, тогда для одного из сервисов нужно выпустить сертификат на другом криптосредстве – когда Вы заказываете сертификат в удостоверяющем центре, Вы можете указать, для какого криптосредства Вы его будете использовать.

- Иногда у клиентов не работает криптография в браузере IE – требуется установить расширение, но оно не ставится. Банальный совет – запустите браузер от имени администратора. Это позволит установить расширение, и проблема будет решена.

- Программа 1С не всегда видит токены JaCard. Я не знаю в чем проблема, то ли в JaCard, то ли платформе. Переустанавливаешь криптосредство – оно какое-то время работает, а после перезагрузки системы снова слетает. Почему-то 1С и JaCard не очень дружат.

- Есть еще одна проблема – при проверке сертификатов платформа всегда пытается проверить, насколько этот сертификат надежный, и иногда ей это не удается. Почему это происходит? Есть список отзывов, куда включаются недействительные сертификаты. Например, когда сотрудник уволился из компании, она должна сообщить в удостоверяющий центр, что сотрудник уволился, и его сертификат не действителен. После чего удостоверяющий центр выпускает список отзывов, куда включается этот сертификат, после чего он начинает считаться невалидным. Иногда почему-то проверить сертификат в списке отозванных не удается. В чем проблема? Эти списки отзывов к 1С никакого отношения не имеют, они обновляются автоматически самим криптосредством. Для этого с удостоверяющим центром должен быть настроен стабильный канал. Если список отзывов автоматически не обновляется, это значит, что в удостоверяющем центре недостаточно слажено настроена служба, либо она вообще отсутствует. Смените удостоверяющий центр, и проблема уйдет.

- Когда сертификатов становится много (например, больше 30-ти), начинаются сложности. Допустим, Вы перевели бизнес на электронные рельсы, и в разгар рабочего дня выясняется, что подпись невалидна, потому что ее сертификат закончился. Выпуск сертификата занимает некоторое время, бизнес «на ушах», Вы тоже. Для таких случаев нужно использовать специализированное ПО для ведения списка сертификатов. Есть программы, которые позволяют контролировать жизненный цикл сертификата, и когда у него срок действия заканчивается, они отправляют администратору напоминалки. Это банальный вариант, но он позволяет более-менее упорядочить сертификаты.

- Обмен с данными из 1С происходит с серверов, поэтому:открываете порты на серверах 1С:Предприятия;права учетной записи сервера должны быть «Выход в интернет»;если у Вас кластер серверов, значит, у всех 1С-серверов, входящих в кластер, должны быть открыты порты.

- открываете порты на серверах 1С:Предприятия;

- права учетной записи сервера должны быть «Выход в интернет»;

- если у Вас кластер серверов, значит, у всех 1С-серверов, входящих в кластер, должны быть открыты порты.

- Если нет доверия к внешнему ресурсу, есть отдельная статья на ИТС «Диагностика проблемы “Удаленный узел не прошел проверку”».

- Базовые правила безопасности:пароли на стикерах не храним;поработав, вынимаем токены из машин;регулярно обновляем антивирус.Иначе получится так, что Вы поставили сертифицированные криптосредства, ключи, а вокруг ходят вирусы, которые могут этим воспользоваться. Поэтому защищайте периметр.

- пароли на стикерах не храним;

- поработав, вынимаем токены из машин;

- регулярно обновляем антивирус.Иначе получится так, что Вы поставили сертифицированные криптосредства, ключи, а вокруг ходят вирусы, которые могут этим воспользоваться. Поэтому защищайте периметр.

Как решить ошибку “Этот сертификат содержит недействительную цифровую подпись”

Перед тем как определиться, что делать со сбоем, нужно найти причину. В основном в сообщении об ошибке назван ее источник.

Некорректный путь сертификации

Вначале стоит проверить, активен ли КС (класс защиты) и верно ли он загружен. Для этого достаточно зайти в раздел с сертификатами, посмотреть реестр. Там отображается файл от ПАК “Минкомсвязи РФ”. Если его нет, то придется переустановить программу.

- Включить установщик.

- Указать папку с доверенными центрами сертификации.

- Дать разрешение на запуск.

При установке укажите папку с доверенными центрами сертификации.

После завершения загрузки остается перезапустить персональный компьютер.

Флеш-накопитель передает УЦ (удостоверяющий центр) вместе с другими инструментами для создания ЭЦП (электронной цифровой подписи). Если гражданин потерял файлы, то ему придется пойти в центр обслуживания и взять новый.

В тех случаях, когда с КС проблем нет, но активный статус еще не выдан, стоит переустановить программу.

Нет прав доступа к ветке реестра

Решить данную ошибку поможет полное удаление приложения с применением специальных утилит для устранения всех следов. Софт запускают от имени администратора, т. иначе он не сможет корректно очистить жесткий диск.

Изменение или повреждение файла УФК

Если не получается заверять бумаги, а на экране появляется ошибка, рекомендуется:

- Зайти в раздел “Личное”,

- Вписать данные сломанного СКПЭП (сертификата ключа проверки электронной подписи).

- Просмотреть доверительную цепочку и найти проблемный элемент.

- Зайти в “Промежуточные центры сертификации”. Если проблема кроется в этом звене, то пользователь увидит системное сообщение.

- На официальном ресурсе УФК (Управления Федерального казначейства) перейти на страницу с корневыми файлами.

- Переместить этот файл в хранилище.

- Перезагрузить компьютер.

Рекомендуется просмотреть доверительную цепочку и найти проблемный элемент.

Ошибка отображения “КриптоПро”

В таком случае необходимо запустить программу и посмотреть раздел с алгоритмами. Если там не заполнены настройки, то утилиту нужно инсталлировать заново.

Не запущена инициализация

Иногда сбой возникает при активации службы запуска. Это легко заметить, если посмотреть любой закрытый ключ.

- Открыть командную строку и написать: cmd.

- В новом поле указать: certmgr.msc.

- Проверить статусы всех закрытых подписей.

- Выполнить операцию services.msc.

- Открыть вкладку с алгоритмами и заполнить все строчки.

Сбой браузера

Если источником ошибки стал браузер, необходимо:

- Кликнуть на ярлык программы.

- Запустить ее с правами администратора.

Источником ошибки может стать сбой браузера.

Если системные уведомления больше не приходят, тогда в настройках нужно выбрать перманентное включение от имени администратора, после чего браузер автоматически будет получать этот статус. Когда проблема сохраняется, причиной может быть устаревший софт.

Блок “антивирусника”

Иногда защитный софт рассматривает электронные криптографические ключи как угрозу. Часть процессов обмена данными блокируется “антивирусником”, поэтому пользователь не может работать с документами. Если необходимо срочно заверить бумаги, то достаточно просто временно выключить софт. Главное – не забыть выбрать день повторной активации защиты.

Чтобы в будущем проблем не было, стоит выбрать нужные приложения (“КриптоПро”, “Континент АП”) и вставить их в список исключений. Они не будут проверяться при запуске.

Сложности с работой КриптоПро

Корректность работы программы проверяют в разделе с алгоритмами. Если данная вкладка не заполнена, приложение работает некорректно и требуется переустановка. Инсталлятор скачивают с официального сайта разработчика и устанавливают, предварительно удалив стоящую на ПК программу.

https://youtube.com/watch?v=N2MiewgGHjs%3Ffeature%3Doembed

Установленное приложение запускают, перезагрузив компьютер.

В некоторых случаях извещение о недействительном сертификате может быть вызвано не запущенной службой инициализации программы. Для проверки запуска сервиса, необходимо:

- открыть системное окно «Выполнить» в пусковом меню;

- указать в строке services.msc;

- в перечне сервисов отметить «Службу инициализации»;

- запустить службу, сохранив настройки.

Если причина в этом, после перезагрузки проблема исчезнет.

Задание уровня надежности сертификата

В программе Acrobat или Reader подпись сертифицированного или подписанного документа подлинная, если между вами и лицом, подписавшим документ, установлено отношение доверия. Уровень надежности сертификата обозначает действия, которые доверяются подписывающему лицу.

Изменяя параметры доверия сертификатов, можно разрешать выполнение тех или иных действий. Например, изменяя параметры доверия, можно активировать динамическое содержимое и встроенные сценарии JavaScript внутри сертифицированного документа.

Дополнительные сведения представлены в руководстве по цифровой подписи на странице www. adobe. com/go/acrodigsig_ru.

Неверный путь сертификации

Для этого необходимо знать порядок построения цепочки доверия сертификатов. Она начинается от корневого сертификата ключа, выдаваемого удостоверяющему центру Минкомсвязью РФ.

Далее связь проходит через второй элемент – корневой сертификат удостоверяющего центра, содержащего следующие составляющие:

- данных по УЦ, в том числе дату аккредитации;

- сервисного интернет-адреса (для связи с реестром организации).

Конечный элемент в цепи – СКПЭП, выдаваемый удостоверяющим центром (в том числе закрытый и открытый ключи).

Для решения проблемы, в первую очередь необходимо убедиться в действительности корневого сертификата.

Для этого проверяют наличие и содержание документа от Минкомсвязи, размещенного в папке «Реестры» на вкладке с «Доверенными центрами сертификации» в разделе с сертификатами в каталоге программы в меню «Пуск».

Для восстановления отсутствующего КС потребуется:

- открыть скачанный файл на компьютере;

- нажать по кнопке установки в разделе «Общие»;

- поставить точку в строке, где указано о помещении в следующее хранилище;

- указать на хранилище с доверенными корневыми центрами сертификации;

- нажать на кнопку «ОК» для продолжения инсталляции, подтвердив согласие в диалоговом окне с предупреждением безопасности.

По завершении установки перезагружают ПК.

Если корневой сертификат присутствует, но извещение по-прежнему появляется, необходимо удалить КС и установить заново.

https://youtube.com/watch?v=1syqalSfjSw%3Ffeature%3Doembed

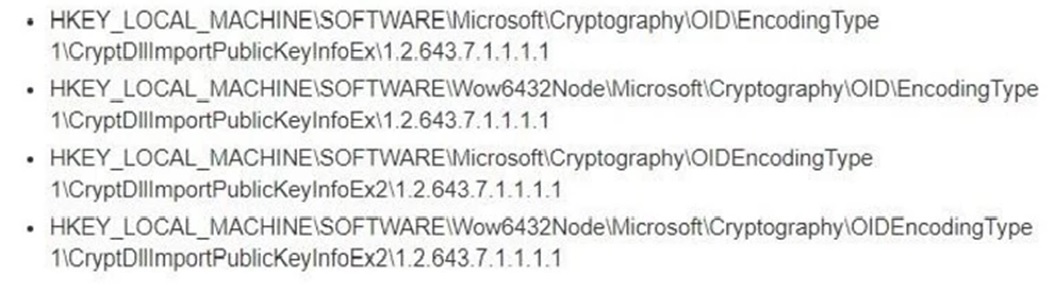

Возможен еще один способ решения проблемы, помогающий не во всех случаях. Если перестановка КС не принесла желаемого результата, переходят к редактору реестра, введя в поисковую строку его название regedit.

После входа в программу, требуется ручное удаление следующих строк:

Специалист отдела технической поддержки УЦ

Возможно присутствие не всех веток из перечисленных. Удаляют те из них, которые есть. Предварительно делают резервную копию файла, поместив его в другое место, для возможности восстановления.

После перезагрузки компьютера, проверяют статус сертификата цифровой подписи. Все должно восстановиться, при появлении информации о действительном КС.

Установка вручную

Выше рассмотрены самые удобные способы обновления корневых сертификатов. Но мы можем столкнуться с ситуацией, когда в предоставляемых официальных пакетах не окажется обновленного сертификата. Например, на момент написания данной инструкции у систем на базе Deb не оказалось нового сертификата для Let’s Encrypt, а старый закончил свое действие 30 сентября 2021 года.

В данном случае, мы можем установить любой нужный нам сертификат руками. Для этого скачала находим его и копируем — приведем пример с Let’s Encrypt. На странице letsencrypt. org/ru/certificates мы можем увидеть ссылки на корневые сертификаты. Допустим, нам нужен Let’s Encrypt Authority X3 (Signed by ISRG Root X1), который доступен по ссылке letsencrypt. org/certs/letsencryptauthorityx3. pem. txt. Копируем последовательность и создаем файл на компьютере:

—–BEGIN CERTIFICATE—–

MIIFjTCCA3WgAwIBAgIRANOxciY0IzLc9AUoUSrsnGowDQYJKoZIhvcNAQELBQAw

TzELMAkGA1UEBhMCVVMxKTAnBgNVBAoTIEludGVybmV0IFNlY3VyaXR5IFJlc2Vh

cmNoIEdyb3VwMRUwEwYDVQQDEwxJU1JHIFJvb3QgWDEwHhcNMTYxMDA2MTU0MzU1

WhcNMjExMDA2MTU0MzU1WjBKMQswCQYDVQQGEwJVUzEWMBQGA1UEChMNTGV0J3Mg

RW5jcnlwdDEjMCEGA1UEAxMaTGV0J3MgRW5jcnlwdCBBdXRob3JpdHkgWDMwggEi

MA0GCSqGSIb3DQEBAQUAA4IBDwAwggEKAoIBAQCc0wzwWuUuR7dyXTeDs2hjMOrX

NSYZJeG9vjXxcJIvt7hLQQWrqZ41CFjssSrEaIcLo+N15Obzp2JxunmBYB/XkZqf

89B4Z3HIaQ6Vkc/+5pnpYDxIzH7KTXcSJJ1HG1rrueweNwAcnKx7pwXqzkrrvUHl

Npi5y/1tPJZo3yMqQpAMhnRnyH+lmrhSYRQTP2XpgofL2/oOVvaGifOFP5eGr7Dc

Gu9rDZUWfcQroGWymQQ2dYBrrErzG5BJeC+ilk8qICUpBMZ0wNAxzY8xOJUWuqgz

uEPxsR/DMH+ieTETPS02+OP88jNquTkxxa/EjQ0dZBYzqvqEKbbUC8DYfcOTAgMB

AAGjggFnMIIBYzAOBgNVHQ8BAf8EBAMCAYYwEgYDVR0TAQH/BAgwBgEB/wIBADBU

BgNVHSAETTBLMAgGBmeBDAECATA/BgsrBgEEAYLfEwEBATAwMC4GCCsGAQUFBwIB

FiJodHRwOi8vY3BzLnJvb3QteDEubGV0c2VuY3J5cHQub3JnMB0GA1UdDgQWBBSo

SmpjBH3duubRObemRWXv86jsoTAzBgNVHR8ELDAqMCigJqAkhiJodHRwOi8vY3Js

LnJvb3QteDEubGV0c2VuY3J5cHQub3JnMHIGCCsGAQUFBwEBBGYwZDAwBggrBgEF

BQcwAYYkaHR0cDovL29jc3Aucm9vdC14MS5sZXRzZW5jcnlwdC5vcmcvMDAGCCsG

AQUFBzAChiRodHRwOi8vY2VydC5yb290LXgxLmxldHNlbmNyeXB0Lm9yZy8wHwYD

VR0jBBgwFoAUebRZ5nu25eQBc4AIiMgaWPbpm24wDQYJKoZIhvcNAQELBQADggIB

ABnPdSA0LTqmRf/Q1eaM2jLonG4bQdEnqOJQ8nCqxOeTRrToEKtwT++36gTSlBGx

A/5dut82jJQ2jxN8RI8L9QFXrWi4xXnA2EqA10yjHiR6H9cj6MFiOnb5In1eWsRM

UM2v3e9tNsCAgBukPHAg1lQh07rvFKm/Bz9BCjaxorALINUfZ9DD64j2igLIxle2

DPxW8dI/F2loHMjXZjqG8RkqZUdoxtID5+90FgsGIfkMpqgRS05f4zPbCEHqCXl1

eO5HyELTgcVlLXXQDgAWnRzut1hFJeczY1tjQQno6f6s+nMydLN26WuU4s3UYvOu

OsUxRlJu7TSRHqDC3lSE5XggVkzdaPkuKGQbGpny+01/47hfXXNB7HntWNZ6N2Vw

p7G6OfY+YQrZwIaQmhrIqJZuigsrbe3W+gdn5ykE9+Ky0VgVUsfxo52mwFYs1JKY

2PGDuWx8M6DlS6qQkvHaRUo0FMd8TsSlbF0/v965qGFKhSDeQoMpYnwcmQilRh/0

ayLThlHLN81gSkJjVrPI0Y8xCVPB4twb1PFUd2fPM3sA1tJ83sZ5v8vgFv2yofKR

PB0t6JzUA81mSqM3kxl5e+IZwhYAyO0OTg3/fs8HqGTNKd9BqoUwSRBzp06JMg5b

rUCGwbCUDI0mxadJ3Bz4WxR6fyNpBK2yAinWEsikxqEt

—–END CERTIFICATE—–

Открываем на редактирование файл:

vi /etc/ca-certificates. conf

И добавляем в него строку с указанием на созданный файл:

Но в моем случае был прописан также файл с устаревшим сертификатом — указание на него нужно закомментировать:

После чего обновить сертификаты:

* опция fresh позволит не только добавить, но и удалить всего того, что нет в конфигурационном файле. Для нас это необходимо, чтобы убрать устаревший сертификат.

Мы должны увидеть что-то на подобие:

Updating certificates in /etc/ssl/certs. 1 added, 0 removed; done. Running hooks in /etc/ca-certificates/update. done.

Подтверждение цифровой подписи

Если состояние подписи неизвестно или не проверено, выполните проверку подписи вручную, чтобы выявить причину ошибки и возможное решение. Если подпись недействительна, сообщите о проблеме подписавшему документ пользователю.

Дополнительные сведения о предупреждениях, связанных с подписями, действительных и недопустимых подписях представлены в руководстве по цифровой подписи на странице www. adobe. com/go/acrodigsig.

Для проверки действительности цифровой подписи и метки времени следует установить флажок «Свойства подписи».

Когда возникает ошибка с недействительной подписью

Электронный сертификат перестает функционировать чаще всего из-за особенностей работы браузера. При этом пользователь может в одном приложении свободно подписывать бумаги, а в другом – нет.

Системное уведомление о сбое появится, если настройки персонального компьютера выбраны неправильно, например, неверно выставлены время, месяц. Также это случается, если файлы программы были повреждены.

Подписанные и сертифицированные портфолио PDF

У должным образом подписанного или сертифицированного портфолио PDF имеются одна или несколько подписей, которые утверждают или сертифицируют портфолио PDF. Самая важная из них отображается на значке подписи на панели инструментов. Подробные данные всех подписей отображаются на обложке.

Значок подписи дает возможность быстро проверить, имеется ли у портфолио PDF утверждение или сертификат.

- Чтобы увидеть название организации или имя человека, подписавшего портфолио PDF, нужно навести указатель на значок подписи.

- Для просмотра сведений о подписи, связанных со значком подписи, щелкните на значке подписи. Отображается титульный лист, а слева — панель Подписи со сведениями.

Если утверждение портфолио PDF или сертификат недействительны или содержат ошибки, на месте значка подписи будет показан значок-предупреждение. Для просмотра сведений о причинах неполадки наведите курсор на значок подписи, имеющем вид значка-предупреждения. В разных ситуациях будут показываться разные значки-предупреждения.

Список всех предупреждений с пояснениями представлен в руководстве по администрированию цифровых подписей на странице www. adobe. com/go/acrodigsig.

Установка отметки времени документа

Acrobat предоставляет пользователям возможность добавить отметку времени к документу PDF, также не требуя основанной на идентификации подписи. Для простановки отметки времени в PDF необходимо подключение к серверу отметок времени. (См. раздел Настройка сервера отметок времени. ) Отметки времени гарантируют, что в определенный момент документ существовал и являлся подлинным. Эти метки времени совместимы с меткой времени и возможностями аннулирования, описанными в части 4 стандарта ETSI 102 778 PDF Advanced Electronic Signatures (PAdES) (Улучшенная электронная подпись PDF). Пользователи программы Reader X (и более поздней версии) могут также добавить метку времени к документу, если в документе активированы соответствующие возможности для программы Reader.

Дополнительная информация по PAdES представлена на странице blogs. adobe. com/security/2009/09/eliminating_the_penone_step_at. html.

Установка из репозитория

Самый простой способ, который нужно попробовать, установить сертификаты из официального репозитория системы. В зависимости от ее типа, наши команды будут немного отличаться.

а) для систем на базе DEB (Debian, Ubuntu, Mint):

apt install ca-certificates

б) для систем на базе RPM (Rocky Linux, CentOS):

yum install ca-certificates

Если нам повезет и в репозитории будут обновленные корневые центры, наша работа закончена. Иначе, устанавливаем сертификаты вручную.

Дата и время

При неправильной установке даты и времени на компьютере, возможен сбой с появлением предупреждения о недействительности цифровой подписи. Параметры настраивают, входя в соответствующие пункты меню с правой нижней стороны, на панели задач. После обновления данных, необходимо перегрузить компьютер.

Главное – установить причину возникновения проблемы с действительностью сертификата цифровой подписи. После этого восстановление работы системы не составит особенного труда.

“В сертификате содержится недействительная цифровая подпись”

“Тензор” – это крупный IT-холдинг, который занимается разработкой программного обеспечения и производством подписей для компаний и граждан. С электронными печатями этой фирмы иногда случаются сбои: они перестают работать. О том, что у пользователя нет действительной цифровой подписи, можно понять только во время заверения бумаг, когда появится уведомление о неисправности.

Чтобы устранить ошибку работы цифровых ключей, нужно:

- Открыть меню “Пуск”.

- Перейти в раздел “Все программы” и включить “КриптоПро”.

- Кликнуть на сертификаты.

- В строке с хранилищем вписать информацию.

- Открыть вкладку с путями сертификации.

Чтобы устранить ошибку цифровых ключей, нужно просмотреть сертификаты.

В параметре “Состояние” отобразится неактивный статус, а на странице “Общие” высветится уведомление.

Оно может появиться по нескольким причинам:

- Доверительная цепочка нарушена. Владелец не прописал путь или произошло повреждение файлов.

- Некорректно загружен криптопровайдер.

- Алгоритмы шифрования не включаются.

- У компьютера нет доступа к реестру.

- Веб-обозреватель не получил новое обновление.

- В системных часах стоит неточное время.

Возможно повреждение не конечного, а промежуточного файла, что особенно актуально для Управления Федерального Казначейства (УФК), также выдающего сертификаты цифровой подписи.

ЭЦП данного ведомства необходимо заверять документацию муниципальным и госзаказчикам по итогам аукционов для закупок на государственные нужды.

Если возникают проблемы с заверением документа УФК, при появлении предупреждения о недействительном сертификате цифровой подписи, потребуется:

- в папке «Личное» обратиться к неработающему сертификату и зайти в раздел с путем сертификации; здесь будет отмечен в качестве головного УЦ Минкомсвязи РФ, а промежуточным звеном – УФК; конечный элемент – сертификат держателя;

- проверяют всю цепочку, выявляя причину сбоя;

- возвращаются в папку «Общие», чтобы проверить правильность сведений об организации, выдавшей сертификат электронной подписи;

- после выхода из раздела «Личное», переходят в каталог с промежуточными центрами сертификации.

Обратите внимание! Если проблема в промежуточном звене, цепочка при построении оборвется в соответствующей точке, о чем будет отмечено на вкладке «Общие».

- заходят в раздел с корневыми сертификатами на сайте УФК;

- скачивают файл сертификата с портала казначейства, сохраняя на компьютере;

- перегружают ПК.

На завершающем этапе проверки, повторно открывают соответствующий сертификат в папке «Личное». При устранении проблемы, появится надпись о действительности документа.

Сравнение версий подписанного документа

После подписания документа можно просмотреть список изменений, внесенных в документ после подписания предыдущей версии.

Подробнее о проблеме

Как вы можете знать, ряд российских сайтов уже столкнулись с отзывом выданных TLS-сертификатов. Напомню, что наличие действующего авторитетного сертификата жизненно важно для любого сайта, который работает с данными пользователей. Без сертификата невозможно удостовериться, что данные передаются именно тому сайту, который указан в адресной строке браузера, а не подделке злоумышленников. Как следствие, любой современный браузер не пускает пользователей на сайт, если его сертификат отозван (это нормальное, ожидаемое поведение).

Проблема в том, что российским сайтам всё сложнее получить такой сертификат. Удостоверяющие центры всё чаще отзывают ранее выданные сертификаты и отказывают в их выдаче. Да, сайты могут начать использовать самоподписанные сертификаты. Но к ним нет и не будет никакого доверия со стороны браузеров из-за отсутствия контроля в их выдаче и применении. А значит, проблема с доступом к сайтам никуда не денется.

К чему это может привести? Вот несколько вариантов:

- Потребуется для каждого сайта как-то находить и устанавливать на компьютер его недоверенный корневой сертификат, чтобы браузеры перестали «ругаться» на самоподписанные сертификаты. При этом ни у браузеров, ни у пользователей не будет никакого контроля за их применением. Например, несколько лет назад мы уже рассказывали о злоумышленниках, которые вмешиваются в трафик пользователей, тайно устанавливая корневые сертификаты на компьютер. Так что этот вариант крайне опасен.

- Ещё есть вариант отказаться от использования интернета для всех сценариев, где есть риск перехвата данных.

Вряд ли можно назвать какой-либо из этих вариантов приемлемым.

Наши планы

Текущее решение, конечно же, требует развития. Основной способ завоевания доверия к центру сертификации — это открытость. И здесь мы планируем несколько вещей.

Прежде всего, хотим организовать рассылку уведомлений в Яндекс Вебмастере тем владельцам сайтов, для которых зафиксирован выпуск сертификатов.

Наша более глобальная инициатива — поддержать стандарт Certificate Transparency (CT) и поднять публичный лог, в который НУЦ будет записывать выпущенные сертификаты. Если посещаемого пользователем сайта не будет в этом логе, то браузер выдаст ошибку ERR_CERTIFICATE_TRANSPARENCY_REQUIRED и не даст его открыть.

Мы хотим, чтобы наш Браузер проверял сертификаты не по одному, а по нескольким независимым друг от друга публичным логам, поэтому призываем других участников рынка присоединиться к инициативе и поднять дополнительные логи по стандарту CT.

Большая просьба: если вы знаете, как сделать лучше, — приходите, советуйте. Хотите покритиковать решения — критикуйте и предлагайте улучшения.

Пока оформлял этот пост, прилетела новость: центр сертификации DigiCert, обслуживающий около 50 тыс. российских сайтов, ограничил им выдачу сертификатов.

Update. Опубликовали на Гитхабе исходный код, который позволяет добавить поддержку сайтов с национальными сертификатами в любой браузер на основе Chromium.

Установка длительного срока подтверждения подписи

Длительный срок подтверждения подписи позволяет выполнять подтверждение подписей в течение продолжительного периода времени после подписания документа. Для установки длительного срока подтверждения подписи необходимо наличие всех элементов, требуемых для подтверждения подписи документа PDF. Эти элементы могут быть добавлены при подписании документа или после создания подписи.

При отсутствии определенных элементов подтверждение подписи будет доступно лишь течение ограниченного периода времени. Ограничение вступает в силу, когда срок действия сертификатов, связанных с подписью, истекает или сертификаты аннулируются. После того как срок действия сертификата истекает, лицо, выдавшее сертификат, теряет ответственность за предоставление статуса аннулирования этого сертификата. Подтверждение подписи не может быть выполнено при отсутствии статуса аннулирования.

Элементы, требуемые для подтверждения подписи, включают цепочку сертификатов подписи, статус аннулирования сертификата и отметку времени (необязательно). Если необходимые элементы доступны и встроены во время подписания, при проверке подписи могут потребоваться внешние источники. Если все необходимые элементы доступны, в Acrobat и Reader поддерживается их добавление. Разработчик документа PDF должен предоставить пользователям Reader права на использование (Файл > Сохранить как другой > Файл PDF Reader с расширенными возможностями).

Для добавления данных отметки времени необходим правильно настроенный сервер отметок времени. Кроме того, для времени подтверждения подписи необходимо задать значение Защищенное время (Установки > Защита > Дополнительные > вкладка Проверка). Сертификаты CDS могут добавлять информацию проверки, например аннулирование и отметку времени в документ, не требуя никакой настройки от подписавшегося. Однако извлечь необходимые данные может только пользователь с подключением к Интернету.

Просмотр предыдущих версий документа с цифровой подписью

При каждой установке подписи на основе сертификата выполняется сохранение документа PDF, а также его подписанной версии. Все версии сохраняются в виде дополнений, и оригинал не может быть изменен. Все цифровые подписи и соответствующие им версии представлены на панели Подписи.