- Подключение устройств Рутокен к компьютеру

- Подключение смарт-карты

- Подключение Bluetooth-токена

- Ввод PIN-кода Администратора для работы с устройством Рутокен

- Создание и проверка подписи в командной строке[править]

- Установка пакетов криптопро csp

- Особенности в работе с Bluetooth-токеном

- Установка времени работы в режиме ожидания для Bluetooth-токена

- Trusted esign

- Просмотр ключевых пар и сертификатов, сохраненных на устройстве Рутокен

- Проверка цепочки сертификатов

- Как решить проблему, что криптопро не видит USB ключ?

- Выбор криптопровайдера, используемого по умолчанию, для устройства Рутокен

- Настройка и диагностика криптопро csp

- Резюме

- Экспорт сертификата в файл

- 1 способ

- 2 способ

- Возможна ли проверка эцп на linux-сервере?

- Прописывание путей к исполняемым файлам[править]

- Изменение PIN-кода Пользователя

- Удаление RSA сертификата (ключевой пары RSA, личного сертификата RSA) из памяти устройства Рутокен

- Просмотр количества оставшихся попыток ввода неправильного PIN-кода Пользователя

- Удаление личного сертификата из локального хранилища

- Установка единого клиента JaCarta PKI

- “Ошибка! Библиотека CAPICOM не может быть загружена, возможно из-за низких прав доступа на данной локальной машине”.

- Как установить личный сертификат?

- Как настроить электронную почту.

- Как подписать документ.

- Срок действия КриптоПро заканчивается.

- Почта не видит сертификат.

- При установке КриптоПро на последнем шаге система выдает сообщение о некорректности установки программы и делает откат. Как быть?

- КриптоПро не видит контейнер на флешке. Предлагает выбрать другой носитель.

- Получили ЭЦП, что делать дальше? Как зарегистрироваться на торговой площадке?

- Чтобы проверить, какая операционная система установлена на Вашем компьютере

- Чтобы узнать, какая версия обозревателя Internet Explorer, установлена на Вашем компьютере

- Чтобы установить более новую версию обозревателя Internet Explorer 8

- Просмотр информации о сертификате (ключевой паре, личном сертификате), сохраненном на устройстве Рутокен

- Причина 4

- Назначение нового RSA сертификата для ключевой пары RSA

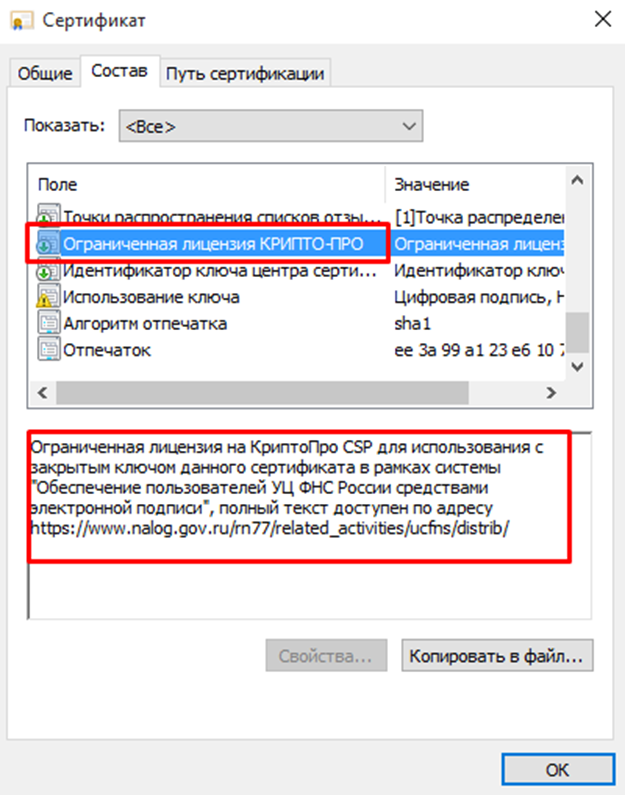

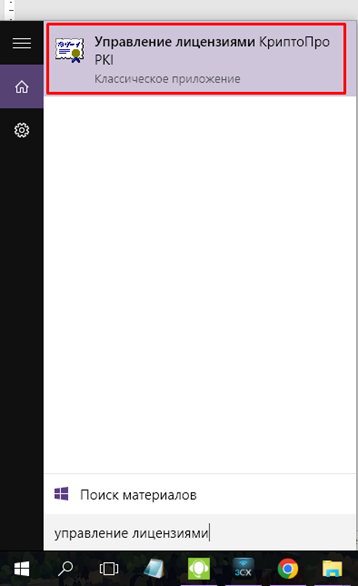

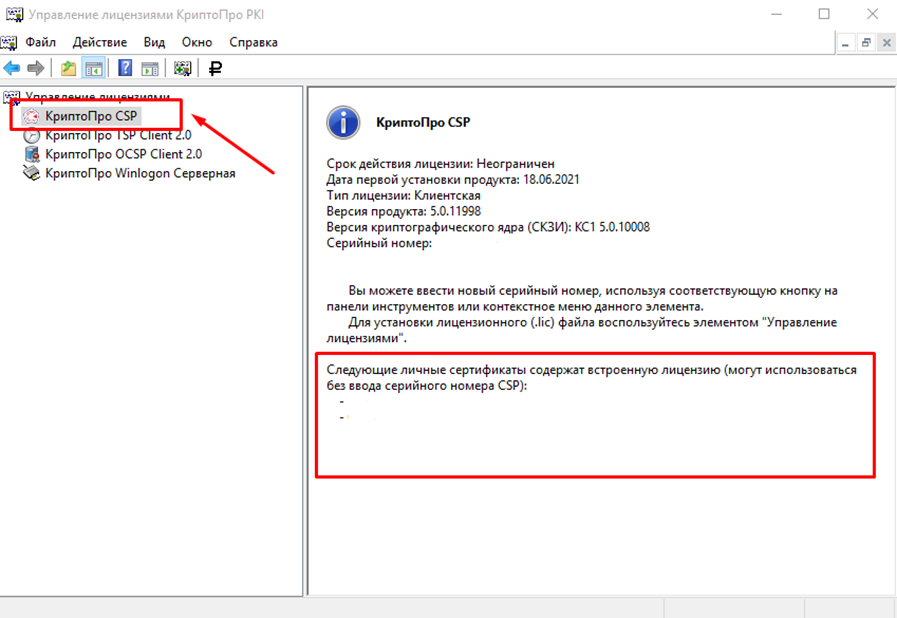

- Как проверить наличие встроенной лицензии КриптоПро в сертификат электронной подписи?

- Работаете в 1С?

- Выбор настроек для PIN-кода

- Программное извлечение ключей

- Экспорт сертификатов на другую машину

- Диагностический архив для обращения в тех. поддержку

- Удаление для личного сертификата RSA атрибута “по умолчанию”

- Просмотр количества заданных попыток ввода неправильного PIN-кода Пользователя

- Копирование контейнера

Подключение устройств Рутокен к компьютеру

Для подключения токена вставьте его в USB-порт компьютера. Если токен подключен корректно, то на нем начнет светиться индикатор.

Подключение смарт-карты

Для подключения смарт-карты к компьютеру используется считыватель смарт-карт.

К USB-порту компьютера можно подключить как пустой считыватель, так и считыватель со вставленной смарт-картой.

Для подключения смарт-карты к компьютеру:

- Вставьте смарт-карту в считыватель.

- Подключите считыватель к USB-порту компьютера. Если смарт-карта подключена корректно, то на считывателе начнет светиться индикатор. Если смарт-карта вставлена в считыватель некорректно, то индикатор на считывателе может мигать.

Подключение Bluetooth-токена

Bluetooth-токен подключается к компьютеру при помощи microUSB кабеля. Если Bluetooth-токен подключен корректно, то на нем начнет светиться индикатор.

Подключение Рутокена с разъемом Type-C к компьютеру

Ввод PIN-кода Администратора для работы с устройством Рутокен

После ввода неправильного PIN-кода Администратора несколько раз подряд, он блокируется. PIN-код Администратора разблокировать невозможно. В случае блокировки PIN-кода Администратора необходимо отформатировать устройство Рутокен, но при этом будут безвозвратно удалены все данные, хранящиеся на нем

Для ввода PIN-кода Администратора:

- Запустите Панель управления Рутокен.

- Выберите устройство Рутокен.

- Проверьте корректность выбора устройства.

- Нажмите Ввести PIN-код.

- Установите переключатель в положение Администратор и введите PIN-код Администратора.

- Нажмите ОК.

Создание и проверка подписи в командной строке[править]

Примечание:Для версии КриптоПро CSP под Linux все лицензии считаются серверными, поэтому не смущайтесь строкой «License type: Server».

Примечание:Серийный номер следует вводить с соблюдением регистра символов.

Для создания электронной подписи файла необходимо указать сертификат и имя подписываемого файла.

Примечание:Проще всего для указания сертификата использовать адрес e-mail.

gost-crypto-gui — средство для создания электронной подписи и шифрования файлов.

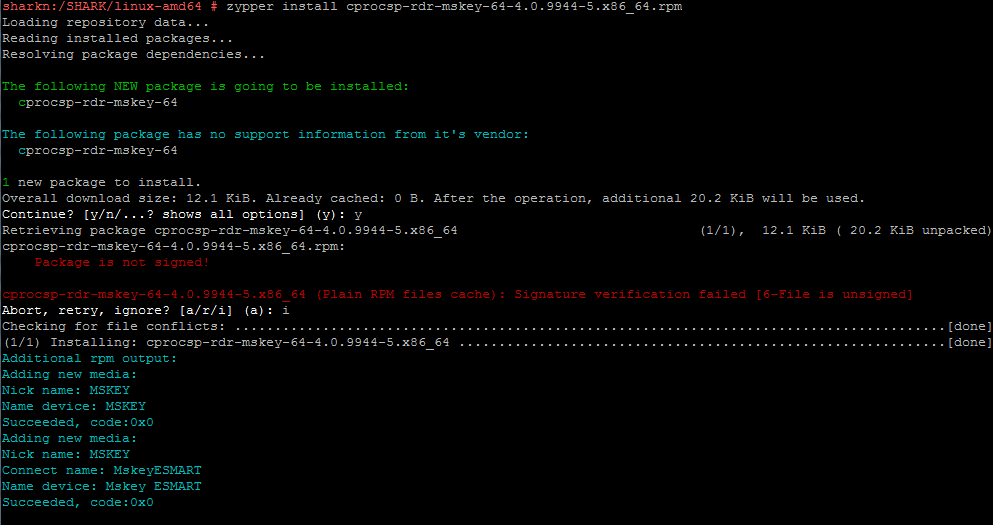

Установка пакетов криптопро csp

При установке КриптоПро CSP по умолчанию нужные пакеты для работы с токенами и смарт-картами отсутствуют.

zypper search cprocsp

Выполняем установку в CSP компонента поддержки JaCarta components for CryptoPro CSP

zypper install cprocsp-rdr-jacarta-64-3. 408. 683-4. x86_64. rpm

Некоторые компоненты имеют зависимости. Так, например, если попытаться выполнить установку пакета поддержки SafeNet eToken PRO cprocsp-rdr-emv-64-4. 9944-5. x86_64. rpm — EMV/Gemalto support module, то получим сообщение о необходимости сначала установить базовый компонент CSP поддержки считывателей cprocsp-rdr-pcsc-64-4. 9944-5. x86_64. rpm — PC/SC components for CryptoPro CSP readers:

Устанавливаем базовые пакеты поддержки считывателей и ключевых носителей:

zypper install cprocsp-rdr-pcsc-64-4. 9944-5. x86_64. rpm

zypper install lsb-cprocsp-pkcs11-64-4. 9944-5. x86_64. rpm

Теперь можно установить модули для работы с остальными видами носителей и компонент GUI:

zypper install cprocsp-rdr-emv-64-4. 9944-5. x86_64. rpm

zypper install cprocsp-rdr-novacard-64-4. 9944-5. x86_64. rpm

zypper install cprocsp-rdr-mskey-64-4. 9944-5. x86_64. rpm

zypper install cprocsp-rdr-gui-gtk-64-4. 9944-5. x86_64. rpm

Проверяем итоговую конфигурацию КриптоПро CSP:

zypper search cprocsp

Loading repository data. Reading installed packages.

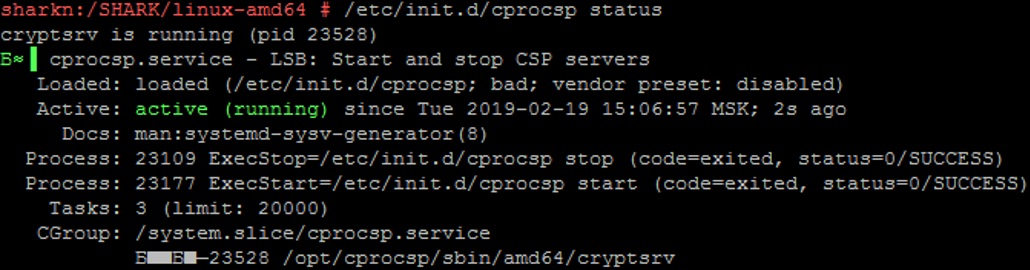

Чтобы применить изменения, выполняем перезапуск службы криптографического провайдера и проверяем ее статус:

/etc/init. d/cprocsp restart

/etc/init. d/cprocsp status

Особенности в работе с Bluetooth-токеном

Для просмотра индикатора уровня зарядки аккумулятора:

- Запустите Панель управления Рутокен.

- Из раскрывающегося списка Подключенные Рутокен выберите Bluetooth-токен.

- Для того чтобы проверить корректность выбора Bluetooth-токена:a. нажмите Информация.b. проверьте информацию об устройстве. На корпусе Bluetooth-токена указаны последние пять цифр ID;c. нажмите ОК.

- Нажмите Ввести PIN-код.

- Установите переключатель в положение Администратор или Пользователь и введите PIN-код Администратора или Пользователя.

- Нажмите ОК.

- Перейдите на вкладку Дополнительно.

- В раскрывающемся списке Рутокен ЭЦП Bluetooth выберите имя Bluetooth-токена. В поле Состояние отобразится индикатор уровня зарядки аккумулятора, выбранного Bluetooth-токена.

Установка времени работы в режиме ожидания для Bluetooth-токена

Функция Установка времени работы Bluetooth-токена в режиме ожидания позволяет выбрать промежуток времени, через который Bluetooth-токен выключится, если он не используется.

Рекомендуется установить — 15 минут.

Если установлено больше 15 минут, то это снизит общую продолжительность работы Bluetooth-токена на одном заряде аккумулятора.

Для установки времени работы Bluetooth-токена в режиме ожидания:

- Запустите Панель управления Рутокен.

- Из раскрывающегося списка Подключенные Рутокен выберите Bluetooth-токен.

- Проверьте корректность выбора Bluetooth-токена.

- Перейдите на вкладку Дополнительно.

- В раскрывающемся списке Рутокен ЭЦП Bluetooth выберите имя Bluetooth-токена.

- Установите регулятор в необходимое положение.

- Нажмите Применить.

- Установите переключатель в положение Администратор или Пользователь и введите необходимый PIN-код.

- Нажмите ОК.

Trusted esign

Второй продукт, про который мы поговорим, это Trusted eSign от компании «Цифровые технологии». Она известна на российском рынке ИБ как разработчик средства по работе с подписью и шифрованием для ОС Windows – «КриптоАРМ».

Главное, не путать этот продукт с Trusted. eSign – web-сервисом по работе с подписью этой же компании.

Просмотр ключевых пар и сертификатов, сохраненных на устройстве Рутокен

В Панели управления Рутокен личным сертификатом называется контейнер, содержащий: сертификат, открытый ключ и закрытый ключ.

Для просмотра сертификатов и ключевых пар, сохраненных на устройстве Рутокен:

- Запустите Панель управления Рутокен.

- Выберите устройство Рутокен.

- Проверьте корректность выбора устройства.

- Перейдите на вкладку Сертификаты.

На вкладке Сертификаты отображаются сертификаты, ключевые пары и личные сертификаты, сохраненные на устройстве Рутокен.

Слева от названий сертификатов, личных сертификатов и ключевых пар отображаются иконки. Они обозначают следующее:

— личный сертификат.

— сертификат КриптоПро CSP.

— ключевую пару.

— ключевую пару КриптоПро CSP.

Полужирным шрифтом обозначены личные сертификаты, установленные по умолчанию. Для каждого криптопровайдера установлен свой личный сертификат по умолчанию. В Панели управления Рутокен можно установить по умолчанию только личный сертификат RSA.

Если при нажатии левой кнопкой мыши на названии личного сертификата в верхней части окна панели отобразится уведомления о том, что личный сертификат является ненадежным, то необходимо для него установить доверенный корневой сертификат удостоверяющего центра.

Формулировки таких уведомлений могут быть следующими:

Для обновления списка сертификатов, личных сертификатов и ключевых пар рядом с полем Подключенные Рутокен нажмите на кнопку.

Проверка цепочки сертификатов

/opt/cprocsp/bin/amd64/cryptcp -copycert -dn CN=Имя_вашего_сертификата -df /temp/сертификат. cer

В нашем примере, из логов можно сделать вывод, что нам надо установить сертификат УЦ МО с CN=Министерство обороны Российской Федерации:

Для того, чтобы убедиться в устранении ошибки, можно повторно в режиме отладки запустить команду. При правильно установленной цепочке сертификатов, статус у сертификата будет = CERT_TRUST_NO_ERROR

* attached (присоединённая), тогда результирующий файл — это CMS-сообщение, внутрь которого упакованы данные и атрубуты (типа подписи). Формат сообщения соответствует международному стандарту, поэтому извлекать данные оттуда можно любыми утилитами, типа cryptcp / csptest / openssl / certutil (на windows).

Как решить проблему, что криптопро не видит USB ключ?

Создали новую виртуальную машину и стали ставить софт все последовательно.

Перед установкой любого программного обеспечения работающего с USB носителями на которых находятся сертификаты и закрытые ключи. Нужно ОБЯЗАТЕЛЬНО

отключить токен, если воткнут локально, то отключаем его, если по сети, разрываем сессию

- Первым делом обновляем вашу операционную систему , всеми доступными обновлениями, так как Microsoft исправляет много ошибок и багов, в том числе и драйверами.

- Вторым пунктом является, в случае с физическим сервером, установить все свежие драйвера на материнскую плату и все периферийное оборудование.

- Далее устанавливаете Единый Клиент JaCarta.

- Устанавливаете свежую версию КриптоПРО

Выбор криптопровайдера, используемого по умолчанию, для устройства Рутокен

Криптопровайдер — это динамически подключаемая библиотека, реализующая криптографические функций со стандартизованным интерфейсом.

У каждого криптопровайдера могут быть собственные наборы алгоритмов и собственные требования к формату ключей и сертификатов.

Для выбора криптопровайдера, используемого по умолчанию для устройства Рутокен:

- Запустите Панель управления Рутокен.

- Перейдите на вкладку Настройки.

- Нажмите Настройка.

- В раскрывающемся списке рядом с моделью устройства выберите название криптопровайдера.

- Чтобы применить изменения и продолжить работу с настройками нажмите Применить.

- Чтобы подтвердить выбор криптопровайдера нажмите ОК.

- В окне с запросом на разрешение внесения изменений на компьютере нажмите Да.

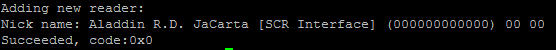

Настройка и диагностика криптопро csp

Проверим, видит ли криптографический провайдер наш токен и другие доступные типы носителей следующими командами:

/opt/cprocsp/bin/amd64/csptest -card -enum -v –v

/opt/cprocsp/sbin/amd64/cpconfig -hardware reader -view -f cp1251

Следуя инструкции КриптоПро CSP для Linux. Настройка, выполняем его регистрацию в криптографическом провайдере:

Чтобы выполнить требования Формуляра, Правил пользования и Руководства администратора безопасности КриптоПро CSP:

Использование СКЗИ «КриптоПро CSP» версии 4. 0 с выключенным режимом усиленного контроля использования ключей не допускается. Включение данного режима описано в документах ЖТЯИ. 00087-01 91 02. Руководство администратора безопасности.

Необходимо включить режим усиленного контроля использования ключей:

/opt/cprocsp/sbin/amd64/cpconfig -ini ‘configparameters’ -add long StrengthenedKeyUsageControl 1

Проверяем, что режим включен:

Выполняем перезапуск службы криптографического провайдера:

После перезапуска проверяем, что ошибок в работе провайдера с ключевыми носителями нет:

/opt/cprocsp/bin/amd64/csptest -keyset –verifycontext

/opt/cprocsp/bin/amd64/csptest -keyset -verifycontext -enum –unique

Резюме

Подведем итог. В конце 2021 — начале 2021 года наметился неплохой прогресс в средствах по работе с электронной подписью под Linux. Информационная безопасность начинает поворачиваться к пользователю лицом, и с каждым годом требуется все меньше действий для такого простого действия, как подписать или зашифровать файл с использованием отечественных алгоритмов.

Хочется дополнительно отметить такое развитие отечественных продуктов, учитывая современный тренд на замену Windows на Linux в государственных и муниципальных организациях. В рамках этого тренда становится актуальным использование средств криптографической защиты информации под Linux.

Такое развитие не может не радовать, особенно когда это происходит под Linux.

Наверняка есть немало пользователей, особенно пользователей Linux, кто считает, что консольных утилит достаточно. А также специалистов по информационной безопасности, которые считают, что дизайн и удобство — излишество в ИБ. Но я не могу с ними согласиться.

Экспорт сертификата в файл

Иногда возникает необходимость передать сертификат, сохраненный на устройстве Рутокен другому пользователю. Для этого сертификат необходимо экспортировать в файл.

В Панели управления Рутокен имеется поддержка следующих форматов файлов сертификатов:

- CER;

- P7B.

В Панели управления Рутокен существует два способа экспорта сертификата в файл:

1 способ

Для экспорта сертификата с устройства Рутокен в файл:

- Запустите Панель управления Рутокен.

- Выберите устройство Рутокен.

- Проверьте корректность выбора устройства.

- Перейдите на вкладку Сертификаты.

- Щелкните левой кнопкой мыши по имени сертификата.

- Нажмите Экспортировать.

- Если необходимо экспортировать только сертификат, то установите переключатель рядом с названием формата файла для экспорта.

- Если необходимо экспортировать сертификат вместе с ключевой парой, то установите переключатель в положение Файл обмена личной информацией PKCS #12 (.PFX), дважды укажите пароль или установите флажок Без пароля (если не хотите задавать пароль).

- Рядом с полем Путь нажмите Обзор и выберите файл на компьютере.

- Нажмите Экспорт. В результате сертификат будет экспортирован в указанный файл.

2 способ

- Запустите Панель управления Рутокен.

- Выберите устройство Рутокен.

- Проверьте корректность выбора устройства.

- Перейдите на вкладку Сертификаты.

- Щелкните правой кнопкой мыши по имени сертификата.

- Выберите пункт меню Экспортировать.

- Если необходимо экспортировать только сертификат, то установите переключатель рядом с названием формата файла для экспорта.

- Если необходимо экспортировать сертификат вместе с ключевой парой, то установите переключатель в положение Файл обмена личной информацией PKCS #12 (.PFX), дважды укажите пароль или установите флажок Без пароля (если не хотите задавать пароль).

- Рядом с полем Путь нажмите Обзор и выберите файл на компьютере.

- Нажмите Экспорт. В результате сертификат будет экспортирован в указанный файл.

Для экспорта корневого доверенного сертификата:

Возможна ли проверка эцп на linux-сервере?

Подскажите, как проверить на сервере ЭЦП?Возможно ли это сделать свободным ПО или посоветуйте платное что-то? Должны поддерживаться российские ГОСТы. Подпись создается при помощи плагина для браузера КриптоПро.

Смотрел в сторону OpenSSL с поддержкой gost (для работы российских ГОСТов) , может кто-то прокомментирует этот вариант (плюс там для верификации подписи нужен публичный ключ, и я не понял откуда его взять, если при формировании подписи на сервер приходят только исходное и зашифрованное сообщение)?

желательно, чтобы это все работало на Python

Прописывание путей к исполняемым файлам[править]

Утилиты КриптоПро расположены в директориях /opt/cprocsp/sbin/ и /opt/cprocsp/bin/.

Чтобы каждый раз не вводить полный путь к утилитам КриптоПро:

Примечание:Не работает для суперпользователя.

Внимание! Если установлен пакет mono или mono4-devel, может быть конфликт по имени утилиты certmgr

Изменение PIN-кода Пользователя

По умолчанию для устройства Рутокен установлен PIN-код Пользователя — 12345678. В целях безопасности перед первым использованием устройства Рутокен рекомендуется изменить PIN-код установленный по умолчанию.

Рекомендуемая длина PIN-кода — 6-10 символов. Использование короткого PIN-кода (1-5 символов) заметно снижает уровень безопасности, а длинного PIN-кода (более 10 символов) может привести к увеличению количества ошибок при его вводе.

Доступ к сертификатам, сохраненным на устройстве возможен только после указания PIN-кода. Если PIN-код был изменен, то его необходимо запомнить

Для изменения PIN-кода:

- Запустите Панель управления Рутокен.

- Выберите устройство Рутокен.

- Проверьте корректность выбора устройства.

- Нажмите Ввести PIN-код и укажите PIN-код Пользователя.

- В полях Введите новый PIN-код и Подтвердите новый PIN-код введите новый PIN-код. Если индикатор безопасности PIN-кода, расположенный рядом с полем Введите новый PIN-код подсвечен красным цветом, то PIN-код является “слабым”, если желтым — то “средним”, а если зеленым — то “надежным”.

- Нажмите ОК.

Удаление RSA сертификата (ключевой пары RSA, личного сертификата RSA) из памяти устройства Рутокен

После удаления RSA сертификат (ключевую пару RSA, личный сертификат RSA) восстановить будет невозможно.

Для удаления RSA сертификата (ключевой пары RSA, личного сертификата RSA):

- Запустите Панель управления Рутокен.

- Выберите устройство Рутокен.

- Проверьте корректность выбора устройства.

- Перейдите на вкладку Сертификаты.

- В строке с именем RSA сертификата (ключевой пары RSA, личного сертификата RSA)щелкните левой кнопкой мыши.

- Нажмите Удалить.

- В окне с запросом на подтверждение операции нажмите Да.

- Введите PIN-код Пользователя и нажмите ОК. В результате выбранный RSA сертификат (ключевая пара RSA, личный сертификат RSA) будет безвозвратно удален из памяти устройства Рутокен.

Просмотр количества оставшихся попыток ввода неправильного PIN-кода Пользователя

Чтобы просмотреть количество оставшихся попыток ввода неправильного PIN-кода Пользователя:

- Откройте Панель управления Рутокен.

- На вкладке Администрирование нажмите Информация.

- В окне Информация о Рутокен в строке Попыток ввода PIN-кода Пользователя отображается количество оставшихся попыток.

Удаление личного сертификата из локального хранилища

Для удаления личного сертификата из локального хранилища:

- Запустите Панель управления Рутокен.

- Выберите устройство Рутокен.

- Проверьте корректность выбора устройства.

- Перейдите на вкладку Сертификаты.

- В строке с именем личного сертификата в столбце Зарегистрирован снимите флажок.

Установка единого клиента JaCarta PKI

Единый Клиент JaCarta

– это специальная утилита от компании “Аладдин”, для правильной работы с токенами JaCarta. Загрузить последнюю версию, данного программного продукта, вы можете с официального сайта, или у меня с облака, если вдруг, не получиться с сайта производителя.

Далее полученный архив вы распаковываете и запускаете установочный файл, под свою архитектуру Windows , у меня это 64-х битная. Приступаем к установке Jacarta драйвера. Единый клиент Jacarta, ставится очень просто (НАПОМИНАЮ ваш токен в момент инсталляции, должен быть отключен). На первом окне мастера установки, просто нажимаем далее.

Принимаем лицензионное соглашение и нажимаем “Далее”

Чтобы драйвера токенов JaCarta у вас работали корректно, достаточно выполнить стандартную установку.

Если выберете “Выборочную установку”, то обязательно установите галки:

- Драйверы JaCarta

- Модули поддержки

- Модуль поддержки для КриптоПРО

Через пару секунд, Единый клиент Jacarta, успешно установлен.

Обязательно произведите перезагрузку сервера или компьютера, чтобы система увидела свежие драйвера.

После установки JaCarta PKI, нужно установить КриптоПРО, для этого заходите на официальный сайт.

На текущий момент самая последняя версия КриптоПро CSP 4. 9944. Запускаем установщик, оставляем галку “Установить корневые сертификаты” и нажимаем “Установить (Рекомендуется)”

Инсталляция КриптоПРО будет выполнена в фоновом режиме, после которой вы увидите предложение, о перезагрузке браузера, но я вам советую полностью перезагрузиться.

После перезагрузки подключайте ваш USB токен JaCarta. У меня подключение идет по сети, с устройства DIGI, через. В клиенте Anywhere View, мой USB носитель Jacarta, успешно определен, но как Microsoft Usbccid (WUDF), а в идеале должен определиться как JaCarta Usbccid Smartcard, но нужно в любом случае проверить, так как все может работать и так.

Открыв утилиту “Единый клиент Jacarta PKI”, подключенного токена обнаружено не было, значит, что-то с драйверами.

Microsoft Usbccid (WUDF) – это стандартный драйвер Microsoft, который по умолчанию устанавливается на различные токены, и бывает, что все работает, но не всегда. Операционная система Windows по умолчанию, ставит их в виду своей архитектуры и настройки, мне вот лично в данный момент такое не нужно. Что делаем, нам нужно удалить драйвера Microsoft Usbccid (WUDF) и установить драйвера для носителя Jacarta.

Откройте диспетчер устройств Windows, найдите пункт “Считыватели устройств смарт-карт (Smart card readers)” щелкните по Microsoft Usbccid (WUDF) и выберите пункт “Свойства”. Перейдите на вкладку “Драйвера” и нажмите удалить (Uninstall)

Согласитесь с удалением драйвера Microsoft Usbccid (WUDF).

Вас уведомят, что для вступления изменений в силу, необходима перезагрузка системы, обязательно соглашаемся.

После перезагрузки системы, вы можете увидеть установку устройства и драйверов ARDS Jacarta.

Откройте диспетчер устройств, вы должны увидеть, что теперь ваше устройство определено, как JaCarta Usbccid Smartcar и если зайти в его свойства, то вы увидите, что смарт карта jacarta, теперь использует драйвер версии 6. 7601 от ALADDIN R. ZAO, так и должно быть.

Если открыть единый клиент Jacarta, то вы увидите свою электронную подпись, это означает, что смарт карта нормально определилась.

Открываем CryptoPRO, и видим, что криптопро не видит сертификат в контейнере, хотя все драйвера определились как нужно. Есть еще одна фишка.

ОБЯЗАТЕЛЬНО снимите галку “Не использовать устаревшие cipher suite-ы” и перезагрузитесь.

После этих манипуляций у меня КриптоПРО увидел сертификат и смарт карта jacarta стала рабочей, можно подписывать документы.

Еще можете в устройствах и принтерах, увидеть ваше устройство JaCarta,

Если у вас как и у меня, токен jacarta установлен в виртуальной машине, то вам придется устанавливать сертификат, через console виртуальной машины, и так же дать на нее права ответственному человеку. Если это физический сервер, то там придется давать права на порт управления , в котором так же есть виртуальная консоль.

Когда вы установили все драйвера для токенов Jacarta, вы можете увидеть при подключении по RDP и открытии утилиты “Единый клиент Jacarta PKI” вот такое сообщение с ошибкой:

- Не запущена служба смарт-карт на локальной машине. Архитектурой RDP-сессии, разработанной Microsoft, не предусмотрено использование ключевых носителей, подключенных к удалённому компьютеру, поэтому в RDP-сессии удалённый компьютер использует службу смарт-карт локального компьютера. Из этого следует что, запуска службы смарт-карт внутри RDP-сессии недостаточно для нормальной работы.

- Служба управления смарт-картами на локальном компьютере запущена, но недоступна для программы внутри RDP-сессии из-за настроек Windows и/или RDP-клиента.

Как исправить ошибку “Не возможно подключиться к службе управления смарт-картами”.

Вот такой вот был траблшутинг по настройке токена Jacarta, КриптоПРО на терминальном сервере, для подписи документов в ВТБ24 ДБО. Если есть замечания или поправки, то пишите их в комментариях.

Список документов для юридического лица:

Выписка из Единого государственной реестра юридических лиц (ЕГРЮЛ) не старше 30 дней.

СНИЛС (Страховое свидетельство государственного пенсионного страхования)

Список документов для Индивидуального предпринимателя (ИП):

Выписка из единого госудаственного реестра индивидуальных предпринимателей (ЕГРИП)

Список документов для физического лица:

“Ошибка! Библиотека CAPICOM не может быть загружена, возможно из-за низких прав доступа на данной локальной машине”.

Если у Вас при работе на сайте roseltorg. ru всплывает окно “Ошибка! Библиотека CAPICOM не может быть загружена, возможно из-за низких прав доступа на данной локальной машине” Вам нужно:

Выбрать “Установить элемент ActiveX”;

Нажать на кнопку “Установить”; эту процедуру нужно выполнять до тех пор, пока не перестанет всплывать окно с этим сообщением (это индивидуально для каждого компьютера). Это одноразовая настройка.

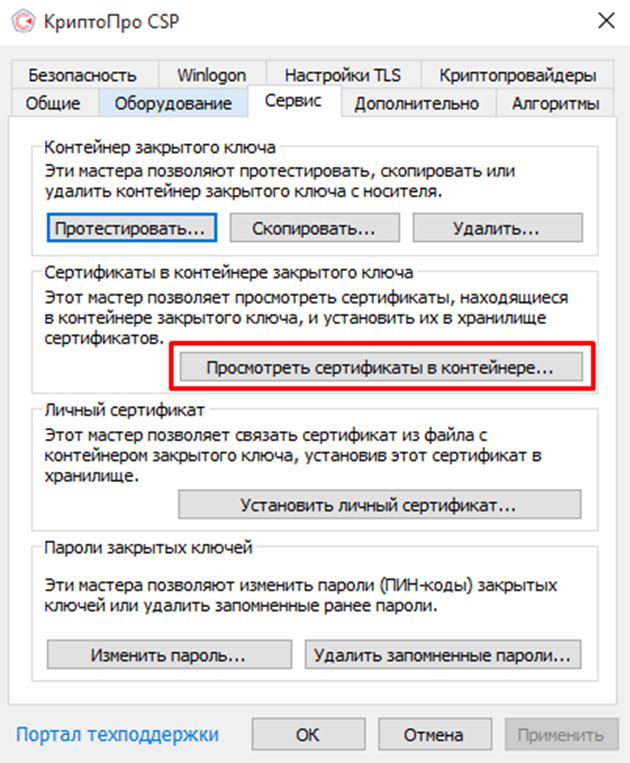

Как установить личный сертификат?

Установка личного сертификата (сертификата вашей организации)может быть выполнена следующим способом:

Через меню “Просмотреть сертификаты в контейнере”

Выбрать Пуск / Панель управления / КриптоПро CSP

, перейти на вкладку Сервис

и кликнуть по кнопке Просмотреть сертификаты в контейнере

(см. рис.

Рис. Окно «Свойства КриптоПро CSP»

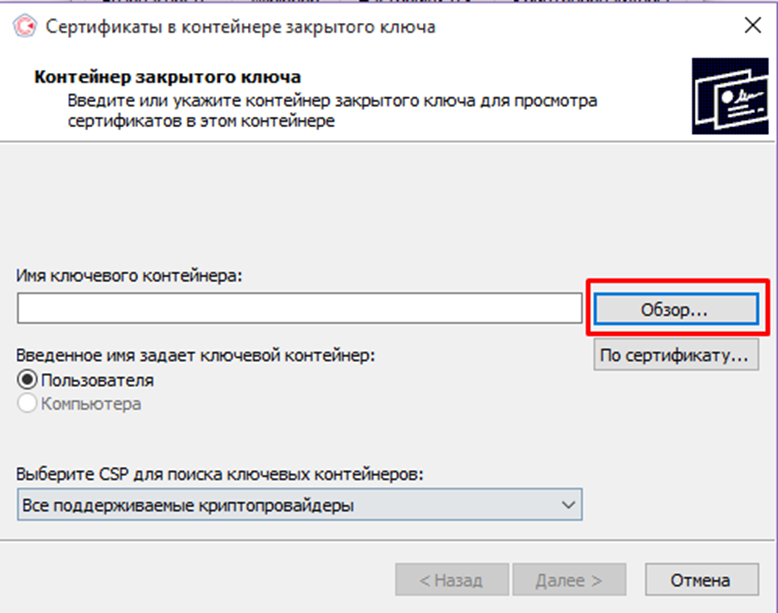

В открывшемся окне нажать на кнопку Обзор

, чтобы выбрать контейнер для просмотра. После выбора контейнера нажать на кнопку Ок

(см. рис.

Рис. Окно выбора контейнера для просмотра

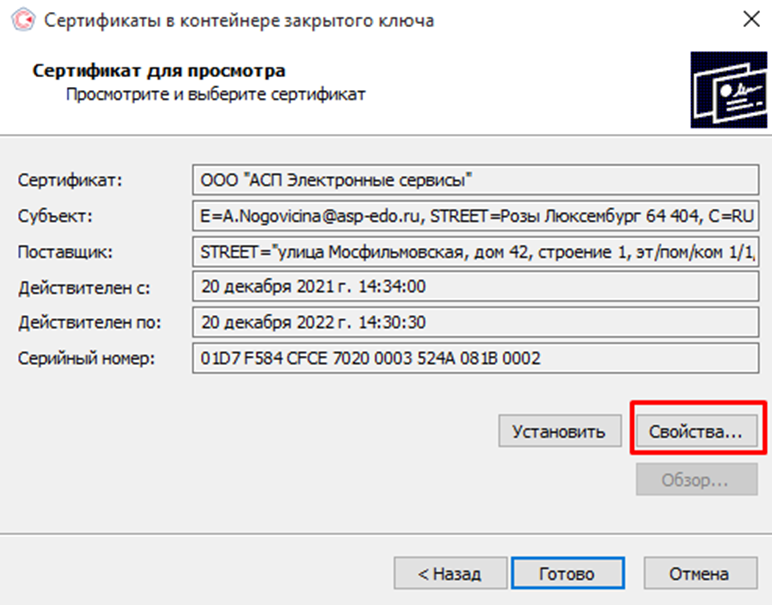

В следующем окне кликнуть по кнопке Далее.

Рис. Окно «Выбранного контейнера закрытого ключа»

Если уставлена версия КриптоПро CSP 3. 6 R2

(версия продукта 3. 6497) или выше, то в открывшемся окне следует нажать на кнопку Установить

, после чего утвердительно ответить на уведомление о замене сертификата (если оно появится).

Рис. Окно просмотра сертификата

В появившемся окне об успешной установке сертификата нажимаем ОК

Рис. Окно «Сообщение об успешной установки сертификата»

после чего нажимаем кнопку готово

Рис. Окно просмотра выбранного сертификата

Закрываем окно КриптоПро CSP нажатием кнопки ОК

Подробная информация по установке сертификата доступна по следующей ссылке.

Как настроить электронную почту.

Настройка параметров безопасности Outlook Express проводится по следующей схеме:

Выберите пункт меню Сервис/ Tools -> Учетные записи / Accounts и откройте закладку Почта/ Mail.

В отображаемом списке учетных записей выберите ту, которую необходимо настроить, и нажмите на кнопку Свойства/ Properties.

В отображаемом диалоге выберите закладку Безопасность/ Security, позволяющую пользователю указать свои личные сертификаты, которые будут использоваться при выборе личных ключей пользователя для формирования электронной цифровой подписи и расшифрования входящих сообщений. В диалоге выбора сертификата отображаются только сертификаты, имеющие совпадающий адрес электронной почты и разрешенные для защиты электронной почты

В отображаемом диалоге выберите закладку Безопасность/ Security:

В отображаемом диалоге установите следующие режимы:

Включать пользователя при отправке шифрованной почты/ Always encrypt messages when sending encrypted mail. Установка режима включения дает возможность отправителю расшифровывать отправленные им сообщения.

Включать цифровое удостоверение при отправке сообщений с подписью/ Include my digital ID when sending singed messages. Установка этого режима автоматически будет добавлять сертификат отправителя ко всем сообщениям. Этот режим позволяет производить обмен сертификатами с использованием подписанного сообщения, а затем использовать полученные сертификаты для последующего шифрования сообщений между адресатами.

Отправлять сообщения с непрозрачной подписью/ Encode message before signing. При включенном режиме сообщения все вложения будут объединены в единое вложение с включенной в него цифровой подписью. Если режим выключен, подпись формируется в виде одного отдельного вложения для всех вложений.

Автоматически добавлять сертификат отправителя в адресную книгу/ Add senders certificates to my address book. При включенном режиме сертификаты, передаваемые в составе подписанного сообщения, будут автоматически добавляться в адресную книгу.

Проверять отмену цифровых подписей/ Check for revoked Digital Ds:

только при нахождении в сети/ Only when online. Установка маркера проверки приводит к тому, что каждая операция формирования или проверки электронной цифровой подписи будет сопровождаться проверкой на отзыв сертификата. Для проверки на отзыв используется Cписок Отозванных Сертификатов (CRL), информация о нахождении которого записывается в виде дополнения в сертификате каждого пользователя. По умолчанию данная опция не включена, и “Outlook Express” не отслеживает факта компрометации ключей пользователей.

Никогда/ Never.

Проверка на отзыв не выполняется.

Как подписать документ.

Существует 2 вида отправки документа в подписанном виде.

Первый способ – подписание самого документа и второй – подписание всего письма целиком.

Для создания и отправки подписанного сообщения:

Нажмите на кнопку Создать сообщение/ Create Mail или выберите пункт меню Файл/ File – > Создать/ New -> Сообщение/ Mail message.

Для отправки сообщения в подписанном виде проверьте состояние кнопки Подписать/ Sign. Она должна быть нажата, и должен быть виден знак подписанного сообщения в правой части экрана.

После того, как сообщение подготовлено к отправке, нажмите на кнопку Отправить/ Send:

Второй способ, когда подписывается сам файл. Пакет Microsoft Office позволяет прикреплять цифровые подписи к конкретному документу. Для этого необходимо:

В меню Сервис выберите команду Параметры, а затем откройте вкладку Безопасность.

Нажмите кнопку Цифровые подписи.

Нажмите кнопку Добавить.

Выберите нужный сертификат, а затем нажмите кнопку OK.

Для остальных форматов данных необходимо использовать программу КриптоАрм.

Срок действия КриптоПро заканчивается.

При установке не был введен серийный номер продукта согласно приобретенной вами лицензии.

Почта не видит сертификат.

При настройки электронной почты, на стадии подписания документа почта не находит нужный сертификат. Такое случается, когда адрес электронной почты, которая указывается при изготовлении ЭЦП, не совпадает с действующим электронным ящиком.

При установке КриптоПро на последнем шаге система выдает сообщение о некорректности установки программы и делает откат. Как быть?

Во всех подписях, выданных нашей компанией, открытый ключ находится внутри контейнера на защищенном носителе. Для того, чтобы его извлечь из контейнера необходимо:

При включенном в системный блок носителе Через программу КриптоПро Пуск à Панель управления à КриптоПро àСервис à Просмотреть сертификаты в контейнере. В появившемся диалоговом окне через обзор выбираете необходимый контейнер à Далее. В окне просмотра данных открытого ключа ЭЦП выбираете свойства à вкладка «Состав» à Копировать в файл и указываете путь сохранения сертификата.

КриптоПро не видит контейнер на флешке. Предлагает выбрать другой носитель.

В зависимости от того, какой тип носителя вы используете пути решения разные. Если вы используете смарт-карты типа Рутокен, МсКей, Етокен, то, скорее всего у вас не установлены драйвера для корректной работы с ключом.

Если ваш ключ находится на флешке USB 2. 0, то надо смотреть версию ядра КриптоПро. Если вы используете КриптоПро 3. 0, то у вас сбился путь. Для того чтобы его настроить необходимо:

При включенном в системный блок носителе Через программу КриптоПро Пуск à Панель управления à КриптоПро àОборудование Настроить считыватели Добавить. В появившемся окне Мастера установки считывателей выбираете в правой части экрана Дисковод (так как в КриптоПро все USB носители определяются как дискеты). В следующем окне выбираете правильное имя флешки, то есть то имя под которым определилась флешка в «Мой компьютер».

Если вы используете КриптоПро 3. 6 и контейнер не виден, то значит носитель поврежден. Его следует предоставить в офис для выяснения состояния ключа.

Получили ЭЦП, что делать дальше? Как зарегистрироваться на торговой площадке?

Вся процедура аккредитации, подачи заявки на участие в аукционе и проведения самого аукциона описана в регламенте работы конкретной электронной торговой площадки, который можно найти на сайте этой площадки. Там же находятся различные вспомогательные видеоматериалы, инструкции для работы в системе. Либо вы можете обратиться к нам для приобретения нашей услуги помощи в аккредитации на любой электронной площадке.

Чтобы проверить, какая операционная система установлена на Вашем компьютере

— Зайти в проводнике в Мой компьютер.

— Нажмите правой кнопкой мыши на дисплее и выберите из появившегося меню пункт «Свойства».

— В отобразившемся окне содержаться сведения о Вашей системе.

Чтобы узнать, какая версия обозревателя Internet Explorer, установлена на Вашем компьютере

— Запустите Internet Explorer.

— Выберите из горизонтального меню в верхней части обозревателя пункт «Справка».

— В появившемся окне содержатся сведения о текущей версии обозревателя.

— Возможен вариант

Чтобы установить более новую версию обозревателя Internet Explorer 8

— В представленном окне нажмите «Загрузить бесплатно».

— Нажмите «Выполнить» в появившемся окне.

— Затем нажмите снова «Выполнить».

— При завершении установки необходимо перезапустить компьютер.

Часто к нам обращаются с вопросом, как установить сертификат через КриптоПpo CSP. Ситуации бывают разные: сменился директор или главбух, получили новый сертификат в удостоверяющем центре и т. Раньше все работало, а теперь нет. Рассказываем, что нужно делать, чтобы установить личный цифровой сертификат на компьютер.

Вы можете установить личный сертификат двумя способами:

Через меню КриптоПро CSP «Просмотреть сертификаты в контейнере»

Через меню КриптоПро CSP «Установить личный сертификат»

Если на рабочем месте используется операционная система Windows 7 без SP1, то устанавливать сертификат следует по рекомендациям варианта № 2.

Вариант № 1. Устанавливаем через меню «Просмотреть сертификаты в контейнере»

Чтобы установить сертификат:

Выберите Пуск -> Панель управления -> КриптоПро CSP -> вкладка Сервис и нажмите кнопку “Просмотреть сертификаты в контейнере”.

В открывшемся окне нажмите на кнопку “Обзор”. Выберите контейнер и подтвердите свой выбор кнопкой ОК.

Если на вашем компьютере установлена версия “КриптоПро CSP” 3. 6 R2 (версия продукта 3. 6497) или выше, то в открывшемся окне нажмите на кнопку “Установить”. После этого согласитесь с предложением заменить сертификат.

Если кнопка “Установить” отсутствует, в окне “Сертификат для просмотра” нажмите кнопку “Свойства”.

В окне “Сертификат” – > вкладка “Общие” нажмите на кнопку “Установить сертификат”.

В окне “Мастер импорта сертификатов” выберите “Далее”.

Если у вас уставлена версия “КриптоПро CSP” 3. 6, то в следующем окне достаточно оставить переключатель на пункте “Автоматически выбрать хранилище на основе типа сертификата” и нажать “Далее”. Сертификат будет автоматически установлен в хранилище “Личные”.

Вариант 2. Устанавливаем через меню «Установить личный сертификат»

Для установки вам понадобится, собственно, сам файл сертификата (с расширением. cer). Он может находиться, например, на дискете, на токене или на жестком диске компьютера.

Выберите Пуск -> Панель управления -> КриптоПро CSP -> вкладка Сервис и нажмите кнопку “Установить личный сертификат”.

В окне “Мастер установки личного сертификата” нажмите на кнопку “Далее”. В следующем окне, чтобы выбрать файл сертификата, нажмите “Обзор”.

Укажите путь к сертификату и нажмите на кнопку “Открыть”, затем “Далее”.

В следующем окне вы можете просмотреть информацию о сертификате. Нажмите “Далее”.

На следующем шаге введите или укажите контейнер закрытого ключа, который соответствует выбранному сертификату. Для этого воспользуйтесь кнопкой “Обзор”.

Если у вас установлена версия КриптоПро CSP 3. 6 R2 (версия продукта 3. 6497) или выше, поставьте флаг “Установить сертификат в контейнер”.

Выберите хранилище “Личные” и нажмите ОК.

Хранилище вы выбрали. Теперь нажмите “Далее”, затем – “Готово”. После этого может появиться сообщение:

В этом случае нажмите “Да”.

Дождитесь сообщения об успешной установке личного сертификата на компьютер.

Все, можно подписывать документы, используя новый сертификат.

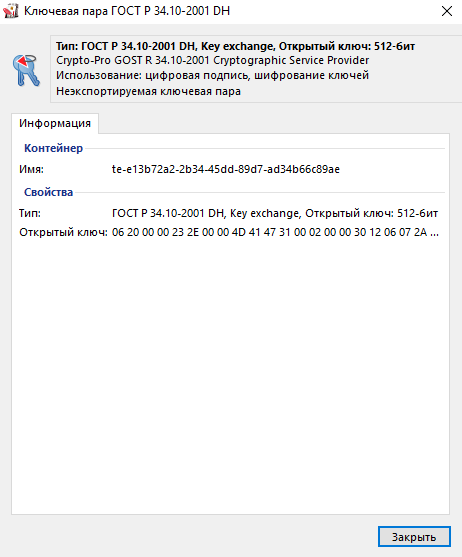

Просмотр информации о сертификате (ключевой паре, личном сертификате), сохраненном на устройстве Рутокен

Для просмотра информации о сертификате (ключевой паре, личном сертификате), сохраненном на устройстве Рутокен:

- Запустите Панель управления Рутокен.

- Выберите устройство Рутокен.

- Проверьте корректность выбора устройства.

- Перейдите на вкладку Сертификаты.

- Щелкните правой кнопкой мыши по имени необходимого сертификата (ключевой пары, личного сертификата).

- Выберите пункт меню Свойства.Для сертификата:

На вкладке Общие указаны:

- поддерживаемые способы использования сертификата;

- имя получателя сертификата;

- название центра сертификации, выдавшего сертификат;

- период действия сертификата;

- дополнительные сведения о сертификате (кнопка Заявление поставщика).

На вкладке Состав указано полное описание сертификата:

- уникальный серийный номер, присвоенный сертификату центром сертификации;

- алгоритм хеширования, используемый центром сертификации для цифровой подписи сертификата;

- тип и длина открытого ключа;

- сводка данных (отпечаток) сертификата.

На вкладке Путь сертификации указан путь от выбранного сертификата до центров сертификации, выдавших сертификат. Нажав Просмотреть сертификат можно получить дополнительные сведения о сертификатах каждого центра сертификации в пути.

Для ключевой пары:

Для ключевой пары КриптоПро CSP (при просмотре параметров ключевой пары КриптоПро CSP необходимо ввести PIN-код Пользователя):

Причина 4

Иногда самому требуется вернуться к старым статьям и инструкциям. Это удобно, когда информация размещена во внешнем источнике. Так что спасибо Хабру за предоставленную возможность.

После установки токена JaCarta PKI в USB порт сервера и запуска системы проверяем, что новое устройство обнаружено и появилось в списке:

В нашем случае это Bus 004 Device 003: ID 24dc:0101

Для диагностики считывателей можно воспользоваться утилитой pcsc-tools из проекта security:chipcard (software. opensuse. org).

Пока не установлены все необходимые пакеты, информация о токене не отобразится.

Назначение нового RSA сертификата для ключевой пары RSA

Данная операция позволяет назначить новый RSA сертификат для ключевой пары RSA, находящейся на устройстве Рутокен.

Для назначения нового RSA сертификата для ключевой пары RSA:

- Запустите Панель управления Рутокен.

- Выберите устройство.

- Проверьте корректность выбора устройства.

- Перейдите на вкладку Сертификаты.

- Щелкните правой кнопкой мыши по названию личного сертификата RSA и выберите пункт Назначить сертификат ключевой паре.

- Выберите на компьютере файл с RSA сертификатом и нажмите Открыть. В результате для ключевой пары будет назначен новый сертификат.

Как проверить наличие встроенной лицензии КриптоПро в сертификат электронной подписи?

Встроенная в сертификат лицензия КриптоПро CSP даёт возможность использовать электронную подпись на любом компьютере без дополнительного приобретения лицензии программы КриптоПро.

Встроенная лицензия действует до окончания срока действия сертификата электронной подписи.

Проверить наличие встроенной лицензии КриптоПро можно двумя способами, ниже подробнее рассмотрим каждый из них.

1 способ. Проверка встроенной лицензии через программу КриптоПро CSP

Открываем программу КриптоПро CSP (ярлык может быть расположен в Панели управления или меню «Пуск»).

После запуска программы переходим на вкладку «Сервис» и нажимаем на кнопку «Просмотреть сертификаты в контейнере».

Рис. вкладку «Сервис»

В открывшемся окне нажимаем на кнопку «Обзор».

Рис. кнопку «Обзор»

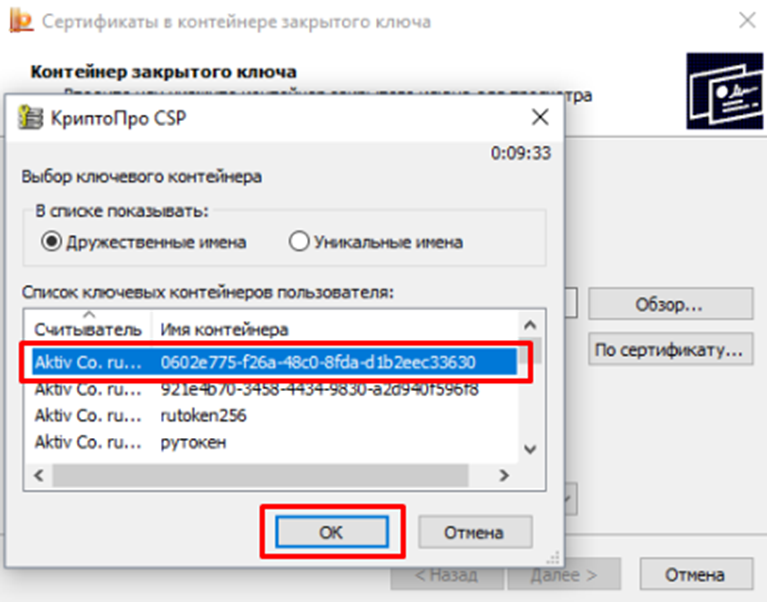

Из представленного списка контейнеров выбираем нужную подпись.

Подпись УЦ ФНС обозначается случайным набором символов и находится на защищённом носителе (Рутокен, Джакарта).

Выделяем подпись и нажимаем на кнопку «ОК» и «Далее».

Рис. Выделение сертификата электронной подписи

Открывается информация о сертификате, выбираем «Свойства».

Открыв сертификат электронной подписи, переходим во вкладку «Состав» и находим среди полей «Ограниченная лицензия КРИПТО-ПРО».

Присутствие этого поля означает наличие встроенной лицензии КриптоПро CSP.

Если такого поля нет, то и встроенной лицензии нет.

Рис. Поле «Ограниченная лицензия КРИПТО-ПРО»

2 способ. Проверка встроенной лицензии через КриптоПро PKI

Через меню ПУСК находим и открываем «Управление лицензиями КриптоПро PKI».

Рис. Управление лицензиями КриптоПро PKI

Слева необходимо выбрать «КриптоПро CSP».

В правой части будет отображаться список всех сертификатов, содержащих встроенную лицензию КриптоПро.

Отображаются только сертификаты, установленные в хранилище «Личное».

Как установить сертификат электронной подписи в хранилище «Личное», рассказали в данной инструкции под пунктом «Установка электронной подписи

Рис. КриптоПро CSP

Работаете в 1С?

Не забудьте активировать сервис «1С-Отчетность»

для сдачи отчетов в контролирующие органы,

он уже встроен в вашу программу.

ПОДРОБНЕЕ О СЕРВИСЕ 1С-ОТЧЕТНОСТЬ

Возврат к списку

КриптоПРО очень часто вызывает различные ошибки в Windows, простой пример (Windows installer service could not be accessed). Вот так вот выглядит ситуация, когда утилита КриптоПРО не видит сертификат в контейнере.

Как видно в утилите UTN Manager ключ подключен, он видится в системе в смарт картах в виде Microsoft Usbccid (WUDF) устройства, но вот CryptoPRO, этот контейнер не определяет и у вас нет возможности установить сертификат. Локально токен подключали, все было то же самое. Стали думать что сделать.

Выбор настроек для PIN-кода

НастройкаРезультат выбора настройкиЗапомнить PIN-код из приложения. PIN-код вводится один раз при первом использовании устройства Рутокен в приложенииПредлагать сменить PIN-код каждый раз. Каждый раз после ввода PIN-кода на экране отображается сообщение с предложением изменить PIN-код (если пользователь не изменил PIN-код, установленный по умолчанию)Кодирование PIN-кода в UTF-8. PIN-код может состоять из кириллических символов

Настройка Запомнить PIN-код позволяет уменьшить количество вводов PIN-кода в прикладных приложениях за счет кратковременного хранения их криптопровайдером в зашифрованной памяти. Не следует использовать данную настройку, если нет уверенности в безопасности компьютера.

Настройка Кодирование PIN-кода в UTF-8 позволяет безопасно использовать PIN-коды, содержащие кириллические символы.

Для выбора настроек для PIN-кода:

- Запустите Панель управления Рутокен.

- Перейдите на вкладку Настройки.

- В разделе Настройки PIN-кода нажмите Настройка.

- Установите флажки рядом с названиями необходимых настроек.

- Чтобы применить изменения и продолжить работу с настройками нажмите Применить.

- Чтобы подтвердить выбор настроек нажмите ОК.

- В окне с запросом на разрешение внесения изменений на компьютере нажмите Да.

Перед регистрацией корневого сертификата удостоверяющего центра в качестве доверенного корневого сертификата проверьте его наличие внутри личного сертификата, записанного на устройстве Рутокен.

Для проверки наличия корневого сертификата:

Для самостоятельной регистрации корневого сертификата удостоверяющего центра в качестве доверенного:

- Запустите Панель управления Рутокен.

- Выберите устройство Рутокен.

- Проверьте корректность выбора устройства.

- Перейдите на вкладку Сертификаты.

- Щелкните левой кнопкой по имени личного сертификата, для которого необходимо произвести регистрацию корневого сертификата удостоверяющего центра в качестве доверенного.

- Щелкните по ссылке “Установить”.

- В окне с предупреждением о том, что после регистрации корневого сертификата удостоверяющего центра, Windows будет доверять любому сертификату, выданному этим центром сертификации, нажмите Да.

- Щелкните правой кнопкой мыши по имени личного сертификата, для которого был зарегистрирован корневой сертификат удостоверяющего центра в качестве доверенного сертификата. В верхней части панели отобразится сообщение “Сертификат действителен”.

Программное извлечение ключей

В общем виде пример извлечения закрытого ключа и сертификата открытого ключа из контейнера на токене с помощью КриптоПро Java CSP следующий:

Если действовать так:

Key key = keyStore. getKey(keyAlias, pwd);

то криптографический провайдер будет пытаться в системе отобразить через консоль или GUI окно запрос на ввод пароля к контейнеру.

Экспорт сертификатов на другую машину

Поэтому эти ключи переносятся просто: создаем архив и переносим на нужную машину в тот же каталог.

/opt/cprocsp/bin/amd64/certmgr -export -dest cert. cer

И как обычно, связываем сертификат и закрытый ключ:

https://youtube.com/watch?v=yqJBzPhWfmA%3Ffeature%3Doembed

Если закрытый ключ и сертификат не подходят друг к другу, будет выведена ошибка:

Диагностический архив для обращения в тех. поддержку

Для создания диагностического архива, можно воспользоваться следующей командой:

В результате должен получится cprodiag_день_месяц_год. tar. gz архив, который следует прислать в техническую поддержку Astra Linux и КриптоПро.

Для работы с другими носителями нужно установить модули поддержки соответствующих устройств. Названия модулей: cprocsp-rdr-<название_устройства>. К таким модулям относятся (cprocsp-rdr-) emv, esmart, inpaspot, mskey, jacarta, novacard, rutoken.

Удаление для личного сертификата RSA атрибута “по умолчанию”

Чтобы удалить для личного сертификата RSA атрибут “по умолчанию”:

- Запустите Панель управления Рутокен.

- Выберите устройство Рутокен.

- Проверьте корректность выбора устройства.

- Перейдите на вкладку Сертификаты.

- Щелкните левой кнопкой мыши по названию личного сертификата RSA.

- Нажмите По умолчанию.

- Укажите PIN-код Пользователя и нажмите ОК. В результате личный сертификат RSA не будет использоваться по умолчанию.

Просмотр количества заданных попыток ввода неправильного PIN-кода Пользователя

Чтобы просмотреть количество заданных попыток ввода неправильного PIN-кода Пользователя:

- Откройте Панель управления Рутокен.

- На вкладке Администрирование нажмите Информация.

- В окне Информация о Рутокен в строке Попыток ввода PIN-кода Пользователя отображается количество заданных попыток.

Копирование контейнера

csptestf -keycopy -contsrc ’. HDIMAGEКонтейнер_оригинал’ -contdest ’. Aktiv Rutoken ECP 00 00Контейнер_копия’

Для создания запроса на получение сертификата для контейнера ’. Aktiv Rutoken ECP 00 00Shuhrat’ , воспользуемся командой:

Для примера можно воспользоваться тестовым удостоверяющим центром КриптоПро. Нам нужен пункт « Отправить готовый запрос PKCS#10 или PKCS#7 в кодировке Base64 «. На следующей странице в поле «Сохраненный запрос» вставляем содержимое файла cert. req и нажимаем кнопку «Выдать».

/opt/cprocsp/bin/amd64/certmgr -inst -file имя_полученного_сертификата. cer -cont ’. Aktiv Rutoken ECP 00 00Shuhrat’

/opt/cprocsp/bin/amd64/csptest -keys -cont ’. Aktiv Rutoken ECP 00 00Shuhrat’ -keyt exchange -impcert имя_полученного_сертификата. cer