MikhailWork42

Оставлено

:

18 апреля 2022 г. 15:39:02(UTC)

Добрый день,Подскажите пожалуйста, можно ли как-то использовать JCP 2. 0 для иностранных алгоритмов, например AES или RSA вместо Bouncy Castle?При установке Java CSP совместно с Крипто Про CSP такая возможность есть, а для JCP я этого не нашел ни в документации ни в примерах кода.

Евгений Афанасьев

Оставлено

:

18 апреля 2022 г. 15:43:34(UTC)

Здравствуйте. Именно в JCP нет и не планируется поддержка иностранных алгоритмов. В Java CSP она (частично) есть благодаря CSP.

CryptoPro JCP – cryptographic software package which implements Russian cryptographic algorithms developed in accordance with JCA (Java Cryptography Architecture) interface.

The integration of CryptoPro JCP with Java architecture allows the use of standard products, such as digital signature accordance with XMLdsig specification etc. on wide range of operating systems and hardware.

The private keys can be stored in various type of mediums, such as HDD, smart cards etc.

tuxnsk

Оставлено

:

10 октября 2021 г. 18:24:11(UTC)

Сам победил :)Надо было добавить провайдера самому в коде:Security. addProvider(new JCP());Почему-то в доках про это не сказано. ну и после этого ругается что не находит какие-то классы, поэтому компилил так:javac -cp jcp-2. 41940-A* App. javaа запускал так:java -cp jcp-2. 41940-A*;. App

Скопировать прямую ссылку на статью

- Настраиваем криптопровайдер

- Как загрузить дистрибутив КриптоПро JCP

- Цены

- Установите правильный порядок чередования криптопровайдеров

- Перенесите ключи электронной подписи в целевую директорию

- Подключите ключи электронной подписи информационной системы Участника

- Установите КриптоПро JCP на компьютер под управлением CentOS 7

- Проведите инициализацию усиленного режима контроля использования ключевой информации

- Подключите ключи электронной цифровой подписи информационной системы Участника

- Установка и настройка криптопровайдера

- Продолжение доступно только участникам

- Вариант 2. Открой один материал

Настраиваем криптопровайдер

Для установки Адаптера СМЭВ на компьютер необходимо выполнить несколько основных шагов:

Для работы с электронными подписями Адаптер СМЭВ использует специальное программное обеспечение, называемое криптопровайдером. Криптопровайдер формирует и проверяет электронные подписи в соответствии с российскими криптографическими стандартами. В данной статье вы узнаете, как установить на компьютер криптопровайдер КриптоПро JCP.

КриптоПро JCP написан на Java, поэтому его установку следует выполнять на компьютер с установленным и настроенным JRE.

Как загрузить дистрибутив КриптоПро JCP

Дистрибутив КриптоПро JCP доступен для загрузки с сайта поставщика – компании ООО «КриптоПро».

Для скачивания дистрибутива:

- зарегистрируйтесь на сайте, или авторизуйтесь, если регистрировались ранее;

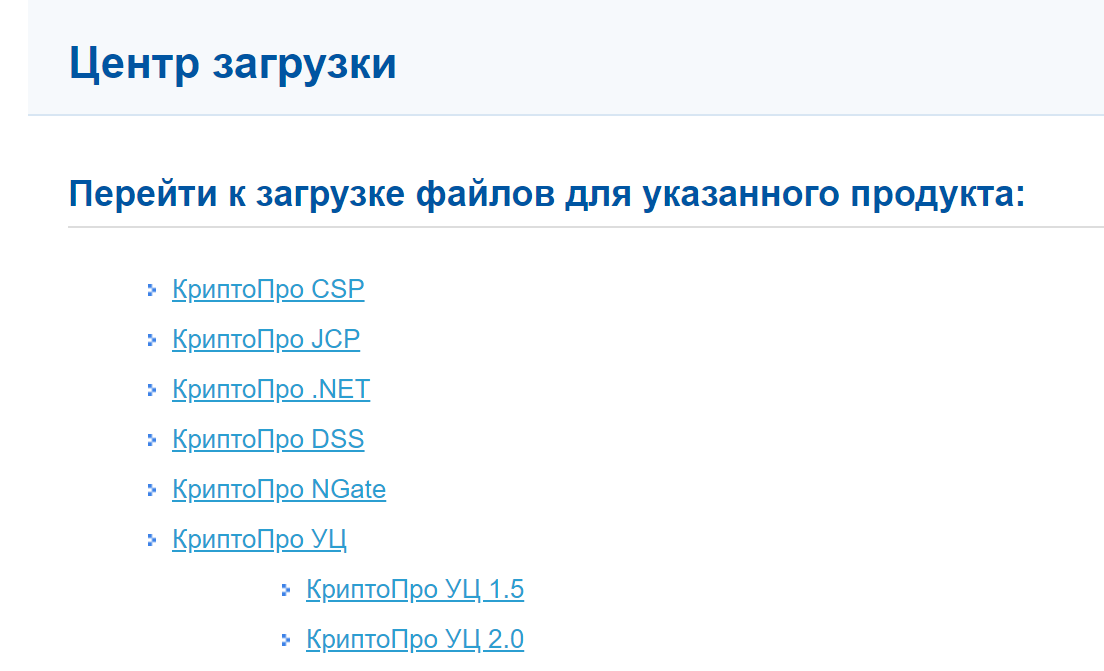

- перейдите на страницу центра загрузки, найдите на ней ссылку для перехода к загрузке КриптоПро JCP и нажмите ее.

Фрагмент страницы с ссылкой для загрузки:

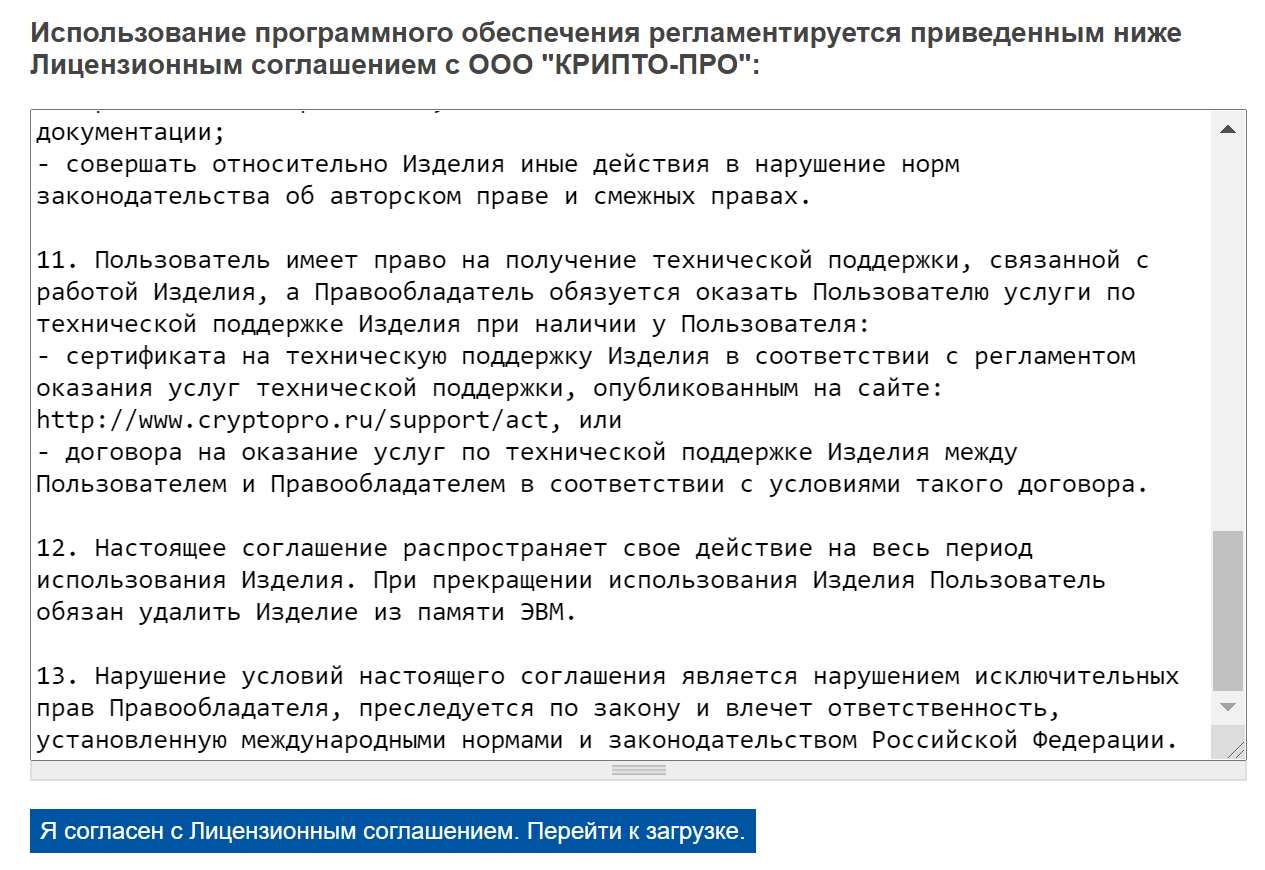

Прочитайте лицензионное соглашение и подтвердите свое согласие с ним:

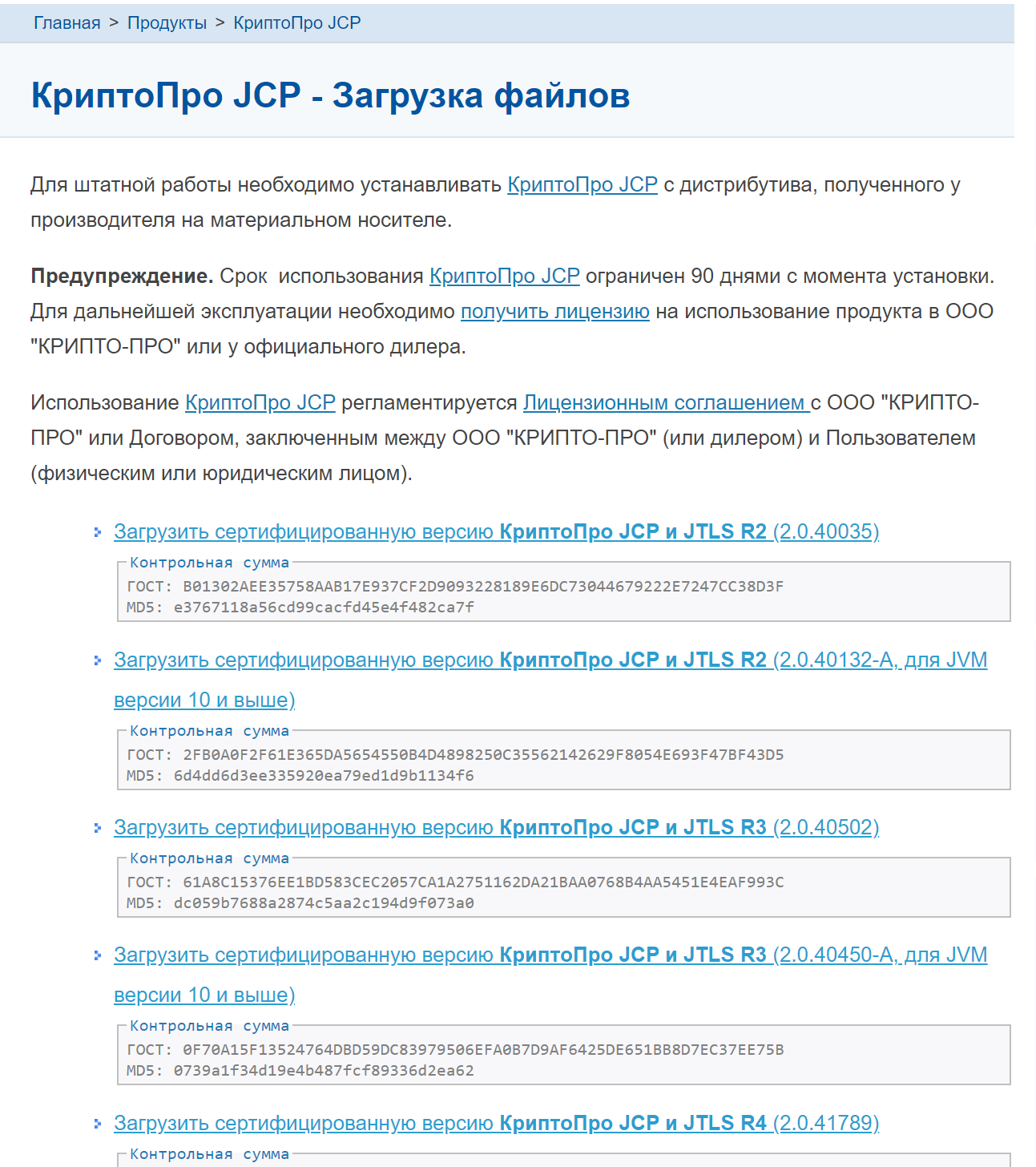

После нажатия кнопки перехода к загрузке откроется страница, изображённая ниже:

Поскольку в статье рассматривается установка КриптоПро JCP версии 2. 40502, выберите ссылку «Загрузить сертифицированную версию КриптоПро JCP и JTLS R3 (2. 40502)» и дождитесь окончания загрузки файла jcp-2. 40502. zip.

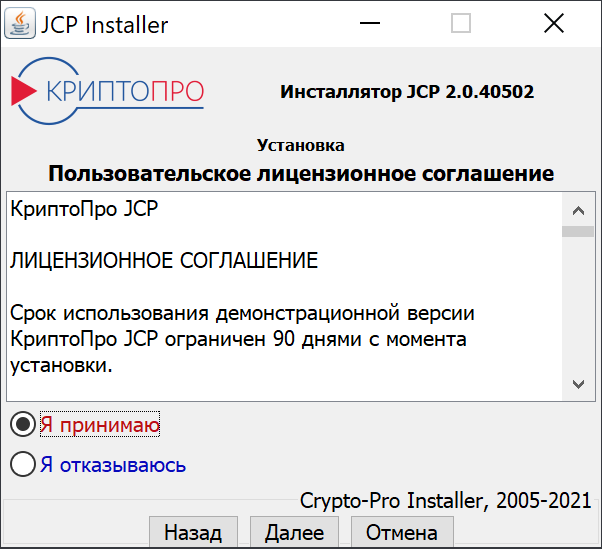

Учитывайте, что данное программное обеспечение платное, при этом первые 90 дней после установки вы можете использовать полнофункциональную версию КриптоПро JCP бесплатно, но затем потребуется приобретение лицензии.

По завершении загрузки архива можно приступать к установке КриптоПро JCP на компьютер.

Установка на Windows 10 отличается от установки на Centos 7, поэтому описание этих процессов разделено по соответствующим статьям:

– Специфика установки и настройки Крипто про JCP под Windows;

– Специфика установки и настройки Крипто про JCP под CentOS.

TolikTipaTut1

Оставлено

:

17 февраля 2022 г. 11:47:18(UTC)

Добрый. Да, проверить можно.

Санчир Момолдаев

Оставлено

:

17 февраля 2022 г. 12:54:33(UTC)

Добрый день!для проверки подписей лицензия JCP не требуется. вы не хотите его (jcp) использовать только из-за лицензий?

С 2020 года использование шифрования по ГОСТ Р 34. 10—2001 окажется под запретом, а значит, все организации, которые взаимодействуют с госструктурами, вынуждены срочно внедрять следующий стандарт — 2012 года. Если ты работаешь в одной из них, то не проходи мимо: в этой статье мы поговорим о том, как решить проблему, используя сервер на CentOS 7 и пакет CryptoPro JCP.

Если же ты впервые слышишь обо всем этом, то вот небольшая историческая справка.

В 1994 году в ФСБ разработали ряд стандартов и мер, призванных защитить обмен документами между организациями и другими участниками этого процесса. Одной из таких мер безопасности стала электронная цифровая подпись документов, а одним из стандартов — ГОСТ Р 34. 10—94, где описан алгоритм формирования и проверки электронной цифровой подписи. Принятый и введенный в действие постановлением Госстандарта России от 23 мая 1994 года за номером 154, он проработал до 2001 года.

На смену пришел всем известный ГОСТ Р 34. 10—2001 — улучшенный стандарт, разработанный для обеспечения большей стойкости алгоритма. Но время не стоит на месте, меняются алгоритмы и методы криптозащиты, и спустя одиннадцать лет ГОСТ Р 34. 10—2001 меняют на ГОСТ Р 34. 10—2012.

В новом стандарте первый вариант требований к параметрам остался прежним. Длина секретного ключа составляет порядка 256 бит, и предусмотрено использование хеш-функции с длиной хеш-кода 256 или 512 бит. Главное же отличие нового стандарта — варианты с дополнительными параметрами и схемами, в том числе хешированием по стандарту ГОСТ Р 34. 11—2012 «Стрибог».

В феврале 2014 года ФСБ объявила о начале перехода на использование нового национального стандарта ГОСТ Р 34. 10—2012 в средствах электронной подписи для информации, не содержащей сведений, составляющих государственную тайну. В свет вышел документ за номером 149/7/1/3-58 от 31 января 2014 года «О порядке перехода к использованию новых стандартов ЭЦП и функции хэширования», он устанавливал следующие требования.

- После 31 декабря 2013 года прекратить сертификацию средств электронной подписи на соответствие требованиям к средствам электронной подписи, утвержденным приказом ФСБ России от 27.12.2011 года №796, если в этих средствах не предусматривается реализация функций в соответствии с ГОСТ Р 34.10—2012.

- После 31 декабря 2018 года запретить использование ГОСТ Р 34.10—2001 для формирования электронной подписи.

Министерство связи даже создало план по переходу на стандарт (PDF). Однако на практике оказалось, что все не так просто, и переход пришлось отложить аж до 31 декабря 2019 года. Причины следующие.

- Многие государственные и муниципальные органы не готовы перейти на использование нового стандарта электронной подписи ГОСТ-2012 из-за отсутствия поддержки на уровне ПО.

- Чтобы выпускать сертификаты нового образца, необходимо оборудование, которое поддерживает новый ГОСТ, и сертификат Головного удостоверяющего центра, сформированный с использованием ГОСТ-2012. Удостоверяющие центры получили его только летом 2018 года. Необходимо дополнительное время, чтобы выпустить сертификаты для всех пользователей.

Сейчас в ходу два стандарта криптозащиты для работы ЭЦП, но тем, кто использует ГОСТ-2001, срочно нужно что-то предпринимать. Зима, как говорится, близко, а это значит, что нас ждет череда испытаний при внедрении поддержки ГОСТ-2012.

Я расскажу, как развернуть сертифицированное ФСБ средство СКЗИ (CryptoPro JCP) на сервере Linux под управлением Java JDK. Кстати, если ты до сих пор используешь ГОСТ-2001, на сайте CryptoPro есть замечательная статья, советую тебе ее прочесть, лишним не будет.

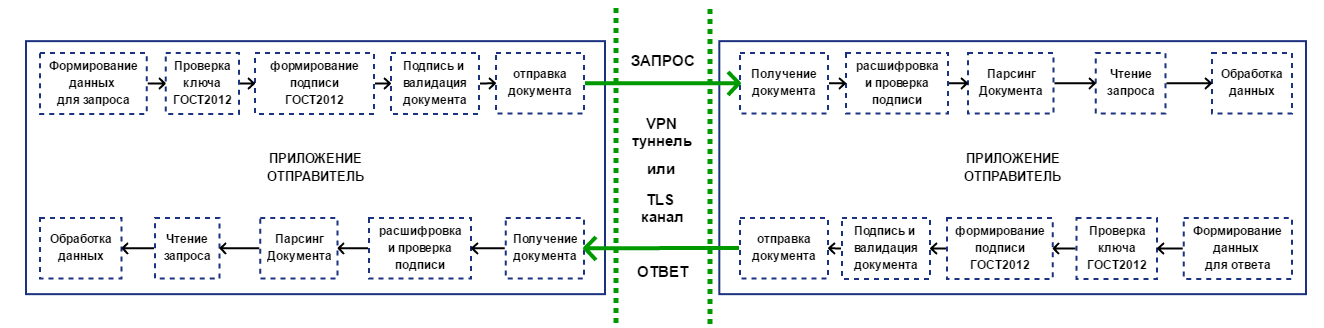

Весь документооборот между участниками обмена происходит по принципу СМЭВ (система межведомственного электронного взаимодействия). Приложение может быть участником такой системы, но может и не быть им вовсе, принцип обмена документами от этого не меняется. Для простоты понимания я нарисовал небольшую схему.

Взаимодействие приложений при обмене данными с криптографической защитой в рамках СМЭВ

Цены

Как всегда, встает вопрос о лицензировании программного решения. CryptoPro JCP недешев, и если одна рабочая станция обойдется в 1200 рублей, то серверные лицензии стоят значительно дороже — порядка 30 000 за каждое ядро (или два ядра процессора Intel с отключенным Hyper Threading).

Данная статья рассматривает процесс установки КриптоПро JCP на компьютер под управлением ОС Windows.

Авторизуйтесь под учётной записью с правами администратора и распакуйте ранее загруженный архив jcp-2. 40502. zip в любую директорию. Найдите в этой директории и запустите файл setup. exe

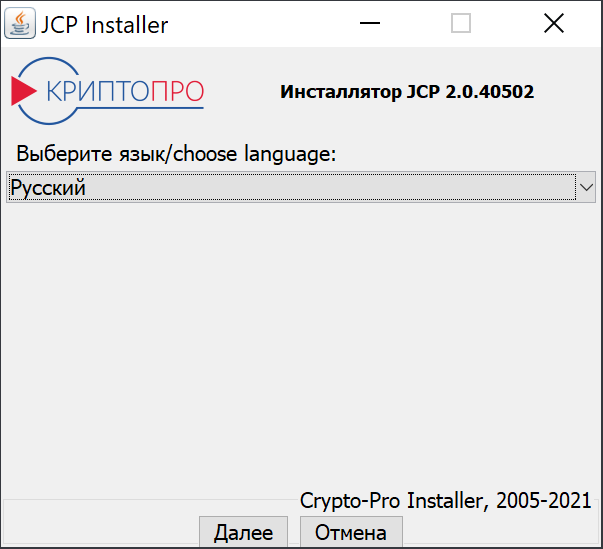

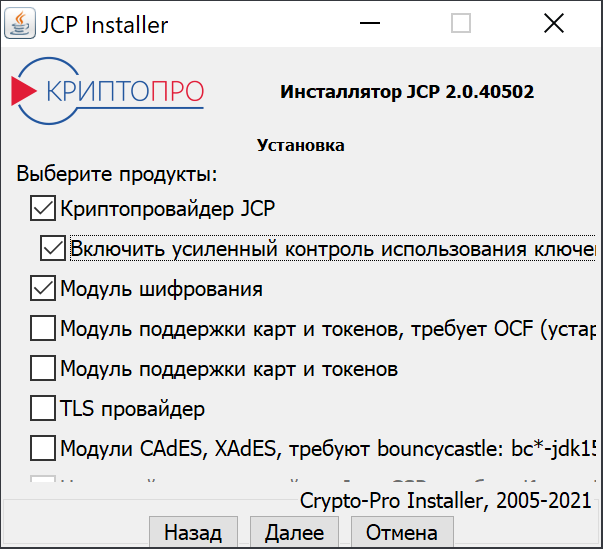

В открывшемся окне мастера установки КриптоПро JCP выберите язык и нажмите «Далее»:

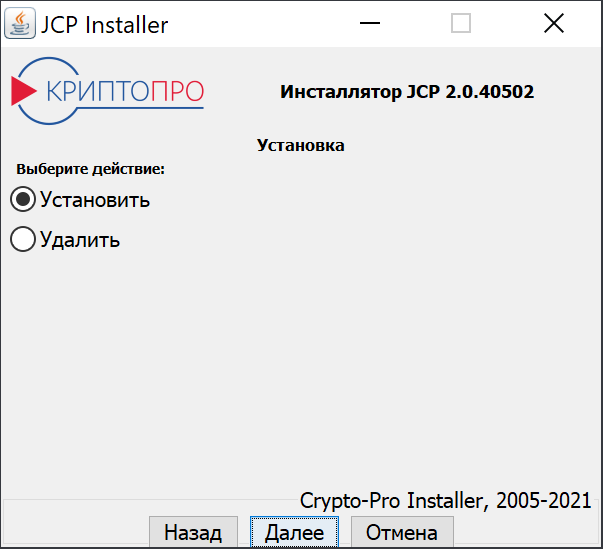

В окне выбора действия укажите «Установить» и нажмите кнопку «Далее»:

Прочитайте лицензионное соглашение и примите его условия, нажмите кнопку «Далее»:

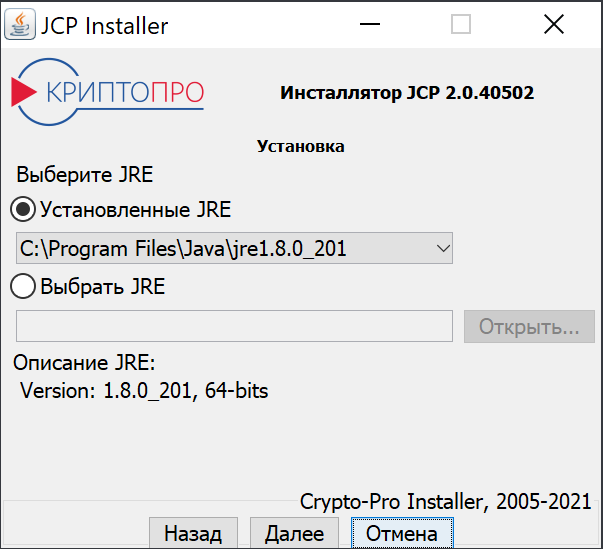

В окне выбора установленной JRE требуется указать директорию размещения JRE, которую вы планируете использовать при работе КриптоПро JCP. Если ранее вы выполнили установку JRE по умолчанию, как было рекомендовано в посвящённой установке Java статье, то просто оставьте это значение без изменений, как изображено ниже, в противном случае выберете директорию, куда ранее была установлена JRE и нажмите «Далее»:

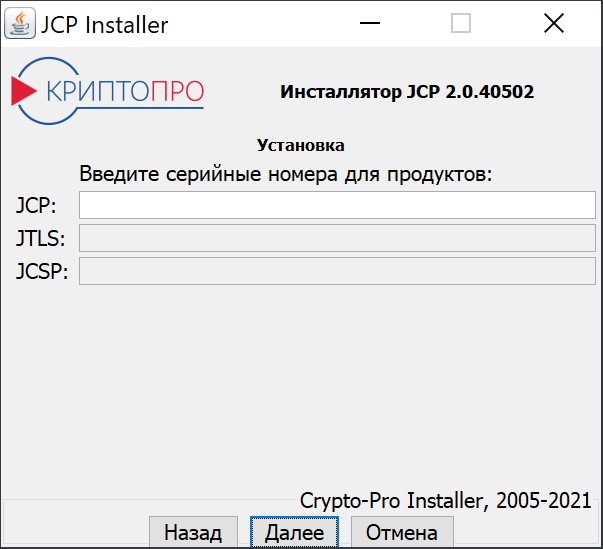

Если у вас есть приобретенная лицензия КриптоПро JCP, введите ее серийный номер в окне ввода серийного номера продукта, или оставьте это поле пустым, если планируете приобретение лицензии позже. Нажмите кнопку «Далее»:

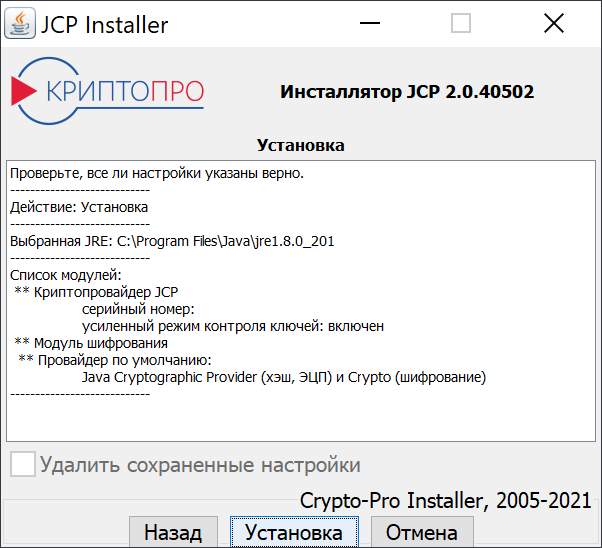

Еще раз проверьте корректности устанавливаемой конфигурации и нажмите кнопку «Установка»:

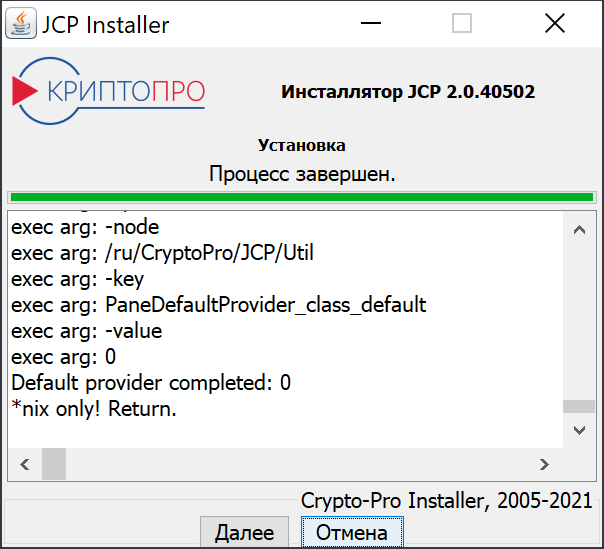

По окончании установки инсталлятор сообщит вам о завершении процесса, нажмите кнопку «Далее»:

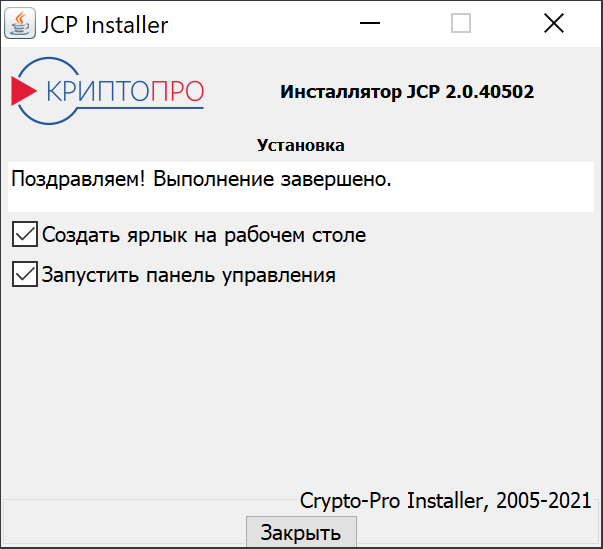

В завершающем окне инсталлятора нажмите кнопку «Закрыть»:

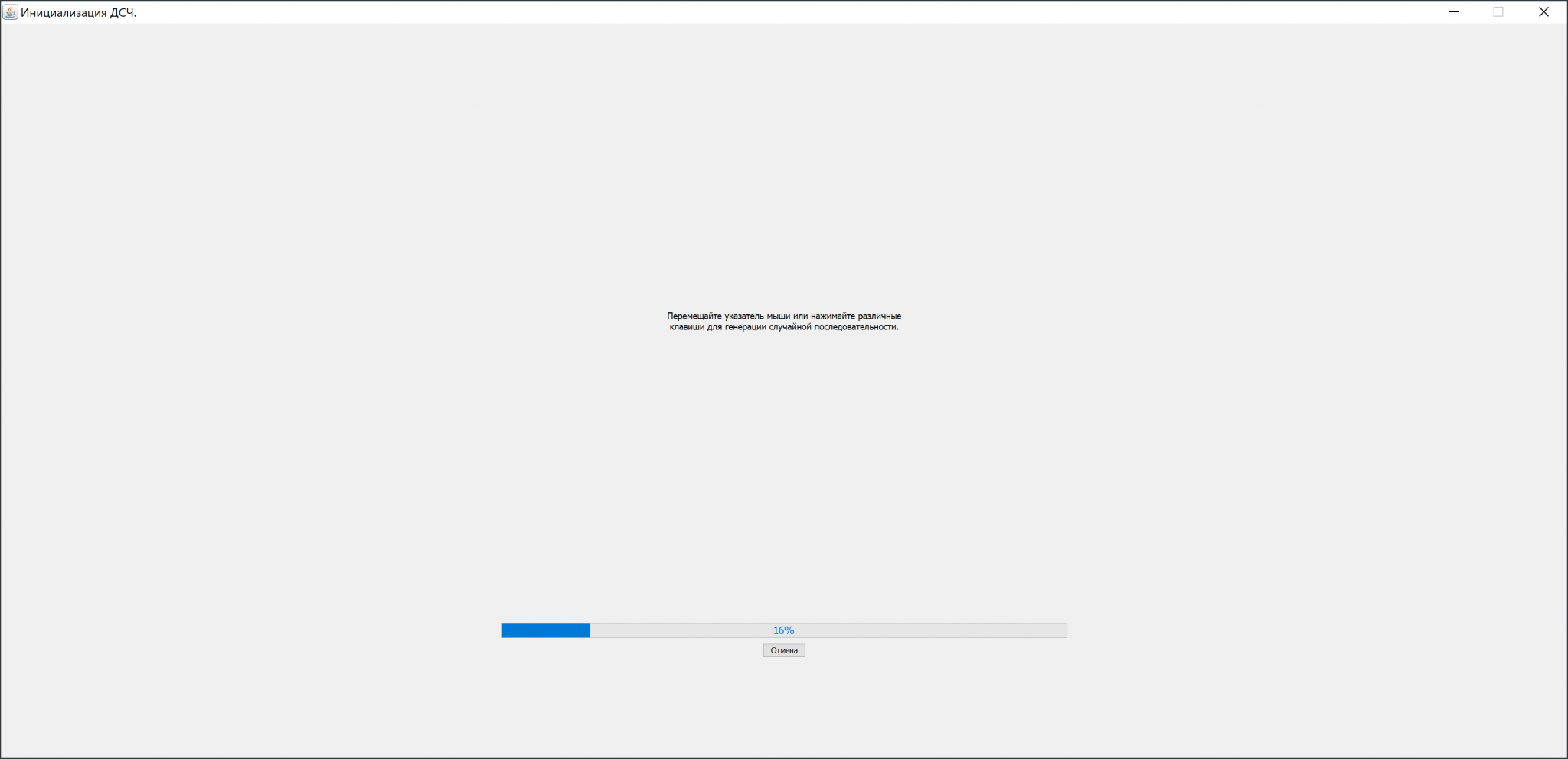

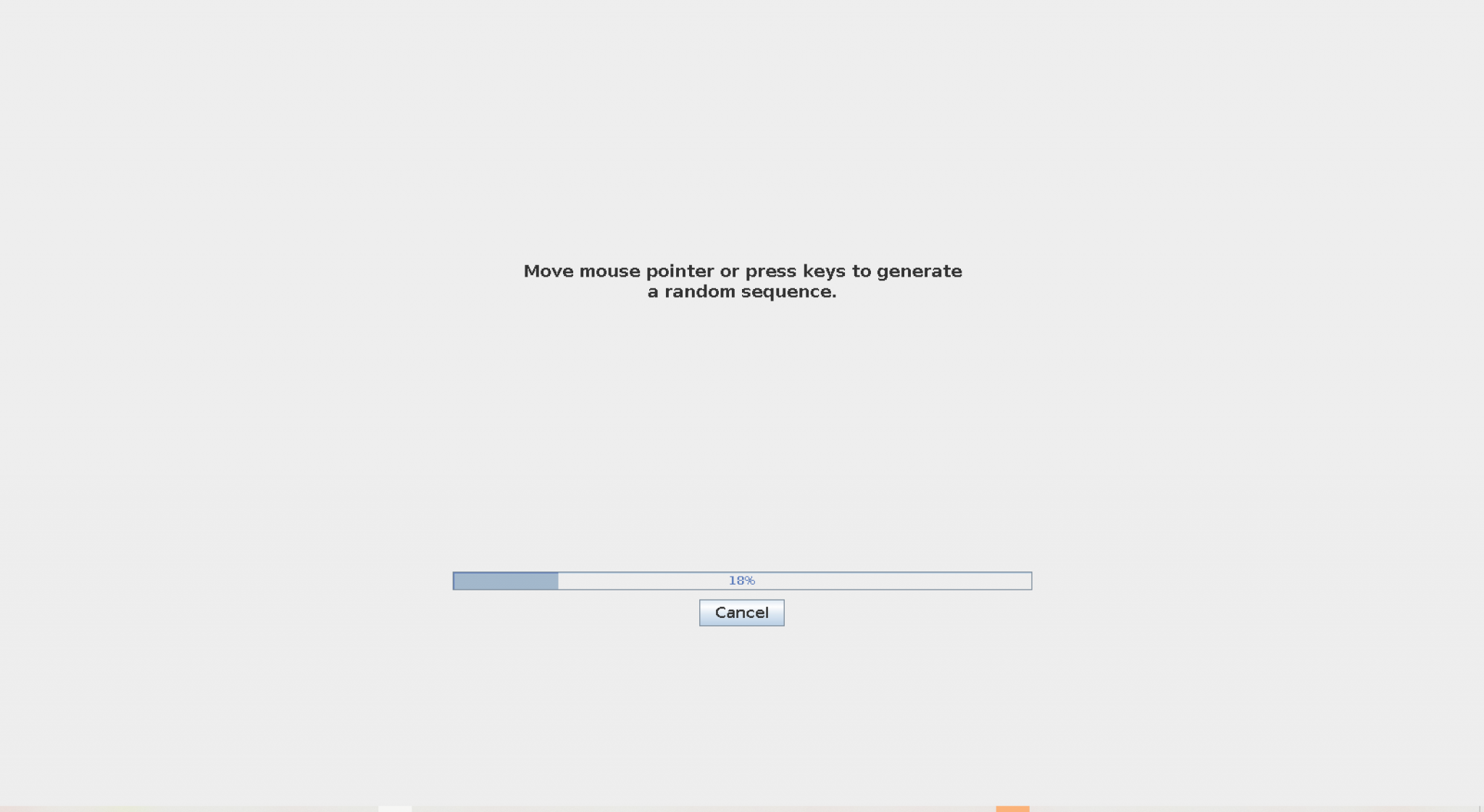

После закрытия окна инсталлятора откроется окно инициализации усиленного режима контроля использования ключевой информации. Выполняйте произвольные движения мышью и нажатия клавиш в соответствии с подсказками:

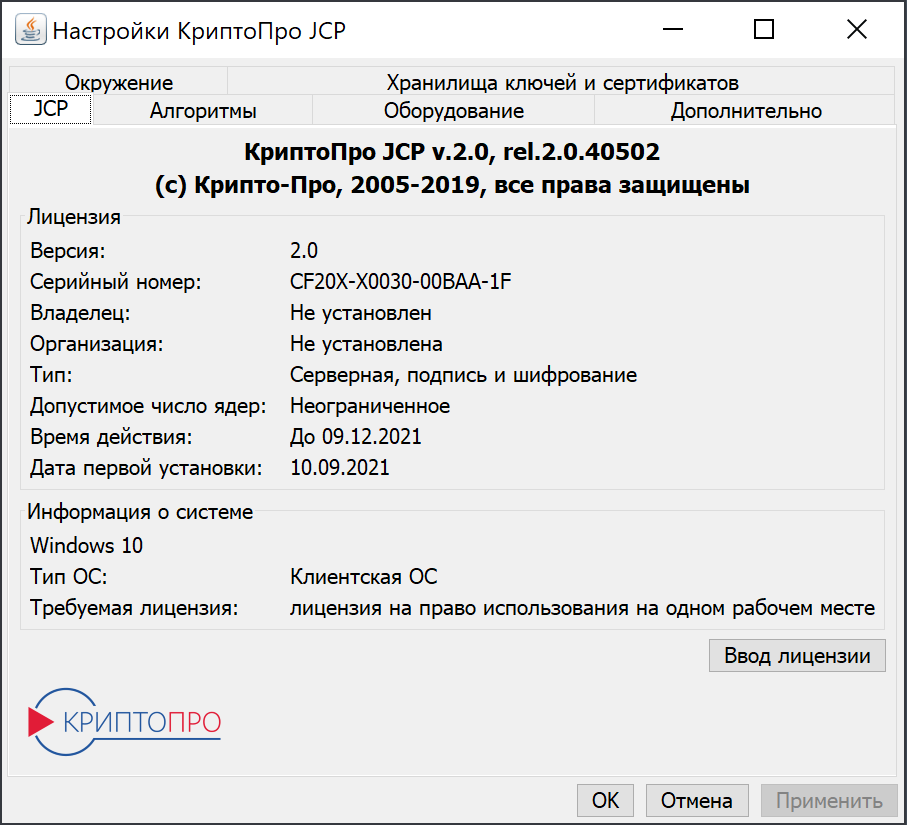

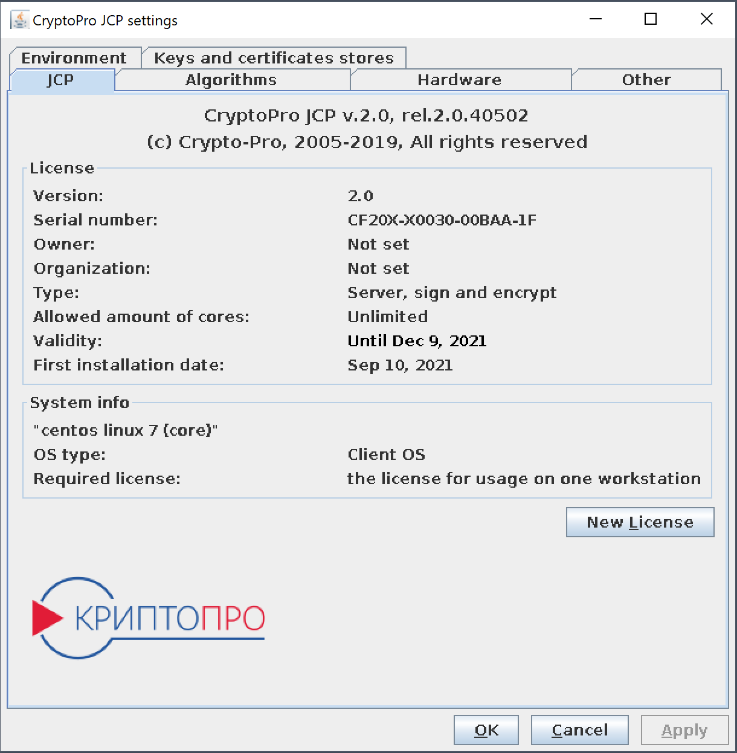

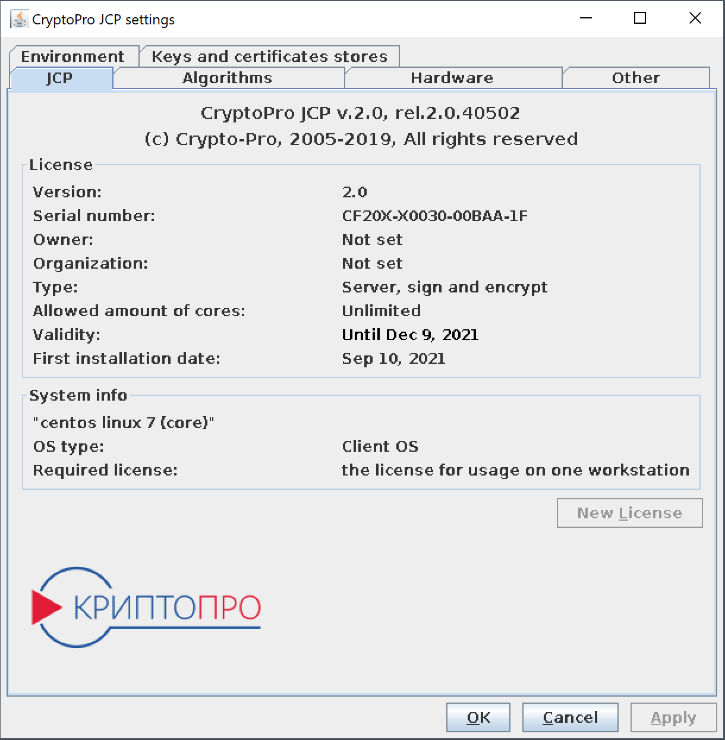

По завершении процесса инициализации вам откроется окно контрольной панели КриптоПро JCP:

Контрольная панель служит для настройки КриптоПро JCP, оставьте ее открытой, она понадобится нам через один шаг.

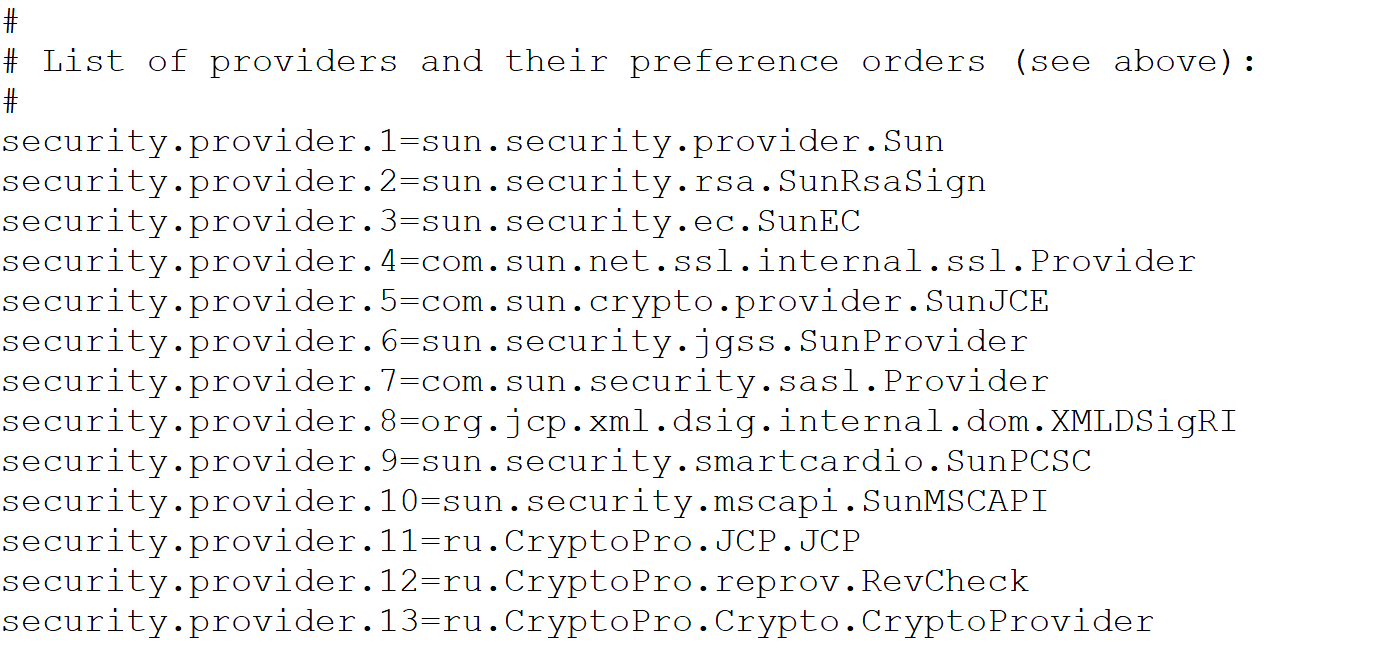

Установите правильный порядок чередования криптопровайдеров

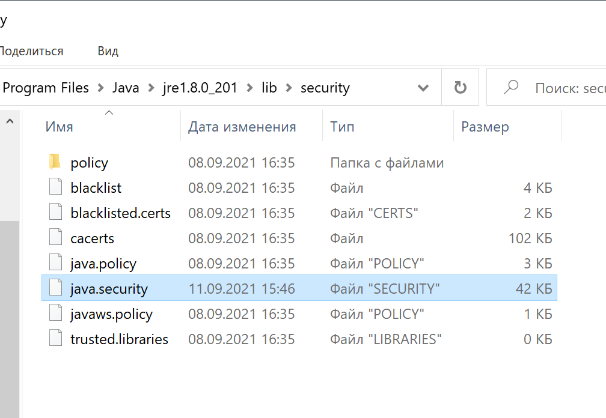

Откройте файл java. security, расположенный в директории C:Program FilesJavajre1. 0_201libsecurity:

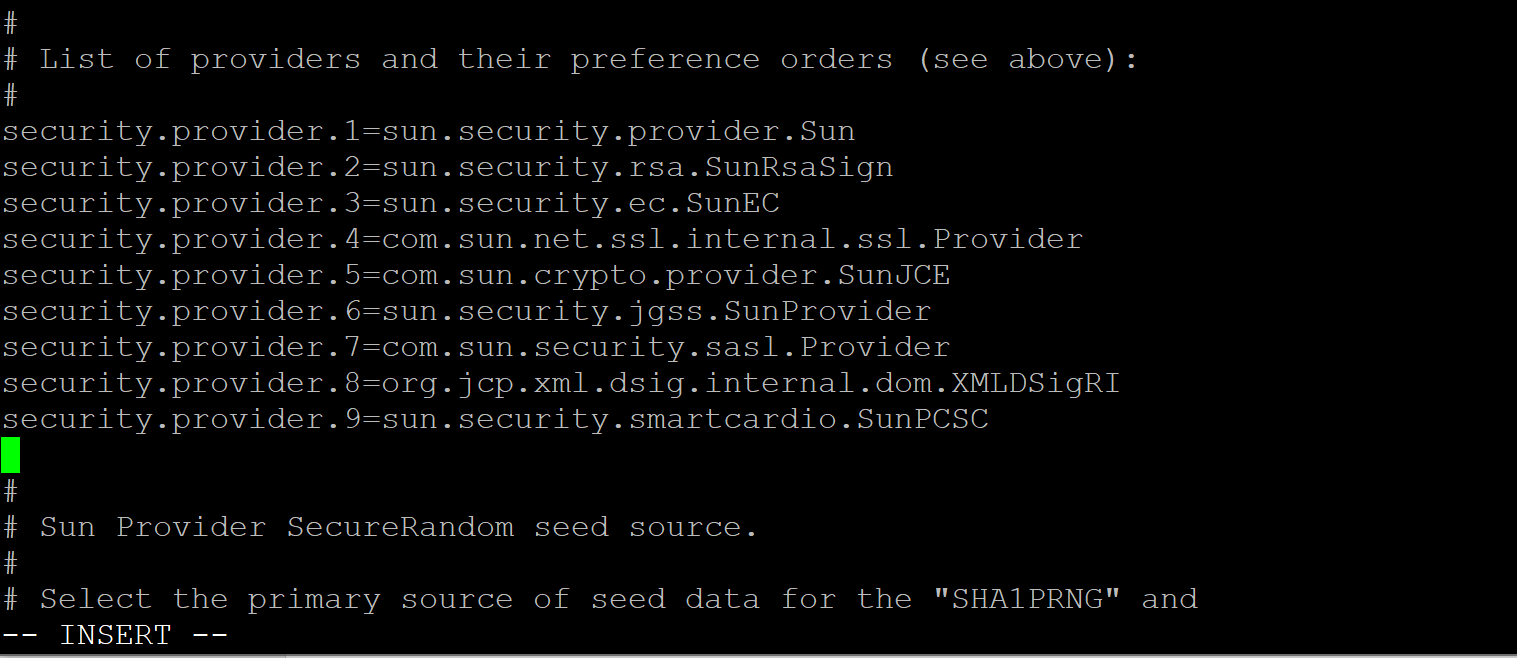

Сразу после установки КриптоПро JCP вы увидите такой порядок чередования криптопровайдеров в данном файле:

security. provider. 11=ru. CryptoPro. reprov. RevCheck

security. provider. 12=ru. CryptoPro. JCP. JCP

security. provider. 13=ru. CryptoPro. Crypto. CryptoProvider

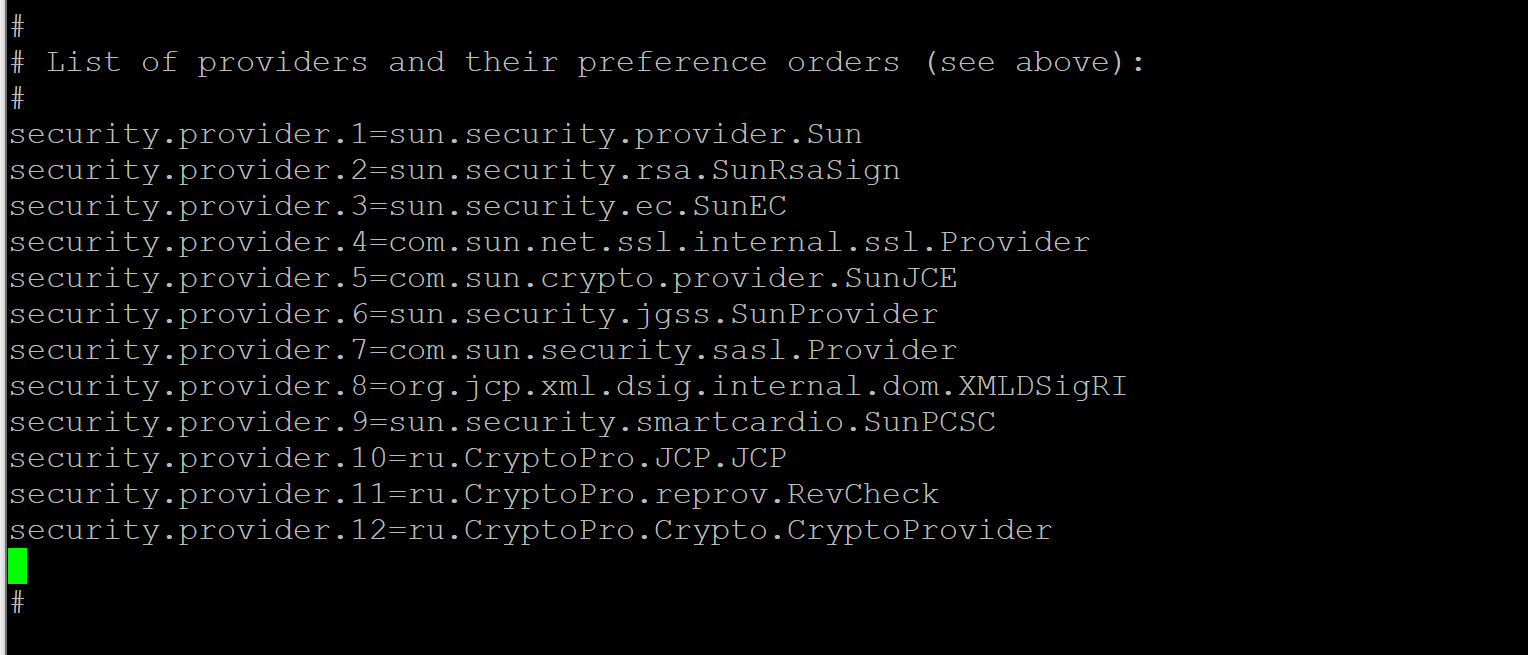

Измените порядок чередования в любом текстовом редакторе, запущенном под учётной записью с административными правами, на изображённый ниже:

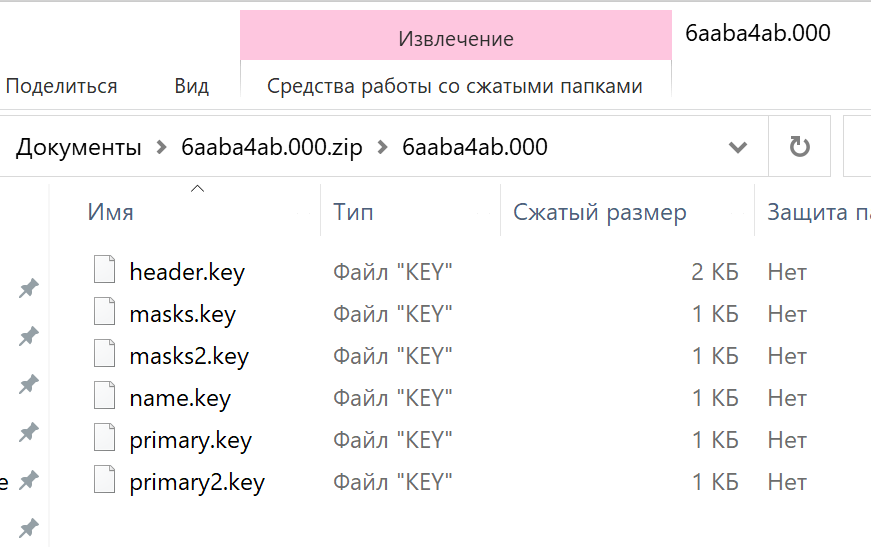

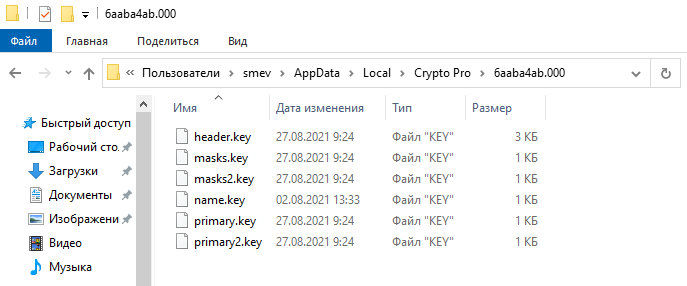

Перенесите ключи электронной подписи в целевую директорию

Архив ключей обычно имеет название, состоящее из произвольных букв/цифр и включает в себя директорию с комплектом файлов с расширением. key:

Пример размещения файлов ключей:

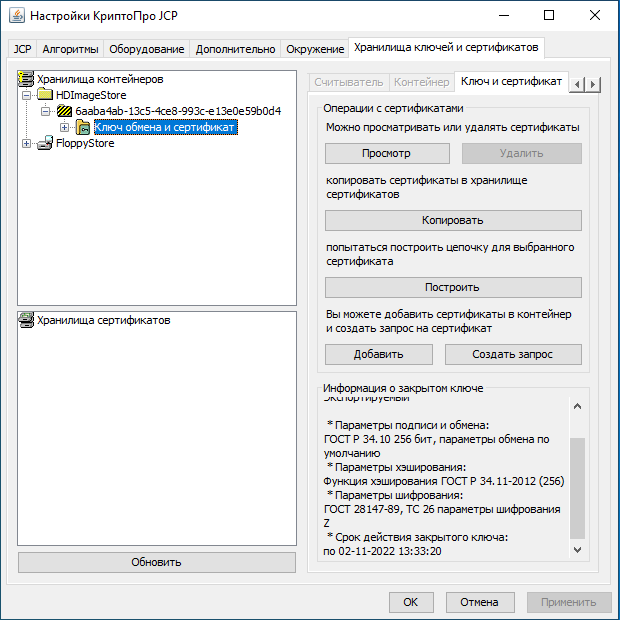

Подключите ключи электронной подписи информационной системы Участника

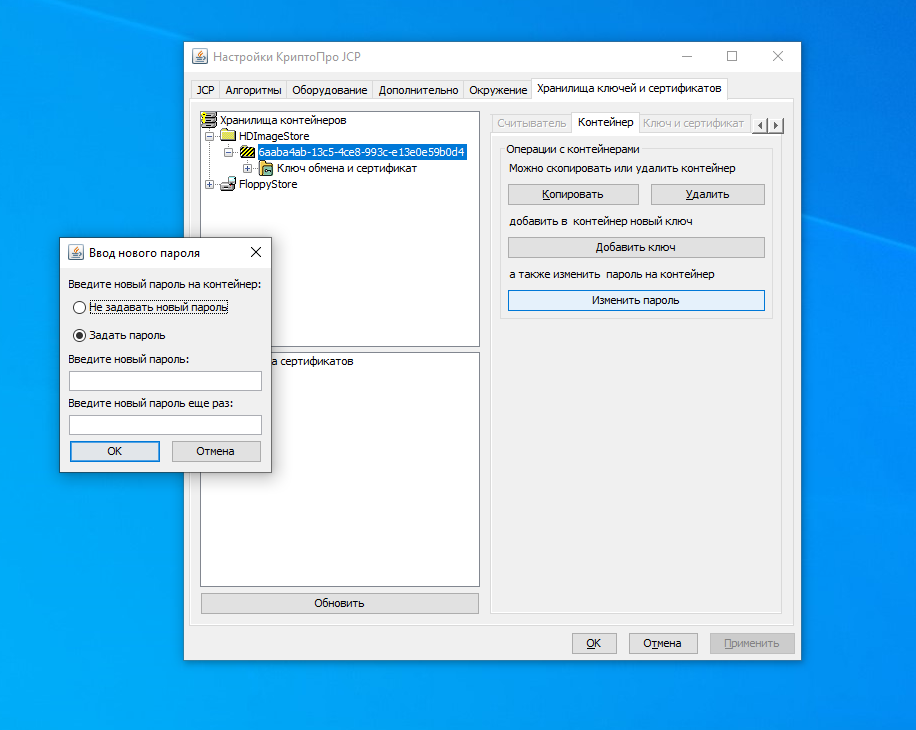

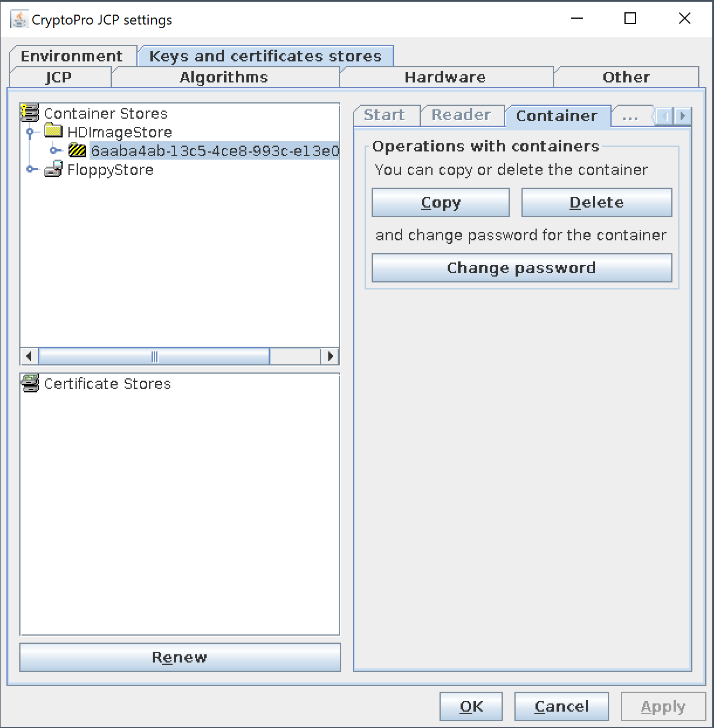

Вернитесь в панель управления КриптоПро JCP и перейдите на вкладку «Хранилища ключей и сертификатов». Откройте хранилище контейнеров «HDImageStore». Если вы делали всё согласно процедуре, описанной в данной статье, то увидите свой контейнер с ключами. После двойного клика на контейнере и ввода пароля подписи вам откроется ключ обмена и сертификат:

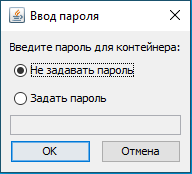

Возможно, что ваши ключи не защищены паролем, в таком случае в окне ввода пароля выберите пункт «Не задавать пароль»:

Так же необходимо проверить, что открытый ключ добавлен в контейнер. Если нет, то нажмите «Добавить» и выберете файл открытого ключа с расширением. cer.

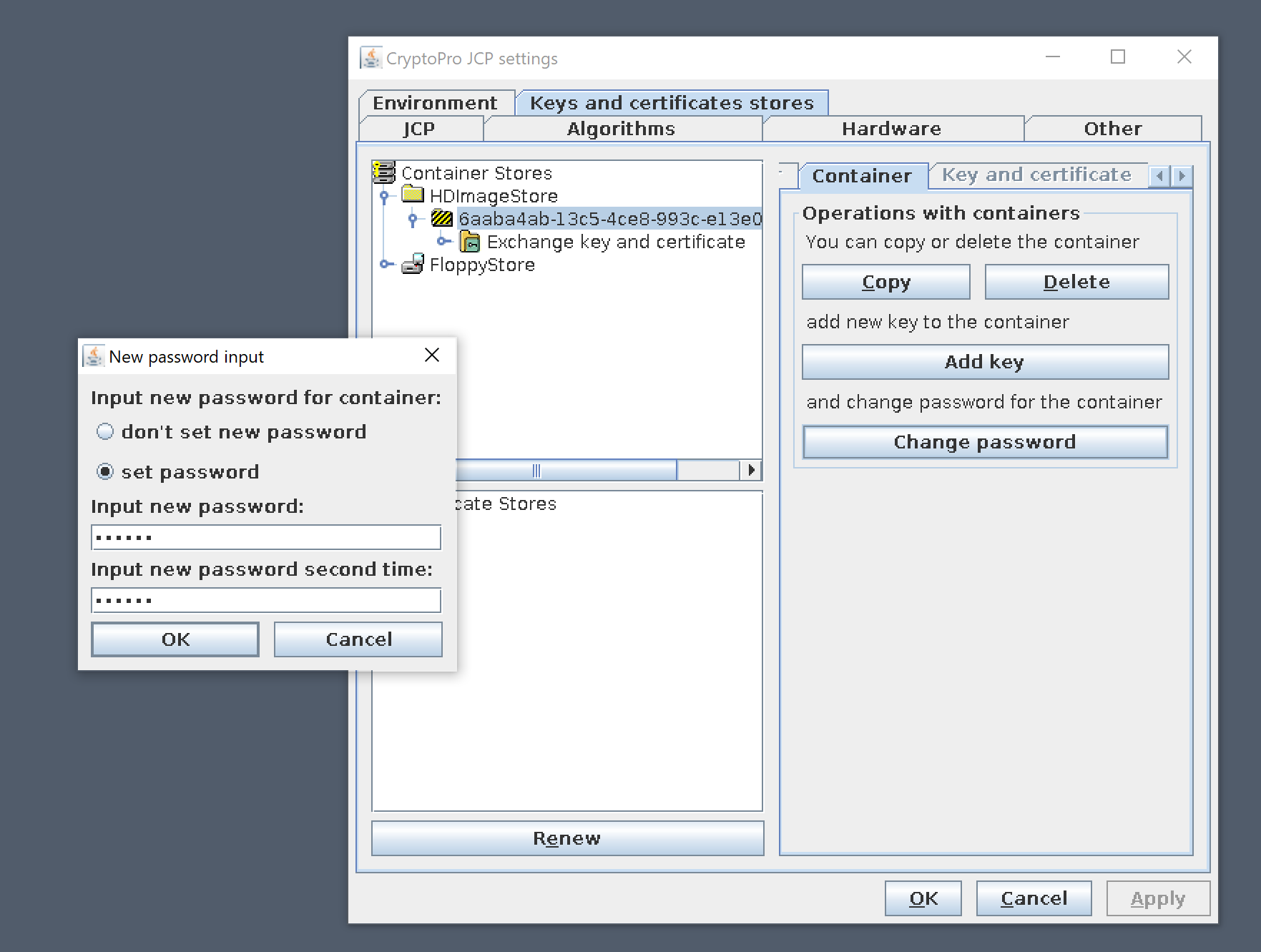

После подключения ключей настоятельно рекомендуется изменить пароль контейнера. Для этого выделите контейнер и нажмите кнопку «Изменить пароль». Откроется окно «Ввод нового пароля». Введите новый пароль, состоящий минимум из восьми знаков, и нажмите кнопку «ОК»:

Теперь криптопровайдер установлен и готов к работе, можно переходить к установке и настройке СУБД.

КриптоПро Java CSP – средство криптографической защиты информации, реализующее российские криптографические стандарты, разработанное в соответствии со спецификацией JCA (Java Cryptography Architecture).

КриптоПро Java CSP представляет собой Java модуль который выполняет все криптографические операции используя КриптоПро CSP. Данный криптопровайдер сочетает в себе высокую скорость нативного кода с удобством разработки и использования JCE интерфейсов в Java приложениях.

Интеграция КриптоПро Java CSP с архитектурой Java позволяет использовать стандартные процедуры, такие как создание и проверка ЭЦП (в том числе XMLdsig, CAdES, XAdES) , шифрование, генерацию ключей, вычисление кодов аутентификации (Message Authentication Code – MAC) в JavaTM Cryptography Extension (JCE) в соответствии со спецификациями JavaTM Cryptography Extension (JCE) на различных операционных системах и аппаратных платформах.

Реализация API КриптоПро Java CSP совместима с API КриптоПро JCP 2. Для работы КриптоПро Java CSP требуется установить криптопровайдер КриптоПро CSP версии 5.

КриптоПро Java CSP предназначен для:

- авторизации и обеспечения юридической значимости электронных документов при обмене ими между пользователями, посредством использования процедур формирования и проверки электронной цифровой подписи (ЭЦП) в соответствии с отечественными стандартами ГОСТ Р 34.11-94/ГОСТ Р 34.11-2012 и ГОСТ Р 34.10-2001/ГОСТ Р 34.10-2012;

- обеспечения конфиденциальности и контроля целостности информации посредством ее шифрования и имитозащиты, в соответствии с ГОСТ 28147-89 и ГОСТ 34.12-2015;

- обеспечение аутентичности, конфиденциальности и имитозащиты соединений TLS;

- контроля целостности, системного и прикладного программного обеспечения для его защиты от несанкционированного изменения или от нарушения правильности функционирования;

- управления ключевыми элементами системы в соответствии с регламентом средств защиты.

Поддерживаемые КриптоПро Java CSP алгоритмы зависят от версии используемого КриптоПро CSP, в частности, только в КриптоПро CSP версии 4. 0 и выше реализованы алгоритмы стандарта ГОСТ Р 34. 10-2012.

Алгоритм выработки значения хэш-функции реализован в соответствии с требованиями ГОСТ Р 34. 11 94 “Информационная технология. Криптографическая защита информации. Функция хэширования” и ГОСТ Р 34. 11 2012 “Информационная технология. Криптографическая защита информации. Функция хэширования”.

Алгоритмы формирования и проверки ЭЦП реализованы в соответствии с требованиями:

- ГОСТ Р 34.10-2001 “Информационная технология. Криптографическая защита информации. Процессы формирования и проверки электронной цифровой подписи”;

- ГОСТ Р 34.10-2012 “Информационная технология. Криптографическая защита информации. Процессы формирования и проверки электронной цифровой подписи”.

Алгоритм зашифрования/расшифрования данных и вычисление имитовставки реализованы в соответствии с требованиями ГОСТ 28147-89 “Системы обработки информации. Защита криптографическая” и ГОСТ 34. 12-2015 “Информационная технология. Криптографическая защита информации”.

При генерации закрытых и открытых ключей обеспечена возможность генерации с различными параметрами в соответствии с ГОСТ Р 34. 10-2001/ГОСТ Р 34. 10-2012.

При выработке значения хэш-функции и шифровании обеспечена возможность использования различных узлов замены в соответствии с ГОСТ Р 34. 11-94/ГОСТ Р 34. 11-2012 и ГОСТ 28147-89.

Провайдер Java CSP RSA (требует установки компонента провайдера КриптоПро CSP 5. 0 с реализацией иностранных алгоритмов: Crypto-Pro Enhanced RSA and AES CSP) также поддерживает зарубежные алгоритмы: SHA-1, SHA-2, AES (128/192/256), 3DES, 3DES-112, DES, RSA.

КриптоПро Java CSP разработан в соответствии с требованиями интерфейса JCA и может быть использован в операционных системах с установленной виртуальной машиной Java версии 7 и выше или Google Android (версии 7. 0 и выше). Поддерживаемые операционные системы:

- Microsoft Windows (win32/x64)

- Linux (x86/x64)

- Android (ARM7/ARMv8-A, x86, x86_64)

- Mac OS

В соответствии с КриптоПро JCP, КриптоПро Java CSP функционирует в следующем окружении:

- виртуальная машина Java версии 7 (удовлетворяющая спецификации Java 7 ™ Virtual Machine) и выше или виртуальная машина операционной системы Google Android (ART) (версии 7.0 и выше);

- предустановленный провайдер КриптоПро JCP версии 2.0;

- предустановленный провайдер КриптоПро CSP версии 5.0.

- Необходимость лицензии на КриптоПро Java CSP зависит от операционной системы. Для клиентской ОС лицензия КриптоПро Java CSP не требуется.

Длина ключей электронной цифровой подписи (ГОСТ Р 34. 10-2001):

- закрытый ключ – 256 бит;

- открытый ключ – 512 бит при использовании алгоритма ГОСТ Р 34.10-2001;

Длина ключей электронной цифровой подписи (ГОСТ Р 34. 10-2012, 256 бит):

- закрытый ключ – 256 бит;

- открытый ключ – 512 бит при использовании алгоритма ГОСТ Р 34.10-2012, 256 бит;

Длина ключей электронной цифровой подписи (ГОСТ Р 34. 10-2012, 512 бит):

- закрытый ключ – 512 бит;

- открытый ключ – 1024 бит при использовании алгоритма ГОСТ Р 34.10-2012, 512 бит;

Длина ключей, используемых при шифровании:

- закрытый ключ – 256 бит на базе алгоритма ГОСТ Р 34.10-2001;

- закрытый ключ – 256 бит на базе алгоритма ГОСТ Р 34.10-2012, 256 бит;

- закрытый ключ – 512 бит на базе алгоритма ГОСТ Р 34.10-2012, 512 бит;

- открытый ключ – 512 бит на базе алгоритма ГОСТ Р 34.10-2001;

- открытый ключ – 512 бит на базе алгоритма ГОСТ Р 34.10-2012, 256 бит;

- открытый ключ – 1024 бит на базе алгоритма ГОСТ Р 34.10-2012, 512 бит;

- симметричный ключ – 256 бит;

Типы ключевых носителей: см. ключевые носители в КриптоПро CSP

Криптографическая архитектура Java 7 и выше

Стандартные спецификации Java 7 предоставляют стройную систему криптографической защиты информации (ПКЗИ). Более подробно эта архитектура развёрнута по следующим ссылкам:

- JDK 7.0 Security;

- JavaTM Cryptography Architecture.

Установка будет состоять из следующих шагов:

- установка КриптоПро JCP на компьютер;

- настройка после установки.

Установите КриптоПро JCP на компьютер под управлением CentOS 7

Установка КриптоПро JCP на CentOS 7 выполняется в терминале. При этом должна быть обеспечена возможность выполнения конфигурации КриптоПро JCP в графическом интерфейсе. Для этого следует, например, использовать компьютер с установленной графической оболочкой.

Предполагается, что загруженный архив jcp-2. 40502. zip с дистрибутивом КриптоПро JCP размещён вами в домашней директории root.

Авторизуйтесь в терминале под учётной записью root и выполните команды:

# unzip /root/jcp-2. 40502. zip -d /opt

# chmod +x /opt/jcp-2. 40502/setup_console. sh

# chmod +x /opt/jcp-2. 40502/ControlPane. sh

# cd /opt/jcp-2. 40502

Что вы сделали данными командами:

- распаковали архив с дистрибутивом в директорию /opt/jcp-2.0.40502;

- изменили права доступа к скриптам запуска установки КриптоПро JCP и запуска контрольной панели.

Примечание: В случае, если у вас на компьютере отсутствует unzip, предварительно установите его командой:

# yum install -y unzip

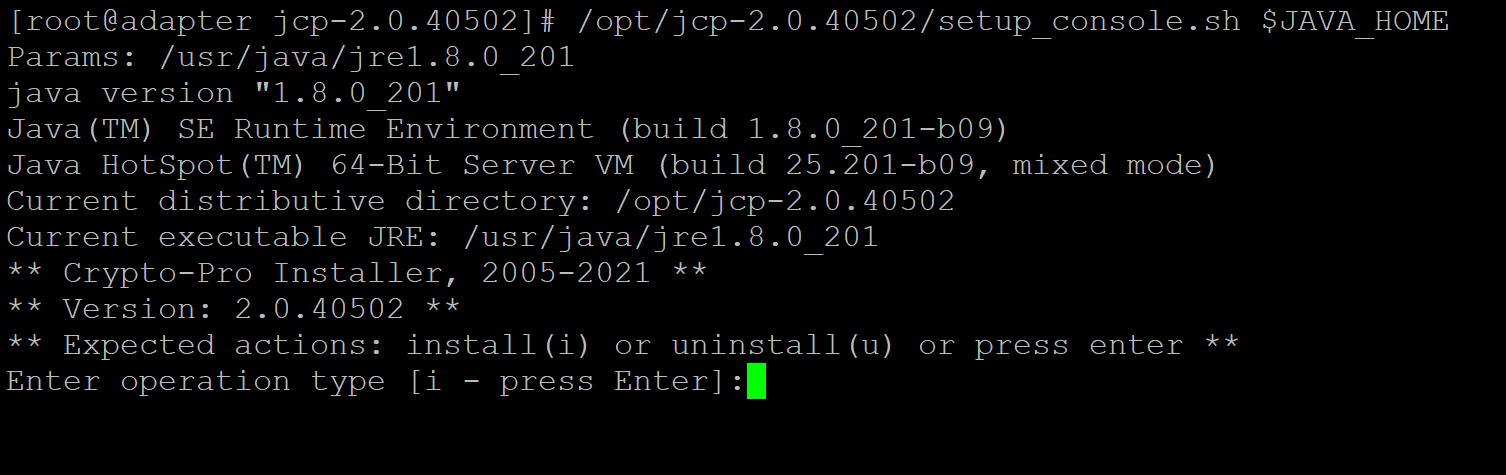

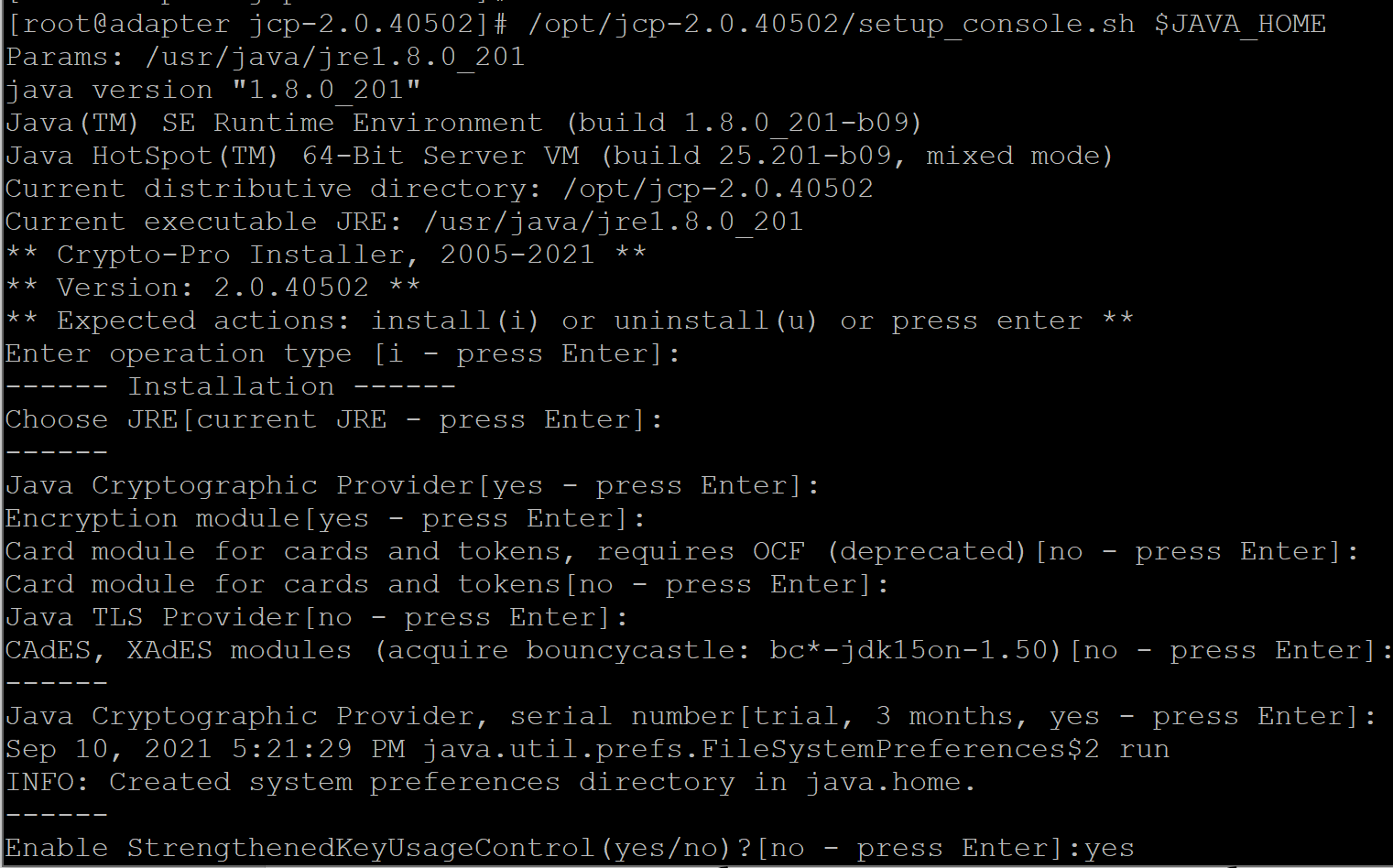

Для запуска установки КриптоПро JCP перейдите в директорию, в которой располагается дистрибутив, и запустите установку, выполнив команды:

# cd /opt/jcp-2. 40502

# /opt/jcp-2. 40502/setup_console. sh $JAVA_HOME

Процесс установки остановится на первом выборе действия (установка или удаление КриптоПро JCP). Для выбора установки нажмите клавишу «Enter»:

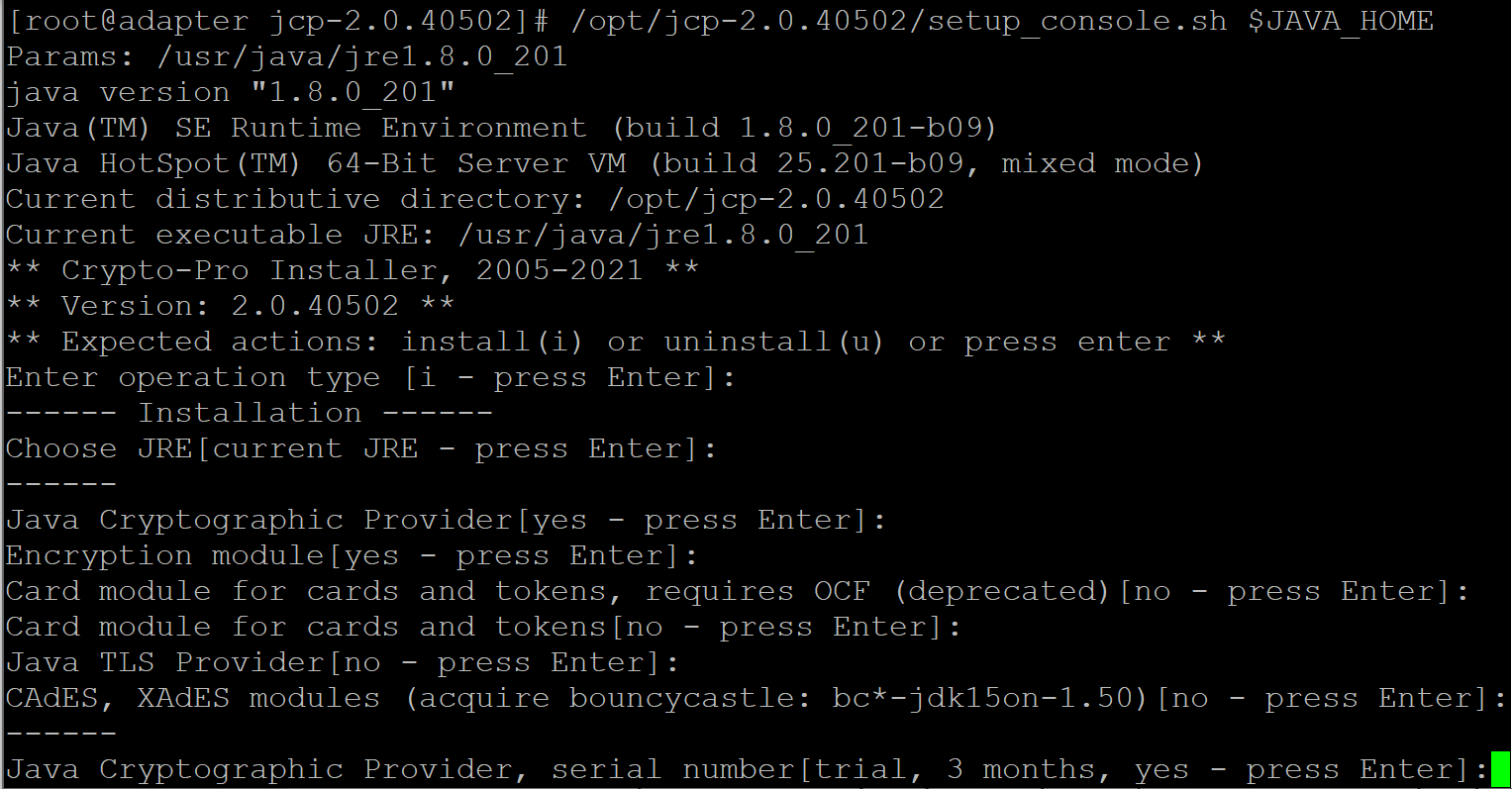

Далее вам будет предложен ряд вопросов, на которые следует давать ответы по умолчанию, просто нажимая клавишу «Enter», вплоть до вопроса о вводе серийного номера КриптоПро JCP:

Если у вас есть приобретенная лицензия КриптоПро JCP, введите её серийный номер, имеющий вид ХХХХХ-ХХХХХ-ХХХХХ-ХХХХХ-ХХХХХ. В противном случае оставьте это поле пустым, вы сможете ввести серийный номер позднее.

Следующим будет вопрос о включении усиленного режима контроля использования ключевой информации. По умолчанию КриптоПро JCP устанавливается без этого режима, но вам необходимо включить его. Для этого наберите на клавиатуре «yes» и нажмите клавишу «Enter»:

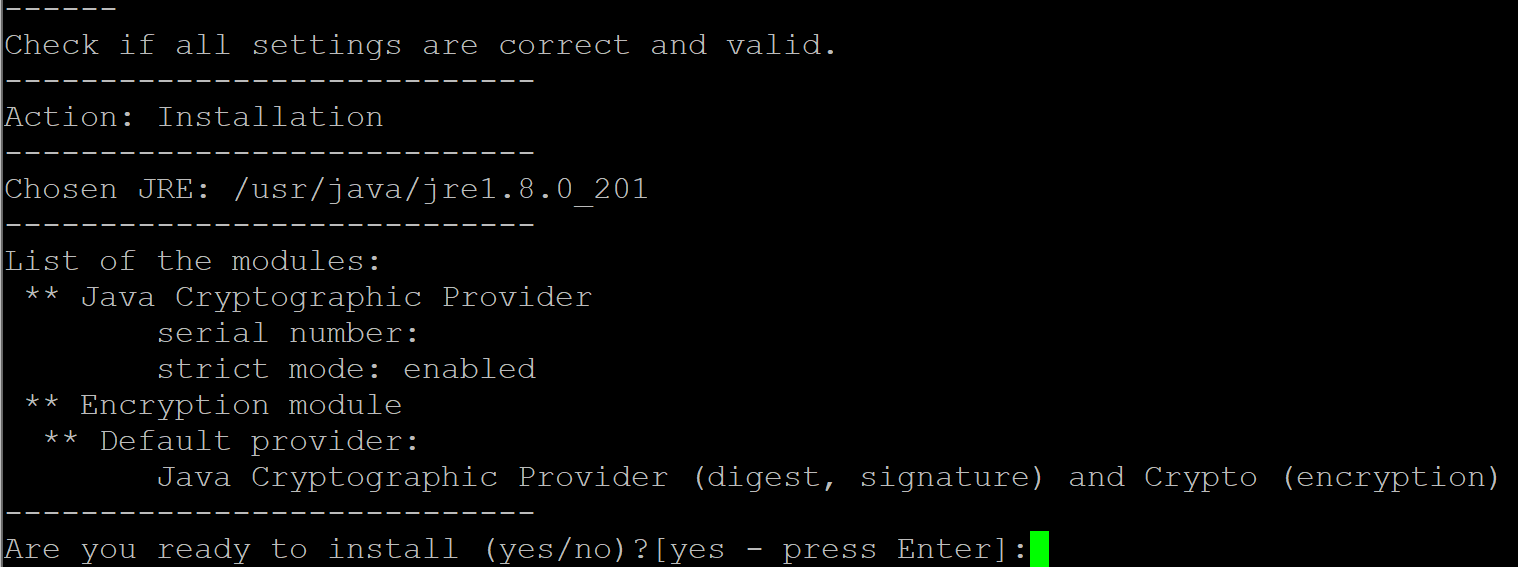

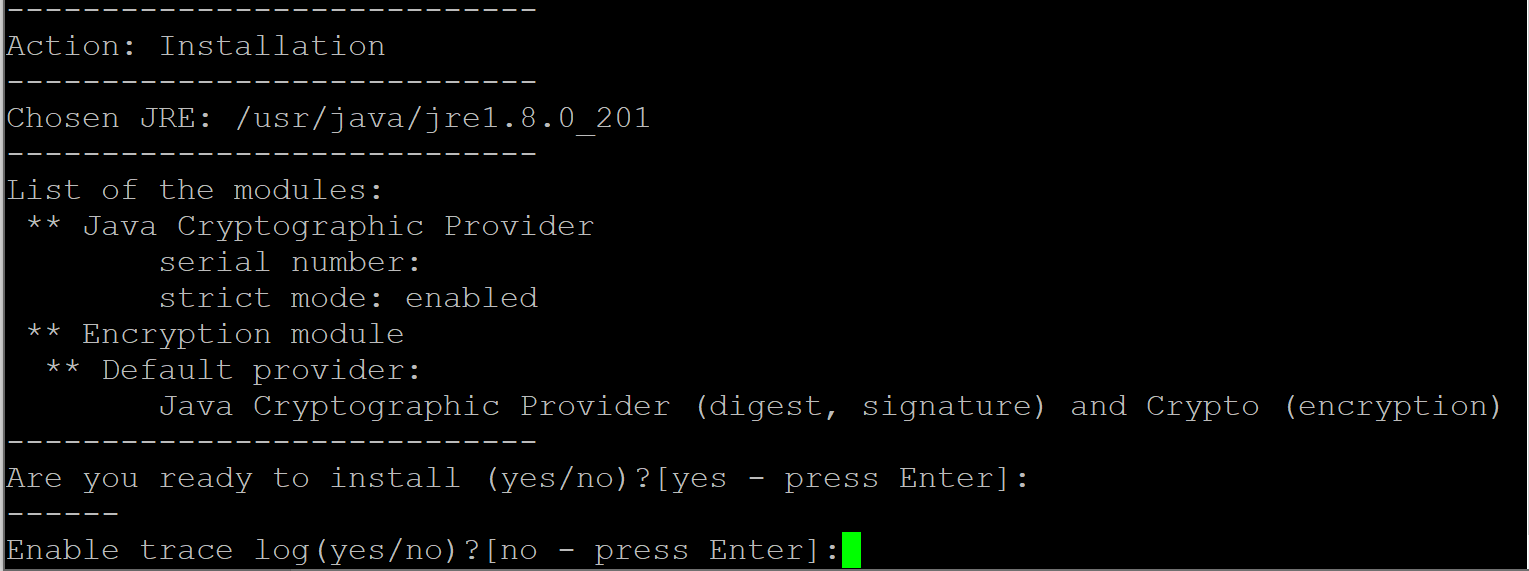

Далее инсталлятор отобразит перечень устанавливаемых модулей и задаст вопрос о готовности к установке. При стандартной установке КриптоПро JCP вы должны увидеть следующий список модулей. Сверьте и нажмите «Enter»:

На финальный вопрос о включении протокола отслеживания установки так же ответьте нажатием «Enter»:

Начнется процесс установки, дождитесь его окончания.

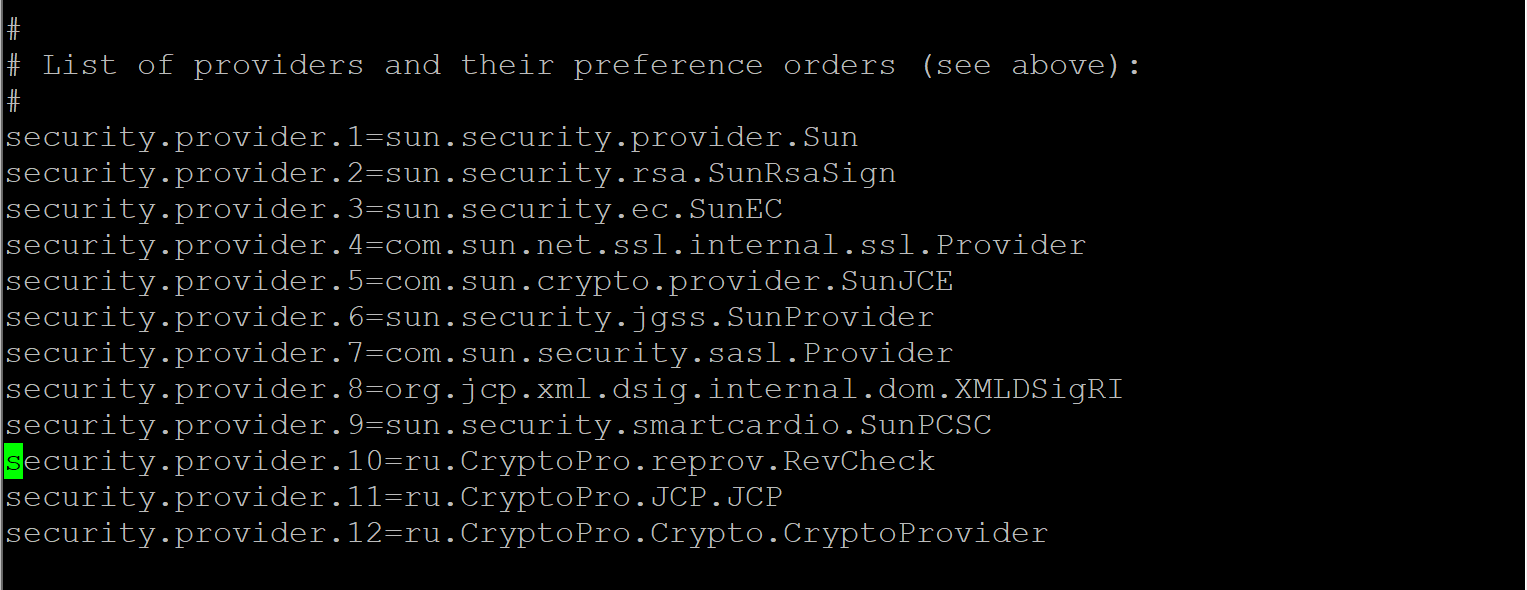

После установки КриптоПро JCP необходимо изменить порядок чередования криптопровайдеров в файле java. security, расположенном в директории /usr/java/jre1. 0_201/lib/security/.

По умолчанию порядок чередования криптопровайдеров в файле такой:

Измените порядок на следующий:

security. provider. 11=ru. CryptoPro. JCP. JCP

security. provider. 12=ru. CryptoPro. reprov. RevCheck

security. provider. 13=ru. CryptoPro. Crypto. CryptoProvider

Изменения можно произвести в любом текстовом редакторе под учётной записью root.

В качестве примера, рассмотрим процесс редактирования файла java. security с использованием встроенного текстового редактора «vim». Выполните под учётной записью root команды:

# cp /usr/java/jre1. 0_201/lib/security/java. security /usr/java/jre1. 0_201/lib/security/java. security_bak

# vi /usr/java/jre1. 0_201/lib/security/java. security

При этом будет создана копия файла java. security, а сам он откроется в редакторе. С помощью стрелки «Вниз» на клавиатуре опуститесь до перечня криптопровайдеров и установите курсор на строке «security. provider. 10=ru. CryptoPro. reprov. RevCheck», как изображено ниже:

Для удаления строки в редакторе vi используется команда «dd», введите ее, дважды нажав на клавишу «d». Аналогичным образом удалите строки с номерами 11 и 12. Обратите внимание, что команды вводятся в латинской раскладке клавиатуры.

Теперь на место удаленных необходимо добавить новые строки. Для этого, не передвигая курсор после удаления трёх строк, нажмите клавишу «i» на клавиатуре. Это действие переведёт редактор в режим редактирования, как изображено ниже:

Введите следующие строки вместо удалённых:

security. provider. 10=ru. CryptoPro. JCP. JCP

security. provider. 11=ru. CryptoPro. reprov. RevCheck

security. provider. 12=ru. CryptoPro. Crypto. CryptoProvider

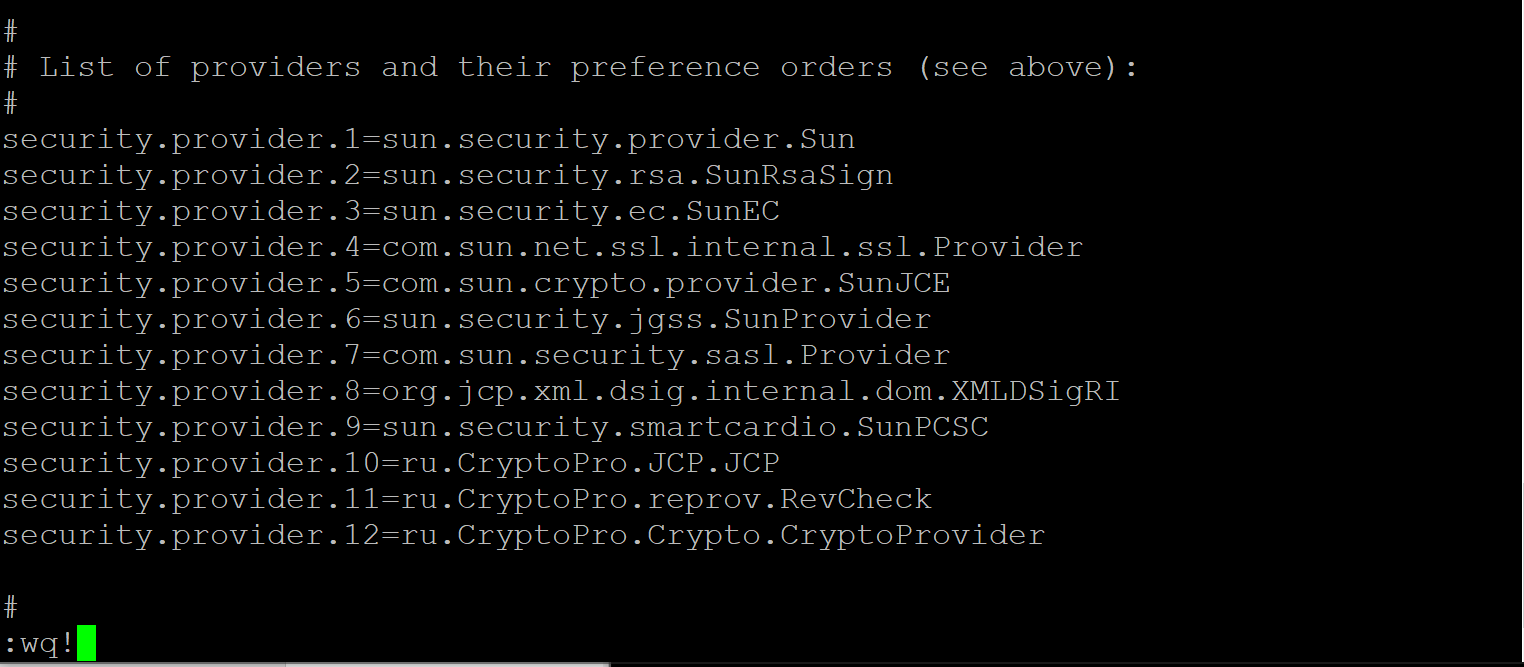

После этого нажмите клавишу «Esc» на клавиатуре. Это выключит режим редактирования. Проверьте, что у вас получилась последовательность криптопровайдеров, изображённая ниже:

Для сохранения результатов и выхода из редактора наберите на клавиатуре последовательность символов «:wq!» и нажмите «Enter»:

Теперь необходимо поместить ключи электронной подписи в целевую директорию для использования их под ранее созданной учётной записью smev. Для этого выполните под учётной записью root команды:

# mkdir /var/opt/cprocsp/keys/smev

# unzip /root/<имя архива ключей. zip> -d /var/opt/cprocsp/keys/smev

# chown -R smev:smev /var/opt/cprocsp/keys/smev

# chmod g+rw /var/opt/cprocsp/keys/smev

Внимание: Вместо «<имя архива ключей. zip>» следует указать имя вашего архива ключей. Например, команда может выглядеть следующим образом:

# unzip /root/6aaba4ab. 000. zip -d /var/opt/cprocsp/keys/smev

Внимание: Имя директории, в которой будут размещены ключи, изменять не следует. Оставьте то имя, которое было в архиве.

- создали директорию для размещения ключей, принадлежащих учётной записи smev;

- распаковали архив с ключами в директорию для размещения ключей;

- изменили владельца и права доступа к директории для размещения ключей.

Проведите инициализацию усиленного режима контроля использования ключевой информации

Под учётной записью root запустите контрольную панель КриптоПро JCP следующими командами:

$ cd /opt/jcp-2. 40502

$ /opt/jcp-2. 40502/ControlPane. sh $JAVA_HOME

Для инициализации усиленного режима контроля использования ключевой информации КриптоПро JCP предлагает пользователю некоторое время выполнять произвольные движения указателя мыши по экрану и нажатия клавиш клавиатуры. Периодически система подсказывает, в какую часть экрана следует переместить указатель мыши:

По завершении процесса инициализации откроется окно контрольной панели:

Контрольная панель служит для настройки КриптоПро JCP. Однако сейчас она запущена под учетной записью root, а не smev. Поэтому закройте панель и выйдите из учетной записи root.

Авторизуйтесь под учетной записью smev и запустите контрольную панель КриптоПро JCP посредством команд:

$ cd /opt/jcp-2. 40502

$ /opt/jcp-2. 40502/ControlPane. sh $JAVA_HOME

Вы вновь увидите знакомое вам окно инициализации усиленного режима контроля использования ключевой информации, еще раз выполните произвольные движения указателя мыши по экрану и нажатия клавиш клавиатуры.

Примечание: Каждый пользователь, впервые открывший контрольную панель под своей учётной записью, должен будет выполнить эти действия для инициализации усиленного режима.

Обратите внимание, что в контрольной панели, открытой под обычной учётной записью, некоторые элементы управления будут недоступны. Однако, дальнейшие действия, связанные с подключением ключей ЭЦП, необходимо выполнять именно под тем пользователем, от имени которого мы планируем запускать Адаптер:

Подключите ключи электронной цифровой подписи информационной системы Участника

Для подключения ключей ЭЦП информационной системы Участника в КриптоПро JCP перейдите на вкладку «Keys and certificates stores» и откройте хранилище контейнеров «HDImageStore». Если вы делали всё согласно процедуре, описанной в данной статье, то увидите свой контейнер с ключами. После двойного клика на контейнере и ввода пароля подписи вам откроется ключ обмена и сертификат, как изображено на рисунке:

Возможно, что у вас будут ключи подписи без пароля. В таком случае в окне ввода пароля выберите вариант «Не задавать пароль» («don’t set password»).

Так же необходимо проверить, что открытый ключ добавлен в контейнер. Если нет, то нажмите «Добавить ключ» («Add key») и выберете файл открытого ключа с расширением. cer.

После подключения ключей настоятельно рекомендуем изменить пароль контейнера. Для этого выделите контейнер и нажмите кнопку «Change password». Откроется окно «Password input»:

Введите новый пароль, состоящий минимум из восьми знаков, нажмите кнопку «ОК» и закройте панель управления.

Теперь КриптоПро JCP установлен на CentOS 7 и готов к работе, можно переходить к установке и настройке СУБД.

Санчир Момолдаев

Оставлено

:

20 декабря 2021 г. 19:42:50(UTC)

Добрый день!на винде работает в IDE?если собираете fat jar то все наши jar-ники должны быть импортированы полностью. они подписаны

1 пользователь поблагодарил Санчир Момолдаев за этот пост. wastsy оставлено 25. 2021(UTC)

wastsy

Оставлено

:

21 декабря 2021 г. 9:40:07(UTC)

Добрый день!Всё верно, работаю в IDE. Собирается fat jar. Получается, нужно вынести все ваши jar-ники во внешние зависимости для проекта или можно просто импортировать в проект все jar-ники и собирать fat jar?

wastsy

Оставлено

:

21 декабря 2021 г. 9:50:31(UTC)

Вот скрин: Подскажите, пожалуйста, это весь список необходимых jar-ников?

Установка и настройка криптопровайдера

В примерах я буду использовать виртуальную машину с CentOS 7, но ты не ограничен в выборе аппаратного обеспечения и дистрибутива Linux. Все действия и команды будут такими же.

Первым делом создадим локального пользователя, под которым будет работать ПО, использующее подпись документов.

Правильно установим Java JDK. Скачиваем необходимый дистрибутив.

Распаковываем архив и проверяем, готова ли папка с Java для копирования.

$ tar zxvf jdk-8u191-linux-x64. tar. gz; ls -al;

Копируем папку в раздел для прикладного ПО. Я обычно использую /opt.

$ sudo cp -rf jdk1. 0_191 /opt/

Проверяем, что скопировалось правильно. Если необходимо, меняем владельца папки на root.

$ ls -al /opt/jdk1. 0_191/

$ sudo chown -R root:root /opt/jdk1. 0_191/; cd /opt/jdk1. 0_191/; ls -al;

Прописываем переменные окружения для Java JDK для всех пользователей по умолчанию.

$ sudo vi /etc/profile. d/oracle

В файл пишем следующее:

export JAVA_HOME=/opt/jdk1. 0_191

export JRE_HOME=/opt/jdk1. 0_191/jre

export PATH=$PATH:/opt/jdk1. 0_191/bin:/opt/jdk1. 0_191/jre/bin

Если на сервере стоит несколько версий Java JDK, то необходимо зарегистрировать альтернативы для новой версии.

$ sudo alternatives –install /usr/bin/java java /opt/jdk1. 0_191/bin/java 2

$ sudo alternatives –install /usr/bin/jar jar /opt/jdk1. 0_191/bin/jar 2

$ sudo alternatives –install /usr/bin/javac javac /opt/jdk1. 0_191/bin/javac 2

$ sudo alternatives –set jar /opt/jdk1. 0_181/bin/jar

$ sudo alternatives –set jar /opt/jdk1. 0_191/bin/jar

$ sudo alternatives –set javac /opt/jdk1. 0_191/bin/javac

$ sudo alternatives –config java

В меню выбираем опцию 2 (или ту, что приведет к использованию более новой версии Java). Не забываем поправить права на JRE systemPrefs.

$ sudo chmod 777 -R /opt/jdk1. 0_191/jre/. systemPrefs

Проверяем установленную версию Java.

$ java -version

java version “1. 0_191”

Java(TM) SE Runtime Environment (build 1. 0_191-b12)

Java HotSpot(TM) 64-Bit Server VM (build 25. 191-b12, mixed mode)

Копируем папку с дистрибутивом CryptoPro JCP в раздел для прикладного ПО.

$ sudo cp -rf jcp-2. 40035 /opt/

Проверяем, что все скопировалось корректно.

$ ls -al /opt/jcp-2. 40035/

Выдаем права на запуск скриптов.

$ sudo chmod +x /opt/jcp-2. 40035/*

Проверяем владельца и права на папку, должен быть root. Переходим в нее.

$ ls -al /opt/jcp-2. 40035/; cd /opt/jcp-2. 40035/;

Чтобы избежать проблем при инсталляции, проверь количество ядер на процессоре и сверься с лицензией. Узнать число ядер можно командой nproc.

Переходим к установке криптопровайдера JCP. Во время установки необходимо будет ответить на ряд вопросов.

Продолжение доступно только участникам

Членство в сообществе в течение указанного срока откроет тебе доступ ко ВСЕМ материалам «Хакера», позволит скачивать выпуски в PDF, отключит рекламу на сайте и увеличит личную накопительную скидку!

Подробнее

Вариант 2. Открой один материал

Заинтересовала статья, но нет возможности стать членом клуба «Xakep. ru»? Тогда этот вариант для тебя!

Обрати внимание: этот способ подходит только для статей, опубликованных более двух месяцев назад.

Я уже участник «Xakep. ru»