В этой статье мы хотим помочь разобраться, какие бывают ключевые носители, и как тип устройства определяет степень безопасности закрытого ключа электронной подписи (ЭП).

Для этого рассмотрим практическую разницу форматов контейнеров ЭП и способы работы ключевых носителей.

Из нашей статьи вы узнаете:

«КриптоАРМ» — программа, в которой можно подписывать электронные документы разных форматов. Популярные форматы, с которыми можно работать в программе — PDF и XML.

В этой статье мы расскажем о преимуществах и особенностях «КриптоАРМ» и о том, как подписать электронной подписью XML и PDF файлы.

Работа с электронной подписью невозможна без криптопровайдера — специализированного автономного программного модуля. Он необходим для вызова криптофункций из «операционки» или прикладных программ. Windows управляет криптопровайдерами через интерфейс CryptoAPI. Самые «продвинутые» — КриптоПро CSP и ViPNet CSP, но можно ли «держать» их на одном компьютере?

Подскажем, какое программное приложение из нашего каталога подойдет для работы с электронной подписью.

Оставьте заявку и получите консультацию в течение 5 минут.

Чем ближе 1 января, тем больше появляется вопросов по получению электронной подписи (ЭП) в УЦ ФНС и ее дальнейшему использованию.

Например: что делать, если подпись Налоговая выдала на криптопровайдере (СКЗИ) КриптоПро, а на компьютере, где эта ЭП будет использоваться, установлен VipNET?

Ведь одновременно обе программы использовать нельзя, они конфликтуют между собой.

Есть решение: с помощью бесплатного конвертера от АО «Калуга Астрал» можно действующий сертификат ЭП на VipNET преобразовать в сертификат на КриптоПро (работает для операционных систем Windows 7 и новее, МасOS не поддерживается).

НО (!) без возможности обратного перевода, изменения будут необратимы. К тому же, лицензию КриптоПро придется приобрести отдельно.

Поэтому перед проведением конвертации настоятельно рекомендуем проконсультироваться со специалистом.

Пока это – единственный вариант.

Появятся другие – расскажем обязательно.

А пока больше про конвертацию и ее нюансы готовы рассказать наши специалисты:

Всем привет! Пишу этот пост как инструкцию для себя и других, кто получил ключ “на флешке” в Российской налоговой и хочет скопировать его на компьютер, чтобы пользоваться без флешки.

Также далее пишу, как преобразовать его в openssl-формат, пригодный для Diadoc API и других.

Предполагается, что обычный доступ по токену у вас и так работает, в интернет куча инструкций на эту тему.

Проблема в том, что ФНС ставит на токене флаг “экспорт запрещён”. Большинство стандартных средств экспорта перестают работать.

Предупреждение! Флаг стоит не просто так. Ключ, полученный в ФНС, имеет очень много полномочий. Пока ключ на флешке, он защищён гораздо лучше, чем в вашей файловой системе.

С другой стороны, в некоторых ситуациях копирование ключа уместно. Например, можно сделать зашифрованный архив на случай, если токен сломается.

ФНС использует два типа токенов. Первый, вроде бы, дают, если идет работа с алкоголем (ЕГАИС), и там шифрование аппаратное, ключ не покидает токен, в этом случае, насколько я слышал, чисто программно сделать ничего нельзя.

Если же вы алкоголь не продаете, то можно использовать обычный токен (у меня рутокен). И там все проще, запрет экспорта – чисто программный флажок, который можно снять, детали далее.

- Как делать нельзя и почему VipNet CSP не дружит с КриптоПро CSP

- Как и зачем VipNet в КриптоПро конвертировать

- ViPNet CSP и КриптоПро CSP на одном компьютере

- Как подписать файл «КриптоАРМ»

- Пошаговая инструкция

- Копирование на файловую систему

- ФКН-ключи

- Термины

- Неизвлекаемые ключи

- Сертификация устройств

- Активные ключевые носители

- Функциональный ключевой носитель (ФКН)

- Конвертация в формат для OpenSSL

- КриптоПро 5. 0 и ViPnet 4

- Подробнее о ViPNet CSP версии 4

- Детальнее о КриптоПро CSP 5

- Совместимость ViPNet CSP и КриптоПро CSP

- Пассивные ключевые носители

- Одновременное использование Криптопро CSP и ViPNet CSP

- Наш каталог продукции

- Доступ к закрытому ключу

- Снятие запрета на экспорт

- Заключение

Как делать нельзя и почему VipNet CSP не дружит с КриптоПро CSP

Не часто мне приходится работать с крипропровайдерами (Криптопровайдер (Cryptography Service Provider, CSP) где лидером является КриптоПро CSP, а ФНС выдает ключи только для криптопро. Но случилось так, что электронную отчетность нужно сдать при помощи сервиса 1с и АО КАЛУГА АСТРАЛ. Как оказалось ЭЦП выданная АО КАЛУГА АСТРАЛ работает через криптопровайдера VipNet CSP. Казалось бы задача проста, установить VipNet CSP на рабочее место и установить нужный сертификат. Во время установки VipNet никаких предупреждений не было, программа установилась нормально. По каким-то причинам 1ска не увидела сертификата установленного VipNet и я обратился в техподдержку 1С.

Специалист техподдержки подключившись к рабочему месту обнаружил, что параллельно с VipNet установлен и КриптоПро. И прозвучали страшные слова — «Совместная работа VipNet и КриптоПро невозможна!»

В итоге выяснилось, что при одновременном использовании двух криптопровайдеров возникают такие конфликты при которых целостность ОС находится под угрозой. Вердикт, используйте разные рабочие станции для разных криптопровайдеров.

Но тут возникает законный вопрос, а почему бы сертификат для VipNet не конвертировать в КриптоПро? И находим статью на оф сайте КриптоПро, как это можно сделать. Эту статью я специально перенес на свой сайт, что бы иметь к ней быстрый доступ. Посмотреть ее можно здесь.

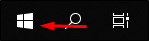

Для начала копирования электронной подписи необходимо открыть программу ViPNet CSP. Скорее всего, вы не найдете ярлык программы на рабочем столе.

Чтобы открыть программу, выполните следующие действия:

Нажмите кнопку «Пуск» на панели главного меню операционной системы (как правило, эта кнопка расположена в левом нижнем углу экрана) (см. рис.

Нажав на кнопку «Пуск», просто начните вводить слово «vipnet» с помощью клавиатуры. Система сама поймет, что вы выполняете поиск приложения, и предложит вам выполнить запуск. Выберите приложение «ViPNet CSP» (см. рис.

Рис. VipNet CSP

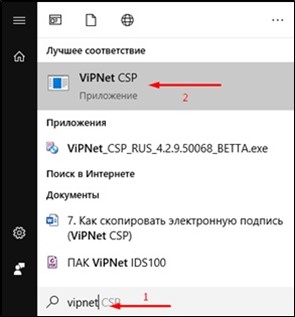

После выбора приложения может пройти несколько минут, и система выполнит запуск выбранной программы. После того как программа откроется, в левой части открывшегося окна перейдите на закладку «Контейнеры» (как правило, эта вкладка открывается по умолчанию, но, если этого не произошло, пожалуйста, выберите этот пункт).

Появится список электронных подписей, которые находятся на компьютере (см. рис.

Рис. Список электронных подписей, которые находятся на компьютере

Большинство электронных подписей подписываются наименованием и датой создания. Если на данном компьютере много различных подписей, вам необходимо найти подпись с актуальной датой и нужным наименованием организации или ИП.

После того как вы нашли нужную подпись, нажмите на неё, для того чтобы выделить её из всего списка. Затем нажмите на панели ниже кнопку «Копировать».

Для того чтобы продолжить, на данном этапе вам необходимо вставить в компьютер подготовленный защищенный носитель.

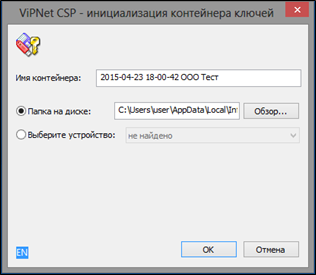

В открывшемся окне (после нажатия кнопки «Копировать») система предложит выбрать путь для сохранения копии электронной подписи. Нажмите на кнопку «Обзор» (см. рис.

Рис. Путь для сохранения электронной подписи

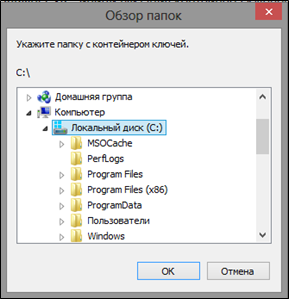

После нажатия кнопки «Обзор» откроется окно «Обзор папок» (см. рис.

Рис. Обзор папок

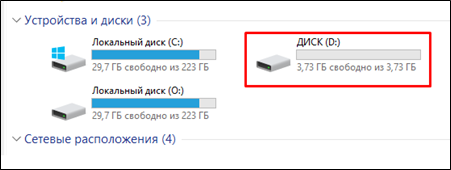

Вам необходимо выбрать носитель, как правило, он располагается в разделе «Компьютер» и может иметь название «Диск X» (где X – это буква латинского алфавита). Если вы затрудняетесь в выборе, попробуйте отдельно открыть «Компьютер» с ярлыка на рабочем столе и посмотреть букву, которая присвоена вашему носителю (см. рис.

Рис. Устройства и диски

После того как вы убедитесь в названии носителя, можете выбрать его и продолжить копирование.

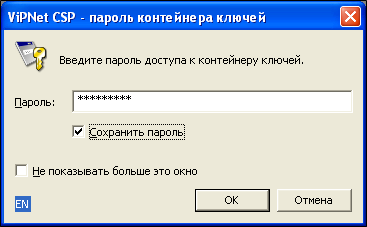

В некоторых случаях система может запросить пароль к электронной подписи. Попросите владельца компьютера ввести пароль от подписи, а затем нажмите «ОК» (см. рис.

Рис. Ввод пароля от электронной подписи

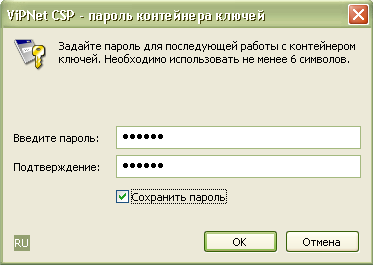

Далее система предложит указать новый пароль для электронной подписи. Это обязательное условие. Пароль может быть любым, главный критерий – минимум 6 символов (буквы, цифры, знаки). Укажите пароль и подтвердите его, затем нажмите «ОК». Запишите пароль или запомните, он потребуется вам в дальнейшей работе (см. рис.

Рис. Ввод нового пароля для электронной подписи

На данный момент можно считать подпись скопированной. Вы можете дополнительно проверить это, открыв защищенный носитель и увидев там файл с названием, которое было указано при копировании.

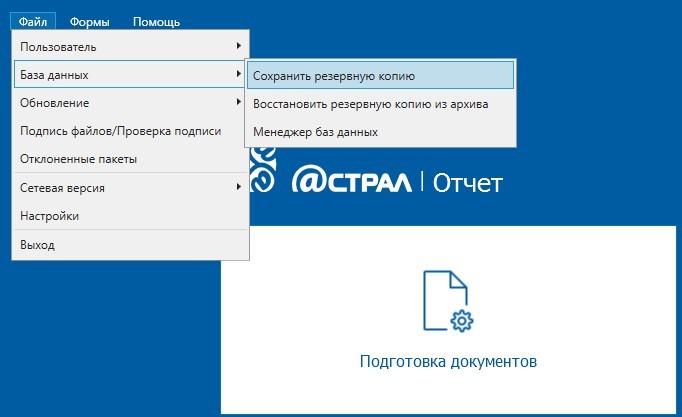

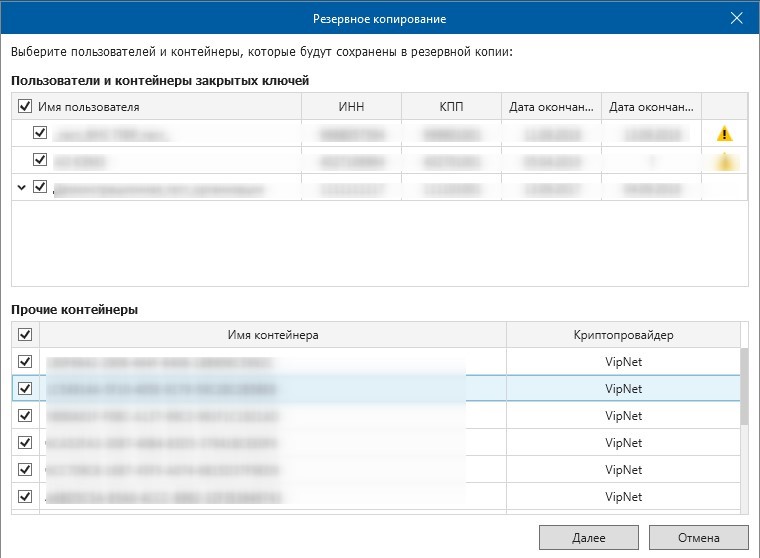

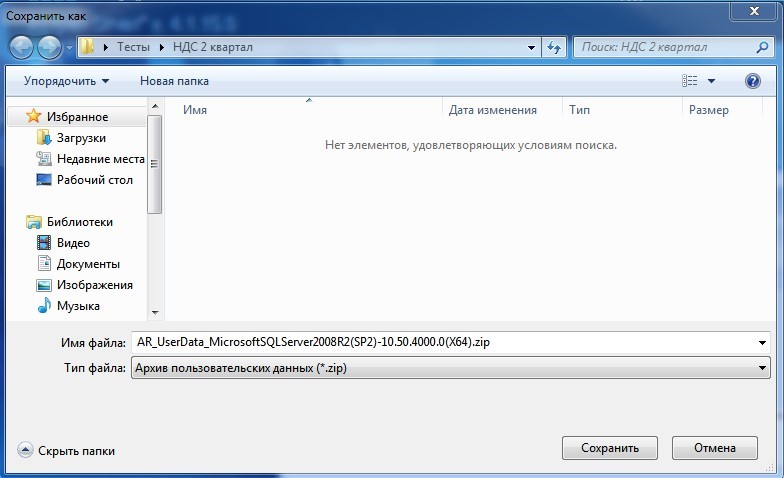

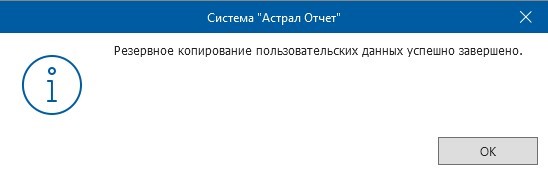

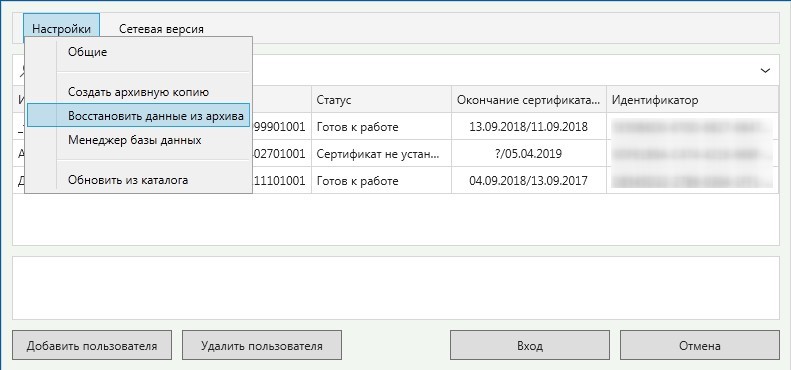

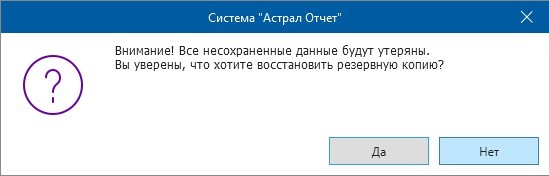

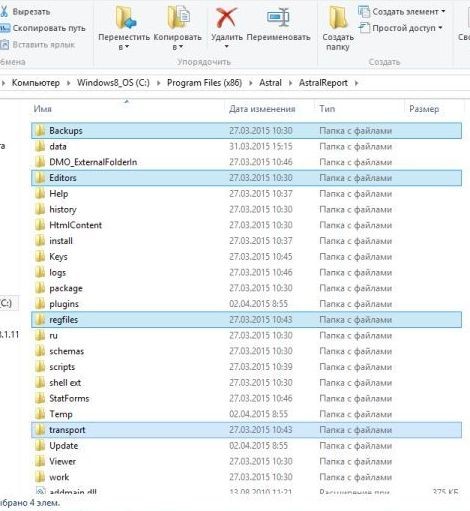

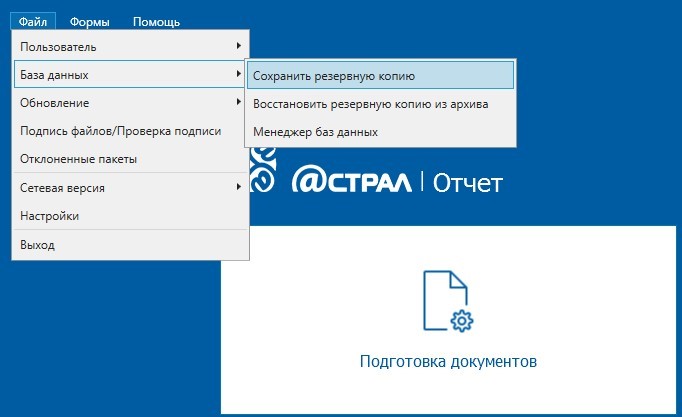

На волне интереса к предыдущим памяткам по работе с ПО «Астрал Отчет» (по переносу ПО на другой компьютер и его первому запуску, например) подготовили для Вас еще одно мини-руководство – по установке и переустановке на ПК криптопровайдеров КриптоПро CSP и ViPNet CSP.

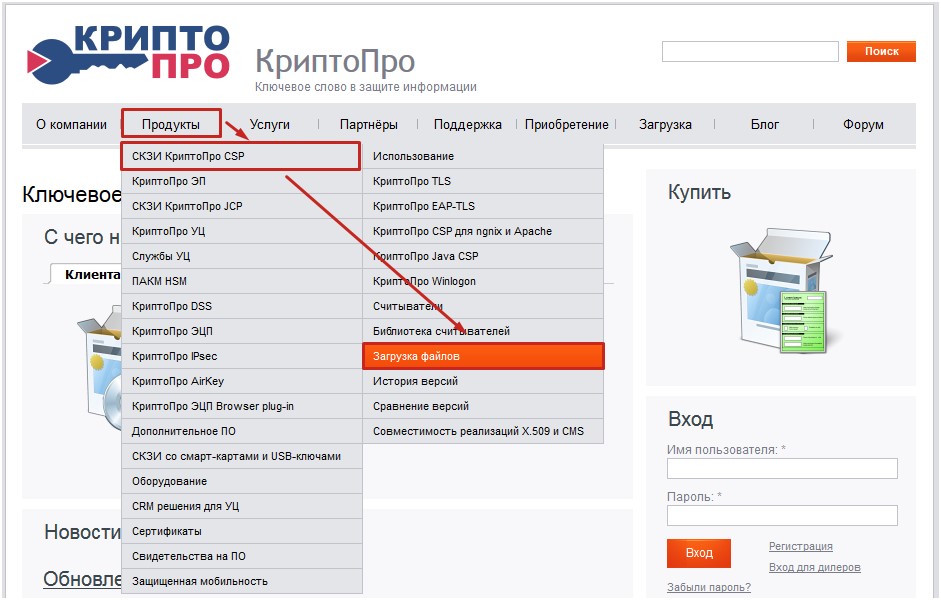

Начнем с КриптоПро CSP

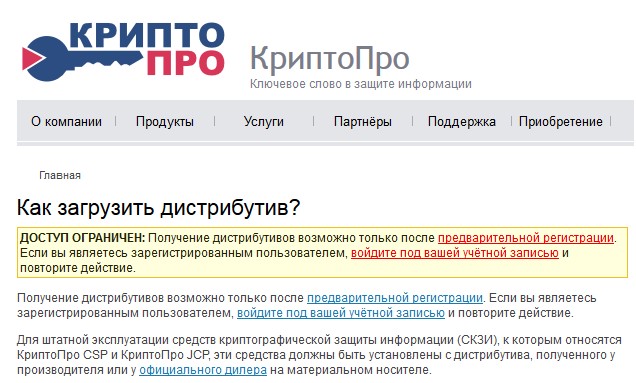

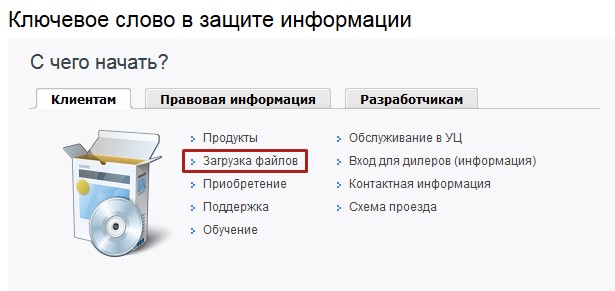

После авторизации на сайте откроется ссылка «Загрузка файлов», перейдите по ней. В «Центре загрузки» выберите КриптоПро CSP.

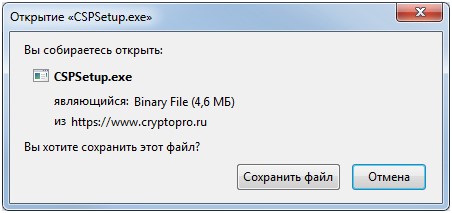

Далее выберите необходимый дистрибутив в соответствии с установленной у Вас операционной системой и ее разрядностью и сохраните его в формате. msi на жесткий диск компьютера (с помощью кнопки «Сохранить файл»). Перед скачиванием дистрибутива рекомендуем ознакомиться с совместимостью СКЗИ КриптоПро CSP и Windows.

Важно: перед установкой, переустановкой и удалением криптопровайдера рекомендуем также предусмотрительно создать точку восстановления системы.

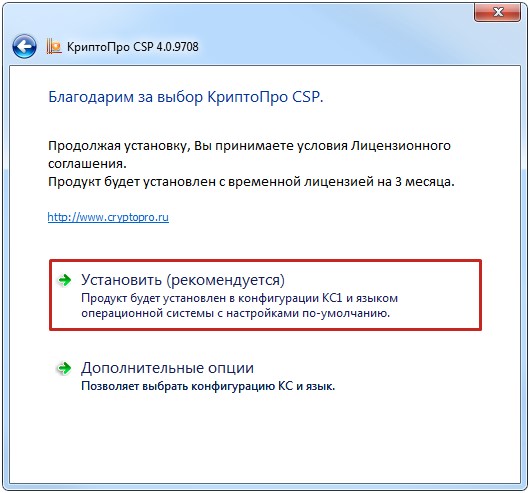

Шаг 2. Для начала установки нажмите в открывшемся окне «Установить»

Начнется установка программы. После ее завершения нажмите кнопку «Ок»

Шаг 3. После установки КриптоПро CSP Вам необходимо перезагрузить ПК, после чего криптопровайдер будет готов к работе.

Обращаем Ваше внимание на то, что СКЗИ КриптоПро CSP имеет демонстрационный период продолжительностью 3 месяца, в течение которого КриптоПро CSP будет работать в полнофункциональном режиме, после чего потребуется его обязательная регистрация.

Как установить СКЗИ ViPNet CSP

Шаг 1. Перейдите на сайт «ОАО «ИнфоТеКС». Из списка дистрибутивов выберите необходимый и перейдите по ссылке с его наименованием. Рекомендуем перед скачиванием ознакомиться с совместимостью СКЗИ VipNet CSP и Windows.

Затем необходимо заполните лицензионное соглашение и нажмите «Отправить заявку»

После этого ссылка на загрузку файла и его серийный номер будут отправлены Вам на указанный при регистрации адрес электронной почты (серийный номер необходим для регистрации программного продукта ViPNet CSP после его установки).

Шаг 2. Перейдите по ссылке, загрузите и запустите файл. Откроется лицензионное соглашение. Нажмите «Я принимаю это соглашение – Продолжить»

Если Вы планируете использовать ViPNet CSP для входа в Личный кабинет ФНС, в окне «Способ установки» нажмите «Настроить – Поддержка работы ViPNet CSP через MS Crypto API – Поддержка протокола TLS/SSL». Если не для этого – выберите «Установить сейчас»

Начнется установка ViPNet CSP, после ее окончания нажмите «Закрыть»

Шаг 3. По завершении установки перезагрузите компьютер для обеспечения корректной работы VipNet CSP. Важно: в течение демонстрационного периода (14 дней) криптопровайдер будет работать в полнофункциональном режиме, после нужно будет его обязательно зарегистрировать.

Готово! Успешной работы!

На сегодняшний день ViPNet CSP и КриптоПРО CSP – это самые популярные программы-криптопровайдеры, обеспечивающие работу алгоритмов шифрования ГОСТ. Иногда возникает необходимость перенести ключи шифрования и публичные сертификаты из формата одной программы в другую. Рассмотрим алгоритм переноса из ViPNet в КриптоПро

Перенос закрытых ключей и сертификатов из ViPNet CSP 1) в КриптоПРО CSP 2) под Windows делается в три этапа. Сначала нужно экспортировать закрытый ключ и сертификат. Затем сконвертировать 3) и импортировать закрытый ключ в КриптоПРО и установить сертификат ключа в хранилище текущего пользователя.

- Запускаем ViPNet, выбираем сертификат экспортируемого ключа, открываем его свойства

- В окне свойств жмём кнопку Открыть

- В окошке сертификата переходим на вкладку Состав и нажимаем кнопку Копировать в файл

- Запустится мастер экспорта сертификатов, нажимаем Далее

- Выбираем Да, экспортировать закрытый ключ

- Установим пароль, чтобы зашифровать файл секретного ключа (потом этот пароль понадобится при импорте закрытого ключа на другом компьютере)

- Выбираем путь сохранения файла (например, на флешке) и имя файла

- Нажимаем Готово. Файл сохранится в файл-контейнер с расширением pfx

Следующим шагом будет экспорт сертификата. Это не обязательный шаг, так как сертификат можно извлечь и из файла-контейнера с закрытым ключом. Но для удобства хранения и опознания лучше сохранить файл сертификата рядом с контейнером закрытого ключа с похожим именем 4). По аналогии с предыдущими шагами запускаем мастер экспорта сертификатов.

- На этот раз выбираем Нет, не экспортировать закрытый ключ

- Выбираем путь для сохранения и имя файла, называем так же как и закрытый ключ, чтобы получилась пара

Далее нужно импортировать ключ в криптопровайдер КриптоПРО CSP (например, на другом компьютере). Так как подходы к работе с закрытыми ключами у разных криптопровайдеров отличаются, то импортировать придётся с помощью фирменной утилиты p12tocp. Которая перед импортом конвертирует ключ в нужный формат. Качаем по ссылке и распаковываем утилиту в удобный каталог, например C: ools. Запускаем командную строку, переходим в этот каталог и выполняем команду со следюущими параметрами:

Где V: – это флешка, на которую мы сохраним ключ в формате КриптоПРО

MY_COMPANY – название контейнера в КриптоПРО

-sg – параметр Установить ключ как ключ подписи

123456 – пароль, которым мы зашифровали файл-контейнер при экспорте закрытого ключа

V:MY_COMPANY_KEY. pfx – путь к контейнеру с экспортированным закрытым ключом

После успешной конвертации и импорта ключ можно увидеть в окне программы КриптоПРО (Пуск – Все программы – КриптоПРО – КриптоПРО CSP), закладка Сервис, Просмотреть сертификаты в контейнере, Обзор. Он будет находится на флешке V: и называться MY_COMPANY. Чтобы установить сертификат от этого закрытого ключа достаточно выбрать ключ, нажать Далее и кнопку Установить. После подтверждения установки сертификат будет добавлен в хранилище сертификатов Личное текущего пользователя и этой парой ключ-сертификат можно пользоваться.

· Последнее изменение: 2022-02-19 18:16 —

Как и зачем VipNet в КриптоПро конвертировать

«КриптоАРМ» шифрует и расшифровывает данные и создаёт ключи проверки электронной подписи. В своей основе программа использует популярный криптопровайдер «КриптоПро CSP».

Программа нужна для шифрования данных файлов различных форматов, проверки корректности электронных подписей, а также отправки соответствующих файлов на электронную почту. Также предусмотрена работа с сертификатами электронной подписи.

С помощью «КриптоАРМ» можно подписать XML файл или PDF документ в единичном экземпляре или сразу целую папку. При подписании нескольких документов в папке для каждого файла, входящего в неё, создаётся подпись.

Кроме того, в «КриптоАРМ» можно создать запрос в удостоверяющий центр, чтобы получить или отозвать сертификат. Программа позволяет выполнять с запросами такие операции, как создание, просмотр, фильтрация и удаление.

Если вам нужно подписать электронный документ с помощью криптопровайдера «КриптоПро CSP», потребуется версия «Стандарт» или «Стандарт PRO».

ViPNet CSP и КриптоПро CSP на одном компьютере

Большинство удостоверяющих центров (УЦ) выдает сертификаты и ключи ЭП, сформированные на платформах КриптоПро. У разработчика сильная программа дистрибуции. УЦ заинтересованы в распространении связанного с их услугами платного продукта и получают за это материальное вознаграждение.

ViPNet CSP — бесплатный криптопровайдер. Создан компанией ОАО «ИнфоТеКС» — одним из лидеров рынка информационной безопасности в России. Софт подходит для работы с любой электронной подписью. Многие пользователи предпочитают работать именно с ViPNet CSP.

Некоторые электронные торговые площадки требуют взаимодействия с продуктами КриптоПро. В этом случае придется инсталлировать обе программы на один компьютер.

Добиться симбиоза двух криптопровайдеров на одном ПК возможно, если четко выполнить инструкции. Для начала — три простых совета, которые помогут корректно использовать софт:

- Уточните наименование и версию криптопровайдера, которым пользуется центр сертификации, выдавший вам ЭП. Это поможет определиться с выбором основного софта.

- Учитывайте, что у ключевых контейнеров КриптоПро CSP и ViPNet СSP разные форматы. По сути, все применяемые программы должны быть совместимы с УЦ.

- Как с юридической, так и с технической точки зрения, работать с ЭП можно только через сертифицированные приложения.

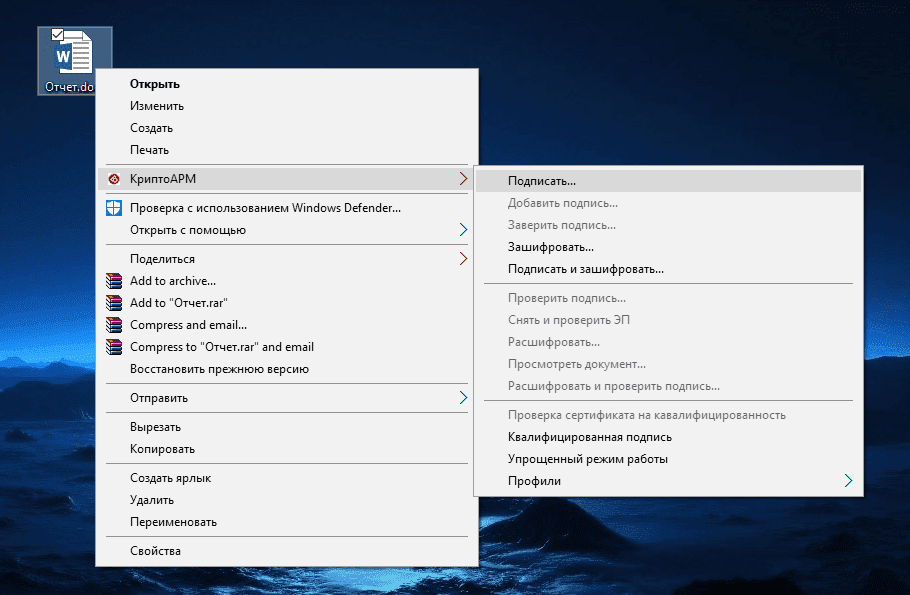

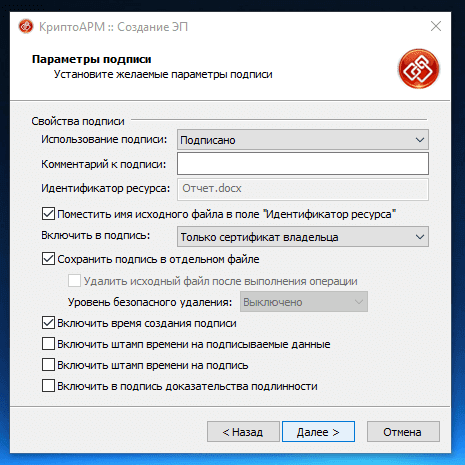

Как подписать файл «КриптоАРМ»

В бесплатной версии «КриптоАРМ» подписывать документы с помощью электронной подписи можно будет лишь в течение 14 дней. При этом все функции программы будут доступны без ограничений. Если вы захотите подписывать электронные документы в «КриптоАРМ» в дальнейшем, потребуется приобрести лицензию.

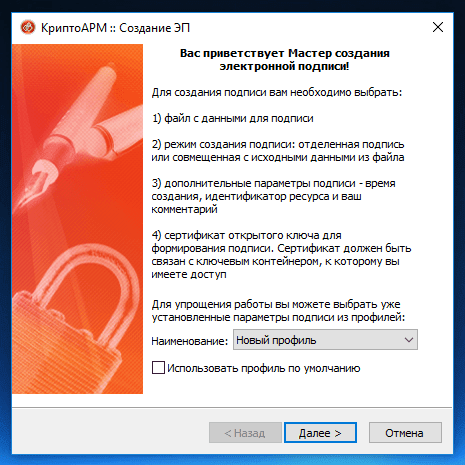

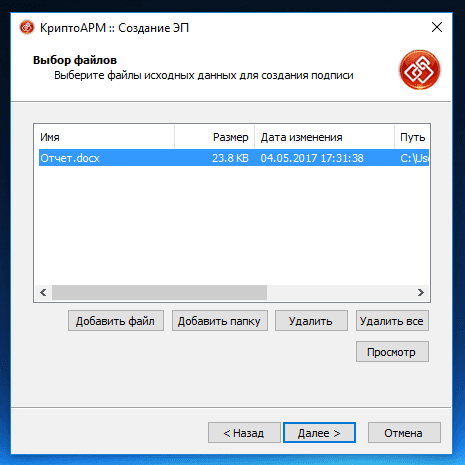

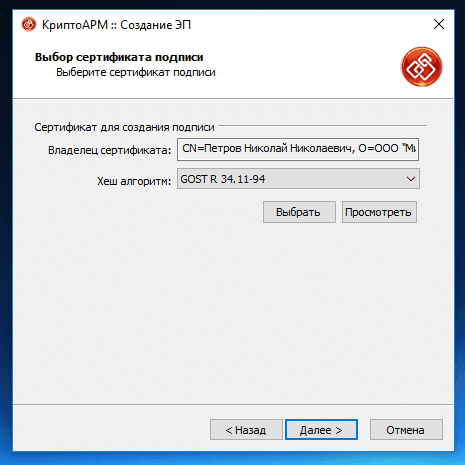

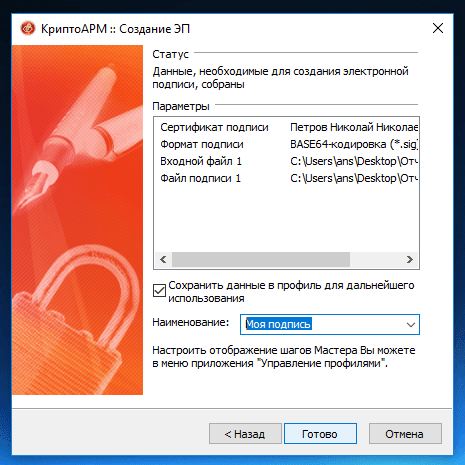

Пошаговая инструкция

После установки программы можно приступить к подписанию документов:

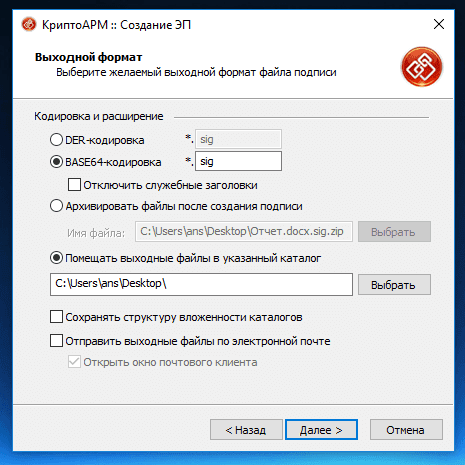

В окне «Выходной формат» выберите один из типов кодировки: DER или BASE64. Здесь также нужно выбрать, что делать с файлами после подписания: архивировать или поместить в выбранный каталог без архивирования.

После настройки параметров нажмите «Далее».

После проверки все информации нажмите «Готово».

После совершённых действий выбранные файлы будут подписаны электронной подписью, о чём будет сказано в соответствующем уведомлении.

Если у вас ещё нет программы для подписания и шифрования «КриптоАРМ» или криптопровайдера «КриптоПро CSP», вы можете приобрести это ПО в нашем УЦ «Калуга Астрал» по выгодной цене, заполнив

Копирование на файловую систему

Вначале создадим копию контейнера с токена на файловую систему.

Для этого понадобится утилита (под Windows).

Качаем, запускаем, она выдает ошибку и просит поставить компоненты дополнительно по ссылкам – ставим их. После этого втыкаем токен и перезапускаем утилиту.

В итоге у вас появляется директория с файлами: header. key и другими. Это сертификат вместе с закрытым ключом в формате Crypto Pro.

Фактически этим уже можно пользоваться. У меня основная система Mac, уже было настроен Crypto Pro, я просто скопировал FNS. 000 в директорию /var/opt/cprocsp/keys/iliakan, далее запустил CryptoPro Tools и там Containers – выбираю нужный контейнер – Install certificate.

Под Windows нужно, видимо, в аналогичную директорию скопировать, кто знает – дополните в комментариях?

Если ваша задача была сделать архив токена или отвязать его от флешки – она выполнена. Дальше можно не читать 😉

Предупреждение! Ещё раз замечу, что такое копирование вы делаете только по необходимости. Если на компьютерный диск – он должен быть как минимум зашифрован, и к нему не должны иметь доступ люди, которые могут запустить что попало из интернет. Более-менее безопасный сценарий – копирование с целью создать архив токена зашифрованный на всякий случай.

ФКН-ключи

Для того, чтобы сгенерировать ключи ФКН с защитой канала нужно использовать модели линейки Рутокен ЭЦП 3. 0 – именно эти модели имеют поддержку протокола SESPAKE. Важно так же, что для работы и генерации ключей в таком формате подойдет версия КриптоПро CSP 5. 0 и новее.

Термины

Часть терминов в статье подается в упрощенном виде для простоты понимания.

Используя термин ЭП, мы подразумеваем квалифицированную электронную подпись (КЭП). Это электронная подпись, которая полностью соответствует всем требованиям 63-ФЗ и Приказу ФСБ России № 796 к средствам ЭП и хранится на персональном защищенном ключевом носителе.

Ключи ЭП — закрытый и открытый ключи, которые вместе составляют ключевую пару. Создание (генерация) ключевой пары выполняется криптографическим программным обеспечением , оно может быть установлено в точке выдачи УЦ, у вас на компьютере и в самом ключевом носителе. Закрытый ключ никому разглашать нельзя. Если его кто-то узнал, то он может подписать любой документ от вашего имени. Открытый ключ можно показывать всем. Его значение (это просто длинное число) заносится в сертификат ключа проверки электронной подписи (он же просто «сертификат»), который потом используется при проверке вашей подписи под документом.

Сертификат ЭП выдает Удостоверяющий Центр (УЦ). Форма сертификата КЭП соответствует требованиям Приказа ФСБ РФ № 795. Главная задача УЦ — достоверно определить, что вы – это вы. Для того, чтобы при обмене документами в электронном виде люди точно знали, что подпись, сделанная с использованием вашего сертификата — поставлена именно вами.

Ключи ЭП вместе с сертификатом составляют контейнер ЭП (ключевой контейнер).

Неизвлекаемые ключи

Создаются с использованием встроенных аппаратных криптографических механизмов внутри специализированных ключевых носителей. Для генерации ключей используется криптографическое ядро внутри микроконтроллера устройства. Такие ключи ЭП хранятся не просто в защищенной памяти с доступом по PIN-коду, но и в специальном типе файлов, с которым умеет работать только криптоядро устройства. При работе с подписью все операции производятся внутри токена, и закрытый ключ никогда не копируется из памяти микроконтроллера.

Неизвлекаемые ключи бывают разного формата: PKCS#11 и “ФКН-ключ”.

Используя стандартизированный программный интерфейс (API) библиотеки PKCS#11, приложение, или программный криптопровайдер, напрямую работает с криптоядром ключевого носителя.

У носителей, которые называются ФКН (функциональный ключевой носитель) есть возможность работать с неизвлекаемыми “ФКН-ключами”. Такие носители и криптопровайдер на компьютере, для передачи PIN-кода и другого обмена (в т. данными, которые подписываются), строят защищенный канал. Для этого используется протокол SESPAKE (протокол выработки общего ключа с аутентификацией на основе пароля). Выработка ключа — задача устройства ФКН и криптопровайдера наьютере компьютере, поэтому на компьютере также должна быть установлена версия КриптоПро CSP, поддерживающая SESPAKE.

Создаются с помощью программного ГОСТ-криптопровайдера, который устанавливается в операционную систему (ОС).

Контейнеры ГОСТ-криптопровайдеров можно хранить в виде файлов на флеш-накопителях, жестком диске и реестре компьютера или на специализированном ключевом носителе, защищенном PIN-кодом.

Когда ключевые контейнеры хранятся как обычные файлы, возможности анализа, копирования или удаления никак не ограничены, а значит скопировать и удалить их может кто угодно. Поэтому безопаснее хранить ключевые контейнеры на специализированном, защищенном ключевом носителе (смарт-карте или токене), защищенном PIN-кодом. Именно этот вариант мы и будем рассматривать дальше.

Чтобы криптопровайдер (СКЗИ) смог получить доступ к содержимому защищенного ключевого носителя, нужно физически иметь в распоряжении ключевой носитель и знать PIN-код. Все операции с закрытым ключом выполняются в оперативной памяти компьютера.

во время операций с закрытым ключом, после ввода правильного PIN-кода, закрытый ключ временно извлекается в оперативную память компьютера.

Таким образом, извлекаемые экпортируемые ключи — это ключи, которые можно скопировать на другой носитель средствами программного криптопровайдера.

А извлекаемые неэкспортируемые ключи — это ключи с запретом копирования стандартными средствами программного криптопровайдера.

Защита от копирования реализуется внутренними программными механизмами самого криптопровайдера. При этом техническая возможность скопировать контейнер (закрытый ключ) остается. При формировании или импорте контейнера на ключевой носитель может быть установлен запрет на процедуру копирования, такие контейнеры (и закрытые ключи в них) называются неэкспортируемыми. Впоследствии этот параметры изменить нельзя.

Сертификация устройств

Немного о сертификации ключевых носителей.

Для того, чтобы электронная подпись юридически считалась квалифицированной, средство криптографической защиты информации (СКЗИ), с помощью которого производится генерация ключей и последующая работа с ключами ЭП, должно быть сертифицировано в ФСБ России.

Чтобы проще было запомнить:

- ФСТЭК России сертифицирует средство защиты информации (устройство).

- ФСБ России сертифицирует средство криптографической защиты информации (СКЗИ).

Таким образом, в случае с извлекаемыми ключами, сгенерированными с помощью программного СКЗИ, в ФСБ России должен быть сертифицирован именно программный ГОСТ-криптопровайдер. А пассивный носитель Рутокен должен быть сертифицирован во ФСТЭК России.

В случае с неизвлекаемыми ключами на активном или ФКН-носителе, так как при генерации ключей используется аппаратная криптография, сертифицированным в ФСБ России должен сам носитель.

Активные ключевые носители

Могут выступать в роли пассивного ключевого носителя, что снижает безопасность использования ключа ЭП. Но главное их отличие в том, что они являются самостоятельным СКЗИ, если использовать функции аппаратного криптоядра устройства — встроенного микрокомпьютера. Ключи сгенерированные в криптоядре – неизвлекаемые и вся работа с закрытым ключом (в т. формирование ЭП) будет производиться внутри носителя. Активные ключевые носители еще называют криптографическими ключевыми носителям

Пример активного носителя — Рутокен ЭЦП 3. 0 3100.

Функциональный ключевой носитель (ФКН)

Это активный носитель, дополнительно имеющий реализацию протокола SESPAKE для построения защищенного канала между криптопровайдером и токеном.

Пример такого устройства — Рутокен ЭЦП 3. 0 3100, который также поддерживает активный и пассивный режимы.

Конвертация в формат для OpenSSL

Для взаимодействия с API обычно используют openssl.

К сожалению, в сертификатах РФ используется свой стандарт шифрования (ГОСТ), поэтому обычный openssl не подходит, нужен патченный.

Если вас занесла нелёгкая в эти дебри, то наверно вы уже это знаете про патч. Его можно собрать самостоятельно, но гораздо проще – поставить docker-контейнер, в котором оно уже готовое.

Вот нужный образ. Если вы не знаете, что такое docker – отличный повод изучить, это очень просто. Во всяком случае, прочитать с нуля про основы и поставить/запустить, расшарить каталог с сертификатом – займёт в пределах 1-3 часов.

Далее, чтобы имеющийся у нас сертификат дружил с этим openssl, его нужно преобразовать из формата Крипто Про в “нормальный” открытый формат, пригодный для openssl. Это делает утилита.

При сборке она меняет системный openssl, так что имеет смысл собирать её в отдельном docker-контейнере под Linux, можно в том же самом что и выше.

Затем запускаем, как там в readme указано:. /get-cpcert FNS. 000 “пароль, выбранный при экспорте” > certificate. pem.

В результате из Crypto Pro формата появляется аккуратный файлик с сертификатом и приватным ключом в формате PEM.

Всё, можно с этим уже делать что угодно, отсылать через openssl запросы к любым API. Из PEM сертификат можно в любой другой популярный формат конвертировать тем же OpenSSL.

После публикации этой статьи с сайта Контура пропали утилиты, которые позволяли это делать.

Прошу прокомментировать, почему их убрали?

Генерируются на активных и ФКН носителях, с использованием стандартизированного программного интерфейса (API) библиотеки PKCS#11. Например, вся линейка продуктов Рутокен ЭЦП 3. 0 содержит в себе возможности аппаратной криптографии.

Для генерации ключей формата PKCS#11 можно использовать инструменты от компании Актив:

- Генератор запроса на сертификатиз комплекта Драйверов Рутокен.

- содержащий примеры использования кроссплатформенной библиотеки rtpkcs11ecp).

Или воспользоваться программными ГОСТ-криптопровайдерами:

- СКЗИ КриптоПро CSP версии 5.0 R2 – при генерации ключей надо выбрать режим “Активный токен”.

- СКЗИ Signal-COM CSP- на активные ключевые носители из линейки Рутокен ЭЦП 3.0 автоматически генерируются неизвлекаемые ключи.

КриптоПро 5. 0 и ViPnet 4

КриптоПро CSP — флагман российского рынка информационной безопасности. «Глянцевый» и востребованный продукт со множеством программных дополнений. В комплекте с базовым модулем, он способен превратить компьютер в защищенную рабочую станцию.

ViPNet CSP — пока бесплатный альтернативный криптопровайдер, снискавший популярность пользователей. Соревнование двух «шифровальщиков» напоминает соперничество семейств «операционок» Windows и Unix.

Можно ли «подружить» самых знаменитых российских криптопровайдеров?

Подробнее о ViPNet CSP версии 4

Сертифицирована ФСБ России в соответствии с Приказом № 796 (от 27. 2011). В связке с другими продуктами «ИнфоТеКС», например, ViPNet CryptoFile, представляет собой цельный стек для обработки ЭП. И главное — бесплатный.

Что «умеет» криптопровайдер? Генерировать и верифицировать ЭП по актуальным отечественным алгоритмам. Например, по ГОСТ Р 34. 10-2012. Криптомодуль выполняет следующие задачи:

- хеширует сведения;

- кодирует информацию;

- обеспечивает ее имитозащиту.

Приложение обеспечивает информационную защищенность классов:

- КС1 — в базовой вариации;

- КС2 — в вариации 2, работающей в паре с аппаратно-программным модулем доверенной загрузки (АПМДЗ);

- КС3 — в вариации 3, применяемой вместе с АПМЗД и приложением ViPNet SysLocler.

Защищенность третьего класса обеспечивается путем формирования обособленной софт-среды. Версия 4. 2 отлично подходит:

- для обмена документацией с контрагентами — через системы юридически значимого ЭДО;

- для подачи онлайн-отчетности в налоговую службу;

- для удаленного взаимодействия с интернет-сервисами — по защищенным протоколам передачи данных;

- для дополнения сторонних приложений криптофункциями.

Также криптомодуль поддерживает:

- экспорт и импорт программных средств электронной подписи в формат #PKCS12;

- вызов криптофункций через API PKCS#11 и MS CryptoAPI/CNG.

Криптопровайдер соответствует требованиям ФЗ № 63 (от 06. 2011) и внесен в нотификацию Таможенного союза. Согласно документу, любое лицо, пересекающее рубежи ТС, вправе транспортировать модуль без каких-либо дополнительных разрешительно-сопроводительных бумаг.

Примечание. Разработчик оставляет за собой право:

- менять комплект поставки;

- вносить редакции в программный код криптомодуля без оповещения заказчика.

Изменения не могут ухудшать свойств ПО.

Мы готовы помочь!

Задайте свой вопрос специалисту в конце статьи. Отвечаем быстро и по существу. К комментариям

Детальнее о КриптоПро CSP 5

Инновационное поколение криптомодуля. Достоинства предыдущих продуктов линейки приумножены, недостатки — учтены и устранены. Программа воспринимает практически все ключевые носители, в том числе облачные. Традиционный интерфейс сохранен. Криптопровайдер обеспечивает:

- возможность создания и проверки ЭП;

- гарантию конфиденциальности сведений;

- контроль целостности данных путем кодирования и формирования имитозащиты;

- возможность организации аутентичных, защищенных пользовательских соединений по протоколам TLS/IPsec;

- целостность прикладного и системного софта — путем отслеживания и предотвращения несанкционированных действий со стороны третьих лиц.

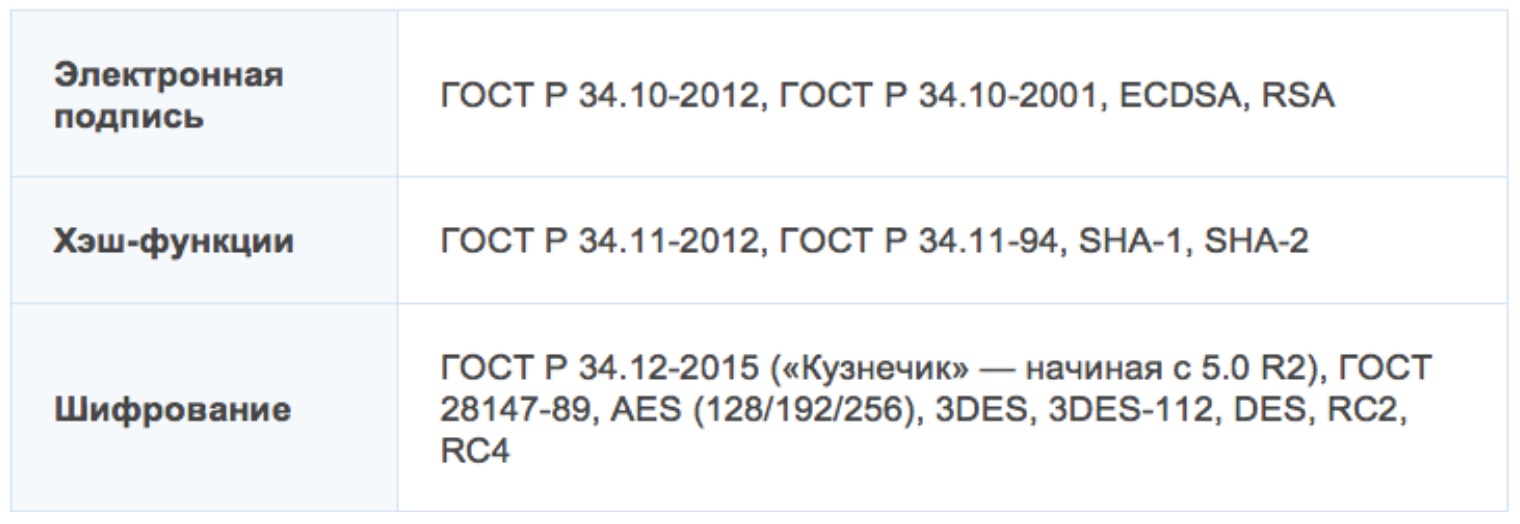

КриптоПро CSP 5. 0 поддерживает больший набор алгоритмов в сравнении с ViPNet 4. 2: это и инструкции отечественных ГОСТ, и зарубежные криптостандарты.

Реализована опция вызова криптофункций из сторонних программ через «классические» интерфейсы:

- CryptoProAPI;

- Open SSL engine;

- Java CSP;

- Qt SSL.

Настоящая опциональная новинка — кроссплатформенный графический модуль CryptoPro Tool. «Инструменты КриптоПро» — приложение, адаптированное под работу трех «операционок»: Windows, Linux и macOS. Пользователь может в привычном режиме заниматься решением текущих задач:

Доступ к необходимым опциям реализован в простом интерфейсе. Для продвинутых пользователей предусмотрен спецрежим, открывающий расширенные возможности. Софт по-прежнему остается платным — с прайс-листом можно ознакомиться здесь.

Подберем программный продукт КриптоПро для вашего бизнеса. Поможем установить и настроить.

Совместимость ViPNet CSP и КриптоПро CSP

Последовательность действий при отладке криптомодулей напрямую зависит от того, какой софт установлен первым.

Предупреждение! Четко следуйте инструкциям. Импровизации могут привести к дестабилизации работы «операционки».

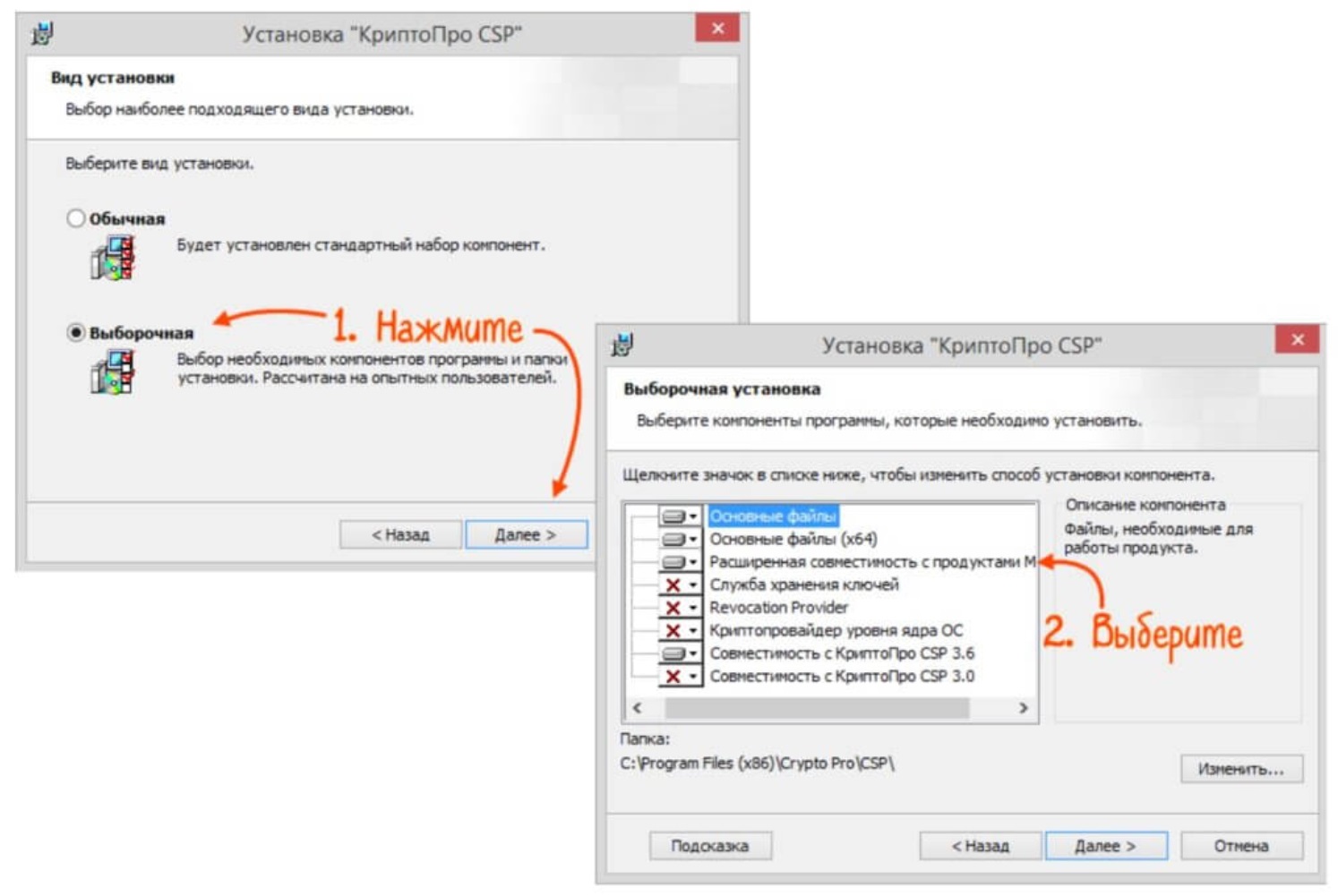

На рабочей машине предустановлен ViPNet. Алгоритм действий при инсталляции КриптоПро CSP:

- Откроется мастер установки. Задайте тип: «Выборочная».

- Кликайте «Далее».

Появится окошко со списком компонент, идущих в дополнение к криптомодулю. Найдите иконку с изображением накопителя — она расположена слева от пункта «Расширенная совместимость с продуктами Microsoft». Если рядом стоит «крестик», щелкните по нему и смените статус на вышеуказанный.

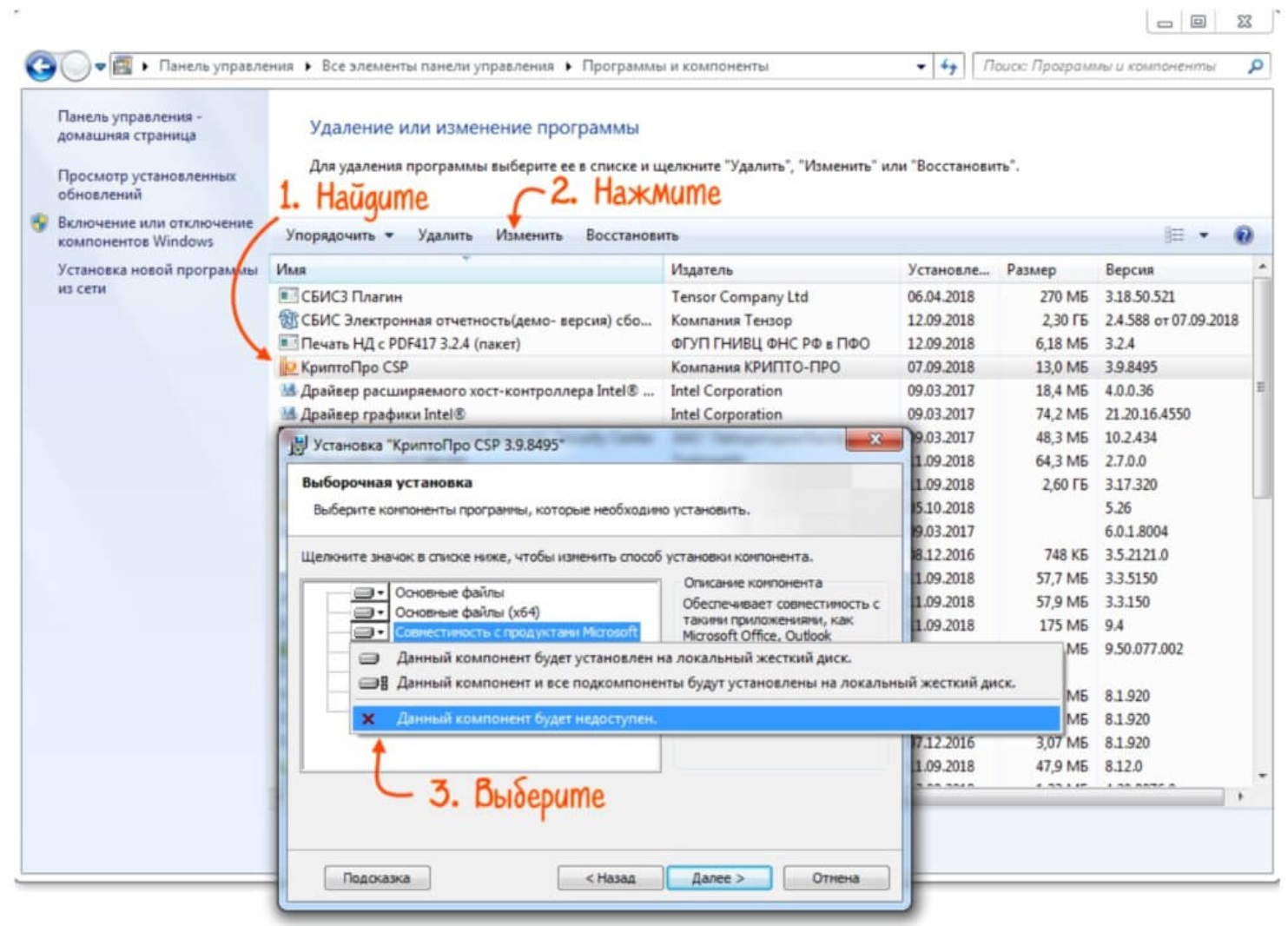

Перезагрузите рабочую машину после установки приложения. Основным СКЗИ останется ViPNet CSP. Если нужно инсталлировать его на ПК с предустановленным КриптоПро CSP, последний придется отключать. Как это сделать?

Настраиваем совместимость с ViPNet CSP — отключаем КриптоПро CSP:

- Найдите и выделите нужное приложение.

- Щелкните «Изменить».

- Откроется окошко Мастера установки. Прочтите приветствие и кликните «Далее».

Выберите иконку с крестиком, чтобы удалить компоненту «Совместимость с продуктами Microsoft».

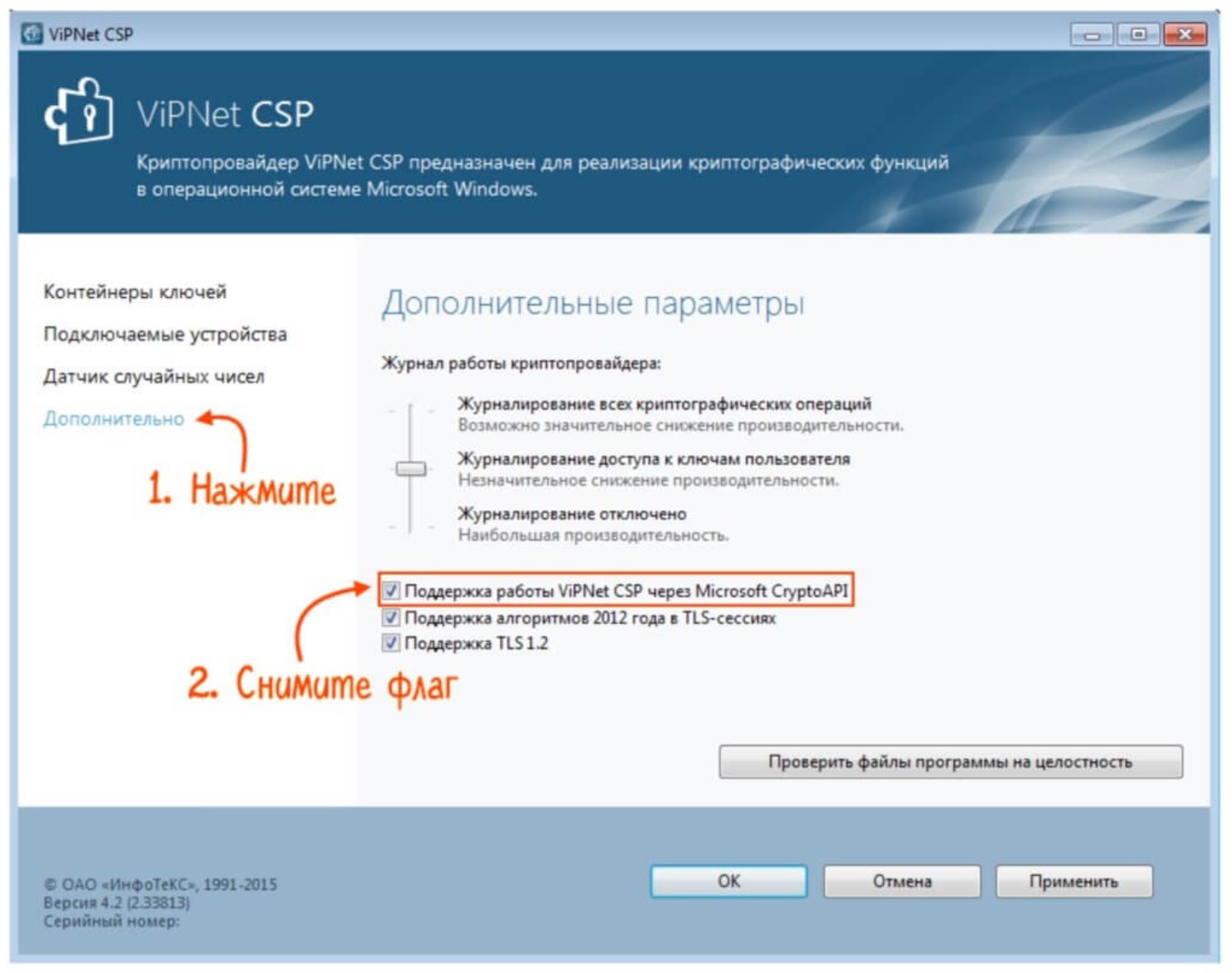

Чтобы продолжить применение КриптоПро CSP в привычном режим, верните криптопровайдеру статус основного. В настройках Мастера установки активируйте компоненту «Совместимость с продуктами Microsoft», отметив ее иконкой накопителя. После этого отключите ViPNet CSP:

- запустите программу;

- дождитесь появления приветственного окошка и перейдите к настройкам;

- выберите пункт «Дополнительно» в вертикальном меню, расположенном в левой части экрана;

- снимите флажок с опции «Поддержка работы ViPNet CSP через MS Crypto API» — она находится в блоке «Дополнительные параметры».

Чтобы вернуть приложению «руль», деактивируйте компоненту совместимости КриптоПро CSP. После этих действий обязательно перезагрузите компьютер. Слева от опции «Поддержка работы ViPNet CSP через MS Crypto API» установите флажок. Последние манипуляции — проверка интернет-соединения:

- Введите в строку браузера адрес любого сайта. Работайте строго в Internet Explorer!

- Страница загрузилась — конфигурация готова к работе.

Если увидите сообщение «Не удалось отобразить страницу», следуйте инструкции:

- Следуйте по этому пути: HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlLsaOSConfig и щелкайте по субкаталогу.

- Найдите поле Security Packages. Значение sspp замените параметром schannel.

Чтобы редактировать файлы реестра, нужны права администратора. Если текущих системных полномочий недостаточно, следуйте алгоритму:

- В открывшемся ниспадающем списке жмите пункт «Разрешения».

- Задайте группу «Администраторы».

- Установите флажок возле расширения «Полный доступ».

- Щелкните OK.

Если к изменению прав нет доступа:

- Жмите «Дополнительно».

- Щелкайте пункт «Изменить».

- Вводите адрес действующей электронной почты — он должен быть связан с «учеткой» Microsoft. В качестве альтернативы можно указать ее имя.

- Кликайте OK.

- Отметьте флажком действие «Заменить владельца подконтейнеров и объектов».

- Снова щелкайте OK.

Не забудьте поставить галочку возле разрешения «Полный доступ».

Пассивные ключевые носители

Выступают в роли защищенного хранилища для извлекаемых ключей. То есть программный криптопровайдер генерирует ключи, записывает их в защищенную PIN-кодом память устройства и впоследствии работает с ними. Пример такого носителя – Рутокен Lite.

Одновременное использование Криптопро CSP и ViPNet CSP

Возможно ли? Нет. Сертифицированные версии криптомодулей вместе работать не будут. Одновременное использование КриптоПро CSP и ViPNet CSP может серьезно навредить операционной системе. Причина — в нюансах использования CryptoAPI каждым из криптомодулей.

API расшифровывается как Application Programming Interface. CryptoAPI — один из интерфейсов прикладного программирования Windows. Именно он — «поставщик» сервисов шифрования и для самой «операционки», и для установленного софта. Среди функций — и те, что «разрешают» криптомодулям:

- кодировать данные;

- визировать документацию электронной подписью;

- защищать персональные ключи.

Эти функции не требуют выполнения криптоопераций. Они выступают посредниками между программами и CSP — Cryptographic Service Provider (поставщиком сервиса шифрования). Оба криптомодуля — СКЗИ, выполняют примерно одинаковые операции и служат для решения схожих задач. Основная функция КриптоПро CSP 4. 0 и моложе — кодирование данных. В ViPNet CSP 4. 2 она является дополнением — его можно отключить в настройках. На функциональности софта это не сказывается. Далее его можно использовать как почтового или VPN-клиента.

Конфликт стартует при попытках критопровайдеров заменять друг друга. Работая одновременно, оба вызываются генерировать ЭП на базе выбранного ключа — стоит только попытаться завизировать какой-нибудь документ. Если один из них «не знает» заданного вами сертификата или ключа, случится сбой.

Удаленно настроим ваш криптопровайдер для работы с ЭЦП. Не надо ехать!

Оцените, насколько полезна была информация в статье?

Наш каталог продукции

У нас Вы найдете широкий ассортимент товаров в сегментах кассового, торгового, весового, банковского и офисного оборудования.

Посмотреть весь каталог

- СКЗИ КриптоПро CSP версии 4.0 и новее. При генерации нужно выбрать “режим CSP”. Ключи будут созданы в защищённой памяти любой из моделей Рутокен.

- СКЗИ VipNet CSP или Signal-COM CSP, режим выбирать не надо: извлекаемые ключи будут созданы на пассивных ключевых носителях.

Доступ к закрытому ключу

Для доступа к ключевому контейнеру при работе с любыми защищенными ключевыми носителями обязательно требуется ввести правильный PIN-код Пользователя. PIN-код может не быть длинным и сложным – это компенсируется требованием физического владения устройством и ограничениями на перебор PIN-кода. После определенного количества неудачных попыток ввода PIN-кода доступ к содержимому токена или смарт-карты блокируется. Это защищает от случайного подбора PIN-кода. Очень важно установить уникальный PIN-код, который будет сложно подобрать.

Теперь поговорим о том, какие бывают ключевые носители.

Снятие запрета на экспорт

В скопированном с токена контейнере все еще стоит флаг “экспорт запрещён”. Это естественно, ведь по сути директория-контейнер – это копия токена, с соответствующими флагами.

Снять его может другая утилита: CertFix, но не последней версии, а более старая, certfix. 000032. exe, которую с сайта официального убрали, но легко можно найти в интернете (md5 сумма файла: 34e97594896db540911731ce8c9e2bf5, на всякий случай).

Это может быть нужно, чтобы подготовить сертификат для конвертацию в формат openssl (для API). Просто чтобы пользоваться для взаимодействия через браузер с госслужбами – снимать флаг не обязательно.

Для этого копируем директорию с файлами на флешку (важно именно на флешку), в корень, и, выключив интернет (!) запускаем certfix. 000032. exe. Если не выключить, то эта утилита обновится, а в последней версии опция, о которой идет речь ниже, отключена.

В списке находим свой сертификат – справа в колонке экспорта будет стоять DENIED, жмем Shift и правый(!) клик мышкой, появится меню с опцией “сделать экспортируемым (файловая система)”.

Клик на эту опцию и задаём пароль (обязательно).

Готово, файлы на флешке обновлены, внутри FNS. 000 появилась поддиректория с бэкапом и файл. backup – можно их удалить.

Это всё ещё сертификат в формате Крипто Про, только с разрешённым экспортом. Пользоваться так же, как и ранее.

Заключение

Для надежной защиты ключей ЭП от копирования и перехвата мы рекомендуем использовать активные носители с возможностью генерации неизвлекаемых ключей на “борту”, такие как Рутокен ЭЦП 3. 0 3100. Так ваша электронная подпись будет максимально защищена.