Купить КриптоПро Cloud CSP 2. 0 в интернет-магазине:Внимание! В интернет-магазине представлены наиболее популярные варианты поставки лицензий КриптоПро Cloud CSP 2. Если вам нужна другая позиция/версия, полный прайс-лист, у вас большой заказ, в заявке есть другое ПО, вопросы по ценам/скидкам и т. , вы можете написать нашему ОНЛАЙН-КОНСУЛЬТАНТУ, оформить ЗАПРОС или связаться любым удобным способом. Приятных покупок на SNABSOFT. ru!

Приглашаем всех 6 сентября 2022 года в 11:00 (МСК) принять участие в вебинаре “Особенности реализации требований приказа ФАПСИ №152 по учёту СКЗИ”, который совместно проведут компании КриптоПро и Spacebit.

В ходе мероприятия эксперты рассмотрят вопросы нормативного регулирования учета СКЗИ и выполнения соответствующих требований. Отдельное внимание будет уделено возможностям СКЗИ и особенностям их практического применения.

- Разбор основных требований приказа ФАПСИ №152 по учету СКЗИ;

- Демонстрация возможностей системы X-Control по реализации требований приказа ФАПСИ №152;

- Обзор возможностей СКЗИ КриптоПро CSP 5.0;

- Текущий статус по сертификации различных версий КриптоПро CSP и КриптоПро УЦ.

Участие в мероприятии бесплатное, необходима регистрация.

Поддержка программного обеспечения КриптоПро

Обращения по вопросам о программном обеспечении КриптоПро

Всевозможные вопросы, связанные с работой наших приложений: не удаётся запустить или правильно настроить приложение, возникли затруднения при интеграции программного обеспечения в клиентскую инфраструктуру, и т.

Порядок взаимодействия с Технической поддержкой

- Приобретение соответствующего Сертификата на техническую поддержку.

- Авторизация на портале технической поддержки или создание новой учётной записи. Если возникают затруднения, можно воспользоваться инструкцией пользователя.

- Регистрация приобретённого сертификата на портале технической поддержки.

- Формирование обращения на портале технической поддержки с выбором Сертификата*.

- Ведение работ по обращению.

Лицензия Сертификаты ТП КриптоПро Cloud CSP версии 2. 0 по выгодной цене у крупнейшего интернет-магазина ПО в нашей стране. Стоимость лицензии от 16000 руб. Наши менеджеры проконсультируют и помогут с выбором лицензионных продуктов КриптоПро для покупки в Москве, Санкт-Петербурге и других городах России.

Лицензия Сертификаты расширенной ТП КриптоПро Cloud CSP версии 2. 0 по выгодной цене у крупнейшего интернет-магазина ПО в нашей стране. Стоимость лицензии от 21300 руб. Наши менеджеры проконсультируют и помогут с выбором лицензионных продуктов КриптоПро для покупки в Москве, Санкт-Петербурге и других городах России.

Пн-Пт: 9:00 – 19:00

Самовывоз из офиса Softmagazin

БесплатноКурьером по Москве в пределах МКАД

200 руб. Доставка электронных лицензий

БесплатноОблачный криптопровайдер КриптоПро Cloud CSP предоставляет пользователям возможность работы с электронной подписью без привязки к конкретному приложению или сервису. При этом все необходимые криптографические операции выполняются в облаке с использованием сервера облачной электронной подписи «КриптоПро DSS». Особенности КриптоПро Cloud CSP:

- Не требуются токены/ФКН — Cloud CSP предоставляет единую точку доступа к ключам пользователей и позволяет работать с ними через интерфейс CryptoAPI.

- Не требуется устанавливать на компьютер или мобильное устройство средство ЭП — необходим только КриптоПро CSP 5.0 и доступ к Интернету.

- Ключи пользователей защищены от компрометации — они создаются и хранятся в защищенном криптографическом устройстве КриптоПро HSM.

Лицензия Лицензии КриптоПро Cloud CSP версии 2. 0 по выгодной цене у крупнейшего интернет-магазина ПО в нашей стране. Стоимость лицензии от 96600 руб. Наши менеджеры проконсультируют и помогут с выбором лицензионных продуктов КриптоПро для покупки в Москве, Санкт-Петербурге и других городах России.

На вопрос знаете ли вы что такое облачная электронная подпись, вы скорее всего ответите, что это подпись, которая хранится в облаке, и будете правы. Облачная подпись, а точнее ключи облачной подписи, хранятся на веб-сервере организации, оказывающей услуги по предоставлению сервиса обмена электронными документами.

Плюсы такого варианта хранения в том, что такой ключ невозможно потерять или повредить, в отличии от физического носителя. Еще облачная подпись удобна тем, что она доступна всегда и с любого места. Все что нужно, это любой браузер и интернет, так что обычный смартфон автоматически превращается в готовый инструмент для электронной подписи.

Минусы у облачной подписи конечно же есть. Такая подпись не будет работать без подключенного интернета. Порой ей требуется телефон, например для подтверждения действий путем ввода коротких смс-кодов. Но основное неудобство, даже не в этом, а в том, что ключ облачной подписи может быть использован в рамках только одной определенной информационной системы или веб-сервиса.

Типичный пример, это личный кабинет налогоплательщика для физических лиц. В нем есть возможность бесплатно создать ключ неквалифицированной электронной подписи. Подпись выдается облачной и хранится она на сервере налоговой. Но использовать ее можно только для подачи заявок и обращений в ФНС и никуда более.

Каким образом использовать облачную подпись для подписи любых документов и для разных систем. Решение простое, это привязать ключ облачной подписи в настольном приложении. И уже из него подписывать файлы для Росреестра, ФСРАР или др.

Расскажем, как это выполнить поэтапно на примере сервера электронной подписи КриптоПро DSS, первого облачного криптопровайдера КриптоПро Cloud CSP и программы КриптоАРМ. В примере разумеется показан тестовый сервис КриптоПро DSS, поэтому веб-интерфейс пользователя может отличаться.

Вебинар 25. 2021: “Эволюция электронной подписи на смартфоне. Варианты реализации в соответствии с законодательством” (файл презентации, файл вопросов и ответов)

На вебинаре рассказывается о концепциях облачной и мобильной электронной подписи (ЭП), рассмотрены законодательная база и технические подробности решения DSS/myDSS 2. 0, которое превратилось из исключительно облачного в решение, позволяющее самостоятельно управлять местом хранения ключей ЭП. В ходе вебинара показана Live-демонстрация (39:17) выпуска электронной подписи в приложении myDSS 2.

- Программа вебинара

- Варианты покупки

- Основные функции

- Состав КриптоПро HLF

- Использование интерфейса BCCSP

- КриптоПро HLF для разработчика

- КриптоПро OCSP Server

- КриптоПро OCSP Client

- КриптоПро Revocation Provider

- Операционная платформа компонент ПАК “КриптоПро OCSP”

- Поддерживаемые форматы электронной подписи

- Требования к окружению

- Безопасность

- Способы аутентификации

- Высокая отказоустойчивость и доступность

- Мониторинг функционирования и доступности

- Носитель и облачное хранилище

- Третий шаг. Установить сертификат из DSS в локальное хранилище.

- Второй шаг. Установить КриптоПро Cloud CSP.

- КриптоПро Cloud CSP Лицензия на право использования (до 100 пользователей) 4236425

- Проверка ЭЦП на соответствие предъявляемым требованиям

- Купить КриптоПро Cloud CSP 2. 0 в СНАБСОФТ

- Особенности программы КриптоПро Cloud CSP

- Четвертый шаг. Установить сертификат из КриптоПро DSS в КриптоАРМ.

- Хронология вебинара

- КриптоПро Cloud CSP Лицензия на право использования (до 200 пользователей) 4236430

- Перенос ЭЦП в облако

- Первый шаг. Авторизоваться в КриптоПро DSS.

Программа вебинара

Павел Луцик, директор по развитию бизнеса и работе с партнерами КриптоПро (2:15)

- О концепции «облачной» ЭП — особенности, преимущества по сравнению с «классической» ЭП

- О продукте КриптоПро DSS 2.0/HSM — кому может быть полезен, какие задачи решает

Дарья Верестникова, коммерческий директор SafeTech (9:07)

- О концепции мобильной ЭП — особенности, преимущества

- О myDSS SDK/myDSS 2.0: кому может быть полезен, какие задачи решает, самые интересные кейсы

Павел Смирнов, директор по развитию КриптоПро (21:44)

- Предпосылки появления в myDSS 2.0 возможности хранения ключей ЭП на смартфоне и перспективы дальнейшего развития myDSS 2.0

- Легитимность использования мобильной подписи

- Что необходимо для перехода на использование мобильной подписи?

Кирилл Мещеряков, руководитель направления развития продуктов SafeTech (37:02)

- Живая демонстрация выпуска и перевыпуска сертификата ЭП в приложении myDSS 2.0

- Ограничения режима мобильной подписи

- Безопасность хранения ключей в памяти смартфонов

Вебинар 19. 2019: “КриптоПро DSS/myDSS. Реализация облачной электронной подписи на ПК и мобильных устройствах” (файл презентации, файл вопросов и ответов)

На вебинаре эксперты КриптоПро рассказали о возможностях и преимуществах использования “облачной” электронной подписи на базе сертифицированного ФСБ России решения КриптоПро DSS и входящего в его состав приложения КриптоПро myDSS, являющегося совместной разработкой компаний КриптоПро и SafeTech.

Облачный криптопровайдер КриптоПро Cloud CSP предоставляет пользователям возможность работы с электронной подписью без привязки к конкретному приложению или сервису. При этом все необходимые криптографические операции выполняются в облаке с использованием сервера облачной электронной подписи «КриптоПро DSS».

- Не требуются токены/ФКН – Cloud CSP предоставляет единую точку доступа к ключам пользователей и позволяет работать с ними через интерфейс CryptoAPI.

- Не требуется устанавливать на компьютер или мобильное устройство средство ЭП – необходим только КриптоПро CSP 5.0 и доступ к Интернету.

- Ключи пользователей защищены от компрометации – они создаются и хранятся в защищенном криптографическом устройстве КриптоПро HSM

К сожалению, добавление отзывов доступно только после авторизации на сайте

Варианты покупки

КриптоПро Cloud CSP для ПАК КриптоПро DSS версии 2Языки интерфейса: Русский

Операционные системы: Windows

Способ доставки: физическая доставка

Этот продукт относится к категориям

Акции

Не пропустите наши самые вкусные предложения!

Модуль КриптоПро HLF, разработанный на базе сертифицированного СКЗИ КриптоПро CSP, обеспечивает возможность использования российских криптографических алгоритмов для реализации функций создания и проверки электронной подписи, шифрования/расшифрования данных в распределённых реестрах на основе Hyperledger Fabric v1.

При сертификации решений на основе Hyperledger Fabric v1. 4 с встроенным модулем КриптоПро HLF требуемые исследования будут ограничиваться проверками корректности использования в решении функций модуля КриптоПро HLF для реализации целевого функционала, а также проверками выполнения требований и рекомендаций по обеспечению информационной безопасности и защиты от несанкционированного доступа.

При этом проверки корректности реализации самих криптографических алгоритмов и работы с криптографическими ключами в процессе выполнения решением целевых функций в данном случае не требуются.

Основные функции

Модуль КриптоПро HLF обеспечивает:

- Реализацию интерфейса BCCSP

- Поддержку российских и межгосударственных стандартов в области криптографической защиты информации:

ГОСТ Р 34.10-2012 «Информационная технология. Криптографическая защита информации. Процессы формирования и проверки электронной цифровой подписи» (ГОСТ 34.10-2018)ГОСТ Р 34.11-2012 «Информационная технология. Криптографическая защита информации. Функция хэширования» (ГОСТ 34.11-2018)ГОСТ 28147-89 «Системы обработки информации. Защита криптографическая. Алгоритм криптографического преобразования» (ГОСТ 34.12-2018, ГОСТ 34.13-2018) - ГОСТ Р 34.10-2012 «Информационная технология. Криптографическая защита информации. Процессы формирования и проверки электронной цифровой подписи» (ГОСТ 34.10-2018)

- ГОСТ Р 34.11-2012 «Информационная технология. Криптографическая защита информации. Функция хэширования» (ГОСТ 34.11-2018)

- ГОСТ 28147-89 «Системы обработки информации. Защита криптографическая. Алгоритм криптографического преобразования» (ГОСТ 34.12-2018, ГОСТ 34.13-2018)

- Взаимодействие с сертифицированным ФСБ России СКЗИ КриптоПро CSP

Состав КриптоПро HLF

Модуль КриптоПро HLF содержит следующие компоненты:

- Плагин Golang, реализованный в виде библиотеки cpro.so — предоставляет интерфейс bccsp.BCCSP

- СКЗИ КриптоПро CSP — реализует российские криптографические алгоритмы в соответствии с интерфейсом СryptoAPI и обеспечивает управление ключевыми элементами системы

- Патч для Hyperledger Fabric v1.4, добавляющий идентификаторы алгоритмов ГОСТ Р 34.10-2012, ГОСТ Р 34.11-2012 и т.д.

Использование интерфейса BCCSP

Плагин, входящий в состав КриптоПро HLF, предоставляет интерфейс bccsp. BCCSP, позволяющий использовать российские криптографические алгоритмы, реализованные в СКЗИ КриптоПро CSP.

Для возможности использования поддерживаемых российских и межгосударственных стандартов к репозиторию Hyperledger Fabric v1. 4 необходимо применить патч, добавляющий идентификаторы соответствующих алгоритмов.

Модуль КриптоПро HLF обеспечивает только реализацию программного интерфейса и должен работать совместно с СКЗИ «КриптоПро CSP», средствами которого реализуются криптографические алгоритмы и работа с ключевой информацией. Поэтому для корректной работы модуля КриптоПро HLF прежде всего необходимо установить и настроить СКЗИ «КриптоПро CSP» в соответствии с эксплуатационной документацией на него, сгенерировать или экспортировать ключевую информацию.

КриптоПро HLF для разработчика

Перейти в раздел с дистрибутивами и дополнительной информацией по использованию

Программное обеспечение «КриптоПро CSP» предназначено для контроля целостности системного и прикладного ПО, управления ключевыми элементами системы в соответствии с регламентом средств защиты, авторизации и обеспечения юридической значимости электронных документов при обмене ими между пользователями. В «КриптоПро CSP» помимо самого криптопровайдера входят продукты «КриптоПро TLS», «КриптоПро EAP-TLS», «КриптоПро Winlogon» и «КриптоПро Revocation Provider».

Решение предназначено для:

- авторизации и обеспечения юридической значимости электронных документов при обмене ими между пользователями, посредством использования процедур формирования и проверки электронной подписи (ЭП) в соответствии с отечественными стандартами ГОСТ Р 34.10-2001 / ГОСТ Р 34.10-2012 (с использованием ГОСТ Р 34.11-94 / ГОСТ Р 34.11-2012);

- обеспечения конфиденциальности и контроля целостности информации посредством ее шифрования и имитозащиты, в соответствии с ГОСТ 28147-89;

- обеспечения аутентичности, конфиденциальности и имитозащиты соединений по протоколу TLS;

- контроля целостности системного и прикладного программного обеспечения для его защиты от несанкционированных изменений и нарушений правильности функционирования;

- управления ключевыми элементами системы в соответствии с регламентом средств защиты.

- Алгоритм выработки значения хэш-функции реализован в соответствии с требованиями ГОСТ Р 34.11-94 / ГОСТ Р 34.11-2012 «Информационная технология. Криптографическая защита информации. Функция хэширования».

- Алгоритмы формирования и проверки электронной подписи реализованы в соответствии с требованиями ГОСТ Р 34.10-2001 / ГОСТ Р 34.10-2012 «Информационная технология. Криптографическая защита информации. Процессы формирования и проверки электронной цифровой подписи».

- Алгоритм зашифрования/расшифрования данных и вычисление имитовставки реализованы в соответствии с требованиями ГОСТ 28147-89 «Системы обработки информации. Защита криптографическая».

При генерации закрытых и открытых ключей обеспечена возможность генерации с различными параметрами в соответствии ГОСТ Р 34. 10-2001 / ГОСТ Р 34. 10-2012. При выработке значения хэш-функции и шифровании обеспечена возможность использования различных узлов замены в соответствии с ГОСТ Р 34. 11-94 и ГОСТ 28147-89.

Поддерживаемые типы ключевых носителей

- смарт-карты с использованием считывателей смарт-карт, поддерживающий протокол PС/SC;

- таблетки Touch-Memory DS1993 – DS1996 с использованием устройств Аккорд 4+, электронный замок «Соболь», «Криптон» или устройство чтения таблеток Touch-Memory DALLAS (только в Windows версии);

- электронные ключи с интерфейсом USB (USB-токены);

- сменные носители с интерфейсом USB;

- реестр ОС Windows;

- файлы ОС Solaris/Linux/FreeBSD.

CSP 3. 6CSP 3. 9CSP 4. 0CSP 5. 0

Windows Server 2016 x64*x64**x64

Windows 10 x86 / x64*x86 / x64**x86 / x64

Windows Server 2012 R2 x64x64x64

Windows 8. 1 x86 / x64x86 / x64x86 / x64

Windows Server 2012x64x64x64x64

Windows 8×86 / x64x86 / x64x86 / x64

Windows Server 2008 R2x64 / itaniumx64x64x64

Windows 7×86 / x64x86 / x64x86 / x64x86 / x64

Windows Server 2008×86 / x64 / itaniumx86 / x64x86 / x64x86 / x64

Windows Vistax86 / x64x86 / x64

Windows Server 2003 R2x86 / x64 / itaniumx86 / x64x86 / x64x86 / x64

Windows Server 2003×86 / x64 / itaniumx86 / x64x86 / x64x86 / x64

Windows XPx86 / x64

Windows 2000×86

Лицензию КриптоПРО CSP на бумажном носителе вы можете запросить у своего ответственного менеджера.

✅ Купите Крипто-Про КриптоПро CSP (лицензия на право использования СКЗИ КриптоПро CSP версии 5. 0), класс КС3 на одном рабочем месте Astra Linux Special Edition на официальном сайте

✅ Лицензия Крипто-Про КриптоПро CSP (лицензия на право использования СКЗИ КриптоПро CSP версии 5. 0), класс КС3 на одном рабочем месте Astra Linux Special Edition по выгодной цене

✅ Крипто-Про КриптоПро CSP (лицензия на право использования СКЗИ КриптоПро CSP версии 5. 0), класс КС3 на одном рабочем месте Astra Linux Special Edition, лицензионное программное обеспечение купите в Москве и других городах России

- Лицензии КриптоПро CSP купить по цене от 600 руб.

- Лицензии на продукты категории Защита информации купить по цене от 1350 руб.

- Лицензии на продукты категории Антивирусы и безопасность купить по цене от 1 руб.

В состав ПАК “КриптоПро OCSP” входят следующие компоненты:

- КриптоПро OCSP Server;

- КриптоПро OCSP Client;

- КриптоПро Revocation Provider.

Структурная схема компонент ПАК “КриптоПро OCSP” отражена на рисунке ниже.

КриптоПро OCSP Server

- Использует встроенный веб-сервер Microsoft Internet Information Services (IIS), поддерживающий различные методы аутентификации и протокол TLS (SSL);

- Поддерживает развёртывание нескольких экземпляров службы на одном компьютере;

- Может получать информацию о статусах сертификатов из следующих источников:

папка с одним или несколькими списками отозванных сертификатов (CRL);база данных Центра Регистрации ПАК “КриптоПро УЦ”;база данных Службы сертификации – Microsoft Certification Authority (база данных Центра сертификации ПАК “КриптоПро УЦ”), которая обеспечивает наибольшую актуальность статусов сертификатов в OCSP-ответах. - папка с одним или несколькими списками отозванных сертификатов (CRL);

- база данных Центра Регистрации ПАК “КриптоПро УЦ”;

- база данных Службы сертификации – Microsoft Certification Authority (база данных Центра сертификации ПАК “КриптоПро УЦ”), которая обеспечивает наибольшую актуальность статусов сертификатов в OCSP-ответах.

- Реализует разграничение доступа по списку контроля доступа, что позволяет задать ролевое разграничение доступа. Возможна посменная работа нескольких операторов службы, каждый из которых обладает своим ключом подписи OCSP-ответов;

- Поддерживает одновременное использование нескольких криптопровайдеров (CSP) на разных экземплярах службы. Например, один экземпляр может работать с использованием СКЗИ “КриптоПро CSP”, другой – с использованием криптопровайдера “Microsoft Base CSP”.

- Устанавливается с помощью Windows Installer.

При совместной работе ПАК “КриптоПро УЦ” и ПАК “КриптоПро OCSP Server” для предоставления пользователям актуальной информации о статусах сертификатов по протоколу OCSP рекомендуется использовать совмещенный режим работы. При этом, в качестве источника информации о статусах сертификатов используются базы данных Центра Сертификации и Центра Регистрации ПАК “КриптоПро УЦ”. Подробнее о данном режиме можно узнать здесь.

КриптоПро OCSP Client

“КриптоПро OCSP Client” представляет собой программную библиотеку, предоставляющую программный интерфейс встраивания этой библиотеки в конкретные прикладные системы для работы с протоколом OCSP. “КриптоПро OCSP Client” не имеет выделенного дистрибутива, его установка должна производиться совместно с установкой продукта, который использует его программный интерфейс. Модули для интеграции “КриптоПро OCSP Client” в установочный пакет другого продукта включены в комплект средств разработки “КриптоПро PKI SDK” вместе с соответствующим руководством разработчика.

В состав ПАК “КриптоПро OCSP” входит приложение КриптоПро OCSPUTIL, предназначенное для работы с протоколом OCSP в командной строке. Данное приложение позволяет создавать OCSP-запросы, получать OCSP-ответы, сохранять запросы и ответы в файлы, обрабатывать их. КриптоПро OCSPUTIL для выполнения своих функций использует “КриптоПро OCSP Client”, и содержит эту программную библиотеку в своём установочном пакете.

КриптоПро Revocation Provider

В операционных системах семейства Microsoft Windows встроена поддержка технологии Инфраструктуры открытых ключей. Многие приложения, работающие под управлением этих ОС, используют интерфейс CryptoAPI для осуществления функций криптографической защиты информации. Функции CryptoAPI используют, например, следующие приложения: Internet Explorer, Outlook Express, Outlook, Internet Information Server и др.

По умолчанию приложения, использующие CryptoAPI, осуществляют проверку статусов сертификатов с использованием списков отозванных сертификатов (СОС). СОС представляет собой список недействительных сертификатов, издаваемый периодически – например, раз в неделю. СОС не отражает информацию о статусах сертификатов в реальном времени, а также имеет ряд других недостатков, которых лишён протокол OCSP – протокол получения статуса сертификата в реальном времени. Режим установления статуса сертификатов по умолчанию реализован в модуле ОС – Microsoft Revocation Provider.

Но архитектура CryptoAPI предоставляет возможность подключения и внешних модулей проверки статуса сертификата. Таковым и является продукт “КриптоПро Revocation Provider”, который предназначен для встраивания проверки статусов сертификатов открытых ключей в режиме реального времени по протоколу OCSP в операционные системы семейства Microsoft Windows. При этом менять что-либо в самих приложениях не требуется. “КриптоПро Revocation Provider” вызывается автоматически каждый раз, когда приложение осуществляет действия с сертификатом.

Схема встраивания “КриптоПро Revocation Provider” в операционные системы семейства Microsoft Windows представлена на рисунке:

Основные характеристики “КриптоПро Revocation Provider”:

- Встраивает проверку статуса сертификатов по протоколу OCSP во все приложения операционной системы, работающие через CryptoAPI.

- Не требует модификации приложений, работающих через CryptoAPI, для использования своих возможностей.

- Автоматически проверяет статусы сертификатов OCSP-серверов.

- Автоматически проверяет, уполномочен ли OCSP-сервер Удостоверяющим центром, издавшим проверяемый сертификат, выдавать информацию о статусе данного сертификата.

- Настраивается через групповые политики.

- Даёт возможность настройки доверия к конкретным OCSP-серверам.

- При невозможности установления статуса сертификата по протоколу OCSP передаёт его в Microsoft Revocation Provider, который проводит проверку по СОС.

- Может осуществлять соединения по защищённому протоколу TLS (SSL).

- Устанавливается с помощью Windows Installer.

Загрузить “КриптоПро Revocation Provider”.

Операционная платформа компонент ПАК “КриптоПро OCSP”

Программно-аппаратный комплекс КриптоПро DSS 2. 0 предназначен для централизованного выполнения действий пользователей по созданию электронной подписи (ЭП), управления сертификатами и других криптографических операций с использованием ключей, хранимых в ПАКМ КриптоПро HSM (дистанционная («облачная») подпись), локально в мобильном приложении (мобильная подпись) или на рабочем месте пользователя (DSS Lite).

КриптоПро DSS 2. 0 обеспечивает:

Обращаем внимание: до издания ФСБ России требований, предусмотренных пунктом 2. 1 части 5 статьи 8 Федерального закона “Об электронной подписи”, и до осуществления подтверждения соответствия КриптоПро DSS 2. 0 изданным требованиям комплекс не может применяться для реализации функций, предусмотренных частью 2. 2 статьи 15 Федерального закона “Об электронной подписи”.

Поддерживаемые форматы электронной подписи

- Необработанная электронная подпись ГОСТ Р 34.10-2012 (и ГОСТ 34.10-2001);

- Усовершенствованная подпись (CAdES-BES, CAdES-T и CAdES-X Long Type 1);

- Подпись XML-документов (XMLDSig);

- Подпись документов PDF;

- Подпись документов Microsoft Office.

Требования к окружению

КриптоПро DSS 2. 0 предоставляет пользователям интерактивный веб-интерфейс для управления криптографическими ключами и создания ЭП под документами, которые пользователь загружает на КриптоПро DSS. Для работы с данным интерфейсом в случае неквалифицированной подписи необходим лишь веб-браузер.

При встраивании КриптоПро DSS в системы возможна работа через мобильное приложение myDSS, которое получает от сервера уведомления о поступлении документов на подпись и после одобрения операции пользователем отправляет криптографически защищенное подтверждение на сервер КриптоПро DSS.

Безопасность

Создание и хранение ключей электронной подписи пользователей осуществляется с использованием специального защищённого модуля КриптоПро HSM. Каждый пользователь получает доступ к своим ключам после прохождения процедуры надёжной многофакторной аутентификации в КриптоПро DSS. Дополнительно каждый ключевой контейнер защищается индивидуальным ПИН-кодом, который знает и может сменить только владелец ключа электронной подписи.

Пользователями КриптоПро DSS управляет оператор, который имеет возможность посредством веб-интерфейса или API выполнять следующие действия:

- создание пользователя;

- блокирование и удаление пользователя;

- генерация ключа электронной подписи пользователя;

- формирование и передача в удостоверяющий центр запроса на создание сертификата ключа проверки электронной подписи;

- установку полученного сертификата пользователю;

- настройку параметров аутентификации пользователей;

- аудит и формирование аналитической отчетности по выполняемым пользователями операциям;

- сброс пароля в случае его утраты пользователем.

Способы аутентификации

В зависимости от настройки, КриптоПро DSS 2. 0 может реализовывать следующие способы аутентификации пользователя:

- криптографическая аутентификация по алгоритму HMAC в соответствии с Р-50.1.113-2016 с помощью мобильного приложения myDSS или специального апплета на SIM-карте;

- двухфакторная аутентификация с использованием цифровых сертификатов и USB-токенов или смарт-карт;

- двухфакторная аутентификация с дополнительным вводом одноразового пароля, доставляемого пользователю посредством SMS (OTP-via-SMS) (только для неквалифицированной подписи или в качестве дополнительного фактора аутентификации).

Высокая отказоустойчивость и доступность

Обеспечивается с помощью горячего резервирования и кластеризации всех компонент КриптоПро DSS и КриптоПро HSM с помощью специализированных балансировщиков нагрузки (например, HAProxy) и SQL-кластера на базе технологий MS SQL Server AlwaysOn availability groups.

В случае нарушения функционирования любого из зарезервированных компонентов переключение на резервные, в т. размещенные на территориально-удаленных технологических площадках (Резервных ЦОД), осуществляется автоматически без участия обслуживающего персонала и без потери сохраненных данных.

Мониторинг функционирования и доступности

В составе с КриптоПро DSS может использоваться специальный программный комплекс класса Network Performance Monitoring and Diagnostics (NPMD) “КриптоПро Центр Мониторинга” для мониторинга работоспособности и оперативного уведомления администраторов СЭП о выявленных сбоях, ошибках функционирования и прочих внештатных ситуациях.

Сервис электронной подписи ООО «КРИПТО-ПРО»

Тестовый сервис электронной подписи

Порядок использования комплектаций ПАКМ «КриптоПро HSM» с компонентом «КриптоПро DSS 2. 0» для работы с квалифицированной электронной подписью

Носитель и облачное хранилище

Неквалифицированная электронная подпись, а точнее ее закрытый ключ, может храниться на носителе (токен или компьютер) или в облачном хранилище. В обоих случаях порядок работы с НЭП будет отличаться.

При выпуске сертификата НЭП закрытый ключ записывается на токен или в память компьютера. Для подписания документов потребуется:

- компьютер, настроенный для работы с электронной подписью

- закрытый ключ — на компьютере или на токене,

- лицензия на КриптоПро CSP или другое средство криптозащиты.

При подписании документа может понадобиться ввести пароль — от ключевого контейнера или токена.

НЭП в облачном хранилище

Закрытый ключ НЭП хранится на сервере удостоверяющего центра. Для подписания документа необходимо:

- сервис, который умеет обращаться к серверу УЦ. Например, подойдет Контур.Сайн, Клауд.Крипт.

- мобильный телефон, на который будет приходить смс-код, подтверждающий операцию. Так, при нажатии кнопки «подписать» запрос на подписание отправляется на сервер УЦ, обращается к закрытому ключу НЭП и для завершения операции требует подтвердить подписание смс-кодом.

Была ли полезна информация?

Не нашли ответ?

Задайте вопрос специалисту

Спасибо за ответ

Третий шаг. Установить сертификат из DSS в локальное хранилище.

Найти в папке Tools утилиту cptools и запустить ее. входящую в дистрибутив КриптоПро Cloud CSP.

Затем в открывшемся окне появится новый считыватель CLOUD с указанием контейнера с ключом из сервера КриптоПро DSS. Для продолжения необходимо ввести пароль (пин-код) от указанного контейнера.

Если все введено верно, то появится следующая запись. Это означает, что сертификат из сервера КриптоПро DSS успешно установлен на локальном рабочем месте.

Второй шаг. Установить КриптоПро Cloud CSP.

Криптопровайдер КриптоПро Cloud CSP доступен для скачивания по ссылке. Помимо дистрибутива в архиве будет также краткая инструкция по использованию. Установка дистрибутива не вызовет сложностей. Но есть одно условие, перед установкой КриптоПро Cloud CSP нужно предварительно удалить все другие криптопровайдеры.

КриптоПро Cloud CSP Лицензия на право использования (до 100 пользователей) 4236425

Наличие и доставка

Защита информации, Системы автоматизации,

Упакованный лицензионный комплект. Продукт на складе отсутствует. Поставка под заказ выполняется в течение 4-x недель после поступления предоплаты.

Лицензия на право использования (до 100 пользователей)

При электронной доставке вы получаете ключ активации программного продукта на e-mail. Таким образом могут доставляться ключи для частных пользователей или организаций. Срок доставки может отличаться у разных производителей.

Поставка: Упакованный лицензионный комплект. Продукт на складе отсутствует. Поставка под заказ выполняется в течение 4-x недель после поступления предоплаты.

Выберите товар

Добавьте товар в корзину и начните оформление заказа

Заполние данные

При оформлении заказа укажите email на который придет лицензия, телефон и имя

Оплатите

Выберите удобный способ оплаты

Пользуйтесь

Цифровая лицензия уже ждет вас на почте

Проверка ЭЦП на соответствие предъявляемым требованиям

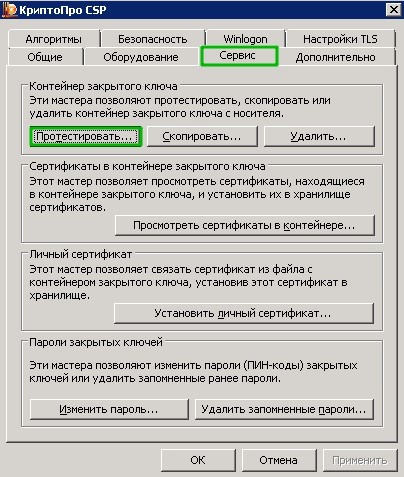

Для отображения свойств контейнера закрытого ключа, откройте Панель управления средства защиты криптографической информации (СКЗИ) «КриптоПро CSP» и перейдите на вкладку «Сервис» (Рисунок 1) и нажмите кнопку «Протестировать».

Рисунок 1 – Контрольная панель. Вкладка «Сервис»

Рисунок 2 – Окно «Тестирование контейнера закрытого ключа»

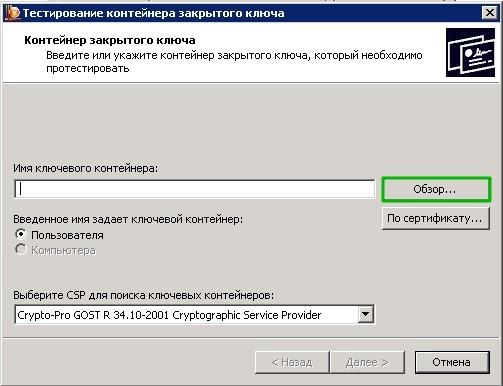

Откроется окно «Тестирование контейнера закрытого ключа» (Рисунок 2).

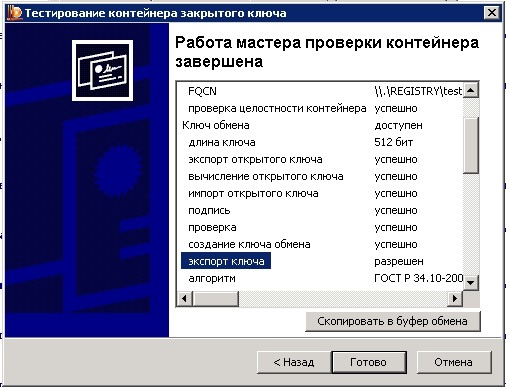

Введите пароль и нажмите кнопку «ОК». После этого откроется форма с результатом тестирования (Рисунок 3), в котором будет выведена информация о данном контейнере закрытого ключа ЭЦП.

Рисунок 3 – Итоговое окно «Тестирование контейнера закрытого ключа»

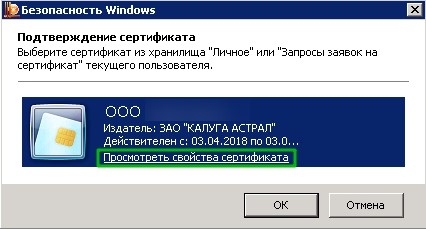

В открывшемся окне «Выбор сертификата» выберете связанный с экспортируемым закрытым ключом ЭЦП сертификат и нажмите на ссылку «Просмотреть свойства сертификата» (Рисунок 4).

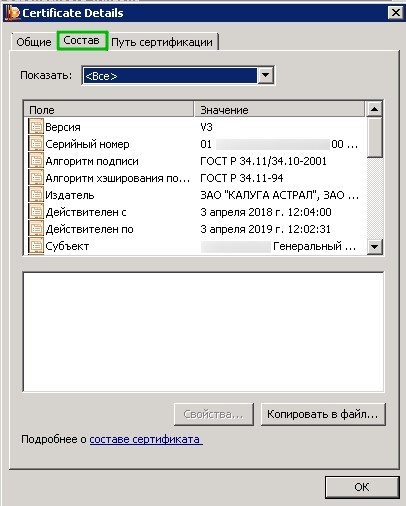

В окне «Детали сертификата» перейдите на вкладку «Состав» и проверьте следующие свойства (Рисунок 5):

Рисунок 5 – Свойства сертификатаАлгоритм хеширования подписи: ГОСТ Р 34. 11-94 / ГОСТ Р 34. 11-2012. Алгоритм подписи: ГОСТ Р 34. 10-2001 / ГОСТ Р 34. 10-2012. Внимание: Действующие алгоритмы вычисления хеш-функции: ГОСТ Р 34. 11-94 / ГОСТ Р 34. 11-2012, действующие алгоритмы формирования и проверки ЭЦП: ГОСТ Р 34. 10-2001 / ГОСТ Р 34. 10-2012. Инструкция по экспорту ЭЦП с локального ПК на съемный диск (USB флеш-накопитель)

Купить КриптоПро Cloud CSP 2. 0 в СНАБСОФТ

Прокупая лицензию КриптоПро Cloud CSP, за доступную цену вы получаете программу, которая предоставляет пользователям возможность работы с электронной подписью без привязки к конкретному приложению или сервису.

Особенности программы КриптоПро Cloud CSP

- Не требуются токены/ФКН — Cloud CSP предоставляет единую точку доступа к ключам пользователей и позволяет работать с ними через интерфейс CryptoAPI.

- Не требуется устанавливать на компьютер или мобильное устройство средство ЭП — необходим только КриптоПро CSP 5.0 и доступ к Интернету.

- Ключи пользователей защищены от компрометации — они создаются и хранятся в защищенном криптографическом устройстве КриптоПро HSM.

Если Вы не нашли необходимую лицензию на программу КриптоПро Cloud CSP 2. 0, планируете купить другую версию программы или Вас не устраивает стоимость лицензии КриптоПро Cloud CSP 2. 0, уточняйте возможность поставки, наличие и цены по телефонам:

Наши специалисты подберут для Вас оптимальное решение!

Четвертый шаг. Установить сертификат из КриптоПро DSS в КриптоАРМ.

В начале открываем программу КриптоПро CSP. Выбираем вкладку «Сервис» и кнопку «Просмотреть сертификаты в контейнере.

В списке ключевых контейнеров находим тот, чей тип считывателя называется DSS keys.

Выбрав нужный контейнер, нажать «OK» и «Далее». Затем в окне «Сертификат для просмотра» нажимаем «Установить». Появится сообщение об успешной установке сертификата в хранилище «Личные». Нажимаем «Готово».

Сертификат из облачного хранилища КриптоПро DSS успешно установлен. Открываем программу КриптоАРМ находим его в «Личном хранилище сертификатов». С этого момента, данный сертификат можно использовать для подписи любых файлов, находящихся на локальном компьютера.

Ключ подписи по прежнему хранится в облаке. Интернет и телефон по прежнему необходимы для подписи. Но теперь вы можете подписывать любые файлы без ограничений. Можете подписывать их прямо с рабочего стола не запуская браузер и не заходя на страницу веб-сервиса. Или подписывать из знакомого приложения.

Резюмируя, порталы и веб-сервисы, предлагающие облачную подпись становятся с каждым годом все более доступными и массовыми. Но в силу своей специфики у такого вида подписей есть ряд ограничений, главное из которых привязанность к определенной информационной системе. Решение КриптоПро Cloud CSP расширяет спектр применения облачной подписи, предлагая способ использовать ее в популярных приложениях, наподобие КриптоАРМ.

Хронология вебинара

Брошюра с описанием решения – КриптоПро DSS.

КриптоПро Cloud CSP Лицензия на право использования (до 200 пользователей) 4236430

Лицензия на право использования (до 200 пользователей)

Перенос ЭЦП в облако

В облако могут быть перенесены только крипто ключи выпущенные с СКЗИ КриптоПро.

Перенос производится в 2 этапа, они описаны ниже.

Проверка ЭЦП на соответствие предъявляемым требованиям

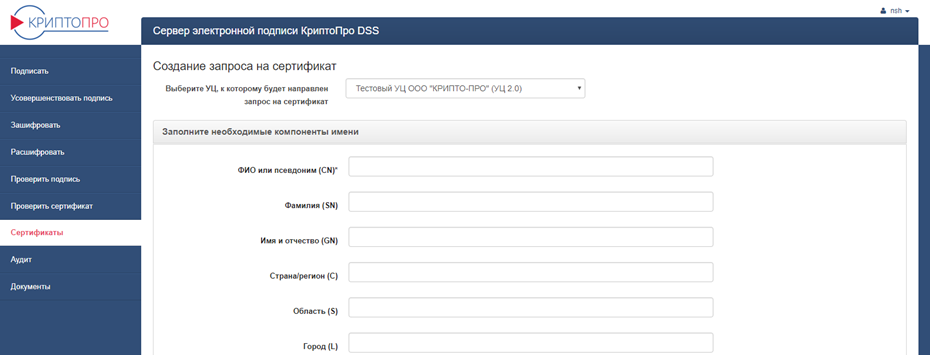

Первый шаг. Авторизоваться в КриптоПро DSS.

После авторизации становится доступен раздел «Сертификаты». Если нет действующих сертификатов, то можно создать запрос на новый сертификат. Для этого нужно выбрать УЦ и заполнить необходимые поля. При создании запроса в сервисе будет создан контейнер с ключами, и получен сертификат электронной подписи. В реальном обстоятельствах, ключ электронной подписи выдает Удостоверяющий центр.