- Алгоритм, основанный на разложении функций x(t), y(t), p(t) в ряды

- Что такое электронная цифровая подпись?

- Алгоритм, основанный на распознавании образов

- Что такое удостоверяющий центр?

- Алгоритм на основе вычисления матрицы расстояния

- А что не так с меткой времени и когда она должна заработать?

- Алгоритм аппроксимации кривыми безье

- Алгоритм сопоставления локальных экстремумов

- Виды электронной цифровой подписи

- Вместо p.s. будущее рынка уц и дтс

- Динамический метод

- Для чего стоит получить сертификат эцп?

- Как выбрать подходящую кэп?

- Как изменит ситуацию появление доверенной третьей стороны?

- Как получить кэп?

- Как проверить подлинность электронной цифровой подписи?

- Как работает эцп?

- Какие неочевидные проблемы «краткосрочности» обычной электронной подписи существуют сегодня?

- Какие решения для обхода «краткосрочности» базовой эп обычно используют?

- Методы распознавания подписи

- Примечания

- Сложный функционал проверки полномочий в дтс

- Физическая подпись (wet signature)

- Цифровая рукописная подпись

- Эцп и федеральный закон №54-фз

- Выводы: уже куда-то бежать или ждать?

Алгоритм, основанный на разложении функций x(t), y(t), p(t) в ряды

Разложение в ряды позволяет компактно хранить данные о подписи с возможностью исходных восстановления и отображает динамику написания подписи.

Функции X(t), Y(t), P(t) могут быть разложены по коэффициентам Фурье или вейвлет-разложения.

Далее сравнение подписей производится сравнением соответствующих массивов коэффициентов разложения. По полученному массиву коэффициентов разложения также возможно восстановление исходных функций.

При использовании вейвлет-преобразования уменьшается количество ошибок первого рода, при фиксированной ошибке второго рода.

Но следует отметить, что вейвлет-преобразование имеет большую вычислительную сложность алгоритмов, нежели преобразования Фурье, для которого существует алгоритм быстрого преобразования Фурье[15].

Часто сравниваются дополнительные характеристики подписи: отношение длины подписи к её ширине, угол наклона подписи, угол наклона между центрами половин подписи[16].

Что такое электронная цифровая подпись?

ЭЦП — это информация, которая дополняет электронный документ, подтверждая его подлинность и согласие человека с имеющимися в нем данными. Квалифицированная электронная цифровая подпись является аналогом рукописной и имеет юридическую силу.

Поэтому, если одна из заверивших документ сторон не будет соблюдать условий сотрудничества, вторая может использовать этот документ в суде как доказательство неисполнения обязательств оппонента.

Электронная цифровая подпись обладает рядом важных функций:

- Подтверждает авторство. В электронной подписи содержатся сведения о сертификате, в котором подробно прописаны данные о его владельце. Таким образом данные, подписанные сертификатом ЭП, указывают на авторство определенного лица или организации

- Имеет юридическую силу. ЭЦП позволяет оперативно в электронном виде подписывать договоры, сдавать отчеты, продавать и покупать ценные бумаги. Нет необходимости подтверждать важные документы лично, приезжая на другой конец страны.

- Защищает от фальсификации. Злоумышленники не смогут воспользоваться вашей подписью или подделать ее

- Подтверждает целостность документа. Исправить договор незаметно не получится: если ваш сотрудник, клиент или партнер подписал его, а потом изменил какие-либо сведения (случайно или умышленно), вы увидите это и сможете принять меры.

Алгоритм, основанный на распознавании образов

Популярные техники теории распознавания образов применимы и для распознавания подписи. Например, скрытая марковская модель и алгоритм динамического трансформирования времени (DTW алгоритм). Также возможны комбинации методов[6].

Подпись предварительно разбивается на участки следующим образом. Вычисляются координаты геометрического центра всей подписи, а затем подпись разбивается на два участка относительно центра масс. Далее разбиение продолжается на каждом участке. После завершения разбиения каждому участку подписи ставится в соответствие эллипс инерции.

Эллипсом инерции в данном случае называется эллипс, центр которого совпадает с геометрическим центром участка подписи, а сам эллипс строится аналогично эллипсу инерции физического тела, принимая массу точки подписи за единицу[7].

Что такое удостоверяющий центр?

Это организация, получившая официальное разрешение от ФСБ на осуществление деятельности, связанной с производством и продажей электронных цифровых подписей.

Удостоверяющий центр выполняет несколько функций:

- Создает персональные сертификаты. УЦ формирует ключи и сертификаты для создания электронных подписей, которые содержат контактные данные владельца и техническую информация о составе ЭП. С помощью персонального сертификата получатель заверенного документа может проверить ЭЦП, чтобы убедиться в ее принадлежности конкретному человеку.

- Предоставляет ЭЦП. Получить квалифицированную электронную подпись можно только в аккредитованном удостоверяющем центре. Его сотрудники создадут закрытый ключ и предоставят его только вам — владельцу ЭЦП.

- Обеспечивает проверку сертификатов. Удостоверяющий центр имеет собственную базу, в которой содержатся все выданные КЭП. Если вы сомневаетесь в подлинности подписи человека, который отправил вам документ, вы можете связаться с представителями УЦ и удостовериться в ее верности.

Алгоритм на основе вычисления матрицы расстояния

Результатом действия алгоритма является матрица расстояний, инвариантная относительно сдвига, поворота и изменения масштаба. Иными словами, если взять образец подписи, затем растянуть, повернуть и сдвинуть подпись, то матрица расстояний будет такая же как и у исходной подписи. Матрица вычисляется следующими действиями:

1. Центрируются исходные данные относительно среднего значения

- xi:=xi−xc{displaystyle x_{i}:=x_{i}-x_{c}}

2. Вычисляются нормированные на элемент, имеющий максимальную величину, координаты

- xi:=xi/max(x){displaystyle x_{i}:=x_{i}/max(x)}

3. Вычисляется матрица расстояния для всей совокупности нормированных координат[11]

- r=(r11r12..r1nr21r22..r2n….rn1rn2.rnn),rij{displaystyle r={begin{pmatrix}r_{11}&r_{12}&..&r_{1n}\r_{21}&r_{22}&..&r_{2n}\.&.&.&.\r_{n1}&r_{n2}&.&r_{nn}end{pmatrix}},r_{ij}} — расстояние между i-й и j-й координатами.

В дальнейшем, сравниваются матрицы расстояний двух подписей.

А что не так с меткой времени и когда она должна заработать?

Подчеркну, что, в первую очередь, меня интересует правовое закрепление использования метки времени и унификация формата ЭП с меткой времени, а не сами расширенные форматы ЭП (основанные на разных международных стандартах), в которых метка времени давно уже используется.

К сожалению, законодатель (до декабря 2021) и регуляторы (до сентября 2020) не раскрывали функционал «метки времени». Отсюда пошли различные несовместимые между собой форматы ЭП. Они вроде бы и являлись усиленными квалифицированными и были выполнены на сертифицированных средствах, но обмен документами с такими ЭП с автоматическим доверием между разными информационными системами в обход системы межведомственного электронного взаимодействия (СМЭВ) был невозможен.

На сегодня с меткой времени больше ясности, но пока она так и не закреплена в нормативно-правовых актах.

«Метка доверенного времени» (именно так указано в законе об ЭП, но я везде пишу просто «метка времени») добавлена изменениями к закону об ЭП от 27.12.2021 г. Правда этот термин упоминается однократно в ст. 2 «Основные понятия, используемые в настоящем Федеральном законе», и больше нигде не используется. Норма о метке времени вступает в силу одновременно с нормой о ДТС (с 01.01.2021 года), поскольку они связаны между собой.

Закон определяет «метку времени» так:

«Достоверная информация в электронной форме о дате и времени подписания электронного документа электронной подписью, создаваемая и проверяемая доверенной третьей стороной, удостоверяющим центром или оператором информационной системы […]».

Таким образом, метка времени может создаваться и проверяться ДТС, УЦ и оператором ИС, если она получена:

«[…]в момент подписания электронного документа электронной подписью в установленном уполномоченным федеральным органом порядке с использованием программных и (или) аппаратных средств, прошедших процедуру подтверждения соответствия требованиям, установленным в соответствии с настоящим Федеральным законом».

Почти год спустя (14 сентября 2020 г.) после появления метки времени в законе об ЭП вышел

«Об утверждении Формата электронной подписи, обязательного для реализации всеми средствами электронной подписи»

. Он, наконец-то:

- унифицировал формат ЭП,

- ввел требование к наличию «времени создания ЭП» в составе ЭП ( без четкого указания на метку времени),

- предусмотрел опциональную возможность включения списка отозванных сертификатов в состав электронной подписи.

Далее. В дополнение к приказу Минцифры России № 472 (где, как я написал выше, нет ни определения метки времени, ни ссылки на нее, но есть требование к размещению в составе ЭП

«времени создания ЭП»

) появилось 2 проекта правовых актов:

Очевидно, что ДТС для фиксирования

«определенного момента времени»

также нужна метка времени или сертификат ЭП, срок действия которого еще не истек. Метка времени должна быть одновременно и

«доверенной»

, и

«правильной»

(ДТС должна ее понимать). И, скорее всего, идеальный алгоритм проверки электронных документов с ЭП, в которых реализована метка времени, в ДТС будет следующем:

- Создание электронного документа с ЭП, где ЭП реализована средствами и в формате с поддержкой метки времени (приказ Минцифры России №472).

- Получение метки времени в ДТС или где-то еще (в УЦ или у оператора ИС).

- Встраивание метки времени (выданной «аккредитованным» сервисом – ДТС/УЦ/оператор ИС) в документ с ЭП.

И только если все эти этапы будут пройдены, ДТС сможет

«подтвердить действительность электронной подписи»

со всеми «плюшками и расширенными отчетами». Что из этого следует? Все, кто пожелает использовать ДТС для проверки документов с ЭП после истечения срока действия сертификата ЭП, должны иметь:

- ЭП расширенного формата (тот же приказ Минцифры России № 472, в котором, повторюсь еще раз, метка времени не определена);

- средства работы с ЭП (СКЗИ, прикладное ПО), которые поддерживают работу с метками времени (технически это может быть и отдельный файл с еще одной отсоединенной электронной подписью сервиса меток времени);

- соблюдение алгоритма по получению метки времени и встраивания ее в документ с ЭП.

, о котором я писал выше, предлагает сделать rfc 3161

«Time-Stamp Protocol (TSP)»

основой для формата метки времени и протокола взаимодействия со службой штампов времени. Кроме того, в документе предъявляются общие требования к алгоритму работы «службы штампов времени». Вот некоторые из них:

- использовать надежный источник времени;

- включать уникальное целое число в каждый новый штамп;

- включать в каждый штамп времени идентификатор политики безопасности (регламента), согласно которой он был создан;

- ставить штамп времени только для хэш-значения, вычисленного с использованием устойчивой однонаправленной хэш-функции;

- не включать в штампы времени какую-либо информацию, идентифицирующую запрашивающую сторону;

- подписывать каждый штамп времени ключом, сгенерированным специально для этой цели.

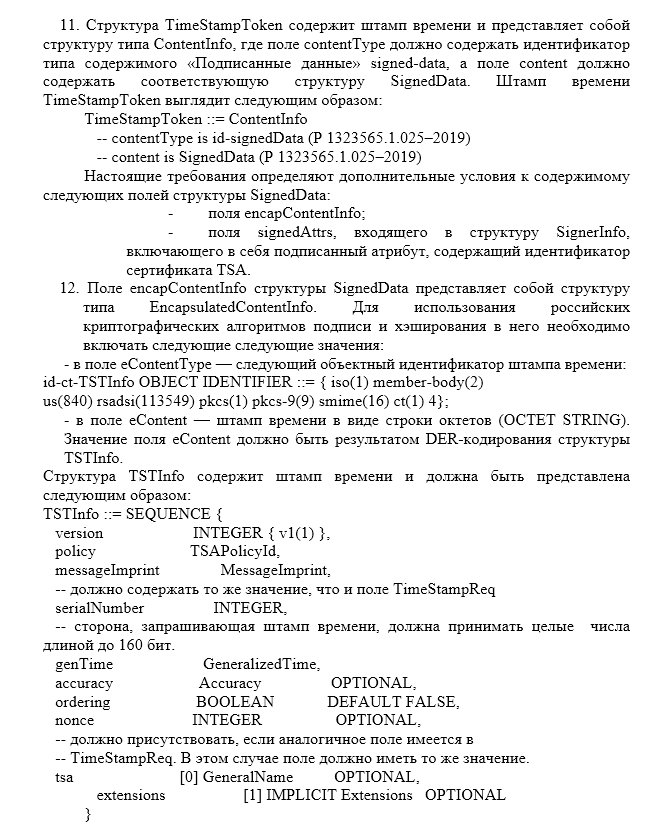

Если пропустить параметры, касающиеся протокола взаимодействия вызывающей стороны со службой штампов времени, то сама метка времени TimeStampToken будет выглядеть так:

На ум приходит пока только пара производителей СКЗИ, которые уже выпускают средства (серверную часть, библиотеки и клиентскую часть) для работы с меткой времени по rfc3161.

Нормативно-правовые акты регуляторов еще не приняты, тем не менее пазл с меткой времен начинает сходиться:

- есть требования к ЭП (приказ Минцифры России № 472, который определяет необходимость учитывать время создания ЭП);

- есть требования к службе и формату метки времени (проект приказа Минцифры, см. выше);

- есть требования к СКЗИ, в которых должна поддерживаться метка времени (проект приказа ФСБ, см. выше);

- есть требования к УЦ и ДТС, в составе которых должна быть реализована «служба меток доверенного времени» (тот же проект приказа ФСБ, см. выше).

Алгоритм аппроксимации кривыми безье

Со считывающего устройства считываются координаты точек подписи. Затем происходит разбиение массива точек на участки, например, по принципу выделения локальных экстремумов по осям[8] или разбиение точками пересечения линий подписи[9].

После этого на каждом из участков проводится кривая Безье на основе набора точек участка. Таким образом, каждому участку сопоставляется массив коэффициентов, задающих кривую Безье. Сравнение двух подписей осуществляется сопоставлением соответствующих участков подписей и дальнейшим сравнением коэффициентов при аппроксимирующем многочлене Безье на участках[10].

Алгоритм сопоставления локальных экстремумов

Распознавание подписи является достаточно схожей задачей по отношению к распознаванию человеческой речи. Поэтому существующие методы в области распознавания речи применимы к распознаванию рукописного текста с некоторыми дополнениями[12].

Одним из основных методов верификации является подход с использованием нейронных сетей и сопоставление точек динамических кривых методом динамической трансформации временной шкалы(DTW алгоритм). Метод DTW имеет некоторые недостатки: трудоемкость вычислений и приведение даже поддельной подписи к эталонному виду.

Чтобы устранить эти недостатки был предложен метод сравнения подписей на основе поиска соответствия экстремальных точек (extreme points warping, EPW)[13].

Из зависимости x(t) и y(t) выделяется последовательность максимумов и минимумов.

Поэтому следует находить соответствия между точками, заключенными между соответствующими минимумом и максимумом[14]. После того, как построено соответствие точек одной подписи точкам другой подписи, сравниваются непосредственно соответствующие друг другу точки разных подписей.

Виды электронной цифровой подписи

Существует три вида ЭЦП:

- Простая. Используется физическими лицами для подтверждения личных данных. Например, при входе на сайт Госуслуг или бесконтактной оплате покупок в торговых центрах.

- Усиленная неквалифицированная. Применяется юридическими лицами для определения автора документа, отслеживания вносимых в него изменений после заверения. Более надежна по сравнению с простой ЭЦП. Требуется в редких случаях.

- Усиленная квалифицированная. Самый надежный и используемый из всех видов ЭЦП. Является аналогом личной рукописной подписи и имеет полную юридическую силу. Применяется во всех сферах деятельности юридических лиц и ИП — от подписания договоров с контрагентами до взаимодействия с контролирующими и надзорными органами.

Вместо p.s. будущее рынка уц и дтс

И напоследок хотелось бы написать про возможное схлопывание рынка УЦ.

Этим же законом изменен срок аккредитации УЦ с 5 до 3 лет. Аналогичный срок – 3 года – определен для аккредитации ДТС. При этом значительно возросли требования к УЦ. Теперь необходимо:

- минимум 1 млрд рублей собственных средств (капитала) или 500 млн рублей капитала, но при этом один либо несколько филиалов или представительств УЦ должно быть размещено не менее чем в 3/4 субъектов России (аналогичное требование к ДТС);

- финансовое обеспечение ответственности за убытки, причиненные третьим лицам в размере не менее 100 млн рублей для УЦ (сейчас это 30 млн рублей). Для ДТС размер еще не определен.

По оценкам экспертов, увеличение требований к минимальному капиталу приведет к сокращению количества УЦ более чем в 10 раз уже в 2021 (примерно с 450 до 20-40). По аналогии не ожидается и появления значительного количества ДТС, которые, скорее всего, будут созданы при ключевых УЦ (Центробанке, налоговой службе, казначействе), чтобы обслуживать их внутренние потребности. Возможно, они появятся и при нескольких крупных «выживших» коммерческих аккредитованных УЦ.

Пользователям или разработчикам небольших прикладных систем (тех, кто хотел бы внедрить документооборот с облачной ЭП), конечно же, интереснее работать с независимыми от удостоверяющих центров ДТС, а также взаимодействовать со всеми или большинством крупных УЦ.

Существующим УЦ, полагаю, было бы интересно создать свои ДТС. Для них это фактически процессинговый центр по проверке постоянного потока документов с ЭП, выполненный на собственных продуктах и решениях. Тем более что закон явно не запрещает совмещать УЦ и ДТС в одном юрлице.

Динамический метод

Динамический метод предполагает, что человек расписывается в графическом планшете, который считывает подпись в режиме реального времени. Этот метод называют также «on-line» методом. Динамическая информация может содержать в себе следующие характеристики:

- пространственная координата конца пера x(t),

- пространственная координата конца пера y(t),

- давление конца пера на планшет,

- угол движения пера,

- наклон пера.

Динамический метод имеет более высокую степень надежности, так как, помимо статической информации, содержит дополнительную, динамическую. Соответственно, последний метод получил большую степень распространения[4].

[5].

Для чего стоит получить сертификат эцп?

- Участие в онлайн-торгах и аукционах. Электронная цифровая подпись может потребоваться для коммерческих и государственных закупок. Только с ней можно оставлять на торговых платформах заявки и заверять контракты.

- Работа на сайте Госуслуги. Получение ЭЦП дает возможность записаться на прием в государственное учреждение, подать заявления на оформление многих личных документов, оплатить штрафы и налоги, зарегистрировать автомобиль, и многое другое.

- Сдача отчетностей в налоговую. Для своевременного отправления деклараций о доходах в ФНС России или об алкоголе и пиве в ЕГАИС также стоит получить ЭЦП. Она может понадобиться и для работы на сайтах Росстата и Пенсионного фонда РФ.

- Удаленный документооборот. С помощью электронной цифровой подписи вы сможете отправлять отчеты, заявления, договоры и иные важные бумаги в своей организации и в другие компании.

Как выбрать подходящую кэп?

Существует множество тарифов сертификатов, предназначеных для различных нужд. Чтобы выбрать подходящую КЭП, следует учесть два важных параметра:

- Возможности подписи. Нет единой ЭЦП, которая могла бы подойти для всех сфер сразу. Чтобы работать с Госуслугами, требуется базовая КЭП. Для взаимодействия с коммерческими порталами требуется КЭП с расширениями (дополнениями) для ЭП. Кроме того, для регистрации на некоторых платформах существуют требования по получению КЭП в определенных удостоверяющих центрах. Поэтому выбирайте подпись, максимально соответствующую вашим потребностям.

- Стоимость сертификата. Кроме возможностей подписи стоит обратить внимание и на ее функционал. Нет смысла переплачивать за ненужные опции: если вам нужна ЭЦП для передачи отчетностей в ФНС России, нет необходимости покупать сертификат с доступом к торговым площадкам — достаточно получить стандартную КЭП. На стоимость влияет также назначение подписи. Для физических лиц, которым нужно работать только с сайтом Госуслуг, ЭЦП обойдется почти в 10 раз дешевле, чем организациям, участвующим в торгах на крупных площадках.

Как изменит ситуацию появление доверенной третьей стороны?

Мы добрались до самого главного. В дополнениях к 63-ФЗ «Об электронной подписи» от 27.12.2021 вместе с целым рядом изменений, в том числе юридическим признанием облачной ЭП, появляется институт доверенной третьей стороны (статья 18.1). Это новый вид организации, которая призвана обеспечить доверие при обмене электронными документами с ЭП.

Законом определяется перечень услуг, которые ДТС будут оказывать участникам электронного взаимодействия:

- по подтверждению действительности электронных подписей, используемых при подписании электронного документа, в том числе установлению фактов того, что соответствующие сертификаты действительны на определенный момент времени, созданы и выданы аккредитованными удостоверяющими центрами, аккредитация которых действительна на день выдачи этих сертификатов;

- по проверке соответствия всех квалифицированных сертификатов, используемых при подписании электронного документа, требованиям, установленным настоящим Федеральным законом и иными принимаемыми в соответствии с ним нормативными правовыми актами;

- по проверке полномочий участников электронного взаимодействия;

- по созданию и подписанию квалифицированной электронной подписью доверенной третьей стороны квитанции с результатом проверки квалифицированной электронной подписи в электронном документе с достоверной информацией о моменте ее подписания;

- по хранению данных, в том числе документированию выполняемых доверенной третьей стороной операций.

Иными словами, появляется аккредитованная организация (а не просто набор сервисов при аккредитованном УЦ), предоставляющая такой необходимый набор услуг:

- проверка действительности ЭП и сертификатов на определенный момент времени;

- проверка полномочий владельцев сертификатов ЭП;

- выдача квитанций с результатами проверки квалифицированной ЭП;

- ведение фактического реестра выполняемых (верифицируемых) операций.

По сути это все те задачи и соответствующие «аккредитованные» решения по проверке ЭП во времени, которые призваны обеспечить внешний доверенный электронный документооборот с ЭП и минимум среднесрочное хранение документов.

Как получить кэп?

- Подайте заявление в удостоверяющий центр. УЦ — аккредитованные Минкомсвязи организации, которые имеют право выдавать электронные подписи. Компания «Сигнал-КОМ» является одной из них. Вы можете связаться с нами, оставив заявку на сайте или позвонив по номеру 8 (495) 259-40-21.

- Вам отправят список необходимых документов для получения ЭЦП и образцы их заполнения. Также сотрудники УЦ пришлют счет на оплату.

- Вы вносите на счет удостоверяющего центра требующуюся сумму и предоставляете копии документов (позже потребуются оригиналы):

- Для физических лиц:

- Для юридических лиц и ИП:

- Паспорт.

- СНИЛС.

- Учредительные документы.

- Свидетельство ЕГРЮЛ/ЕГРИП.

- ИНН заявителя.

Важно: Если вы хотите получить электронную подпись для другого человека или целой организации, потребуется нотариально заверенная доверенность.

- Удостоверяющий центр проверяет полученные документы и подтверждает оплату. Обычно процедура занимает не более 3 дней. Если КЭП требуется срочно, за дополнительную плату можно сократить процесс до нескольких часов.

- После проверки документов вас приглашают в офис, куда вы приносите оригиналы всех вышеперечисленных документов и заверенные нотариусом копии.

- Вы получаете флешку-рутокен, которая содержит ключ, сертификат и программу для создания подписи.

Как проверить подлинность электронной цифровой подписи?

Как мы уже выяснили ранее, документ поступает к получателю в зашифрованном виде. И чтобы его посмотреть, необходим сертификат. Эта составляющая очень важна и является индивидуальной. Поэтому при получении подписанного вами документа адресат может удостовериться, что это именно вы заверили его, проверив сертификат. Сделать это очень просто:

- Получатель хеширует файл, как это сделал ранее отправитель.

- Расшифровывает ЭЦП с помощью открытого ключа, который есть в сертификате.

- Видит хеш, который вы отправили вместе с документом.

- Сравнивает с тем, который получился у него. Если хеши одинаковые, то документ не был изменен после заверения и имеет юридическую силу.

Как работает эцп?

При заверении документа электронной цифровой подписью срабатывает определенный алгоритм:

- Программа-шифратор преобразовывает файл в строку символов — хеш. Разные документы переводятся в разный набор символов, а одинаковые — в одинаковый.

- После хеширования программа зашифровывает строку с помощью закрытого ключа. Процесс аналогичен тому, как что-то кладется в коробку и запечатывается замком. Это и есть ЭЦП.

- Документ пересылается получателю, к нему прикладывается зашифрованный хеш и сертификат, где указаны контактные данные отправителя.

- С помощью сертификата адресат «распечатывает» хеш и может посмотреть документ. Если у него есть ЭЦП, обратное отправление документа происходит также по рассмотренному нами алгоритму.

Какие неочевидные проблемы «краткосрочности» обычной электронной подписи существуют сегодня?

Я работаю в подразделении, которое занимается прикладной интеграцией. Так сложилось, что нам не приходилось внедрять «штатную» ЭП для документооборота «из коробки» или внедрять готовые клиентские приложения для работы с ЭП. Почти всегда задачи внедрения сводились к встраиванию ЭП (включая разного рода автоматизации по обслуживанию жизненного цикла сертификатов, ключей и их носителей) в существующие и совсем не коробочные документообороты или в информационные системы, в том числе с длительным хранением документов.

На первых этапах проектирования процесс формирования ЭП больших сложностей обычно ни у кого не вызывал. Казалось бы, ну что тут? Сформировать хеш на документ и подписать его закрытым ключом с использованием базовых форматов электронной подписи, например, CAdES-BES или XAdES-BES.

А вот потребность в дальнейшем среднесрочном и долговременном хранение документов с ЭП, проверка ЭП в документообороте (в том числе автоматизированная) всегда в конечном итоге влияли на архитектуру решения. Усложнялись форматы ЭП, начиная от CAdES-T и XAdES-T (с метками времени) и заканчивая их расширенными и специальными «A»-версиями (Archival).

Так как осуществить проверку ЭП документа, хотя бы лет так через 10-15? (Опустим такую подробность, что, скорее всего, спустя столько лет не будет сертифицированных средств криптографической защиты информации (СКЗИ), поддерживающих нужные криптографические алгоритмы и нужные форматы, а необходимые средства просмотра электронных документов не будут запускаться на текущих ОС.)

Обратимся к закону об ЭП (от 06.04.2021 № 63-ФЗ). Какие условия признания (проверки) квалифицированной ЭП содержатся в статье 11 «Признание квалифицированной электронной подписи» (приведу только пункт 2 статьи, потому что именно он влияет на проверку документов с ЭП во времени):

Квалифицированная электронная подпись признается действительной […] при одновременном соблюдении следующих условий:

2) квалифицированный сертификат действителен на момент подписания электронного документа (при наличии достоверной информации о моменте подписания электронного документа) или на день проверки действительности указанного сертификата, если момент подписания электронного документа не определен.

Ключевая информация (особенно в контексте длительного хранения документов) тут взята в скобки. Квалифицированный сертификат не просто должен быть действительным на момент подписания электронного документа, но и сам момент подписания электронного документа должен быть зафиксирован, причем

«достоверно»

, – и это обязательное условие.

Законодатель не предложил и даже не намекнул на способы подтверждения достоверности информации о моменте подписания электронного документа. Впрочем, это нормально. Требования к процедуре должны раскрывать ответственные регуляторы. И спустя 9 лет, после того, как в конце 2021 года вышли изменения к закону об ЭП, Минцифры России и ФСБ России (в части работы с меткой времени, но об этом дальше), наконец-то, разработали проекты приказов.

Пока же бремя доказывания достоверности момента подписания все еще лежит на плечах разработчиков СКЗИ и на владельцах информационных систем. Например, полагаясь на открытые международные спецификации и стандарты, они вынуждены сами выбирать форматы ЭП, в том числе с меткой времени, и ждать, подтвердит или скорректирует их подход судебная практика.

Какие решения для обхода «краткосрочности» базовой эп обычно используют?

Единый стандарт для формата ЭП с меткой времени в процессе разработки. Самым очевидным, с точки зрения среднесрочного (5-10 лет) и долгосрочного хранения документов с ЭП, является реализация квалифицированной ЭП в одном из расширенных форматов (на усмотрение владельца ИС) как минимум:

- с внедренной меткой времени для достоверного определения момента подписания электронного документа сроком до 15 лет (теоретический максимальный срок действия сертификата ключа проверки ЭП «сервиса меток времени»);

- с информацией о факте проверки сертификата в виде приложенного ответа от OCSP-службы (службы онлайн-проверки статуса сертификата) или приложенного списка отозванных сертификатов (обеспечивающего подтверждение действительности квалифицированного сертификата на момент подписания), подкрепленных меткой времени.

К менее очевидным и менее распространенным решениям, обеспечивающим проверку ЭП документа через N-лет, относится создание доверенных сред хранения. В такую среду документ с ЭП помещается чаще всего еще во время действия выданного пользователю квалифицированного сертификата ЭП (например, сразу после подписания) с максимальным набором метаданных.

При помещении документа с ЭП в доверенную среду проверяется ЭП, статус сертификата, формируются расширенные отчеты о фактах проверок. После этого целостность документа и всех связанных с ним метаданных обеспечивается доверенной средой. К таким решениям можно отнести, например, и внутренние/отраслевые реестры крупных организаций, в которых регистрируется максимально возможный набор метаданных документа с ЭП (как минимум, атрибуты документа и его хеш, ЭП, идентификатор сертификата и сам сертификат ЭП, факт проверки сертификата с меткой времени, отдельно метка времени на ЭП).

При желании все это может быть подписано сверху технической подписью «архивариуса». В целом это подходит для внутренних нужд крупных компаний и организаций, где документы с ЭП не отчуждаются из системы или сама ЭП первично реализовывалась без метки времени.

Громоздкие доверенные среды хранения документов помогают избегать некоторых потенциальных проблем с компрометацией ЭП, так как подписанный документ сохраняется со всем набором метаданных. Но все же они не способствуют осуществлению электронного документооборота с ЭП между организациями.

Методы распознавания подписи

Задачу аутентификации пользователя по подписи можно разделить на несколько этапов.

Сначала происходит регистрация эталона подписи. Человеку предлагается несколько раз ввести подпись для сбора статистики. Затем происходит выявление и анализ уникальных характеристик пользователя, выражение этих характеристик количественно, а также определение эталонных данных и допустимое отклонение от них.

Под эталонными данными подразумевается массив, который ставится в соответствие личной подписи и с которым будет в дальнейшем производиться сравнение.

Далее происходит ввод образца подписи. На этом этапе выделяются характеристики введенного образца подписи аналогично регистрации эталона.

Методы распознавания подписи разделяются на два типа по способу получения данных[3].

Примечания

- ↑Дорошенко Т.Ю., Костюченко Е.Ю. (2021). «Система аутентификации на основе динамики рукописной подписи»(PDF). Доклады ТУСУРа, № 2 (32).

- ↑Колядин Д.В., Петров И.Б. (2005). «Алгоритм выделения экстремальных точек применительно к задаче биометрической верификации рукописной подписи»(PDF). Электронный журнал «ИССЛЕДОВАНО В РОССИИ».

- ↑VISHVJIT S. NALWA (2005). «Automatic On-Line Signature Verification»(PDF). PROCEEDINGS OF THE IEEE, VOL. 85, NO. 2.

- ↑Александр Прохоров (2000). «Мой дом – моя крепость, мое лицо – мой пропуск». КомпьютерПресс 7.

- ↑Э.С. Анисимова (2021). «Идентификация онлайн-подписи с помощью оконного преобразования Фурье и радиального базиса»(PDF). КОМПЬЮТЕРНЫЕ ИССЛЕДОВАНИЯ И МОДЕЛИРОВАНИЕ Т. 6 № 3 С. 357–364.

- ↑Faundez-Zanuy, Marcos (2007). «On-line signature recognition based on VQ-DTW». Pattern recognition. 40 (3): 981–992.

- ↑M. M. Lange, S.N. Ganebnykh (2005). «Classification of 2D Grayscale Objects in a Space of the Multiresolution Representation».

- ↑Колядин Д.В., Савин А.А. (2002). «О проблеме верификации подписи в системах контроля доступа». Обработка информации и моделирование. – М.: МФТИ, 2002: 81–89. Архивировано из оригинала 2021-11-29. Проверено 2021-11-20.

- ↑«Алгоритм разбиения подписи на фрагменты применительно к задаче повышения надежности распознавания личности по динамике написания паролей». Материалы 62-й научно-технической конференции СибАДИ. -Омск, т.Кн. 1.: 124–128. 2008. Архивировано из оригинала 2021-12-15. Проверено 2021-11-20.

- ↑«Cubic Bezier Curve Approach for Automated Offline Signature Verification with Intrusion Identification». Mathematical Problems in Engineering Volume, Article ID 928039. 2021.

- ↑«Инварианты как метод верификации по статистической подписи»(PDF). Знания-Онтологии-Теории(ЗОНТ-09). 2009.

- ↑«On-line cursive handwriting recognition using speech recognition methods». IEEE Conference on Acoustics, Speech, and Signal Processing. 5: 125–128. 1994.

- ↑«Online Signature Verification Using a New Extreme Points Warping Technique». Pattern Recognition Letters. 24: 2943–2951. 2003.

- ↑Колядин Д.В., , Савин А.А. (2002). «О проблеме верификации подписи в системах контроля доступа». Обработка информации и моделирование. – М.: МФТИ. Архивировано из оригинала 2021-11-29. Проверено 2021-11-20.

- ↑«Биометрическая аутентификация по динамическим характеристикам подписи». Каталог “СКУД. Антитерроризм”. 2009.

- ↑«Инварианты как метод верификации по статистической подписи»(PDF). Знания-Онтологии-Теории(ЗОНТ-09). 2009.

- ↑Александр Прохоров (2000). «Мой дом – моя крепость, мое лицо – мой пропуск». КомпьютерПресс 7’2000.

Сложный функционал проверки полномочий в дтс

Вернемся к ДТС и функционалу проверок правильности применения сертификатов ЭП и полномочий. В соответствии с изменениями в законе об ЭП от 27.12.2021 ДТС выступает в том числе в роли «авторизационного» центра, выполняющего:

- проверку соответствия всех квалифицированных сертификатов, используемых при подписании электронного документа, требованиям нормативных правовых актов;

- проверку полномочий участников электронного взаимодействия.

При этом первый пункт также должен включать проверку правильности применения сертификата квалифицированной электронной подписи (КЭП):

- ведомственной или организационной принадлежности УЦ, чей сертификат КЭП используется в конкретных электронных правоотношениях (правоотношения юридических лиц — УЦ налоговой службы; правоотношения финансовых, кредитных организаций — УЦ Центробанка; правоотношения лиц, представляющих органы государственной власти и органы местного самоуправления, — УЦ Федерального казначейства; правоотношения физических лиц – коммерческие аккредитованные УЦ);

- типа сертификата квалицированной электронной подписи (физлицо, юрлицо, ИП) на правильность его применения в конкретном электронном правоотношении.

Отдельно разберемся со вторым пунктом – проверкой полномочий. Кроме правильности применения типа сертификата выданного на физлицо, юрлицо или ИП, здесь должна выполняться проверка документа о полномочиях, который должен быть

«подписан КЭП уполномоченного в установленном порядке на принятие соответствующих решений должностного лица соответствующего государственного органа или органа местного самоуправления»

. Сами же полномочия должны быть

«определены на основании классификатора полномочий, который уполномоченный федеральный орган формирует, актуализирует»

. В соответствии со статьями 17.2 и 17.3 закона об ЭП необходимо также проверить наличие и содержимое электронной доверенности, поскольку именно она уполномочивает сторону на те или иные правоотношения. Таким образом, при проверке полномочий ДТС должна также проверять:

- документ о полномочиях, выданный физическому лицу;

- электронную доверенность, выданную физическому лицу (в случаях, обязывающих ее использование).

Выполнять данные проверки, конечно же, сможет прикладная система. Она понимает контекст электронных правоотношений, знает, какие полномочия и доверенности допустимы с сертификатами КЭП и с какими УЦ можно/нужно работать. Другой вопрос, как будет проводить такие проверки ДТС, ведь она не обладает информацией о контексте правоотношений.

«Авторизационные» операции при использовании сертификатов ЭП, с одной стороны, унифицировались. Специфицированные OID-ы в сертификатах ЭП теперь должны игнорироваться, а схемы авторизаций по принципу свой/чужой OID с 01.06.2020 вне закона. С другой стороны, разграничение полномочий и правила применения сертификатов ЭП трансформировались в более сложные процессы, которые еще должны быть отрегулированы к 01.01.2022.

В

проекте приказа ФСБ России«Об утверждении Требований к средствам доверенной третьей стороны, включая требования к используемым доверенной третьей стороной средствам электронной подписи»

разъяснений по «авторизационным» функциям ДТС так и не последовало. Например, пункт 2.3 проекта требований гласит:

«Компонент проверки полномочий должен осуществлять проверку полномочий должностного лица – отправителя электронного документа, являющегося владельцем сертификата ключа проверки электронной подписи».

Не ясно, где, например, проверка полномочий физического лица, действующего на основании документа о полномочиях или действующего на основании электронной доверенности? И какие именно полномочия должностного лица тут будут проверяться? Будем надеяться, что требования к применению доверенностей и полномочий, которые вступают в силу только с 01.01.2022, еще будут уточнены.

Сам же проект приказа определяет требования к набору компонентов средств ДТС и к функционированию компонентов средств ДТС. Большинство требований технические и организационно-технические и касаются информационной безопасности, что также несомненно очень важно, потому что позволит начать создавать «аккредитованные» ДТС.

Физическая подпись (wet signature)

Физическая подпись чернилами по бумаге по-прежнему остаётся базовым компонентом системы верификации документов, хотя в последнее время это уже не единственный и не самый надёжный способ верификации. Например, международная платёжная система MasterCard объявила об

при расчёте кредитной или дебетовой картой в США и Канаде. По статистике платёжной платформы, сейчас 80% покупок по карточке в США совершаются без подтверждения подписью, а с апреля 2021 года это количество может вырасти до 100%.

По мнению MasterCard, устранение собственноручной подписи — ещё один шаг в цифровой эволюции платежей и безопасности. Платёжная система пришла к выводу, что отказ от физической подписи никак не снижает безопасность платежей в современную эпоху, когда в массовое использование входят смарт-карты с чипами, токены авторизации, биометрические методы идентификации и новые цифровые платформы бесконтактных платежей вроде Masterpass.

Несмотря на распространённость физической подписи, визуально достаточно сложно отличить настоящую подпись от подделки. Даже две подписи одного и того же человека могут существенно различаться. Без проведения экспертизы вы не можете быть уверены, что полученный документ действительно подписан конкретным человеком, особенно если подпись документа выполнялась без свидетелей.

Верификация рукописной подписи требует специальной процедуры. Есть автоматизированные системы верификации, в которых алгоритмы распознавания подписи опираются на алгоритмы распознавания образов или математические методы анализа кривых. Существуют также специализированные учреждения (центры судебных экспертиз), где специально обученные эксперты выполняют экспертизу подлинности рукописной подписи.

Но в любом случае ни автоматизированная, ни экспертная оценка не может на полностью гарантировать, что конкретный экземпляр подписи действительно соответствует оригиналу. Если же рукописная подпись «простая», то есть состоит из малого количества элементов (1-2 буквы), то надёжно определить её подлинность объективно невозможно.

И в любом случае для проведения экспертизы требуется один или несколько «оригиналов» рукописной подписи, когда носитель подписи собственноручно расписывается в присутствии свидетелей. Только после этого можно установить, принадлежит ли ему копия, которая проходит экспертизу.

Цифровая рукописная подпись

Наконец, стоит упомянуть ещё об одной интересной технологии — цифровой рукописной подписи. ЦРП пока не закреплена в российском законодательстве, но есть основания предполагать, что в будущем это произойдёт. Например, в соседней Беларуси цифровые рукописные подписи

в банковской сфере.

ЦРП можно проставить:

- удалённо при помощи специальных программно-аппаратных средств (включая планшеты и дисплеи);

- при личном присутствии клиента.

По сути, ЦРП представляет собой цифровой аналог физической подписи. Это определённая попытка смягчить недостатки, присущие физической подписи, в том числе сложность определения аутентичности подписи.

Экспертизу ЦРП можно проводить практически мгновенно, используя программный подход. Цифровой планшет регистрирует не только очертания символов подписи, но и другие параметры, которые анализируются в процессе экспертизы физической подписи — положение конца ручки (стилуса) в определённые моменты времени, угол наклона ручки и оказываемое на планшет давление.

Например, на иллюстрации ниже показан пример информации, собранной с планшета в процессе динамического распознавания цифровой рукописной подписи: координаты стилуса, давление, азимут и наклон.

В случае с физической подписью перечисленные характеристики анализируют эксперты. Анализ ЦРП выполняется программно по перечисленным характеристикам с использованием техник распознавания образов, таких как алгоритм динамической трансформации временной шкалы, скрытые марковские модели и векторное квантование (нейронные сети Кохонена).

Динамическое распознавание рукописной подписи является примером поведенческой биометрии. Методы, основанные на поведенческой биометрии, считаются лучше защищёнными от подделки, чем физиологическая биометрия со статическим распознаванием (отпечаток пальца, радужная оболочка глаза, геометрия ладони и т. д.), хотя здесь возникают определённые трудности из-за вариативности характеристик. В этой области идёт активная научно-исследовательская работа.

Первый международный конкурс программ по верификации рукописной подписи: SVC (Signature Verification Competition) состоялся в начале 2004 года. Сейчас ежегодно проводится конференция ICFHR (International Conference on Frontiers in Handwriting Recognition), в рамках которой организовано несколько конкурсов.

Таким образом, со временем собственноручная подпись может получить «вторую жизнь» в цифровую эпоху, если её признают надёжным методом биометрической верификации и примут соответствующее законодательство для легализации ЦРП.

Эцп и федеральный закон №54-фз

Электронная цифровая подпись помогает упростить работу с онлайн-кассами. Она позволяет:

- Зарегистрировать ККТ через онлайн. Больше не нужно приходить в ФНС с кассой и ждать окончания процедуры несколько дней. Все необходимые документы можно послать на сайт Федеральной налоговой службы. А регистрация занимает всего 15 минут.

- Работать с сайтом ОФД. Для заключения договора с оператором фискальных данных необходимо получить сертификат ЭЦП. Для этого можно обратиться к партнеру ОФД, приехать в его офис и поставить ручную подпись. Но удобнее и быстрее сделать это онлайн.

- Взаимодействовать с ЕГАИС. Получить ЭЦП стоит и для отправления данных и подписания документов, касающихся алкогольной продукции.

Выводы: уже куда-то бежать или ждать?

«Легализация» хранения и дистанционного использования средствами УЦ облачной ЭП с 01.01.2021 должна запустить новый виток ее развития. Это касается увеличения количества внедряемых услуг на базе ЭП (особенно в наше ковидное время) и удобных сервисов работы с ЭП для мобильных клиентов и клиентов на рабочих местах, которые, в свою очередь, будут нуждаться во внешних обслуживающих сервисах проверки ЭП (на базе ДТС).

Скорее всего, либо под новый год, либо сразу же после праздников упомянутые мною приказы примут. Потом разработчикам СКЗИ потребуется еще месяца 3-4 для корректировки клиентского ПО и библиотек под новый формат ЭП с меткой времени и сервисы служб меток доверенного времени. К слову, последние у ключевых разработчиков СКЗИ уже реализованы и эксплуатируются как TSP-службы штампов времени.

Далее потребуется еще некоторое время на разработку функционала ДТС, явно не завязанного на какие-либо форматы, но необходимого по закону об ЭП:

- создание квитанций с результатом проверки КЭП в электронном документе;

- хранение данных, в том числе документирование выполняемых ДТС операций.

С учетом всех необходимых доработок ПО, а также организационных процедур на аккредитацию, ждать появления первых ДТС раньше лета 2021 года, думаю, не стоит. Может быть, ФНС и ключевой разработчик СКЗИ выпустят что-то раньше в качестве тестовой версии ДТС.

Услуги ДТС, очевидно, не будут бесплатными для всех, и все затраты прямо или косвенно лягут на участников электронного взаимодействия.

Появление на рынке ДТС должно в итоге способствовать появлению полезных сервисов (в первую очередь, в виде API для встраивания), которые смогут обеспечивать:

- подтверждение действительности электронных подписей,

- проверку полномочий участников электронного взаимодействия;

- формирование отчуждаемых квитанций с результатом проверки КЭП электронных документов;

- формирование меток времени, которые можно использовать не только для документов с ЭП, но и для электронной корреспонденции, для иных сервисов, требующих фиксации времени.

Эти сервисы можно будет встраивать в информационные системы, например:

- для среднесрочного хранения документов,

- для экспорта/отчуждения документов пользователям без опасения, что они станут непроверяемыми через год,

- для автоматизированного принятия решений на основании результата проверок ЭП.

Сервисы найдут применение и в мобильных клиентах разных информационных систем, в том числе для работы с облачной ЭП. Второй вариант соответствует недавно озвученному предложению Максута Шадаева, министра цифрового развития, связи и массовых коммуникаций России:

«Нам кажется, основной сценарий — использование электронной подписи на смартфоне. Такое техническое решение мы с коллегами согласовали, такая возможность есть».

Сказано это было в контексте поддержки министерством инициативы по бесплатной выдаче ЭП пользователям портала госуслуг.

Итого: заявленные изменения в законе об ЭП и предложенный функционал ДТС действительно интересны, долгожданны и обязательно будут востребованы. Метка времени (которая вводится одновременно с ДТС с 01.01.2021) «автоматически» решит проблемы среднесрочного хранения документов.

ДТС и унифицированный формат ЭП с меткой времени позволят осуществлять доверенный оборот документов с ЭП старше 1 года и проверять их после отчуждения из системы. Конечно, многое зависит от реализации, и в том числе от регламентов и приказов Минцифры России и приказов ФСБ России, которые в идеале должны привести к единому знаменателю технические решения по всем ДТС.