- Использование криптопро csp в outlook 2000

- Использование криптопро csp в outlook 2002/2003

- Использование криптопро csp в outlook 2007

- Как работают правила обмена codetwo

- Как это устроено

- Конфигурация outlook 2021

- Конфигурация outlook 2021

- Настройка outlook 2000

- Настройка outlook 2002/2003

- Настройка outlook 2007

- Настройка outlook express

- Настройте подпись электронной почты на exchange 2021

- Недостатки

- Отправка подписанных сообщений

- Отправка шифрованных сообщений

- Подписи outlook, созданные с помощью vbs и развернутые через gpo

- Подписи owa, развернутые через powershell

- Подписи электронной почты через правила транспорта

- Получение сертификата открытого ключа абонента для шифрования сообщений

- Пошаговое руководство

- Собственные ограничения управления подписями электронной почты exchange 2021

- Создаем цифровую подпись dkim в exchange 2021

- Сторонние решения для управления подписями электронной почты

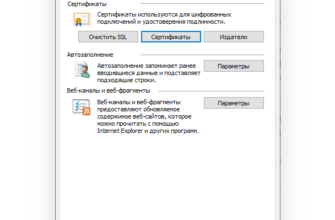

- Проверка сертификата на отзыв

Использование криптопро csp в outlook 2000

Использование средств криптографической защиты в Outlook 2000 для клиента во многом совпадает с использованием в Outlook Express.

Особенностями использования почтовой программы Outlook 2000 и сервера Exchange являются:

Использование криптопро csp в outlook 2002/2003

Особенностями использования почтовой программы Outlook 2002/2003 и сервера Exchange являются:

1. Криптопровайдер КриптоПро CSP поддерживает только формат S/MIME защищенных почтовых сообщений, и поэтому в настройках сервера Exchange должна стоять опция использования формата MIME и разрешения маршрутизации защищенных сообщений S/MIME.

2. Криптопровайдер КриптоПро CSP не поддерживает работу KMS сервера Exchange и хранения сертификатов открытых ключей в глобальной адресной книге. Поэтому для создания сертификатов открытых ключей должен использоваться внешний центр сертификации.

3. Для хранения сертификатов открытых ключей абонентов используйте локальную или общую (корпоративную) папку Контакты.

Использование криптопро csp в outlook 2007

Использование средств криптографической защиты в Outlook 2007 во многом совпадает с использованием в Outlook ранних версий. Однако стоит отметить следующие особенности:

1. Почтовая программа Outlook 2007 поддерживается только криптопровайдером КриптоПро CSP версии 3.0 (с установленным пакетом обновления SP2) и выше.

2. Криптопровайдер КриптоПро CSP поддерживает только формат S/MIME защищенных почтовых сообщений, и поэтому в настройках сервера Exchange должна стоять опция использования формата MIME и разрешения маршрутизации защищенных сообщений S/MIME.

3. Криптопровайдер КриптоПро CSP не поддерживает работу KMS сервера Exchange и хранения сертификатов открытых ключей в глобальной адресной книге. Поэтому для создания сертификатов открытых ключей должен использоваться внешний центр сертификации.

4. Для хранения сертификатов открытых ключей абонентов используйте локальную или общую (корпоративную) папку Контакты.

Как работают правила обмена codetwo

- Администратор создает правило подписи электронной почты в правилах обмена CodeTwo.

- Пользователь отправляет электронное письмо из своей учетной записи Exchange.

- На сервере Exchange агент транспорта CodeTwo Exchange Rules проверяет, соответствует ли электронная почта какому-либо из правил подписи электронной почты.

- Если результат положительный, подпись электронной почты вставляется в позицию, определенную администратором (например, под последним ответом электронной почты). Строки, содержащие пустые поля AD, не включаются.

- После обработки электронное письмо доставляется предполагаемому получателю.

- CodeTwo Exchange Rules обновляет папку «Отправленные» отправителя, чтобы отразить результат шага 4.

Как это устроено

- Администратор создает правило подписи электронной почты в EMC или EAC.

- Пользователь отправляет электронное письмо из своей учетной записи Exchange.

- При прохождении через сервер Exchange электронная почта проверяется на соответствие правилу подписи электронной почты. Если он соответствует определенным критериям, вставляется подпись электронной почты.

- После обработки электронное письмо доставляется предполагаемому получателю.

ПРИМЕЧАНИЕ. Механизм включает средства защиты от сбоев в случаях, когда электронная почта не может быть обработана (например, потому что она зашифрована). В подобных случаях Exchange может заключить исходное электронное письмо в конверт, проигнорировать (доставить электронное письмо без заявления об отказе) или отклонить электронное письмо.

Конфигурация outlook 2021

Откройте меню File (Файл), выберите пункт Options (Параметры). В открывшемся окне выберите в закладке Trust Center (Центр управления безопасностью) пункт Trust Center Settings (Параметры Центра управления безопасностью).

Выберите закладку E-mail Security (Защита электронной почты) и выберите Параметры.

Выберите личные сертификаты, соответствующие ключам подписи и шифрования, используя кнопку Choose (Выбрать).

Отображаемый диалог позволяет пользователю указать свои личные сертификаты, которые будут использоваться при выборе личных ключей пользователя для формирования электронной цифровой подписи и расшифровки входящих сообщений. Установите флаг Send these certificates with signed messages (Передавать сертификаты с сообщением).

Окно выбора сертификата:

После выбора сертификата необходимо ввести Security Settings Name (Имя конфигурации). В противном случае Outlook выдаст ошибку:

В закладке E-mail Security (Защита электронной почты) можно включить режимы Encrypt contents and attachments for outgoing messages (Шифровать содержимое и вложения исходящих сообщений) и Add digital signature to outgoing messages (Добавлять цифровую подпись к исходящим сообщениям) для того, чтобы шифрование и электронная подпись выполнялись автоматически для каждого сообщения.

Если эти режимы не включены, опции шифрования и подписи нужно будет включать для каждого отправляемого сообщения. В этом же диалоге дополнительно можно установить опцию Send clear text signed message when sending signed messages (Отправлять подписанные сообщения открытым текстом).

При включенном режиме подпись формируется в виде одного отдельного вложения для сообщения. Если режим выключен — текст сообщения и все вложения объединяются в единое целое и кодируются в соответствии с правилами кодирования BASE64, после чего результат кодирования подписывается.

Конфигурация outlook 2021

Откройте меню File (Файл), выберите пункт Options (Параметры). В открывшемся окне выберите в закладке Trust Center (Центр управления безопасностью) пункт Trust Center Settings (Параметры Центра управления безопасностью).

Выберите закладку E-mail Security (Защита электронной почты).

Выберите личные сертификаты, соответствующие ключам подписи и шифрования, используя кнопку Choose (Выбрать).

Отображаемый диалог позволяет пользователю указать свои личные сертификаты, которые будут использоваться при выборе личных ключей пользователя для формирования электронной цифровой подписи и расшифровки входящих сообщений. Установите флаг Send these certificates with signed messages (Передавать сертификаты с сообщением).

Окно выбора сертификата:

После выбора сертификата необходимо ввести Security Settings Name (Имя конфигурации). В противном случае Outlook выдаст ошибку:

В закладке E-mail Security (Защита электронной почты) можно включить режимы Encrypt contents and attachments for outgoing messages (Шифровать содержимое и вложения исходящих сообщений) и Add digital signature to outgoing messages (Добавлять цифровую подпись к исходящим сообщениям) для того, чтобы шифрование и электронная подпись выполнялись автоматически для каждого сообщения.

Если эти режимы не включены, опции шифрования и подписи нужно будет включать для каждого отправляемого сообщения. В этом же диалоге дополнительно можно установить опцию Send clear text signed message when sending signed messages (Отправлять подписанные сообщения открытым текстом).

При включенном режиме подпись формируется в виде одного отдельного вложения для сообщения. Если режим выключен — текст сообщения и все вложения объединяются в единое целое и кодируются в соответствии с правилами кодирования BASE64, после чего результат кодирования подписывает

Настройка outlook 2000

Выберите пункт меню Сервис, Параметры… и нажмите на закладку Безопасность. Нажмите кнопку Изменить настройки….

Выберите личные сертификаты, соответствующие ключам подписи и шифрования, используя кнопку Выбрать.

Отображаемый диалог позволяет пользователю указать свои личные сертификаты, которые будут использоваться при выборе личных ключей пользователя для формирования электронной цифровой подписи и расшифрования входящих сообщений.

Как уже было отмечено ранее, в диалоге выбора сертификата отображаются только сертификаты, имеющие совпадающий адрес электронной почты и разрешенные для защиты электронной почты.

Выберите пункт меню Сервис, Параметры… и нажмите на закладку Безопасность.

В отображаемом диалоге можно включить режимы Шифровать содержимое и вложения исходящих сообщений и Добавлять цифровую подпись к исходящим сообщениям для того, чтобы шифрование и электронная цифровая подпись

выполнялись автоматически для каждого сообщения.

Если эти режимы не включены, опции шифрования и подписи нужно будет включать для каждого отправляемого сообщения.

В этом же диалоге дополнительно можно установить опцию Отправлять подписанные сообщения открытым текстом. При включенном режиме подпись формируется в виде одного отдельного вложения для всех вложений.

Если режим выключен — сообщения и все вложения будут объединены в единое вложение с включенной в него цифровой подписью.

Настройка outlook 2002/2003

Выберите пункт меню Сервис, Параметры… и нажмите на закладку Безопасность. Нажмите кнопку Параметры.

Выберите личные сертификаты, соответствующие ключам подписи и шифрования, используя кнопку Выбрать. Отображаемый диалог позволяет пользователю указать свои личные сертификаты, которые будут использоваться при выборе личных ключей

пользователя для формирования электронной цифровой подписи и расшифрования входящих сообщений. Как уже было отмечено ранее, в диалоге выбора сертификата отображаются только сертификаты, имеющие совпадающий адрес электронной почты и

разрешенные для защиты электронной почты. Выберите пункт меню Сервис, Параметры… и нажмите на закладку Безопасность. В отображаемом диалоге можно включить режимы Шифровать содержимое и вложения исходящих сообщений и

Добавлять цифровую подписьк исходящим сообщениям для того, чтобы шифрование и электронная цифровая подпись выполнялись автоматически для каждого сообщения.

Если эти режимы не включены, опции шифрования и подписи нужно будет включать для каждого отправляемого сообщения.

В этом же диалоге дополнительно можно установить опцию Отправлять подписанные сообщения открытым текстом. При включенном режиме подпись формируется в виде одного отдельного вложения для всех вложений.

Если режим выключен — сообщения и все вложения будут объединены в единое вложение с включенной в него цифровой подписью.

Настройка outlook 2007

Выберите пункт меню Сервис, Центр управления безопасностью и нажмите на закладку Защита электронной почты. Нажмите кнопку Параметры.

Выберите личные сертификаты, соответствующие ключам подписи и шифрования, используя кнопку Выбрать. Отображаемый диалог позволяет пользователю указать свои личные сертификаты, которые будут использоваться при выборе личных ключей пользователя для формирования электронной цифровой подписи и расшифрования входящих сообщений.

Выберите пункт меню Сервис, Центр управления безопасностью и нажмите на закладку Защита электронной почты.

В отображаемом диалоге можно включить режимы Шифровать содержимое и вложения исходящих сообщений и Добавлять цифровую подпись к исходящим сообщениям для того, чтобы шифрование и электронная цифровая подпись выполнялись автоматически для каждого сообщения.

Если эти режимы не включены, опции шифрования и подписи нужно будет включать для каждого отправляемого сообщения. В этом же диалоге дополнительно можно установить опцию Отправлять подписанные сообщения открытым текстом. При включенном режиме подпись формируется в виде одного отдельного вложения для всех вложений. Если режим выключен — сообщения и все вложения будут объединены в единое вложение с включенной в него цифровой подписью.

Настройка outlook express

Выберите пункт меню Сервис, Учетные записи… и нажмите на закладку Почта. В отображаемом списке учетных записей выберите ту, которую необходимо настроить, и нажмите кнопку Свойства. В отображаемом диалоге выберите закладку Безопасность.

Отображаемый диалог позволяет пользователю указать свои личные сертификаты, которые будут использоваться при выборе личных ключей пользователя для формирования электронной цифровой подписи и расшифрования входящих сообщений.

Как уже было отмечено раннее, в диалоге выбора сертификата отображаются только сертификаты, имеющие совпадающий адрес электронной почты и разрешенные для защиты электронной почты.

Выберите пункт меню Сервис, Параметры… и нажмите на закладку Безопасность.

В отображаемом диалоге можно включить режимы Шифровать содержимое и вложения исходящих сообщений и Включить цифровую подпись во все отправляемые сообщения для того, чтобы шифрование и электронная цифровая подпись

выполнялись автоматически для каждого сообщения. Если эти режимы не включены, опции шифрования и подписи нужно будет включать для каждого отправляемого сообщения.

Нажмите кнопку Дополнительно. В отображаемом диалоге установите следующие режимы:

Шифровать при отправке шифрованной почты самому себе. Установка режима включения дает возможность отправителю расшифровывать отправленные им сообщения.

Добавлять мой сертификат при отправлении сообщений с подписью.

Установка этого режима автоматически будет добавлять сертификат отправителя ко всем сообщениям. Этот режим позволяет производить обмен сертификатами с использованием подписанного сообщения, а затем использовать полученные сертификаты для

последующего шифрования сообщений между адресатами.

Кодировать сообщения перед подписыванием (непрозрачная подпись). При включенном режиме сообщения и все вложения будут объединены в единое вложение с включенной в него цифровой подписью. Если режим выключен — подпись формируется в

виде одного отдельного вложения для всех вложений.

Автоматически добавлять сертификат отправителя в адресную книгу. При включенном режиме сертификаты, передаваемые в составе подписанного сообщения, будут автоматически добавляться в адресную книгу.

Проверять, не были ли отозваны сертификаты:

только при нахождении в сети – установка флага проверки приводит к тому, что каждая операция формирования или проверки электронной цифровой подписи будет сопровождаться проверкой на отзыв сертификата.

Для проверки на отзыв используется список отозванных сертификатов (CRL), информация о нахождении которого, записывается в виде дополнения в сертификате каждого пользователя. По умолчанию данная опция не включена, и Outlook Express

не отслеживает факта компрометации ключей пользователей.

никогда не проверять – проверка на отзыв не выполняется.

Настройте подпись электронной почты на exchange 2021

Выполните следующие действия, чтобы создать подпись электронной почты Exchange 2021:

- Для начала войдите в Центр администрирования Exchange.

- В центре администрирования Exchange щелкните поток обработки почты > правила.

- Затем нажмите «Создать» (значок ) и «Применить отказ от ответственности».

- Новое правило окно. Прежде чем приступить к созданию правила подписи, вы можете щелкнуть Дополнительные параметры, чтобы разблокировать дополнительные условия.

- Укажите название для вашего правила. Затем в разделе Применить эти правила, если… выберите условие, при выполнении которого будет срабатывать это правило. В моем случае это будет отправитель> внешний / внутренний.

- В следующем окне я устанавливаю местоположение отправителя внутри организации, чтобы правило применялось ко всем пользователям в организации.

- Если вы хотите сузить область действия правила, вы можете щелкнуть «Добавить условие», чтобы задать другое условие. Например, получатели находятся> вне организации. Таким образом, подпись получат только электронные письма, отправленные внешним получателям.

- Затем в разделе «Выполнить следующее» вы уже должны увидеть предварительно выбранное действие: «Применить заявление об отказе от ответственности к сообщению > добавить заявление об отказе от ответственности». Если нет, добавьте его, как показано на скриншоте ниже.

- Теперь введите текст своей подписи. Поскольку редактора WYSYWIG нет, вам нужно обернуть текст вашей подписи в HTML-код, если вы хотите, чтобы он выглядел более привлекательно.

Примечание: если вы не любите создавать HTML-подпись самостоятельно, вы можете использовать один из готовых к использованиюшаблоны подписи электронной почты или получить помощь от этого бесплатный генератор подписи электронной почты (он генерирует HTML-код выбранной подписи, поэтому вы можете просто скопировать / вставить его в текстовое поле Exchange)

Примечание: если вы не любите создавать HTML-подпись самостоятельно, вы можете использовать один из готовых к использованиюшаблоны подписи электронной почты или получить помощь от этого бесплатный генератор подписи электронной почты (он генерирует HTML-код выбранной подписи, поэтому вы можете просто скопировать / вставить его в текстовое поле Exchange) - Щелкните Выбрать один, чтобы выбрать резервное действие, если заявление об отказе не может быть добавлено.

Примечание. Вы можете выбрать одно из трех резервных действий. Перенос – это значение по умолчанию. Он добавляет исходное сообщение к новому сообщению в качестве вложения и вставляет подпись в это новое сообщение. Игнорировать не обращает внимания на правило, поэтому электронное письмо не получает подпись. Отклонить отбрасывает сообщение и уведомляет отправителя отчетом о недоставке.

Примечание. Вы можете выбрать одно из трех резервных действий. Перенос – это значение по умолчанию. Он добавляет исходное сообщение к новому сообщению в качестве вложения и вставляет подпись в это новое сообщение. Игнорировать не обращает внимания на правило, поэтому электронное письмо не получает подпись. Отклонить отбрасывает сообщение и уведомляет отправителя отчетом о недоставке. - Когда ваша подпись электронной почты будет готова, вы можете перейти к другим параметрам правила, например к исключениям, или завершить настройку, сохранив изменения.

- Отправьте тестовое сообщение, чтобы проверить, работает ли подпись должным образом.

Это оно! Ваша подпись электронной почты Exchange Server 2021 готова к работе.

Недостатки

- Невозможно вставить подпись электронной почты непосредственно под последним ответом или переадресовать в разговорах по электронной почте

- Встроенные изображения не поддерживаются

- Подписи электронной почты не отображаются на стороне конечных пользователей

- HTML-код необходимо ввести или вставить предварительный просмотр подписи электронной почты не требуется

- Не удаляет строки, содержащие пустые поля AD

Эти возможности доступны только при использовании Стороннее программное обеспечение.

Отправка подписанных сообщений

Для создания и отправки подписанного сообщения нажмите кнопку Создать или выберите пункт меню Файл, Создать, Сообщение.

Выберите получателя сообщения (поле Кому) и введите тему сообщения. Если письмо будет содержать некоторые файлы, добавьте их в письмо, используя кнопку Вложить.

Для отправки сообщения в подписанном виде нажмите кнопку, затем кнопку Параметры безопасности, и в отображаемом диалоге установите флаг Добавить в сообщение цифровую подпись.

После того, как сообщение подготовлено к отправке, нажмите кнопку Отправить.

Если сертификат, с помощью которого подписано сообщение, был отозван, то появится следующее предупреждение, а само сообщение не будет отправлено.

Отправка шифрованных сообщений

Для создания и отправки подписанного сообщения нажмите кнопку Создать сообщение или выберите пункт меню Файл, Создать, Сообщение.

Выберите получателя сообщения (поле Кому) и введите тему сообщения. Если письмо будет содержать некоторые файлы, добавьте их в письмо, используя кнопку Вложить.

Для отправки сообщения в зашифрованном виде проверьте состояние кнопки Зашифровать.

Она должна быть нажата и должен быть виден признак шифрованного сообщения в правой части экрана. После того, как сообщение подготовлено к отправке, нажмите кнопку Отправить.

При попытке зашифровать письмо на открытом ключе владельца отозванного сертификата, возникнет та же ситуация, что и при отправке сообщения, подписанного с помощью отозванного сертификата. А предупреждающее окно будет выглядеть так:

Подписи outlook, созданные с помощью vbs и развернутые через gpo

Хотя процедуру можно кратко разделить на два этапа (см. Ниже), на практике она может занять очень много времени. Чтобы использовать его, вам нужно не только научиться писать сценарии наVisual Basic и управлять Групповая политика в Windows Server, но выполняйте большое техническое обслуживание, даже когда подпись находится в производстве.

Подписи owa, развернутые через powershell

В Exchange вы можете централизованно разрабатывать и настраивать подписи пользователей OWA и Outlook в Интернете с помощью командлета PowerShell Set-MailboxMessageConfiguration. Эта функция доступна в Exchange 2021, Exchange 2021, Exchange 2021 и Exchange Online (Office 365).

Подписи электронной почты через правила транспорта

Начиная с Exchange 2007 * администраторы могут настраивать подписи электронной почты на уровне сервера непосредственно в консоли управления Exchange или в центре администрирования Exchange.

* В Exchange 2003 и более ранних версиях Exchange единственным способом централизованного управления подписями электронной почты является использование сторонних продуктов, таких как Правила обмена CodeTwo 2003.

Эта функция развивалась со временем. В Exchange 2007 разрешен только фиксированный текст с основными параметрами форматирования. В последующих выпусках Exchange добавлена поддержка динамических полей Active Directory, полноценного форматирования HTML и других параметров.

Подробнее об эволюции этой функции Уведомление об отказе от ответственности по электронной почте на стороне Microsoft Exchange Server.

Получение сертификата открытого ключа абонента для шифрования сообщений

Для шифрования сообщений в адрес других пользователей необходимо предварительно произвести обмен открытыми ключами сертификатов. Для этого обычно достаточно переслать подписанное сообщение в адрес требуемого абонента (сообщение посылается вместе с сертификатом отправителя).

Для контроля добавления выполните следующие действия. Откройте полученное подписанное письмо. Установите курсор на адрес отправителя и, нажав правую кнопку мыши, выберите пункт Add to Outlook Contacts (Добавить в контакты Outlook).

После этого нажмите Save & Close(Сохранить и закрыть). Если абонент с таким адресом уже существует, программа предложит, либо добавить новый контакт (Add new Contact), либо обновить сведения о выделенном контакте (Update information of selected Contact).

Пошаговое руководство

Установите подпись Outlook Web App с изображением с помощью PowerShell

Собственные ограничения управления подписями электронной почты exchange 2021

Когда вы управляете подписями электронной почты с использованием встроенных функций, следует помнить о нескольких ограничениях, связанных с этим решением:

- Редактор текста подписи – отсутствие редактора подписи WYSIWYG может вызвать затруднения при разработке сложных подписей электронной почты. Чтобы написать рабочий код, который правильно отображает подписи в различных почтовых клиентах, требуются некоторые продвинутые навыки HTML.

- Подпись всегда находится внизуцепочки писем – когда вы отвечаете на сообщение, вы, возможно, ожидаете, что подпись будет добавлена под вашим ответом. Но вместо этого вы вставляете подпись в самом конце электронного письма. Если обмен письмами продолжается, стопка подписей растет. Это поведение Exchange по умолчанию.

- Пробелы в подписях – информация о пользователе в подписях в большинстве случаев динамически извлекается из Active Directory. Однако, если некоторые поля в AD не имеют значений, никакая информация не может быть включена в подпись. В результате подпись содержит пробелы, не заполненные контактными данными. Например, вы можете увидеть пустое место вместо мобильного номера пользователя, например «Мобильный: [пустое место]».

- Нет подписей в отправленных элементах – собственные подписи Exchange добавляются на сервер, поэтому после нажатия кнопки «Отправить». Из-за этого вы не сможете увидеть свою подпись в папке «Отправленные», чтобы проверить, выглядит ли она должным образом.

Приведенные выше примеры – это лишь некоторые из ограничений подписи Exchange 2021. Если это неприемлемо для вашей компании, и вы хотите отформатировать подписи электронной почты с помощью WYSIWYG HTML-редактора, добавить подписи прямо под последним ответом или иметь возможность видеть подписи в отправленных элементах, вам необходимо использовать стороннее решение, например Правила обмена CodeTwo Pro.

Вам также может быть интересно прочитать:

Создаем цифровую подпись dkim в exchange 2021

Внимательный администратор, обеспокоенный проблемой спама давно зарегистрировал запись SPF, и внимательно поглядывал, как она устроена у других, для собственного интереса.

Не так давно еще крупные игроки использовали мягкую политику записей, т.н. soft fail.

“By contrast, Microsoft uses a soft fail. Many third-party vendors who send email messages on behalf of Microsoft for surveys, newsletters, and so on are outside the SPF record that Microsoft uses. Because Microsoft does not own that IP space but still wants those organizations to be able to send email messages on behalf of Microsoft, Microsoft uses a soft fail.”

Цитата из

https://ecpexpert.ru/en-us/kb/2640313

А самые внимательные администраторы наверное заметили изменение, произошедшие в этом плане в 2021 году- хотя статья

заливает

заявляет про soft fail, на самом деле политика в начале года слегка ужесточилась в сторону reject. И еще добавилась цифровая подпись для сообщений. На outlook.com политика пока мягче, поскольку значительно используется пересылка почты, которая

reject

не любит.

Еще одно изменение- появилась цифровая подпись у писем, о чем говорит наличие открытого ключа в той же TXT записи.

Итак, внимательный администратор, который во всем равняется на Microsoft, наверняка тоже захочет сделать себе замечательную цифровую подпись для сообщений после знакомства с содержимым статьи.

DKIM (Domain Keys Identified Mail) — технология удостоверения подлинности отправителя при помощи цифровой подписи, связанной с именем домена. Наличие данной подписи подтверждает, что письмо не было перехвачено и изменено после отправки с почтового сервера отправителя.

Цифровая подпись предназначена для определения достоверности электронного письма и служит для борьбы со спамом и фишингом.Письма получают цифровую подпись на почтовом сервере отправителя. Сам отправитель установить подпись не может, если только он не является администратором того сервера, с которого отправляется письмо.

Если на странице чтения письма в поле От кого вы видите серый значок Цифровая подпись не является достоверной, рекомендуется с осторожностью отнестись к содержанию письма.

Не так давно еще цифровую подпись в Exchange можно было установить решениями сторонних поставщиков, что не все могли оценить по достоинству. Сообществом однако предлагался проект OpenDKIM, который после постукивания молотком тоже был вполне хорош, и годился для цифровой подписи электронных писем.

Сегодня я бы хотел поговорить о проекте dkim-exchange,который не требует Linux решений и финансовых затрат.

Решение построено на базе транспортного агента, устанавливающегося в дополнение к остальным агентам транспорта, и оказывается проще простого в установке и применении. Итак, скачиваем дистрибутив.

Внимательно смотрим справку и содержимое.

Программа состоит из конфигурационного файла configuration-dkimsigner-exe-config, в формате xml, в который записываются настройки, и файла программы, запустим его, открыв EMS с повышенными привилегиями, и запустив Configuration.DkimSigner.exe

Убедимся также, что политика разрешает выполнение скриптов

Set-ExecutionPolicy Unrestricted

Особенных трудностей интерфейс не составляет, и для тех, кто желает, можно делать все скриптом, не пользуясь мастером.

Итак, просто нажмем Install, в фоновом режиме установится агент, который будет подписывать наши сообщения, и служба транспорта будет перезапущена.

Агент должен быть последним в списке приоритета, дополнительных настроек не требует, совместим с Exchange начиная с 2007 и поддержкой до самых последних версий.

Итак, после установки агента осталось сделать совсем немного:

перейдем на вкладку Dkim settings и поменяем уровень журналирования на более полный- Debug.

При конфигурировании это нам пригодится, в дальнейшем понизим настройки для того, чтобы видеть только ошибки, когда программа будет нормально работать.

В данный момент можно ничего не менять, однако отмечу, что мы можем изменить алгоритм подписи, а также выбрать заголовки, которые хотим подписывать по желанию. Настройки сразу уходят в применение по нажатию кнопки Save Settings.

Едем дальше- на вкладку Domain Settings

Добавим здесь домен кнопкой Add, который мы хотим подписывать. Далее сгенерируем ключ нужной длины. например возьмем килобитный для начала, и укажем селектор- тот хост, который отвечает за отправку почты в организации. Нам сразу же предложат созданную на основе приватного и публичного ключей запись в строке Suggested DNS Record, можем использовать ее. Кнопкой Existing DNS Record можно проверить существующую запись во внешней DNS зоне, которую мы сейчас пойдем создавать.

Если вам хочется больше свободы, то запись можно создать во многих онлайн сервисах, которые помогут ее сконструировать так же, как и мастер. Например, вот этот сайт

Получив от нас необходимые настройки, создаст запись Show DNS Record:

Итак, нам надо создать в нашей зоне запись вида mx1._domainkey.razbornov.ru IN TXT, т.е.

имя селектора _domainkey и имя нашего домена. Нет ничего проще- в панели хостинга создаем запись, вот как это выглядит, смотрим запись внизу:

к верхней записи на скриншоте вернемся чуть позже.

Итак, мы настроили программу, создали запись в DNS. Через несколько часов, когда изменения применяться, можно проверять настройки. Самый простой способ- присылать письма на сервис, который гордо показывает, что письмо подписано цифровой подписью, вот так:

В заголовках сообщения тоже должен быть результат: dkim=pass header.

Во время отправки писем поглядываем в журнал:

Видно (идем от выделенной строки вверх). что есть сообщение, которое агент вознамерился подписать цифровой подписью. Агент создает хэш и подписывает сообщение, после этого оно передается на отправку.

Чтобы проверить, что о себе там думает агент подписи сообщений, отправим проверочные письма на адреса

[email protected]; autorespond [email protected]; [email protected];

либо можно воспользоваться сервисом, о котором я уже писал.

Поиск и устранение неисправностей:

Отключение и удаление агента

Временно отключить или удалить агента можно командами:

1. Останавливаем службу транспорта Net Stop ‘MSExchangeTransport‘,

2. Отключаем агента Disable-TransportAgent ‘Exchange DkimSigner’,

3. При необходимости удаляем его привязку Uninstall-TransportAgent -Identity ‘Exchange DkimSigner’

4. Запускаем транспорт обратно Net Start ‘MSExchangeTransport’.

5. Удаляем файлы

Так же для удаления можно воспользоваться прилагаемым к установке скриптом “.uninstall.ps1“, его использование аналогично установке. Проще, конечно, использовать графический мастер- все настройки в нем есть.

Полезные ссылки:

http://www.port25.com/support/domainkeysdkim-wizard/

https://www.unlocktheinbox.com/dkimwizard/

http://dmarc.org/

http://dkim.org/

http://engineering.linkedin.com/email/dmarc-moving-monitor-reject-mode

http://www.mail-tester.com/web-EE47Ci

P.S. После того, как мы сегодня постотрели. как подписывать сообщения. хотелось бы сказать еще пару слов.

Во-первых, призываю простимулировать разработчиков ПО небольшой суммой, которая безусловно, лишней им не будет.

Во-вторых, когда Вы освоитесь с DKIM подписью, советую создать еще и политику DMARC.

Это связка записи SPF и DKIM. Можно просто создать политику, говорящую о том, что любые наши письма будут подписаны, как на скриншоте, к которому я обещал вернуться. Это будет запись вида

v=DMARC1; p=reject. Такая запись говорит о том, что не подписанные цифровой подписью письма не должны приниматься, как соответствующие заявлению политики.

Интересно заметить, что даже если Вы

не осилили статью

не используете DKIM, то неплохо бы создать все равно политику DMARC, говорящую о том, что политика у Вас есть, а никаких действий с письмами предпринимать не нужно. Это будет запись вида v=

DMARC1

; p=

none.

Как ни странно, но создание такой вот записи в DNS без настройки DKIM даст вам дополнительные положительные баллы при анализе Ваших писем сторонними почтовыми системами. И это очень правильно- делаете хоть что-то уже молодцы- осталось всего пару шагов для полноценной подписи сообщений и политик их применения, не так ли?

P.S. Если Вы пользуетесь продуктом, не забывайте отослать копейку автору, дабы поддержать его в благом начинании. Напомню, что есть уйма коммерческих решений, к которым за их цену Вы бы и близко бы не подошли. А автор сделал народный проект.

Сторонние решения для управления подписями электронной почты

Из-за ограничений, присутствующих во всех вышеупомянутых подходах к управлению подписями электронной почты, многие администраторы и маркетинговые группы выбирают сторонние приложения, предназначенные для преодоления этих препятствий.

Правила обмена CodeTwo продукты являются одними из самых популярных в этой категории.

Проверка сертификата на отзыв

Периодичность издания списков отозванных сертификатов (СОС) определяется Удостоверяющим центром. Центр Сертификации издает СОС и публикует его в сетевом справочнике (при его наличии).

Пользователи должны регулярно обновлять СОС, хранящийся в локальном справочнике сертификатов, с использованием доступных средств.

Для контроля проверки сертификатов на отзыв выполните следующие действия.

Откройте полученное подписанное письмо. Нажмите кнопку — признак подписанного сообщения. Как уже было отмечено раннее, для автоматической проверки подписи на отзыв необходимо установить флаг Проверять, не были ли отозваны сертификаты:

только при нахождении в сети. В противном случае, в открывшемся диалоге в закладке Безопасность увидите следующее:

При установленном флаге проверки, если сертификат не отозван, в графе Состояние отзыва получите Сертификат не был отозван, или не удалось получить информацию об отзыве этого сертификата.

Если же сертификат отозвали, то при открытии письма появится предупреждение:

А при нажатии кнопки, в открывшемся окне во вкладке Безопасность будет значиться: Этот сертификат был отозван.

.png)