Госдума вводит госмонополию на выдачу электронной подписи для юрлиц

8 ноября 2021 года стало известно, что Государственная Дума приняла в первом чтении законопроект о внесении поправок в Закон «Об электронной подписи». Документ был разработан рядом сенаторов и депутатов и предполагает серьезную реформу удостоверяющих центров электронной подписи.

Действующий с 2021 г. Закон «Об электронной подписи» вводит три вида подписей: простую, усиленную и квалифицированную. Простой подписью является любая технология, об использовании которой договорились стороны. Усиленной подписью является подпись, выданная удостоверяющим центром.

Квалифицированная подпись – это подпись, выданная аккредитованным удостоверяющим центром. Аккредитацией занимается Минкомсвязи. Такого рода подпись признается аналогом собственноручной.

Принятый в первом чтении законопроект увеличивает минимальный размер чистых активов аккредитованного удостоверяющего центра с 7 млн руб. до 1 млрд руб., а минимальный размер финансового обеспечения – с 30 млн руб. до 200 млн руб. Если у удостоверяющего центра есть филиалы в как минимум двух третях российских регионов, то минимальный размер чистых активов может быть сокращен до 500 млн руб.

Срок аккредитации удостоверяющих центров сокращается с пяти до трех лет. За нарушения в работе удостоверяющих центров технического характера вводится административная ответственность. А за умышленные действия сотрудников удостоверяющих центров, помимо административной, вводится еще и уголовная ответственность.

На этом требования не заканчиваются. Юридические лица смогут использовать только квалифицированные электронные подписи, выданные удостоверяющим центром Федеральной налоговой службы (ФНС). Дополнительно при заключении сделок будут применяться квалифицированные электронные подписи физических лиц, уполномоченных действовать от лица соответствующих юридических лиц.

В случаях с кредитными организациями, некредитными финансовыми организациями и платежными системами будут применяться квалифицированные электронные подписи, выданные удостоверяющим центром Центробанка. В случаях с органами госвласти и местного самоуправления, а также их должностными лицами будут применяться квалифицированные электронные подписи, выданные удостоверяющим центром Федерального казначейства.

То есть фактически государство вводит монополию на выдачу электронных подписей юридическим лицам. В случае одобрения законопроекта норма об обязательном получении подписей в удостоверяющих центрах ФНС и Центробанка вступит в силу через два года.

Сертификаты квалифицированных электронных подписей и аккредитация удостоверяющих центров, выданные до опубликования данного закона, будут действительны до конца срок их действия, но не более двух лет. Правительство поддержало предлагаемый законопроект.

В то же время принятый Госдумой в первом чтении законопроект предоставляет возможность использования облачной электронной подписи. С этой целью удостоверяющие центры смогут хранить ключи проверки электронных подписей и, по поручению их владельцев, создавать с их помощью электронные подписи.

Также вводится понятие доверенной третьей стороны. Она будет проверять подлинность электронной подписи в электронных документах в конкретный момент и проверять подлинность электронных подписей, выданных за рубежом. Доверенные третьи лица должны будут проходить аккредитацию в Минкомсвязи. Ожидается, что в России появится около 20 таких лиц.

В связи с этим вводится еще одно понятие – метка доверенного времени. Это достоверная информация в электронной форме о дате и времени подписания электронного документа электронной подписью, создаваемая и проверяемая доверенной третьей стороной, удостоверяющим центром либо оператором информационной системы[11].

Путин разрешил получать еще один вид электронной подписи онлайн

Президент России Владимир Путин подписал федеральный закон, согласно которому создание сертификатов ключей проверки усиленных неквалифицированных электронных подписей (НЭП) и их выдачу можно будет производить заочно. Нормативный акт опубликован на сайте Кремля 23 июня 2020 года и вступает в силу с 30 июня 2020 года.

Для того, чтобы получить сертификат ключа проверки усиленной неквалифицированной электронной подписи заочно, человек должен подать заявление онлайн, прибегнув к простой электронной подписи, ключ которой он получил очно. Удостоверяющий центр при этом обязан взаимодействовать с Единой системой идентификации и аутентификации, гражданами и организациями с применением соответствующих средств защиты информации.

Ранее для получения сертификата ключа проверки усиленной неквалифицированной электронной подписи заявителю необходимо было раз в год приходить в удостоверяющий центр.

Нововведение закона, «конечно же, упростит пользователям получение неквалифицированной электронной подписи, но в той или понизит общий уровень доверия к электронной подписи вообще и ее разновидностям в частности, заявил TAdviser заместитель генерального директора «Аладдин Р.Д.»Алексея Сабанова.

| Большинство из тех, кто стоял у истоков рождения PKI (сервисов для управления ключами и цифровыми сертификатами пользователей, программ и систем) в России, с грустью смотрят на ее развитие. Вместо повышения технических требований к доверенным сервисам удостоверяющих центров, к примеру, сервисам подписи, валидации, аутентификации, проверки полномочий, гарантированной доставки, и увеличения доверия к цифровым транзакциям мы вводим только финансовые и юридические требования. А потом меняем коней на переправе. В условиях непрерывно растущих киберугроз такая стратегия может привести, а может и не привести к желаемому результату. Хочется верить в лучшее, – отметил Алексей Сабанов. |

По его словам, будучи удобным, заочное получение неквалифицированной электронной подписи дает возможность гораздо легче получить ее злоумышленникам, а не заявителю.

По мнению коммерческого директора «КриптоПро»Юрия Маслова, появление нового закона «глобально ничего не поменяет – ничего не упростит и не усложнит».

Он также пояснил изданию, что удостоверяющие центры, выдающие сертификаты проверки ключей усиленных неквалифицированных электронных подписей, сами определяют свой порядок работы сами и сами же его реализуют. Это, по его словам, связано с рядом факторов.

Помимо того, он обратил внимание, что порядок применения усиленной неквалифицированной электронной подписи определяется соглашением, заключаемом между участниками электронного электронного документооборота.

Говоря о рисках, которые повлечет за собой новый закон, он отметил, что это будут риски, связанные с использованием простой электронной подписи.

Количество пользователей неквалифицированной электронной подписи в результате нового закона, по мнению Юрия Маслова, не увеличится.

Совет федерации призывает утвердить единую эцп

В июле 2021 года стало известно, что осенью Совет Федерации намерен провести проверку подготовки нормативных актов, касающихся создания унифицированной электронно-цифровой подписи (ЭЦП). Как выяснили СМИ, в том случае, если сенаторы не будут удовлетворены итогами проверки, они выступят с законодательной инициативой о введении единой ЭЦП.

(Ранее Правительство РФ продлило действие закона «Об электронной цифровой подписи» еще на год). Эксперты не уверены, что идея будет реализована: речь идет об огромном бизнесе, прикрывать который будет не выгодно ни удостоверяющим центрам, ни чиновникам [16].

Впервые вопрос о том, что действующий закон об ЭЦП необходимо дополнить поправками, позволяющими должностным лицам использовать одну подпись для всех информационных систем, поднимался сенаторами еще в апреле 2021 г. Совет Федерации в итоге предложение сенаторов одобрил, а правительство в свою очередь обещало, «что в нормативных актах о порядке применения электронной подписи данная новелла будет реализована», рассказал журналистам член комитета Совета Федерации по экономической политике Юрий Росляк. Однако почти за полтора года нормативные акты свет так и не увидели.

«На сегодня нормативные акты еще в разработке, поэтому по осени мы будем проверять, в каком виде все это реализовано. Если этот принцип не будет исполнен, то мы будем выходить с законодательной инициативой о законодательном побуждении правительства, в том числе Минкомсвязи, об использовании этой технологии – добавляет Ю. Росляк.

По мнению сенаторов, действующий закон об ЭЦП крайне неудобен: каждая информационная система требует индивидуальной цифровой подписи, поэтому госслужащим и бизнесменам приходится использовать сразу несколько ЭЦП.

Коммерческий директор B2B-CenterАндрей Бойко сомневается, что инициатива Совфеда будет реализована. Так, стоимость одной ЭЦП варьируется от 4,5 тыс. до 7 тыс. руб., вдобавок приблизительно 50% этой суммы необходимо уплачивать за ежегодное переоформление сертификата ЭЦП.

«Это огромный бизнес. Прежде всего введение единой ЭЦП невыгодно для удостоверяющих центров, контролирующих органов, госплощадок. При этом к нам поставщики приходят со связкой ЭЦП – по 5-6 штук. Если введут унифицированную электронную подпись, это приведет к уменьшению оборота бизнеса в 4-5 раз. Сама по себе идея хорошая. Если она заработает, то это повлияет и на конкуренцию управляющих центров, и на стоимость услуг и их качество», – отмечает Ю. Бойко.

По словам руководителя группы по правовой защите информации компании «Пепеляев Групп» Андрея Слепова, в ряде случаев ЭЦП требует высокого уровня защищенности.

«В таком случае она вряд ли может подойти для каких-то более простых целей», – отмечает А. Слепов. В то же время проблему «конфиденциальности информации» можно решить путем введения «единообразных технологий», считает президент компании «Интернет и право» Антон Серго.

«Большое количество сетей ЭЦП первоначально это было стратегически важно, но в дальнейшем создавало только неудобства. Так что инициатива очень правильная», – добавляет А. Серго.

В Минкомсвязи пояснили, что согласно действующим нормативным актам если в квалифицированном сертификате, выданном юрлицу, не содержатся ограничения на его применение, то такой сертификат может использоваться в любом виде правоотношений, если это прямо не запрещено законодательством.

Только в системе госзаказа на июль 2021 года было выдано порядка 1 млн ЭЦП, по сдаче отчетностей в налоговые органы – более 1,5 млн ЭЦП, еще приблизительно по 500 тыс. было выдано юрлицам для участия в коммерческих торгах и для отчетностей в пенсионные фонды[17].

Электронная подпись и криптопровайдеры — блог бизнес архитектура

Система разграничения доступа к информации должна содержать четыре функциональных блока:

- Идентификацию и аутентификацию субъектов доступа;

- Диспетчер доступа;

- Криптографическое преобразование информации при ее хранении и передаче;

- Очистка памяти;

Если за идентификацию и аутентификацию отвечает механизм проверки пароля и его хранение, диспетчер доступа отвечает за ролевую модель доступа, то криптографическое преобразование является одним из самых сложных функционалов системы. За криптографическое преобразование отвечает электронная подпись (открытый и закрытый ключ), хэш функция.

Электронная подпись (ЭП) — это программно-криптографическое средство. Оно обеспечивает проверку целостности документов, устанавливает лицо, которые его отправило, проверяет целостность.

Электронную подпись в праве использовать физическое и юридическое лицо, в качестве аналога собственноручной подписи. У документа, подписанного электронной подписью, возникает юридическая сила.

Электронным документом может быть финансовый документ, который был создан при помощи программы и хранится на съемном/магнитном диске.

Средствами цифровой подписи являются средства, которые обеспечивают следующие функции:

- создание электронной подписи в электронном сообщении или документе;

- подтверждение c использованием сертификата пользователя подлинности электронной подписи;

- создание закрытых и открытых ключей;

Электронные подписи разделяются федеральным законом «Об электронной подписи» от 06.04.2021 N 63-ФЗ [17]:

- простые подписи (например, коды, пароли). Данные подписи имеют самый низкий уровень защиты, а соответственно невозможно проверить автора на наличие изменений в документе;

- усиленная неквалифицированная подпись. Создается с использованием криптографических средств, позволяет определить автора и проверить наличие изменений. Для создания такой подписи необходимо использовать сертификат неаккредитованного центра;

- усиленная квалифицированная подпись. Создается с использованием криптографических средств, позволяет определить автора и проверить наличие изменений. Для создания такой подписи необходимо использовать сертификат аккредитованного центра ФСБ;

В основе выпуска электронной подписи лежит открытый ключ. На основе него генерируется открытый сертификат пользователя, данный сертификат содержит пользовательские данные, открытый ключ и электронную подпись. Генерация таких сертификатов возможна только с помощью удостоверяющего центра, который имеет ключ шифрования и является доверенным для сертификата пользователя.

Все сертификаты основаны на доверии к удостоверяющим центра верхнего уровня. Самым высоким уровнем является федеральный, который находится под управлением федеральных органов (в России такой федеральный орган — Минкомсвязь). Вся система иерархии сертификатов образует инфраструктуру открытых ключей. Как уже было сказано выше, при такой процедуре требуется проверка не только удостоверяющего центра, выдавшего сертификат, но и всех вышестоящих центров.

В России инфраструктура открытых ключей доступна всем желающим. Изначально она была создана агентством Росинформтехнологии на базе Общероссийского государственного информационного центра (ОГИЦ). Однако сейчас федеральный удостоверяющий центр передан в ведение «Ростелекома». Этот телекоммуникационный оператор активно предлагает развивать различные проекты с использованием инфраструктуры открытых ключей.

Электронная подпись в электронном документе равнозначна собственноручной подписи на бумажном документе при следующих условиях:

- сертификат ключа пользователя не утратил силу;

- осуществлена проверка подлинности электронной подписи в документе;

- электронная подпись используется в соответствии со сведениями, указанными в открытом сертификате пользователя;

У каждого ключа электронной подписи существует UID, который определяет область применения электронной подписи.

Расширенная область действия ключа для финансовых документов ЦБ РФ имеет следующие значения:

1.3.6.1.4.1.10244.5.1.1.5 — UID

1.3.6.1.4.1.10244.5.1.2.2 — UID

1.3.6.1.4.1.3670.5.10.15- UID

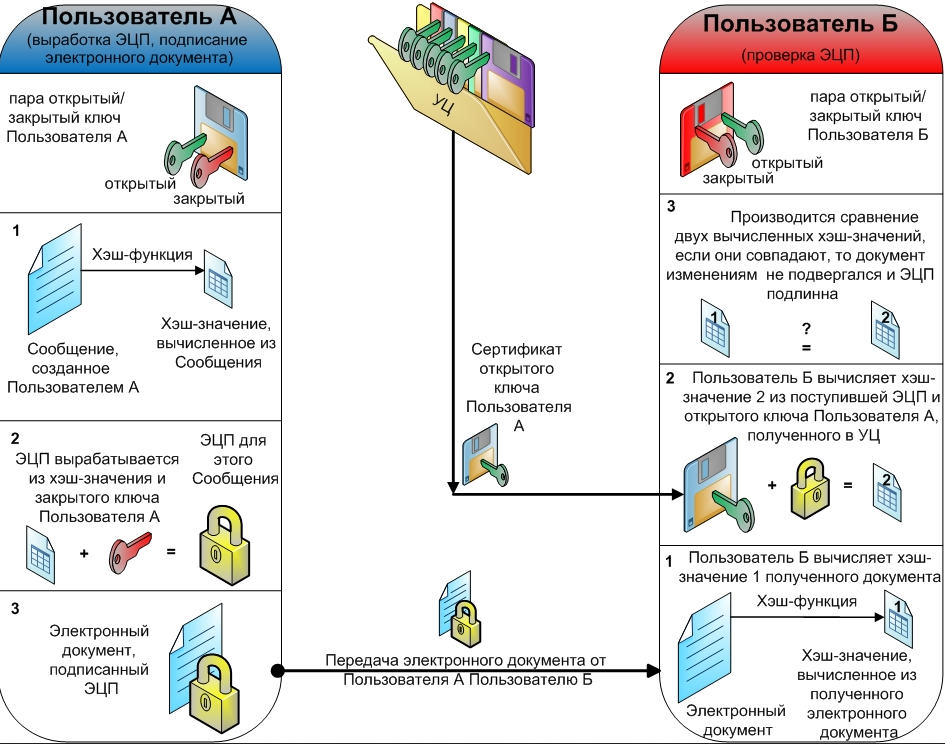

Процесс создания цифровой подписи состоит из следующих шагов:

- Выполняется подсчет контрольной суммы для исходного документа. Формируется хэш. (Изменение данных исходных недопустимо, в противном случае будет различный хэш)

- Полученное значение шифруется с использованием секретного ключа отправителя. Таким образом, достигается блокировка модификаций значений контрольной суммы при передаче данных получателю.

- Отправитель посылает получателю: зашифрованный текст (предполагается, что у получателя имеется открытый ключ отправителя), значение контрольной суммы.

- Получатель осуществляет расшифровывание значения контрольной суммы, применяя для этого открытый ключ отправителя, полученный из его сертификата. Успешное расшифровывание контрольной суммы и проверка аутентичности сертификата отправителя гарантирует, что данные были получены из «правильного» источника.

- Далее получатель, используя такие же алгоритмы хеширования, что и отправитель, вычисляет значения контрольной суммы исходных данных. Сравнив полученное значения с тем, что прислал отправитель, проверяется неизменность данных при передаче. Если значения совпали, то изменений не было, в противном случае данные были модифицированы.

Пример подписания и проверки ЭП между двумя пользователями продемонстрировано на рисунке.

Федеральный закон «Об электронной подписи» от 06.04.2021 N 63-ФЗ регулирует отношения в гражданско-правовых области, оказании государственных и муниципальных услуг, исполнении государственных и муниципальных функций, при совершении иных юридически значимых действий, в том числе в случаях, установленных другими федеральными законами.

Обязанность по изготовлению, выдачи, ведения реестра выданных и аннулированных сертификатом наделяются удостоверяющие центры, которые согласно федеральному закону проходят добровольную аккредитацию сроком на 5 лет.

Дополнительно к этому применяются следующие ограничения:

- Обязательная аккредитация. В 2021 году она стала обязательным условием для подключения к крупным системам электронного документооборота (например, сайт Госуслуги, mos.ru и тд);

- Техническая совместимость применяемых программно-аппаратных средств для генерации и верификации ЭЦП (USB-носители, ПО) с устройствами, которыми пользуются заявители (ПК, ноутбуками, смартфонами, планшетами) и установленными на них операционными системами;

- Гарантия уникальности используемых идентификаторов: объектов, номеров электронной подписи и закрытых ключей;

В работе рассматриваются аккредитованные средства криптографической защиты информации: программно-аппаратный комплекс «Валидата УЦ», СКАД Сигнатура, Крипто Про CSP.

АПК «Валидата УЦ» — отечественная реализация инфраструктуры открытых ключей, реализована с использованием международных рекомендаций и стандартов: X.509 версии 3, RFC 5280, PKCS#10, PKCS#7. АПК «Валидата УЦ» имеет Сертификат соответствия ФСБ (СФ/128-2880) [18].

Представляет собой комплекс программных средств:

- центр сертификации;

- центр регистрации;

- сертифицированное ФСБ криптографическое ядро СКЗИ «Валидата CSP»

АПК «Валидата Клиент» входит в состав АПК «Валидата УЦ» и являтся клиентским программным средством криптографической защиты информации, предназначенное для установки на рабочее место пользователя. Имеет Сертификаты соответствия ФСБ России СФ/114-2810 и СФ/124-2811. Представляет собой локальный справочник сертификатов пользователя и криптографическое ядро СКЗИ «Валидата CSP».

На основе Web-сервера разработана система «Транзит» (система защищённого обмена электронными документами на основе квалифицированной электронной подписи), в нее так же водит криптографическое ядро СКЗИ «Валидата CSP».

Для защиты электронной почты разработаны средстава семейства «Курьер», которые используют СКЗИ «Валидата CSP» и входят в АПК «Валидата Клиент».

АПК «Валидата Клиент» на основе файлового обмена :

- Автоматизированный клиент СКЗИ МБ предназначен для клиентов Московской Биржи. Позволяет автоматизировать обработку подписанных и зашифрованных файлов, которыми они обмениваются с Московской Биржей, на уровне файловых каталогов.

- Автоматизированный клиент СКЗИ Сигнатура предназначен для клиентов Центрального банка Российской Федерации. Позволяет автоматизировать обработку подписанных и зашифрованных (со сжатием) файлов при использовании СКАД «Сигнатура».

Криптографические алгоритмы АПК «Валидата Клиент» представлены в таблице

| Электронная подпись | ГОСТ Р 34.10-2021, ГОСТ Р 34.10-2001 |

| Хэш-функции | ГОСТ Р 34.11-2021, ГОСТ Р 34.11-94 |

| Шифрование | ГОСТ 28147-89 |

«СКАД Сигнатура» разработана компанией ООО «Валидата» по заказу Банка России и предназначенное для защиты информации в платежной системе Банка России. Данного СКЗИ распространяется Банком России только среди участников его платежной системы. К отличительным особенностям данного СКЗИ можно отнести:

- Данное СКЗИ реализует собственную инфраструктуру открытых ключей. Справочник открытых ключей содержит сертификаты пользователя, список доверенных и отозванных сертификатов, криптографически защищен на закрытом ключе пользователя. Без ведома пользователя невозможно установить доверенный сертификат в хранилище.

СКЗИ Верба-OW реализует схожую ключевую модель. - Ключи создаются децентрализованы с помощью участников обмена, в качестве центра сертификации выступает Банк России;

- СКЗИ поддерживает работу с функционально-ключевыми носителями (vdToken);

Криптографические ключи, используемые для взаимодействия с платежной системой Банка России, бывают трех видов: только шифрование; шифрование и подписание; шифрование, подписание и наложение транспортной подписи;

Криптографические алгоритмы СКАД Сигнатура представлены в таблице 2.6.

Таблица 2.6 — Криптографические алгоритмы СКАД Синатура

| Электронная подпись | ГОСТ Р 34.10-2021, ГОСТ Р 34.10-2001 |

| Хэш-функции | ГОСТ Р 34.11-2021, ГОСТ Р 34.11-94 |

| Шифрование | ГОСТ Р 34.12-2021 |

Для обмена финансовых сообщений с ЦБ РФ будет использоваться ЭП по алгоритму ГОСТ Р 34.10-2021 и хэш-функция ГОСТ Р 34.11-2021.

Компания КриптоПро создана в 2000 году и в настоящее время занимает лидирующее положение по распространению средств криптографической защиты информации и электронной цифровой подписи. Основное направление деятельности компании — разработка средств криптографической защиты информации и развитие Инфраструктуры Открытых Ключей (Public Key Infrastructure) на основе использования международных рекомендаций и российских криптографических алгоритмов.Продукты компании распространяют более 850 юридических лиц на основании дилерских договоров. Компания выдала более 4 000 000 лицензий на использование СКЗИ КриптоПро CSP и свыше 800 лицензий на использование удостоверяющего центра КриптоПро УЦ, которые применяются различными государственными и коммерческими организациями в системах электронного документооборота, а также востребованы при построении глобальных общегосударственных информационных систем.

КриптоПро CSP 5.0 разработан компанией КриптоПро. Кроме КриптоПро CSP 5.0 у компании еще есть решение КриптоПро ФКН CSP/Рутокен CSP (не извлекаемые ключи на токенах с защищенным обменом сообщениями) и облачная версия — КриптоПро DSS (ключи в облаке) [19].

КриптоПро CSP 5.0 одна из последних разработок компании, в ней поддерживается широкий список платформ, алгоритмов, улучшено быстродействие, удобный пользовательский интерфейс. Работа со всеми ключевыми носителями в связке с КриптоПро DSS и КриптоПро ФКН CSP/Рутокен CSP теперь единообразна. Для переведа разработанных АБС компаний и переход на новую версию КриптоПро не требуется переработка и доработка, API и интерфейс остается единым.

Назначение КриптоПро CSP:

- Создание и проверка ЭП;

- Осуществление шифрования и имитозащиты;

- Обеспечение защищенного соединения по протоколам TLS, и IPsec;

- Контроль системного и прикладного программного обеспечения для защиты от НСД;

В КриптоПро CSP 5.0 реализованы не только актуальные криптографические алгоритмы, но еще и возможность использования привычных носителей для хранения секретных ключей RSA и ECDSA.

Криптографические алгоритмы КриптоПро CSP 5.0 представлены в таблице.

| Электронная подпись | ГОСТ Р 34.10-2021, ГОСТ Р 34.10-2001, ECDSA, RSA |

| Хэш-функции | ГОСТ Р 34.11-2021, ГОСТ Р 34.11-94, SHA-1, SHA-2 |

| Шифрование | ГОСТ Р 34.12-2021 («Кузнечик» — начиная с 5.0 R2), ГОСТ 28147-89, AES (128/192/256), 3DES, 3DES-112, DES, RC2, RC4 |

Хранение облачных ключей и их использование осуществляется с помощью CryptoAPI, чтобы обеспечивает их доступность не только пользовательскими приложениями, но и приложениями от компании Microsoft.

В КриптоПро CSP 5.0 добавлена поддержка носителей, реализующие протокол SESPAKE, в рамках которого пароль пользователя не передается, что позволяется установить защищенный канал между криптопровайдером и носителем. При использовании подобных носителей полностью решается проблема безопасной работы с неизвлекаемыми ключами.

Многие пользователи КриптоПро хотят работать с не извлекаемыми носителями информации, но не повышать их до уровня функционального ключего носителя, для них специально была добавлена поддержка популярных носителей Рутокен (ЭЦП 2.0, JaCarta-2 ГОСТ и InfoCrypt VPN-Key-TLS). Дополнительно пользователи могут работать с токенами и смарт-картами без криптографических сопроцессоров (Gemalto/SafeNet, Multisoft, NovaCard, Rosan, Alioth, MorphoKST и СмартПарк и тд).

Кроме поддержки ключей на носителях также реализовано хранение ключей в реестре Windows, на жестком диске, флеш-накопителях на различных платформах.