- КриптоПро CSP

- Назначение

- Остерегайтесь мошенников которые продают ключи КриптоПро в телеграмме

- Минуточку внимания

- Re: КриптоПро csp 5.0 Активация лицензия и работа с РуТокен 2.0

- Re: КриптоПро csp 5.0 Активация лицензия и работа с РуТокен 2.0

- Re: КриптоПро csp 5.0 Активация лицензия и работа с РуТокен 2.0

- Re: КриптоПро csp 5.0 Активация лицензия и работа с РуТокен 2.0

- Re: КриптоПро csp 5.0 Активация лицензия и работа с РуТокен 2.0

- Re: КриптоПро csp 5.0 Активация лицензия и работа с РуТокен 2.0

- Re: КриптоПро csp 5.0 Активация лицензия и работа с РуТокен 2.0

- Re: КриптоПро csp 5.0 Активация лицензия и работа с РуТокен 2.0

- Re: КриптоПро csp 5.0 Активация лицензия и работа с РуТокен 2.0

- Re: КриптоПро csp 5.0 Активация лицензия и работа с РуТокен 2.0

- Disclaimer

- Получение ключа с Токена

- Резюме

- Главные функции

- Защита информации

- Создание ключей шифрования

- Формирование ПИН-кода

- Защита информации от случайных или преднамеренных потерь

- Защита от вредоносного кода и целенаправленного взлома

- Истекла лицензия КриптоПро?

- Преимущества решений КриптоПро

- Видео по установке и настройке КриптоПро CSP

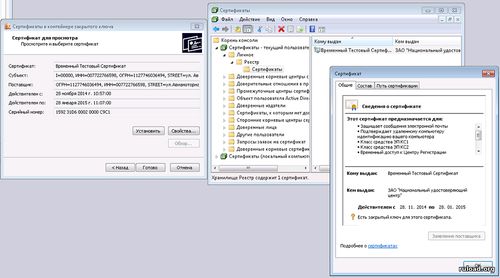

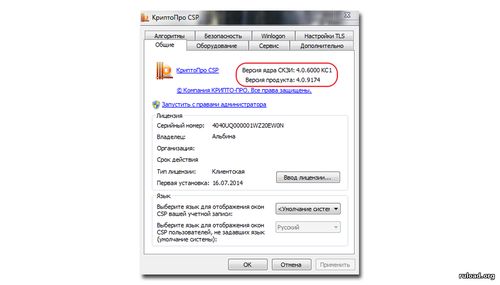

- Скриншоты

- Особенности

- Установка КриптоПро на компьютер

- Увеличиваем себе премию в два раза, или как взломать документы, подписанные усиленной квалифицированной подписью

- Сценарий с документом DWG, вектор атаки — внешние ссылки

- Сценарий с документом DOC/DOCX, вектор атаки — шрифт

- Итоги

- Отзывы

КриптоПро CSP

Компания «РАДМИР ГРУПП», приветствуем Вас и предлагаем свои услуги в нескольких сферах деятельности, одна из которых – продажа программных продуктов компании «КриптоПро».

Вам нужна лицензия КриптоПро?

Независимо от того, где вы сейчас находитесь, в Москве или Санкт-Петербурге, в Крыму или в Мурманске, в любом из регионов России или за ее пределами, мы пришлем Вам Лицензию онлайн, по электронной почте.

Звоните: +7 (918) 071-38-10 будем рады помочь. Вы сможете получить лицензионный ключ КриптоПро в течении получаса, после оплаты по счету.

Назначение

Создание, шифрование и проверка ЭЦП

Защита документа от несанкционированных изменений, закладок, модификаций ПО и вирусов

Конфиденциальность данных при помощи криптографической защиты

Гарантия подлинности, целостности и авторства подписанного документа

Создание, шифрование и проверка ЭЦП

Защита документа от несанкционированных изменений, закладок, модификаций ПО и вирусов

Конфиденциальность данных при помощи криптографической защиты

Гарантия подлинности, целостности и авторства подписанного документа

Если вы взаимодействуете с государственными органами через интернет, то вам понадобится скачать КриптоПро CSP 4.0 с бессрочным серийным номером. Это приложение обеспечит получение и применение электронной подписи, которая служит для идентификации личности и организации в сети по принципу «Клиент-Сервер».

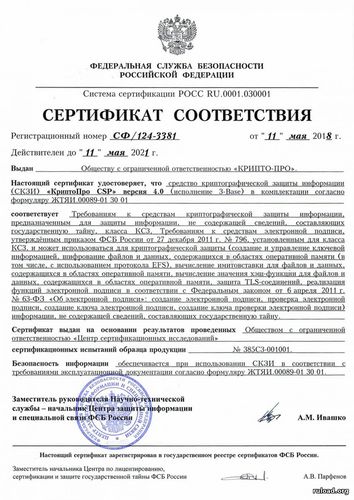

Криптопровайдер обеспечивает безопасный обмен документами с проверкой ЭП по всем стандартам (ГОСТам). Имеется сертификат ФСБ до 2012 года. Современные алгоритмы шифрования гарантируют целостность информации и отсутствие к ней несанкционированного доступа по протоколу TLS.

Приложение обеспечивает установку и хранение корневых сертификатов на компьютере и съемных носителях, среди которых:

- Токены;

- Флешки;

- Дискеты;

- Смарт-карты;

- Таблетки (Touch-Memory);

- Реестр Windows.

Ключ КриптоПро в Windows

Если вы потеряли ключ от КриптоПро, но он у вас установлен на компьютере его можно посмотреть в реестре.

Открываем реестр: Пуск — выполнить — regedit и ищем позицию:

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Installer\UserData\S-1-5-18\Products\05480A45343B0B0429E4860F13549069\InstallProperties]

Эта запись реестра может отличаться: 05480A45343B0B0429E4860F13549069,

Поэтому просто ищем по названию программы «КриптоПро» в ветке реестра: [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Installer\UserData\S-1-5-18\Products\]

«ProductID»=»а тут видим серийник.»

Активация КриптоПро без ключа:

Удаляем ключи в реестре например для 4.0

[-HKEY_CLASSES_ROOT\CLSID\{C8B655BB-28A0-4BB6-BDE1-D0826457B2DF}]

[-HKEY_CLASSES_ROOT\Wow6432Node\CLSID\{C8B655BB-28A0-4BB6-BDE1-D0826457B2DF}]

Потом Устанавливаем КриптоПро с пунктом исправить программу.

Сборка ключей версии КриптоПро 5.0 найденные на просторах интернета с открытых источников. Подборка сделана для удобства поиска.

При нахождении новых ключей список будет пополнятся.

5050H-E000C-MTCQE-H1TWV-RTNUK — 5.0.12330

4040E-F000P-G1QZB-FP4C0-8LT5X — 5.0.12330

50500-00000-0U000-00BRZ-8ZTCN — 5.0.12330 кс1

4040W-20000-0168K-VQCQR-8XH45 — 5.0

4040A-Q333K-9KAC2-9A6QR-6FCZN — 5.0

50500-00120-0Z178-0055H-AMWN1 — серверный проверялся на 5.0.11998

4040N-B0000-01YNB-TB150-0Y5NK — 5 версия

Для других версий

КриптоПро 5.0

КриптоПро 4.0

КриптоПро 3.9

КриптоПро 2.0

КриптоПро РАЗНЫЕ

Остерегайтесь мошенников которые продают ключи КриптоПро в телеграмме

В свете последних событий и активности хактивистов к нам массово обращаются с проблемами поломки УТМ – не запускается УТМ ЕГАИС.

У всех “пострадавших” оказался публичный доступ к УТМ из сети Интернет, зафиксированы массовые попытки подключения к таким УТМ.

Симптомы у взломанных опубликованных УТМ одни и те же:

- УТМ не запускается;

- в логах УТМ множественные попытки подключения с большого количества адресов;

Для восстановления работы УТМ необходимо его переустановить (с сохранением базы данных документов) и настроить доступ к УТМ только с доверенных адресов.

Переустановка УТМ заключается в выполнении последовательно следующих шагов:

- Сохранение базы данных документов;

- Удаление УТМ;

- Установка нового УТМ (

скачать можно с нашего сайта); - Восстановление базы данных УТМ.

После установки и запуска УТМ мы рекомендуем настроить доступ только с доверенных адресов. Для этого откройте домашнюю страницу УТМ ЕГАИС и перейдите в настройки (знак шестеренки справа вверху).

Для ограничения доступа к вашему УТМ необходимо запретить доступ с любых IP-адресов, кроме доверенных. Для этого на странице настроек перетащите мышкой доверенный IP-адрес из списка “Попытки соединения” в список “Доверенные”.

В доверенные необходимо обязательно добавить адреса из списка “0:0:0:0:0:0:0:1” и “127.0.0.1” – это адреса для локального подключения, чтобы осталась возможность подключаться к домашней странице с компьютера, на котором установлен УТМ.

Если у Вас возникли сложности с настройкой и ограничением доступа вашего УТМ – можете

обратиться в нашу техническую поддержку за помощью.

После настройки доверенных адресов лишних гостей хактивистов в ваш УТМ практически не будет. Но такие настройки не 100% гарантия вашей безопасности и работающего УТМ.

Мы НЕ рекомендуем делать публичный доступ к вашему УТМ. Для защиты ваших УТМ мы рекомендуем использовать VPN (виртуальные частные сети).

Актуальная и полезная информация по ЕГАИС в нашем

Telegram-канала “ЕГАИС простыми словами” (@egais_is_easy).

Изучаю вопрос работы с ЭЦП, которую теперь можно получить “бесплатно” (принесите только сертифицированный носитель). Однако, из документации получается, что для работы в ЛК ИП в налоговой нужно установить плагин в браузер, который в свою очередь хочет иметь Crypto Pro, которая платная.

Я всё правильно понял?

То есть для работы с бесплатной КЭП ЭЦП от налоговой нужно купить и Носитель, и лицензию КриптоПро?

—-

UPD: Что я выяснил в процессе

- ЭЦП налоговой не работает с VipNet CSP! Просит именно CryptoPro CSP

- CryptoPro CPS имеет 90 дней пробный период. Бессрочная лицензия в октябре 2021 стоит 2700р.

- Вопрос задан

более года назад

- 14052 просмотра

Крипто-про – криптопровайдер.

Для работы эцп обязателен криптопровайдер, но не обязательна Крипто-про. Есть бесплатные криптопровайдеры, но с ними тяжело, криво и сложно работать. Используйте либо триалку Крипто-про, она даётся на полгода. Либо купите бессрочную версию. Она стоит пару тысяч и закрывает вопрос с криптопровайдером навсегда.

P. S. До этого года эцп выдавали только коммерческие уц и просили за это ещё 5 т.р. сверх стоимости носителя и криптопровайдера, продлевать нужно было ежегодно. И никто не гудел. А сейчас вы покупаете за 2 т.р. Крипто-про, за 500 р носитель и можете на него записывать эцп, полученную в налоговой хоть сто лет.

P. P. S. Если надумаете брать Крипто-про, берите именно бессрочную версию. Всё продавцы норовят продать подписку на год, которая всего в 2-3 раза дешевле бессрочной версии.

Пригласить эксперта

Типо того.

Благо есть ломанные версии

Да

Вы конечно не обязаны его покупать, но пользоваться подписью без него не сможете.

Изучаю вопрос работы с ЭЦП, которую теперь можно получить “бесплатно”

А почему бесплатно в кавычках? Ее действительно делают бесплатно.

нужно установить плагин в браузер, который в свою очередь хочет иметь Crypto Pro, которая платная.

Плагину Crypto Pro не нужен, он будет работать и без него прекрасно. Crypto Pro нужен для использования подписи.

То есть для работы с бесплатной КЭП ЭЦП от налоговой нужно купить и Носитель, и лицензию КриптоПро?

Разумеется.

16 сент. 2022, в 07:19

5500 руб./за проект

16 сент. 2022, в 07:00

18000 руб./за проект

16 сент. 2022, в 06:31

3000 руб./за проект

Минуточку внимания

Mаlboro сказал(-а):

22.09.2021 13:58

Re: КриптоПро csp 5.0 Активация лицензия и работа с РуТокен 2.0

Re: КриптоПро csp 5.0 Активация лицензия и работа с РуТокен 2.0 Сообщение от mazаy

Сообщение от mazаy

нашел на сторонних ресурсах, свеженькие

4040T-G000B-K5XQZ-UM8E5-DFVLV

5050B-C000H-A5TWX-RTDW7-33A54На 5.0.12266 он работает

kulik83 сказал(-а):

22.09.2021 14:34

Re: КриптоПро csp 5.0 Активация лицензия и работа с РуТокен 2.0

Re: КриптоПро csp 5.0 Активация лицензия и работа с РуТокен 2.0 Сообщение от mazаy

Сообщение от mazаy

нашел на сторонних ресурсах, свеженькие

4040T-G000B-K5XQZ-UM8E5-DFVLV

5050B-C000H-A5TWX-RTDW7-33A54Ключик к 5.0.12000 подошол, спасибо за подгон. Здоровья тебе)

denfreeman сказал(-а):

22.09.2021 16:55

Re: КриптоПро csp 5.0 Активация лицензия и работа с РуТокен 2.0

Re: КриптоПро csp 5.0 Активация лицензия и работа с РуТокен 2.0 Сообщение от Mаlboro

Сообщение от Mаlboro

У меня скушала Криптопро этот ключ, прекрасно все работает

Сможете посмотреть, что у Вас пишет в licmgmt.ru.msc в столбце “Срок действия” (расположение – C:\Program Files (x86)\Common Files\Crypto Pro\Shared\licmgmt.ru.msc)?

Maxim1990 сказал(-а):

22.09.2021 16:56

Re: КриптоПро csp 5.0 Активация лицензия и работа с РуТокен 2.0

Re: КриптоПро csp 5.0 Активация лицензия и работа с РуТокен 2.0Добрый день! Можете прислать ключ на версию 5.0.12266 на почту [email protected] Спасибо!

Mаlboro сказал(-а):

22.09.2021 19:43

Re: КриптоПро csp 5.0 Активация лицензия и работа с РуТокен 2.0

Re: КриптоПро csp 5.0 Активация лицензия и работа с РуТокен 2.0 Сообщение от denfreeman

Сообщение от denfreeman

Сможете посмотреть, что у Вас пишет в licmgmt.ru.msc в столбце “Срок действия” (расположение – C:\Program Files (x86)\Common Files\Crypto Pro\Shared\licmgmt.ru.msc)?

Срок действия пишет постоянная

prostilubov сказал(-а):

22.09.2021 19:53

Re: КриптоПро csp 5.0 Активация лицензия и работа с РуТокен 2.0

Re: КриптоПро csp 5.0 Активация лицензия и работа с РуТокен 2.0Друзья, срочно нужен ключик к 5.0.11998 если не сложно на почту [email protected] или сюда. Дай бог Вам здоровья и удачи в наших не легких делах)))

prostilubov сказал(-а):

22.09.2021 19:57

Re: КриптоПро csp 5.0 Активация лицензия и работа с РуТокен 2.0

Re: КриптоПро csp 5.0 Активация лицензия и работа с РуТокен 2.0 Сообщение от prostilubov

Сообщение от prostilubov

Друзья, срочно нужен ключик к 5.0.11998 если не сложно на почту [email protected] или сюда. Дай бог Вам здоровья и удачи в наших не легких делах)))

Все перепробовал не подходят.. Нужно то на один раз документы отправить на ребенка.

Kennethсaumn сказал(-а):

23.09.2021 06:06

Re: КриптоПро csp 5.0 Активация лицензия и работа с РуТокен 2.0

Re: КриптоПро csp 5.0 Активация лицензия и работа с РуТокен 2.0 Сообщение от mazаy

Сообщение от mazаy

нашел на сторонних ресурсах, свеженькие

4040T-G000B-K5XQZ-UM8E5-DFVLV

5050B-C000H-A5TWX-RTDW7-33A54На один комп установил 4 ключ и 5 ключ, работает нормально, сбоев не каких не наблюдаю

аssistant сказал(-а):

23.09.2021 06:33

Re: КриптоПро csp 5.0 Активация лицензия и работа с РуТокен 2.0

Re: КриптоПро csp 5.0 Активация лицензия и работа с РуТокен 2.0 Сообщение от prostilubov

Сообщение от prostilubov

Все перепробовал не подходят.. Нужно то на один раз документы отправить на ребенка.

Судя по описанию проблема наблюдается в самом программном обеспечение, смотрите программу, проверяйте настройки

Kоstyan сказал(-а):

23.09.2021 07:13

Re: КриптоПро csp 5.0 Активация лицензия и работа с РуТокен 2.0

Re: КриптоПро csp 5.0 Активация лицензия и работа с РуТокен 2.0 Сообщение от LimpMass

Сообщение от LimpMass

Приветствую. Сегодня купил на АРМКрипто ключ у товарища с форума, по этой почте zakazcrypto@*inbox.ru

Обошлось на порядок дешевле. Все работает.Без всяких танцев с бубнами помогли с ключом к криптопро 5.0.12266 и сразу произвели настройки которые требовались для работы

Java

Рекомендация: подборка платных и бесплатных курсов Java – https://katalog-kursov.ru/

На Хабре есть великолепная статья “Побег из Крипто Про. Режиссерская версия, СМЭВ-edition”, но наступил 2019 год и все УЦ стали выдавать ЭЦП по ГОСТ 34.10-2012 вместо ГОСТ 34.10-2001.

Под катом рассказ как можно модифицировать свой софт на Bouncy Castle для поддержки работы с ключами по новым гостам.

Disclaimer

О юридических тонкостях подписывания документов через Bouncy Castle и прочих СКЗИ я ничего не знаю и общаться не готов. Перед использованием кода в продакшене проконсультируйтесь с юристом.

А зачем это вообще надо? хорошо написанно оригинальной статье. Повторяться не буду.

Получение ключа с Токена

Все известные мне УЦ выдают ключи с сертификатами на подобных токенах. На токен записан контейнер КриптоПро с приватным ключом и сертификатом. При экспорте ключа через CryptoPro CSP он экспортируется в особый «КриптоПро pfx» не совместимый ни с чем.

Просьбы выдать ключ в стандартном pfx или любом другом типовом контейнере УЦ игнорируют.

Если кто знает УЦ выдающие подписи в стандартных контейнерах поделитесь координатами в комментариях. Хороших людей не стыдно попиарить.

Для преобразования контейнера КриптоПро в стандартный pfx мы как и в оригинальной статье будем использовать P12FromGostCSP. Старые взломанные версии не работают с ключами по 2012 Госту. Идем на сайт авторов и покупаем новую.

Итак мы получили стандартный pfx с ключом и сертификатом.

Обновление Bouncy Castle

Обновляем Bouncy Castle до 1.60 Старые версии могут не поддерживать алгоритмы ГОСТ 2012.

<dependency>

<groupId>org.bouncycastle</groupId>

<artifactId>bcprov-jdk15on</artifactId>

<version>1.60</version>

</dependency>

<dependency>

<groupId>org.bouncycastle</groupId>

<artifactId>bcpkix-jdk15on</artifactId>

<version>1.60</version>

</dependency>

Инициализация Bouncy Castle

static {

BouncyCastleProvider bcProvider = new BouncyCastleProvider();

String name = bcProvider.getName();

Security.removeProvider(name); // remove old instance

Security.addProvider(bcProvider);

}

Разбор pfx

KeyStore keyStore = KeyStore.getInstance("PKCS12", "BC");

ByteArrayInputStream baos = new ByteArrayInputStream(pfxFileContent);

keyStore.load(baos, password.toCharArray());

Enumeration<String> aliases = keyStore.aliases();

while (aliases.hasMoreElements()) {

String alias = aliases.nextElement();

if (keyStore.isKeyEntry(alias )) {

Key key = keyStore.getKey(alias , keyPassword.toCharArray());

java.security.cert.Certificate certificate = keyStore.getCertificate(alias );

addKeyAndCertificateToStore((PrivateKey)key, (X509Certificate)certificate);

}

}Алиасы обязательно изменяем. Утилита P12FromGostCSP задает всегда один и тот же алиас «csp_exported» и при обработке уже второго ключа будут проблемы.

Для удобства работы ключ из pfx необходимо загрузить в стандартный Java KeyStore и дальше работать только с ним.

Загрузка KeyStore

FileInputStream is = new FileInputStream(keystorePath);

keystore = KeyStore.getInstance(KeyStore.getDefaultType());

char[] passwd = keystorePassword.toCharArray();

keystore.load(is, passwd);Сохранение ключа с сертификатом в KeyStore

public void addKeyAndCertificateToStore(PrivateKey key, X509Certificate certificate) {

synchronized (this) {

keystore.setKeyEntry(alias.toLowerCase(), key, keyPassword.toCharArray(), new X509Certificate[] {certificate});

FileOutputStream out = new FileOutputStream(keystorePath);

keystore.store(out, keystorePassword.toCharArray());

out.close();

}

}

Загрузка ключей и сертификатов из KeyStore

Enumeration<String> aliases = keystore.aliases();

while (aliases.hasMoreElements()) {

String alias = aliases.nextElement();

if (keystore.isKeyEntry(alias)) {

Key key = keystore.getKey(alias, keyPassword.toCharArray());

keys.put(alias.toLowerCase(), key); //any key,value collection

Certificate certificate = keystore.getCertificate(alias);

if (certificate instanceof X509Certificate)

certificates.put(alias.toLowerCase(), (X509Certificate) certificate); //any key,value collection

}

}Подпись файла

CMSProcessableByteArray msg = new CMSProcessableByteArray(dataToSign);

List certList = new ArrayList();

certList.add(cert);

Store certs = new JcaCertStore(certList);

CMSSignedDataGenerator gen = new CMSSignedDataGenerator();

ContentSigner signer = new org.bouncycastle.operator.jcajce.JcaContentSignerBuilder("GOST3411WITHECGOST3410-2012-256").setProvider("BC").build(privateKey);

gen.addSignerInfoGenerator(new JcaSignerInfoGeneratorBuilder(new JcaDigestCalculatorProviderBuilder().setProvider("BC").build()).build(signer, certificate));

gen.addCertificates(certs);

CMSSignedData sigData = gen.generate(msg, false);

byte[] sign = sigData.getEncoded(); //result here

Есть вариант JcaContentSignerBuilder(«GOST3411WITHECGOST3410-2012-512») для 512 битовых ключей. Мои УЦ выдают 256 битные ничего не спрашивая и игнорируют уточняющие вопросы.

Проверка подписи

byte[] data = ...; //signed file data

byte[] signature = ...;//signature

boolean checkResult = false;

CMSProcessable signedContent = new CMSProcessableByteArray(data);

CMSSignedData signedData;

try {

signedData = new CMSSignedData(signedContent, signature);

} catch (CMSException e) {

return SIGNATURE_STATUS.ERROR;

}

SignerInformation signer;

try {

Store<X509CertificateHolder> certStoreInSing = signedData.getCertificates();

signer = signedData.getSignerInfos().getSigners().iterator().next();

Collection certCollection = certStoreInSing.getMatches(signer.getSID());

Iterator certIt = certCollection.iterator();

X509CertificateHolder certHolder = (X509CertificateHolder) certIt.next();

X509Certificate certificate = new JcaX509CertificateConverter().getCertificate(certHolder);

checkResult = signer.verify(new JcaSimpleSignerInfoVerifierBuilder().build(certificate));

} catch (Exception ex) {

return SIGNATURE_STATUS.ERROR;

}

Проверка подписи полностью аналогична проверке по Госту 2001 года. Можно ничего не менять.

Резюме

В результате всех вышеописанных действий мы получили относительно легий способ избавиться от тяжкой ноши Крипто Про в 2019 году.

|

Aleksei Neverov Оставлено | |

Коллеги, день добрый В нашей системе сменили версию КриптоПро CSP 5.0.11455 KC1 на КриптоПро CSP 5.0.12000 KC1. На машине разработки стоит версия КриптоПро CSP 5.0.12000 KC1, все работает нормально. Скажите, пожалуйста, кто-то сталкивался с подобными проблемами? Как можно это исправить? Заранее большое спасибо | |

|

Александр Лавник Оставлено | |

Автор: Aleksei Neverov Коллеги, день добрый В нашей системе сменили версию КриптоПро CSP 5.0.11455 KC1 на КриптоПро CSP 5.0.12000 KC1. На машине разработки стоит версия КриптоПро CSP 5.0.12000 KC1, все работает нормально. Скажите, пожалуйста, кто-то сталкивался с подобными проблемами? Как можно это исправить? Заранее большое спасибо Здравствуйте. См. информацию в нашей базе знаний, начиная с: Цитата: Если вам всё еще нужна поддержка «старого формата» напрямую … в разделе Что изменилось в CSP 5.0 R2 12000. | |

|

Aleksei Neverov Оставлено | |

Александр, день добрый! Спасибо за ссылку. Проделали то, что описано в документе. Но сертификаты с токена все равно не читаются( Заранее спасибо за информацию | |

|

Grey Оставлено | |

Автор: Aleksei Neverov Александр, день добрый! Спасибо за ссылку. Проделали то, что описано в документе. Но сертификаты с токена все равно не читаются( Заранее спасибо за информацию Добрый день! С уважением, | |

|

Aleksei Neverov Оставлено | |

Добрый день! День добрый! Спасибо за совет. Скачал и установил последние драйверы Рутокен – 4.9.1.0 Через панель управления Рутокеном токен читается. Что еще можно с этим сделать? | |

|

Grey Оставлено | |

Если на другой машине с 12000 все ок, как вы писали в исходном сообщении, могу только предложить типичное “удалить и установить заново”. Ну или убедиться, что считыватель pkcs11 включен: С уважением, | |

|

Aleksei Neverov Оставлено | |

Автор: Grey Если на другой машине с 12000 все ок, как вы писали в исходном сообщении, могу только предложить типичное “удалить и установить заново”. Ну или убедиться, что считыватель pkcs11 включен: День добрый Я ошибся в 1м сообщении – нигде с 12000 не работает. | |

|

Grey Оставлено | |

Проблема обнаружена. На токене пользователя несколько ключей, созданных сторонними средствами, у которых одинаковый CKA_LABEL (атрибут ключа pkcs#11). Мы заметили подобное поведение прямо перед релизом финальной версии и успели ввести параметр, который переключает используемый идентификатор с CKA_LABEL на CKA_ID. Глубоко исследовать побочные действия данного параметра не успели, поэтому он не вынесен в GUI и не включен по умолчанию. Ключи, созданные через “КриптоПро CSP”, данная проблема не затрагивает. Решение: Нужно добавить в ветку [HKEY_LOCAL_MACHINE\SOFTWARE\WOW6432Node\Crypto Pro\Cryptography\CurrentVersion\KeyDevices\Cryptoki_Rutoken\PNP Cryptoki\Default] DWORD-значение NoLabelsInContainerNames = 1 и перезапустить процесс, работающий с криптопровайдером. Для других pkcs#11-библиотек ветка аналогичная, нужно заменить Cryptoki_Rutoken на то, что вы используете (Cryptoki_Jacarta или Cryptoki_Esmart) Отредактировано пользователем 21 октября 2021 г. 13:22:08(UTC) С уважением, | |

| |

|

Aleksei Neverov Оставлено | |

Автор: Grey Проблема обнаружена. На токене пользователя несколько ключей, созданных сторонними средствами, у которых одинаковый CKA_LABEL. Мы заметили подобное поведение прямо перед релизом финальной версии и успели ввести параметр, который переключает используемый идентификатор с CKA_LABEL на CKA_ID. Глубоко исследовать побочные действия данного параметра не успели, поэтому он не вынесен в GUI и не включен по умолчанию. Ключи, созданные через “КриптоПро CSP” данная проблема не затрагивает. Решение: Нужно добавить в ветку [HKEY_LOCAL_MACHINE\SOFTWARE\WOW6432Node\Crypto Pro\Cryptography\CurrentVersion\KeyDevices\Cryptoki_Rutoken\PNP Cryptoki\Default] DWORD-значение NoLabelsInContainerNames = 1 и перезапустить процесс, работающий с криптопровайдером. Для других pkcs#11-библиотек ветка аналогичная, нужно заменить Cryptoki_Rutoken на то, что вы используете (Cryptoki_Jacarta или Cryptoki_Esmart) Спасибо большое!!! | |

vv036

24.01.22 – 10:50

Добрый день.

Получили новую ЭЦП с надписью рутокен-lite из налоговой для нового юр. лица. Пытаемся установить его на сервер 1С для ИС ММ.

На сервере все делаем из под пользователя, под которым запущен сервер 1С. По РДП ключ не виден, все настраиваем локально.

При проверке сертификата в 1С клиентская сторона проходит проверку, на серверной пишет – ошибка интерфейса модуля криптозащиты. Установлен Крипто-ПРО

У кого-нибудь получилось уже установить в 1с рутокен?

Подскажите в каком направлении двигаться и как вообще с этой штукой работу организовывать? Я так понимаю что без отдельного ключа в сервере вообще жизнь теперь невозможнаф?

Гость из Мариуполя

1 – 24.01.22 – 12:18

не знаю, как на последних серверах, но на win2008 была такая фича, что доступ к смарт-картам предоставляется только интерактивным пользователям.

дословно: ” доступ к нему имеют только СИСТЕМНЫЕ, ЛОКАЛЬНЫЕ СЛУЖБЫ и ИНТЕРАКТИВНЫЕ пользователи. СЕТЕВЫЕ СЛУЖБЫ или неинтерактивные пользователи не смогут получить доступ к событию.”

отсюда:

https://docs.microsoft.com/ru-ru/archive/blogs/alejacma/scardestablishcontext-fails-with-scard_e_no_service-error

PS:

>> Я так понимаю что без отдельного ключа в сервере вообще жизнь теперь невозможнаф?

отнюдь. /сказал граф и полюбил графиню на подоконнике три раза, мелко дрожа манжетами и стуча запонками о стекло/

я давал дружеский совет, поищи хорошенько здесь на форуме

Builder

2 – 24.01.22 – 12:28

(0)

1. Создать небольшой локальный диск на серваке, настроить его для криптопро, скопировать ключ не него.

2. Скопировать ключ в реестр каждому пользователю.

vv036

3 – 24.01.22 – 14:26

(1) В настоящее время сделал как рекомендуют на сайте avers-pro.ru То есть сделал экспорт сертификата в формат DER X.509. Не смотря на ругань, что ключ не экспортируемый. Добавил в подписи через СБИС-онлайн. В СБИСе-онлайн при изъятом рутокене вхожу в юр. лицо, открываю список документов. То есть сертификат из личного хранилища как бы видится. В 1С сертификат стал виден, и я его добавил к юр.лицу.

Но при проверке сертификата из 1С, именно в серверной части (правый столбец) – ругается. Крипто-про пишет – ошибка при получении контекста модуля криптографии

(2) Раньше копировали ключ в реестр от пользователя, под которым запущен сервер 1С. Этот ключ в реестр не скопируешь. И на диск не скопируешь. Только экспорт в файл открытой части сертификата.

vovastar

4 – 24.01.22 – 15:24

Михалай

5 – 24.01.22 – 15:27

(4) +100500

vv036

6 – 24.01.22 – 15:42

У нас и ЧЗ, и Меркурий, и ЕГАИС. Именно такие на серверах и установлены. И со всеми ключами прекрасно все работало. Пока ИНН одному юр. лицу в этом году не поменяли. Теперь веселимся по полной.

vovastar

7 – 24.01.22 – 15:48

(2) уже все, прикрыли лавочку.

Builder

8 – 24.01.22 – 16:00

(7) Йо, как жить дальше….. ?

Chai Nic

9 – 24.01.22 – 16:06

(3) Вы путаете сертификат и секретный ключ. Локальный секретный ключ сервера в RDP-сеансе не видится. Это не криптопро виновато, а сама винда – она запрещает доступ к токенам из терминальных сессий. Из терминальной сессии можно работать только с проброшенным через RDP клиентским токеном, но не с воткнутым непосредственно в сервер.

Можно попробовать скопировать этот “неэкспортируемый” ключ на обычную флешку или том truecrypt, и далее с ними уже работать. Тут недавно была тема, как это сделать. Есть утилиты.

vovastar

10 – 24.01.22 – 16:20

(9) чистая 272 УК РФ. Ибо взлом криптографии.

Йохохо

11 – 24.01.22 – 16:44

(10) ты ангажирован)

vovastar

12 – 24.01.22 – 16:50

(11) принял, молчу)

vv036

13 – 24.01.22 – 21:15

(9) спасибо. Очень помогли. Тему можно закрывать. По бывшей работе 63 ФЗ пришлось прочитать много раз. Поэтому разницу между сертификатами и ключами представляю.

Гость из Мариуполя

14 – 25.01.22 – 01:31

(13) ты упорно не хочешь читать. Тебе русским языком сказали – нормально все копируется в реестр и работается, как и раньше, с реестром.

Читай в (1) последнее предложение.

Я сам лично здесь на форуме рассказывал, как скопировать “некопируемый” ru-tоken lite. В реестр.

Тебе лень поискать по моим постам? Ну а мне лень повторяться для ленивых.

(10) Ничем не лучше и не хуже, чем как раньше, когда одну ЭЦП “размножали” по компам и по реестрам. Раньше просто “размножали” с рутокена, а теперь размножают с “некопируемого” рутокена. п-ф-ф.. хрен редьки не слаще.

Chai Nic

15 – 25.01.22 – 08:11

(14) “Ничем не лучше и не хуже, чем как раньше”

Хуже тем, что раньше в УЦ можно было купить сертификат со встроенной лицензией на криптопро, и работать с этим ключом с любого компа. А теперь добавился гемор с отдельным лицензированием криптопро…

Йохохо

16 – 25.01.22 – 08:27

(15) лицензия крипто про так же “размножалась”?

Гость из Мариуполя

17 – 25.01.22 – 08:28

(15) никогда не покупал сертификат + лицензия на крипто-про.

Ибо нафик не упало покупать ограниченную лицензию на крипто-про сроком на один год. Потому что бессрочная (пожизненная) лицензия на крипто про продается отдельно и стоит всего в два раза дороже. Если, конечно, ты не фирма-однодневка, то выгоднее лицензию на крипто про приобрести отдельно бессрочную (пожизненную). А для фирмы однодневки да, выгоднее приобрести с ограниченным сроком на год.

к примеру, сейчас на сайте крипто-про (у разработчика) прайс:

Лицензия на право использования СКЗИ “КриптоПро CSP” версии 5.0 на одном рабочем месте

- Срок действия лицензии ограничен - . - Срок действия лицензии год - .

Chai Nic

18 – 25.01.22 – 08:33

(16) Она же к сертификату привязана. Где сертификат – там и лицензия. Исключительно на работу с этим сертификатом.

(17) Бесрочная продается на одно рабочее место, а если надо с этим токеном гулять по конторе?

Йохохо

19 – 25.01.22 – 08:43

(17) 500р вроде встроенная была, для буха бегунка с 3-4 офисами фирм норм. Бессрочную сбис за 2 с небольшим продавал.

(18) Да вспомнил, лицуха вроде просто плюс пара OID. Гуляние быстро заканчивается когда гена понимает, что ключик дает доступ в госуслуги его физлица

vovastar

20 – 25.01.22 – 08:48

(19) Гуляние быстро заканчивается когда гена понимает, что ключик дает доступ в госуслуги его физлица\\это конечно мутотень еще та.

Зачем они это сделали, не пойми. Толи чтобы реально геники никому не давали свою ЭП, толи о чем думали.

Йохохо

21 – 25.01.22 – 08:50

(20) юридически вроде понятно, ключ то физика удостоверяет. Но истерик было много) Поменял ночью параметры, через 5 минут звонок гены “шо за нах?” Ему уведомление прилетело

vovastar

22 – 25.01.22 – 08:54

(21) даже представить боюсь, когда геник у десятка предприятий один. Он седой нафик.

Chai Nic

23 – 25.01.22 – 08:57

(19) Да понимать то он понимает, а что он может поделать? Если в куче сервисов нужна именно подпись директора, а ему банально некогда по этим сайтам лазить и документы там подписывать. Вот и отдает ключ главбуху или финдиру.

Конечно же, объединение ЭЦП руководителя с ЭЦП физлица это жесть, но так наше государство решило…

Йохохо

24 – 25.01.22 – 08:59

(22) меняется имейл уведомлений по каждой конторе и норм, мейл там индивидуально на ключ

KK_Des

25 – 10.04.22 – 14:24

Парни перелопатил интернет и этот форум в доль и по перек. Проблема с новой ЭЦП от налоговой так и не решена? Нет возможности воткнуть ее в сервер и использовать как раньше через РДП?

У нас только 1 юзер и можно было бы использовать постоянное подключение по рдп и в него коннектить с помощью Тимвьювера, но требйет серверную лицензию крипто про, которая стоит 40 тыс.

Что теперь делать малому бизнесу? покупать вот это вот ВСЕ???

Aleksey

26 – 10.04.22 – 14:50

(25) а причем тут ключи от налоговой?

Chai Nic

27 – 10.04.22 – 15:04

(25)

1. Покупаете рутокен лайт.

2. Копируете с него якобы "некопируемый" ключ спец. утилитами . Снимаете с ключа признак некопируемости . Работаете как раньше

KK_Des

28 – 10.04.22 – 18:38

(27) 1. Зачем его покупать если налоговая выдает его бесплатно.

2. Можно название подобной утилиты?

4. Также как раньше в реестр его помещать?

Chai Nic

29 – 10.04.22 – 19:15

() "Зачем его покупать налоговая выдает его бесплатно."

Это где такая халява? Всегда заявитель покупал сам. Налоговая бесплатно генерит ключ и записывает его на рутокен клиента вместе с сертификатом.

"Можно название подобной утилиты?"

tokens.exe, гуглите по форумах. Раньше она была доступна на сайте Контура.

vovastar

30 – 10.04.22 – 20:37

Вообще не пойму, значит на форуме нельзя про взломанный 1С говорить, а про взлом криптозащиты можно?

Статья УК одинаковая, в чем разница для модераторов?

KK_Des

31 – 10.04.22 – 20:42

(29) На той неделе дир получил ЭЦП в 46 ФНС бесплатно.

vovastar

32 – 10.04.22 – 20:45

(31) рутокен то в любом случае покупал или свой был.

Гость из Мариуполя

33 – 10.04.22 – 22:00

(28) ага-ага, специально для кучи мелких директоров по всей стране в бюджете РФ была заложена статья на предоставление бесплатных ру-токенов всем страждущим нищебродам.

ФНС, между прочим, государственное (бюджетное) учреждение и просто так закупить n-ое количество рутокенов просто физически не может.

Только если в бюджете на эти цели заложены средства и соответственно профинансировали. Да и то не просто так купить, а через тендер, электронный аукцион, госзакупки.

Иди, мальчик, свисти дальше в другом месте, тут по пятницам свистунам не подают.

(31) получил ЭЦП на свой личный рутокен и бесплатно выдали рутокен в налоговой – две большие разницы, не находишь?

заметь, я не говорю, что генерируют ЭЦП в налоговой бесплатно, да. А вот носитель, на который запишут бесплатно эту ЭЦП – увы. Носитель (в данном случае рутокен) нужно приносить с собой.

mingw

34 – 10.04.22 – 23:54

(0) эээ вы реально хотите персональную ЭП (директора) воткнуть на общий сервер с 1С ?

Aleksey

35 – 11.04.22 – 00:43

(28) какая разница где ключ лежит в реестре или в ключе. От этого необходимость в серверной лицензии крипто про не меняеться

Aleksey

36 – 11.04.22 – 00:43

(34) всегда так делали.

mingw

37 – 11.04.22 – 02:20

(36) всегда прокатывала компрометация ЭП?

вместо каждому ответственному сотруднику свою личную ЭП по доверке, подписанной ЭП директора?

Смотрящий

38 – 11.04.22 – 02:50

(37) С этим никто никогда так не морочился

Chai Nic

39 – 11.04.22 – 03:03

(37) По факту, не все сервисы поддерживают доверенности, иногда приходится работать именно под директором. А директору лично не хочется в них работать. Вот и доверяет ключик скажем главбуху. Законодатель не учел особенностей реального бизнеса в России, подошел к вопросу об ЭП руководителя формально, приравняв ЭП руководителя к ЭП физлица, исполняющего руководство.

Наверное, наши реалии к такому не готовы, и надо было наоборот разделить ЭП физлица и ЭП руководителя.

NorthWind

40 – 11.04.22 – 06:30

(37) не, ну если в штате ИТ-отдела есть сотры, которые будут собирать пакеты документов на ЭП, отправлять их издателю и получать подписи каждый год на кучу человек – то можно. Замечу, что из-за того что люди приходят и увольняются – это не получится делать одновременно. Все это будет размазано по году и надо будет следить за окончанием сроков. Мягко скажем, не очень удобно.

Chai Nic

41 – 11.04.22 – 06:46

(40) Это если ещё и есть ИТ-отдел. А то часто бывает, что есть только приходящий или даже удаленный одинесник.

Bigbro

42 – 11.04.22 – 06:55

(17) только вечная лицензия она не совсем вечная.

например вечную 4.4 пришлось отправить на помойку когда вышел новый стандарт шифрования и в крипто-про сказали покупайте 4.5

и у вас будет вечная 4.5 но только до той поры пока не понадобится 5.0

а она вроде как уже понадобилась

примерно так.

NorthWind

43 – 11.04.22 – 07:10

(42) так внутри четверки апгрейд бесплатный. Удаляете 4.Х, ставить 4.Х+1, вводите данные из лицензии – и вуаля, все работает. Сам не один раз так делал.

Пятерку да, наверно, покупать придется. Но четверка использовалась уже столько лет, что как бы не жалко. Да и, мне кажется, с рутокен лайтом еще и четверка поработает… Четверка точно не годится для тех ключей, у которых криптопровайдер на борту, а лайт, мне кажется, она понимает… Кто в курсе – уточните, пожалуйста, прав я или нет.

NorthWind

44 – 11.04.22 – 07:13

Кстати, пятерка, в отличие от четверки, не ставится на XP, надо минимум Win7. Возможно, кому-то еще актуально.

NorthWind

45 – 11.04.22 – 07:17

(41) кстати, что касаемо доверок, то тут в общем-то складывается более привлекательная картина. Можно будет сотров озадачить получать ЭП полностью самостоятельно, потому что не нужно писать кучу бумаг от организации и прилагать ОГРН, ИНН и прочую макулатуру. Он все сможет сделать сам. А потом просто придет с токеном в ИТ-отдел и там ему нарисуют электронную доверенность.

Chai Nic

46 – 11.04.22 – 07:23

(45) Не факт. Недавно получали подписи в Контуре для работы сотрудников в Контур Диадок. Так там четко в сертификате прописывается, что сертификат выдается на сотрудника организации. И они этот сертификат регистрируют у себя в базе. Электронная доверенность фактически не применяется, кстати – а что это за зверь такой? Судя по предварительной информации, это некий “кросс-сертификат”, который формируется на основании сертификата физлица и руководителя.

Aleksey

47 – 11.04.22 – 07:25

(37) Даже на сайте сбис это прописано как один из вариантов работы

Chai Nic

48 – 11.04.22 – 07:26

(46) А вообще, если всё по уму делать – то сертификат сотрудника должен генериться в самой организации, при этом должен быть сертификат организации и он должен быть корневым для сертификата сотрудника. УЦ не нужны, по сути. Налоговая должна бесплатно выдать сертификат организации и заверить ЭП её руководителя. А дальше всё должно крутиться внутри.

Aleksey

49 – 11.04.22 – 07:29

(46) Работа с шированием у нас лицензируемая. А государство не любит отдавать на сторону то, за что она получает денежку

John D

50 – 11.04.22 – 07:31

А вот как в новых реалиях быть с автоматическим получением документов?

Раньше как было – ЭЦП на сервер в реестр скопировали, там в фоне по ней подключаемся, документы получаем, извещения о получении счетов-фактур подписываем.

А теперь? Новые ЭЦП директора не копируемые. ЭЦП физ.лиц, по МЧД – ну вроде можно скопировать в реестр. Но есть нюанс – это же настоящая подпись конкретного физ.лица, с которой можно, скажем так, много чего интересного сделать, если ее с сервера скопировать и затем использовать в качестве подписи этого физ.лица на всяких интересных документах. Дарственных, например…

И получается, что технически вроде провернуть такое можно. Но опасно же! И кто даст свою ЭЦП для такого использования, зная о возможных последствиях?

А, если в фоне документы не принимать и не обрабатывать, то что делать с потоком хотя бы в 1000 документов в день?

Chai Nic

51 – 11.04.22 – 07:32

(49) Да пусть лучше налог введут очередной, это бы проще было)

Aleksey

52 – 11.04.22 – 07:49

(50) вроде как некопируеться только типа рутокен 2.0, а обычные копируются

https://www.kontur-extern.ru/info/skopirovat-konteyner-s-sertifikatom

Bigbro

53 – 11.04.22 – 07:57

(43) он может внутри обычно и бесплатный, но когда я обратился при выходе новых подписей по 2012 стандарту получил ответ – покупайте новую КРИПТО-ПРО, старая версия работать не будет, апгрейд платный.

так что селяви.

Chai Nic

54 – 11.04.22 – 07:57

(52) Инфу о копировании неэкспортируемого сертификата они убрали из открытого доступа)

Aleksey

55 – 11.04.22 – 07:59

(54) Да но по ссылки из статьи утилита вполне себе качается

Bigbro

56 – 11.04.22 – 07:59

соответственно с того момента покупаются ключи со встроенной лицензией, поскольку ключей мало а компьютеров с которых их используют – много.

если была бы обратная ситуация – типа один два компа с крипто-про на которые очередь людей со своими ключами – то наверное купили бы лицензии на программу отдельные.

vovastar

57 – 11.04.22 – 09:03

(39) ну чушь же.

Какая доверенность и ответственное лицо????

Вам бы матчасть сначала изучить, а потом советами раскидываться. Глупо выглядите.

Chai Nic

58 – 11.04.22 – 09:11

(57) А по сути? Что я не так сказал? Практика бизнеса противоречит законодательно установленным принципам ЭП. Найти директора, который бы лично лазил по десяткам площадок и личных кабинетов со своей подписью, надо ещё постараться. В 99% случаев он доверяет свою подпись кому-то ещё. Подпись по сути компрометируется, все об этом знают – но так работает практически весь средний бизнес.

KK_Des

59 – 11.04.22 – 09:26

(32) Да прошу прощения ру-токен был наш старый, на него записали

vovastar

60 – 11.04.22 – 09:27

(58) я ответственное лицо нескольких предприятий, не имея никаких доверенностей. И кстати, назовите сервисы, которые так не работают.

KK_Des

61 – 11.04.22 – 09:28

(35) Раньше нам для этого не требовалась лицензия серверная крипто про, если ключ в реестре.

NorthWind

62 – 11.04.22 – 09:47

(50) и сейчас, вернее, до 2022 года можно было. Подпись “сотрудника-физлица” является точно такой же подписью физлица, поэтому копируй и подписывай дарственные, никаких проблем.

NorthWind

63 – 11.04.22 – 09:50

некоторую защиту дает пин-код, пароль на вход в комп, ну и ограничение доступа в помещение, где стоит комп, кого попало. В целом же дело не вполне хорошее, нужно это понимать.

NorthWind

64 – 11.04.22 – 09:58

(53) ну обращаться дело такое… если люди мотивированы вам что-то продать, они ж могут много чего нарассказать.

А я просто с сайта крипто-про утащил свежую четверку под ГОСТ 2012 (она, по-моему, на тот момент даже была в статусе предварительной несертефицированной версии),

поставил, и вроде норм все…

NorthWind

65 – 11.04.22 – 13:22

Кстати, насчет новомодного механизма с доверками – поднимал я тут тему пару недель назад:

Подписание ЭДО ФЛ по электронной доверенности

но похоже, что пока никто не пробовал, что там как

Aleksey

66 – 11.04.22 – 14:27

(65) Тестовый режим, никто и не связывается

По крайне мере в СБИСе такое доступно после запроса в техподдержку, чтобы они активировали его

Aleksey

67 – 11.04.22 – 14:32

согласно 443-ФЗ переходный период на МЧД начнется с 1 марта и продлится до 31 декабря 2022 года. А с 1 января 2023 года необходимо будет обязательно использовать машиночитаемую доверенность вместе с электронной подписью физического лица.

Aleksey

68 – 11.04.22 – 14:38

К тому же Формат доверенности для сдачи отчетности утвержден ФНС России. Форматы МЧД других органов власти еще утверждаются.

NorthWind

69 – 11.04.22 – 14:40

(68) меня в первую очередь интересует ЭДО. Т.е. ЭУПД и прочее, чтобы не подписывать это гендиректором.

NorthWind

70 – 11.04.22 – 14:40

ЭДО между контрагентами.

Chai Nic

71 – 11.04.22 – 14:41

(68) А есть ещё всякие торговые площадки и прочие госсервисы. Если на каждый потребуется отдельную МЧД – это гемор такой будет, что всё вернется к копированию ключей.

NorthWind

72 – 11.04.22 – 14:41

(68) так МЧД еще и разные будут??? Н-да…

NorthWind

73 – 11.04.22 – 14:42

я-то, честно говоря, думал, что МЧД будет одна и к ней набор полномочий

Aleksey

74 – 11.04.22 – 14:43

(72) Ну как всегда, если есть утвержденный формат то XML согласно формату, если нет то PDF

Chai Nic

75 – 11.04.22 – 14:45

(74) То есть МЧД это просто некий файл, с внедренной (или приложенной) подписью удостоверяющим лицом? Но чтобы быть “МЧ”, ей надо быть в унифицированном формате. Иначе это может быть что угодно, с подписью.

NorthWind

76 – 11.04.22 – 16:30

(75) по логике должно быть так. Может быть и по-другому – есть сайт/API, куда отправляется запрос с СНИЛСом ФЛ, ОГРНом организации и затребованными полномочиями, а оно возвращает страничку или ответ – можно совершать действия в соответствии с полномочиями или нет по состоянию на момент посылки запроса. Такой вариант кажется более разумным, потому что действие доверенности может быть прекращено досрочно, и иного пути, кроме как сделать запрос, узнать это нету.

Chai Nic

77 – 11.04.22 – 19:31

(76) Если использовать централизованный сервис – то теряется смысл в МЧД, потому что доверенность в этом случае – лишь запись в базе, и смысла её дублировать в файле нет.

NorthWind

78 – 11.04.22 – 20:03

(77) я был на вебинаре у одного из провайдеров ЭДО, где объяснялось (правда, достаточно туманно), что механизм МЧД будет реализован как распределенный реестр, т.е. блокчейн. А некое подобие портала есть уже сейчас – https://m4d.nalog.ru/

ДедМорроз

79 – 11.04.22 – 21:21

Смысл машиночитаемой доверенности в том,что для ее проверки достаточно ее самой и сертификатов (соответсвенно,только открытых ключей сертификатов).

Да,для проверки требуется доступ к удостоверяющим центрам,чтобы проверить подлинность сертификатов.

Всякие записи в какой-то базе,по сути,нарушают принцип независимости доверенности.

Однако,они же позволяют отзывать доверенность до окочания срока действия,что,в случае автономной доверенности,невозможно или требуется делать отзыв сертификата.

Кроме того,применение криптографии с отметкой времени исключает отмену дейсвия установленной подписи после отзыва сертификата,так как фиксируется состояние сертификата на момент установки подписи.

NorthWind

80 – 11.04.22 – 21:25

(79) а отмена доверенности до срока будет требоваться ой как часто…

Уволился чел – и аля-улю..

NorthWind

81 – 11.04.22 – 21:28

да и не только уволился, а даже перешел на другую должность, где у него уже другие полномочия. Тут, кстати, еще вопрос, поддержит ли МЧД добавление полномочий или надо будет обязательно прекращать старую доверку и открывать новую. И как в первом случае раздуплять ситуации, когда задним числом оформили что-то с превышением полномочий… Мама дорогая…

Chai Nic

82 – 12.04.22 – 06:52

(80) Почему и лучше всего сделать доверенность обычным ОИДом в сертификате, выданном самой организацией, используя сертификат организации в качестве удостоверяющего. И просто вести списки отозванных сертификатов. Всё по стандарту, не надо изобретать велосипеды. Всего то сделать в личном кабинете организации на госуслугах такую возможность. И никакие УЦ не надо будет напрягать.

NorthWind

83 – 12.04.22 – 07:07

(82) Непонятно как монетизировать… Хотя по гамбургскому счету на тех же госуслугах для организации можно сделать выпуск сертификата – платным, и всех делов.

NorthWind

84 – 12.04.22 – 07:10

правда, тут есть подводный камень – в наличии сразу окажется огромное большое число УЦ по числу организаций, про которых не всегда однозначно можно будет понять, правомочны ли их сертификаты, потому что непонятно, правомочны ли сами УЦ. Пока УЦ мало, проблем с этим нет.

Chai Nic

85 – 12.04.22 – 07:15

(84) Если организация не исключена из ЕГРЮЛ – сертификаты, выданные от её имени, правомочны. Так же, как правомочна личная подпись директора.

Chai Nic

86 – 12.04.22 – 07:15

(85) + и не находится под внешним управлением, само собой

NorthWind

87 – 12.04.22 – 07:26

(86) ну в общем да. Доверку бумажную тоже обычно никто под микроскопом не просвечивает, хотя не исключено, что выдавшая ее организация несколько часов назад обанкротилась…

KK_Des

88 – 16.04.22 – 15:45

certfix.000032.exe – эта версия программы есть? не могу снять с ключа значение DENIED

KK_Des

89 – 17.04.22 – 22:34

Парни??

arsik

90 – 17.04.22 – 22:37

KK_Des

91 – 17.04.22 – 22:56

(90) не помогло(

KK_Des

92 – 17.04.22 – 22:58

все нашел! вопрос снят

MWWRuza

93 – 17.04.22 – 23:40

Ради интереса, решил “изучить технологию”…

Кто уже столкнулся, подскажите, это:

https://content.foto.my.mail.ru/mail/m_w_w/_mypagephoto/h-439.jpg

я что-то не то скачал, или на моем компе утилита работать по каким-то причинам не хочет?

KK_Des

94 – 18.04.22 – 14:35

(93) что-то на компе, там где у меня работали сертификаты все прошло на ура

Главные функции

Защита информации

Программа защищает ЭП от вредоносных вирусов и несанкционированного взлома

Создание ключей шифрования

Допускается использование разных типов носителей

Формирование ПИН-кода

Эта функция используется, чтобы обеспечить пользователя дополнительной защитой и усложнить работу злоумышленнику

Защита информации от случайных или преднамеренных потерь

Последние версии КриптоПро показали надежность софта

Защита от вредоносного кода и целенаправленного взлома

Истекла лицензия КриптоПро?

МОЖНО ЛИ ОБОЙТИ ИЛИ КАК ПРОДЛИТЬ?

Сразу стоит сказать, что желание получить в пользование средства криптографической защиты информации после окончания демо-версии бесплатно – незаконно. Оно полностью противоречит условиям предоставления ПО, которые установил разработчик. Но есть случаи, когда можно и нужно использовать дополнительные возможности.

КриптоПро CPS было установлено на компьютере, лицензия истекла – что делать?

В этом случае законным решением будет продление: необходимо купить обновление – лицензированный ключ на год или бессрочно. Если возникают проблемы – всегда можно позвонить в компанию, где покупали КриптоПро и получить техническую поддержку.

Закончилась демо-версия – как получить доступ к КриптоПро CSP в дальнейшем?

Здесь есть два варианта. Первый – приобрести лицензию официально, оплатив продукт. Этот вариант – для тех, у кого была установлена современная версия СКЗИ, не требующая обновления до более продвинутой.

Если же на компьютере была установлена, например, версия 4.0, а хотелось бы пользоваться 5.0 с новыми возможностями – то можно удалить предыдущую и инсталлировать желаемую. Новая версия СКЗИ также предусматривает демо, поэтому можно будет спокойно пользоваться КриптоПро до момента приобретения лицензии.

Стоит ли пытаться обойти систему защиты продукта?

На самом деле, пиратство само по себе – не лучшее решение, даже при просмотре фильмов и прослушивании музыки. А уж когда речь идет о серьезном программном обеспечении для бизнеса, которое отвечает за конфиденциальность ваших данных в том числе, то нужно задуматься – стоит ли так поступать. Если контролировать срок действия лицензии и закрытого ключа – проблем не возникнет.

Лицензии КриптоПро в «РАДМИР ГРУПП»

Истекла демо-версия СКЗИ или нужно установить сразу лицензию для эффективной работы с электронными подписями? В нашей компании вы найдете все необходимое. В каталоге на сайте:

- лицензии КриптоПро CSP версий 4.0 и 5.0 со сроком действия 1 год или бессрочно;

Также у нас можно получить сертификат электронной подписи любого типа, купить токен для его хранения и использования. Остались вопросы? Звоните или пишите на электронную почту. Специалисты компании «РАДМИР ГРУПП» всегда готовы предоставить интересующую вас информацию и оказать необходимую помощь.

можно ли повторно загрузить криптопро без лицензии; криптопро csp 5.0 лицензионный ключ бесплатно, криптопро продление ключа версия 5, криптопро сброс тестового периода, как бесплатно продлить криптопро, криптопро csp 5 сброс триала, лицензия на криптопро 5.0 ключ бессрочный бесплатно, крипто про 5 цена, криптопро на халяву

Преимущества решений КриптоПро

Большой опыт в информационной безопасности

Программа широко распространена среди бизнес сообщества для работы с ЭЦП

Совместимость с альтернативным софтом

Прочитать сертификат можно даже если для его установки использовалось другое ПО. Совместимо с операционными системами Mac, Linux и Windows. Для корректного использования не нужны эмуляторы или дополнительные способы запуска софта

Техническая поддержка

Если пользователь ЭЦП не знает, как обращаться с софтом, можно проконсультироваться с техподдержкой криптопровайдера.

Использование ключей, хранящихся на облачном сервисе

В КриптоПро CSP 5.0 впервые появилась возможность использования ключей, хранящихся на облачном сервисе КриптоПро DSS

Видео по установке и настройке КриптоПро CSP

Скриншоты

Особенности

ОС: Windows 10 / 8 / 7 / Vista

HDD: 10 Мб

Тип: защита информации

Дата выхода: 2018

Разработчик: ООО “КРИПТО-ПРО”

Платформа: PC

Тип издания: final Версия: 4.0.9944

Язык интерфейса: русский (RUS)

Серийный номер: в комплекте

Размер: 5,7 Мб

Установка КриптоПро на компьютер

- Запустить установочный файл

- Установить программу согласно инструкции

- В окне регистрации ввести Имя, Название Организации и Серийный Номер (находится в текстовом документе)

- Начать использование.

Скачать КриптоПро CSP 4.0

Увеличиваем себе премию в два раза, или как взломать документы, подписанные усиленной квалифицированной подписью

На волне новостей чип-апокалипсиса 2018 года, когда взломано почти всё, а сайты мировых брендов, сами того не подозревая, майнят в наших браузерах криптовалюту, мы решили покуситься на святая святых и взломать документы, подписанные усиленной квалифицированной электронной подписью. И вот что из этого вышло.

Как известно, усиленная квалифицированная электронная подпись (ЭП) позволяет определить лицо, подписавшее документ, и обнаружить факт внесения изменений в документе (см. ст. 5, п. 3 Федерального закона № 63 «Об электронной подписи»). Алгоритм генерации коллизий хеш-функции в этот раз нам не понадобится. Для взлома надо найти способы внесения изменений в электронный документ после его подписания, так, чтобы эти изменения не были обнаружены при проверке ЭП. Начнём.

Сценарий с документом DWG, вектор атаки — внешние ссылки

Здесь и далее предполагается, что в системе уже установлен сертификат квалифицированной электронной подписи:

- Создаём документ HVAC.dwg, который ссылается на файл nothing.dwg, расположенный на шаре в локальной сети предприятия. Файл nothing.dwg содержит выноски на оборудование Поставщика А;

- Отправляем HVAC.dwg на согласование ответственному лицу;

- С помощью программы «Autodesk→AutoCAD→Добавление цифровых подписей» ответственное лицо подписывает HVAC.dwg. Теперь это электронный подлинник:

Реализуем атаку:

- Нужно заменить оборудование Поставщика А на оборудование Поставщика Б изменением nothing.dwg, расположенного на сетевом ресурсе;

- Отдел снабжения получает электронный подлинник HVAC.dwg, руководитель отдела проверяет целостность электронной подписи, она не нарушена, а AutoCAD развеивает последнюю тень сомнения успокаивающей надписью «Чертеж не изменился с момента подписания», поэтому вместо Поставщика А заказ на оборудование уходит к Поставщику Б

Сценарий с документом DOC/DOCX, вектор атаки — шрифт

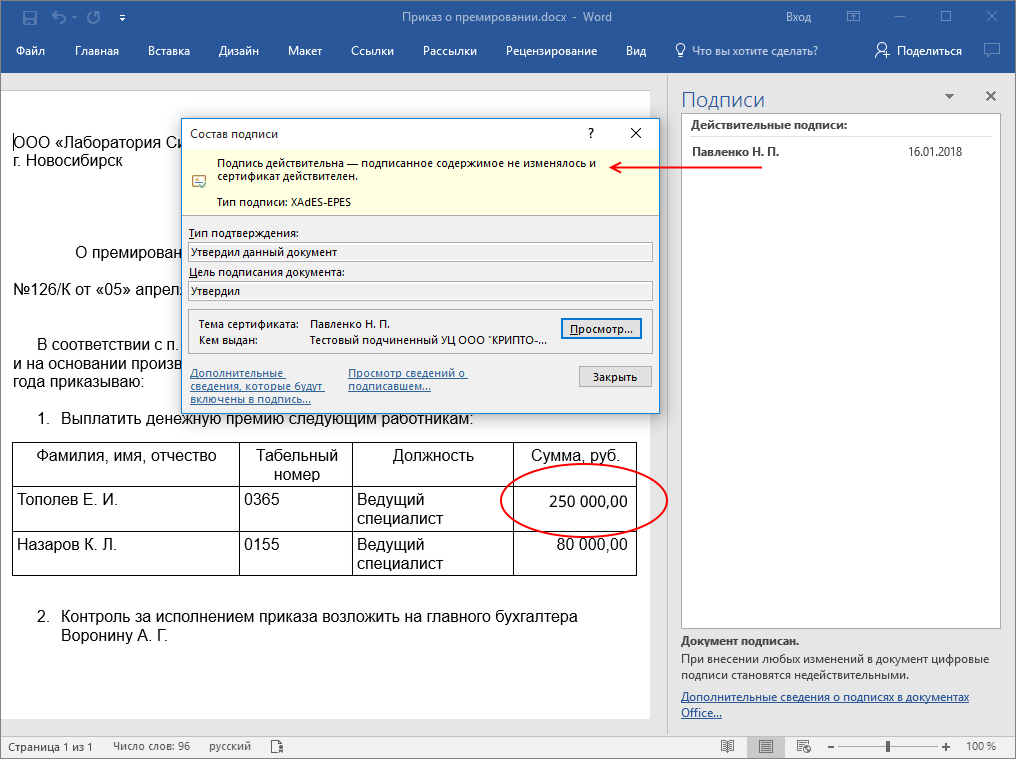

В этот раз будем использовать наиболее продвинутый комплекс защиты информации КриптоПро CSP 4.0, соответствующий стандарту ГОСТ Р 34.10-2012:

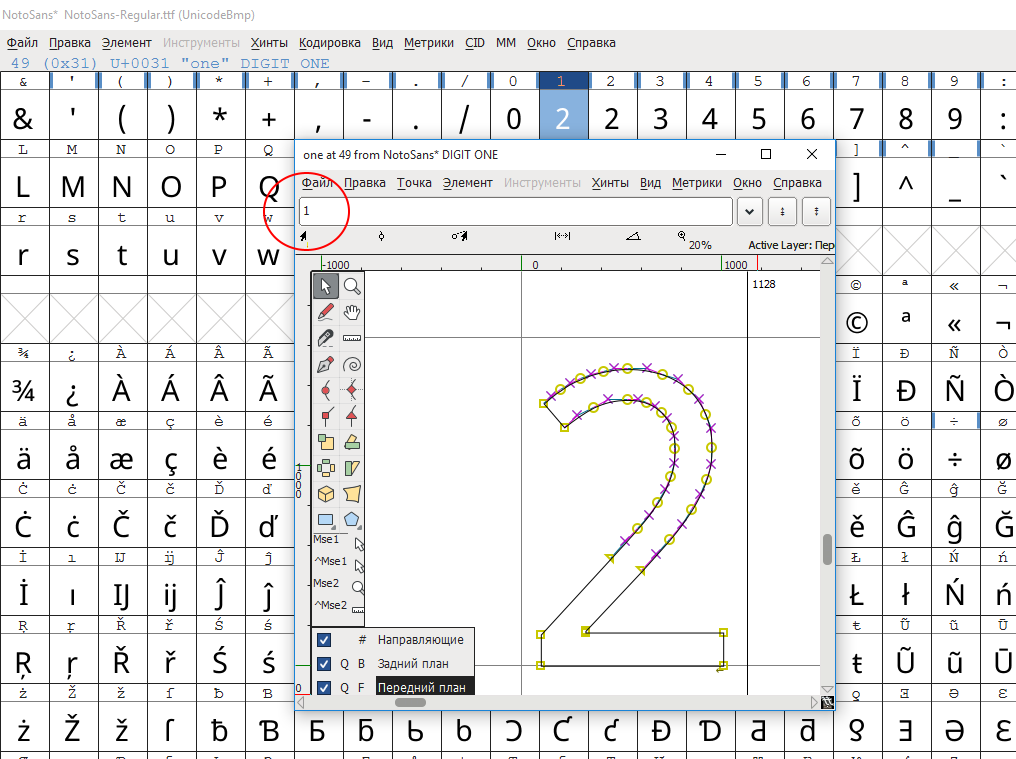

- Создаём приказ о премировании сотрудников prikaz.docx. Основной текст набираем шрифтом Arial. Для размера премии используем похожий шрифт, например, бесплатный Noto Sans Regular от Google. Вводим согласованный с директором размер премии 150 000 руб.;

- Отправляем приказ на подпись директору;

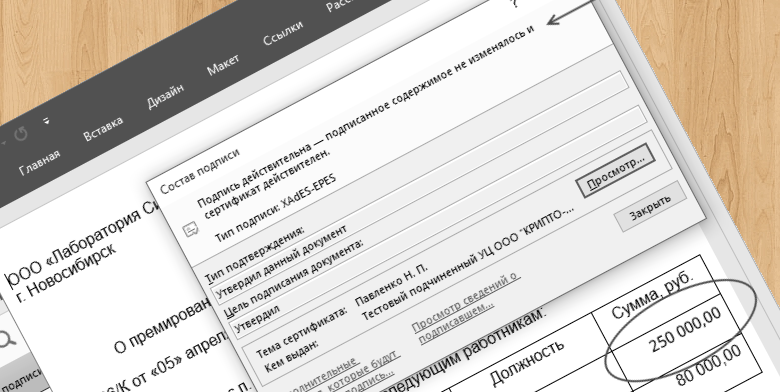

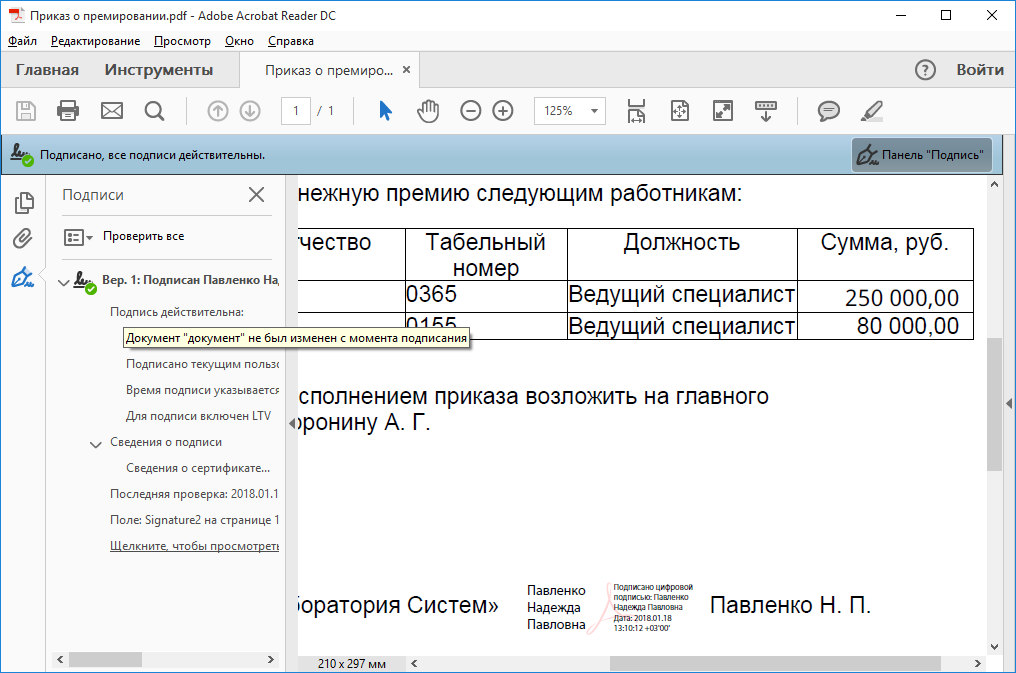

- Директор подписывает prikaz.docx усиленной квалифицированной ЭП с помощью КриптоПро Office Signature 2.0. Получаем электронный подлинник:

Реализуем атаку:

- С помощью бесплатной программы FontForge модифицируем файл шрифта NotoSans-Regular.ttf, заменив векторное изображение глифа 1 на изображение глифа 2

- Модифицированный NotoSans-Regular.ttf файл устанавливаем на компьютере бухгалтера (понадобятся права администратора);

- Получив подписанный директором подлинник приказа, бухгалтер открывает его и видит действительную подпись. Но размер премии увеличился со 150 000 руб. до 250 000 руб.

Это эффективные, но не единственные способы атаки. Есть еще макросы, вычисляемые значения полей, стили. Не защитит от них ни использование системы управления данными (PDM), ни откреплённые подписи, ни применение специализированных криптографических комплексов типа КриптоПро CSP.

Как же обеспечить защиту от такого рода атак? Самый эффективный способ — публиковать документы в нередактируемый формат или формат фиксированной разметки. Эти форматы нацелены на сохранение первоначального вида документа на любом устройстве, в любой точке мира. Вот наиболее распространённые представители форматов фиксированной разметки:

- PDF (Portable Document Format) — разработан компанией Adobe. Стандарт ISO 32000;

- XPS (XML Paper Specification) — разработан компанией Microsoft. Стандарт ECMA-388;

- DWFx — разработан компанией Autodesk. Основан на XPS.

Но и здесь не всё так однозначно. Попробуем провести атаку через шрифт на подписанный PDF-документ:

- Документ prikaz.docx опубликуем в PDF, например, с помощью виртуального принтера PDF-XChange. Полученный файл prikaz.pdf отправляем на подпись директору;

- Директор открывает документ prikaz.pdf в программе Adobe Acrobat Reader DC;

- Подписывает командой “Поставить цифровую подпись” в разделе “Сертификаты”.

- Подписанный PDF отправляется бухгалтеру.

Реализуем атаку:

- Так же как и в сценарии с форматом DOCX устанавливаем бухгалтеру модифицированный шрифт NotoSans-Regular.ttf;

- Получив подписанный prikaz.pdf, бухгалтер открывает его в Adobe Reader и видит размер премии 250 000 руб., целостность подписи при этом не нарушена

Для PDF удалось реализовать данный вид атаки потому, что этот формат допускает использование шрифтов по ссылке, поэтому он не подходит для создания подлинников.Существует стандарт PDF/A (подмножество PDF), который обеспечивает необходимую защиту. Поэтому перед подписанием каждого PDF необходимо убедиться, что документ соответствует стандарту PDF/A или отсутствуют зависимости от шрифтов.

Форматы DWFx и XPS не подвержены такого рода атакам, так как на уровне стандарта ECMA-388 регламентируется хранение ресурсов внутри содержательной части документов (F.3.1 M2.6). Но DWFx не подходит для создания многостраничных текстовых документов, поэтому наиболее универсальным вариантом является XPS.

Попробуем по аналогии с PDF провести атаку через шрифт на подписанный XPS-документ:

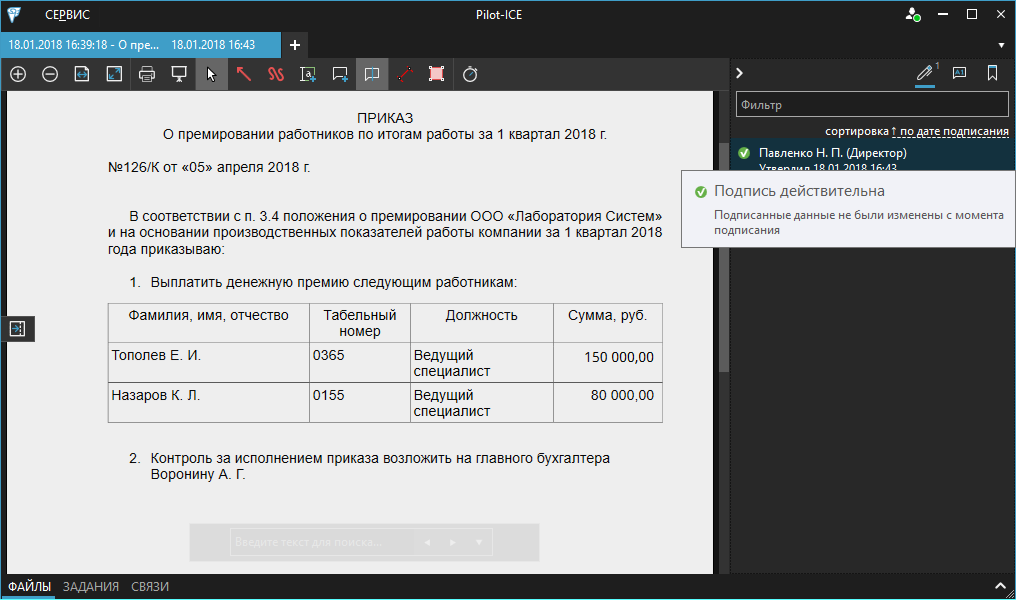

- Документ prikaz.docx опубликуем в XPS с помощью встроенного в Windows виртуального принтера Microsoft XPS Document Writer. Полученный файл prikaz.xps отправляем на подпись директору;

- Директор открывает документ prikaz.xps в программе Pilot-ICE или в Pilot-XPS. Подписывает командой «Подписать» через КриптоПро CSP;

- Подписанный XPS отправляется бухгалтеру.

Реализуем атаку:

- Устанавливаем бухгалтеру модифицированный шрифт NotoSans-Regular.ttf;

- Получив подписанный prikaz.xps, бухгалтер открывает его в Pilot-ICE, проверяет целостность ЭП и видит тот же размер премии, который был на момент подписания документа — 150 000 руб. Атака на XPS не удалась.

Итоги

Усиленная квалифицированная электронная подпись по прежнему является надёжной технологией для обнаружения факта внесения изменений в документ. Но следует комплексно оценивать эффективность её применения. Эксперимент показал, что редактируемые форматы DWG, DOC, DOCX не подходят для создания электронных подлинников, так как могут быть легко скомпрометированы. Более защищенными и универсальными для создания подлинников являются форматы PDF/А и XPS, так как они содержат внутри файла всю необходимую информацию для того, чтобы каждый раз отображать документ в неизменном виде.

Дмитрий Поскребышев

Отзывы

Порядок вывода комментариев:

![]()

Прикольно, но все скачалось через ТОР и серийник сработал.Спасибо!

![]()

Денис | Дата: 28.02.2020 – 11:36

Установи ТОР браузер, мне помогло

![]()

Алекс | Дата: 20.01.2020 – 10:41

Руслан, зайдите в гугл и наберите “обход блокировки роскомнадзора” или “обход блокировок” – и будем вам наконец счастье.

![]()

Руслан | Дата: 06.01.2020 – 21:40

ссылку блокируют роскомнадзор и провайдеры

2 пользователей поблагодарили Grey за этот пост.

2 пользователей поблагодарили Grey за этот пост.